नवीन डिव्हाइसेस कनेक्ट करणे केवळ एक बटण दाबण्याइतके सोपे करण्यासाठी Wi-Fi Protected Setup (WPS) ची निर्मिती करण्यात आली, ज्यामुळे लांबलचक आणि क्लिष्ट पासवर्ड टाइप करण्याचा त्रास वाचतो. याची तुलना तुमच्या इमारतीच्या युनिव्हर्सल कीकार्डशी करा—हे अत्यंत सोयीस्कर आहे, परंतु चुकीच्या हातात पडल्यास हा एक मोठा सुरक्षा धोका बनू शकतो. सोय आणि सुरक्षा यांच्यातील या तडजोडीतूनच खऱ्या समस्या सुरू होतात.

सोप्या Wi-Fi ॲक्सेसचे छुपे धोके

हे मान्य करूया की, नवीन डिव्हाइस Wi-Fi नेटवर्कशी कनेक्ट करणे थोडे कंटाळवाणे असू शकते. तुम्हाला नेटवर्कचे नाव शोधावे लागते, पासवर्ड शोधण्यासाठी राउटरवरील बारीक अक्षरे बारकाईने पाहावी लागतात आणि नंतर तो काळजीपूर्वक टाइप करावा लागतो. हीच समस्या सोडवण्यासाठी 2006 मध्ये Wi-Fi Protected Setup सादर करण्यात आले, जे ऑनलाइन जाण्यासाठी एका जादुई शॉर्टकटसारखे वाटले.

उद्दिष्ट सोपे होते: वाढत्या क्लिष्ट सुरक्षा सेटिंग्जमध्ये अडकलेल्या सामान्य वापरकर्त्यांचे जीवन सोपे करणे. तथापि, हे "इझी बटण" तयार करताना, सिस्टममध्ये मूलभूत डिझाइन त्रुटी निर्माण झाल्या ज्याबद्दल सुरक्षा तज्ञ आपल्याला वर्षानुवर्षे चेतावणी देत आहेत. ही सुरुवातीची सोय विरुद्ध दीर्घकालीन सुरक्षा यांची एक उत्कृष्ट कथा आहे.

मूळ संकल्पना समजून घेणे

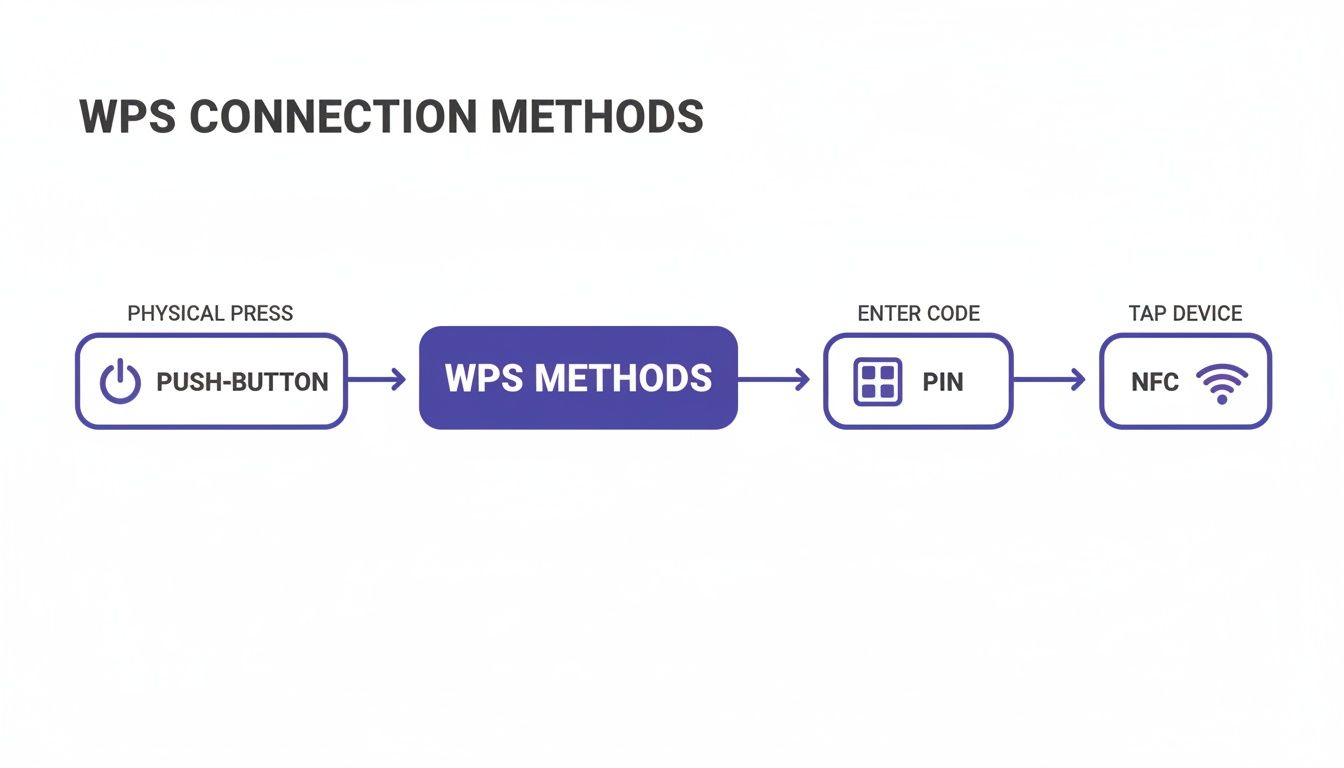

मुळात, WPS हे एक नेटवर्क ऑथोरायझेशन स्टँडर्ड आहे जे तुम्हाला पासवर्ड टाइप न करता सुरक्षित वायरलेस नेटवर्कमध्ये डिव्हाइसेस जोडण्याची परवानगी देते. मॅन्युअल एंट्रीऐवजी, हे डिव्हाइस प्रमाणित करण्यासाठी अधिक सोप्या पद्धतींवर अवलंबून असते. तुम्हाला सर्वात जास्त दिसणाऱ्या दोन पद्धती खालीलप्रमाणे आहेत:

- पुश-बटण कनेक्ट (PBC): तुम्ही तुमच्या राउटरवरील फिजिकल किंवा व्हर्च्युअल बटण दाबता आणि नंतर, दोन मिनिटांच्या अल्प कालावधीत, तुम्ही कनेक्ट करू इच्छित असलेल्या डिव्हाइसवरही तेच करता. अगदी सोपे.

- पिन एंट्री: राउटर किंवा तुमचे डिव्हाइस आठ-अंकी पिन जनरेट करते जो तुम्ही कनेक्शन स्थापित करण्यासाठी दुसऱ्या बाजूला प्रविष्ट करता.

दोन्ही पद्धती सोप्या वाटत असल्या तरी, विशेषतः पिन पद्धतीमध्ये एक गंभीर असुरक्षा आहे जिचा हल्लेखोर तुलनेने सहज फायदा घेऊ शकतात. या पद्धती समजून घेणे हे WPS अनेकदा मदतीऐवजी एक मोठी समस्या का आहे हे ओळखण्याच्या दिशेने पहिले पाऊल आहे.

हे तुमच्या व्यवसायासाठी का महत्त्वाचे आहे

हॉस्पिटॅलिटी, रिटेल किंवा अगदी मल्टी-टेनंट हाऊसिंगमधील आयटी ॲडमिनिस्ट्रेटर्ससाठी, Wi-Fi protected setup मुळे येणारे धोके मोठ्या प्रमाणावर वाढतात. एक तडजोड केलेला ॲक्सेस पॉईंट अतिथींचा संवेदनशील डेटा, अंतर्गत व्यवसाय प्रणाली उघड करू शकतो आणि व्यापक नेटवर्क उल्लंघनासाठी मार्ग तयार करू शकतो.

वास्तव हे आहे की बहुतेक लोक पासवर्ड वापरत असले तरी, त्यांचे संरक्षण करणाऱ्या सुरक्षेबद्दलची त्यांची समज अनेकदा खूपच कमी असते. 2023 च्या एका सर्वेक्षणातून असे दिसून आले आहे की 97% यूके वापरकर्ते त्यांचे होम Wi-Fi पासवर्डने सुरक्षित करतात, परंतु धक्कादायक 65% वापरकर्ते WPA2 सारख्या वास्तविक सुरक्षा मानकांशी अपरिचित होते जे त्यांना सुरक्षित ठेवतात.

ज्ञानातील ही तफावतच जुन्या सोयीस्कर वैशिष्ट्यांवर अवलंबून राहणे इतके धोकादायक का आहे याचे मुख्य कारण आहे. खऱ्या अर्थाने सुरक्षित नेटवर्क तयार करणे म्हणजे या शॉर्टकटच्या पलीकडे जाणे आणि आधुनिक, अधिक सुरक्षित पर्याय स्वीकारणे. जर तुम्हाला तुमचे सुरक्षा ज्ञान वाढवण्यात स्वारस्य असेल, तर आमचे सार्वजनिक Wi-Fi वापरताना सुरक्षित राहण्यावरील मार्गदर्शक सुरुवात करण्यासाठी एक उत्तम ठिकाण आहे.

Wi-Fi Protected Setup इतके मोठे दायित्व का असू शकते हे समजून घेण्यासाठी, त्याच्या कनेक्शन पद्धती प्रत्यक्षात कशा कार्य करतात हे आपल्याला बारकाईने पाहावे लागेल. त्यांचा विचार दरवाजा उघडण्याच्या वेगवेगळ्या मार्गांसारखा करा—काही इतरांपेक्षा अधिक मजबूत आहेत, परंतु त्यापैकी एकाचे कुलूप मूलभूतपणे तुटलेले आहे. संपूर्ण सिस्टम साधेपणासाठी डिझाइन केली गेली होती, ज्यामुळे लांबलचक, क्लिष्ट पासफ्रेज टाइप करण्याच्या त्रासाशिवाय डिव्हाइसेसना नेटवर्कमध्ये सामील होता येते.

ही सोय काही वेगवेगळ्या दृष्टिकोनांतून येते, परंतु पुश-बटण आणि पिन पद्धती तुम्हाला सर्वात जास्त पाहायला मिळतील. प्रत्येक पद्धत नवीन डिव्हाइस (जसे की प्रिंटर किंवा स्मार्ट टीव्ही) आणि तुमचे राउटर यांच्यात एक विश्वासार्ह दुवा तयार करण्यासाठी आहे, परंतु ते अगदी वेगवेगळ्या प्रकारे कार्य करतात. ते कसे चालतात याचे विश्लेषण करून, आपण सुरक्षा धोके नेमके कुठे निर्माण होतात हे पाहू शकतो.

पुश-बटण कनेक्ट: दोन मिनिटांचा खुला दरवाजा

सर्वात सामान्य आणि दृश्यास्पद पद्धत म्हणजे पुश-बटण कनेक्ट (PBC). हे ऐकायला जितके सोपे वाटते तितकेच सोपे डिझाइन केले आहे.

कल्पना करा की तुमचे राउटर एका एक्सक्लुझिव्ह क्लबचे रक्षण करणारा बाउन्सर आहे. साधारणपणे, तुम्हाला आत जाण्यासाठी अचूक पासवर्डची आवश्यकता असते. PBC सह, तुमच्या राउटरवरील WPS बटण दाबणे म्हणजे बाउन्सरला असे सांगण्यासारखे आहे, "मी एका अतिथीची वाट पाहत आहे. पुढील दोन मिनिटांत जो कोणी येईल त्याला कोणतेही प्रश्न न विचारता आत येऊ दे."

त्यानंतर तुम्ही तुमच्या नवीन डिव्हाइसवरील जुळणारे WPS बटण दाबता. ते डिव्हाइस त्या अल्प कालावधीत "बाउन्सर" कडे जाते, थेट आत प्रवेश मिळवते आणि त्याला आपोआप नेटवर्क कीज दिल्या जातात. हे जलद आहे आणि कीबोर्ड नसलेल्या गॅजेट्ससाठी उत्तम काम करते, परंतु हे एक छोटी विंडो देखील तयार करते जिथे रेंजमधील कोणतेही डिव्हाइस त्याच वेळी WPS विनंती सुरू केल्यास संभाव्यतः आत शिरू शकते.

PBC ला साधारणपणे पिन पद्धतीपेक्षा अधिक सुरक्षित मानले जात असले तरी, त्याची सुरक्षा पूर्णपणे ती कनेक्शन विंडो किती लहान आहे यावर अवलंबून असते. जवळपास असलेला आणि योग्य वेळी प्रयत्न करणारा हल्लेखोर सैद्धांतिकदृष्ट्या ॲक्सेस मिळवू शकतो.

पिन पद्धत: एक सदोष कॉम्बिनेशन लॉक

दुसरी मुख्य पद्धत पर्सनल आयडेंटिफिकेशन नंबर (पिन) वापरते. वरवर पाहता, हे अधिक सुरक्षित वाटते—शेवटी पिन हा एक प्रकारचा पासवर्डच आहे. दुर्दैवाने, ज्या प्रकारे याची अंमलबजावणी केली गेली ती सर्वात गंभीर WPS असुरक्षिततेचे मूळ आहे. या सेटअपमध्ये, राउटरमध्ये एक स्टॅटिक, आठ-अंकी पिन असतो जो बदलता येत नाही, अनेकदा तो डिव्हाइसवरील स्टिकरवर छापलेला असतो.

नवीन डिव्हाइस कनेक्ट करण्यासाठी, तुम्ही हा पिन त्याच्या सॉफ्टवेअरमध्ये प्रविष्ट करता. त्यानंतर डिव्हाइस हा पिन राउटरला सादर करते. जर नंबर जुळले, तर राउटर ॲक्सेस देतो आणि संपूर्ण Wi-Fi पासवर्ड शेअर करतो.

यातच ती गंभीर त्रुटी दडलेली आहे, ज्याचा आपण नंतर अधिक तपशीलवार अभ्यास करू. प्रक्रिया स्वतःच सोपी आहे, परंतु पडद्यामागे होणारी पडताळणी धोकादायकपणे कमकुवत आहे. ही कमकुवतपणा सुरक्षित कॉम्बिनेशन लॉकसारखे दिसणारे लॉक अशा लॉकमध्ये बदलते जे आश्चर्यकारक वेगाने क्रॅक केले जाऊ शकते.

इतर, कमी सामान्य WPS पद्धती

या दोन मुख्य पर्यायांच्या पलीकडे, Wi-Fi अलायन्सने Wi-Fi Protected Setup साठी इतर काही पद्धती देखील निर्दिष्ट केल्या आहेत. या नवीन तंत्रज्ञानाचा वापर करण्यासाठी डिझाइन केल्या गेल्या होत्या परंतु त्या कधीच खऱ्या अर्थाने लोकप्रिय झाल्या नाहीत.

- निअर फील्ड कम्युनिकेशन (NFC): या पद्धतीमध्ये तुम्हाला नवीन डिव्हाइस प्रत्यक्ष राउटरच्या अगदी जवळ आणावे लागते. दोन NFC-सक्षम डिव्हाइसेस एकत्र टॅप करून, ते कोणतेही बटण न दाबता किंवा पिन न वापरता सुरक्षितपणे नेटवर्क क्रेडेंशियल्सची देवाणघेवाण करू शकतात.

- USB फ्लॅश ड्राइव्ह: एका जुन्या, अधिक क्लिष्ट पद्धतीमध्ये राउटरवरून नेटवर्कची कॉन्फिगरेशन फाइल USB स्टिकवर सेव्ह करणे समाविष्ट होते. त्यानंतर सेटिंग्ज ट्रान्सफर करण्यासाठी तुम्ही हा ड्राइव्ह नवीन डिव्हाइसमध्ये प्लग करता.

या पद्धती मूळतः अधिक सुरक्षित असल्या तरी (कारण त्यांना भौतिक कृती किंवा समीपतेची आवश्यकता असते), त्यांच्या सार्वत्रिक समर्थनाच्या अभावामुळे त्यांची क्वचितच अंमलबजावणी केली गेली. परिणामी, असुरक्षित पुश-बटण आणि पिन पद्धती WPS कनेक्शनसाठी डी फॅक्टो मानके बनल्या.

WPS सुरक्षेतील गंभीर त्रुटी उघड करणे

एक साधी कनेक्शन पद्धत कागदावर चांगली वाटत असली तरी, Wi-Fi Protected Setup सुरक्षेचे वास्तव अत्यंत चिंताजनक आहे. प्रोटोकॉलच्या सर्वात स्पष्ट कमकुवतपणा केवळ किरकोळ बग नाहीत जे तुम्ही पॅच करू शकता; त्या मूलभूत डिझाइन त्रुटी आहेत ज्या त्याच्या गाभ्यामध्येच आहेत. या त्रुटी सोयीसाठी बनवलेल्या वैशिष्ट्याला ते सक्षम असलेल्या कोणत्याही नेटवर्कसाठी एक मोठे दायित्व बनवतात.

मुख्य गुन्हेगार पिन पद्धत आहे. वरवर पाहता, आठ-अंकी कोड पुरेसा सुरक्षित वाटतो. शेवटी, 100 दशलक्ष संभाव्य कॉम्बिनेशन्स (10^8) आहेत, ज्यांचा अंदाज लावण्यासाठी खूप वेळ लागला पाहिजे. समस्या अशी आहे की, सिस्टम प्रत्यक्षात पिनला एकच, आठ-अंकी संख्या म्हणून तपासत नाही.

त्याऐवजी, ते पिन प्रमाणित करण्याच्या पद्धतीमध्ये एक भयंकर चूक करते. राउटर कोड दोन वेगवेगळ्या भागांमध्ये तपासतो. प्रथम, ते पहिले चार अंक पाहते. त्यानंतर, ते पुढील तीन प्रमाणित करते. तो आठवा आणि शेवटचा अंक? तो फक्त एक चेकसम आहे—पहिल्या सात वरून मोजलेले एक गणितीय मूल्य जे हल्लेखोराचे सॉफ्टवेअर स्वतःच शोधू शकते.

ब्रूट-फोर्स शॉर्टकट

ही दोन-टप्प्यांची प्रमाणीकरण प्रक्रियाच हल्लेखोरासाठी दरवाजे सताड उघडे करते. 100 दशलक्ष कॉम्बिनेशन्स वापरून पाहण्याऐवजी, त्यांना फक्त पहिल्या अर्ध्या (10,000 शक्यता) आणि नंतर दुसऱ्या अर्ध्या (1,000 शक्यता) भागाचा अंदाज लावावा लागतो.

ही वरवर पाहता छोटी डिझाइन निवड आवश्यक अंदाजांची एकूण संख्या 100,000,000 वरून केवळ 11,000 पर्यंत कमी करते. हा बँक व्हॉल्ट क्रॅक करण्याचा प्रयत्न करणे आणि चार-अंकी सायकल लॉकचा अंदाज लावणे यातील फरक आहे.

या असुरक्षिततेचा अर्थ असा आहे की हल्लेखोराला अत्याधुनिक उपकरणांची किंवा आतील ज्ञानाची आवश्यकता नाही. त्यांना फक्त वेळ आणि तुमच्या नेटवर्कच्या भौतिकदृष्ट्या जवळ असण्याची आवश्यकता आहे. या अचूक कमकुवतपणाचा फायदा घेण्यासाठी विशेष, विनामूल्य उपलब्ध सॉफ्टवेअर टूल्स तयार होण्यास फार काळ लागला नाही.

WPS त्रुटींचा फायदा घेणारी टूल्स

या डिझाइन त्रुटीच्या शोधामुळे थेट संपूर्ण हल्ला स्वयंचलित करणाऱ्या टूल्सचा विकास झाला, ज्यामुळे ते सुसंगत वायरलेस कार्ड आणि थोडी तांत्रिक उत्सुकता असलेल्या कोणालाही प्रवेशयोग्य झाले. दोन सर्वात कुप्रसिद्ध टूल्स आहेत:

- Reaver: हे WPS ब्रूट-फोर्स हल्ल्यांसाठी डिझाइन केलेल्या पहिल्या आणि सर्वात प्रसिद्ध टूल्सपैकी एक होते. योग्य पिन मिळेपर्यंत ते सर्व 11,000 संभाव्य पिन पद्धतशीरपणे तपासून पाहते.

- Pixie Dust Attack: एक नंतरची, अधिक कार्यक्षम उत्क्रांती. काही राउटर त्यांचे "रँडम" नंबर कसे जनरेट करतात यातील कमकुवतपणाचा फायदा घेऊन पिक्सी डस्ट हल्ला काहीवेळा तासांऐवजी सेकंद किंवा मिनिटांत योग्य पिन क्रॅक करू शकतो.

एकदा योग्य पिन सापडला की, ही टूल्स नेटवर्कचा वास्तविक WPA/WPA2 पासवर्ड मिळवू शकतात, ज्यामुळे हल्लेखोराला पूर्ण ॲक्सेस मिळतो. लांबलचक, क्लिष्ट Wi-Fi पासवर्ड असूनही, WPS पिन असुरक्षितता एक कमकुवत मागील दरवाजा म्हणून कार्य करते, ज्यामुळे तुमचा प्राथमिक पासवर्ड पूर्णपणे निरुपयोगी ठरतो.

हा फ्लोचार्ट WPS वापरून कनेक्ट करण्याचे वेगवेगळे मार्ग स्पष्ट करतो. पुश-बटण आणि NFC पर्यायी मार्ग ऑफर करत असले तरी, पिन पद्धतीचे अंतर्निहित मेकॅनिक्सच असा महत्त्वपूर्ण सुरक्षा धोका निर्माण करतात.

या पद्धती कशा आहेत याचे त्वरित विहंगावलोकन देण्यासाठी, येथे एक साधे विश्लेषण दिले आहे.

WPS पद्धती आणि त्यांचे संबंधित धोके

प्रत्येक पद्धत सुलभतेसाठी डिझाइन केली गेली होती, परंतु आपण पाहू शकता की, ही सोय अनेकदा मजबूत सुरक्षेच्या किंमतीवर येते, ज्यामध्ये पिन पद्धत सर्वात गंभीरपणे सदोष आहे.

स्मार्ट होम डिव्हाइसेसच्या विस्फोटामुळे ही समस्या आणखी मोठी होत आहे. 2022 च्या techUK अहवालानुसार, 77% यूके प्रौढांकडे आता किमान एक स्मार्ट डिव्हाइस आहे, ज्यापैकी अनेक WPS सारख्या साध्या सेटअप पद्धतींवर अवलंबून आहेत. ही वाढ सुरक्षा कॅमेऱ्यांपासून ते बेबी मॉनिटर्सपर्यंत असंख्य IoT गॅजेट्सना या सुप्रसिद्ध हल्ल्यांसमोर उघडे पाडते—अतिथींच्या खोल्यांमध्ये स्मार्ट टीव्ही किंवा लॉक व्यवस्थापित करणाऱ्या हॉटेल्ससारख्या व्यवसायांसाठी ही एक मोठी चिंता आहे. तुम्ही संपूर्ण techUK अहवालातून या ट्रेंड्सबद्दल अधिक जाणून घेऊ शकता.

शेवटी, पिन पद्धतीची अंतर्निहित असुरक्षितता अशी गोष्ट नाही जी तुम्ही मजबूत पासवर्ड किंवा फर्मवेअर अपडेटने दुरुस्त करू शकता. ही एक मूलभूत समस्या आहे जी सुरक्षा प्राधान्य असलेल्या कोणत्याही नेटवर्कवर WPS अक्षम करण्याचे समर्थन करते.

व्यवसायांसाठी WPS हा एक मोठा धोका का आहे

होम नेटवर्कवरील कमकुवत Wi-Fi Protected Setup कॉन्फिगरेशन ही एक समस्या आहे, परंतु व्यावसायिक वातावरणात, ही एक मोठी आपत्ती ठरू शकते. हॉटेल्स, रिटेल स्टोअर्स आणि व्यवस्थापित निवासी मालमत्तांसारख्या व्यावसायिक सेटिंग्जमध्ये WPS द्वारे मिळणारी सोय त्याने निर्माण केलेल्या वाढीव धोक्यांमुळे पूर्णपणे झाकोळून जाते.

व्यवसायासाठी, नेटवर्कचे उल्लंघन ही केवळ गैरसोय नाही; तर तो ऑपरेशन्स, ग्राहकांचा विश्वास आणि आर्थिक स्थिरतेसाठी थेट धोका आहे.

अशा हॉटेलची कल्पना करा जिथे अतिथी सुरक्षित, खाजगी इंटरनेट ॲक्सेसची अपेक्षा करतात. जर फक्त एका ॲक्सेस पॉईंटवर WPS सक्षम असेल, तर कार पार्कमध्ये बसलेला हल्लेखोर काही तासांतच पिन ब्रूट-फोर्स करू शकतो. एकदा अतिथी नेटवर्कमध्ये प्रवेश केल्यावर, ते अनएन्क्रिप्टेड डेटा रोखण्यासाठी मॅन-इन-द-मिडल हल्ले सुरू करू शकतात, अतिथी ऑनलाइन ब्राउझ करत असताना वैयक्तिक ईमेलपासून ते क्रेडिट कार्ड तपशीलांपर्यंत सर्व काही कॅप्चर करू शकतात. अशा उल्लंघनाचे परिणाम भयंकर असतील.

व्यावसायिक वातावरणातील वाढीव प्रभाव

व्यावसायिक सेटिंगमध्ये, धोके लक्षणीयरीत्या जास्त असतात. नेटवर्क कसे विभागले गेले आहे यावर अवलंबून, एक तडजोड केलेला ॲक्सेस पॉईंट संपूर्ण कॉर्पोरेट नेटवर्कचे प्रवेशद्वार म्हणून काम करू शकतो.

अशा रिटेल चेनचा विचार करा जिथे पॉइंट-ऑफ-सेल (POS) सिस्टम, इन्व्हेंटरी मॅनेजमेंट आणि कर्मचारी संप्रेषण सर्व एकाच अंतर्गत नेटवर्कवर चालतात. जर स्टॉकरूममधील एका विसरलेल्या राउटरमध्ये सक्रिय WPS पिन असेल, तर हल्लेखोर त्याचे उल्लंघन करू शकतो. यामुळे खालील गोष्टी घडू शकतात:

- डेटा चोरी: संवेदनशील ग्राहक पेमेंट माहिती, लॉयल्टी प्रोग्राम डेटा आणि कर्मचारी रेकॉर्ड्समध्ये ॲक्सेस मिळवणे.

- नेटवर्क इव्हस्ड्रॉपिंग: अंतर्गत संप्रेषणांवर लक्ष ठेवणे आणि मालकीची व्यवसाय माहिती कॅप्चर करणे.

- सेवा व्यत्यय: पेमेंट सिस्टम बंद पाडणारे किंवा सप्लाय चेन लॉजिस्टिक्समध्ये व्यत्यय आणणारे हल्ले सुरू करणे, ज्यामुळे त्वरित आर्थिक नुकसान होऊ शकते.

प्रतिष्ठेच्या नुकसानीची शक्यता तितकीच गंभीर आहे. मूलभूत सुरक्षा चुकीमुळे ग्राहकांचा डेटा चोरीला गेल्याची सार्वजनिक घोषणा रातोरात ग्राहकांची वर्षानुवर्षांची निष्ठा नष्ट करू शकते. आजच्या बाजारपेठेत, विश्वास हे असे चलन आहे जे गमावणे व्यवसायांना परवडणारे नाही.

धोका केवळ सैद्धांतिक नाही. अनेक लेगसी किंवा कंझ्युमर-ग्रेड डिव्हाइसेस, जे कधीकधी योग्य आयटी देखरेखीशिवाय स्थापित केले जातात, ते डीफॉल्टनुसार सक्षम केलेल्या Wi-Fi Protected Setup सह येतात. हे अन्यथा सुरक्षित इन्फ्रास्ट्रक्चरमध्ये एक छुपी परंतु महत्त्वपूर्ण असुरक्षितता निर्माण करते.

WPS अक्षम करण्यासाठी बिझनेस केस तयार करणे

सार्वजनिक किंवा खाजगी Wi-Fi व्यवस्थापित करण्यासाठी जबाबदार असलेल्या कोणत्याही संस्थेसाठी, WPS अक्षम करणे हे तडजोड न करण्याजोगे, पहिल्या दिवसाचे सुरक्षा धोरण असले पाहिजे. एखादा प्रिंटर किंवा स्मार्ट डिव्हाइस कनेक्ट करण्यासाठी मिळणाऱ्या किरकोळ सोयीपेक्षा ऑपरेशनल धोका खूप जास्त आहे.

युक्तिवाद सरळ आहे: प्रोटोकॉल मूलभूतपणे तुटलेला आहे, आणि कितीही नेटवर्क मॉनिटरिंग जलद ब्रूट-फोर्स हल्ल्याचा धोका पूर्णपणे कमी करू शकत नाही. याचा विचार फायर एस्केप दरवाजावर एक सदोष, सहज उघडता येणारे कुलूप सोडण्यासारखा करा. तुमच्या मुख्य प्रवेशद्वारावर उच्च-तंत्रज्ञानाची सुरक्षा असली तरीही, तो एक कमकुवत बिंदू संपूर्ण सिस्टम कमकुवत करतो.

वास्तविक जगातील परिस्थिती आणि परिणाम

परिस्थिती चिंताजनकपणे सामान्य आहे. व्यवस्थापित विद्यार्थी गृहनिर्माण संकुल प्रत्येक युनिटमध्ये कंझ्युमर राउटर वापरू शकते, ते सर्व WPS सक्षम असलेले. एक तडजोड केलेले युनिट हल्लेखोराला शेकडो इतर रहिवाशांच्या ट्रॅफिकवर पाळत ठेवण्यासाठी पायंडा देऊ शकते.

त्याचप्रमाणे, पॉप-अप रिटेल किओस्क किंवा तात्पुरते इव्हेंट नेटवर्क ऑफ-द-शेल्फ हार्डवेअर वापरून त्वरीत सेट केले जाऊ शकते. जलद ऑनलाइन जाण्यावर लक्ष केंद्रित केले जाते आणि WPS अक्षम करण्यासारख्या सुरक्षा वैशिष्ट्यांकडे अनेकदा दुर्लक्ष केले जाते. हे जास्त रहदारी असलेल्या सार्वजनिक क्षेत्रांना लक्ष्य करणाऱ्या हल्लेखोरांसाठी एक उत्तम संधी निर्माण करते.

शेवटी, Wi-Fi Protected Setup ची सोय ही एका वेगळ्या युगाची आठवण आहे. आधुनिक व्यावसायिक नेटवर्क मजबूत, स्केलेबल आणि पडताळणी करण्यायोग्य सुरक्षा उपायांची मागणी करतात. जुन्या आणि तडजोड केलेल्या प्रोटोकॉलवर अवलंबून राहणे हा तुमचा डेटा, तुमची प्रतिष्ठा आणि तुमच्या ग्राहकांचा विश्वास यांच्याशी केलेला अनावश्यक जुगार आहे.

तुमच्या नेटवर्कला WPS हल्ल्यांपासून सुरक्षित करण्यासाठी व्यावहारिक पावले

Wi-Fi Protected Setup मधील खोलवर रुजलेल्या त्रुटींबद्दल माहिती असणे ही एक गोष्ट आहे, परंतु निर्णायक कारवाई करणे हेच प्रत्यक्षात तुमचे नेटवर्क सुरक्षित ठेवते. कोणत्याही आयटी ॲडमिनिस्ट्रेटरसाठी, खालील पायऱ्या WPS असुरक्षितता बंद करण्यासाठी आणि तुमचे वायरलेस इन्फ्रास्ट्रक्चर मजबूत करण्यासाठी एक स्पष्ट, कृती करण्यायोग्य रोडमॅप देतात.

उद्दिष्ट सोपे आहे: धोका पूर्णपणे दूर करणे.

तुम्ही करू शकणारी सर्वात प्रभावी कृती म्हणजे तुमच्या प्रत्येक राउटर आणि ॲक्सेस पॉईंटवर WPS अक्षम करणे. प्रोफेशनल-ग्रेड हार्डवेअरवरही हे अनेकदा डीफॉल्टनुसार चालू असते, ज्यामुळे त्वरित आणि पूर्णपणे अनावश्यक धोका निर्माण होतो. ते बंद केल्याने या सदोष प्रोटोकॉलशी जोडलेला सर्वात सामान्य हल्ला मार्ग बंद होतो.

WPS सेटिंग शोधणे आणि अक्षम करणे

तुमच्या डिव्हाइसच्या ॲडमिन पॅनेलमध्ये WPS पर्याय शोधणे सहसा सोपे असते, जरी नेमके ठिकाण उत्पादकांनुसार बदलते. साधारणपणे, प्रक्रिया यासारखी दिसते:

- तुमच्या राउटरच्या ॲडमिन पॅनेलमध्ये ॲक्सेस मिळवा: वेब ब्राउझर उघडा आणि तुमच्या राउटरचा IP ॲड्रेस टाइप करा. हे सहसा

192.168.1.1किंवा192.168.0.1असे काहीतरी असते. - लॉग इन करा: कॉन्फिगरेशन इंटरफेसमध्ये जाण्यासाठी तुमचे ॲडमिनिस्ट्रेटर युझरनेम आणि पासवर्ड वापरा.

- वायरलेस सेटिंग्जवर जा: "Wireless," "Wi-Fi," किंवा "WLAN" असे लेबल असलेला मेनू शोधा. तुम्हाला अनेकदा आत "Advanced" किंवा "Security" सब-मेनू मिळेल.

- WPS शोधा आणि अक्षम करा: Wi-Fi Protected Setup साठी टॉगल शोधा आणि ते "Disabled" किंवा "Off" वर स्विच करा. लॉग आउट करण्यापूर्वी तुम्ही तुमचे बदल सेव्ह केल्याची खात्री करा.

ॲक्सेस पॉईंट्सचा संपूर्ण ताफा असलेल्या संस्थांसाठी, ही प्रक्रिया प्रत्येक डिव्हाइससाठी पुन्हा करावी लागते. केंद्रीकृत नेटवर्क व्यवस्थापन प्लॅटफॉर्म हे खूप सोपे करू शकतात, अनेकदा तुम्हाला एका डॅशबोर्डवरून तुमच्या सर्व हार्डवेअरवर WPS अक्षम करू देतात.

हे वैशिष्ट्य बंद करून, तुम्ही प्रभावीपणे असुरक्षित पिन मागील दरवाजा काढून टाकत आहात. आतापासून, प्रत्येक कनेक्शनला तुमचा मुख्य नेटवर्क पासवर्ड वापरून योग्यरित्या प्रमाणीकृत करावे लागेल.

आवश्यक नेटवर्क हार्डनिंग पायऱ्या

WPS अक्षम करणे ही एक उत्तम सुरुवात आहे, परंतु अधिक लवचिक नेटवर्क तयार करण्यासाठी तुम्ही इतर अनेक सुरक्षा सर्वोत्तम पद्धतींचाही अवलंब केला पाहिजे. हे अतिरिक्त संरक्षण केवळ wifi protected setup ला लक्ष्य करणाऱ्याच नव्हे तर अधिक व्यापक धोक्यांपासून संरक्षण करण्यास मदत करतात.

- फर्मवेअर अपडेटेड ठेवा: तुमच्या सर्व नेटवर्क उपकरणांसाठी नेहमी नवीनतम फर्मवेअर अपडेट्स तपासा आणि स्थापित करा. नव्याने सापडलेल्या सुरक्षा त्रुटी दूर करण्यासाठी, कार्यप्रदर्शन सुधारण्यासाठी आणि स्थिरता वाढवण्यासाठी उत्पादक वारंवार पॅचेस जारी करतात.

- नेटवर्क मॉनिटरिंग लागू करा: कनेक्शनचे प्रयत्न आणि सामान्य ट्रॅफिकवर लक्ष ठेवण्यासाठी नेटवर्क मॉनिटरिंग टूल्स वापरा. एका डिव्हाइसवरून अयशस्वी लॉगिन प्रयत्नांचे वादळ यासारखे विचित्र पॅटर्न, प्रगतीपथावर असलेल्या ब्रूट-फोर्स हल्ल्यासाठी धोक्याचा इशारा असू शकतात.

- मजबूत WPA3 एन्क्रिप्शन वापरा: जर तुमचे हार्डवेअर यास समर्थन देत असेल, तर तुमची नेटवर्क सुरक्षा WPA3 वर अपग्रेड करा. हे एका कारणासाठी आधुनिक मानक आहे, जे ऑफलाइन पासवर्ड-गेसिंग हल्ल्यांपासून अधिक चांगले संरक्षण देते. आणखी प्रगत सुरक्षेसाठी, 802.1X प्रमाणीकरणाचे फायदे शोधणे योग्य आहे, जे शक्तिशाली, वैयक्तिकृत ॲक्सेस नियंत्रण प्रदान करते.

या ठोस पायऱ्या उचलल्याने तुम्हाला WPS च्या अंतर्निहित धोक्यांपासून कायमचे दूर जाण्याची अनुमती मिळते. वैशिष्ट्य अक्षम करून आणि तुमच्या नेटवर्कचे संरक्षण मजबूत करून, तुम्ही तुमच्या वापरकर्त्यांसाठी अधिक सुरक्षित आणि विश्वासार्ह वायरलेस अनुभव तयार करू शकता आणि तुमच्या संस्थेच्या महत्त्वपूर्ण डेटाचे संरक्षण करू शकता.

आधुनिक आणि सुरक्षित Wi-Fi पर्यायांचा शोध घेणे

कोणत्याही प्रकारच्या Wi-Fi Protected Setup सह येणारे गंभीर धोके पाहता, हे अगदी स्पष्ट आहे की व्यवसायांना नेटवर्क ॲक्सेस व्यवस्थापित करण्यासाठी अधिक चांगल्या मार्गाची आवश्यकता आहे. सुदैवाने, वायरलेस सुरक्षेचे जग पुढे गेले आहे. आधुनिक प्रमाणीकरण तंत्रज्ञान तुमच्या वापरकर्त्यांसाठी जीवन कठीण न करता अधिक उत्कृष्ट संरक्षण प्रदान करतात, ज्यामुळे तुम्हाला दोन्ही जगांतील सर्वोत्तम गोष्टी मिळतात.

WPS च्या असुरक्षिततेपासून दूर जाणे म्हणजे आजच्या सुरक्षा लँडस्केपसाठी तयार केलेली मजबूत, आधुनिक मानके स्वीकारणे. हे पर्याय केवळ तुमच्या नेटवर्कला ब्रूट-फोर्स हल्ल्यांपासून वाचवत नाहीत; ते अतिथी आणि कर्मचाऱ्यांसाठी अधिक व्यावसायिक आणि अखंड कनेक्शन तयार करतात. WPS चे धोके मागे सोडू पाहणाऱ्या प्रत्येकासाठी, सुरक्षित Wi-Fi पर्याय शोधणे, जसे की Eero Pro 6e सारख्या आधुनिक मेश WiFi सिस्टम स्वीकारणे, ही पहिली महत्त्वाची पायरी आहे.

WPA3 आणि Simultaneous Authentication of Equals स्वीकारणे

जुन्या सुरक्षा प्रोटोकॉलमधील सर्वात थेट अपग्रेड म्हणजे WPA3 (Wi-Fi Protected Access 3). हे मानक Simultaneous Authentication of Equals (SAE) नावाचे एक शक्तिशाली नवीन वैशिष्ट्य आणते, जे डिव्हाइसेस नेटवर्कमध्ये कसे सामील होतात हे पूर्णपणे बदलते. तुम्ही याचा विचार एक गुप्त हस्तांदोलन म्हणून करू शकता जे कोणतीही संवेदनशील माहिती देवाणघेवाण होण्यापूर्वी आधी होते.

WPS मधील सदोष पिन सिस्टमच्या विपरीत, SAE पासवर्ड पाठवण्यापूर्वी आधी डिव्हाइस आणि ॲक्सेस पॉईंट दरम्यान एक सुरक्षित, एन्क्रिप्टेड चॅनेल स्थापित करते. यामुळे जुन्या मानकांना ग्रासणाऱ्या ऑफलाइन डिक्शनरी हल्ल्यांविरुद्ध ते अत्यंत कठीण बनते. जरी हल्लेखोराने कनेक्शन हँडशेक कॅप्चर करण्यात यश मिळवले तरीही, ते नंतर जाऊन पासवर्डचा अंदाज लावू शकत नाहीत.

संवेदनशील माहिती हाताळणाऱ्या कोणत्याही व्यवसायासाठी या स्तरावरील संरक्षण महत्त्वपूर्ण आहे, हे सुनिश्चित करते की पासवर्ड फोर्ट नॉक्स-स्तराचा क्लिष्ट नसला तरीही, कनेक्शन स्वतःच घट्ट लॉक केलेले राहते.

Passpoint आणि OpenRoaming सह भविष्य पासवर्डलेस आहे

हॉटेल्स, शॉपिंग सेंटर्स किंवा विमानतळ यांसारख्या जास्त रहदारी असलेल्या ठिकाणांसाठी—परिपूर्ण कनेक्शन ते आहे ज्यासाठी वापरकर्त्याकडून शून्य प्रयत्नांची आवश्यकता असते. येथेच Passpoint आणि OpenRoaming सारखे तंत्रज्ञान चमकते, जे खऱ्या अर्थाने अखंड आणि सुरक्षित पासवर्ड-मुक्त Wi-Fi अनुभव तयार करते.

या सिस्टीम्स वापरकर्त्याच्या डिव्हाइसला लॉगिन पोर्टल न पाहता किंवा पासवर्ड टाइप न करता आपोआप आणि सुरक्षितपणे सहभागी नेटवर्कशी कनेक्ट होऊ देतात. डिव्हाइस डिजिटल प्रमाणपत्र किंवा विद्यमान क्रेडेंशियल्स (जसे की मोबाइल कॅरियर प्रोफाइल) वापरून प्रमाणित केले जाते, याचा अर्थ कनेक्शन अगदी पहिल्या पॅकेटपासून एन्क्रिप्टेड आणि सुरक्षित असते.

हा दृष्टिकोन खुल्या नेटवर्कच्या सुरक्षा समस्या आणि Captive Portal च्या वापरकर्त्याच्या अडचणींपासून मुक्त होतो, एक प्रीमियम, सुरक्षित-बाय-डीफॉल्ट अनुभव प्रदान करतो. हे जगभरातील हजारो ठिकाणी आपोआप काम करणाऱ्या VIP पाससारखे आहे.

एंटरप्राइझ वातावरणासाठी प्रगत सुरक्षा

कॉर्पोरेट किंवा मल्टी-टेनंट इमारतीमध्ये, सुरक्षेच्या मागण्या आणखी जास्त असतात. येथे, आधुनिक नेटवर्क अनेकदा प्रगत प्रमाणीकरण पद्धतींवर अवलंबून असतात जे नेटवर्क ॲक्सेस थेट वापरकर्त्याच्या ओळखीशी जोडतात, कोण काय करत आहे यावर सूक्ष्म नियंत्रण आणि दृश्यमानता प्रदान करतात.

या क्षेत्रातील प्रमुख तंत्रज्ञानामध्ये हे समाविष्ट आहे:

- प्रमाणपत्र-आधारित प्रमाणीकरण: सामायिक पासवर्डऐवजी, प्रत्येक वापरकर्ता किंवा डिव्हाइसला एक अद्वितीय डिजिटल प्रमाणपत्र मिळते. हे नॉन-ट्रान्सफरेबल डिजिटल आयडीसारखे कार्य करते, केवळ अधिकृत व्यक्ती आणि त्यांच्या डिव्हाइसेसना ॲक्सेस देते.

- सिंगल साईन-ऑन (SSO) इंटिग्रेशन: Entra ID, Google Workspace किंवा Okta सारख्या आयडेंटिटी प्रोव्हायडर्सशी कनेक्ट करून, नेटवर्क ॲक्सेस विद्यमान कंपनी लॉगिनद्वारे नियंत्रित केला जाऊ शकतो. जेव्हा एखादा कर्मचारी निघून जातो आणि त्याचे खाते बंद केले जाते, तेव्हा त्याचा Wi-Fi ॲक्सेस त्वरित रद्द केला जातो.

Purple सारखे सोल्यूशन्स या आधुनिक, सुरक्षित तत्त्वांवर तयार केले आहेत. Passpoint, प्रमाणपत्र-आधारित पद्धती आणि SSO इंटिग्रेशन्स वापरून, Purple WPS सारख्या जुन्या सिस्टम्सना एक सुरक्षित, घर्षणरहित पर्याय ऑफर करते. ओळख तुमचे नेटवर्क कसे लॉक करू शकते याबद्दल अधिक जाणून घेण्यासाठी, तुम्हाला ओळख-आधारित Wi-Fi सुरक्षेवरील आमच्या संपूर्ण मार्गदर्शकामध्ये स्वारस्य असू शकते. हा दृष्टिकोन व्यवसायांना त्यांच्या वापरकर्त्यांसाठी लोखंडासारखी मजबूत सुरक्षा आणि सहज प्रवास दोन्ही प्रदान करू देतो.

Wi-Fi Protected Setup बद्दल प्रश्न आहेत?

ते सदोष आहे हे तुम्हाला माहीत असले तरीही, Wi-Fi Protected Setup अजूनही गोंधळात टाकणारे असू शकते. तुमचे नेटवर्क सुरक्षित राहील याची खात्री करण्यासाठी काही सर्वात सामान्य प्रश्नांची उत्तरे देऊया.

पुश-बटण पद्धत पिन पद्धतीपेक्षा अधिक सुरक्षित आहे का?

होय, पुश-बटण पद्धत पिनपेक्षा कमी धोकादायक आहे, परंतु हे असे म्हणण्यासारखे आहे की एक मागील दरवाजा दुसऱ्यापेक्षा थोडा कमी उघडा आहे. हे खऱ्या अर्थाने सुरक्षित नाही.

त्याचे एकमेव संरक्षण म्हणजे नवीन डिव्हाइस कनेक्ट करण्यासाठी उघडणारी अत्यंत लहान, दोन मिनिटांची विंडो. या संक्षिप्त संधीचा फायदा घेण्यासाठी हल्लेखोराला भौतिकदृष्ट्या जवळ असणे आणि अचूक वेळ साधणे आवश्यक आहे. दुसरीकडे, पिन पद्धत काही तास किंवा दिवसांत दूरवरून ब्रूट-फोर्स केली जाऊ शकते. त्यामुळे पुश-बटण हे दोन वाईटांपैकी कमी वाईट असले तरी, दोन्ही पद्धती एका तुटलेल्या सिस्टमचा भाग आहेत. WPS पूर्णपणे अक्षम करणे हीच एकमेव खरोखर सुरक्षित कृती आहे.

मजबूत Wi-Fi पासवर्ड मला WPS हल्ल्यांपासून वाचवतो का?

दुर्दैवाने, नाही. एक मजबूत, क्लिष्ट WPA2 किंवा WPA3 पासवर्ड हा तुमच्या नेटवर्कच्या सुरक्षेचा एक महत्त्वाचा भाग आहे, परंतु तो WPS पिन हल्ला थांबवण्यासाठी काहीही करत नाही.

हीच समस्येची मूळ अडचण आहे: WPS पिन असुरक्षितता हा एक वेगळा प्रवेशद्वार आहे जो तुमचा मुख्य नेटवर्क पासवर्ड पूर्णपणे बायपास करतो.

WPS पिनचा फायदा घेणाऱ्या हल्लेखोराला तुमच्या Wi-Fi पासवर्डचा अंदाज लावण्याची गरज नाही. एकदा त्यांनी आठ-अंकी पिन क्रॅक केला की, राउटर त्यांना नेटवर्क क्रेडेंशियल्स देतो. तुमचा काळजीपूर्वक निवडलेला पासवर्ड पूर्णपणे निरुपयोगी ठरतो.

मी प्रिंटरसारख्या साध्या उपकरणांसाठी WPS सुरक्षितपणे वापरू शकतो का?

लोक WPS सक्षम ठेवण्याचे हे एक सामान्य कारण आहे, विशेषतः अशा उपकरणांसाठी ज्यांना पासवर्ड टाइप करण्यासाठी स्क्रीन किंवा कीबोर्ड नसतो. साध्या उपकरणासाठी हा एक छोटासा धोका वाटू शकतो, परंतु तरीही ते तुमचे संपूर्ण नेटवर्क उघडे पाडते.

प्रिंटरसारखे "साधे" उपकरण देखील एक प्रवेश बिंदू आहे. जर हल्लेखोराला त्या प्रिंटरद्वारे ॲक्सेस मिळाला, तर त्यांना तुमच्या नेटवर्कवर पायंडा मिळतो. तेथून, ते सर्व्हर्स, पॉइंट-ऑफ-सेल सिस्टम्स किंवा अतिथी डेटाबेस यांसारख्या अधिक मौल्यवान लक्ष्यांवर हल्ला करण्यासाठी बाजूने जाण्याचा प्रयत्न करू शकतात. एक डिव्हाइस कनेक्ट करण्याची संक्षिप्त सोय तुमच्या संपूर्ण इन्फ्रास्ट्रक्चरसाठी निर्माण होणाऱ्या कायमस्वरूपी धोक्याच्या योग्य नाही. ते बंद करणे हाच एकमेव सुरक्षित पर्याय आहे.

Purple मध्ये, आमचा WPS सारख्या जुन्या सिस्टीम्स सुरक्षित, ओळख-आधारित नेटवर्किंगने बदलण्यावर विश्वास आहे. आमचे प्लॅटफॉर्म Passpoint आणि SSO सारखे आधुनिक, पासवर्डलेस प्रमाणीकरण वापरते, जे तुम्हाला लोखंडासारखी मजबूत सुरक्षा आणि तुमच्या वापरकर्त्यांसाठी अखंड कनेक्शन अनुभव दोन्ही देते. Purple तुमची नेटवर्क सुरक्षा कशी आधुनिक करू शकते ते शोधा .