Wi-Fi Protected Setup (WPS) की कल्पना नए डिवाइस को कनेक्ट करने को एक बटन दबाने जितना आसान बनाने के लिए की गई थी, जिससे हम सभी को लंबे, जटिल पासवर्ड टाइप करने से बचाया जा सके। इसे अपनी बिल्डिंग के यूनिवर्सल कीकार्ड की तरह समझें—बेहद सुविधाजनक, लेकिन अगर यह कभी गलत हाथों में पड़ जाए तो यह एक बहुत बड़ा सुरक्षा जोखिम है। सुविधा और सुरक्षा के बीच यह समझौता ही वह जगह है जहां से असली समस्याएं शुरू होती हैं।

आसान Wi-Fi एक्सेस के छिपे हुए खतरे

सच कहा जाए तो, किसी नए डिवाइस को Wi-Fi नेटवर्क से कनेक्ट करना थोड़ा मुश्किल काम हो सकता है। आपको नेटवर्क का नाम खोजना होता है, पासवर्ड खोजने के लिए अपने राउटर पर छोटे प्रिंट को ध्यान से देखना होता है, और फिर उसे सावधानी से टाइप करना होता है। Wi-Fi Protected Setup को 2006 में इसी समस्या को हल करने के लिए पेश किया गया था, जो ऑनलाइन होने के लिए एक जादुई शॉर्टकट जैसा महसूस होता था।

लक्ष्य सरल था: उन आम उपयोगकर्ताओं के लिए जीवन आसान बनाना जो तेजी से जटिल होती सुरक्षा सेटिंग्स में उलझ रहे थे। हालाँकि, इस "आसान बटन" को बनाने में, सिस्टम ने ऐसी बुनियादी डिज़ाइन खामियाँ पेश कीं जिनके बारे में सुरक्षा विशेषज्ञ हमें सालों से चेतावनी दे रहे हैं। यह शुरुआती सुविधा बनाम दीर्घकालिक सुरक्षा की एक क्लासिक कहानी है।

मूल अवधारणा को समझना

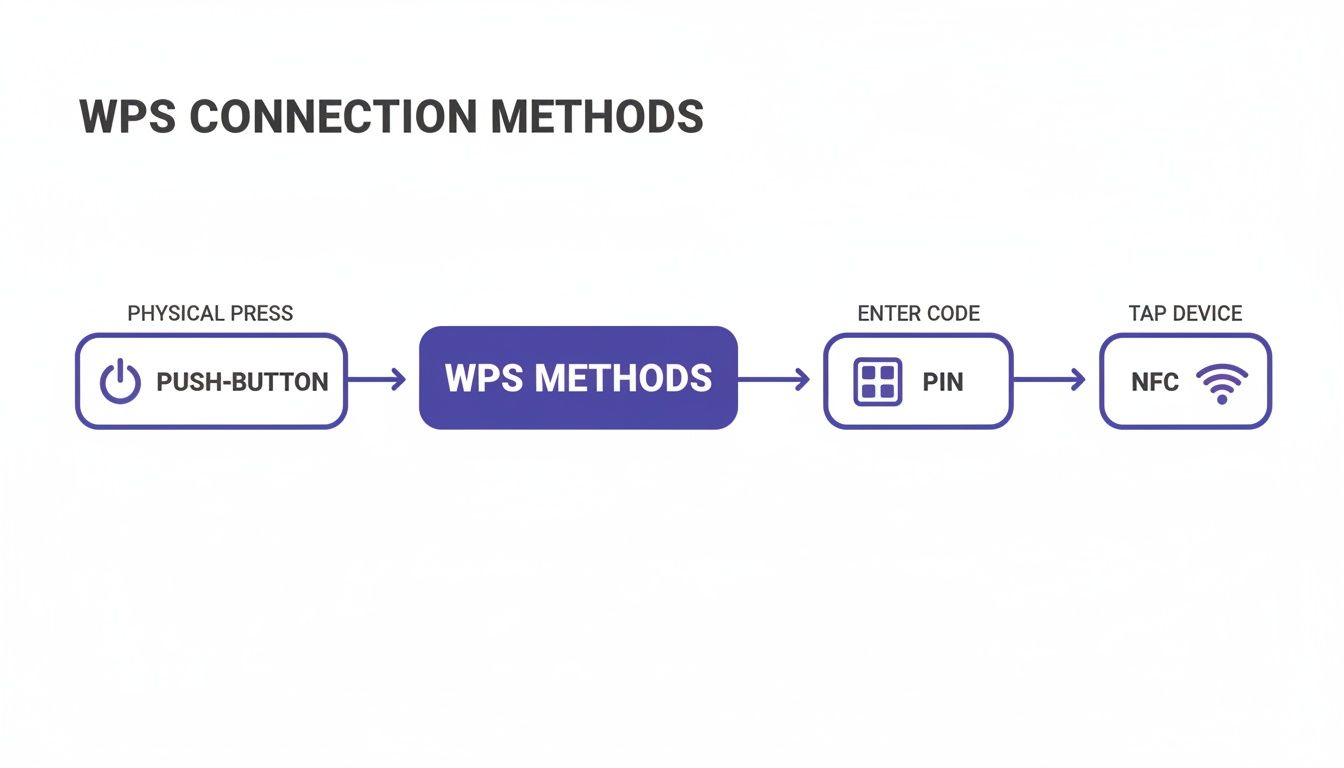

मूल रूप से, WPS एक नेटवर्क ऑथराइजेशन स्टैंडर्ड है जो आपको बिना पासवर्ड टाइप किए सुरक्षित वायरलेस नेटवर्क में डिवाइस जोड़ने की सुविधा देता है। मैन्युअल एंट्री के बजाय, यह डिवाइस को प्रमाणित करने के लिए बहुत सरल तरीकों पर निर्भर करता है। दो तरीके जो आप सबसे अधिक देखेंगे वे हैं:

- पुश-बटन कनेक्ट (PBC): आप अपने राउटर पर एक भौतिक या वर्चुअल बटन दबाते हैं और फिर, दो मिनट की छोटी विंडो के भीतर, आप उस डिवाइस पर भी ऐसा ही करते हैं जिसे आप कनेक्ट करने का प्रयास कर रहे हैं। बिल्कुल आसान।

- पिन एंट्री (PIN Entry): राउटर या आपका डिवाइस आठ अंकों का पिन जनरेट करता है जिसे आप कनेक्शन स्थापित करने के लिए दूसरे छोर पर दर्ज करते हैं।

हालांकि दोनों सीधे लगते हैं, विशेष रूप से पिन (PIN) पद्धति में एक गंभीर भेद्यता होती है जिसका हमलावर अपेक्षाकृत आसानी से फायदा उठा सकते हैं। इन तरीकों को समझना यह महसूस करने की दिशा में पहला कदम है कि WPS अक्सर एक मदद के बजाय एक दायित्व (liability) क्यों है।

यह आपके व्यवसाय के लिए क्यों मायने रखता है

हॉस्पिटैलिटी, रिटेल या यहां तक कि मल्टी-टेनेंट हाउसिंग में IT एडमिनिस्ट्रेटर के लिए, Wi-Fi प्रोटेक्टेड सेटअप के साथ आने वाले जोखिम काफी बढ़ जाते हैं। एक भी समझौता किया गया एक्सेस पॉइंट संवेदनशील अतिथि डेटा, आंतरिक व्यावसायिक प्रणालियों को उजागर कर सकता है, और व्यापक नेटवर्क उल्लंघनों के लिए एक मार्ग बना सकता है।

हकीकत यह है कि हालांकि ज्यादातर लोग पासवर्ड का इस्तेमाल करते हैं, लेकिन उन्हें सुरक्षित रखने वाली सुरक्षा के बारे में उनकी समझ अक्सर बहुत कम होती है। 2023 के एक सर्वेक्षण से पता चला है कि जहां 97% यूके उपयोगकर्ता अपने होम Wi-Fi को पासवर्ड से सुरक्षित करते हैं, वहीं चौंकाने वाले 65% लोग WPA2 जैसे वास्तविक सुरक्षा मानकों से अपरिचित थे जो उन्हें सुरक्षित रखते हैं।

यह ज्ञान की कमी ही वह कारण है कि पुरानी सुविधा सुविधाओं पर निर्भर रहना इतना खतरनाक है। वास्तव में सुरक्षित नेटवर्क बनाने का मतलब है इन शॉर्टकट से आगे बढ़ना और आधुनिक, सुरक्षित विकल्पों को अपनाना। यदि आप अपने सुरक्षा ज्ञान को बढ़ाने में रुचि रखते हैं, तो सार्वजनिक Wi-Fi का उपयोग करते समय सुरक्षित रहने पर हमारी गाइड शुरुआत करने के लिए एक बेहतरीन जगह है।

यह समझने के लिए कि Wi-Fi Protected Setup इतना बड़ा जोखिम क्यों हो सकता है, हमें गहराई से यह देखना होगा कि इसके कनेक्शन के तरीके वास्तव में कैसे काम करते हैं। इन्हें दरवाज़ा खोलने के अलग-अलग तरीकों के रूप में सोचें—कुछ दूसरों की तुलना में अधिक मजबूत होते हैं, लेकिन उनमें से एक का ताला मूल रूप से टूटा हुआ है। पूरी प्रणाली को सरलता के लिए डिज़ाइन किया गया था, जिससे डिवाइस लंबे, जटिल पासफ्रेज़ टाइप करने की झंझट के बिना नेटवर्क से जुड़ सकें।

यह सुविधा कुछ अलग-अलग तरीकों से आती है, लेकिन पुश-बटन और पिन तरीके वे हैं जिन्हें आप सबसे अधिक देखेंगे। प्रत्येक का उद्देश्य एक नए डिवाइस (जैसे प्रिंटर या स्मार्ट टीवी) और आपके राउटर के बीच एक विश्वसनीय लिंक बनाना है, लेकिन वे इसे बहुत अलग तरीकों से करते हैं। वे कैसे काम करते हैं, इसका विश्लेषण करके हम ठीक-ठीक देख सकते हैं कि सुरक्षा जोखिम कहाँ से आते हैं।

पुश-बटन कनेक्ट: दो मिनट का खुला दरवाज़ा

सबसे आम और स्पष्ट रूप से दिखाई देने वाला तरीका पुश-बटन कनेक्ट (PBC) है। इसे उतना ही सरल बनाने के लिए डिज़ाइन किया गया है जितना यह सुनने में लगता है।

कल्पना करें कि आपका राउटर एक एक्सक्लूसिव क्लब की रखवाली करने वाला बाउंसर है। आम तौर पर, आपको अंदर जाने के लिए सटीक पासवर्ड की आवश्यकता होती है। PBC के साथ, अपने राउटर पर WPS बटन दबाना बाउंसर को यह बताने जैसा है, "मैं एक अतिथि की उम्मीद कर रहा हूँ। अगले दो मिनट में जो भी अगला व्यक्ति आए, उसे बिना कोई सवाल पूछे अंदर आने दें।"

फिर आप अपने नए डिवाइस पर मैचिंग WPS बटन दबाते हैं। वह डिवाइस उस छोटी समय सीमा के भीतर "बाउंसर" के पास जाता है, उसे सीधे अंदर जाने दिया जाता है, और स्वचालित रूप से नेटवर्क कुंजियाँ सौंप दी जाती हैं। यह त्वरित है और बिना कीबोर्ड वाले गैजेट्स के लिए बहुत अच्छा काम करता है, लेकिन यह एक संक्षिप्त विंडो भी बनाता है जहां रेंज में मौजूद कोई भी डिवाइस संभावित रूप से अंदर खिसक सकता है यदि वह भी उसी समय WPS अनुरोध शुरू करता है।

हालांकि PBC को आम तौर पर पिन पद्धति की तुलना में अधिक सुरक्षित माना जाता है, लेकिन इसकी सुरक्षा पूरी तरह से इस बात पर निर्भर करती है कि वह कनेक्शन विंडो कितनी छोटी है। एक हमलावर जो भौतिक रूप से पास है और अपने प्रयास का सही समय तय करता है, वह सैद्धांतिक रूप से एक्सेस प्राप्त कर सकता है।

पिन पद्धति: एक त्रुटिपूर्ण कॉम्बिनेशन लॉक

दूसरा मुख्य तरीका पर्सनल आइडेंटिफिकेशन नंबर (PIN) का उपयोग करता है। सतह पर, यह अधिक सुरक्षित लगता है—आखिरकार, पिन एक प्रकार का पासवर्ड है। दुर्भाग्य से, जिस तरह से इसे लागू किया गया था वह सबसे गंभीर WPS भेद्यता का स्रोत है। इस सेटअप में, राउटर में एक स्थिर, आठ अंकों का पिन होता है जिसे बदला नहीं जा सकता है, जो अक्सर डिवाइस पर ही एक स्टिकर पर छपा होता है।

किसी नए डिवाइस को कनेक्ट करने के लिए, आप इस पिन को उसके सॉफ़्टवेयर में दर्ज करते हैं। फिर डिवाइस इस पिन को राउटर के सामने प्रस्तुत करता है। यदि नंबर मेल खाते हैं, तो राउटर एक्सेस प्रदान करता है और पूरा Wi-Fi पासवर्ड साझा करता है।

यहीं पर वह गंभीर खामी है, जिसके बारे में हम बाद में विस्तार से जानेंगे। प्रक्रिया अपने आप में सीधी है, लेकिन पर्दे के पीछे होने वाला सत्यापन खतरनाक रूप से कमजोर है। यह कमजोरी एक सुरक्षित कॉम्बिनेशन लॉक की तरह दिखने वाले लॉक को एक ऐसे लॉक में बदल देती है जिसे खतरनाक गति से तोड़ा जा सकता है।

अन्य, कम सामान्य WPS तरीके

इन दो मुख्य विकल्पों के अलावा, Wi-Fi एलायंस ने Wi-Fi Protected Setup के लिए कुछ अन्य तरीके भी निर्दिष्ट किए हैं। इन्हें नई तकनीकों का उपयोग करने के लिए डिज़ाइन किया गया था लेकिन ये कभी वास्तव में लोकप्रिय नहीं हुए।

- नियर फील्ड कम्युनिकेशन (NFC): इस पद्धति में आपको नए डिवाइस को भौतिक रूप से राउटर के ठीक पास लाना होता है। दो NFC-सक्षम डिवाइस को एक साथ टैप करके, वे बिना किसी बटन को दबाए या पिन के नेटवर्क क्रेडेंशियल्स को सुरक्षित रूप से स्वैप कर सकते हैं।

- USB फ्लैश ड्राइव: एक पुराने, अधिक बोझिल तरीके में राउटर से नेटवर्क की कॉन्फ़िगरेशन फ़ाइल को USB स्टिक पर सहेजना शामिल था। फिर आप सेटिंग्स को स्थानांतरित करने के लिए इस ड्राइव को नए डिवाइस में प्लग करेंगे।

हालांकि ये तरीके स्वाभाविक रूप से अधिक सुरक्षित हैं क्योंकि इनके लिए भौतिक कार्रवाई या निकटता की आवश्यकता होती है, लेकिन सार्वभौमिक समर्थन की कमी का मतलब था कि उन्हें शायद ही कभी लागू किया गया था। परिणामस्वरूप, कमजोर पुश-बटन और पिन तरीके WPS कनेक्शन के लिए वास्तविक मानक बन गए।

WPS सुरक्षा में गंभीर खामियों को उजागर करना

हालांकि एक सरल कनेक्शन विधि कागज़ पर बहुत अच्छी लगती है, लेकिन Wi-Fi Protected Setup सुरक्षा की वास्तविकता बहुत परेशान करने वाली है। प्रोटोकॉल की सबसे स्पष्ट कमजोरियां केवल मामूली बग नहीं हैं जिन्हें आप पैच कर सकते हैं; वे इसके मूल में ही मौजूद बुनियादी डिज़ाइन खामियां हैं। ये खामियां सुविधा के लिए बनाई गई सुविधा को किसी भी नेटवर्क के लिए एक बड़ी देयता (liability) में बदल देती हैं जिस पर यह सक्षम है।

मुख्य अपराधी पिन पद्धति है। सतह पर, आठ अंकों का कोड पर्याप्त सुरक्षित लगता है। आखिरकार, 100 मिलियन संभावित संयोजन (10^8) हैं, जिनका अनुमान लगाने में युगों लग जाने चाहिए। समस्या यह है कि सिस्टम वास्तव में पिन को एकल, आठ-अंकीय संख्या के रूप में नहीं जांचता है।

इसके बजाय, यह पिन को मान्य करने के तरीके में एक विनाशकारी त्रुटि करता है। राउटर कोड को दो अलग-अलग हिस्सों में जांचता है। सबसे पहले, यह पहले चार अंकों को देखता है। फिर, यह अगले तीन को मान्य करता है। वह आठवां और अंतिम अंक? यह सिर्फ एक चेकसम है—पहले सात से गणना किया गया एक गणितीय मूल्य जिसे हमलावर का सॉफ़्टवेयर अपने आप पता लगा सकता है।

ब्रूट-फोर्स शॉर्टकट

यह दो-चरणीय सत्यापन प्रक्रिया ही हमलावर के लिए दरवाजे खोल देती है। 100 मिलियन संयोजनों तक प्रयास करने के बजाय, उन्हें केवल पहले आधे (10,000 संभावनाएं) और फिर दूसरे आधे (1,000 संभावनाएं) का अनुमान लगाने की आवश्यकता होती है।

यह प्रतीत होने वाला छोटा डिज़ाइन विकल्प आवश्यक अनुमानों की कुल संख्या को 100,000,000 से घटाकर मात्र 11,000 कर देता है। यह बैंक वॉल्ट को तोड़ने की कोशिश करने और चार अंकों के साइकिल लॉक का अनुमान लगाने के बीच का अंतर है।

इस भेद्यता का मतलब है कि हमलावर को परिष्कृत गियर या अंदरूनी ज्ञान की आवश्यकता नहीं है। उन्हें बस समय चाहिए और आपके नेटवर्क के भौतिक रूप से पर्याप्त करीब होना चाहिए। इस सटीक कमजोरी का फायदा उठाने के लिए विशेष, स्वतंत्र रूप से उपलब्ध सॉफ़्टवेयर टूल बनाए जाने में ज्यादा समय नहीं लगा।

WPS खामियों का फायदा उठाने वाले टूल

इस डिज़ाइन खामी की खोज ने सीधे तौर पर ऐसे टूल के विकास को जन्म दिया जो पूरे हमले को स्वचालित करते हैं, जिससे यह संगत वायरलेस कार्ड और थोड़ी तकनीकी जिज्ञासा वाले किसी भी व्यक्ति के लिए सुलभ हो जाता है। दो सबसे कुख्यात टूल हैं:

- Reaver: यह WPS ब्रूट-फोर्स हमलों के लिए डिज़ाइन किए गए पहले और सबसे प्रसिद्ध टूल में से एक था। यह व्यवस्थित रूप से सभी 11,000 संभावित पिनों को तब तक खंगालता है जब तक कि उसे सही पिन नहीं मिल जाता।

- Pixie Dust Attack: एक बाद का, अधिक कुशल विकास। पिक्सी डस्ट हमला कभी-कभी घंटों के बजाय सेकंड या मिनटों में सही पिन को क्रैक कर सकता है, यह उन कमजोरियों का फायदा उठाकर करता है कि कुछ राउटर अपने "रैंडम" नंबर कैसे जनरेट करते हैं।

एक बार सही पिन मिल जाने के बाद, ये टूल नेटवर्क का वास्तविक WPA/WPA2 पासवर्ड प्राप्त कर सकते हैं, जिससे हमलावर को पूर्ण एक्सेस मिल जाता है। एक लंबे, जटिल Wi-Fi पासवर्ड के साथ भी, WPS पिन भेद्यता एक कमजोर पिछले दरवाजे के रूप में कार्य करती है, जो आपके प्राथमिक पासवर्ड को पूरी तरह से बेकार कर देती है।

यह फ़्लोचार्ट WPS का उपयोग करके कनेक्ट करने के विभिन्न तरीकों को दर्शाता है। जबकि पुश-बटन और NFC वैकल्पिक मार्ग प्रदान करते हैं, यह पिन पद्धति का अंतर्निहित तंत्र है जो इतना महत्वपूर्ण सुरक्षा जोखिम पैदा करता है।

ये तरीके कैसे काम करते हैं, इसका त्वरित अवलोकन देने के लिए, यहाँ एक सरल विवरण दिया गया है।

WPS तरीके और उनसे जुड़े जोखिम

प्रत्येक विधि को आसानी के लिए डिज़ाइन किया गया था, लेकिन जैसा कि आप देख सकते हैं, यह सुविधा अक्सर मजबूत सुरक्षा की कीमत पर आती है, जिसमें पिन पद्धति सबसे गंभीर रूप से त्रुटिपूर्ण है।

स्मार्ट होम डिवाइस के विस्फोट के साथ यह समस्या और भी बड़ी होती जा रही है। 2022 की techUK रिपोर्ट के अनुसार, 77% यूके वयस्कों के पास अब कम से कम एक स्मार्ट डिवाइस है, जिनमें से कई WPS जैसे सरल सेटअप तरीकों पर निर्भर हैं। यह वृद्धि सुरक्षा कैमरों से लेकर बेबी मॉनिटर तक अनगिनत IoT गैजेट्स को इन अच्छी तरह से प्रलेखित हमलों के प्रति उजागर करती है—जो अतिथि कमरों में स्मार्ट टीवी या ताले प्रबंधित करने वाले होटलों जैसे व्यवसायों के लिए एक बड़ी चिंता का विषय है। आप पूरी techUK रिपोर्ट से इन प्रवृत्तियों के बारे में अधिक जान सकते हैं।

अंततः, पिन पद्धति की अंतर्निहित असुरक्षा ऐसी चीज नहीं है जिसे आप मजबूत पासवर्ड या फर्मवेयर अपडेट के साथ ठीक कर सकें। यह एक बुनियादी समस्या है जो किसी भी नेटवर्क पर WPS को अक्षम करने को उचित ठहराती है जहां सुरक्षा प्राथमिकता है।

व्यवसायों के लिए WPS एक बड़ा जोखिम क्यों है

होम नेटवर्क पर एक कमजोर Wi-Fi Protected Setup कॉन्फ़िगरेशन एक समस्या है, लेकिन व्यावसायिक वातावरण में, यह एक आपदा की प्रतीक्षा करने जैसा है। WPS जो सुविधा प्रदान करता है, वह होटल, खुदरा स्टोर और प्रबंधित आवासीय संपत्तियों जैसी व्यावसायिक सेटिंग्स में इसके द्वारा पेश किए जाने वाले बढ़े हुए जोखिमों से पूरी तरह से छिप जाती है।

किसी व्यवसाय के लिए, नेटवर्क उल्लंघन केवल एक असुविधा नहीं है; यह संचालन, ग्राहकों के विश्वास और वित्तीय स्थिरता के लिए सीधा खतरा है।

एक ऐसे होटल की कल्पना करें जहां मेहमान सुरक्षित, निजी इंटरनेट एक्सेस की उम्मीद करते हैं। यदि केवल एक एक्सेस पॉइंट में WPS सक्षम है, तो कार पार्क में बैठा हमलावर कुछ ही घंटों में पिन को ब्रूट-फोर्स कर सकता है। एक बार अतिथि नेटवर्क के अंदर, वे अनएन्क्रिप्टेड डेटा को इंटरसेप्ट करने के लिए मैन-इन-द-मिडिल हमले शुरू कर सकते हैं, मेहमानों के ऑनलाइन ब्राउज़ करते समय व्यक्तिगत ईमेल से लेकर क्रेडिट कार्ड विवरण तक सब कुछ कैप्चर कर सकते हैं। इस तरह के उल्लंघन के परिणाम बहुत बड़े होंगे।

व्यावसायिक वातावरण में बढ़ा हुआ प्रभाव

व्यावसायिक सेटिंग में, दांव काफी अधिक होते हैं। एक भी समझौता किया गया एक्सेस पॉइंट पूरे कॉर्पोरेट नेटवर्क के प्रवेश द्वार के रूप में काम कर सकता है, यह इस बात पर निर्भर करता है कि नेटवर्क को कैसे विभाजित किया गया है।

एक रिटेल चेन पर विचार करें जहां पॉइंट-ऑफ़-सेल (POS) सिस्टम, इन्वेंट्री प्रबंधन और स्टाफ संचार सभी एक ही आंतरिक नेटवर्क पर चलते हैं। यदि स्टॉकरूम में किसी एक, भूले हुए राउटर में सक्रिय WPS पिन है, तो हमलावर इसका उल्लंघन कर सकता है। इससे यह हो सकता है:

- डेटा चोरी: संवेदनशील ग्राहक भुगतान जानकारी, लॉयल्टी प्रोग्राम डेटा और कर्मचारी रिकॉर्ड तक पहुंच प्राप्त करना।

- नेटवर्क ईव्सड्रॉपिंग (Network Eavesdropping): आंतरिक संचार की निगरानी करना और मालिकाना व्यावसायिक जानकारी कैप्चर करना।

- सेवा में व्यवधान: ऐसे हमले शुरू करना जो भुगतान प्रणालियों को ठप कर सकते हैं या आपूर्ति श्रृंखला रसद को बाधित कर सकते हैं, जिससे तत्काल वित्तीय नुकसान हो सकता है।

प्रतिष्ठा को नुकसान पहुंचने की संभावना भी उतनी ही गंभीर है। एक सार्वजनिक घोषणा कि बुनियादी सुरक्षा चूक के कारण ग्राहक डेटा चोरी हो गया था, रातोंरात ग्राहकों की वर्षों की वफादारी को खत्म कर सकती है। आज के बाजार में, विश्वास एक ऐसी मुद्रा है जिसे व्यवसाय खोना बर्दाश्त नहीं कर सकते।

जोखिम केवल सैद्धांतिक नहीं है। कई लीगेसी या उपभोक्ता-ग्रेड डिवाइस, जो कभी-कभी उचित IT निरीक्षण के बिना स्थापित किए जाते हैं, डिफ़ॉल्ट रूप से सक्षम Wi-Fi Protected Setup के साथ आते हैं। यह अन्यथा सुरक्षित बुनियादी ढांचे के भीतर एक छिपी हुई लेकिन महत्वपूर्ण भेद्यता पैदा करता है।

WPS को अक्षम करने के लिए व्यावसायिक मामला बनाना

सार्वजनिक या निजी Wi-Fi के प्रबंधन के लिए जिम्मेदार किसी भी संगठन के लिए, WPS को अक्षम करना एक गैर-परक्राम्य (non-negotiable), पहले दिन की सुरक्षा नीति होनी चाहिए। परिचालन जोखिम किसी भी मामूली सुविधा से कहीं अधिक है जो यह किसी आवारा प्रिंटर या स्मार्ट डिवाइस को कनेक्ट करने के लिए प्रदान कर सकता है।

तर्क सीधा है: प्रोटोकॉल मौलिक रूप से टूटा हुआ है, और नेटवर्क निगरानी की कोई भी मात्रा तेज ब्रूट-फोर्स हमले के जोखिम को पूरी तरह से कम नहीं कर सकती है। इसे फायर एस्केप दरवाजे पर एक दोषपूर्ण, आसानी से तोड़े जा सकने वाले ताले को छोड़ने जैसा समझें। हालांकि आपके मुख्य प्रवेश द्वार पर हाई-टेक सुरक्षा हो सकती है, लेकिन वह एक कमजोर बिंदु पूरे सिस्टम को कमजोर कर देता है।

वास्तविक दुनिया के परिदृश्य और परिणाम

परिदृश्य खतरनाक रूप से आम हैं। एक प्रबंधित छात्र आवास परिसर प्रत्येक इकाई में उपभोक्ता राउटर का उपयोग कर सकता है, सभी में WPS सक्षम है। एक भी समझौता की गई इकाई हमलावर को सैकड़ों अन्य निवासियों के ट्रैफ़िक पर नज़र रखने का मौका दे सकती है।

इसी तरह, एक पॉप-अप रिटेल कियोस्क या एक अस्थायी इवेंट नेटवर्क को ऑफ-द-शेल्फ हार्डवेयर का उपयोग करके जल्दी से स्थापित किया जा सकता है। ध्यान तेजी से ऑनलाइन होने पर होता है, और WPS को अक्षम करने जैसी सुरक्षा सुविधाओं को अक्सर अनदेखा कर दिया जाता है। यह उच्च-यातायात वाले सार्वजनिक क्षेत्रों को लक्षित करने वाले हमलावरों के लिए एक सही अवसर बनाता है।

अंततः, Wi-Fi Protected Setup की सुविधा एक अलग युग का अवशेष है। आधुनिक व्यावसायिक नेटवर्क मजबूत, स्केलेबल और सत्यापन योग्य सुरक्षा उपायों की मांग करते हैं। एक पुराने और समझौता किए गए प्रोटोकॉल पर निर्भर रहना आपके डेटा, आपकी प्रतिष्ठा और आपके ग्राहकों के विश्वास के साथ एक अनावश्यक जुआ है।

WPS हमलों से अपने नेटवर्क को सुरक्षित करने के व्यावहारिक कदम

Wi-Fi Protected Setup में गहरी खामियों के बारे में जानना एक बात है, लेकिन निर्णायक कार्रवाई करना ही वास्तव में आपके नेटवर्क को सुरक्षित रखता है। किसी भी IT एडमिनिस्ट्रेटर के लिए, निम्नलिखित कदम WPS कमजोरियों को बंद करने और आपके वायरलेस बुनियादी ढांचे को मजबूत करने के लिए एक स्पष्ट, कार्रवाई योग्य रोडमैप प्रदान करते हैं।

लक्ष्य सरल है: खतरे को पूरी तरह से खत्म करना。

आप जो सबसे प्रभावी कार्रवाई कर सकते हैं वह है अपने हर एक राउटर और एक्सेस पॉइंट पर WPS को डिसेबल (अक्षम) करना। यह अक्सर डिफ़ॉल्ट रूप से चालू होता है, यहां तक कि पेशेवर-ग्रेड हार्डवेयर पर भी, जिससे तत्काल और पूरी तरह से अनावश्यक जोखिम पैदा होता है। इसे बंद करने से इस त्रुटिपूर्ण प्रोटोकॉल से जुड़ा सबसे आम हमला वेक्टर बंद हो जाता है।

WPS सेटिंग खोजना और डिसेबल करना

अपने डिवाइस के एडमिन पैनल में WPS विकल्प खोजना आमतौर पर सीधा होता है, हालांकि सटीक स्थान निर्माताओं के बीच भिन्न होता है। आम तौर पर, प्रक्रिया कुछ इस तरह दिखती है:

- अपने राउटर के एडमिन पैनल तक पहुंचें: एक वेब ब्राउज़र खोलें और अपने राउटर का IP एड्रेस टाइप करें। यह आमतौर पर

192.168.1.1या192.168.0.1जैसा कुछ होता है। - लॉग इन करें: कॉन्फ़िगरेशन इंटरफ़ेस में जाने के लिए अपने एडमिनिस्ट्रेटर यूज़रनेम और पासवर्ड का उपयोग करें।

- वायरलेस सेटिंग्स पर नेविगेट करें: "Wireless," "Wi-Fi," या "WLAN" लेबल वाला मेनू खोजें। आपको अक्सर अंदर एक "Advanced" या "Security" सब-मेनू मिलेगा।

- WPS का पता लगाएँ और डिसेबल करें: Wi-Fi Protected Setup के लिए टॉगल खोजें और इसे "Disabled" या "Off" पर स्विच करें। लॉग आउट करने से पहले अपने परिवर्तनों को सहेजना सुनिश्चित करें।

एक्सेस पॉइंट के पूरे बेड़े वाले संगठनों के लिए, इस प्रक्रिया को हर डिवाइस के लिए दोहराया जाना चाहिए। केंद्रीकृत नेटवर्क प्रबंधन प्लेटफ़ॉर्म इसे बहुत आसान बना सकते हैं, जो अक्सर आपको एक डैशबोर्ड से अपने सभी हार्डवेयर पर WPS को डिसेबल करने की सुविधा देते हैं।

इस सुविधा को बंद करके, आप प्रभावी रूप से कमजोर पिन बैक डोर को हटा रहे हैं। अब से, हर कनेक्शन को आपके मुख्य नेटवर्क पासवर्ड का उपयोग करके ठीक से प्रमाणित करना होगा।

आवश्यक नेटवर्क हार्डनिंग कदम

WPS को डिसेबल करना एक अच्छी शुरुआत है, लेकिन आपको अधिक लचीला नेटवर्क बनाने के लिए कई अन्य सुरक्षा सर्वोत्तम प्रथाओं को भी लागू करना चाहिए। ये अतिरिक्त सुरक्षा उपाय केवल wifi प्रोटेक्टेड सेटअप को लक्षित करने वाले खतरों से ही नहीं, बल्कि बहुत व्यापक श्रेणी के खतरों से बचाने में मदद करते हैं।

- फर्मवेयर अपडेट रखें: हमेशा अपने सभी नेटवर्क गियर के लिए नवीनतम फर्मवेयर अपडेट की जांच करें और इंस्टॉल करें। निर्माता अक्सर नए खोजे गए सुरक्षा छिद्रों को ठीक करने, प्रदर्शन में सुधार करने और स्थिरता बढ़ाने के लिए पैच जारी करते हैं।

- नेटवर्क मॉनिटरिंग लागू करें: कनेक्शन प्रयासों और सामान्य ट्रैफ़िक पर नज़र रखने के लिए नेटवर्क मॉनिटरिंग टूल का उपयोग करें। अजीब पैटर्न, जैसे एक डिवाइस से विफल लॉगिन प्रयासों का तूफान, प्रगति पर ब्रूट-फोर्स हमले के लिए एक लाल झंडा हो सकता है।

- मजबूत WPA3 एन्क्रिप्शन का उपयोग करें: यदि आपका हार्डवेयर इसका समर्थन करता है, तो अपनी नेटवर्क सुरक्षा को WPA3 में अपग्रेड करें। यह एक कारण से आधुनिक मानक है, जो ऑफ़लाइन पासवर्ड-अनुमान लगाने वाले हमलों के खिलाफ कहीं बेहतर सुरक्षा प्रदान करता है। और भी अधिक उन्नत सुरक्षा के लिए, 802.1X ऑथेंटिकेशन के लाभों का पता लगाना उचित है, जो शक्तिशाली, व्यक्तिगत एक्सेस कंट्रोल प्रदान करता है।

ये ठोस कदम उठाने से आप हमेशा के लिए WPS के अंतर्निहित जोखिमों से आगे बढ़ सकते हैं। सुविधा को डिसेबल करके और अपने नेटवर्क की सुरक्षा को मजबूत करके, आप अपने उपयोगकर्ताओं के लिए अधिक सुरक्षित और विश्वसनीय वायरलेस अनुभव बना सकते हैं और अपने संगठन के महत्वपूर्ण डेटा की रक्षा कर सकते हैं।

आधुनिक और सुरक्षित Wi-Fi विकल्पों की खोज

किसी भी प्रकार के Wi-Fi Protected Setup के साथ आने वाले गंभीर जोखिमों को देखते हुए, यह बिल्कुल स्पष्ट है कि व्यवसायों को नेटवर्क एक्सेस प्रबंधित करने के लिए एक बेहतर तरीके की आवश्यकता है। सौभाग्य से, वायरलेस सुरक्षा की दुनिया आगे बढ़ गई है। आधुनिक ऑथेंटिकेशन प्रौद्योगिकियां आपके उपयोगकर्ताओं के लिए जीवन को कठिन बनाए बिना कहीं बेहतर सुरक्षा प्रदान करती हैं, जिससे आपको दोनों दुनिया का सर्वश्रेष्ठ मिलता है।

WPS की कमजोरियों से दूर जाने का मतलब है आज के सुरक्षा परिदृश्य के लिए बनाए गए मजबूत, आधुनिक मानकों को अपनाना। ये विकल्प न केवल आपके नेटवर्क को ब्रूट-फोर्स हमलों से बचाते हैं; वे मेहमानों और कर्मचारियों के लिए अधिक पेशेवर और निर्बाध कनेक्शन बनाते हैं। WPS के जोखिमों को पीछे छोड़ने की चाह रखने वाले किसी भी व्यक्ति के लिए, सुरक्षित Wi-Fi विकल्पों की खोज करना, जैसे कि Eero Pro 6e जैसे आधुनिक मेश WiFi सिस्टम को अपनाना, महत्वपूर्ण पहला कदम है।

WPA3 और Simultaneous Authentication of Equals को अपनाना

पुराने सुरक्षा प्रोटोकॉल से सबसे सीधा अपग्रेड WPA3 (Wi-Fi Protected Access 3) है। यह मानक Simultaneous Authentication of Equals (SAE) नामक एक शक्तिशाली नई सुविधा लाता है, जो पूरी तरह से बदल देता है कि डिवाइस नेटवर्क से कैसे जुड़ते हैं। आप इसे एक गुप्त हैंडशेक के रूप में सोच सकते हैं जो किसी भी संवेदनशील जानकारी के आदान-प्रदान से पहले होता है।

WPS में त्रुटिपूर्ण पिन प्रणाली के विपरीत, SAE पासवर्ड भेजे जाने से पहले ही डिवाइस और एक्सेस पॉइंट के बीच एक सुरक्षित, एन्क्रिप्टेड चैनल स्थापित करता है। यह इसे पुराने मानकों को परेशान करने वाले ऑफ़लाइन डिक्शनरी हमलों के खिलाफ अविश्वसनीय रूप से कठिन बनाता है। भले ही कोई हमलावर कनेक्शन हैंडशेक को कैप्चर करने में सफल हो जाए, वे बस दूर जाकर बाद में पासवर्ड का अनुमान नहीं लगा सकते।

सुरक्षा का यह स्तर संवेदनशील जानकारी को संभालने वाले किसी भी व्यवसाय के लिए महत्वपूर्ण है, यह सुनिश्चित करते हुए कि भले ही पासवर्ड फोर्ट नॉक्स-स्तर का जटिल न हो, कनेक्शन स्वयं मजबूती से लॉक रहता है।

Passpoint और OpenRoaming के साथ भविष्य पासवर्डलेस है

उच्च फुट ट्रैफ़िक वाले स्थानों के लिए—जैसे होटल, शॉपिंग सेंटर या हवाई अड्डे—सही कनेक्शन वह है जिसमें उपयोगकर्ता से शून्य प्रयास की आवश्यकता होती है। यह ठीक वही जगह है जहां Passpoint और OpenRoaming जैसी प्रौद्योगिकियां चमकती हैं, जो वास्तव में निर्बाध और सुरक्षित पासवर्ड-मुक्त Wi-Fi अनुभव बनाती हैं।

ये सिस्टम उपयोगकर्ता के डिवाइस को बिना किसी लॉगिन पोर्टल को देखे या पासवर्ड टाइप किए स्वचालित रूप से और सुरक्षित रूप से भाग लेने वाले नेटवर्क से कनेक्ट करने देते हैं। डिवाइस को डिजिटल प्रमाणपत्र या मौजूदा क्रेडेंशियल्स (जैसे मोबाइल कैरियर प्रोफ़ाइल) का उपयोग करके प्रमाणित किया जाता है, जिसका अर्थ है कि कनेक्शन पहले पैकेट से ही एन्क्रिप्टेड और सुरक्षित है।

यह दृष्टिकोण खुले नेटवर्क के सुरक्षा सिरदर्द और Captive Portal के उपयोगकर्ता घर्षण से छुटकारा दिलाता है, एक प्रीमियम, डिफ़ॉल्ट-रूप-से-सुरक्षित अनुभव प्रदान करता है। यह एक VIP पास होने जैसा है जो दुनिया भर के हजारों स्थानों पर स्वचालित रूप से काम करता है।

एंटरप्राइज़ वातावरण के लिए उन्नत सुरक्षा

कॉर्पोरेट या मल्टी-टेनेंट बिल्डिंग में, सुरक्षा की मांग और भी अधिक होती है। यहां, आधुनिक नेटवर्क अक्सर उन्नत ऑथेंटिकेशन विधियों पर निर्भर करते हैं जो नेटवर्क एक्सेस को सीधे उपयोगकर्ता की पहचान से जोड़ते हैं, जो कौन क्या कर रहा है इस पर बारीक नियंत्रण और दृश्यता प्रदान करते हैं।

इस क्षेत्र की प्रमुख तकनीकों में शामिल हैं:

- सर्टिफिकेट-बेस्ड ऑथेंटिकेशन: साझा पासवर्ड के बजाय, प्रत्येक उपयोगकर्ता या डिवाइस को एक अद्वितीय डिजिटल प्रमाणपत्र मिलता है। यह एक गैर-हस्तांतरणीय डिजिटल ID की तरह काम करता है, जो केवल अधिकृत व्यक्तियों और उनके उपकरणों को एक्सेस प्रदान करता है।

- सिंगल साइन-ऑन (SSO) इंटीग्रेशन: Entra ID, Google Workspace, या Okta जैसे पहचान प्रदाताओं के साथ जुड़कर, नेटवर्क एक्सेस को मौजूदा कंपनी लॉगिन द्वारा नियंत्रित किया जा सकता है। जब कोई कर्मचारी छोड़ देता है और उसका खाता बंद कर दिया जाता है, तो उसका Wi-Fi एक्सेस तुरंत रद्द कर दिया जाता है।

Purple जैसे समाधान इन आधुनिक, सुरक्षित सिद्धांतों पर बनाए गए हैं। Passpoint, सर्टिफिकेट-बेस्ड विधियों और SSO इंटीग्रेशन का उपयोग करके, Purple WPS जैसे पुराने सिस्टम का एक सुरक्षित, घर्षण रहित विकल्प प्रदान करता है। पहचान आपके नेटवर्क को कैसे लॉक कर सकती है, इस बारे में गहराई से जानने के लिए, आप पहचान-आधारित Wi-Fi सुरक्षा पर हमारी संपूर्ण मार्गदर्शिका में रुचि ले सकते हैं। यह दृष्टिकोण व्यवसायों को अपने उपयोगकर्ताओं के लिए मजबूत सुरक्षा और एक सहज यात्रा दोनों प्रदान करने देता है।

क्या Wi-Fi Protected Setup के बारे में कोई प्रश्न हैं?

भले ही आप जानते हों कि यह त्रुटिपूर्ण है, Wi-Fi Protected Setup अभी भी भ्रमित करने वाला हो सकता है। आइए स्थिति स्पष्ट करें और यह सुनिश्चित करने के लिए कुछ सबसे सामान्य प्रश्नों से निपटें कि आपका नेटवर्क सुरक्षित रहे।

क्या पुश-बटन तरीका पिन तरीके से अधिक सुरक्षित है?

हां, पुश-बटन तरीका पिन की तुलना में कम जोखिम भरा है, लेकिन यह कुछ ऐसा कहने जैसा है कि एक पिछला दरवाजा दूसरे की तुलना में थोड़ा कम खुला है। यह वास्तव में सुरक्षित नहीं है।

इसकी एकमात्र सुरक्षा वह बहुत छोटी, दो मिनट की विंडो है जो यह नए डिवाइस को कनेक्ट करने के लिए खोलती है। इस संक्षिप्त अवसर का फायदा उठाने के लिए हमलावर को भौतिक रूप से करीब होना चाहिए और उसका समय बिल्कुल सही होना चाहिए। दूसरी ओर, पिन पद्धति को घंटों या दिनों में दूर से ब्रूट-फोर्स किया जा सकता है। इसलिए जबकि पुश-बटन दो बुराइयों में से कम है, दोनों तरीके एक टूटे हुए सिस्टम का हिस्सा हैं। एकमात्र वास्तव में सुरक्षित कदम WPS को पूरी तरह से डिसेबल करना है।

क्या एक मजबूत Wi-Fi पासवर्ड मुझे WPS हमलों से बचाता है?

दुर्भाग्य से, नहीं। एक मजबूत, जटिल WPA2 या WPA3 पासवर्ड आपके नेटवर्क की सुरक्षा का एक महत्वपूर्ण हिस्सा है, लेकिन यह WPS पिन हमले को रोकने के लिए बिल्कुल कुछ नहीं करता है।

यह समस्या का मूल है: WPS पिन भेद्यता एक अलग प्रवेश द्वार है जो आपके मुख्य नेटवर्क पासवर्ड को पूरी तरह से बायपास कर देता है।

WPS पिन का फायदा उठाने वाले हमलावर को आपके Wi-Fi पासवर्ड का अनुमान लगाने की आवश्यकता नहीं है। एक बार जब वे आठ अंकों के पिन को क्रैक कर लेते हैं, तो राउटर बस उन्हें नेटवर्क क्रेडेंशियल सौंप देता है। आपका सावधानी से चुना गया पासवर्ड पूरी तरह से बेकार हो जाता है।

क्या मैं प्रिंटर जैसे साधारण उपकरणों के लिए सुरक्षित रूप से WPS का उपयोग कर सकता हूँ?

यह एक सामान्य कारण है कि लोग WPS को सक्षम छोड़ देते हैं, विशेष रूप से उन उपकरणों के लिए जिनमें पासवर्ड टाइप करने के लिए स्क्रीन या कीबोर्ड नहीं होता है। यह एक साधारण उपकरण के लिए एक छोटा जोखिम लग सकता है, लेकिन यह अभी भी आपके पूरे नेटवर्क को उजागर करता है।

यहां तक कि प्रिंटर जैसा "साधारण" उपकरण भी एक प्रवेश बिंदु है। यदि किसी हमलावर को उस प्रिंटर के माध्यम से पहुंच मिल जाती है, तो आपके नेटवर्क पर उनकी पकड़ बन जाती है। वहां से, वे सर्वर, पॉइंट-ऑफ़-सेल सिस्टम या अतिथि डेटाबेस जैसे अधिक मूल्यवान लक्ष्यों पर हमला करने के लिए बग़ल में जाने का प्रयास कर सकते हैं। एक डिवाइस को कनेक्ट करने की संक्षिप्त सुविधा आपके पूरे बुनियादी ढांचे के लिए पैदा होने वाले स्थायी जोखिम के लायक नहीं है। एकमात्र सुरक्षित विकल्प इसे बंद करना है।

Purple में, हम WPS जैसे पुराने सिस्टम को सुरक्षित, पहचान-आधारित नेटवर्किंग से बदलने में विश्वास करते हैं। हमारा प्लेटफ़ॉर्म Passpoint और SSO जैसे आधुनिक, पासवर्डलेस ऑथेंटिकेशन का उपयोग करता है, जो आपको अपने उपयोगकर्ताओं के लिए मजबूत सुरक्षा और एक निर्बाध कनेक्शन अनुभव दोनों प्रदान करता है। जानें कि Purple आपके नेटवर्क सुरक्षा को कैसे आधुनिक बना सकता है ।