Wi-Fi Protected Setup (WPS) wurde entwickelt, um die Verbindung neuer Geräte so einfach wie einen Knopfdruck zu machen und uns das Eintippen langer, komplizierter Passwörter zu ersparen. Stellen Sie sich das wie eine universelle Schlüsselkarte für Ihr Gebäude vor – unglaublich praktisch, aber ein massives Sicherheitsrisiko, falls sie jemals in die falschen Hände gerät. Genau bei diesem Kompromiss zwischen Komfort und Sicherheit beginnen die eigentlichen Probleme.

Die verborgenen Gefahren eines einfachen Wi-Fi-Zugangs

Seien wir ehrlich: Ein neues Gerät mit einem Wi-Fi-Netzwerk zu verbinden, kann mühsam sein. Man muss den Netzwerknamen finden, die winzige Schrift auf dem Router entziffern, um das Passwort zu finden, und dann alles sorgfältig eintippen. Wi-Fi Protected Setup wurde bereits 2006 eingeführt, um genau dieses Problem zu lösen, und bot eine geradezu magische Abkürzung, um online zu gehen.

Das Ziel war einfach: das Leben für alltägliche Nutzer erleichtern, die sich in immer komplexeren Sicherheitseinstellungen verhedderten. Mit der Schaffung dieses "Easy Buttons" führte das System jedoch grundlegende Designfehler ein, vor denen Sicherheitsexperten seit Jahren warnen. Dies ist die klassische Geschichte von anfänglichem Komfort versus langfristiger Sicherheit.

Das Kernkonzept verstehen

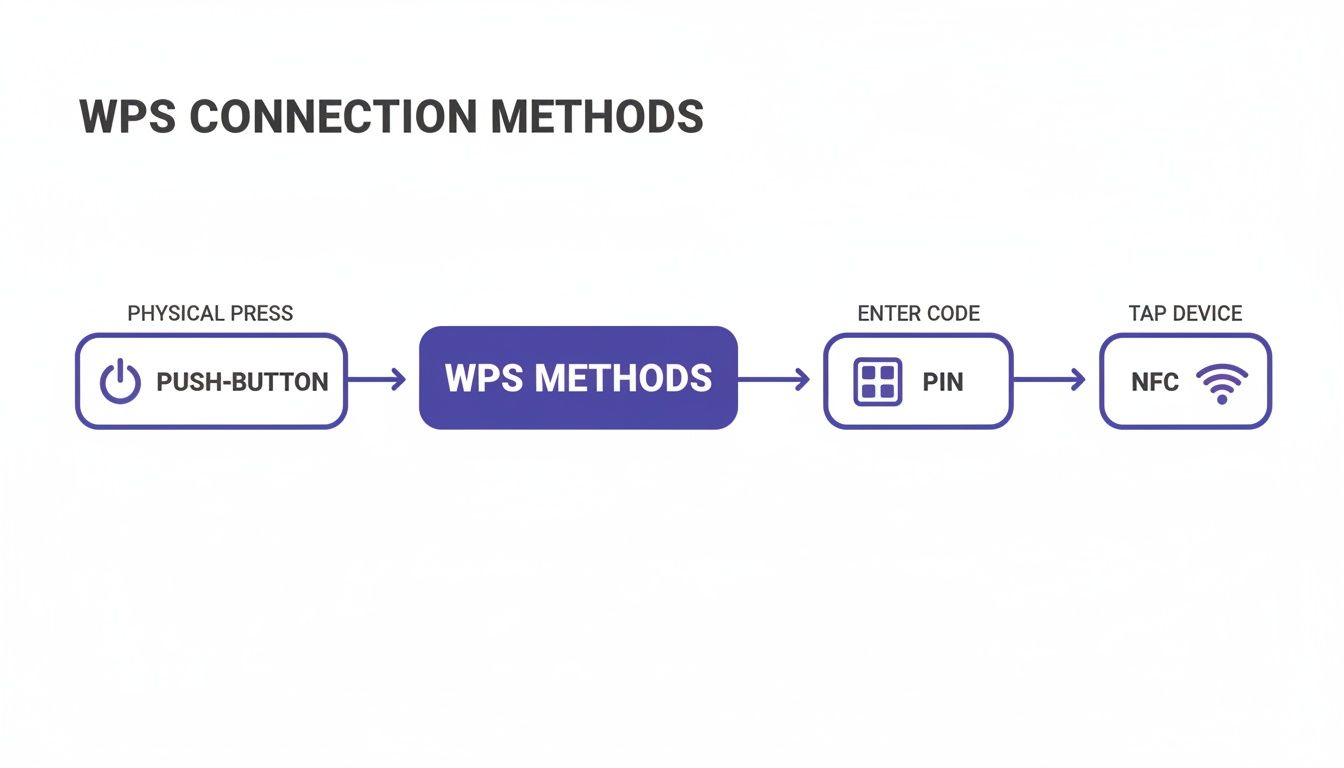

Im Kern ist WPS ein Netzwerk-Autorisierungsstandard, mit dem Sie Geräte zu einem sicheren drahtlosen Netzwerk hinzufügen können, ohne jemals das Passwort einzugeben. Anstelle der manuellen Eingabe stützt es sich auf viel einfachere Methoden zur Authentifizierung eines Geräts. Die beiden am häufigsten verwendeten sind:

- Push-Button Connect (PBC): Sie drücken eine physische oder virtuelle Taste an Ihrem Router und tun dann innerhalb eines kurzen Zeitfensters von zwei Minuten dasselbe an dem Gerät, das Sie verbinden möchten. Ganz einfach.

- PIN-Eingabe: Der Router oder Ihr Gerät generiert eine achtstellige PIN, die Sie auf der anderen Seite eingeben, um die Verbindung herzustellen.

Obwohl beide unkompliziert erscheinen, enthält insbesondere die PIN-Methode eine kritische Schwachstelle, die Angreifer relativ leicht ausnutzen können. Sich mit diesen Methoden vertraut zu machen, ist der erste Schritt, um zu verstehen, warum WPS oft eher ein Risiko als eine Hilfe darstellt.

Warum dies für Ihr Unternehmen wichtig ist

Für IT-Administratoren im Gastgewerbe, im Einzelhandel oder auch in Mehrfamilienhäusern sind die Risiken, die mit einem Wi-Fi Protected Setup einhergehen, massiv erhöht. Ein einziger kompromittierter Access Point kann sensible Gästedaten und interne Geschäftssysteme offenlegen und einen Weg für weitreichende Netzwerkverletzungen schaffen.

Die Realität ist, dass die meisten Menschen zwar Passwörter verwenden, ihr Verständnis für die dahinterliegende Sicherheit jedoch oft sehr oberflächlich ist. Eine Umfrage aus dem Jahr 2023 ergab, dass zwar 97 % der britischen Nutzer ihr Heim-Wi-Fi mit einem Passwort sichern, aber erstaunliche 65 % nicht mit den tatsächlichen Sicherheitsstandards wie WPA2 vertraut waren, die sie schützen.

Genau diese Wissenslücke macht es so gefährlich, sich auf veraltete Komfortfunktionen zu verlassen. Ein wirklich sicheres Netzwerk aufzubauen bedeutet, über diese Abkürzungen hinauszugehen und moderne, sicherere Alternativen zu übernehmen. Wenn Sie daran interessiert sind, Ihr Sicherheitswissen zu erweitern, ist unser Leitfaden zum Thema Sicherheit bei der Nutzung von öffentlichem Wi-Fi ein hervorragender Ausgangspunkt.

Um zu verstehen, warum Wi-Fi Protected Setup ein solches Risiko darstellen kann, müssen wir uns genauer ansehen, wie seine Verbindungsmethoden tatsächlich funktionieren. Stellen Sie sich diese wie verschiedene Möglichkeiten vor, eine Tür aufzuschließen – einige sind robuster als andere, aber eine davon hat ein grundlegend defektes Schloss. Das gesamte System wurde auf Einfachheit ausgelegt, damit Geräte einem Netzwerk beitreten können, ohne sich mit der Eingabe langer, komplizierter Passphrasen herumschlagen zu müssen.

Dieser Komfort resultiert aus verschiedenen Ansätzen, aber die Push-Button- und PIN-Methoden sind diejenigen, die Sie am häufigsten antreffen werden. Jede soll eine vertrauenswürdige Verbindung zwischen einem neuen Gerät (wie einem Drucker oder Smart-TV) und Ihrem Router herstellen, aber sie gehen dabei sehr unterschiedlich vor. Wenn wir aufschlüsseln, wie sie funktionieren, können wir genau erkennen, wo sich die Sicherheitsrisiken einschleichen.

Push-Button Connect: Die zweiminütige offene Tür

Die gebräuchlichste und visuell offensichtlichste Methode ist Push-Button Connect (PBC). Sie ist so konzipiert, dass sie genau so einfach ist, wie sie klingt.

Stellen Sie sich vor, Ihr Router ist ein Türsteher, der einen exklusiven Club bewacht. Normalerweise benötigen Sie das genaue Passwort, um hineinzukommen. Mit PBC ist das Drücken der WPS-Taste an Ihrem Router so, als würden Sie dem Türsteher sagen: "Ich erwarte einen Gast. Lass die nächste Person, die in den nächsten zwei Minuten auftaucht, ohne Fragen herein."

Anschließend drücken Sie die entsprechende WPS-Taste an Ihrem neuen Gerät. Dieses Gerät spaziert innerhalb dieses kurzen Zeitfensters zum "Türsteher", wird direkt durchgewunken und erhält automatisch die Netzwerkschlüssel. Das geht schnell und funktioniert hervorragend für Geräte ohne Tastatur, schafft aber auch ein kurzes Zeitfenster, in dem jedes Gerät in Reichweite potenziell hineinschlüpfen könnte, wenn es zur gleichen Zeit ebenfalls eine WPS-Anfrage startet.

Obwohl PBC im Allgemeinen als sicherer als die PIN-Methode angesehen wird, hängt seine Sicherheit vollständig davon ab, wie kurz dieses Verbindungsfenster ist. Ein Angreifer, der sich physisch in der Nähe befindet und seinen Versuch genau richtig abstimmt, könnte theoretisch Zugang erlangen.

Die PIN-Methode: Ein fehlerhaftes Zahlenschloss

Die zweite Hauptmethode verwendet eine persönliche Identifikationsnummer (PIN). Oberflächlich betrachtet klingt dies sicherer – schließlich ist eine PIN eine Art Passwort. Leider ist die Art und Weise der Implementierung die Quelle der schwerwiegendsten WPS-Schwachstelle. In diesem Setup verfügt der Router über eine statische, achtstellige PIN, die nicht geändert werden kann und oft direkt auf einem Aufkleber am Gerät selbst aufgedruckt ist.

Um ein neues Gerät zu verbinden, geben Sie diese PIN in dessen Software ein. Das Gerät präsentiert diese PIN dann dem Router. Wenn die Zahlen übereinstimmen, gewährt der Router Zugriff und teilt das vollständige Wi-Fi-Passwort.

Hierin liegt der kritische Fehler, auf den wir später noch genauer eingehen werden. Der Prozess selbst ist unkompliziert, aber die Verifizierung, die hinter den Kulissen stattfindet, ist gefährlich schwach. Diese Schwäche verwandelt ein scheinbar sicheres Zahlenschloss in eines, das mit alarmierender Geschwindigkeit geknackt werden kann.

Andere, weniger verbreitete WPS-Methoden

Über diese beiden Hauptoptionen hinaus hat die Wi-Fi Alliance auch einige andere Methoden für Wi-Fi Protected Setup spezifiziert. Diese wurden entwickelt, um neuere Technologien zu nutzen, haben sich aber nie wirklich durchgesetzt.

- Near Field Communication (NFC): Bei dieser Methode müssen Sie das neue Gerät physisch direkt an den Router heranführen. Durch das Aneinandertippen der beiden NFC-fähigen Geräte können diese sicher Netzwerkanmeldeinformationen austauschen, ohne dass Tasten gedrückt oder PINs eingegeben werden müssen.

- USB-Flash-Laufwerk: Eine ältere, umständlichere Methode bestand darin, die Konfigurationsdatei des Netzwerks vom Router auf einem USB-Stick zu speichern. Sie steckten dieses Laufwerk dann in das neue Gerät, um die Einstellungen zu übertragen.

Obwohl diese Methoden von Natur aus sicherer sind, da sie eine physische Aktion oder Nähe erfordern, führte ihre mangelnde universelle Unterstützung dazu, dass sie selten implementiert wurden. Infolgedessen wurden die anfälligen Push-Button- und PIN-Methoden zu den De-facto-Standards für WPS-Verbindungen.

Aufdeckung der kritischen Mängel in der WPS-Sicherheit

Während eine einfache Verbindungsmethode auf dem Papier großartig klingt, ist die Realität der Wi-Fi Protected Setup-Sicherheit zutiefst beunruhigend. Die eklatantesten Schwächen des Protokolls sind nicht nur kleine Fehler, die man patchen kann; es sind grundlegende Designfehler, die tief in seinem Kern verankert sind. Diese Fehler machen eine Funktion, die für mehr Komfort entwickelt wurde, zu einem großen Risiko für jedes Netzwerk, in dem sie aktiviert ist.

Der Hauptschuldige ist die PIN-Methode. Oberflächlich betrachtet scheint ein achtstelliger Code sicher genug zu sein. Schließlich gibt es 100 Millionen mögliche Kombinationen (10^8), deren Erraten ewig dauern sollte. Das Problem ist, dass das System die PIN nicht wirklich als eine einzige, achtstellige Zahl überprüft.

Stattdessen macht es einen katastrophalen Fehler bei der Validierung der PIN. Der Router überprüft den Code in zwei separaten Hälften. Zuerst betrachtet er die ersten vier Ziffern. Dann validiert er die nächsten drei. Diese achte und letzte Ziffer? Sie ist nur eine Prüfsumme – ein mathematischer Wert, der aus den ersten sieben berechnet wird und den die Software eines Angreifers selbst herausfinden kann.

Die Brute-Force-Abkürzung

Dieser zweistufige Validierungsprozess öffnet Angreifern Tür und Tor. Anstatt bis zu 100 Millionen Kombinationen auszuprobieren, müssen sie nur die erste Hälfte (10.000 Möglichkeiten) und dann die zweite Hälfte (1.000 Möglichkeiten) erraten.

Diese scheinbar kleine Designentscheidung reduziert die Gesamtzahl der erforderlichen Versuche von 100.000.000 auf gerade einmal 11.000. Das ist der Unterschied zwischen dem Versuch, einen Banktresor zu knacken, und dem Erraten eines vierstelligen Fahrradschlosses.

Diese Schwachstelle bedeutet, dass ein Angreifer keine hochentwickelte Ausrüstung oder Insiderwissen benötigt. Alles, was er braucht, ist Zeit und physische Nähe zu Ihrem Netzwerk. Es dauerte nicht lange, bis spezialisierte, frei verfügbare Software-Tools entwickelt wurden, um genau diese Schwäche auszunutzen.

Tools, die WPS-Schwachstellen ausnutzen

Die Entdeckung dieses Designfehlers führte direkt zur Entwicklung von Tools, die den gesamten Angriff automatisieren und ihn für jeden mit einer kompatiblen WLAN-Karte und etwas technischer Neugier zugänglich machen. Zwei der berüchtigtsten Tools sind:

- Reaver: Dies war eines der ersten und bekanntesten Tools, das für WPS-Brute-Force-Angriffe entwickelt wurde. Es arbeitet sich methodisch durch alle 11.000 möglichen PINs, bis es die richtige findet.

- Pixie Dust Attack: Eine spätere, effizientere Weiterentwicklung. Der Pixie Dust-Angriff kann die richtige PIN manchmal in Sekunden oder Minuten statt in Stunden knacken, indem er Schwächen in der Art und Weise ausnutzt, wie einige Router ihre "Zufallszahlen" generieren.

Sobald die richtige PIN gefunden ist, können diese Tools das tatsächliche WPA/WPA2-Passwort des Netzwerks abrufen und dem Angreifer vollen Zugriff gewähren. Selbst bei einem langen, komplexen Wi-Fi-Passwort fungiert die WPS-PIN-Schwachstelle als schwache Hintertür, die Ihr primäres Passwort völlig nutzlos macht.

Dieses Flussdiagramm veranschaulicht die verschiedenen Möglichkeiten, sich über WPS zu verbinden. Während Push-Button und NFC alternative Wege bieten, ist es die zugrunde liegende Mechanik der PIN-Methode, die ein so erhebliches Sicherheitsrisiko darstellt.

Um Ihnen einen schnellen Überblick darüber zu geben, wie diese Methoden im Vergleich abschneiden, finden Sie hier eine einfache Aufschlüsselung.

WPS-Methoden und ihre damit verbundenen Risiken

Jede Methode wurde auf Einfachheit ausgelegt, aber wie Sie sehen können, geht dieser Komfort oft auf Kosten einer robusten Sicherheit, wobei die PIN-Methode die kritischsten Mängel aufweist.

Dieses Problem wird durch die explosionsartige Zunahme von Smart-Home-Geräten nur noch größer. Laut einem techUK-Bericht aus dem Jahr 2022 besitzen mittlerweile 77 % der britischen Erwachsenen mindestens ein Smart-Gerät, von denen viele auf einfache Einrichtungsmethoden wie WPS angewiesen sind. Dieses Wachstum setzt unzählige IoT-Geräte, von Überwachungskameras bis hin zu Babyfonen, diesen gut dokumentierten Angriffen aus – ein großes Problem für Unternehmen wie Hotels, die Smart-TVs oder intelligente Schlösser in Gästezimmern verwalten. Weitere Informationen zu diesen Trends finden Sie im vollständigen techUK-Bericht.

Letztendlich ist die inhärente Unsicherheit der PIN-Methode nichts, was Sie mit einem stärkeren Passwort oder einem Firmware-Update beheben können. Es handelt sich um ein grundlegendes Problem, das die Deaktivierung von WPS in jedem Netzwerk rechtfertigt, in dem Sicherheit Priorität hat.

Warum WPS ein großes Risiko für Unternehmen darstellt

Eine schwache Wi-Fi Protected Setup-Konfiguration in einem Heimnetzwerk ist ein Problem, aber in einer Unternehmensumgebung ist es eine Katastrophe, die nur darauf wartet, zu passieren. Der Komfort, den WPS bietet, wird durch die erhöhten Risiken, die es in gewerblichen Umgebungen wie Hotels, Einzelhandelsgeschäften und verwalteten Wohnimmobilien mit sich bringt, völlig in den Schatten gestellt.

Für ein Unternehmen ist eine Netzwerkverletzung nicht nur eine Unannehmlichkeit; sie ist eine direkte Bedrohung für den Betrieb, das Kundenvertrauen und die finanzielle Stabilität.

Stellen Sie sich ein Hotel vor, in dem Gäste einen sicheren, privaten Internetzugang erwarten. Wenn nur bei einem einzigen Access Point WPS aktiviert ist, könnte ein Angreifer, der auf dem Parkplatz sitzt, die PIN innerhalb weniger Stunden per Brute-Force knacken. Sobald er im Gästenetzwerk ist, könnte er Man-in-the-Middle-Angriffe starten, um unverschlüsselte Daten abzufangen und alles von persönlichen E-Mails bis hin zu Kreditkartendaten zu erfassen, während die Gäste online surfen. Die Auswirkungen einer solchen Sicherheitsverletzung wären immens.

Die verstärkten Auswirkungen in gewerblichen Umgebungen

In einem gewerblichen Umfeld steht deutlich mehr auf dem Spiel. Ein einziger kompromittierter Access Point kann als Einfallstor in das gesamte Unternehmensnetzwerk dienen, je nachdem, wie das Netzwerk segmentiert ist.

Stellen Sie sich eine Einzelhandelskette vor, bei der Point-of-Sale (POS)-Systeme, Bestandsverwaltung und Mitarbeiterkommunikation alle über dasselbe interne Netzwerk laufen. Wenn ein einzelner, vergessener Router in einem Lagerraum eine aktive WPS-PIN hat, könnte ein Angreifer in diesen eindringen. Dies könnte zu Folgendem führen:

- Datendiebstahl: Zugriff auf sensible Kundenzahlungsinformationen, Daten von Treueprogrammen und Mitarbeiterakten.

- Netzwerk-Lauschangriffe: Überwachung der internen Kommunikation und Erfassung proprietärer Geschäftsinformationen.

- Dienstunterbrechung: Starten von Angriffen, die Zahlungssysteme lahmlegen oder die Logistik der Lieferkette stören könnten, was zu unmittelbaren finanziellen Verlusten führt.

Das Potenzial für Reputationsschäden ist ebenso gravierend. Eine öffentliche Bekanntgabe, dass Kundendaten aufgrund eines grundlegenden Sicherheitsversäumnisses gestohlen wurden, kann jahrelange Kundenbindung über Nacht zerstören. Auf dem heutigen Markt ist Vertrauen eine Währung, die Unternehmen sich nicht leisten können zu verlieren.

Das Risiko ist nicht nur theoretisch. Viele ältere Geräte oder Geräte für Endverbraucher, die manchmal ohne angemessene IT-Aufsicht installiert werden, haben Wi-Fi Protected Setup standardmäßig aktiviert. Dies schafft eine versteckte, aber erhebliche Schwachstelle innerhalb einer ansonsten sicheren Infrastruktur.

Den Business Case für die Deaktivierung von WPS aufbauen

Für jede Organisation, die für die Verwaltung von öffentlichem oder privatem Wi-Fi verantwortlich ist, sollte die Deaktivierung von WPS eine nicht verhandelbare Sicherheitsrichtlinie vom ersten Tag an sein. Das operationelle Risiko überwiegt bei weitem jeden kleinen Komfort, den es für die Verbindung eines verirrten Druckers oder Smart-Geräts bieten könnte.

Das Argument ist einfach: Das Protokoll ist grundlegend fehlerhaft, und keine noch so gute Netzwerküberwachung kann das Risiko eines schnellen Brute-Force-Angriffs vollständig mindern. Stellen Sie sich das so vor, als würden Sie ein fehlerhaftes, leicht zu knackendes Schloss an einer Notausgangstür belassen. Während Sie am Haupteingang vielleicht über High-Tech-Sicherheit verfügen, untergräbt dieser eine Schwachpunkt das gesamte System.

Reale Szenarien und Konsequenzen

Die Szenarien sind alarmierend häufig. Ein verwalteter Studentenwohnkomplex verwendet möglicherweise in jeder Einheit Consumer-Router, bei denen überall WPS aktiviert ist. Eine einzige kompromittierte Einheit könnte einem Angreifer einen Fuß in die Tür geben, um den Datenverkehr von Hunderten anderer Bewohner auszuspionieren.

Ebenso könnte ein Pop-up-Einzelhandelskiosk oder ein temporäres Event-Netzwerk schnell mit handelsüblicher Hardware eingerichtet werden. Der Fokus liegt darauf, schnell online zu gehen, und Sicherheitsfunktionen wie die Deaktivierung von WPS werden oft übersehen. Dies schafft eine perfekte Gelegenheit für Angreifer, die auf stark frequentierte öffentliche Bereiche abzielen.

Letztendlich ist der Komfort eines Wi-Fi Protected Setup ein Relikt aus einer anderen Ära. Moderne Unternehmensnetzwerke erfordern robuste, skalierbare und überprüfbare Sicherheitsmaßnahmen. Sich auf ein veraltetes und kompromittiertes Protokoll zu verlassen, ist ein unnötiges Glücksspiel mit Ihren Daten, Ihrem Ruf und dem Vertrauen Ihrer Kunden.

Praktische Schritte zur Sicherung Ihres Netzwerks vor WPS-Angriffen

Über die tiefgreifenden Mängel in Wi-Fi Protected Setup Bescheid zu wissen, ist eine Sache, aber entschlossenes Handeln ist das, was Ihr Netzwerk tatsächlich sicher hält. Für jeden IT-Administrator bieten die folgenden Schritte einen klaren, umsetzbaren Fahrplan, um WPS-Schwachstellen zu schließen und Ihre drahtlose Infrastruktur zu härten.

Das Ziel ist einfach: die Bedrohung vollständig beseitigen.

Die mit Abstand effektivste Maßnahme, die Sie ergreifen können, ist die Deaktivierung von WPS auf jedem einzelnen Ihrer Router und Access Points. Es ist oft standardmäßig eingeschaltet, selbst bei professioneller Hardware, was ein unmittelbares und völlig unnötiges Risiko darstellt. Das Ausschalten schließt den häufigsten Angriffsvektor, der mit diesem fehlerhaften Protokoll verbunden ist.

Finden und Deaktivieren der WPS-Einstellung

Das Aufspüren der WPS-Option im Admin-Panel Ihres Geräts ist in der Regel unkompliziert, obwohl der genaue Ort je nach Hersteller variiert. Im Allgemeinen sieht der Prozess in etwa so aus:

- Greifen Sie auf das Admin-Panel Ihres Routers zu: Öffnen Sie einen Webbrowser und geben Sie die IP-Adresse Ihres Routers ein. Diese lautet normalerweise

192.168.1.1oder192.168.0.1. - Einloggen: Verwenden Sie Ihren Administrator-Benutzernamen und Ihr Passwort, um in die Konfigurationsoberfläche zu gelangen.

- Navigieren Sie zu den Wireless-Einstellungen: Suchen Sie nach einem Menü mit der Bezeichnung "Wireless", "Wi-Fi" oder "WLAN". Darin finden Sie oft ein Untermenü "Erweitert" oder "Sicherheit".

- WPS finden und deaktivieren: Suchen Sie den Schalter für Wi-Fi Protected Setup und stellen Sie ihn auf "Deaktiviert" oder "Aus". Stellen Sie sicher, dass Sie Ihre Änderungen speichern, bevor Sie sich abmelden.

Für Organisationen mit einer ganzen Flotte von Access Points muss dieser Vorgang für jedes Gerät wiederholt werden. Zentralisierte Netzwerkmanagement-Plattformen können dies erheblich erleichtern, da sie es Ihnen oft ermöglichen, WPS für Ihre gesamte Hardware über ein einziges Dashboard zu deaktivieren.

Indem Sie diese Funktion ausschalten, entfernen Sie effektiv die anfällige PIN-Hintertür. Von nun an muss sich jede Verbindung ordnungsgemäß mit Ihrem Hauptnetzwerk-Passwort authentifizieren.

Wesentliche Schritte zur Netzwerkhärtung

Die Deaktivierung von WPS ist ein großartiger Anfang, aber Sie sollten auch mehrere andere Best Practices für die Sicherheit anwenden, um ein widerstandsfähigeres Netzwerk aufzubauen. Diese zusätzlichen Verteidigungsmaßnahmen helfen beim Schutz vor einer viel breiteren Palette von Bedrohungen, nicht nur vor solchen, die auf ein Wi-Fi Protected Setup abzielen.

- Firmware auf dem neuesten Stand halten: Suchen Sie immer nach den neuesten Firmware-Updates für Ihre gesamte Netzwerkausrüstung und installieren Sie diese. Hersteller veröffentlichen regelmäßig Patches, um neu entdeckte Sicherheitslücken zu schließen, die Leistung zu verbessern und die Stabilität zu erhöhen.

- Netzwerküberwachung implementieren: Verwenden Sie Netzwerküberwachungs-Tools, um Verbindungsversuche und den allgemeinen Datenverkehr im Auge zu behalten. Seltsame Muster, wie eine Flut von fehlgeschlagenen Anmeldeversuchen von einem Gerät, könnten ein Warnsignal für einen laufenden Brute-Force-Angriff sein.

- Starke WPA3-Verschlüsselung verwenden: Wenn Ihre Hardware dies unterstützt, rüsten Sie Ihre Netzwerksicherheit auf WPA3 auf. Es ist nicht ohne Grund der moderne Standard und bietet einen weitaus besseren Schutz vor Offline-Passwort-Rateangriffen. Für noch fortschrittlichere Sicherheit lohnt es sich, die Vorteile der 802.1X-Authentifizierung zu erkunden, die eine leistungsstarke, individualisierte Zugriffskontrolle bietet.

Durch diese konkreten Schritte können Sie die inhärenten Risiken von WPS endgültig hinter sich lassen. Indem Sie die Funktion deaktivieren und die Verteidigung Ihres Netzwerks verstärken, können Sie ein sichereres und zuverlässigeres drahtloses Erlebnis für Ihre Benutzer aufbauen und die kritischen Daten Ihrer Organisation schützen.

Erkundung moderner und sicherer Wi-Fi-Alternativen

Angesichts der ernsthaften Risiken, die mit jeder Form von Wi-Fi Protected Setup einhergehen, ist es sonnenklar, dass Unternehmen eine bessere Möglichkeit zur Verwaltung des Netzwerkzugriffs benötigen. Glücklicherweise hat sich die Welt der drahtlosen Sicherheit weiterentwickelt. Moderne Authentifizierungstechnologien bieten einen weitaus besseren Schutz, ohne Ihren Benutzern das Leben schwer zu machen, und bieten Ihnen so das Beste aus beiden Welten.

Sich von den Schwachstellen von WPS zu verabschieden bedeutet, robuste, moderne Standards zu übernehmen, die für die heutige Sicherheitslandschaft entwickelt wurden. Diese Alternativen schützen Ihr Netzwerk nicht nur vor Brute-Force-Angriffen; sie schaffen auch eine professionellere und nahtlosere Verbindung für Gäste und Mitarbeiter. Für jeden, der die Risiken von WPS hinter sich lassen möchte, ist die Erkundung sicherer Wi-Fi-Alternativen, wie die Einführung von modernen Mesh-WiFi-Systemen wie Eero Pro 6e , der entscheidende erste Schritt.

Einführung von WPA3 und Simultaneous Authentication of Equals

Das direkteste Upgrade von älteren Sicherheitsprotokollen ist WPA3 (Wi-Fi Protected Access 3). Dieser Standard bringt eine leistungsstarke neue Funktion namens Simultaneous Authentication of Equals (SAE) mit sich, die die Art und Weise, wie Geräte einem Netzwerk beitreten, völlig verändert. Sie können sich das wie einen geheimen Handschlag vorstellen, der stattfindet, bevor sensible Informationen ausgetauscht werden.

Im Gegensatz zum fehlerhaften PIN-System in WPS baut SAE einen sicheren, verschlüsselten Kanal zwischen dem Gerät und dem Access Point auf, bevor das Passwort überhaupt gesendet wird. Dies macht es unglaublich widerstandsfähig gegen die Offline-Wörterbuchangriffe, die ältere Standards plagen. Selbst wenn es einem Angreifer gelingt, den Verbindungs-Handshake abzufangen, kann er nicht einfach verschwinden und das Passwort später erraten.

Dieses Schutzniveau ist für jedes Unternehmen, das mit sensiblen Informationen umgeht, von entscheidender Bedeutung und stellt sicher, dass die Verbindung selbst dann fest verriegelt bleibt, wenn ein Passwort nicht die Komplexität von Fort Knox aufweist.

Die Zukunft ist passwortlos mit Passpoint und OpenRoaming

Für Veranstaltungsorte mit hohem Publikumsverkehr – denken Sie an Hotels, Einkaufszentren oder Flughäfen – ist die perfekte Verbindung eine, die vom Benutzer keinerlei Aufwand erfordert. Genau hier glänzen Technologien wie Passpoint und OpenRoaming, die ein wirklich nahtloses und sicheres passwortfreies Wi-Fi-Erlebnis schaffen.

Diese Systeme ermöglichen es dem Gerät eines Benutzers, sich automatisch und sicher mit einem teilnehmenden Netzwerk zu verbinden, ohne jemals ein Login-Portal zu sehen oder ein Passwort einzugeben. Das Gerät wird mithilfe eines digitalen Zertifikats oder vorhandener Anmeldeinformationen (wie einem Mobilfunkanbieterprofil) authentifiziert, was bedeutet, dass die Verbindung vom allerersten Paket an verschlüsselt und sicher ist.

Dieser Ansatz beseitigt die Sicherheitsbedenken offener Netzwerke und die Benutzerreibung von Captive Portals und bietet ein erstklassiges, standardmäßig sicheres Erlebnis. Es ist, als hätte man einen VIP-Pass, der automatisch an Tausenden von Veranstaltungsorten rund um den Globus funktioniert.

Erweiterte Sicherheit für Unternehmensumgebungen

In einem Unternehmens- oder Mehrparteiengebäude sind die Sicherheitsanforderungen noch höher. Hier sind moderne Netzwerke oft auf fortschrittliche Authentifizierungsmethoden angewiesen, die den Netzwerkzugriff direkt mit der Identität eines Benutzers verknüpfen und so eine feingranulare Kontrolle und Transparenz darüber bieten, wer was tut.

Zu den Schlüsseltechnologien in diesem Bereich gehören:

- Zertifikatsbasierte Authentifizierung: Anstelle eines gemeinsamen Passworts erhält jeder Benutzer oder jedes Gerät ein eindeutiges digitales Zertifikat. Dies fungiert als nicht übertragbare digitale ID, die nur autorisierten Personen und deren Geräten Zugriff gewährt.

- Single Sign-On (SSO)-Integration: Durch die Anbindung an Identitätsanbieter wie Entra ID, Google Workspace oder Okta kann der Netzwerkzugriff über bestehende Unternehmens-Logins gesteuert werden. Wenn ein Mitarbeiter das Unternehmen verlässt und sein Konto geschlossen wird, wird sein Wi-Fi-Zugang sofort widerrufen.

Lösungen wie Purple basieren auf diesen modernen, sicheren Prinzipien. Durch die Verwendung von Passpoint, zertifikatsbasierten Methoden und SSO-Integrationen bietet Purple eine sichere, reibungslose Alternative zu veralteten Systemen wie WPS. Um tiefer in die Frage einzutauchen, wie Identität Ihr Netzwerk absichern kann, könnte unser vollständiger Leitfaden zur identitätsbasierten Wi-Fi-Sicherheit für Sie von Interesse sein. Dieser Ansatz ermöglicht es Unternehmen, sowohl eiserne Sicherheit als auch eine mühelose Journey für ihre Benutzer zu bieten.

Haben Sie Fragen zu Wi-Fi Protected Setup?

Selbst wenn Sie wissen, dass es fehlerhaft ist, kann Wi-Fi Protected Setup immer noch verwirrend sein. Lassen Sie uns für Klarheit sorgen und einige der häufigsten Fragen klären, um sicherzustellen, dass Ihr Netzwerk sicher bleibt.

Ist die Push-Button-Methode sicherer als die PIN-Methode?

Ja, die Push-Button-Methode ist weniger riskant als die PIN, aber das ist ein bisschen so, als würde man sagen, eine Hintertür sei etwas weniger offen als eine andere. Sie ist nicht wirklich sicher.

Ihr einziger Schutz ist das sehr kurze, zweiminütige Zeitfenster, das sie für die Verbindung eines neuen Geräts öffnet. Ein Angreifer müsste sich physisch in der Nähe befinden und ein perfektes Timing haben, um diese kurze Gelegenheit auszunutzen. Die PIN-Methode hingegen kann aus der Ferne über Stunden oder Tage hinweg per Brute-Force angegriffen werden. Während Push-Button also das geringere von zwei Übeln ist, sind beide Methoden Teil eines kaputten Systems. Der einzige wirklich sichere Schritt ist, WPS vollständig zu deaktivieren.

Schützt mich ein starkes Wi-Fi-Passwort vor WPS-Angriffen?

Leider nein. Ein starkes, komplexes WPA2- oder WPA3-Passwort ist ein entscheidender Bestandteil der Sicherheit Ihres Netzwerks, aber es tut absolut nichts, um einen WPS-PIN-Angriff zu stoppen.

Das ist der Kern des Problems: Die WPS-PIN-Schwachstelle ist ein separater Eingang, der Ihr Hauptnetzwerk-Passwort vollständig umgeht.

Ein Angreifer, der die WPS-PIN ausnutzt, muss Ihr Wi-Fi-Passwort nicht erraten. Sobald er die achtstellige PIN geknackt hat, übergibt ihm der Router einfach die Netzwerkanmeldeinformationen. Ihr sorgfältig ausgewähltes Passwort wird völlig nutzlos.

Kann ich WPS sicher für einfache Geräte wie einen Drucker verwenden?

Dies ist ein häufiger Grund, warum Leute WPS aktiviert lassen, insbesondere für Geräte, die keinen Bildschirm oder keine Tastatur zur Eingabe von Passwörtern haben. Es mag wie ein kleines Risiko für ein einfaches Gerät erscheinen, aber es setzt dennoch Ihr gesamtes Netzwerk Gefahren aus.

Selbst ein "einfaches" Gerät wie ein Drucker ist ein Einstiegspunkt. Wenn ein Angreifer über diesen Drucker Zugriff erhält, hat er einen Fuß in der Tür Ihres Netzwerks. Von dort aus kann er versuchen, sich seitwärts zu bewegen, um wertvollere Ziele wie Server, Point-of-Sale-Systeme oder Gästedatenbanken anzugreifen. Der kurze Komfort, ein Gerät zu verbinden, ist das permanente Risiko, das es für Ihre gesamte Infrastruktur schafft, einfach nicht wert. Die einzige sichere Option ist, es auszuschalten.

Bei Purple glauben wir daran, veraltete Systeme wie WPS durch sichere, identitätsbasierte Netzwerke zu ersetzen. Unsere Plattform nutzt moderne, passwortlose Authentifizierung wie Passpoint und SSO und bietet Ihnen sowohl eiserne Sicherheit als auch ein nahtloses Verbindungserlebnis für Ihre Benutzer. Finden Sie heraus, wie Purple Ihre Netzwerksicherheit modernisieren kann .