O Wi-Fi Protected Setup (WPS) foi idealizado para tornar a conexão de novos dispositivos tão simples quanto pressionar um botão, poupando a todos nós de digitar senhas longas e complicadas. Pense nisso como um cartão de acesso universal para o seu prédio — incrivelmente conveniente, mas um enorme risco de segurança se cair nas mãos erradas. Essa troca entre conveniência e segurança é onde os verdadeiros problemas começam.

Os Perigos Ocultos do Acesso Fácil ao Wi-Fi

Sejamos sinceros, conectar um novo dispositivo a uma rede Wi-Fi pode ser uma tarefa um tanto tediosa. Você precisa encontrar o nome da rede, apertar os olhos para ler as letras miúdas no seu roteador para encontrar a senha e, em seguida, digitar tudo com cuidado. O Wi-Fi Protected Setup foi introduzido em 2006 para resolver exatamente esse problema, oferecendo o que parecia ser um atalho mágico para ficar online.

O objetivo era simples: facilitar a vida dos usuários comuns que estavam se atrapalhando com configurações de segurança cada vez mais complexas. Ao criar esse "botão fácil", no entanto, o sistema introduziu falhas fundamentais de design sobre as quais especialistas em segurança vêm nos alertando há anos. Este é o conto clássico da conveniência inicial versus a segurança a longo prazo.

Entendendo o Conceito Central

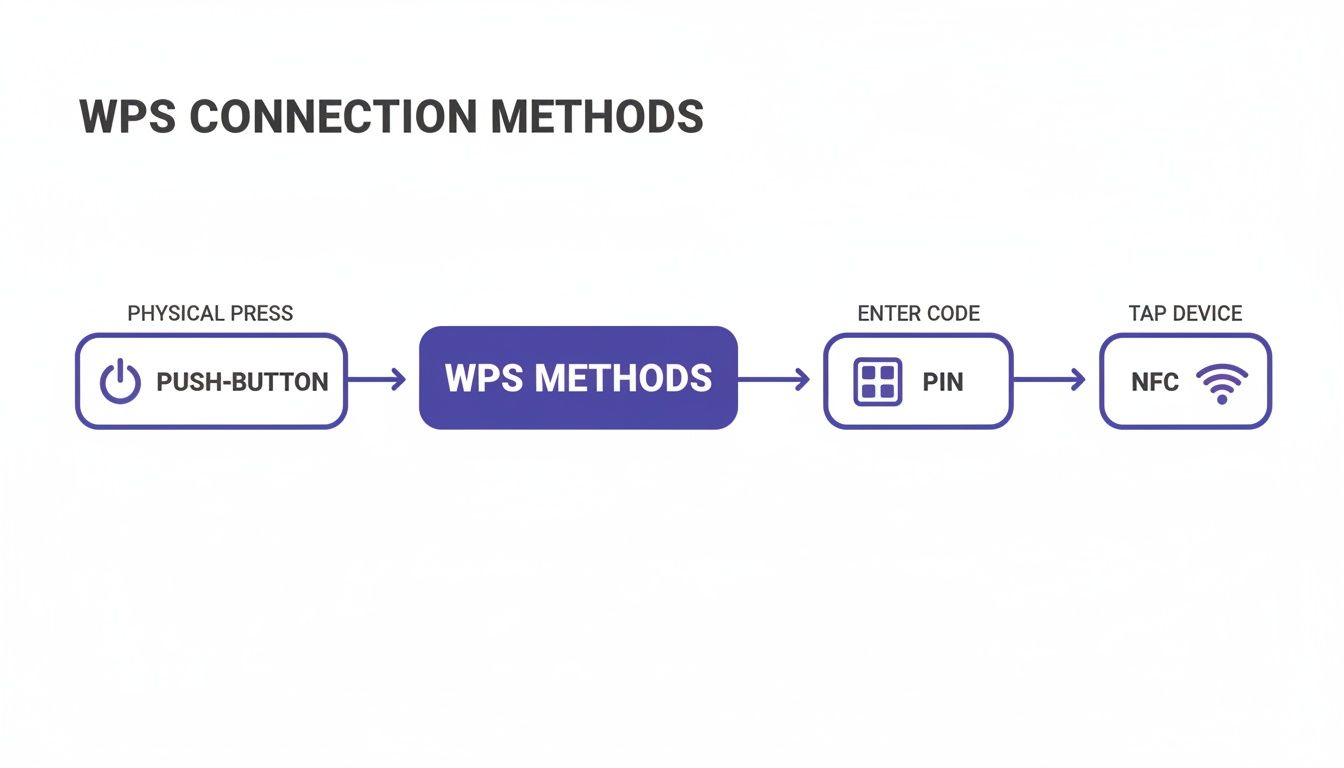

Em sua essência, o WPS é um padrão de autorização de rede que permite adicionar dispositivos a uma rede sem fio segura sem nunca digitar a senha. Em vez da entrada manual, ele depende de métodos muito mais simples para autenticar um dispositivo. Os dois que você verá com mais frequência são:

- Push-Button Connect (PBC): Você pressiona um botão físico ou virtual no seu roteador e, em seguida, dentro de uma curta janela de dois minutos, faz o mesmo no dispositivo que está tentando conectar. Simples.

- Entrada de PIN: O roteador ou o seu dispositivo gera um PIN de oito dígitos que você insere na outra extremidade para estabelecer a conexão.

Embora ambos pareçam simples, o método de PIN, em particular, contém uma vulnerabilidade crítica que invasores podem explorar com relativa facilidade. Compreender esses métodos é o primeiro passo para perceber por que o WPS costuma ser um risco, e não uma ajuda.

Por Que Isso Importa Para o Seu Negócio

Para administradores de TI nos setores de hospitalidade, varejo ou até mesmo em residências para múltiplos locatários, os riscos associados a um Wi-Fi protected setup são massivamente amplificados. Um único ponto de acesso comprometido pode expor dados confidenciais de hóspedes, sistemas internos de negócios e criar um caminho para violações de rede em grande escala.

A realidade é que, embora a maioria das pessoas use senhas, a compreensão delas sobre a segurança que as protege costuma ser superficial. Uma pesquisa de 2023 revelou que, enquanto 97% dos usuários do Reino Unido protegem seu Wi-Fi doméstico com uma senha, impressionantes 65% não estavam familiarizados com os padrões reais de segurança, como o WPA2, que os mantêm seguros.

Essa lacuna de conhecimento é exatamente o motivo pelo qual depender de recursos de conveniência desatualizados é tão perigoso. Construir uma rede verdadeiramente segura significa ir além desses atalhos e adotar alternativas modernas e mais seguras. Se você tem interesse em aprimorar seus conhecimentos de segurança, nosso guia sobre como se manter seguro ao usar Wi-Fi público é um ótimo ponto de partida.

Para entender por que o Wi-Fi Protected Setup pode ser um risco tão grande, precisamos olhar sob o capô para ver como seus métodos de conexão realmente funcionam. Pense neles como diferentes maneiras de destrancar uma porta — algumas são mais robustas do que outras, mas uma delas tem uma fechadura fundamentalmente quebrada. Todo o sistema foi projetado para a simplicidade, permitindo que dispositivos ingressem em uma rede sem o incômodo de digitar senhas longas e complicadas.

Essa conveniência vem de algumas abordagens diferentes, mas os métodos Push-Button e PIN são os que você verá com mais frequência. Cada um tem o objetivo de criar um link confiável entre um novo dispositivo (como uma impressora ou smart TV) e o seu roteador, mas eles fazem isso de maneiras muito diferentes. Ao detalhar como eles operam, podemos ver exatamente onde os riscos de segurança se infiltram.

Push-Button Connect: A Porta Aberta de Dois Minutos

O método mais comum e visualmente óbvio é o Push-Button Connect (PBC). Ele foi projetado para ser tão simples quanto parece.

Imagine que o seu roteador é um segurança guardando um clube exclusivo. Normalmente, você precisa da senha exata para entrar. Com o PBC, pressionar o botão WPS no seu roteador é como dizer ao segurança: "Estou esperando um convidado. Deixe a próxima pessoa que aparecer nos próximos dois minutos entrar, sem fazer perguntas."

Em seguida, você pressiona o botão WPS correspondente no seu novo dispositivo. Esse dispositivo se aproxima do "segurança" dentro desse curto período, passa direto e recebe automaticamente as chaves da rede. É rápido e funciona muito bem para gadgets sem teclado, mas também cria uma breve janela onde qualquer dispositivo ao alcance poderia potencialmente entrar se também iniciar uma solicitação WPS ao mesmo tempo.

Embora o PBC seja geralmente visto como mais seguro do que o método de PIN, sua segurança depende inteiramente de quão curta é essa janela de conexão. Um invasor que esteja fisicamente próximo e cronometre sua tentativa perfeitamente poderia, teoricamente, obter acesso.

O Método de PIN: Um Cadeado de Combinação Falho

O segundo método principal usa um Número de Identificação Pessoal (PIN). Superficialmente, isso soa mais seguro — afinal, um PIN é um tipo de senha. Infelizmente, a forma como foi implementado é a fonte da vulnerabilidade mais grave do WPS. Nessa configuração, o roteador tem um PIN de oito dígitos estático que não pode ser alterado, muitas vezes impresso em um adesivo no próprio dispositivo.

Para conectar um novo dispositivo, você insere esse PIN em seu software. O dispositivo então apresenta esse PIN ao roteador. Se os números corresponderem, o roteador concede acesso e compartilha a senha completa do Wi-Fi.

Aqui reside a falha crítica, na qual nos aprofundaremos mais adiante. O processo em si é direto, mas a verificação que acontece nos bastidores é perigosamente fraca. Essa fraqueza transforma o que parece ser um cadeado de combinação seguro em um que pode ser quebrado com uma velocidade alarmante.

Outros Métodos WPS Menos Comuns

Além dessas duas opções principais, a Wi-Fi Alliance também especificou alguns outros métodos para o Wi-Fi Protected Setup. Eles foram projetados para usar tecnologias mais recentes, mas nunca realmente decolaram.

- Near Field Communication (NFC): Este método exige que você aproxime fisicamente o novo dispositivo do roteador. Ao tocar os dois dispositivos habilitados para NFC, eles podem trocar credenciais de rede com segurança, sem pressionar botões ou usar PINs.

- Unidade Flash USB: Um método mais antigo e desajeitado envolvia salvar o arquivo de configuração da rede do roteador em um pendrive USB. Você então conectaria essa unidade ao novo dispositivo para transferir as configurações.

Embora esses métodos sejam inerentemente mais seguros porque exigem uma ação física ou proximidade, a falta de suporte universal fez com que raramente fossem implementados. Como resultado, os métodos vulneráveis de Push-Button e PIN tornaram-se os padrões de fato para conexões WPS.

Descobrindo as Falhas Críticas na Segurança do WPS

Embora um método de conexão simples pareça ótimo no papel, a realidade da segurança do Wi-Fi Protected Setup é profundamente preocupante. As fraquezas mais evidentes do protocolo não são apenas pequenos bugs que você pode corrigir; são falhas fundamentais de design incorporadas em sua essência. Essas falhas transformam um recurso criado para conveniência em um grande risco para qualquer rede em que esteja ativado.

O principal culpado é o método de PIN. Superficialmente, um código de oito dígitos parece seguro o suficiente. Afinal, existem 100 milhões de combinações possíveis (10^8), o que deveria levar uma eternidade para adivinhar. O problema é que o sistema não verifica o PIN como um único número de oito dígitos.

Em vez disso, ele comete um erro catastrófico na forma como valida o PIN. O roteador verifica o código em duas metades separadas. Primeiro, ele analisa os quatro primeiros dígitos. Em seguida, valida os próximos três. Aquele oitavo e último dígito? É apenas um checksum (soma de verificação) — um valor matemático calculado a partir dos sete primeiros que o software de um invasor pode descobrir por conta própria.

O Atalho da Força Bruta

Esse processo de validação em duas etapas é o que escancara as portas para um invasor. Em vez de tentar até 100 milhões de combinações, eles só precisam adivinhar a primeira metade (10.000 possibilidades) e depois a segunda metade (1.000 possibilidades).

Essa escolha de design aparentemente pequena reduz o número total de tentativas necessárias de 100.000.000 para meras 11.000. É a diferença entre tentar arrombar o cofre de um banco e adivinhar o segredo de quatro dígitos de um cadeado de bicicleta.

Essa vulnerabilidade significa que um invasor não precisa de equipamentos sofisticados ou conhecimento interno. Tudo o que eles precisam é de tempo e estar fisicamente próximos o suficiente da sua rede. Não demorou muito para que ferramentas de software especializadas e disponíveis gratuitamente fossem criadas para explorar exatamente essa fraqueza.

Ferramentas Que Exploram as Falhas do WPS

A descoberta dessa falha de design levou diretamente ao desenvolvimento de ferramentas que automatizam todo o ataque, tornando-o acessível a qualquer pessoa com uma placa de rede sem fio compatível e um pouco de curiosidade técnica. Duas das ferramentas mais infames são:

- Reaver: Esta foi uma das primeiras e mais famosas ferramentas projetadas para ataques de força bruta ao WPS. Ela processa metodicamente todos os 11.000 PINs possíveis até encontrar o correto.

- Ataque Pixie Dust: Uma evolução posterior e mais eficiente. O ataque Pixie Dust às vezes pode quebrar o PIN correto em segundos ou minutos, em vez de horas, explorando fraquezas na forma como alguns roteadores geram seus números "aleatórios".

Assim que o PIN correto é encontrado, essas ferramentas podem recuperar a senha real WPA/WPA2 da rede, dando ao invasor acesso total. Mesmo com uma senha de Wi-Fi longa e complexa, a vulnerabilidade do PIN do WPS atua como uma porta dos fundos fraca, tornando sua senha principal completamente inútil.

Este fluxograma ilustra as diferentes maneiras de se conectar usando o WPS. Embora o Push-Button e o NFC ofereçam caminhos alternativos, é a mecânica subjacente do método de PIN que cria um risco de segurança tão significativo.

Para dar a você uma visão geral rápida de como esses métodos se comparam, aqui está um detalhamento simples.

Métodos WPS e Seus Riscos Associados

Cada método foi projetado para facilitar, mas, como você pode ver, essa conveniência muitas vezes ocorre às custas de uma segurança robusta, sendo o método de PIN o mais criticamente falho.

Esse problema só está aumentando com a explosão de dispositivos domésticos inteligentes. De acordo com um relatório da techUK de 2022, 77% dos adultos no Reino Unido agora possuem pelo menos um dispositivo inteligente, muitos dos quais dependem de métodos de configuração simples como o WPS. Esse crescimento expõe inúmeros gadgets de IoT, desde câmeras de segurança até babás eletrônicas, a esses ataques bem documentados — uma grande preocupação para empresas como hotéis que gerenciam smart TVs ou fechaduras em quartos de hóspedes. Você pode aprender mais sobre essas tendências no relatório completo da techUK.

Em última análise, a insegurança inerente do método de PIN não é algo que você possa corrigir com uma senha mais forte ou uma atualização de firmware. É um problema fundamental que justifica a desativação do WPS em qualquer rede onde a segurança seja uma prioridade.

Por Que o WPS é um Grande Risco Para as Empresas

Uma configuração fraca de Wi-Fi Protected Setup em uma rede doméstica é um problema, mas em um ambiente corporativo, é uma catástrofe prestes a acontecer. A conveniência que o WPS oferece é completamente ofuscada pelos riscos amplificados que ele introduz em ambientes comerciais como hotéis, lojas de varejo e propriedades residenciais gerenciadas.

Para uma empresa, uma violação de rede não é apenas um inconveniente; é uma ameaça direta às operações, à confiança do cliente e à estabilidade financeira.

Imagine um hotel onde os hóspedes esperam acesso seguro e privado à internet. Se apenas um ponto de acesso tiver o WPS ativado, um invasor sentado no estacionamento poderia forçar o PIN em questão de horas. Uma vez dentro da rede de hóspedes, eles poderiam lançar ataques man-in-the-middle para interceptar dados não criptografados, capturando tudo, desde e-mails pessoais até detalhes de cartão de crédito enquanto os hóspedes navegam online. As consequências de tal violação seriam imensas.

O Impacto Amplificado em Ambientes Comerciais

Em um ambiente comercial, os riscos são significativamente maiores. Um único ponto de acesso comprometido pode servir como porta de entrada para toda a rede corporativa, dependendo de como a rede é segmentada.

Considere uma rede de varejo onde os sistemas de ponto de venda (POS), gerenciamento de estoque e comunicações da equipe funcionam na mesma rede interna. Se um único roteador esquecido em um almoxarifado tiver um PIN WPS ativo, um invasor poderia violá-lo. Isso poderia levar a:

- Roubo de Dados: Obter acesso a informações confidenciais de pagamento de clientes, dados de programas de fidelidade e registros de funcionários.

- Interceptação de Rede: Monitorar comunicações internas e capturar informações comerciais proprietárias.

- Interrupção de Serviço: Lançar ataques que poderiam derrubar sistemas de pagamento ou interromper a logística da cadeia de suprimentos, levando a perdas financeiras imediatas.

O potencial de danos à reputação é igualmente grave. Um anúncio público de que dados de clientes foram roubados devido a um descuido básico de segurança pode corroer anos de fidelidade do cliente da noite para o dia. No mercado atual, a confiança é uma moeda que as empresas não podem se dar ao luxo de perder.

O risco não é apenas teórico. Muitos dispositivos legados ou de nível de consumidor, às vezes instalados sem a devida supervisão de TI, vêm com o Wi-Fi Protected Setup ativado por padrão. Isso cria uma vulnerabilidade oculta, mas significativa, dentro de uma infraestrutura que, de outra forma, seria segura.

Construindo o Caso de Negócios Para Desativar o WPS

Para qualquer organização responsável por gerenciar Wi-Fi público ou privado, desativar o WPS deve ser uma política de segurança inegociável desde o primeiro dia. O risco operacional supera em muito qualquer pequena conveniência que ele possa oferecer para conectar uma impressora avulsa ou um dispositivo inteligente.

O argumento é direto: o protocolo está fundamentalmente quebrado e nenhuma quantidade de monitoramento de rede pode mitigar totalmente o risco de um ataque rápido de força bruta. Pense nisso como deixar uma fechadura defeituosa e fácil de abrir em uma porta de saída de emergência. Embora você possa ter segurança de alta tecnologia na entrada principal, esse único ponto fraco compromete todo o sistema.

Cenários do Mundo Real e Consequências

Os cenários são alarmantemente comuns. Um complexo habitacional estudantil gerenciado pode usar roteadores de consumidor em cada unidade, todos com o WPS ativado. Uma única unidade comprometida poderia dar a um invasor uma base para espionar o tráfego de centenas de outros residentes.

Da mesma forma, um quiosque de varejo pop-up ou uma rede de eventos temporários pode ser configurado rapidamente usando hardware de prateleira. O foco é ficar online rápido, e recursos de segurança como a desativação do WPS costumam ser negligenciados. Isso cria uma oportunidade perfeita para invasores que visam áreas públicas de alto tráfego.

Em última análise, a conveniência de um Wi-Fi Protected Setup é uma relíquia de uma era diferente. As redes corporativas modernas exigem medidas de segurança robustas, escaláveis e verificáveis. Depender de um protocolo desatualizado e comprometido é uma aposta desnecessária com seus dados, sua reputação e a confiança de seus clientes.

Passos Práticos Para Proteger Sua Rede Contra Ataques WPS

Saber sobre as falhas profundas no Wi-Fi Protected Setup é uma coisa, mas tomar medidas decisivas é o que realmente mantém sua rede segura. Para qualquer administrador de TI, as etapas a seguir oferecem um roteiro claro e acionável para eliminar as vulnerabilidades do WPS e fortalecer sua infraestrutura sem fio.

O objetivo é simples: eliminar a ameaça por completo.

A ação mais eficaz que você pode tomar é desativar o WPS em cada um de seus roteadores e pontos de acesso. Ele costuma vir ativado por padrão, mesmo em hardware de nível profissional, criando um risco imediato e completamente desnecessário. Desativá-lo fecha o vetor de ataque mais comum vinculado a esse protocolo falho.

Encontrando e Desativando a Configuração do WPS

Encontrar a opção WPS no painel de administração do seu dispositivo geralmente é simples, embora o local exato varie entre os fabricantes. Em geral, o processo é mais ou menos assim:

- Acesse o Painel de Administração do Seu Roteador: Abra um navegador da web e digite o endereço IP do seu roteador. Geralmente é algo como

192.168.1.1ou192.168.0.1. - Faça Login: Use seu nome de usuário e senha de administrador para entrar na interface de configuração.

- Navegue até as Configurações Sem Fio: Procure um menu rotulado como "Wireless", "Wi-Fi" ou "WLAN". Você frequentemente encontrará um submenu "Avançado" ou "Segurança" dentro dele.

- Localize e Desative o WPS: Encontre a chave para o Wi-Fi Protected Setup e mude para "Desativado" ou "Off". Certifique-se de salvar suas alterações antes de sair.

Para organizações com uma frota inteira de pontos de acesso, esse processo deve ser repetido para cada dispositivo. Plataformas de gerenciamento de rede centralizadas podem tornar isso muito mais fácil, muitas vezes permitindo que você desative o WPS em todo o seu hardware a partir de um único painel.

Ao desativar esse recurso, você está efetivamente removendo a porta dos fundos vulnerável do PIN. A partir de agora, toda conexão terá que ser autenticada adequadamente usando a senha principal da sua rede.

Passos Essenciais Para o Fortalecimento da Rede

Desativar o WPS é um ótimo começo, mas você também deve adicionar várias outras práticas recomendadas de segurança para construir uma rede mais resiliente. Essas defesas extras ajudam a proteger contra uma gama muito mais ampla de ameaças, não apenas aquelas que visam um wifi protected setup.

- Mantenha o Firmware Atualizado: Sempre verifique e instale as atualizações de firmware mais recentes para todos os seus equipamentos de rede. Os fabricantes frequentemente lançam patches para corrigir falhas de segurança recém-descobertas, melhorar o desempenho e aumentar a estabilidade.

- Implemente o Monitoramento de Rede: Use ferramentas de monitoramento de rede para ficar de olho nas tentativas de conexão e no tráfego geral. Padrões estranhos, como uma tempestade de tentativas de login malsucedidas de um único dispositivo, podem ser um sinal de alerta para um ataque de força bruta em andamento.

- Use Criptografia WPA3 Forte: Se o seu hardware suportar, atualize a segurança da sua rede para WPA3. É o padrão moderno por um motivo, oferecendo uma proteção muito melhor contra ataques offline de adivinhação de senhas. Para uma segurança ainda mais avançada, vale a pena explorar os benefícios da autenticação 802.1X , que fornece um controle de acesso poderoso e individualizado.

Tomar essas medidas concretas permite que você supere os riscos inerentes do WPS de uma vez por todas. Ao desativar o recurso e reforçar as defesas da sua rede, você pode construir uma experiência sem fio mais segura e confiável para seus usuários e proteger os dados críticos da sua organização.

Explorando Alternativas de Wi-Fi Modernas e Seguras

Dados os sérios riscos que acompanham qualquer forma de Wi-Fi Protected Setup, é muito claro que as empresas precisam de uma maneira melhor de gerenciar o acesso à rede. Felizmente, o mundo da segurança sem fio evoluiu. As tecnologias de autenticação modernas oferecem proteção muito superior sem dificultar a vida de seus usuários, oferecendo o melhor dos dois mundos.

Afastar-se das vulnerabilidades do WPS significa adotar padrões robustos e modernos, criados para o cenário de segurança atual. Essas alternativas não apenas protegem sua rede contra ataques de força bruta; elas criam uma conexão mais profissional e contínua para hóspedes e funcionários. Para quem deseja deixar os riscos do WPS para trás, explorar alternativas seguras de Wi-Fi, como a adoção de sistemas modernos de WiFi mesh como o Eero Pro 6e , é o primeiro passo crítico.

Adotando o WPA3 e a Autenticação Simultânea de Iguais (SAE)

A atualização mais direta dos protocolos de segurança mais antigos é o WPA3 (Wi-Fi Protected Access 3). Esse padrão traz um novo recurso poderoso chamado Autenticação Simultânea de Iguais (SAE), que muda completamente a forma como os dispositivos ingressam em uma rede. Você pode pensar nisso como um aperto de mão secreto que acontece antes que qualquer informação confidencial seja trocada.

Ao contrário do sistema de PIN falho no WPS, o SAE estabelece um canal seguro e criptografado entre o dispositivo e o ponto de acesso antes mesmo que a senha seja enviada. Isso o torna incrivelmente resistente contra os ataques de dicionário offline que atormentam os padrões mais antigos. Mesmo que um invasor consiga capturar o handshake de conexão, ele não pode simplesmente ir embora e adivinhar a senha mais tarde.

Esse nível de proteção é vital para qualquer empresa que lide com informações confidenciais, garantindo que, mesmo que uma senha não tenha a complexidade do Fort Knox, a conexão em si permaneça totalmente bloqueada.

O Futuro é Sem Senhas com Passpoint e OpenRoaming

Para locais com alto tráfego de pessoas — pense em hotéis, shopping centers ou aeroportos — a conexão perfeita é aquela que exige zero esforço do usuário. É exatamente aqui que tecnologias como Passpoint e OpenRoaming brilham, criando uma experiência de Wi-Fi sem senha verdadeiramente contínua e segura.

Esses sistemas permitem que o dispositivo de um usuário se conecte a uma rede participante de forma automática e segura, sem nunca ver um portal de login ou digitar uma senha. O dispositivo é autenticado usando um certificado digital ou credenciais existentes (como um perfil de operadora de celular), o que significa que a conexão é criptografada e segura desde o primeiro pacote.

Essa abordagem elimina as dores de cabeça de segurança das redes abertas e o atrito do usuário com os portais cativos, oferecendo uma experiência premium e segura por padrão. É como ter um passe VIP que funciona automaticamente em milhares de locais ao redor do mundo.

Segurança Avançada Para Ambientes Corporativos

Em um prédio corporativo ou de múltiplos locatários, as demandas de segurança são ainda maiores. Aqui, as redes modernas geralmente dependem de métodos de autenticação avançados que vinculam o acesso à rede diretamente à identidade de um usuário, fornecendo controle granular e visibilidade sobre quem está fazendo o quê.

As principais tecnologias neste espaço incluem:

- Autenticação Baseada em Certificado: Em vez de uma senha compartilhada, cada usuário ou dispositivo recebe um certificado digital exclusivo. Isso atua como uma identidade digital intransferível, concedendo acesso apenas a indivíduos autorizados e seus dispositivos.

- Integração de Single Sign-On (SSO): Ao se conectar com provedores de identidade como Entra ID, Google Workspace ou Okta, o acesso à rede pode ser governado por logins corporativos existentes. Quando um funcionário sai e sua conta é encerrada, seu acesso ao Wi-Fi é revogado instantaneamente.

Soluções como a Purple são construídas com base nesses princípios modernos e seguros. Ao usar Passpoint, métodos baseados em certificados e integrações de SSO, a Purple oferece uma alternativa segura e sem atritos a sistemas desatualizados como o WPS. Para se aprofundar em como a identidade pode bloquear sua rede, você pode se interessar pelo nosso guia completo sobre segurança de Wi-Fi baseada em identidade . Essa abordagem permite que as empresas forneçam segurança rigorosa e uma jornada sem esforço para seus usuários.

Tem Dúvidas Sobre o Wi-Fi Protected Setup?

Mesmo quando você sabe que é falho, o Wi-Fi Protected Setup ainda pode ser confuso. Vamos esclarecer as coisas e abordar algumas das perguntas mais comuns para garantir que sua rede permaneça segura.

O Método Push-Button é Mais Seguro Que o Método de PIN?

Sim, o método push-button é menos arriscado do que o PIN, mas isso é um pouco como dizer que uma porta dos fundos está um pouco menos aberta do que outra. Não é verdadeiramente seguro.

Sua única proteção é a janela muito curta de dois minutos que ele abre para um novo dispositivo se conectar. Um invasor teria que estar fisicamente próximo e ter um timing perfeito para explorar essa breve oportunidade. O método de PIN, por outro lado, pode sofrer um ataque de força bruta à distância ao longo de horas ou dias. Portanto, embora o push-button seja o menor dos males, ambos os métodos fazem parte de um sistema quebrado. A única atitude verdadeiramente segura é desativar o WPS completamente.

Uma Senha de Wi-Fi Forte Me Protege Contra Ataques WPS?

Infelizmente, não. Uma senha WPA2 ou WPA3 forte e complexa é uma parte crítica da segurança da sua rede, mas não faz absolutamente nada para impedir um ataque de PIN do WPS.

Este é o cerne do problema: a vulnerabilidade do PIN do WPS é uma entrada separada que ignora totalmente a senha principal da sua rede.

Um invasor que explora o PIN do WPS não precisa adivinhar sua senha de Wi-Fi. Depois de quebrar o PIN de oito dígitos, o roteador simplesmente entrega as credenciais da rede a ele. Sua senha cuidadosamente escolhida torna-se completamente inútil.

Posso Usar o WPS Com Segurança Para Dispositivos Simples Como Uma Impressora?

Esse é um motivo comum pelo qual as pessoas deixam o WPS ativado, especialmente para dispositivos que não têm tela ou teclado para digitar senhas. Pode parecer um risco pequeno para um dispositivo simples, mas ainda deixa toda a sua rede exposta.

Mesmo um dispositivo "simples" como uma impressora é um ponto de entrada. Se um invasor obtiver acesso por meio dessa impressora, ele terá uma base na sua rede. A partir daí, ele pode tentar se mover lateralmente para atacar alvos mais valiosos, como servidores, sistemas de ponto de venda ou bancos de dados de hóspedes. A breve conveniência de conectar um dispositivo simplesmente não vale o risco permanente que isso cria para toda a sua infraestrutura. A única opção segura é desativá-lo.

Na Purple, acreditamos na substituição de sistemas desatualizados como o WPS por redes seguras baseadas em identidade. Nossa plataforma usa autenticação moderna e sem senha, como Passpoint e SSO, oferecendo a você segurança rigorosa e uma experiência de conexão contínua para seus usuários. Descubra como a Purple pode modernizar a segurança da sua rede .