O Wi-Fi Protected Setup (WPS) foi idealizado para tornar a ligação de novos dispositivos tão simples como premir um botão, poupando-nos a todos de digitar palavras-passe longas e complicadas. Pense nisto como um cartão de acesso universal para o seu edifício — incrivelmente conveniente, mas um enorme risco de segurança se cair nas mãos erradas. Este compromisso entre conveniência e segurança é onde começam os verdadeiros problemas.

Os Perigos Ocultos do Acesso Wi-Fi Facilitado

Sejamos realistas, ligar um novo dispositivo a uma rede Wi-Fi pode ser uma tarefa aborrecida. É necessário encontrar o nome da rede, semicerrar os olhos para ler as letras minúsculas no router para encontrar a palavra-passe e, em seguida, digitá-la cuidadosamente. O Wi-Fi Protected Setup foi introduzido em 2006 para resolver exatamente este problema, oferecendo o que parecia ser um atalho mágico para aceder à internet.

O objetivo era simples: facilitar a vida aos utilizadores comuns que se viam enredados em configurações de segurança cada vez mais complexas. No entanto, ao criar este "botão fácil", o sistema introduziu falhas de conceção fundamentais sobre as quais os especialistas de segurança nos alertam há anos. Esta é a clássica história da conveniência inicial versus a segurança a longo prazo.

Compreender o Conceito Central

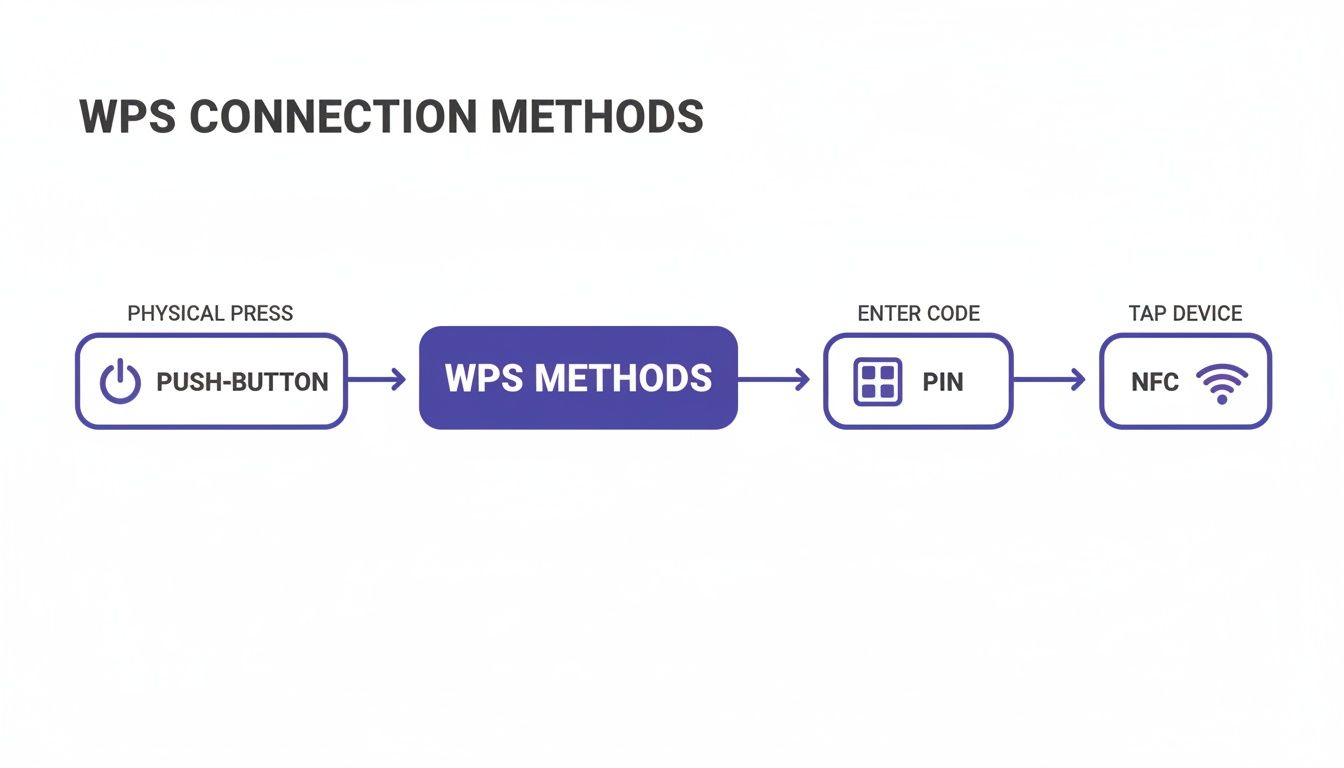

Na sua essência, o WPS é uma norma de autorização de rede que permite adicionar dispositivos a uma rede sem fios segura sem nunca digitar a palavra-passe. Em vez da introdução manual, baseia-se em métodos muito mais simples para autenticar um dispositivo. Os dois que verá com mais frequência são:

- Push-Button Connect (PBC): Prime um botão físico ou virtual no seu router e, em seguida, num curto intervalo de dois minutos, faz o mesmo no dispositivo que está a tentar ligar. Simples.

- Introdução de PIN: O router ou o seu dispositivo gera um PIN de oito dígitos que introduz na outra extremidade para estabelecer a ligação.

Embora ambos pareçam simples, o método do PIN, em particular, contém uma vulnerabilidade crítica que os atacantes podem explorar com relativa facilidade. Compreender estes métodos é o primeiro passo para perceber por que razão o WPS é frequentemente um risco, e não uma ajuda.

Por Que Motivo Isto é Importante para a Sua Empresa

Para os administradores de TI na hotelaria, retalho ou mesmo em habitações multilocatário, os riscos associados a um wifi protected setup são massivamente amplificados. Um único ponto de acesso comprometido pode expor dados sensíveis de hóspedes, sistemas empresariais internos e criar um caminho para violações de rede generalizadas.

A realidade é que, embora a maioria das pessoas utilize palavras-passe, a sua compreensão da segurança que as protege é frequentemente superficial. Um inquérito de 2023 revelou que, embora 97% dos utilizadores no Reino Unido protejam o seu Wi-Fi doméstico com uma palavra-passe, uns impressionantes 65% não estavam familiarizados com as normas de segurança reais, como o WPA2, que os mantêm seguros.

Esta lacuna de conhecimento é exatamente a razão pela qual depender de funcionalidades de conveniência desatualizadas é tão perigoso. Construir uma rede verdadeiramente segura significa ir além destes atalhos e adotar alternativas modernas e mais seguras. Se estiver interessado em aumentar os seus conhecimentos de segurança, o nosso guia sobre como manter-se seguro ao utilizar Wi-Fi público é um excelente ponto de partida.

Para compreender por que razão o Wi-Fi Protected Setup pode ser um risco tão grande, precisamos de analisar detalhadamente como funcionam realmente os seus métodos de ligação. Pense neles como diferentes formas de destrancar uma porta — algumas são mais robustas do que outras, mas uma delas tem uma fechadura fundamentalmente danificada. Todo o sistema foi concebido para ser simples, permitindo que os dispositivos se juntem a uma rede sem o incómodo de digitar palavras-passe longas e complicadas.

Esta conveniência provém de algumas abordagens diferentes, mas os métodos Push-Button e PIN são os que verá com mais frequência. Cada um destina-se a criar uma ligação de confiança entre um novo dispositivo (como uma impressora ou smart TV) e o seu router, mas fazem-no de formas muito diferentes. Ao analisar como operam, podemos ver exatamente onde surgem os riscos de segurança.

Push-Button Connect: A Porta Aberta de Dois Minutos

O método mais comum e visualmente óbvio é o Push-Button Connect (PBC). Foi concebido para ser tão simples quanto parece.

Imagine que o seu router é um segurança a guardar um clube exclusivo. Normalmente, precisa da palavra-passe exata para entrar. Com o PBC, premir o botão WPS no seu router é como dizer ao segurança: "Estou à espera de um convidado. Deixe entrar a próxima pessoa que aparecer nos próximos dois minutos, sem fazer perguntas."

Em seguida, prime o botão WPS correspondente no seu novo dispositivo. Esse dispositivo aproxima-se do "segurança" dentro desse curto espaço de tempo, tem passagem direta e recebe automaticamente as chaves da rede. É rápido e funciona muito bem para aparelhos sem teclado, mas também cria uma breve janela onde qualquer dispositivo ao alcance pode potencialmente entrar se também iniciar um pedido WPS ao mesmo tempo.

Embora o PBC seja geralmente visto como mais seguro do que o método do PIN, a sua segurança depende inteiramente da brevidade dessa janela de ligação. Um atacante que esteja fisicamente próximo e cronometre a sua tentativa no momento exato pode, teoricamente, obter acesso.

O Método do PIN: Um Cadeado de Combinação Defeituoso

O segundo método principal utiliza um Número de Identificação Pessoal (PIN). À primeira vista, isto parece mais seguro — afinal, um PIN é um tipo de palavra-passe. Infelizmente, a forma como foi implementado é a origem da vulnerabilidade mais grave do WPS. Nesta configuração, o router tem um PIN de oito dígitos estático que não pode ser alterado, frequentemente impresso num autocolante no próprio dispositivo.

Para ligar um novo dispositivo, introduz este PIN no respetivo software. O dispositivo apresenta então este PIN ao router. Se os números corresponderem, o router concede acesso e partilha a palavra-passe completa do Wi-Fi.

Aqui reside a falha crítica, que analisaremos mais detalhadamente a seguir. O processo em si é simples, mas a verificação que ocorre nos bastidores é perigosamente fraca. Esta fraqueza transforma o que parece ser um cadeado de combinação seguro num que pode ser quebrado com uma velocidade alarmante.

Outros Métodos WPS Menos Comuns

Para além destas duas opções principais, a Wi-Fi Alliance também especificou alguns outros métodos para o Wi-Fi Protected Setup. Estes foram concebidos para utilizar tecnologias mais recentes, mas nunca chegaram a popularizar-se.

- Near Field Communication (NFC): Este método exige que aproxime fisicamente o novo dispositivo do router. Ao tocar com os dois dispositivos com NFC um no outro, podem trocar credenciais de rede de forma segura sem premir botões ou introduzir PINs.

- Unidade Flash USB: Um método mais antigo e menos prático envolvia guardar o ficheiro de configuração da rede do router numa pen USB. Em seguida, ligaria esta unidade ao novo dispositivo para transferir as definições.

Embora estes métodos sejam inerentemente mais seguros porque exigem uma ação física ou proximidade, a sua falta de suporte universal fez com que raramente fossem implementados. Como resultado, os métodos vulneráveis Push-Button e PIN tornaram-se as normas de facto para as ligações WPS.

Descobrir as Falhas Críticas na Segurança do WPS

Embora um método de ligação simples pareça excelente na teoria, a realidade da segurança do Wi-Fi Protected Setup é profundamente preocupante. As fraquezas mais evidentes do protocolo não são apenas pequenos bugs que se podem corrigir; são falhas de conceção fundamentais integradas na sua essência. Estas falhas transformam uma funcionalidade criada para conveniência num grande risco para qualquer rede onde esteja ativada.

O principal culpado é o método do PIN. À primeira vista, um código de oito dígitos parece suficientemente seguro. Afinal, existem 100 milhões de combinações possíveis (10^8), o que deveria demorar uma eternidade a adivinhar. O problema é que o sistema não verifica realmente o PIN como um único número de oito dígitos.

Em vez disso, comete um erro catastrófico na forma como valida o PIN. O router verifica o código em duas metades separadas. Primeiro, analisa os primeiros quatro dígitos. Depois, valida os três seguintes. Esse oitavo e último dígito? É apenas um checksum — um valor matemático calculado a partir dos primeiros sete que o software de um atacante pode descobrir por si próprio.

O Atalho de Força Bruta

Este processo de validação em duas etapas é o que escancara as portas a um atacante. Em vez de tentar até 100 milhões de combinações, apenas precisam de adivinhar a primeira metade (10.000 possibilidades) e depois a segunda metade (1.000 possibilidades).

Esta escolha de conceção aparentemente pequena reduz o número total de tentativas necessárias de 100.000.000 para umas meras 11.000. É a diferença entre tentar arrombar o cofre de um banco e adivinhar o código de um cadeado de bicicleta de quatro dígitos.

Esta vulnerabilidade significa que um atacante não precisa de equipamento sofisticado ou conhecimento interno. Tudo o que precisa é de tempo e de estar fisicamente perto o suficiente da sua rede. Não demorou muito até que fossem criadas ferramentas de software especializadas e de acesso livre para explorar exatamente esta fraqueza.

Ferramentas Que Exploram as Falhas do WPS

A descoberta desta falha de conceção levou diretamente ao desenvolvimento de ferramentas que automatizam todo o ataque, tornando-o acessível a qualquer pessoa com uma placa de rede sem fios compatível e um pouco de curiosidade técnica. Duas das ferramentas mais infames são:

- Reaver: Esta foi uma das primeiras e mais famosas ferramentas concebidas para ataques de força bruta ao WPS. Processa metodicamente todos os 11.000 PINs possíveis até encontrar o correto.

- Ataque Pixie Dust: Uma evolução posterior e mais eficiente. O ataque Pixie Dust pode, por vezes, quebrar o PIN correto em segundos ou minutos, em vez de horas, explorando fraquezas na forma como alguns routers geram os seus números "aleatórios".

Assim que o PIN correto é encontrado, estas ferramentas podem recuperar a verdadeira palavra-passe WPA/WPA2 da rede, dando ao atacante acesso total. Mesmo com uma palavra-passe Wi-Fi longa e complexa, a vulnerabilidade do PIN do WPS atua como uma porta das traseiras fraca, tornando a sua palavra-passe principal completamente inútil.

Este fluxograma ilustra as diferentes formas de ligação utilizando o WPS. Embora o Push-Button e o NFC ofereçam caminhos alternativos, é a mecânica subjacente do método do PIN que cria um risco de segurança tão significativo.

Para lhe dar uma visão geral rápida de como estes métodos se comparam, aqui está uma análise simples.

Métodos WPS e os Seus Riscos Associados

Cada método foi concebido para ser fácil, mas como pode ver, esta conveniência surge frequentemente à custa de uma segurança robusta, sendo o método do PIN o que apresenta as falhas mais críticas.

Este problema está apenas a aumentar com a explosão de dispositivos domésticos inteligentes. De acordo com um relatório da techUK de 2022, 77% dos adultos no Reino Unido possuem agora pelo menos um dispositivo inteligente, muitos dos quais dependem de métodos de configuração simples como o WPS. Este crescimento expõe inúmeros aparelhos IoT, desde câmaras de segurança a monitores de bebés, a estes ataques bem documentados — uma enorme preocupação para empresas como hotéis que gerem smart TVs ou fechaduras nos quartos dos hóspedes. Pode saber mais sobre estas tendências no relatório completo da techUK.

Em última análise, a insegurança inerente ao método do PIN não é algo que se possa corrigir com uma palavra-passe mais forte ou uma atualização de firmware. É um problema estrutural que justifica a desativação do WPS em qualquer rede onde a segurança seja uma prioridade.

Por Que Motivo o WPS é um Grande Risco para as Empresas

Uma configuração fraca de Wi-Fi Protected Setup numa rede doméstica é um problema, mas num ambiente empresarial, é uma catástrofe à espera de acontecer. A conveniência que o WPS oferece é completamente ofuscada pelos riscos amplificados que introduz em ambientes comerciais como hotéis, lojas de retalho e propriedades residenciais geridas.

Para uma empresa, uma violação de rede não é apenas um inconveniente; é uma ameaça direta às operações, à confiança dos clientes e à estabilidade financeira.

Imagine um hotel onde os hóspedes esperam um acesso à internet seguro e privado. Se apenas um ponto de acesso tiver o WPS ativado, um atacante sentado no parque de estacionamento pode forçar o PIN em questão de horas. Uma vez dentro da rede de hóspedes, pode lançar ataques man-in-the-middle para intercetar dados não encriptados, capturando tudo, desde e-mails pessoais a detalhes de cartões de crédito enquanto os hóspedes navegam online. As consequências de tal violação seriam imensas.

O Impacto Amplificado em Ambientes Comerciais

Num ambiente comercial, os riscos são significativamente maiores. Um único ponto de acesso comprometido pode servir como porta de entrada para toda a rede corporativa, dependendo de como a rede está segmentada.

Considere uma cadeia de retalho onde os sistemas de ponto de venda (POS), a gestão de inventário e as comunicações dos funcionários funcionam todos na mesma rede interna. Se um único router esquecido num armazém tiver um PIN WPS ativo, um atacante pode violá-lo. Isto pode levar a:

- Roubo de Dados: Obter acesso a informações sensíveis de pagamento de clientes, dados de programas de fidelização e registos de funcionários.

- Interceção de Rede: Monitorizar comunicações internas e capturar informações empresariais proprietárias.

- Interrupção de Serviço: Lançar ataques que podem deitar abaixo sistemas de pagamento ou perturbar a logística da cadeia de abastecimento, levando a perdas financeiras imediatas.

O potencial de danos à reputação é igualmente grave. Um anúncio público de que os dados dos clientes foram roubados devido a um descuido básico de segurança pode destruir anos de fidelidade dos clientes da noite para o dia. No mercado atual, a confiança é uma moeda que as empresas não se podem dar ao luxo de perder.

O risco não é apenas teórico. Muitos dispositivos legados ou de nível de consumidor, por vezes instalados sem a devida supervisão de TI, vêm com o Wi-Fi Protected Setup ativado por defeito. Isto cria uma vulnerabilidade oculta, mas significativa, dentro de uma infraestrutura que, de outra forma, seria segura.

Construir o Caso de Negócio para Desativar o WPS

Para qualquer organização responsável pela gestão de Wi-Fi público ou privado, a desativação do WPS deve ser uma política de segurança inegociável desde o primeiro dia. O risco operacional supera largamente qualquer pequena conveniência que possa oferecer para ligar uma impressora ou dispositivo inteligente isolado.

O argumento é simples: o protocolo está fundamentalmente quebrado e nenhuma monitorização de rede pode mitigar totalmente o risco de um ataque rápido de força bruta. Pense nisto como deixar uma fechadura defeituosa e fácil de arrombar numa porta de saída de emergência. Embora possa ter segurança de alta tecnologia na entrada principal, esse único ponto fraco compromete todo o sistema.

Cenários e Consequências do Mundo Real

Os cenários são alarmantemente comuns. Um complexo de alojamento para estudantes gerido pode utilizar routers de consumidor em cada unidade, todos com o WPS ativado. Uma única unidade comprometida pode dar a um atacante uma base para espiar o tráfego de centenas de outros residentes.

Da mesma forma, um quiosque de retalho pop-up ou uma rede de eventos temporária pode ser configurada rapidamente utilizando hardware pronto a usar. O foco é ficar online rapidamente, e as funcionalidades de segurança, como a desativação do WPS, são frequentemente negligenciadas. Isto cria uma oportunidade perfeita para atacantes que visam áreas públicas de tráfego elevado.

Em última análise, a conveniência de um Wi-Fi Protected Setup é uma relíquia de uma era diferente. As redes empresariais modernas exigem medidas de segurança robustas, escaláveis e verificáveis. Depender de um protocolo desatualizado e comprometido é uma aposta desnecessária com os seus dados, a sua reputação e a confiança dos seus clientes.

Passos Práticos para Proteger a Sua Rede Contra Ataques WPS

Conhecer as falhas profundas do Wi-Fi Protected Setup é uma coisa, mas tomar medidas decisivas é o que realmente mantém a sua rede segura. Para qualquer administrador de TI, os seguintes passos oferecem um roteiro claro e acionável para eliminar as vulnerabilidades do WPS e fortalecer a sua infraestrutura sem fios.

O objetivo é simples: eliminar totalmente a ameaça.

A ação mais eficaz que pode tomar é desativar o WPS em todos os seus routers e pontos de acesso. É frequentemente ativado por defeito, mesmo em hardware de nível profissional, criando um risco imediato e completamente desnecessário. Desativá-lo fecha o vetor de ataque mais comum associado a este protocolo defeituoso.

Encontrar e Desativar a Configuração do WPS

Encontrar a opção WPS no painel de administração do seu dispositivo é geralmente simples, embora o local exato varie entre fabricantes. Geralmente, o processo é semelhante a este:

- Aceda ao Painel de Administração do Seu Router: Abra um browser web e digite o endereço IP do seu router. Isto é geralmente algo como

192.168.1.1ou192.168.0.1. - Inicie Sessão: Utilize o seu nome de utilizador e palavra-passe de administrador para entrar na interface de configuração.

- Navegue para as Definições Sem Fios: Procure um menu com o rótulo "Wireless", "Wi-Fi" ou "WLAN". Frequentemente, encontrará um submenu "Avançado" ou "Segurança" no interior.

- Localize e Desative o WPS: Encontre o botão de alternância para o Wi-Fi Protected Setup e mude-o para "Desativado" ou "Off". Certifique-se de que guarda as suas alterações antes de terminar a sessão.

Para organizações com uma frota inteira de pontos de acesso, este processo tem de ser repetido para cada dispositivo. As plataformas de gestão de rede centralizadas podem facilitar muito esta tarefa, permitindo frequentemente desativar o WPS em todo o seu hardware a partir de um único painel de controlo.

Ao desativar esta funcionalidade, está efetivamente a remover a porta das traseiras vulnerável do PIN. A partir de agora, todas as ligações terão de ser autenticadas adequadamente utilizando a palavra-passe principal da sua rede.

Passos Essenciais para o Fortalecimento da Rede

Desativar o WPS é um excelente começo, mas também deve adicionar várias outras melhores práticas de segurança para construir uma rede mais resiliente. Estas defesas adicionais ajudam a proteger contra uma gama muito mais ampla de ameaças, não apenas as que visam um wifi protected setup.

- Mantenha o Firmware Atualizado: Verifique e instale sempre as atualizações de firmware mais recentes para todo o seu equipamento de rede. Os fabricantes lançam frequentemente patches para corrigir falhas de segurança recém-descobertas, melhorar o desempenho e aumentar a estabilidade.

- Implemente a Monitorização de Rede: Utilize ferramentas de monitorização de rede para vigiar as tentativas de ligação e o tráfego geral. Padrões estranhos, como uma tempestade de tentativas de início de sessão falhadas a partir de um dispositivo, podem ser um sinal de alerta para um ataque de força bruta em curso.

- Utilize Encriptação WPA3 Forte: Se o seu hardware o suportar, atualize a segurança da sua rede para WPA3. É a norma moderna por um motivo, oferecendo uma proteção muito melhor contra ataques de adivinhação de palavras-passe offline. Para uma segurança ainda mais avançada, vale a pena explorar os benefícios da autenticação 802.1X , que proporciona um controlo de acesso poderoso e individualizado.

Tomar estes passos concretos permite-lhe ultrapassar definitivamente os riscos inerentes ao WPS. Ao desativar a funcionalidade e reforçar as defesas da sua rede, pode construir uma experiência sem fios mais segura e fiável para os seus utilizadores e proteger os dados críticos da sua organização.

Explorar Alternativas Wi-Fi Modernas e Seguras

Tendo em conta os graves riscos associados a qualquer forma de Wi-Fi Protected Setup, é perfeitamente claro que as empresas precisam de uma melhor forma de gerir o acesso à rede. Felizmente, o mundo da segurança sem fios evoluiu. As tecnologias de autenticação modernas oferecem uma proteção muito superior sem dificultar a vida aos seus utilizadores, proporcionando-lhe o melhor de dois mundos.

Afastar-se das vulnerabilidades do WPS significa adotar normas robustas e modernas construídas para o panorama de segurança atual. Estas alternativas não protegem apenas a sua rede contra ataques de força bruta; criam uma ligação mais profissional e contínua para hóspedes e funcionários. Para quem procura deixar para trás os riscos do WPS, explorar alternativas Wi-Fi seguras, como a adoção de sistemas WiFi mesh modernos como o Eero Pro 6e , é o primeiro passo crítico.

Adotar o WPA3 e a Autenticação Simultânea de Iguais

A atualização mais direta dos protocolos de segurança mais antigos é o WPA3 (Wi-Fi Protected Access 3). Esta norma traz uma nova funcionalidade poderosa chamada Autenticação Simultânea de Iguais (SAE), que altera completamente a forma como os dispositivos se juntam a uma rede. Pode pensar nisto como um aperto de mão secreto que acontece antes de qualquer informação sensível ser trocada.

Ao contrário do sistema de PIN defeituoso no WPS, o SAE estabelece um canal seguro e encriptado entre o dispositivo e o ponto de acesso antes mesmo de a palavra-passe ser enviada. Isto torna-o incrivelmente resistente contra os ataques de dicionário offline que afetam as normas mais antigas. Mesmo que um atacante consiga capturar o aperto de mão da ligação, não pode simplesmente ir embora e adivinhar a palavra-passe mais tarde.

Este nível de proteção é vital para qualquer empresa que lide com informações sensíveis, garantindo que, mesmo que uma palavra-passe não tenha a complexidade do Fort Knox, a própria ligação permanece firmemente bloqueada.

O Futuro é Sem Palavras-Passe com Passpoint e OpenRoaming

Para locais com elevado tráfego de pessoas — pense em hotéis, centros comerciais ou aeroportos — a ligação perfeita é aquela que exige zero esforço por parte do utilizador. É exatamente aqui que tecnologias como o Passpoint e o OpenRoaming brilham, criando uma experiência Wi-Fi sem palavras-passe verdadeiramente contínua e segura.

Estes sistemas permitem que o dispositivo de um utilizador se ligue a uma rede participante de forma automática e segura, sem nunca ver um portal de início de sessão ou digitar uma palavra-passe. O dispositivo é autenticado utilizando um certificado digital ou credenciais existentes (como um perfil de operadora móvel), o que significa que a ligação é encriptada e segura desde o primeiro pacote.

Esta abordagem elimina as dores de cabeça de segurança das redes abertas e o atrito do utilizador dos Captive Portals , proporcionando uma experiência premium e segura por defeito. É como ter um passe VIP que funciona automaticamente em milhares de locais em todo o mundo.

Segurança Avançada para Ambientes Empresariais

Num edifício corporativo ou multilocatário, as exigências de segurança são ainda maiores. Aqui, as redes modernas dependem frequentemente de métodos de autenticação avançados que ligam o acesso à rede diretamente à identidade de um utilizador, proporcionando um controlo granular e visibilidade sobre quem está a fazer o quê.

As principais tecnologias neste espaço incluem:

- Autenticação Baseada em Certificados: Em vez de uma palavra-passe partilhada, cada utilizador ou dispositivo recebe um certificado digital único. Este atua como uma identificação digital intransmissível, concedendo acesso apenas a indivíduos autorizados e aos seus dispositivos.

- Integração de Single Sign-On (SSO): Ao ligar a fornecedores de identidade como o Entra ID, Google Workspace ou Okta, o acesso à rede pode ser governado pelos inícios de sessão existentes da empresa. Quando um funcionário sai e a sua conta é encerrada, o seu acesso Wi-Fi é revogado instantaneamente.

Soluções como a Purple são construídas com base nestes princípios modernos e seguros. Ao utilizar o Passpoint, métodos baseados em certificados e integrações de SSO, a Purple oferece uma alternativa segura e sem atritos a sistemas desatualizados como o WPS. Para aprofundar a forma como a identidade pode proteger a sua rede, poderá estar interessado no nosso guia completo sobre segurança Wi-Fi baseada na identidade . Esta abordagem permite às empresas fornecer tanto uma segurança férrea como uma jornada sem esforço para os seus utilizadores.

Tem Dúvidas Sobre o Wi-Fi Protected Setup?

Mesmo quando sabe que tem falhas, o Wi-Fi Protected Setup ainda pode ser confuso. Vamos esclarecer as coisas e abordar algumas das questões mais comuns para garantir que a sua rede se mantém segura.

O Método Push-Button é Mais Seguro do que o Método do PIN?

Sim, o método push-button é menos arriscado do que o PIN, mas isso é um pouco como dizer que uma porta das traseiras está ligeiramente menos aberta do que outra. Não é verdadeiramente seguro.

A sua única proteção é a janela muito curta de dois minutos que abre para a ligação de um novo dispositivo. Um atacante teria de estar fisicamente próximo e ter um timing perfeito para explorar esta breve oportunidade. O método do PIN, por outro lado, pode ser forçado à distância ao longo de horas ou dias. Portanto, embora o push-button seja o menor de dois males, ambos os métodos fazem parte de um sistema quebrado. A única medida verdadeiramente segura é desativar o WPS por completo.

Uma Palavra-Passe Wi-Fi Forte Protege-me de Ataques WPS?

Infelizmente, não. Uma palavra-passe WPA2 ou WPA3 forte e complexa é uma parte crítica da segurança da sua rede, mas não faz absolutamente nada para impedir um ataque ao PIN do WPS.

Este é o cerne do problema: a vulnerabilidade do PIN do WPS é uma entrada separada que contorna totalmente a sua palavra-passe principal da rede.

Um atacante que explore o PIN do WPS não precisa de adivinhar a sua palavra-passe Wi-Fi. Assim que quebrar o PIN de oito dígitos, o router simplesmente entrega-lhe as credenciais da rede. A sua palavra-passe cuidadosamente escolhida torna-se completamente inútil.

Posso Utilizar o WPS em Segurança para Dispositivos Simples Como Uma Impressora?

Esta é uma razão comum pela qual as pessoas deixam o WPS ativado, especialmente para dispositivos que não têm ecrã ou teclado para digitar palavras-passe. Pode parecer um pequeno risco para um dispositivo simples, mas continua a deixar toda a sua rede exposta.

Mesmo um dispositivo "simples" como uma impressora é um ponto de entrada. Se um atacante obtiver acesso através dessa impressora, terá uma base na sua rede. A partir daí, pode tentar mover-se lateralmente para atacar alvos mais valiosos, como servidores, sistemas de ponto de venda ou bases de dados de hóspedes. A breve conveniência de ligar um dispositivo simplesmente não vale o risco permanente que cria para toda a sua infraestrutura. A única opção segura é desativá-lo.

Na Purple, acreditamos na substituição de sistemas desatualizados como o WPS por redes seguras e baseadas na identidade. A nossa plataforma utiliza autenticação moderna e sem palavras-passe, como o Passpoint e o SSO, proporcionando-lhe tanto uma segurança férrea como uma experiência de ligação contínua para os seus utilizadores. Descubra como a Purple pode modernizar a segurança da sua rede .