নতুন ডিভাইস কানেক্ট করাকে একটি বোতাম চাপার মতোই সহজ করার উদ্দেশ্যে Wi-Fi Protected Setup (WPS) তৈরি করা হয়েছিল, যা আমাদের দীর্ঘ ও জটিল পাসওয়ার্ড টাইপ করার ঝামেলা থেকে মুক্তি দেয়। এটিকে আপনার ভবনের একটি ইউনিভার্সাল কিকার্ডের মতো ভাবতে পারেন—অত্যন্ত সুবিধাজনক, কিন্তু ভুল হাতে পড়লে এটি একটি বিশাল নিরাপত্তা ঝুঁকি। সুবিধা এবং নিরাপত্তার মধ্যকার এই আপস থেকেই আসল সমস্যার শুরু হয়।

সহজ Wi-Fi অ্যাক্সেসের লুকানো বিপদ

সত্যি বলতে, একটি Wi-Fi নেটওয়ার্কে নতুন ডিভাইস কানেক্ট করা কিছুটা ঝামেলার কাজ হতে পারে। আপনাকে নেটওয়ার্কের নাম খুঁজতে হয়, পাসওয়ার্ড বের করার জন্য রাউটারের গায়ে থাকা ছোট লেখাগুলোর দিকে চোখ কুঁচকে তাকাতে হয় এবং তারপর সাবধানে সেটি টাইপ করতে হয়। ঠিক এই সমস্যা সমাধানের জন্যই ২০০৬ সালে Wi-Fi Protected Setup চালু করা হয়েছিল, যা অনলাইনে যুক্ত হওয়ার জন্য একটি জাদুকরী শর্টকাট হিসেবে মনে হয়েছিল।

লক্ষ্যটি ছিল সহজ: সাধারণ ব্যবহারকারীদের জীবন সহজ করা, যারা ক্রমশ জটিল হয়ে ওঠা নিরাপত্তা সেটিংসে জড়িয়ে পড়ছিলেন। তবে এই "ইজি বাটন" তৈরি করতে গিয়ে সিস্টেমে এমন কিছু মৌলিক ডিজাইনের ত্রুটি যুক্ত হয়, যা নিয়ে নিরাপত্তা বিশেষজ্ঞরা বছরের পর বছর ধরে আমাদের সতর্ক করে আসছেন। এটি প্রাথমিক সুবিধা বনাম দীর্ঘমেয়াদী নিরাপত্তার একটি ক্লাসিক উদাহরণ।

মূল ধারণাটি বোঝা

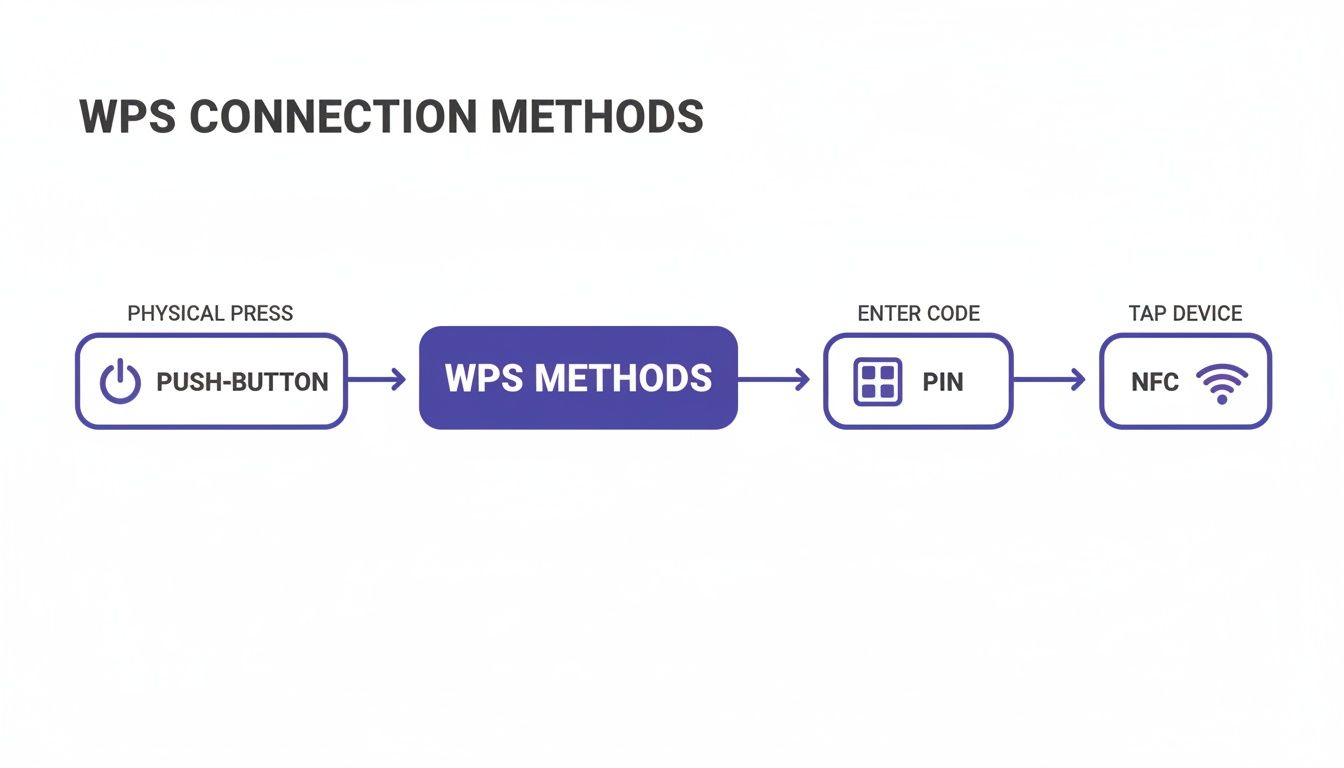

মূলত, WPS হলো একটি নেটওয়ার্ক অথোরাইজেশন স্ট্যান্ডার্ড, যা আপনাকে পাসওয়ার্ড টাইপ না করেই একটি সুরক্ষিত ওয়্যারলেস নেটওয়ার্কে ডিভাইস যুক্ত করতে দেয়। ম্যানুয়াল এন্ট্রির পরিবর্তে, এটি ডিভাইস অথেনটিকেট করার জন্য অনেক সহজ পদ্ধতির ওপর নির্ভর করে। এর মধ্যে সবচেয়ে বেশি দেখা যায় এমন দুটি পদ্ধতি হলো:

- পুশ-বাটন কানেক্ট (PBC): আপনি আপনার রাউটারের একটি ফিজিক্যাল বা ভার্চুয়াল বোতাম চাপবেন এবং তারপর, মাত্র দুই মিনিটের মধ্যে, আপনি যে ডিভাইসটি কানেক্ট করতে চাইছেন সেটিতেও একই কাজ করবেন। একদম সহজ।

- PIN এন্ট্রি: রাউটার বা আপনার ডিভাইস একটি আট-ডিজিটের PIN তৈরি করে, যা আপনি কানেকশন স্থাপন করতে অন্য প্রান্তে প্রবেশ করান।

যদিও দুটি পদ্ধতিই সহজ মনে হয়, বিশেষ করে PIN পদ্ধতিতে একটি মারাত্মক দুর্বলতা রয়েছে যা আক্রমণকারীরা তুলনামূলক সহজেই কাজে লাগাতে পারে। এই পদ্ধতিগুলো সম্পর্কে ভালোভাবে জানা হলো WPS কেন প্রায়শই সাহায্যের বদলে একটি দায় হয়ে দাঁড়ায়, তা বোঝার প্রথম ধাপ।

এটি আপনার ব্যবসার জন্য কেন গুরুত্বপূর্ণ

হসপিটালিটি, রিটেইল বা এমনকি মাল্টি-টিন্যান্ট হাউজিংয়ের আইটি অ্যাডমিনিস্ট্রেটরদের জন্য, Wi-Fi protected setup এর সাথে আসা ঝুঁকিগুলো ব্যাপকভাবে বৃদ্ধি পায়। একটিমাত্র আপসকৃত অ্যাক্সেস পয়েন্ট অতিথিদের সংবেদনশীল ডেটা এবং অভ্যন্তরীণ ব্যবসায়িক সিস্টেমগুলোকে উন্মুক্ত করে দিতে পারে এবং ব্যাপক নেটওয়ার্ক লঙ্ঘনের পথ তৈরি করতে পারে।

বাস্তবতা হলো, যদিও বেশিরভাগ মানুষ পাসওয়ার্ড ব্যবহার করেন, তাদের সুরক্ষাকারী নিরাপত্তা ব্যবস্থা সম্পর্কে তাদের ধারণা প্রায়শই খুবই সামান্য। ২০২৩ সালের একটি জরিপে দেখা গেছে যে, যুক্তরাজ্যের ৯৭% ব্যবহারকারী তাদের হোম Wi-Fi পাসওয়ার্ড দিয়ে সুরক্ষিত রাখলেও, বিস্ময়করভাবে ৬৫% ব্যবহারকারী WPA2 এর মতো প্রকৃত নিরাপত্তা স্ট্যান্ডার্ড সম্পর্কে অপরিচিত ছিলেন, যা তাদের নিরাপদ রাখে।

জ্ঞানের এই শূন্যতার কারণেই সেকেলে সুবিধাজনক ফিচারগুলোর ওপর নির্ভর করা এত বিপজ্জনক। একটি সত্যিকারের সুরক্ষিত নেটওয়ার্ক তৈরি করার অর্থ হলো এই শর্টকাটগুলো এড়িয়ে চলা এবং আধুনিক, নিরাপদ বিকল্পগুলো গ্রহণ করা। আপনি যদি আপনার নিরাপত্তা জ্ঞান বাড়াতে আগ্রহী হন, তবে পাবলিক Wi-Fi ব্যবহারের সময় নিরাপদ থাকার বিষয়ে আমাদের গাইডটি শুরু করার জন্য একটি দারুণ জায়গা হতে পারে।

Wi-Fi Protected Setup কেন এত বড় দায় হতে পারে তা বুঝতে হলে, এর কানেকশন পদ্ধতিগুলো আসলে কীভাবে কাজ করে তা আমাদের গভীরভাবে দেখতে হবে। এগুলোকে একটি দরজা খোলার বিভিন্ন উপায় হিসেবে ভাবতে পারেন—কিছু উপায় অন্যদের চেয়ে বেশি মজবুত, কিন্তু এর মধ্যে একটির তালা মৌলিকভাবেই ভাঙা। পুরো সিস্টেমটি সরলতার জন্য ডিজাইন করা হয়েছিল, যাতে ডিভাইসগুলো দীর্ঘ ও জটিল পাসফ্রেজ টাইপ করার ঝামেলা ছাড়াই নেটওয়ার্কে যুক্ত হতে পারে।

এই সুবিধাটি কয়েকটি ভিন্ন পদ্ধতি থেকে আসে, তবে পুশ-বাটন এবং PIN পদ্ধতিগুলোই আপনি সবচেয়ে বেশি দেখতে পাবেন। প্রতিটির উদ্দেশ্য হলো একটি নতুন ডিভাইস (যেমন প্রিন্টার বা স্মার্ট টিভি) এবং আপনার রাউটারের মধ্যে একটি বিশ্বস্ত লিংক তৈরি করা, কিন্তু এগুলো খুব ভিন্ন উপায়ে কাজ করে। এগুলো কীভাবে কাজ করে তা বিশ্লেষণ করলে, আমরা ঠিক কোথায় নিরাপত্তা ঝুঁকিগুলো লুকিয়ে আছে তা দেখতে পাব।

পুশ-বাটন কানেক্ট: দুই মিনিটের খোলা দরজা

সবচেয়ে সাধারণ এবং দৃশ্যত সুস্পষ্ট পদ্ধতিটি হলো পুশ-বাটন কানেক্ট (PBC)। এটি শুনতে যতটা সহজ, ঠিক ততটাই সহজভাবে ডিজাইন করা হয়েছে।

কল্পনা করুন আপনার রাউটার হলো একটি এক্সক্লুসিভ ক্লাবের পাহারাদার বাউন্সার। সাধারণত, ভেতরে ঢোকার জন্য আপনার সঠিক পাসওয়ার্ডের প্রয়োজন হয়। PBC এর ক্ষেত্রে, আপনার রাউটারের WPS বোতামটি চাপা মানে বাউন্সারকে বলা, "আমি একজন অতিথির জন্য অপেক্ষা করছি। আগামী দুই মিনিটের মধ্যে যে প্রথম ব্যক্তি আসবে, তাকে কোনো প্রশ্ন ছাড়াই ভেতরে ঢুকতে দাও।"

এরপর আপনি আপনার নতুন ডিভাইসে থাকা অনুরূপ WPS বোতামটি চাপবেন। সেই ডিভাইসটি ওই অল্প সময়ের মধ্যে "বাউন্সার"-এর কাছে হেঁটে যায়, সরাসরি ভেতরে প্রবেশের অনুমতি পায় এবং স্বয়ংক্রিয়ভাবে নেটওয়ার্কের চাবি পেয়ে যায়। এটি দ্রুত এবং কীবোর্ডবিহীন গ্যাজেটগুলোর জন্য দারুণ কাজ করে, তবে এটি এমন একটি সংক্ষিপ্ত সময়সীমা তৈরি করে যেখানে রেঞ্জের মধ্যে থাকা যেকোনো ডিভাইস সম্ভাব্যভাবে ঢুকে পড়তে পারে, যদি সেটিও একই সময়ে একটি WPS রিকোয়েস্ট শুরু করে।

যদিও PBC কে সাধারণত PIN পদ্ধতির চেয়ে নিরাপদ হিসেবে দেখা হয়, এর নিরাপত্তা পুরোপুরি নির্ভর করে কানেকশনের সময়সীমা কতটা সংক্ষিপ্ত তার ওপর। শারীরিকভাবে কাছাকাছি থাকা কোনো আক্রমণকারী যদি সঠিক সময়ে চেষ্টা করে, তবে তাত্ত্বিকভাবে সে অ্যাক্সেস পেয়ে যেতে পারে।

PIN পদ্ধতি: একটি ত্রুটিপূর্ণ কম্বিনেশন লক

দ্বিতীয় প্রধান পদ্ধতিটি একটি পার্সোনাল আইডেন্টিফিকেশন নম্বর (PIN) ব্যবহার করে। বাহ্যিকভাবে এটি আরও নিরাপদ মনে হয়—কারণ PIN এক ধরনের পাসওয়ার্ড। দুর্ভাগ্যবশত, এটি যেভাবে প্রয়োগ করা হয়েছিল, সেটিই সবচেয়ে মারাত্মক WPS দুর্বলতার উৎস। এই সেটআপে, রাউটারের একটি স্ট্যাটিক, আট-ডিজিটের PIN থাকে যা পরিবর্তন করা যায় না এবং প্রায়শই ডিভাইসের গায়ে একটি স্টিকারে প্রিন্ট করা থাকে।

একটি নতুন ডিভাইস কানেক্ট করতে, আপনি এর সফটওয়্যারে এই PIN টি প্রবেশ করান। এরপর ডিভাইসটি রাউটারের কাছে এই PIN টি উপস্থাপন করে। যদি নম্বরগুলো মিলে যায়, তবে রাউটার অ্যাক্সেস প্রদান করে এবং সম্পূর্ণ Wi-Fi পাসওয়ার্ড শেয়ার করে।

এখানেই রয়েছে মারাত্মক ত্রুটি, যা নিয়ে আমরা পরে আরও বিস্তারিত আলোচনা করব। প্রক্রিয়াটি নিজে সহজ হলেও, এর পেছনে চলা ভেরিফিকেশনটি বিপজ্জনকভাবে দুর্বল। এই দুর্বলতা একটি আপাতদৃষ্টিতে সুরক্ষিত কম্বিনেশন লককে এমন একটি লকে পরিণত করে, যা উদ্বেগজনক গতিতে ভেঙে ফেলা সম্ভব।

অন্যান্য, কম প্রচলিত WPS পদ্ধতি

এই দুটি প্রধান বিকল্পের বাইরে, Wi-Fi Alliance Wi-Fi Protected Setup এর জন্য আরও কয়েকটি পদ্ধতি নির্দিষ্ট করেছিল। এগুলো নতুন প্রযুক্তি ব্যবহারের জন্য ডিজাইন করা হলেও কখনোই সেভাবে জনপ্রিয়তা পায়নি।

- নিয়ার ফিল্ড কমিউনিকেশন (NFC): এই পদ্ধতিতে আপনাকে নতুন ডিভাইসটিকে শারীরিকভাবে রাউটারের একদম কাছে আনতে হয়। দুটি NFC-সমর্থিত ডিভাইস একসাথে ট্যাপ করার মাধ্যমে, তারা কোনো বোতাম চাপা বা PIN ছাড়াই নিরাপদে নেটওয়ার্ক ক্রেডেনশিয়াল আদান-প্রদান করতে পারে।

- USB ফ্ল্যাশ ড্রাইভ: একটি পুরোনো ও ঝামেলাপূর্ণ পদ্ধতিতে রাউটার থেকে নেটওয়ার্কের কনফিগারেশন ফাইল একটি USB স্টিকে সেভ করতে হতো। এরপর সেটিংস ট্রান্সফার করার জন্য আপনাকে এই ড্রাইভটি নতুন ডিভাইসে প্লাগ করতে হতো।

যেহেতু এই পদ্ধতিগুলোতে শারীরিক ক্রিয়া বা নৈকট্যের প্রয়োজন হয়, তাই এগুলো স্বভাবতই বেশি নিরাপদ। তবে সর্বজনীন সমর্থনের অভাবে এগুলো খুব কমই বাস্তবায়িত হয়েছিল। ফলস্বরূপ, দুর্বল পুশ-বাটন এবং PIN পদ্ধতিগুলোই WPS কানেকশনের ডি ফ্যাক্টো স্ট্যান্ডার্ড হয়ে ওঠে।

WPS নিরাপত্তার মারাত্মক ত্রুটিগুলো উন্মোচন

একটি সহজ কানেকশন পদ্ধতি শুনতে দারুণ মনে হলেও, Wi-Fi Protected Setup নিরাপত্তার বাস্তবতা অত্যন্ত উদ্বেগজনক। প্রোটোকলটির সবচেয়ে স্পষ্ট দুর্বলতাগুলো কেবল ছোটখাটো বাগ নয় যা আপনি প্যাচ করতে পারবেন; এগুলো হলো এর মূলে থাকা মৌলিক ডিজাইনের ত্রুটি। এই ত্রুটিগুলো সুবিধার জন্য তৈরি করা একটি ফিচারকে যেকোনো নেটওয়ার্কের জন্য একটি বড় দায়ে পরিণত করে, যেখানে এটি চালু থাকে।

এর প্রধান অপরাধী হলো PIN পদ্ধতি। বাহ্যিকভাবে, একটি আট-ডিজিটের কোড যথেষ্ট নিরাপদ মনে হয়। সর্বোপরি, এর ১০ কোটি সম্ভাব্য কম্বিনেশন (10^8) রয়েছে, যা অনুমান করতে যুগের পর যুগ সময় লাগার কথা। সমস্যা হলো, সিস্টেমটি আসলে PIN টিকে একটি একক, আট-ডিজিটের নম্বর হিসেবে চেক করে না।

এর পরিবর্তে, এটি PIN ভ্যালিডেট করার ক্ষেত্রে একটি বিপর্যয়কর ভুল করে। রাউটার কোডটিকে দুটি আলাদা অর্ধাংশে চেক করে। প্রথমে, এটি প্রথম চারটি ডিজিট দেখে। তারপর, এটি পরবর্তী তিনটি ডিজিট ভ্যালিডেট করে। আর অষ্টম এবং শেষ ডিজিটটি? এটি কেবল একটি চেকসাম—প্রথম সাতটি ডিজিট থেকে গণনা করা একটি গাণিতিক মান, যা আক্রমণকারীর সফটওয়্যার নিজেই বের করে নিতে পারে।

ব্রুট-ফোর্স শর্টকাট

এই দুই-ধাপের ভ্যালিডেশন প্রক্রিয়াই আক্রমণকারীর জন্য দরজা পুরোপুরি খুলে দেয়। ১০ কোটি কম্বিনেশন চেষ্টা করার পরিবর্তে, তাদের কেবল প্রথম অর্ধেক (১০,০০০ সম্ভাবনা) এবং তারপর দ্বিতীয় অর্ধেক (১,০০০ সম্ভাবনা) অনুমান করতে হয়।

আপাতদৃষ্টিতে ছোট এই ডিজাইন পছন্দটি প্রয়োজনীয় অনুমানের মোট সংখ্যা ১০,০০,০০,০০০ থেকে কমিয়ে মাত্র ১১,০০০ এ নামিয়ে আনে। এটি একটি ব্যাংক ভল্ট ভাঙার চেষ্টা করা এবং একটি চার-ডিজিটের সাইকেলের তালা অনুমান করার মধ্যকার পার্থক্যের মতো।

এই দুর্বলতার মানে হলো একজন আক্রমণকারীর কোনো অত্যাধুনিক সরঞ্জাম বা অভ্যন্তরীণ জ্ঞানের প্রয়োজন নেই। তাদের কেবল সময় এবং আপনার নেটওয়ার্কের শারীরিকভাবে যথেষ্ট কাছাকাছি থাকা প্রয়োজন। খুব বেশি সময় লাগেনি যখন ঠিক এই দুর্বলতাটিকে কাজে লাগানোর জন্য বিশেষায়িত, বিনামূল্যে পাওয়া যায় এমন সফটওয়্যার টুল তৈরি করা হয়েছিল।

WPS ত্রুটি কাজে লাগায় এমন টুল

এই ডিজাইনের ত্রুটি আবিষ্কারের ফলে সরাসরি এমন সব টুল তৈরি হয় যা পুরো আক্রমণটিকে স্বয়ংক্রিয় করে তোলে, ফলে একটি সামঞ্জস্যপূর্ণ ওয়্যারলেস কার্ড এবং সামান্য প্রযুক্তিগত কৌতূহল থাকা যে কারও জন্যই এটি ব্যবহারযোগ্য হয়ে ওঠে। সবচেয়ে কুখ্যাত দুটি টুল হলো:

- Reaver: এটি WPS ব্রুট-ফোর্স অ্যাটাকের জন্য ডিজাইন করা প্রথম এবং সবচেয়ে বিখ্যাত টুলগুলোর একটি। এটি পদ্ধতিগতভাবে সমস্ত ১১,০০০ সম্ভাব্য PIN চেক করতে থাকে যতক্ষণ না সঠিকটি খুঁজে পায়।

- Pixie Dust Attack: এটি একটি পরবর্তী, আরও কার্যকর বিবর্তন। Pixie Dust অ্যাটাক কিছু রাউটারের "র্যান্ডম" নম্বর তৈরির দুর্বলতাকে কাজে লাগিয়ে ঘণ্টার বদলে কয়েক সেকেন্ড বা মিনিটের মধ্যেই সঠিক PIN ক্র্যাক করতে পারে।

একবার সঠিক PIN পাওয়া গেলে, এই টুলগুলো নেটওয়ার্কের আসল WPA/WPA2 পাসওয়ার্ড পুনরুদ্ধার করতে পারে, যা আক্রমণকারীকে সম্পূর্ণ অ্যাক্সেস দেয়। একটি দীর্ঘ, জটিল Wi-Fi পাসওয়ার্ড থাকা সত্ত্বেও, WPS PIN দুর্বলতা একটি দুর্বল পেছনের দরজা হিসেবে কাজ করে, যা আপনার প্রাথমিক পাসওয়ার্ডকে সম্পূর্ণ অকেজো করে দেয়।

এই ফ্লোচার্টটি WPS ব্যবহার করে কানেক্ট করার বিভিন্ন উপায় তুলে ধরে। যদিও পুশ-বাটন এবং NFC বিকল্প পথ অফার করে, তবে PIN পদ্ধতির অন্তর্নিহিত মেকানিজমই এত বড় নিরাপত্তা ঝুঁকি তৈরি করে।

এই পদ্ধতিগুলো কীভাবে কাজ করে তার একটি দ্রুত ওভারভিউ দিতে, নিচে একটি সহজ বিশ্লেষণ দেওয়া হলো।

WPS পদ্ধতি এবং সেগুলোর সাথে যুক্ত ঝুঁকি

প্রতিটি পদ্ধতিই সহজ করার জন্য ডিজাইন করা হয়েছিল, কিন্তু আপনি দেখতে পাচ্ছেন, এই সুবিধাটি প্রায়শই শক্তিশালী নিরাপত্তার বিনিময়ে আসে, যেখানে PIN পদ্ধতিটি সবচেয়ে মারাত্মকভাবে ত্রুটিপূর্ণ।

স্মার্ট হোম ডিভাইসের প্রসারের সাথে সাথে এই সমস্যাটি কেবল বড়ই হচ্ছে। ২০২২ সালের techUK এর একটি রিপোর্ট অনুযায়ী, যুক্তরাজ্যের ৭৭% প্রাপ্তবয়স্কের কাছে এখন অন্তত একটি স্মার্ট ডিভাইস রয়েছে, যার মধ্যে অনেকগুলোই WPS এর মতো সহজ সেটআপ পদ্ধতির ওপর নির্ভর করে। এই বৃদ্ধি সিকিউরিটি ক্যামেরা থেকে শুরু করে বেবি মনিটর পর্যন্ত অসংখ্য IoT গ্যাজেটকে এই সুপরিচিত আক্রমণগুলোর মুখে ফেলে দেয়—যা গেস্ট রুমে স্মার্ট টিভি বা লক পরিচালনা করা হোটেলগুলোর মতো ব্যবসার জন্য একটি বিশাল উদ্বেগের বিষয়। আপনি সম্পূর্ণ techUK রিপোর্ট থেকে এই ট্রেন্ডগুলো সম্পর্কে আরও জানতে পারেন।

পরিশেষে, PIN পদ্ধতির অন্তর্নিহিত নিরাপত্তাহীনতা এমন কিছু নয় যা আপনি একটি শক্তিশালী পাসওয়ার্ড বা ফার্মওয়্যার আপডেটের মাধ্যমে ঠিক করতে পারবেন। এটি একটি মৌলিক সমস্যা যা এমন যেকোনো নেটওয়ার্কে WPS নিষ্ক্রিয় করাকে যৌক্তিক করে তোলে যেখানে নিরাপত্তা একটি অগ্রাধিকার।

কেন WPS ব্যবসার জন্য একটি বড় ঝুঁকি

একটি হোম নেটওয়ার্কে দুর্বল Wi-Fi Protected Setup কনফিগারেশন একটি সমস্যা, কিন্তু একটি ব্যবসায়িক পরিবেশে এটি একটি আসন্ন বিপর্যয়ের মতো। হোটেল, রিটেইল স্টোর এবং পরিচালিত আবাসিক সম্পত্তির মতো বাণিজ্যিক সেটিংসে এটি যে বর্ধিত ঝুঁকিগুলো তৈরি করে, তার কাছে WPS এর দেওয়া সুবিধাগুলো সম্পূর্ণ ম্লান হয়ে যায়।

একটি ব্যবসার জন্য, নেটওয়ার্ক লঙ্ঘন কেবল একটি অসুবিধাই নয়; এটি অপারেশন, গ্রাহকের আস্থা এবং আর্থিক স্থিতিশীলতার জন্য একটি সরাসরি হুমকি।

এমন একটি হোটেলের কথা কল্পনা করুন যেখানে অতিথিরা সুরক্ষিত, ব্যক্তিগত ইন্টারনেট অ্যাক্সেস আশা করেন। যদি মাত্র একটি অ্যাক্সেস পয়েন্টে WPS চালু থাকে, তবে কার পার্কে বসে থাকা একজন আক্রমণকারী কয়েক ঘণ্টার মধ্যেই PIN টি ব্রুট-ফোর্স করতে পারে। একবার গেস্ট নেটওয়ার্কের ভেতরে ঢুকে পড়লে, তারা আনএনক্রিপ্টেড ডেটা ইন্টারসেপ্ট করার জন্য ম্যান-ইন-দ্য-মিডল অ্যাটাক চালাতে পারে, যার ফলে অতিথিরা অনলাইনে ব্রাউজ করার সময় ব্যক্তিগত ইমেইল থেকে শুরু করে ক্রেডিট কার্ডের বিবরণ পর্যন্ত সবকিছু হাতিয়ে নিতে পারে। এ ধরনের লঙ্ঘনের পরিণতি হবে ভয়াবহ।

বাণিজ্যিক পরিবেশে বর্ধিত প্রভাব

একটি বাণিজ্যিক সেটিংসে, ঝুঁকিগুলো উল্লেখযোগ্যভাবে বেশি। নেটওয়ার্কটি কীভাবে বিভক্ত করা হয়েছে তার ওপর নির্ভর করে, একটিমাত্র আপসকৃত অ্যাক্সেস পয়েন্ট পুরো কর্পোরেট নেটওয়ার্কের গেটওয়ে হিসেবে কাজ করতে পারে।

এমন একটি রিটেইল চেইনের কথা বিবেচনা করুন যেখানে পয়েন্ট-অফ-সেল (POS) সিস্টেম, ইনভেন্টরি ম্যানেজমেন্ট এবং স্টাফ কমিউনিকেশন সবই একই অভ্যন্তরীণ নেটওয়ার্কে চলে। যদি স্টোররুমের একটি ভুলে যাওয়া রাউটারে একটি সক্রিয় WPS PIN থাকে, তবে একজন আক্রমণকারী সেটি লঙ্ঘন করতে পারে। এর ফলে যা হতে পারে:

- ডেটা চুরি: সংবেদনশীল গ্রাহক পেমেন্ট তথ্য, লয়্যালটি প্রোগ্রামের ডেটা এবং কর্মীদের রেকর্ডে অ্যাক্সেস পাওয়া।

- নেটওয়ার্ক ইভসড্রপিং: অভ্যন্তরীণ যোগাযোগ মনিটর করা এবং মালিকানাধীন ব্যবসায়িক তথ্য ক্যাপচার করা।

- সার্ভিস বিঘ্নিত হওয়া: এমন আক্রমণ চালানো যা পেমেন্ট সিস্টেমগুলোকে অকেজো করে দিতে পারে বা সাপ্লাই চেইন লজিস্টিকস ব্যাহত করতে পারে, যার ফলে তাৎক্ষণিক আর্থিক ক্ষতি হতে পারে।

সুনাম নষ্ট হওয়ার সম্ভাবনাও ঠিক ততটাই গুরুতর। একটি সাধারণ নিরাপত্তা ত্রুটির কারণে গ্রাহকের ডেটা চুরি হয়েছে—এমন একটি পাবলিক ঘোষণা রাতারাতি বছরের পর বছর ধরে গড়ে ওঠা গ্রাহকের আনুগত্য নষ্ট করে দিতে পারে। আজকের বাজারে, আস্থা হলো এমন একটি মুদ্রা যা ব্যবসাগুলো হারাতে পারে না।

ঝুঁকিটি কেবল তাত্ত্বিক নয়। অনেক লিগ্যাসি বা কনজ্যুমার-গ্রেড ডিভাইস, যা কখনও কখনও সঠিক আইটি তদারকি ছাড়াই ইনস্টল করা হয়, সেগুলোতে ডিফল্টভাবে Wi-Fi Protected Setup চালু থাকে। এটি একটি অন্যথায় সুরক্ষিত অবকাঠামোর মধ্যে একটি লুকানো কিন্তু উল্লেখযোগ্য দুর্বলতা তৈরি করে।

WPS নিষ্ক্রিয় করার জন্য বিজনেস কেস তৈরি করা

পাবলিক বা প্রাইভেট Wi-Fi পরিচালনার জন্য দায়ী যেকোনো প্রতিষ্ঠানের জন্য, WPS নিষ্ক্রিয় করা একটি আপসহীন, প্রথম দিনের নিরাপত্তা নীতি হওয়া উচিত। একটি সাধারণ প্রিন্টার বা স্মার্ট ডিভাইস কানেক্ট করার জন্য এটি যে সামান্য সুবিধা দিতে পারে, তার চেয়ে অপারেশনাল ঝুঁকি অনেক বেশি。

যুক্তিটি সোজাসাপ্টা: প্রোটোকলটি মৌলিকভাবেই ভাঙা, এবং কোনো পরিমাণ নেটওয়ার্ক মনিটরিং একটি দ্রুত ব্রুট-ফোর্স অ্যাটাকের ঝুঁকি পুরোপুরি প্রশমিত করতে পারে না। এটিকে ফায়ার এস্কেপ দরজায় একটি ত্রুটিপূর্ণ, সহজেই খোলা যায় এমন তালা রেখে যাওয়ার মতো ভাবতে পারেন। যদিও আপনার প্রধান প্রবেশপথে হাই-টেক নিরাপত্তা থাকতে পারে, সেই একটি দুর্বল পয়েন্ট পুরো সিস্টেমটিকে দুর্বল করে দেয়।

বাস্তব-বিশ্বের পরিস্থিতি এবং পরিণতি

পরিস্থিতিগুলো উদ্বেগজনকভাবে সাধারণ। একটি পরিচালিত স্টুডেন্ট হাউজিং কমপ্লেক্স প্রতিটি ইউনিটে কনজ্যুমার রাউটার ব্যবহার করতে পারে, যেগুলোর সবকটিতেই WPS চালু থাকে। একটিমাত্র আপসকৃত ইউনিট একজন আক্রমণকারীকে শত শত অন্যান্য বাসিন্দার ট্রাফিকের ওপর নজরদারি করার সুযোগ করে দিতে পারে।

একইভাবে, একটি পপ-আপ রিটেইল কিয়স্ক বা একটি অস্থায়ী ইভেন্ট নেটওয়ার্ক অফ-দ্য-শেল্ফ হার্ডওয়্যার ব্যবহার করে দ্রুত সেট আপ করা হতে পারে। ফোকাস থাকে দ্রুত অনলাইনে যুক্ত হওয়ার ওপর, এবং WPS নিষ্ক্রিয় করার মতো নিরাপত্তা ফিচারগুলো প্রায়শই উপেক্ষা করা হয়। এটি হাই-ট্রাফিক পাবলিক এলাকাগুলোকে টার্গেট করা আক্রমণকারীদের জন্য একটি নিখুঁত সুযোগ তৈরি করে।

পরিশেষে, Wi-Fi Protected Setup এর সুবিধা হলো একটি ভিন্ন যুগের ধ্বংসাবশেষ। আধুনিক ব্যবসায়িক নেটওয়ার্কগুলোর জন্য শক্তিশালী, স্কেলেবল এবং যাচাইযোগ্য নিরাপত্তা ব্যবস্থা প্রয়োজন। একটি সেকেলে এবং আপসকৃত প্রোটোকলের ওপর নির্ভর করা আপনার ডেটা, আপনার সুনাম এবং আপনার গ্রাহকদের আস্থার সাথে একটি অপ্রয়োজনীয় জুয়া খেলা।

WPS আক্রমণ থেকে আপনার নেটওয়ার্ক সুরক্ষিত করার ব্যবহারিক পদক্ষেপ

Wi-Fi Protected Setup এর গভীর ত্রুটিগুলো সম্পর্কে জানা এক জিনিস, কিন্তু সিদ্ধান্তমূলক পদক্ষেপ নেওয়াই আসলে আপনার নেটওয়ার্ককে নিরাপদ রাখে। যেকোনো আইটি অ্যাডমিনিস্ট্রেটরদের জন্য, নিচের পদক্ষেপগুলো WPS দুর্বলতাগুলো বন্ধ করতে এবং আপনার ওয়্যারলেস অবকাঠামোকে শক্তিশালী করতে একটি স্পষ্ট, কার্যকর রোডম্যাপ অফার করে।

লক্ষ্যটি সহজ: হুমকিটি পুরোপুরি দূর করা।

আপনি যে সবচেয়ে কার্যকর পদক্ষেপটি নিতে পারেন তা হলো আপনার প্রতিটি রাউটার এবং অ্যাক্সেস পয়েন্টে WPS নিষ্ক্রিয় করা। এটি প্রায়শই ডিফল্টভাবে চালু থাকে, এমনকি প্রফেশনাল-গ্রেড হার্ডওয়্যারেও, যা একটি তাৎক্ষণিক এবং সম্পূর্ণ অপ্রয়োজনীয় ঝুঁকি তৈরি করে। এটি বন্ধ করলে এই ত্রুটিপূর্ণ প্রোটোকলের সাথে যুক্ত সবচেয়ে সাধারণ অ্যাটাক ভেক্টরটি বন্ধ হয়ে যায়।

WPS সেটিং খুঁজে বের করা এবং নিষ্ক্রিয় করা

আপনার ডিভাইসের অ্যাডমিন প্যানেলে WPS অপশনটি খুঁজে বের করা সাধারণত সহজ, যদিও সঠিক স্থানটি প্রস্তুতকারকদের মধ্যে ভিন্ন হয়। সাধারণত, প্রক্রিয়াটি দেখতে এরকম হয়:

- আপনার রাউটারের অ্যাডমিন প্যানেল অ্যাক্সেস করুন: একটি ওয়েব ব্রাউজার খুলুন এবং আপনার রাউটারের IP অ্যাড্রেস টাইপ করুন। এটি সাধারণত

192.168.1.1বা192.168.0.1এর মতো কিছু হয়। - লগ ইন করুন: কনফিগারেশন ইন্টারফেসে প্রবেশ করতে আপনার অ্যাডমিনিস্ট্রেটর ইউজারনেম এবং পাসওয়ার্ড ব্যবহার করুন।

- ওয়্যারলেস সেটিংসে নেভিগেট করুন: "Wireless," "Wi-Fi," বা "WLAN" লেবেলযুক্ত একটি মেনু খুঁজুন। আপনি প্রায়শই এর ভেতরে একটি "Advanced" বা "Security" সাব-মেনু পাবেন।

- WPS খুঁজুন এবং নিষ্ক্রিয় করুন: Wi-Fi Protected Setup এর টগলটি খুঁজুন এবং এটিকে "Disabled" বা "Off" এ স্যুইচ করুন। লগ আউট করার আগে আপনার পরিবর্তনগুলো সেভ করতে ভুলবেন না।

অ্যাক্সেস পয়েন্টের একটি সম্পূর্ণ বহর থাকা প্রতিষ্ঠানগুলোর জন্য, এই প্রক্রিয়াটি প্রতিটি ডিভাইসের জন্য পুনরাবৃত্তি করতে হবে। সেন্ট্রালাইজড নেটওয়ার্ক ম্যানেজমেন্ট প্ল্যাটফর্মগুলো এটিকে অনেক সহজ করে তুলতে পারে, যা প্রায়শই আপনাকে একটি ড্যাশবোর্ড থেকে আপনার সমস্ত হার্ডওয়্যার জুড়ে WPS নিষ্ক্রিয় করতে দেয়।

এই ফিচারটি বন্ধ করার মাধ্যমে, আপনি কার্যকরভাবে দুর্বল PIN ব্যাক ডোরটি সরিয়ে ফেলছেন। এখন থেকে, প্রতিটি কানেকশনকে আপনার প্রধান নেটওয়ার্ক পাসওয়ার্ড ব্যবহার করে সঠিকভাবে অথেনটিকেট করতে হবে।

অপরিহার্য নেটওয়ার্ক হার্ডেনিং পদক্ষেপ

WPS নিষ্ক্রিয় করা একটি দারুণ শুরু, তবে একটি আরও স্থিতিস্থাপক নেটওয়ার্ক তৈরি করতে আপনার অন্যান্য বেশ কয়েকটি নিরাপত্তা বেস্ট প্র্যাকটিসও যুক্ত করা উচিত। এই অতিরিক্ত প্রতিরক্ষা ব্যবস্থাগুলো কেবল wifi protected setup কে টার্গেট করা হুমকিগুলোই নয়, বরং আরও বিস্তৃত পরিসরের হুমকি থেকে রক্ষা করতে সাহায্য করে।

- ফার্মওয়্যার আপডেট রাখুন: আপনার সমস্ত নেটওয়ার্ক গিয়ারের জন্য সর্বদা লেটেস্ট ফার্মওয়্যার আপডেট চেক করুন এবং ইনস্টল করুন। প্রস্তুতকারকরা প্রায়শই নতুন আবিষ্কৃত নিরাপত্তা ছিদ্রগুলো ঠিক করতে, পারফরম্যান্স উন্নত করতে এবং স্থিতিশীলতা বাড়াতে প্যাচ রিলিজ করে।

- নেটওয়ার্ক মনিটরিং প্রয়োগ করুন: কানেকশনের চেষ্টা এবং সাধারণ ট্রাফিকের ওপর নজর রাখতে নেটওয়ার্ক মনিটরিং টুল ব্যবহার করুন। অদ্ভুত প্যাটার্ন, যেমন একটি ডিভাইস থেকে বারবার ব্যর্থ লগইন প্রচেষ্টা, একটি চলমান ব্রুট-ফোর্স অ্যাটাকের জন্য একটি রেড ফ্ল্যাগ হতে পারে।

- শক্তিশালী WPA3 এনক্রিপশন ব্যবহার করুন: যদি আপনার হার্ডওয়্যার এটি সমর্থন করে, তবে আপনার নেটওয়ার্ক নিরাপত্তাকে WPA3 তে আপগ্রেড করুন। এটি একটি কারণেই আধুনিক স্ট্যান্ডার্ড, যা অফলাইন পাসওয়ার্ড-অনুমান আক্রমণের বিরুদ্ধে অনেক ভালো সুরক্ষা প্রদান করে। আরও উন্নত নিরাপত্তার জন্য, 802.1X অথেনটিকেশনের সুবিধাগুলো অন্বেষণ করা মূল্যবান, যা শক্তিশালী, ব্যক্তিগতকৃত অ্যাক্সেস কন্ট্রোল প্রদান করে।

এই সুনির্দিষ্ট পদক্ষেপগুলো গ্রহণ করা আপনাকে চিরতরে WPS এর অন্তর্নিহিত ঝুঁকিগুলো কাটিয়ে উঠতে সাহায্য করে। ফিচারটি নিষ্ক্রিয় করে এবং আপনার নেটওয়ার্কের প্রতিরক্ষা ব্যবস্থা জোরদার করে, আপনি আপনার ব্যবহারকারীদের জন্য একটি আরও সুরক্ষিত এবং নির্ভরযোগ্য ওয়্যারলেস অভিজ্ঞতা তৈরি করতে পারেন এবং আপনার প্রতিষ্ঠানের গুরুত্বপূর্ণ ডেটা রক্ষা করতে পারেন।

আধুনিক এবং সুরক্ষিত Wi-Fi বিকল্পগুলো অন্বেষণ করা

যেকোনো ধরনের Wi-Fi Protected Setup এর সাথে আসা গুরুতর ঝুঁকিগুলো বিবেচনা করলে, এটি একদম স্পষ্ট যে ব্যবসাগুলোর নেটওয়ার্ক অ্যাক্সেস পরিচালনা করার জন্য একটি ভালো উপায় প্রয়োজন। সৌভাগ্যবশত, ওয়্যারলেস নিরাপত্তার দুনিয়া অনেক এগিয়ে গেছে। আধুনিক অথেনটিকেশন প্রযুক্তিগুলো আপনার ব্যবহারকারীদের জন্য জীবনকে কঠিন না করেই অনেক উন্নত সুরক্ষা প্রদান করে, যা আপনাকে উভয় দিকের সেরা সুবিধা দেয়।

WPS এর দুর্বলতাগুলো থেকে দূরে সরে যাওয়ার অর্থ হলো আজকের নিরাপত্তা ল্যান্ডস্কেপের জন্য তৈরি শক্তিশালী, আধুনিক স্ট্যান্ডার্ডগুলো গ্রহণ করা। এই বিকল্পগুলো কেবল আপনার নেটওয়ার্ককে ব্রুট-ফোর্স অ্যাটাক থেকেই রক্ষা করে না; এগুলো অতিথি এবং কর্মীদের জন্য একটি আরও পেশাদার এবং নিরবচ্ছিন্ন কানেকশন তৈরি করে। যারা WPS এর ঝুঁকিগুলো পেছনে ফেলে আসতে চাইছেন, তাদের জন্য সুরক্ষিত Wi-Fi বিকল্পগুলো অন্বেষণ করা, যেমন Eero Pro 6e এর মতো আধুনিক মেশ WiFi সিস্টেম গ্রহণ করা, হলো প্রথম গুরুত্বপূর্ণ পদক্ষেপ।

WPA3 এবং Simultaneous Authentication of Equals গ্রহণ করা

পুরোনো নিরাপত্তা প্রোটোকলগুলো থেকে সবচেয়ে সরাসরি আপগ্রেড হলো WPA3 (Wi-Fi Protected Access 3)। এই স্ট্যান্ডার্ডটি Simultaneous Authentication of Equals (SAE) নামক একটি শক্তিশালী নতুন ফিচার নিয়ে আসে, যা ডিভাইসগুলো কীভাবে নেটওয়ার্কে যুক্ত হয় তা পুরোপুরি বদলে দেয়। আপনি এটিকে একটি গোপন হ্যান্ডশেক হিসেবে ভাবতে পারেন যা কোনো সংবেদনশীল তথ্য আদান-প্রদান করার আগেই ঘটে।

WPS এর ত্রুটিপূর্ণ PIN সিস্টেমের বিপরীতে, SAE পাসওয়ার্ড পাঠানোর আগেই ডিভাইস এবং অ্যাক্সেস পয়েন্টের মধ্যে একটি সুরক্ষিত, এনক্রিপ্টেড চ্যানেল স্থাপন করে। এটি পুরোনো স্ট্যান্ডার্ডগুলোকে জর্জরিত করা অফলাইন ডিকশনারি অ্যাটাকগুলোর বিরুদ্ধে এটিকে অবিশ্বাস্যভাবে কঠিন করে তোলে। এমনকি যদি কোনো আক্রমণকারী কানেকশন হ্যান্ডশেক ক্যাপচার করতে সক্ষমও হয়, তবুও তারা পরে গিয়ে পাসওয়ার্ড অনুমান করতে পারে না।

সংবেদনশীল তথ্য পরিচালনা করে এমন যেকোনো ব্যবসার জন্য এই স্তরের সুরক্ষা অত্যাবশ্যক, যা নিশ্চিত করে যে পাসওয়ার্ডটি ফোর্ট নক্স-স্তরের জটিল না হলেও, কানেকশনটি নিজেই শক্তভাবে লক করা থাকে।

Passpoint এবং OpenRoaming এর সাথে ভবিষ্যৎ হলো পাসওয়ার্ডলেস

উচ্চ জনসমাগম থাকা ভেন্যুগুলোর জন্য—যেমন হোটেল, শপিং সেন্টার বা বিমানবন্দর—নিখুঁত কানেকশন হলো সেটি যেখানে ব্যবহারকারীর কোনো প্রচেষ্টার প্রয়োজন হয় না। ঠিক এখানেই Passpoint এবং OpenRoaming এর মতো প্রযুক্তিগুলো উজ্জ্বল হয়ে ওঠে, যা একটি সত্যিকারের নিরবচ্ছিন্ন এবং সুরক্ষিত পাসওয়ার্ড-মুক্ত Wi-Fi অভিজ্ঞতা তৈরি করে।

এই সিস্টেমগুলো ব্যবহারকারীর ডিভাইসকে কোনো লগইন পোর্টাল দেখা বা পাসওয়ার্ড টাইপ করা ছাড়াই স্বয়ংক্রিয়ভাবে এবং নিরাপদে একটি অংশগ্রহণকারী নেটওয়ার্কে কানেক্ট হতে দেয়। ডিভাইসটি একটি ডিজিটাল সার্টিফিকেট বা বিদ্যমান ক্রেডেনশিয়াল (যেমন একটি মোবাইল ক্যারিয়ার প্রোফাইল) ব্যবহার করে অথেনটিকেট করা হয়, যার মানে হলো কানেকশনটি একদম প্রথম প্যাকেট থেকেই এনক্রিপ্টেড এবং সুরক্ষিত থাকে।

এই পদ্ধতিটি ওপেন নেটওয়ার্কের নিরাপত্তা মাথাব্যথা এবং Captive Portal এর ব্যবহারকারী ঘর্ষণ থেকে মুক্তি দেয়, যা একটি প্রিমিয়াম, ডিফল্টভাবে-সুরক্ষিত অভিজ্ঞতা প্রদান করে। এটি এমন একটি ভিআইপি পাস থাকার মতো যা বিশ্বজুড়ে হাজার হাজার ভেন্যুতে স্বয়ংক্রিয়ভাবে কাজ করে।

এন্টারপ্রাইজ পরিবেশের জন্য উন্নত নিরাপত্তা

একটি কর্পোরেট বা মাল্টি-টিন্যান্ট ভবনে, নিরাপত্তার চাহিদা আরও বেশি থাকে। এখানে, আধুনিক নেটওয়ার্কগুলো প্রায়শই উন্নত অথেনটিকেশন পদ্ধতিগুলোর ওপর নির্ভর করে যা নেটওয়ার্ক অ্যাক্সেসকে সরাসরি ব্যবহারকারীর পরিচয়ের সাথে যুক্ত করে, কে কী করছে তার ওপর সূক্ষ্ম নিয়ন্ত্রণ এবং দৃশ্যমানতা প্রদান করে।

এই ক্ষেত্রের মূল প্রযুক্তিগুলোর মধ্যে রয়েছে:

- সার্টিফিকেট-ভিত্তিক অথেনটিকেশন: একটি শেয়ার করা পাসওয়ার্ডের পরিবর্তে, প্রতিটি ব্যবহারকারী বা ডিভাইস একটি অনন্য ডিজিটাল সার্টিফিকেট পায়। এটি একটি হস্তান্তর অযোগ্য ডিজিটাল আইডির মতো কাজ করে, যা কেবল অনুমোদিত ব্যক্তি এবং তাদের ডিভাইসগুলোকে অ্যাক্সেস প্রদান করে।

- Single Sign-On (SSO) ইন্টিগ্রেশন: Entra ID, Google Workspace বা Okta এর মতো আইডেন্টিটি প্রোভাইডারদের সাথে কানেক্ট করার মাধ্যমে, নেটওয়ার্ক অ্যাক্সেস বিদ্যমান কোম্পানির লগইন দ্বারা নিয়ন্ত্রিত হতে পারে। যখন কোনো কর্মী চাকরি ছেড়ে দেন এবং তাদের অ্যাকাউন্ট বন্ধ করে দেওয়া হয়, তখন তাদের Wi-Fi অ্যাক্সেস তাৎক্ষণিকভাবে বাতিল হয়ে যায়।

Purple এর মতো সলিউশনগুলো এই আধুনিক, সুরক্ষিত নীতিগুলোর ওপর ভিত্তি করে তৈরি। Passpoint, সার্টিফিকেট-ভিত্তিক পদ্ধতি এবং SSO ইন্টিগ্রেশন ব্যবহার করে, Purple WPS এর মতো সেকেলে সিস্টেমগুলোর একটি সুরক্ষিত, ঘর্ষণহীন বিকল্প অফার করে। আইডেন্টিটি কীভাবে আপনার নেটওয়ার্ককে লক ডাউন করতে পারে সে সম্পর্কে আরও গভীরভাবে জানতে, আপনি আইডেন্টিটি-ভিত্তিক Wi-Fi নিরাপত্তার বিষয়ে আমাদের সম্পূর্ণ গাইডটিতে আগ্রহী হতে পারেন। এই পদ্ধতিটি ব্যবসাগুলোকে তাদের ব্যবহারকারীদের জন্য নিশ্ছিদ্র নিরাপত্তা এবং একটি অনায়াস যাত্রা উভয়ই প্রদান করতে দেয়।

Wi-Fi Protected Setup সম্পর্কে কোনো প্রশ্ন আছে?

এমনকি যখন আপনি জানেন যে এটি ত্রুটিপূর্ণ, তখনও Wi-Fi Protected Setup বিভ্রান্তিকর হতে পারে। চলুন বিভ্রান্তি দূর করি এবং আপনার নেটওয়ার্ক সুরক্ষিত থাকা নিশ্চিত করতে সবচেয়ে সাধারণ কিছু প্রশ্নের উত্তর দিই।

পুশ-বাটন পদ্ধতি কি PIN পদ্ধতির চেয়ে নিরাপদ?

হ্যাঁ, পুশ-বাটন পদ্ধতিটি PIN এর চেয়ে কম ঝুঁকিপূর্ণ, তবে এটি অনেকটা এমন বলার মতো যে একটি পেছনের দরজা অন্যটির চেয়ে সামান্য কম খোলা। এটি সত্যিকার অর্থে নিরাপদ নয়।

এর একমাত্র সুরক্ষা হলো একটি নতুন ডিভাইস কানেক্ট করার জন্য এটি যে খুব সংক্ষিপ্ত, দুই মিনিটের উইন্ডো খোলে। এই সংক্ষিপ্ত সুযোগটি কাজে লাগানোর জন্য একজন আক্রমণকারীকে শারীরিকভাবে কাছাকাছি থাকতে হবে এবং নিখুঁত টাইমিং থাকতে হবে। অন্যদিকে, PIN পদ্ধতিটি কয়েক ঘণ্টা বা দিন ধরে দূর থেকে ব্রুট-ফোর্স করা যেতে পারে। তাই পুশ-বাটন তুলনামূলক কম ক্ষতিকর হলেও, উভয় পদ্ধতিই একটি ভাঙা সিস্টেমের অংশ। একমাত্র সত্যিকারের নিরাপদ পদক্ষেপ হলো WPS পুরোপুরি নিষ্ক্রিয় করা।

একটি শক্তিশালী Wi-Fi পাসওয়ার্ড কি আমাকে WPS আক্রমণ থেকে রক্ষা করে?

দুর্ভাগ্যবশত, না। একটি শক্তিশালী, জটিল WPA2 বা WPA3 পাসওয়ার্ড আপনার নেটওয়ার্কের নিরাপত্তার একটি গুরুত্বপূর্ণ অংশ, কিন্তু এটি একটি WPS PIN আক্রমণ থামাতে একেবারেই কিছু করে না।

এটাই সমস্যার মূল বিষয়: WPS PIN দুর্বলতা হলো একটি আলাদা প্রবেশপথ যা আপনার প্রধান নেটওয়ার্ক পাসওয়ার্ডকে পুরোপুরি বাইপাস করে।

WPS PIN কাজে লাগানো কোনো আক্রমণকারীর আপনার Wi-Fi পাসওয়ার্ড অনুমান করার প্রয়োজন নেই। একবার তারা আট-ডিজিটের PIN ক্র্যাক করে ফেললে, রাউটার কেবল তাদের হাতে নেটওয়ার্ক ক্রেডেনশিয়াল তুলে দেয়। আপনার সাবধানে বেছে নেওয়া পাসওয়ার্ডটি সম্পূর্ণ অকেজো হয়ে যায়।

আমি কি প্রিন্টারের মতো সাধারণ ডিভাইসের জন্য নিরাপদে WPS ব্যবহার করতে পারি?

এটি একটি সাধারণ কারণ যার জন্য মানুষ WPS চালু রাখে, বিশেষ করে এমন ডিভাইসগুলোর জন্য যেগুলোতে পাসওয়ার্ড টাইপ করার জন্য কোনো স্ক্রিন বা কীবোর্ড নেই। একটি সাধারণ ডিভাইসের জন্য এটি একটি ছোট ঝুঁকি মনে হতে পারে, কিন্তু এটি এখনও আপনার পুরো নেটওয়ার্ককে উন্মুক্ত করে রাখে।

এমনকি একটি প্রিন্টারের মতো "সাধারণ" ডিভাইসও একটি এন্ট্রি পয়েন্ট। যদি কোনো আক্রমণকারী সেই প্রিন্টারের মাধ্যমে অ্যাক্সেস পায়, তবে তারা আপনার নেটওয়ার্কে একটি শক্ত অবস্থান পেয়ে যায়। সেখান থেকে, তারা সার্ভার, পয়েন্ট-অফ-সেল সিস্টেম বা গেস্ট ডেটাবেসের মতো আরও মূল্যবান লক্ষ্যবস্তুতে আক্রমণ করার জন্য আড়াআড়িভাবে অগ্রসর হওয়ার চেষ্টা করতে পারে। একটি ডিভাইস কানেক্ট করার সংক্ষিপ্ত সুবিধা আপনার পুরো অবকাঠামোর জন্য যে স্থায়ী ঝুঁকি তৈরি করে তার তুলনায় কিছুই নয়। একমাত্র নিরাপদ বিকল্প হলো এটি বন্ধ করে দেওয়া।

Purple এ, আমরা WPS এর মতো সেকেলে সিস্টেমগুলোকে সুরক্ষিত, আইডেন্টিটি-ভিত্তিক নেটওয়ার্কিং দিয়ে প্রতিস্থাপন করায় বিশ্বাস করি। আমাদের প্ল্যাটফর্ম Passpoint এবং SSO এর মতো আধুনিক, পাসওয়ার্ডলেস অথেনটিকেশন ব্যবহার করে, যা আপনাকে নিশ্ছিদ্র নিরাপত্তা এবং আপনার ব্যবহারকারীদের জন্য একটি নিরবচ্ছিন্ন কানেকশন অভিজ্ঞতা উভয়ই প্রদান করে। জানুন কীভাবে Purple আপনার নেটওয়ার্ক নিরাপত্তাকে আধুনিকীকরণ করতে পারে ।