Le Wi-Fi Protected Setup (WPS) a été conçu pour rendre la connexion de nouveaux appareils aussi simple qu'une pression sur un bouton, nous évitant ainsi de saisir des mots de passe longs et complexes. Voyez-le comme un badge universel pour votre bâtiment : incroyablement pratique, mais représentant un risque de sécurité majeur s'il tombe entre de mauvaises mains. C'est dans ce compromis entre praticité et sécurité que commencent les véritables problèmes.

Les dangers cachés d'un accès Wi-Fi facile

Soyons honnêtes, connecter un nouvel appareil à un réseau Wi-Fi peut être une corvée. Il faut trouver le nom du réseau, plisser les yeux pour lire les petits caractères sur le routeur afin de trouver le mot de passe, puis le saisir avec précaution. Le Wi-Fi Protected Setup a été introduit en 2006 pour résoudre ce problème précis, offrant ce qui semblait être un raccourci magique pour se connecter.

L'objectif était simple : faciliter la vie des utilisateurs quotidiens qui s'emmêlaient dans des paramètres de sécurité de plus en plus complexes. Cependant, en créant ce "bouton facile", le système a introduit des failles de conception fondamentales contre lesquelles les experts en sécurité nous mettent en garde depuis des années. C'est l'histoire classique de la praticité initiale face à la sécurité à long terme.

Comprendre le concept fondamental

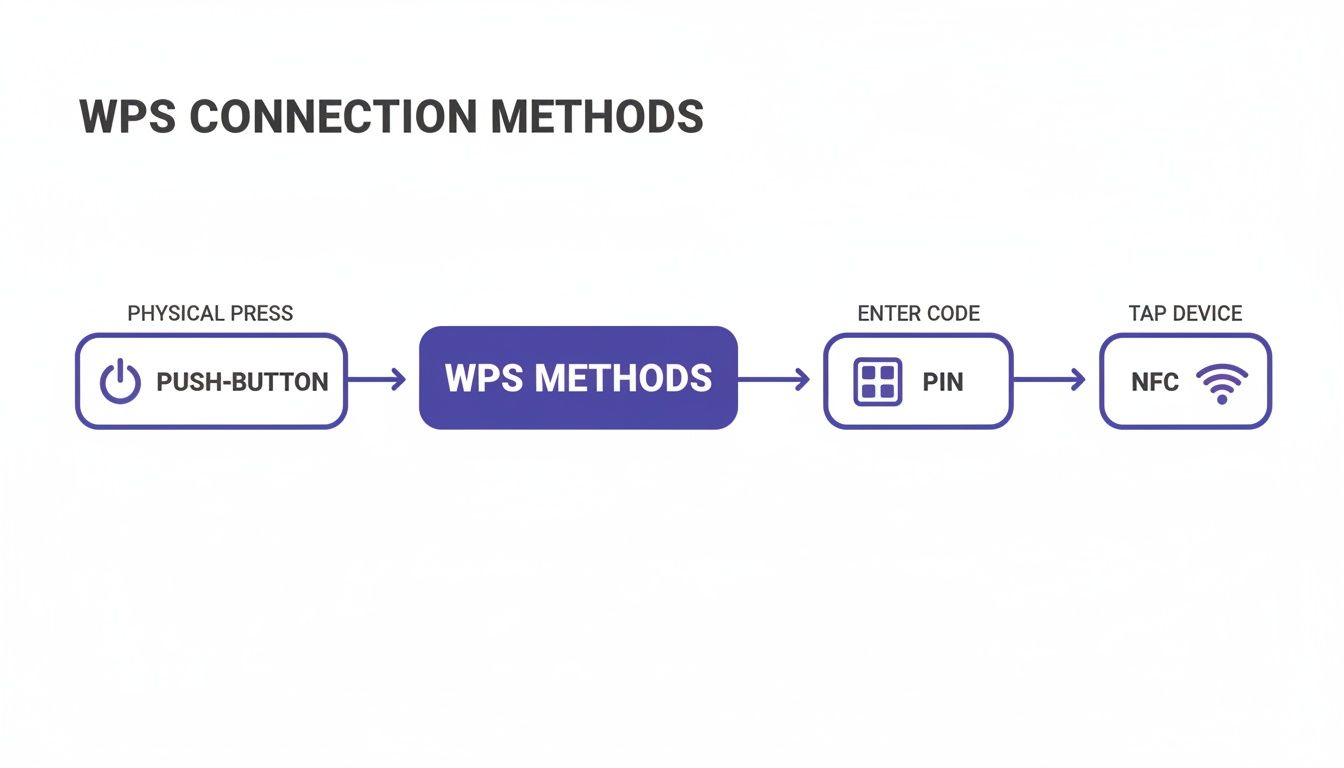

À la base, le WPS est une norme d'autorisation réseau qui permet d'ajouter des appareils à un réseau sans fil sécurisé sans jamais saisir le mot de passe. Au lieu d'une saisie manuelle, il s'appuie sur des méthodes beaucoup plus simples pour authentifier un appareil. Les deux que vous rencontrerez le plus souvent sont :

- Push-Button Connect (PBC) : Vous appuyez sur un bouton physique ou virtuel de votre routeur, puis, dans un court délai de deux minutes, vous faites de même sur l'appareil que vous essayez de connecter. C'est simple.

- Saisie du code PIN : Le routeur ou votre appareil génère un code PIN à huit chiffres que vous saisissez de l'autre côté pour établir la connexion.

Bien que les deux semblent simples, la méthode du code PIN, en particulier, contient une vulnérabilité critique que les attaquants peuvent exploiter avec une relative facilité. Comprendre ces méthodes est la première étape pour réaliser pourquoi le WPS est souvent un risque, et non une aide.

Pourquoi c'est important pour votre entreprise

Pour les administrateurs informatiques dans l'hôtellerie, la vente au détail ou même les logements collectifs, les risques liés à un wifi protected setup sont massivement amplifiés. Un seul point d'accès compromis peut exposer les données sensibles des clients, les systèmes internes de l'entreprise et créer une voie d'accès pour des violations de réseau à grande échelle.

La réalité est que, bien que la plupart des gens utilisent des mots de passe, leur compréhension de la sécurité qui les protège est souvent très superficielle. Une enquête de 2023 a révélé que si 97 % des utilisateurs britanniques sécurisent leur Wi-Fi domestique avec un mot de passe, un pourcentage stupéfiant de 65 % ne connaissaient pas les normes de sécurité réelles comme le WPA2 qui assurent leur protection.

Cette lacune en matière de connaissances explique précisément pourquoi s'appuyer sur des fonctionnalités de confort obsolètes est si dangereux. Construire un réseau véritablement sécurisé implique de dépasser ces raccourcis et d'adopter des alternatives modernes et plus sûres. Si vous souhaitez approfondir vos connaissances en sécurité, notre guide sur la sécurité lors de l'utilisation d'un Wi-Fi public est un excellent point de départ.

Pour comprendre pourquoi le Wi-Fi Protected Setup peut être un tel risque, nous devons examiner de plus près le fonctionnement de ses méthodes de connexion. Considérez-les comme différentes façons de déverrouiller une porte : certaines sont plus robustes que d'autres, mais l'une d'elles possède une serrure fondamentalement défectueuse. L'ensemble du système a été conçu pour la simplicité, permettant aux appareils de rejoindre un réseau sans l'inconvénient de saisir des phrases secrètes longues et complexes.

Cette praticité repose sur différentes approches, mais les méthodes Push-Button et PIN sont celles que vous rencontrerez le plus souvent. Chacune est censée créer un lien de confiance entre un nouvel appareil (comme une imprimante ou une smart TV) et votre routeur, mais elles procèdent de manières très différentes. En analysant leur fonctionnement, nous pouvons voir exactement où s'insinuent les risques de sécurité.

Push-Button Connect : la porte ouverte pendant deux minutes

La méthode la plus courante et la plus évidente visuellement est le Push-Button Connect (PBC). Elle est conçue pour être aussi simple qu'elle en a l'air.

Imaginez que votre routeur est un videur gardant un club exclusif. Normalement, vous avez besoin du mot de passe exact pour entrer. Avec le PBC, appuyer sur le bouton WPS de votre routeur revient à dire au videur : "J'attends un invité. Laissez entrer la toute première personne qui se présente dans les deux prochaines minutes, sans poser de questions."

Vous appuyez ensuite sur le bouton WPS correspondant de votre nouvel appareil. Cet appareil se présente au "videur" dans ce court laps de temps, passe directement et reçoit automatiquement les clés du réseau. C'est rapide et fonctionne très bien pour les gadgets sans clavier, mais cela crée également une brève fenêtre pendant laquelle n'importe quel appareil à portée pourrait potentiellement s'infiltrer s'il lance également une requête WPS au même moment.

Bien que le PBC soit généralement considéré comme plus sûr que la méthode du code PIN, sa sécurité repose entièrement sur la brièveté de cette fenêtre de connexion. Un attaquant physiquement proche et qui synchronise parfaitement sa tentative pourrait théoriquement obtenir l'accès.

La méthode du code PIN : un cadenas à combinaison défectueux

La deuxième méthode principale utilise un numéro d'identification personnel (PIN). En apparence, cela semble plus sûr : un code PIN est un type de mot de passe, après tout. Malheureusement, la façon dont il a été mis en œuvre est à l'origine de la vulnérabilité WPS la plus grave. Dans cette configuration, le routeur possède un code PIN statique à huit chiffres qui ne peut pas être modifié, souvent imprimé directement sur une étiquette de l'appareil lui-même.

Pour connecter un nouvel appareil, vous saisissez ce code PIN dans son logiciel. L'appareil présente ensuite ce code PIN au routeur. Si les numéros correspondent, le routeur accorde l'accès et partage le mot de passe Wi-Fi complet.

C'est là que réside la faille critique, que nous examinerons plus en détail plus tard. Le processus en lui-même est simple, mais la vérification qui s'opère en arrière-plan est dangereusement faible. Cette faiblesse transforme ce qui ressemble à un cadenas à combinaison sécurisé en un cadenas qui peut être forcé à une vitesse alarmante.

Autres méthodes WPS moins courantes

Au-delà de ces deux options principales, la Wi-Fi Alliance a également spécifié quelques autres méthodes pour le Wi-Fi Protected Setup. Celles-ci ont été conçues pour utiliser des technologies plus récentes, mais n'ont jamais vraiment percé.

- Near Field Communication (NFC) : Cette méthode nécessite d'approcher physiquement le nouvel appareil tout près du routeur. En mettant en contact les deux appareils compatibles NFC, ils peuvent échanger en toute sécurité les identifiants du réseau sans aucune pression de bouton ni code PIN.

- Clé USB : Une méthode plus ancienne et plus lourde consistait à enregistrer le fichier de configuration du réseau depuis le routeur sur une clé USB. Vous branchiez ensuite cette clé sur le nouvel appareil pour transférer les paramètres.

Bien que ces méthodes soient intrinsèquement plus sûres car elles nécessitent une action physique ou une proximité, leur manque de prise en charge universelle a fait qu'elles ont été rarement mises en œuvre. Par conséquent, les méthodes vulnérables Push-Button et PIN sont devenues les normes de facto pour les connexions WPS.

Découverte des failles critiques de la sécurité WPS

Bien qu'une méthode de connexion simple semble idéale sur le papier, la réalité de la sécurité du Wi-Fi Protected Setup est profondément troublante. Les faiblesses les plus flagrantes du protocole ne sont pas de simples bugs mineurs que l'on peut corriger ; ce sont des failles de conception fondamentales intégrées à son cœur même. Ces failles transforment une fonctionnalité conçue pour la praticité en un risque majeur pour tout réseau sur lequel elle est activée.

Le principal coupable est la méthode du code PIN. En apparence, un code à huit chiffres semble suffisamment sûr. Après tout, il existe 100 millions de combinaisons possibles (10^8), ce qui devrait prendre une éternité à deviner. Le problème est que le système ne vérifie pas réellement le code PIN comme un seul numéro à huit chiffres.

Au lieu de cela, il commet une erreur catastrophique dans la façon dont il valide le code PIN. Le routeur vérifie le code en deux moitiés distinctes. D'abord, il examine les quatre premiers chiffres. Ensuite, il valide les trois suivants. Ce huitième et dernier chiffre ? Ce n'est qu'une somme de contrôle : une valeur mathématique calculée à partir des sept premiers que le logiciel d'un attaquant peut déterminer par lui-même.

Le raccourci de la force brute

Ce processus de validation en deux étapes est ce qui ouvre grand les portes à un attaquant. Au lieu d'essayer jusqu'à 100 millions de combinaisons, il lui suffit de deviner la première moitié (10 000 possibilités) puis la seconde moitié (1 000 possibilités).

Ce choix de conception apparemment anodin réduit le nombre total de tentatives requises de 100 000 000 à seulement 11 000. C'est la différence entre essayer de forcer le coffre-fort d'une banque et deviner le code à quatre chiffres d'un antivol de vélo.

Cette vulnérabilité signifie qu'un attaquant n'a pas besoin d'équipement sophistiqué ni de connaissances d'initié. Tout ce dont il a besoin, c'est de temps et d'être physiquement assez proche de votre réseau. Il n'a pas fallu longtemps pour que des outils logiciels spécialisés et disponibles gratuitement soient créés pour exploiter cette faiblesse précise.

Les outils qui exploitent les failles WPS

La découverte de cette faille de conception a conduit directement au développement d'outils qui automatisent l'ensemble de l'attaque, la rendant accessible à toute personne disposant d'une carte sans fil compatible et d'un peu de curiosité technique. Deux des outils les plus tristement célèbres sont :

- Reaver : Ce fut l'un des premiers et des plus célèbres outils conçus pour les attaques par force brute sur le WPS. Il passe méthodiquement en revue les 11 000 codes PIN possibles jusqu'à trouver le bon.

- Attaque Pixie Dust : Une évolution ultérieure et plus efficace. L'attaque Pixie Dust peut parfois trouver le bon code PIN en quelques secondes ou minutes, plutôt qu'en plusieurs heures, en exploitant les faiblesses de la façon dont certains routeurs génèrent leurs nombres "aléatoires".

Une fois le bon code PIN trouvé, ces outils peuvent récupérer le mot de passe WPA/WPA2 réel du réseau, donnant à l'attaquant un accès complet. Même avec un mot de passe Wi-Fi long et complexe, la vulnérabilité du code PIN WPS agit comme une porte dérobée fragile, rendant votre mot de passe principal totalement inutile.

Cet organigramme illustre les différentes façons de se connecter à l'aide du WPS. Bien que le Push-Button et le NFC offrent des voies alternatives, ce sont les mécanismes sous-jacents de la méthode du code PIN qui créent un risque de sécurité aussi important.

Pour vous donner un aperçu rapide de la façon dont ces méthodes se comparent, voici une analyse simple.

Les méthodes WPS et leurs risques associés

Chaque méthode a été conçue pour la simplicité, mais comme vous pouvez le constater, cette praticité se fait souvent au détriment d'une sécurité robuste, la méthode du code PIN étant la plus gravement défectueuse.

Ce problème ne fait que s'aggraver avec l'explosion des appareils domestiques intelligents. Selon un rapport techUK de 2022, 77 % des adultes britanniques possèdent désormais au moins un appareil intelligent, dont beaucoup s'appuient sur des méthodes de configuration simples comme le WPS. Cette croissance expose d'innombrables gadgets IoT, des caméras de sécurité aux babyphones, à ces attaques bien documentées : une préoccupation majeure pour les entreprises comme les hôtels qui gèrent des smart TV ou des serrures dans les chambres de leurs clients. Vous pouvez en apprendre davantage sur ces tendances dans le rapport complet de techUK.

En fin de compte, l'insécurité inhérente à la méthode du code PIN n'est pas un problème que l'on peut résoudre avec un mot de passe plus fort ou une mise à jour du firmware. C'est un problème fondamental qui justifie la désactivation du WPS sur tout réseau où la sécurité est une priorité.

Pourquoi le WPS est un risque majeur pour les entreprises

Une configuration Wi-Fi Protected Setup faible sur un réseau domestique est un problème, mais dans un environnement professionnel, c'est une catastrophe annoncée. La praticité offerte par le WPS est totalement éclipsée par les risques amplifiés qu'il introduit dans des environnements commerciaux tels que les hôtels, les magasins de détail et les résidences gérées.

Pour une entreprise, une violation de réseau n'est pas seulement un inconvénient ; c'est une menace directe pour les opérations, la confiance des clients et la stabilité financière.

Imaginez un hôtel où les clients s'attendent à un accès Internet sécurisé et privé. Si un seul point d'accès a le WPS activé, un attaquant assis dans le parking pourrait forcer le code PIN en quelques heures. Une fois à l'intérieur du réseau des clients, il pourrait lancer des attaques de l'homme du milieu (man-in-the-middle) pour intercepter des données non chiffrées, capturant tout, des e-mails personnels aux détails de cartes de crédit pendant que les clients naviguent en ligne. Les retombées d'une telle violation seraient immenses.

L'impact amplifié dans les environnements commerciaux

Dans un environnement commercial, les enjeux sont nettement plus élevés. Un seul point d'accès compromis peut servir de passerelle vers l'ensemble du réseau d'entreprise, selon la façon dont le réseau est segmenté.

Prenons l'exemple d'une chaîne de magasins où les systèmes de point de vente (POS), la gestion des stocks et les communications du personnel fonctionnent tous sur le même réseau interne. Si un seul routeur oublié dans une réserve a un code PIN WPS actif, un attaquant pourrait le pirater. Cela pourrait entraîner :

- Vol de données : L'accès aux informations de paiement sensibles des clients, aux données des programmes de fidélité et aux dossiers des employés.

- Écoute du réseau : La surveillance des communications internes et la capture d'informations commerciales exclusives.

- Interruption de service : Le lancement d'attaques qui pourraient paralyser les systèmes de paiement ou perturber la logistique de la chaîne d'approvisionnement, entraînant des pertes financières immédiates.

Le potentiel de dommages à la réputation est tout aussi grave. Une annonce publique indiquant que des données clients ont été volées en raison d'une négligence de sécurité basique peut détruire des années de fidélité client du jour au lendemain. Sur le marché actuel, la confiance est une monnaie que les entreprises ne peuvent se permettre de perdre.

Le risque n'est pas seulement théorique. De nombreux appareils anciens ou grand public, parfois installés sans supervision informatique adéquate, sont livrés avec le Wi-Fi Protected Setup activé par défaut. Cela crée une vulnérabilité cachée mais significative au sein d'une infrastructure par ailleurs sécurisée.

Justifier la désactivation du WPS pour l'entreprise

Pour toute organisation responsable de la gestion d'un Wi-Fi public ou privé, la désactivation du WPS devrait être une politique de sécurité non négociable dès le premier jour. Le risque opérationnel l'emporte largement sur la commodité mineure qu'il pourrait offrir pour connecter une imprimante isolée ou un appareil intelligent.

L'argument est simple : le protocole est fondamentalement défectueux, et aucune surveillance du réseau ne peut atténuer pleinement le risque d'une attaque rapide par force brute. C'est comme laisser une serrure défectueuse et facile à crocheter sur une porte de secours. Même si vous disposez d'une sécurité high-tech à l'entrée principale, ce seul point faible compromet l'ensemble du système.

Scénarios réels et conséquences

Les scénarios sont d'une fréquence alarmante. Une résidence étudiante gérée pourrait utiliser des routeurs grand public dans chaque logement, tous avec le WPS activé. Une seule unité compromise pourrait donner à un attaquant un point d'ancrage pour espionner le trafic de centaines d'autres résidents.

De même, un kiosque de vente éphémère ou un réseau événementiel temporaire peut être mis en place rapidement à l'aide de matériel standard. L'objectif est de se connecter rapidement, et les fonctionnalités de sécurité telles que la désactivation du WPS sont souvent négligées. Cela crée une opportunité parfaite pour les attaquants ciblant les zones publiques à fort trafic.

En fin de compte, la praticité du Wi-Fi Protected Setup est une relique d'une autre époque. Les réseaux d'entreprise modernes exigent des mesures de sécurité robustes, évolutives et vérifiables. S'appuyer sur un protocole obsolète et compromis est un pari inutile avec vos données, votre réputation et la confiance de vos clients.

Étapes pratiques pour sécuriser votre réseau contre les attaques WPS

Connaître les failles profondes du Wi-Fi Protected Setup est une chose, mais prendre des mesures décisives est ce qui maintient réellement votre réseau en sécurité. Pour tout administrateur informatique, les étapes suivantes offrent une feuille de route claire et exploitable pour éliminer les vulnérabilités WPS et renforcer votre infrastructure sans fil.

L'objectif est simple : éliminer entièrement la menace.

L'action la plus efficace que vous puissiez entreprendre est de désactiver le WPS sur chacun de vos routeurs et points d'accès. Il est souvent activé par défaut, même sur du matériel de qualité professionnelle, créant un risque immédiat et totalement inutile. Le désactiver ferme le vecteur d'attaque le plus courant lié à ce protocole défectueux.

Trouver et désactiver le paramètre WPS

Trouver l'option WPS dans le panneau d'administration de votre appareil est généralement simple, bien que l'emplacement exact varie selon les fabricants. En général, le processus ressemble à ceci :

- Accédez au panneau d'administration de votre routeur : Ouvrez un navigateur web et saisissez l'adresse IP de votre routeur. Il s'agit généralement de

192.168.1.1ou192.168.0.1. - Connectez-vous : Utilisez votre nom d'utilisateur et votre mot de passe administrateur pour accéder à l'interface de configuration.

- Accédez aux paramètres sans fil : Recherchez un menu intitulé "Sans fil", "Wi-Fi" ou "WLAN". Vous y trouverez souvent un sous-menu "Avancé" ou "Sécurité".

- Localisez et désactivez le WPS : Trouvez le bouton de bascule pour le Wi-Fi Protected Setup et réglez-le sur "Désactivé" ou "Off". Assurez-vous d'enregistrer vos modifications avant de vous déconnecter.

Pour les organisations disposant de toute une flotte de points d'accès, ce processus doit être répété pour chaque appareil. Les plateformes de gestion de réseau centralisées peuvent grandement faciliter cette tâche, vous permettant souvent de désactiver le WPS sur l'ensemble de votre matériel depuis un seul tableau de bord.

En désactivant cette fonctionnalité, vous supprimez efficacement la porte dérobée vulnérable du code PIN. Désormais, chaque connexion devra s'authentifier correctement à l'aide du mot de passe principal de votre réseau.

Étapes essentielles de renforcement du réseau

Désactiver le WPS est un excellent début, mais vous devriez également superposer plusieurs autres bonnes pratiques de sécurité pour construire un réseau plus résilient. Ces défenses supplémentaires aident à se protéger contre un éventail beaucoup plus large de menaces, et pas seulement celles ciblant un wifi protected setup.

- Maintenez le firmware à jour : Vérifiez et installez toujours les dernières mises à jour du firmware pour tout votre équipement réseau. Les fabricants publient fréquemment des correctifs pour résoudre les failles de sécurité récemment découvertes, améliorer les performances et renforcer la stabilité.

- Mettez en œuvre une surveillance du réseau : Utilisez des outils de surveillance du réseau pour garder un œil sur les tentatives de connexion et le trafic général. Des schémas étranges, comme une tempête de tentatives de connexion échouées depuis un seul appareil, pourraient être le signal d'alarme d'une attaque par force brute en cours.

- Utilisez un chiffrement WPA3 fort : Si votre matériel le prend en charge, mettez à niveau la sécurité de votre réseau vers le WPA3. C'est la norme moderne pour une bonne raison, offrant une bien meilleure protection contre les attaques par devinette de mot de passe hors ligne. Pour une sécurité encore plus avancée, il vaut la peine d'explorer les avantages de l'authentification 802.1X , qui offre un contrôle d'accès puissant et individualisé.

Prendre ces mesures concrètes vous permet de laisser définitivement derrière vous les risques inhérents au WPS. En désactivant la fonctionnalité et en renforçant les défenses de votre réseau, vous pouvez construire une expérience sans fil plus sécurisée et plus fiable pour vos utilisateurs et protéger les données critiques de votre organisation.

Explorer des alternatives Wi-Fi modernes et sécurisées

Compte tenu des risques sérieux qui accompagnent toute forme de Wi-Fi Protected Setup, il est clair que les entreprises ont besoin d'une meilleure façon de gérer l'accès au réseau. Heureusement, le monde de la sécurité sans fil a évolué. Les technologies d'authentification modernes offrent une protection bien supérieure sans compliquer la vie de vos utilisateurs, vous offrant ainsi le meilleur des deux mondes.

S'éloigner des vulnérabilités du WPS signifie adopter des normes robustes et modernes conçues pour le paysage de la sécurité d'aujourd'hui. Ces alternatives ne se contentent pas de protéger votre réseau contre les attaques par force brute ; elles créent une connexion plus professionnelle et plus fluide pour les clients et le personnel. Pour quiconque cherche à laisser les risques du WPS derrière soi, explorer des alternatives Wi-Fi sécurisées, comme l'adoption de systèmes WiFi maillés modernes comme l'Eero Pro 6e , est la première étape critique.

Adopter le WPA3 et l'authentification simultanée des égaux (SAE)

La mise à niveau la plus directe par rapport aux anciens protocoles de sécurité est le WPA3 (Wi-Fi Protected Access 3). Cette norme apporte une nouvelle fonctionnalité puissante appelée Simultaneous Authentication of Equals (SAE), qui modifie complètement la façon dont les appareils rejoignent un réseau. Vous pouvez la considérer comme une poignée de main secrète qui se produit avant l'échange de toute information sensible.

Contrairement au système de code PIN défectueux du WPS, le SAE établit un canal sécurisé et chiffré entre l'appareil et le point d'accès avant même que le mot de passe ne soit envoyé. Cela le rend incroyablement résistant aux attaques par dictionnaire hors ligne qui affectent les anciennes normes. Même si un attaquant parvient à capturer la poignée de main de connexion, il ne peut pas simplement s'en aller et deviner le mot de passe plus tard.

Ce niveau de protection est vital pour toute entreprise qui manipule des informations sensibles, garantissant que même si un mot de passe n'est pas aussi complexe que Fort Knox, la connexion elle-même reste fermement verrouillée.

L'avenir est sans mot de passe avec Passpoint et OpenRoaming

Pour les lieux à fort trafic piétonnier (pensez aux hôtels, centres commerciaux ou aéroports), la connexion parfaite est celle qui ne nécessite aucun effort de la part de l'utilisateur. C'est exactement là que des technologies comme Passpoint et OpenRoaming excellent, créant une expérience Wi-Fi sans mot de passe véritablement fluide et sécurisée.

Ces systèmes permettent à l'appareil d'un utilisateur de se connecter à un réseau participant de manière automatique et sécurisée, sans jamais voir de portail de connexion ni saisir de mot de passe. L'appareil est authentifié à l'aide d'un certificat numérique ou d'identifiants existants (comme un profil d'opérateur mobile), ce qui signifie que la connexion est chiffrée et sécurisée dès le tout premier paquet.

Cette approche élimine les maux de tête liés à la sécurité des réseaux ouverts et les frictions pour l'utilisateur des portails captifs, offrant une expérience premium et sécurisée par défaut. C'est comme avoir un pass VIP qui fonctionne automatiquement dans des milliers de lieux à travers le monde.

Sécurité avancée pour les environnements d'entreprise

Dans un bâtiment d'entreprise ou multi-locataires, les exigences de sécurité sont encore plus élevées. Ici, les réseaux modernes dépendent souvent de méthodes d'authentification avancées qui lient l'accès au réseau directement à l'identité d'un utilisateur, offrant un contrôle granulaire et une visibilité sur qui fait quoi.

Les technologies clés dans ce domaine incluent :

- Authentification basée sur des certificats : Au lieu d'un mot de passe partagé, chaque utilisateur ou appareil obtient un certificat numérique unique. Cela agit comme une pièce d'identité numérique non transférable, accordant l'accès uniquement aux personnes autorisées et à leurs appareils.

- Intégration de l'authentification unique (SSO) : En se connectant à des fournisseurs d'identité comme Entra ID, Google Workspace ou Okta, l'accès au réseau peut être régi par les identifiants d'entreprise existants. Lorsqu'un employé part et que son compte est fermé, son accès Wi-Fi est révoqué instantanément.

Des solutions comme Purple reposent sur ces principes modernes et sécurisés. En utilisant Passpoint, des méthodes basées sur des certificats et des intégrations SSO, Purple offre une alternative sécurisée et sans friction aux systèmes obsolètes comme le WPS. Pour approfondir la façon dont l'identité peut verrouiller votre réseau, vous pourriez être intéressé par notre guide complet sur la sécurité Wi-Fi basée sur l'identité . Cette approche permet aux entreprises d'offrir à la fois une sécurité à toute épreuve et un parcours sans effort pour leurs utilisateurs.

Vous avez des questions sur le Wi-Fi Protected Setup ?

Même lorsque vous savez qu'il est défectueux, le Wi-Fi Protected Setup peut toujours prêter à confusion. Clarifions les choses et abordons certaines des questions les plus courantes pour nous assurer que votre réseau reste sécurisé.

La méthode Push-Button est-elle plus sûre que la méthode du code PIN ?

Oui, la méthode Push-Button est moins risquée que le code PIN, mais c'est un peu comme dire qu'une porte dérobée est légèrement moins ouverte qu'une autre. Ce n'est pas véritablement sécurisé.

Sa seule protection est la très courte fenêtre de deux minutes qu'elle ouvre pour qu'un nouvel appareil se connecte. Un attaquant devrait être physiquement proche et avoir un timing parfait pour exploiter cette brève opportunité. La méthode du code PIN, en revanche, peut être forcée à distance sur plusieurs heures ou jours. Ainsi, bien que le Push-Button soit le moindre de deux maux, les deux méthodes font partie d'un système défaillant. La seule décision véritablement sûre est de désactiver complètement le WPS.

Un mot de passe Wi-Fi fort me protège-t-il des attaques WPS ?

Malheureusement, non. Un mot de passe WPA2 ou WPA3 fort et complexe est un élément essentiel de la sécurité de votre réseau, mais il ne fait absolument rien pour arrêter une attaque par code PIN WPS.

C'est le cœur du problème : la vulnérabilité du code PIN WPS est une entrée séparée qui contourne entièrement le mot de passe principal de votre réseau.

Un attaquant exploitant le code PIN WPS n'a pas besoin de deviner votre mot de passe Wi-Fi. Une fois qu'il a forcé le code PIN à huit chiffres, le routeur lui remet simplement les identifiants du réseau. Votre mot de passe soigneusement choisi devient totalement inutile.

Puis-je utiliser le WPS en toute sécurité pour des appareils simples comme une imprimante ?

C'est une raison courante pour laquelle les gens laissent le WPS activé, en particulier pour les appareils qui n'ont pas d'écran ou de clavier pour saisir des mots de passe. Cela peut sembler être un risque mineur pour un appareil simple, mais cela laisse tout de même l'ensemble de votre réseau exposé.

Même un appareil "simple" comme une imprimante est un point d'entrée. Si un attaquant obtient l'accès via cette imprimante, il a un pied dans votre réseau. À partir de là, il peut essayer de se déplacer latéralement pour attaquer des cibles plus précieuses comme des serveurs, des systèmes de point de vente ou des bases de données clients. La brève commodité de connecter un appareil ne vaut tout simplement pas le risque permanent que cela crée pour l'ensemble de votre infrastructure. La seule option sécurisée est de le désactiver.

Chez Purple, nous croyons au remplacement des systèmes obsolètes comme le WPS par des réseaux sécurisés basés sur l'identité. Notre plateforme utilise une authentification moderne et sans mot de passe comme Passpoint et le SSO, vous offrant à la fois une sécurité à toute épreuve et une expérience de connexion fluide pour vos utilisateurs. Découvrez comment Purple peut moderniser la sécurité de votre réseau .