2026 मध्ये HTTPS Captive Portals: HSTS आणि ब्राउझर हार्डनिंग जुन्या पद्धती कशा मोडीत काढत आहेत

हे मार्गदर्शक 2026 मध्ये HSTS आणि ब्राउझरच्या HTTPS-प्रथम धोरणांमुळे जुने HTTP-इंटरसेप्ट Captive Portals कसे मोडीत निघत आहेत, याची माहिती देते. हे नेटवर्क आर्किटेक्ट्सना CAPPORT API आणि Passpoint (Hotspot 2.0) यांसारख्या आधुनिक पर्यायांची अंमलबजावणी करण्यासाठी कृतीयोग्य तांत्रिक मार्गदर्शन पुरवते, ज्यामुळे सुरक्षित आणि विश्वसनीय गेस्ट WiFi प्रवेश सुनिश्चित होतो.

🎧 हे मार्गदर्शक ऐका

ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल विश्लेषण: HSTS इंटरसेप्ट पॅटर्न का मोडीत काढतो

- HSTS प्रीलोड समस्या

- ब्राउझर हार्डनिंग: HTTPS-प्रथम मोड

- आधुनिक पर्याय: CAPPORT आणि Passpoint

- 1. CAPPORT API (RFC 8908 आणि RFC 8910)

- 2. Passpoint (Hotspot 2.0) आणि OpenRoaming

- अंमलबजावणी मार्गदर्शक

- टप्पा 1: CAPPORT सह विद्यमान पोर्टल्स स्थिर करा

- टप्पा 2: सुरक्षित, अखंड प्रवेशासाठी Passpoint तैनात करा

- टप्पा 3: हायब्रिड प्रोग्रेसिव्ह ऑनबोर्डिंग मॉडेल

- सर्वोत्तम पद्धती

- समस्यानिवारण आणि जोखीम कमी करणे

- ROI आणि व्यावसायिक परिणाम

कार्यकारी सारांश

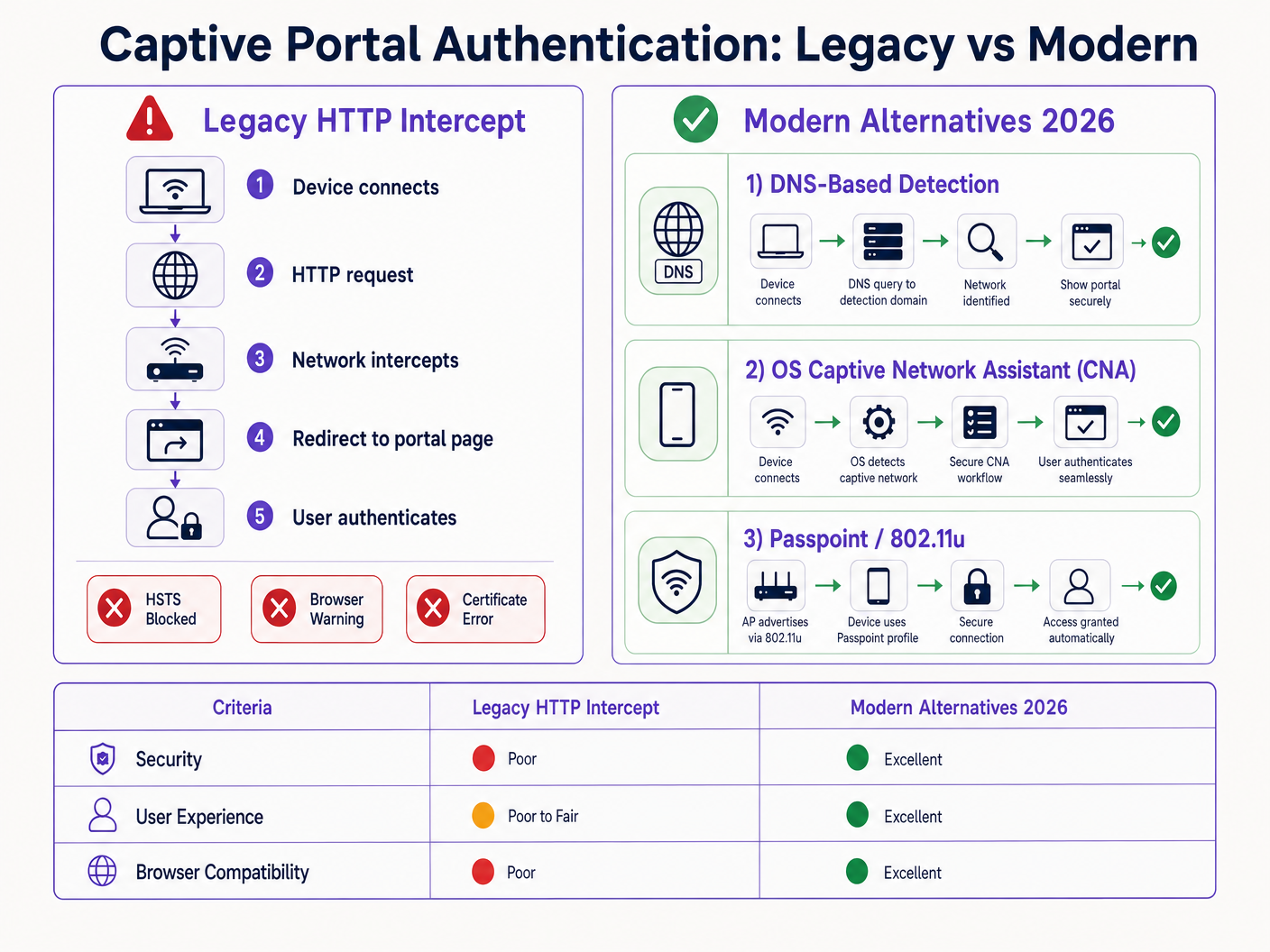

जुनी Captive Portal पद्धत—HTTP ट्रॅफिक अडवणे आणि 302 रीडायरेक्ट जारी करणे—आता कालबाह्य झाली आहे. HTTP Strict Transport Security (HSTS) आणि आक्रमक ब्राउझर हार्डनिंगमुळे, पारंपारिक 'अडवणे आणि रीडायरेक्ट करणे' यंत्रणा हॉस्पिटॅलिटी , रिटेल आणि एंटरप्राइझ वातावरणात मोठ्या प्रमाणावर अयशस्वी होत आहे. 2026 पर्यंत, Chrome डीफॉल्टनुसार HTTPS-प्रथम वर्तन लागू करत असल्याने आणि HSTS प्रीलोड सूची 100,000 डोमेनपेक्षा जास्त असल्याने, नेटवर्क कंट्रोलर्स आता पोर्टल शोधण्यासाठी एनक्रिप्ट न केलेल्या HTTP विनंत्यांवर अवलंबून राहू शकत नाहीत.

IT व्यवस्थापक आणि नेटवर्क आर्किटेक्ट्ससाठी, हा एक महत्त्वाचा आर्किटेक्चरल बदल आहे. अखंड गेस्ट WiFi प्रवेश राखण्यासाठी आता तुमच्या ऑनबोर्डिंग प्रवाहाचे आधुनिकीकरण करणे आवश्यक आहे. हे मार्गदर्शक जुन्या पोर्टल्सना मोडीत काढणाऱ्या तांत्रिक यंत्रणांचे तपशील देते आणि विक्रेता-निरपेक्ष अंमलबजावणीचा मार्ग पुढे मांडते: तात्काळ स्थिरतेसाठी CAPPORT API (RFC 8908/8910) तैनात करणे आणि सुरक्षित, शून्य-स्पर्श कनेक्टिव्हिटीसाठी Passpoint (Hotspot 2.0) आणि OpenRoaming कडे स्थलांतर करणे.

तांत्रिक सखोल विश्लेषण: HSTS इंटरसेप्ट पॅटर्न का मोडीत काढतो

पारंपारिक Captive Portal एका मूलभूत गृहितकावर अवलंबून असतो: क्लायंट डिव्हाइस पोर्ट 80 वर एक एनक्रिप्ट न केलेली HTTP विनंती करेल जी नेटवर्क ॲक्सेस सर्व्हर (NAS) किंवा कंट्रोलर अडवू शकेल आणि पोर्टलच्या स्प्लॅश पेजवर रीडायरेक्ट करू शकेल.

हे गृहितक आता वैध नाही.

HSTS प्रीलोड समस्या

RFC 6797 मध्ये परिभाषित केल्यानुसार, HTTP Strict Transport Security (HSTS) वेब सर्व्हरला हे घोषित करण्याची परवानगी देते की वेब ब्राउझर्सनी केवळ सुरक्षित HTTPS कनेक्शन वापरून त्याच्याशी संवाद साधावा. जेव्हा एखादा वापरकर्ता HTTP द्वारे HSTS-संरक्षित डोमेनमध्ये प्रवेश करण्याचा प्रयत्न करतो, तेव्हा कोणताही नेटवर्क ट्रॅफिक पाठवण्यापूर्वी ब्राउझर विनंतीला अंतर्गतपणे HTTPS मध्ये अपग्रेड करतो.

विनंती एनक्रिप्टेड असल्याने, नेटवर्क कंट्रोलर होस्ट हेडर तपासू शकत नाही किंवा HTTP 302 रीडायरेक्ट जारी करू शकत नाही. त्याऐवजी, कंट्रोलर HTTPS ट्रॅफिक अडवतो आणि स्वतःचे पोर्टल प्रमाणपत्र सादर करतो. हे प्रमाणपत्र विनंती केलेल्या डोमेनशी (उदा. google.com) जुळत नसल्यामुळे, ब्राउझर एक गंभीर NET::ERR_CERT_AUTHORITY_INVALID एरर देतो. वापरकर्ता ब्लॉक होतो आणि पोर्टल कधीही लोड होत नाही.

HSTS प्रीलोड सूची ही समस्या आणखी वाढवते. ब्राउझर्स डोमेनची एक सूची हार्डकोड करतात ज्यामध्ये नेहमी HTTPS द्वारे प्रवेश करणे आवश्यक आहे, अगदी पहिल्या भेटीवर देखील. 2026 मध्ये, या सूचीमध्ये अक्षरशः सर्व प्रमुख ग्राहक गंतव्यस्थाने समाविष्ट आहेत. जेव्हा एखादा गेस्ट तुमच्या नेटवर्कशी कनेक्ट होतो आणि एक सामान्य URL टाइप करतो, तेव्हा ब्राउझर HTTPS सक्ती करतो, ज्यामुळे प्रमाणपत्र एरर येते आणि Captive Portal प्रवाह खंडित होतो.

ब्राउझर हार्डनिंग: HTTPS-प्रथम मोड

HSTS च्या पलीकडे, ब्राउझर विक्रेत्यांनी त्यांच्या डीफॉल्ट वर्तनांना पद्धतशीरपणे मजबूत केले आहे. 2025 च्या उत्तरार्धात, Google ने घोषणा केली की Chrome 154 (ऑक्टोबर 2026 मध्ये रिलीज झालेला) सार्वजनिक साइट्सवरील सर्व वापरकर्त्यांसाठी डीफॉल्टनुसार "नेहमी सुरक्षित कनेक्शन वापरा" सक्षम करेल. Safari आणि Firefox ने समान HTTPS-प्रथम मोड लागू केले आहेत.

याचा अर्थ असा की HSTS प्रीलोड सूचीमध्ये नसलेल्या डोमेनसाठी देखील, ब्राउझर प्रथम HTTPS कनेक्शनचा प्रयत्न करेल. HTTP इंटरसेप्ट पॅटर्न प्रभावीपणे कालबाह्य झाला आहे.

आधुनिक पर्याय: CAPPORT आणि Passpoint

कार्यक्षमता पुनर्संचयित करण्यासाठी आणि वापरकर्ता अनुभव सुधारण्यासाठी, नेटवर्क आर्किटेक्ट्सनी आधुनिक Captive Portal शोध यंत्रणा आणि प्रमाणीकरण फ्रेमवर्ककडे संक्रमण करणे आवश्यक आहे.

1. CAPPORT API (RFC 8908 आणि RFC 8910)

इंटरनेट इंजिनियरिंग टास्क फोर्स (IETF) ने CAPPORT आर्किटेक्चरसह Captive Portal शोध समस्येचे निराकरण केले. अडवलेल्या वेब ट्रॅफिकवर अवलंबून न राहता, CAPPORT एक स्पष्ट सिग्नलिंग यंत्रणा प्रदान करते.

- RFC 8910 (Captive-Portal Identification): नेटवर्क DHCP (पर्याय 114) किंवा IPv6 राउटर जाहिराती वापरून क्लायंट डिव्हाइसला Captive Portal API चा URI प्रदान करते.

- RFC 8908 (Captive Portal API): क्लायंट प्रदान केलेल्या URI (एक JSON एंडपॉइंट) ला क्वेरी करतो हे निर्धारित करण्यासाठी की ते Captive आहे की नाही आणि वापरकर्त्यास दिसणाऱ्या पोर्टल पेजचा URL मिळवण्यासाठी.

जेव्हा अंमलात आणले जाते, तेव्हा क्लायंट OS (iOS, Android, Windows) वापरकर्ता ब्राउझर उघडण्यापूर्वी पोर्टलला मूळतः शोधते. OS त्याचे Captive Network Assistant (CNA) लाँच करते आणि सुरक्षित HTTPS कनेक्शनवर थेट पोर्टल URL लोड करते. हे HTTP इंटरसेप्शनची गरज दूर करते आणि प्रमाणपत्र त्रुटी टाळते.

2. Passpoint (Hotspot 2.0) आणि OpenRoaming

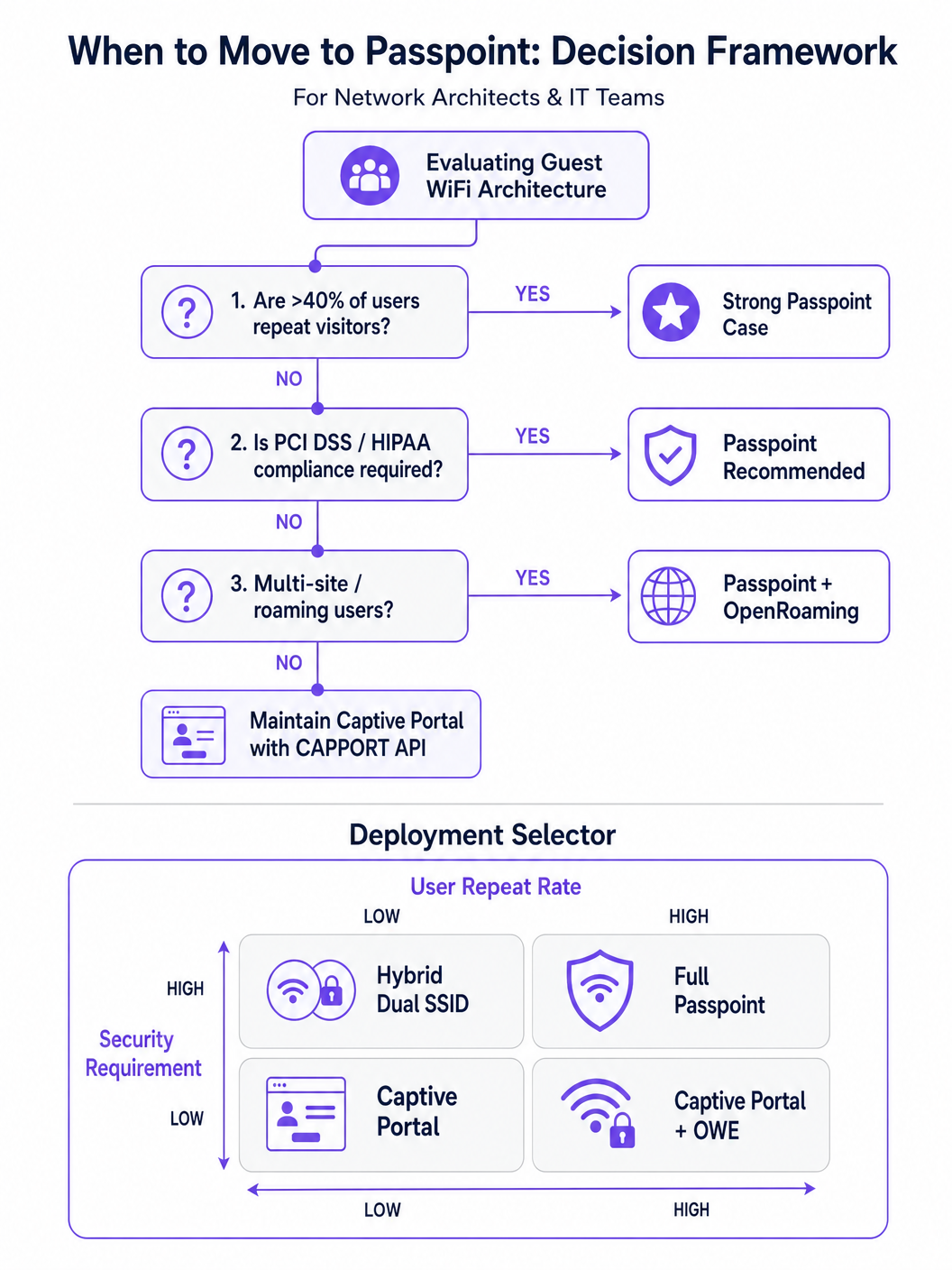

पुनरावृत्ती करणारे अभ्यागत किंवा उच्च सुरक्षा आवश्यकता असलेल्या वातावरणासाठी, Passpoint (IEEE 802.11u वर आधारित) Captive Portal साठी निश्चित पर्याय आहे.

Passpoint MAC लेयरवर कार्य करते. ॲक्सेस पॉइंट (AP) शी संलग्न होण्यापूर्वी, क्लायंट डिव्हाइस नेटवर्कची क्षमता आणि रोमिंग कन्सोर्टियम शोधण्यासाठी ॲक्सेस नेटवर्क क्वेरी प्रोटोकॉल (ANQP) वापरते. जर डिव्हाइसमध्ये जुळणारे क्रेडेन्शियल (उदा. मागील भेटीदरम्यान स्थापित केलेले प्रोफाइल किंवा ओळख प्रदात्याद्वारे) असेल, तर ते 802.1X आणि WPA2/WPA3-एंटरप्राइझ वापरून आपोआप प्रमाणीकरण करते.

हा दृष्टिकोन सेल्युलर-सारखी, शून्य-स्पर्श कनेक्टिव्हिटी प्रदान करतो. हे हवेतून ट्रॅफिक एनक्रिप्ट करते, ज्यामुळे ओपन नेटवर्क आणि इव्हिल ट्विन हल्ल्यांचा धोका कमी होतो. Passpoint वर आधारित OpenRoaming, ओळख प्रदात्यांना एकत्र करून हे विस्तारित करते, ज्यामुळे वापरकर्त्यांना वेगवेगळ्या ठिकाणी अखंडपणे रोम करण्याची परवानगी मिळते. विशेष म्हणजे, Purple Connect परवान्याअंतर्गत OpenRoaming सारख्या सेवांसाठी एक विनामूल्य ओळख प्रदाता म्हणून कार्य करते, ज्यामुळे प्रति-वापरकर्ता परवाना शुल्काशिवाय व्यापक अवलंब सुलभ होते.

अंमलबजावणी मार्गदर्शक

एक लवचिक अतिथी प्रवेश आर्किटेक्चर तैनात करण्यासाठी टप्प्याटप्प्याने दृष्टिकोन आवश्यक आहे, ज्यामध्ये तात्काळ उपाययोजनांपासून धोरणात्मक परिवर्तनाकडे वाटचाल केली जाते.

टप्पा 1: CAPPORT सह विद्यमान पोर्टल्स स्थिर करा

जर तुम्हाला डेटा कॅप्चरसाठी किंवा WiFi Analytics साठी पारंपरिक Captive Portal राखणे आवश्यक असेल, तर HSTS बिघाड टाळण्यासाठी तुम्हाला CAPPORT लागू करणे आवश्यक आहे.

- DHCP पर्याय 114 कॉन्फिगर करा: तुमच्या पोर्टलच्या API एंडपॉइंटकडे (उदा.

https://portal.yourvenue.com/capport) निर्देश करणारा पर्याय 114 प्रसारित करण्यासाठी तुमचा DHCP सर्व्हर किंवा नेटवर्क कंट्रोलर अपडेट करा. - RFC 8908 API लागू करा: तुमचा पोर्टल सर्व्हर Captive स्थिती आणि वापरकर्त्यास दिसणारे URL दर्शविणाऱ्या वैध JSON सह API विनंतीला प्रतिसाद देतो याची खात्री करा.

- एक समर्पित, वैध होस्टनेम वापरा: पोर्टल HTTPS वर वैध, CA-स्वाक्षरी केलेल्या प्रमाणपत्रासह सर्व्ह केले जाणे आवश्यक आहे. स्व-स्वाक्षरी केलेले प्रमाणपत्र किंवा HSTS प्रीलोड सूचीमध्ये असलेले होस्टनेम कधीही वापरू नका.

- OS प्रोबला परवानगी द्या: OS-स्तरीय Captive Portal शोध प्रोब (उदा.

captive.apple.com,connectivitycheck.gstatic.com) ला वॉल गार्डन प्री-ऑथेंटिकेशनद्वारे परवानगी दिली आहे याची खात्री करा.

टप्पा 2: सुरक्षित, अखंड प्रवेशासाठी Passpoint तैनात करा

Passpoint कडे संक्रमण केल्याने सुरक्षा आणि वापरकर्ता अनुभव लक्षणीयरीत्या वाढतो, विशेषतः Healthcare आणि Transport उपयोजनांमध्ये.

- पायाभूत सुविधा समर्थन सत्यापित करा: तुमचे APs आणि कंट्रोलर Hotspot 2.0/Passpoint आणि 802.1X प्रमाणीकरणास समर्थन देतात याची खात्री करा.

- ANQP प्रोफाईल कॉन्फिगर करा: तुमच्या नेटवर्क कंट्रोलरमध्ये ठिकाणाचे नाव, रोमिंग कन्सोर्टियम OIs आणि NAI रील्म्स परिभाषित करा.

- RADIUS/AAA बॅकएंड स्थापित करा: EAP प्रमाणीकरण (उदा. EAP-TLS, EAP-TTLS) हाताळण्यास सक्षम RADIUS सर्व्हर लागू करा.

- प्रोफाईल प्रोव्हिजनिंग लागू करा: वापरकर्ता डिव्हाइसेसवर Passpoint प्रोफाईल प्रोव्हिजन करण्यासाठी ऑनलाइन साइन-अप (OSU) सर्व्हर वापरा किंवा Purple SecurePass सारख्या प्लॅटफॉर्मसह समाकलित करा.

टप्पा 3: हायब्रिड प्रोग्रेसिव्ह ऑनबोर्डिंग मॉडेल

ज्या ठिकाणी अखंड प्रवेश आणि प्रारंभिक डेटा कॅप्चर दोन्ही आवश्यक आहे (उदा. निष्ठा वाढवू पाहणारे किरकोळ वातावरण), तेथे हायब्रिड दृष्टिकोन इष्टतम आहे.

- पहिली भेट: वापरकर्ता एका ओपन SSID शी कनेक्ट होतो आणि CAPPORT-सक्षम Captive Portal कडे निर्देशित केला जातो. पोर्टल आवश्यक डेटा (उदा. ईमेल, अटींची स्वीकृती) कॅप्चर करते आणि डिव्हाइसला Passpoint प्रोफाईल प्रोव्हिजन करते.

- पुढील भेटी: वापरकर्त्याचे डिव्हाइस ANQP द्वारे Passpoint नेटवर्क स्वयंचलितपणे शोधते आणि 802.1X वापरून अखंडपणे प्रमाणीकरण करते. Captive Portal पूर्णपणे बायपास केले जाते.

सर्वोत्तम पद्धती

- 'घर्षणरहित' मार्केटिंग भाषा टाळा: तांत्रिक वास्तवावर लक्ष केंद्रित करा. दीर्घकाळ अखंडता प्राप्त करण्यासाठी Passpoint ला प्रारंभिक प्रोव्हिजनिंगमध्ये काही घर्षण आवश्यक आहे.

- अतिथी ट्रॅफिकचे विभाजन करा: प्रमाणीकरण पद्धती काहीही असली तरी, अतिथी ट्रॅफिक VLANs आणि फायरवॉल वापरून कॉर्पोरेट नेटवर्कपासून तार्किकरित्या वेगळे केले पाहिजे, जे Internet of Things Architecture: A Complete Guide शी सुसंगत आहे.

- प्रमाणपत्र मुदतवाढ तपासा: तुमच्या पोर्टल किंवा RADIUS सर्व्हरवरील कालबाह्य झालेले TLS प्रमाणपत्र गंभीर प्रमाणीकरण अपयश निर्माण करेल. स्वयंचलित नूतनीकरण आणि देखरेख लागू करा.

- डेटा गोपनीयता नियमांचे पालन करा: तुमची डेटा कॅप्चर आणि धारणा धोरणे स्थानिक कायद्यांशी सुसंगत असल्याची खात्री करा. विशिष्ट प्रादेशिक मार्गदर्शनासाठी, Brazil LGPD and Guest WiFi: A Compliance Guide सारख्या संसाधनांचा संदर्भ घ्या.

समस्यानिवारण आणि जोखीम कमी करणे

- लक्षण: iOS डिव्हाइसेसवर रिकामी CNA स्क्रीन दिसते.

- कारण: पोर्टल पृष्ठावर बाह्य डोमेनवर होस्ट केलेले संसाधने (प्रतिमा, स्क्रिप्ट) आहेत, जे वॉल गार्डनद्वारे अवरोधित केले आहेत.

- उपाय: सर्व आवश्यक पोर्टल मालमत्ता स्थानिक पातळीवर होस्ट करा किंवा आवश्यक बाह्य डोमेन प्री-ऑथ अलाउलिस्टमध्ये जोडा.

- लक्षण: Android डिव्हाइसेस पोर्टलऐवजी प्रमाणपत्र चेतावणी दर्शवतात.

- कारण: कंट्रोलर प्रीलोड केलेल्या HSTS डोमेनवर HTTPS ट्रॅफिक इंटरसेप्ट करत आहे, किंवा पोर्टलचे TLS प्रमाणपत्र अवैध/स्व-स्वाक्षरी केलेले आहे.

- उपाय: CAPPORT लागू करा आणि पोर्टल समर्पित होस्टनेमवर CA-स्वाक्षरी केलेले प्रमाणपत्र वापरते याची खात्री करा.

- लक्षण: Windows 11 वर Passpoint प्रोफाईल इन्स्टॉलेशन अयशस्वी होते.

- कारण: प्रोव्हिजनिंग सर्व्हरची प्रमाणपत्र साखळी अपूर्ण आहे किंवा OS द्वारे अविश्वसनीय आहे.

- उपाय: TLS हँडशेक दरम्यान पूर्ण प्रमाणपत्र साखळी (मध्यवर्ती CAs सह) सर्व्ह केली जाते याची पडताळणी करा.

ROI आणि व्यावसायिक परिणाम

लेगसी HTTP इंटरसेप्ट पोर्टल्समधून आधुनिक CAPPORT आणि Passpoint आर्किटेक्चरकडे संक्रमण केल्याने मोजता येण्याजोगा व्यावसायिक मूल्य मिळते:

- कमी झालेले सपोर्ट तिकीट: HSTS-संबंधित प्रमाणपत्र त्रुटी दूर केल्याने अतिथी कनेक्टिव्हिटी समस्यांबाबत IT हेल्पडेस्कचे प्रमाण थेट कमी होते.

- वाढलेले कनेक्शन दर: विश्वसनीय OS-स्तरीय पोर्टल डिटेक्शनमुळे अधिक अतिथी यशस्वीरित्या ऑनबोर्डिंग प्रक्रिया पूर्ण करतात, ज्यामुळे मार्केटिंग उपक्रमांसाठी तुमचे पोहोचणारे प्रेक्षक वाढतात.

- वर्धित सुरक्षा स्थिती: Passpoint आणि WPA3-Enterprise कडे संक्रमण केल्याने ओपन नेटवर्कशी संबंधित धोके कमी होतात, ज्यामुळे गुप्तपणे ऐकणे आणि इव्हिल ट्विन हल्ल्यांपासून संरक्षण मिळते, जे वित्त आणि Healthcare सारख्या क्षेत्रांमध्ये अनुपालनासाठी महत्त्वपूर्ण आहे.

- सुधारित वापरकर्ता अनुभव: Passpoint द्वारे झिरो-टच रोमिंगमुळे वापरकर्त्याचे समाधान आणि पुन्हा सहभाग वाढतो, ज्यामुळे Indoor Positioning System: UWB, BLE, & WiFi Guide आणि Your Guide to Enterprise In Car Wi Fi Solutions सारख्या व्यापक डिजिटल उपक्रमांना समर्थन मिळते.

महत्त्वाच्या संज्ञा आणि व्याख्या

HSTS (HTTP Strict Transport Security)

A web security policy mechanism that forces web browsers to interact with domains only via secure HTTPS connections, preventing protocol downgrade attacks and HTTP interception.

When IT teams see an increase in certificate errors on guest networks, HSTS enforcement on popular domains is typically the root cause, breaking legacy redirect mechanisms.

HSTS Preload List

A hardcoded list built into modern web browsers containing domains that must always be accessed via HTTPS, even on the very first visit.

If a user attempts to navigate to a preloaded domain (like google.com) while behind a legacy captive portal, the browser will refuse the HTTP connection, preventing the portal redirect.

CAPPORT (Captive Portal Architecture)

An IETF standard (RFC 8908 and 8910) that uses DHCP or IPv6 Router Advertisements to explicitly signal the presence and URL of a captive portal to a client device.

Implementing CAPPORT is the primary remediation strategy for network architects to fix broken portal detection on modern iOS, Android, and Windows devices.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance specification based on IEEE 802.11u that enables devices to automatically discover and securely authenticate to Wi-Fi networks without user intervention.

Used in enterprise and multi-site deployments to replace captive portals entirely, providing cellular-like roaming and WPA3-Enterprise security.

ANQP (Access Network Query Protocol)

A layer 2 protocol used by client devices to query Access Points for network information (like roaming partners and supported authentication types) before associating.

ANQP is the discovery mechanism that allows a Passpoint-enabled device to determine if it has the correct credentials to join a specific network silently.

CNA (Captive Network Assistant)

The OS-level pseudo-browser that automatically opens when a device detects it is behind a captive portal, allowing the user to authenticate before gaining full internet access.

IT teams must ensure their walled garden allows access to the OS-specific probe URLs (e.g., captive.apple.com) so the CNA triggers correctly.

OpenRoaming

A global Wi-Fi roaming federation that allows users to connect automatically and securely across different venues using a single set of credentials provided by an identity provider.

Venues adopt OpenRoaming to provide seamless access for guests, leveraging identity providers like Purple to manage authentication without complex bilateral agreements.

Walled Garden

A restricted network environment where unauthenticated users can only access a specific set of pre-approved IP addresses or domains necessary for the login process.

Misconfigured walled gardens that block OS detection probes or external portal assets are a leading cause of blank screens and failed guest onboarding.

केस स्टडीज

A 400-room enterprise hotel is experiencing a 30% drop in successful guest WiFi connections. Users report seeing 'Your connection is not private' (NET::ERR_CERT_AUTHORITY_INVALID) errors on their smartphones when trying to access the network. The hotel currently uses a legacy open SSID that intercepts port 80 traffic to redirect to a branded splash page.

The IT team must immediately implement the CAPPORT API (RFC 8908/8910). First, configure the network controller's DHCP server to broadcast Option 114, providing the URI of the captive portal API. Second, deploy the RFC 8908 JSON endpoint on the portal server. Third, ensure the portal is hosted on a dedicated subdomain (e.g., wifi.hoteldomain.com) with a valid, CA-signed TLS certificate. Finally, verify that OS detection URLs (like captive.apple.com) are allowed pre-authentication.

A large retail chain with 500 locations wants to implement seamless WiFi roaming for their loyalty app users, eliminating the need for customers to interact with a captive portal on every visit, while still maintaining high security standards (WPA3).

The architect should deploy a Passpoint (Hotspot 2.0) architecture. The initial onboarding can occur via the retailer's loyalty app, which provisions a Passpoint profile (credential) to the user's device. The APs across all 500 locations must be configured to broadcast the appropriate ANQP roaming consortium OIs. A centralized RADIUS infrastructure will handle the 802.1X EAP authentication when the device automatically associates with the network.

परिस्थिती विश्लेषण

Q1. Your organisation is deploying a new guest WiFi network across 50 regional offices. Security policy mandates that all wireless traffic must be encrypted over the air, but the marketing team insists on capturing user email addresses upon first connection. Which architecture should you propose?

💡 संकेत:Consider how to balance the requirement for initial data capture with the mandate for over-the-air encryption.

शिफारस केलेला दृष्टिकोन दाखवा

Propose a hybrid progressive onboarding architecture. First-time users connect to an open SSID and are directed to a CAPPORT-enabled captive portal to provide their email address. Upon submission, the portal provisions a Passpoint profile to the device. The device then automatically transitions to a secure, WPA3-Enterprise encrypted Passpoint SSID for all subsequent traffic and future visits. This satisfies marketing's data capture requirement while enforcing security policy for the vast majority of network usage.

Q2. A client complains that their newly designed, highly customized captive portal page is displaying a blank white screen on all modern iOS devices, although it works perfectly on older Android phones. The portal relies heavily on external web fonts and a third-party analytics script.

💡 संकेत:Think about how the iOS Captive Network Assistant (CNA) interacts with external resources before the device is fully authenticated.

शिफारस केलेला दृष्टिकोन दाखवा

The issue is a misconfigured walled garden. The iOS CNA is attempting to render the portal page, but the external domains hosting the web fonts and analytics scripts are blocked by the network controller pre-authentication. Because these resources cannot load, the CNA stalls and displays a blank screen. The solution is to either host all required assets locally on the portal server or add the specific external domains (FQDNs) to the controller's pre-authentication allowlist.

Q3. During a network audit, you discover that the legacy captive portal is intercepting traffic and serving a self-signed certificate. You are tasked with upgrading the system to use the CAPPORT API. What specific certificate requirements must be met for the new portal server?

💡 संकेत:Consider how modern browsers and OS CNAs handle certificate validation during the captive portal detection phase.

शिफारस केलेला दृष्टिकोन दाखवा

The new portal server must be accessed via a dedicated Fully Qualified Domain Name (FQDN) that is NOT on the HSTS preload list. Furthermore, it must use a valid TLS certificate issued by a publicly trusted Certificate Authority (CA). Self-signed certificates will be rejected by the OS CNA and modern browsers, preventing the portal from loading and halting the onboarding process.