Portais Cativos HTTPS em 2026: Porque é que o HSTS e o Reforço dos Navegadores Estão a Quebrar os Padrões Antigos

Este guia detalha como o HSTS e as políticas HTTPS-first dos navegadores estão a quebrar os portais cativos legados de interceção HTTP em 2026. Fornece orientação técnica acionável para arquitetos de rede implementarem alternativas modernas, incluindo a CAPPORT API e o Passpoint (Hotspot 2.0), garantindo acesso WiFi de convidado seguro e fiável.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada: Porque é que o HSTS Quebra o Padrão de Interceção

- O Problema do Pré-carregamento HSTS

- Reforço dos Navegadores: Modo HTTPS-First

- Alternativas Modernas: CAPPORT e Passpoint

- 1. A CAPPORT API (RFC 8908 e RFC 8910)

- 2. Passpoint (Hotspot 2.0) e OpenRoaming

- Guia de Implementação

- Fase 1: Estabilizar Portais Existentes com CAPPORT

- Fase 2: Implementar Passpoint para Acesso Seguro e Contínuo

- Fase 3: O Modelo de Onboarding Progressivo Híbrido

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

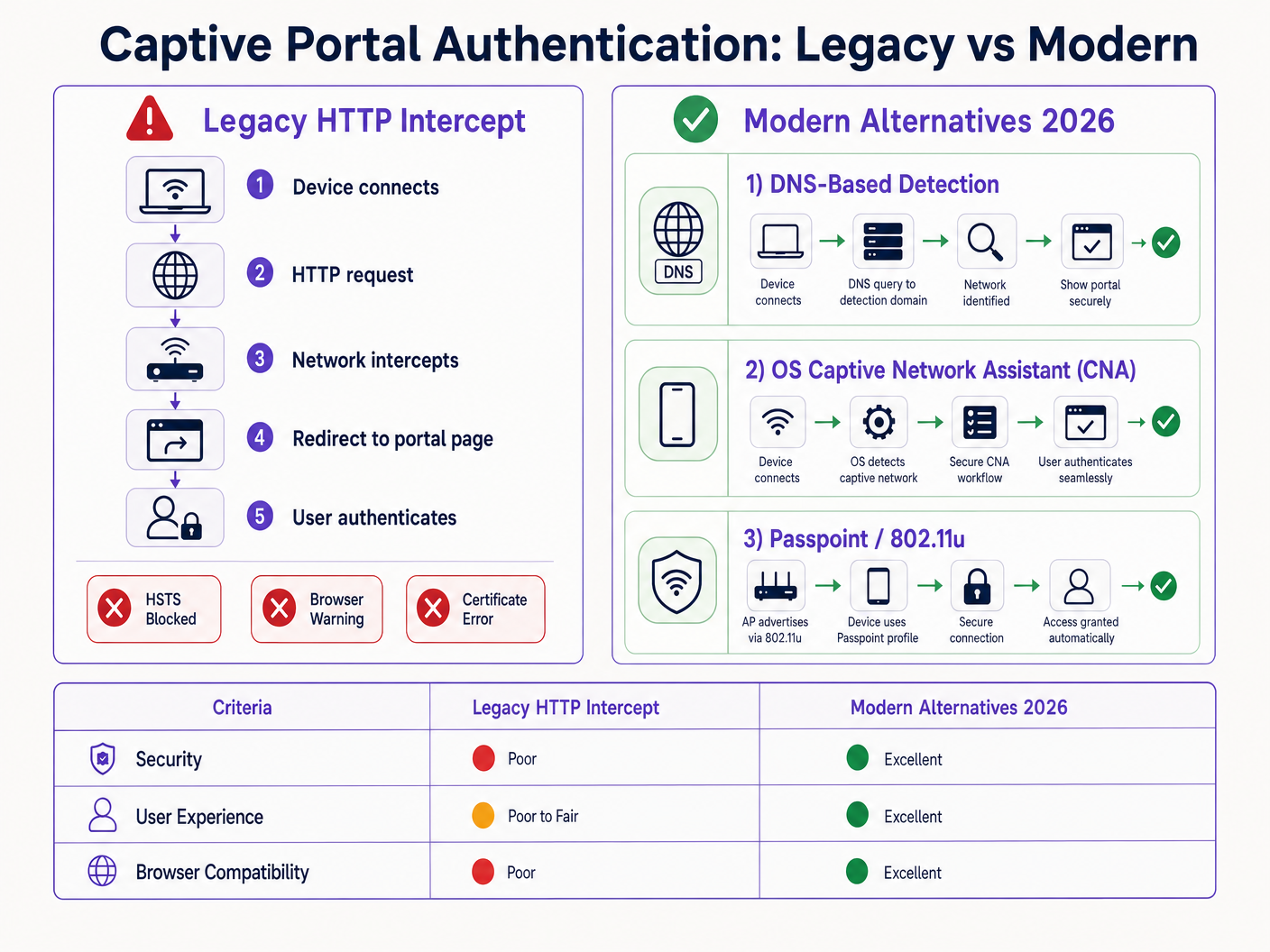

O padrão legado de portal cativo — intercetar tráfego HTTP e emitir um redirecionamento 302 — está obsoleto. Impulsionado pelo HTTP Strict Transport Security (HSTS) e pelo reforço agressivo dos navegadores, o mecanismo tradicional de 'interceção e redirecionamento' está a falhar em larga escala em Hospitality , Retail e ambientes empresariais. A partir de 2026, com o Chrome a impor o comportamento HTTPS-first por predefinição e a lista de pré-carregamento HSTS a exceder 100.000 domínios, os controladores de rede já não podem depender de pedidos HTTP não encriptados para acionar a deteção do portal.

Para gestores de TI e arquitetos de rede, isto representa uma mudança arquitetónica crítica. Manter um acesso Guest WiFi contínuo exige agora a modernização do seu fluxo de integração. Este guia detalha os mecanismos técnicos que estão a quebrar os portais legados e descreve o caminho de implementação agnóstico a fornecedores: implementar a CAPPORT API (RFC 8908/8910) para estabilidade imediata, e migrar para Passpoint (Hotspot 2.0) e OpenRoaming para conectividade segura e sem toque.

Análise Técnica Aprofundada: Porque é que o HSTS Quebra o Padrão de Interceção

O portal cativo tradicional baseia-se numa premissa fundamental: o dispositivo cliente fará um pedido HTTP não encriptado na porta 80 que o servidor de acesso à rede (NAS) ou controlador pode intercetar e redirecionar para a página de apresentação do portal.

Esta premissa já não é válida.

O Problema do Pré-carregamento HSTS

O HTTP Strict Transport Security (HSTS), definido no RFC 6797, permite que um servidor web declare que os navegadores web devem interagir com ele apenas usando ligações HTTPS seguras. Quando um utilizador tenta aceder a um domínio protegido por HSTS via HTTP, o navegador atualiza internamente o pedido para HTTPS antes que qualquer tráfego de rede seja enviado.

Como o pedido é encriptado, o controlador de rede não pode inspecionar o cabeçalho do host ou emitir um redirecionamento HTTP 302. Em vez disso, o controlador interceta o tráfego HTTPS e apresenta o seu próprio certificado de portal. Uma vez que este certificado não corresponde ao domínio solicitado (por exemplo, google.com), o navegador lança um erro fatal NET::ERR_CERT_AUTHORITY_INVALID. O utilizador é bloqueado e o portal nunca carrega.

A lista de Pré-carregamento HSTS exacerba este problema. Os navegadores codificam uma lista de domínios que devem ser sempre acedidos via HTTPS, mesmo na primeira visita. Em 2026, esta lista inclui praticamente todos os principais destinos de consumo. Quando um convidado se conecta à sua rede e digita um URL comum, o navegador força o HTTPS, acionando o erro de certificado e quebrando o fluxo do portal cativo.

Reforço dos Navegadores: Modo HTTPS-First

Além do HSTS, os fornecedores de navegadores têm reforçado sistematicamente os seus comportamentos predefinidos. No final de 2025, a Google anunciou que o Chrome 154 (lançado em outubro de 2026) ativaria "Sempre Usar Conexões Seguras" por predefinição para todos os utilizadores em sites públicos. O Safari e o Firefox implementaram modos HTTPS-first semelhantes.

Isto significa que, mesmo para domínios que não estão na lista de pré-carregamento HSTS, o navegador tentará primeiro uma ligação HTTPS. O padrão de interceção HTTP está efetivamente obsoleto.

Alternativas Modernas: CAPPORT e Passpoint

Para restaurar a funcionalidade e melhorar a experiência do utilizador, os arquitetos de rede devem fazer a transição para mecanismos modernos de deteção de portal cativo e frameworks de autenticação.

1. A CAPPORT API (RFC 8908 e RFC 8910)

A Internet Engineering Task Force (IETF) abordou o problema da deteção de portal cativo com a arquitetura CAPPORT. Em vez de depender do tráfego web intercetado, o CAPPORT fornece um mecanismo de sinalização explícito.

- RFC 8910 (Identificação de Portal Cativo): A rede usa DHCP (Opção 114) ou Anúncios de Router IPv6 para fornecer ao dispositivo cliente o URI da API do portal cativo.

- RFC 8908 (Captive Portal API): O cliente consulta o URI fornecido (um endpoint JSON) para determinar se está cativo e para obter o URL da página do portal voltada para o utilizador.

Quando implementado, o SO cliente (iOS, Android, Windows) deteta nativamente o portal antes que o utilizador abra um navegador. O SO lança o seu Assistente de Rede Cativa (CNA) e carrega o URL do portal diretamente através de uma ligação HTTPS segura. Isto elimina a necessidade de interceção HTTP e evita erros de certificado.

2. Passpoint (Hotspot 2.0) e OpenRoaming

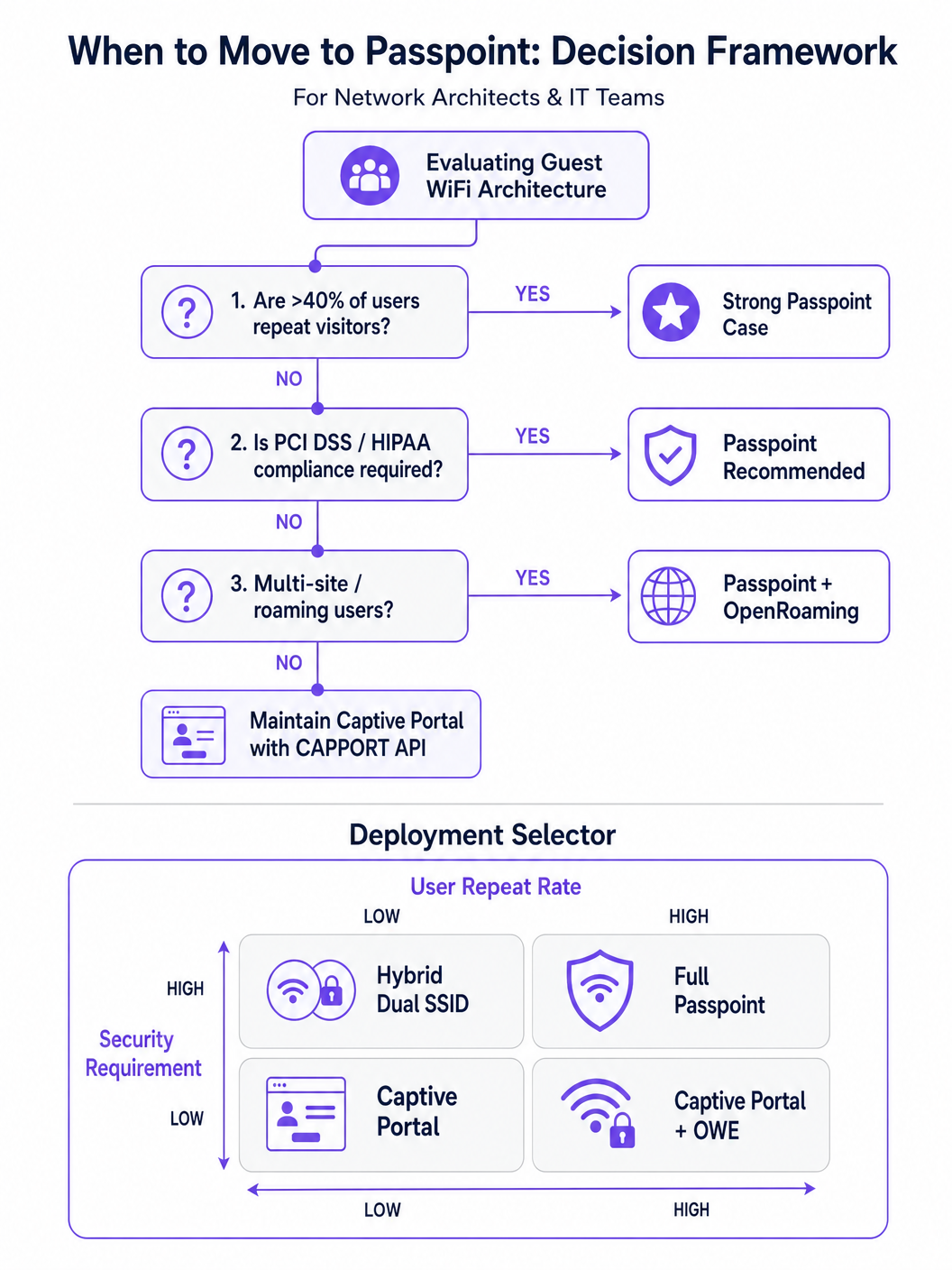

Para ambientes com visitantes recorrentes ou requisitos de alta segurança, o Passpoint (baseado no IEEE 802.11u) é o substituto definitivo para o portal cativo.

O Passpoint opera na camada MAC. Antes de se associar ao Ponto de Acesso (AP), o dispositivo cliente usa o Access Network Query Protocol (ANQP) para descobrir as capacidades da rede e os consórcios de roaming. Se o dispositivo possuir uma credencial correspondente (por exemplo, um perfil instalado durante uma visita anterior ou via um fornecedor de identidade), ele autentica-se automaticamente usando 802.1X e WPA2/WPA3-Enterprise.

Esta abordagem fornece conectividade tipo celular, sem toque. Encripta o tráfego sem fios, mitigando os riscos de redes abertas e ataques de evil twin. O OpenRoaming, construído sobre o Passpoint, estende isto ao federar fornecedores de identidade, permitindo que os utilizadores façam roaming de forma contínua em diferentes locais. Notavelmente, a Purple atua como um fornecedor de identidade gratuito para serviços como o OpenRoaming sob a licença Connect, facilitando uma ampla adoção sem taxas de licenciamento por utilizador.

Guia de Implementação

Implementar uma arquitetura de acesso de convidado resiliente requer uma abordagem faseada, passando da remediação imediata para a transformação estratégica.

Fase 1: Estabilizar Portais Existentes com CAPPORT

Se for necessário manter um Captive Portal tradicional para captura de dados ou WiFi Analytics , deve implementar o CAPPORT para contornar a quebra de HSTS.

- Configurar a Opção DHCP 114: Atualize o seu servidor DHCP ou controlador de rede para difundir a Opção 114, apontando para o API endpoint do seu portal (por exemplo,

https://portal.yourvenue.com/capport). - Implementar o API RFC 8908: Garanta que o seu servidor de portal responde ao pedido de API com JSON válido, indicando o estado cativo e o URL visível para o utilizador.

- Utilizar um Nome de Anfitrião Dedicado e Válido: O portal deve ser servido via HTTPS utilizando um certificado válido, assinado por uma CA. Nunca utilize um certificado autoassinado ou um nome de anfitrião que esteja na lista de pré-carregamento HSTS.

- Permitir Probes do SO: Garanta que os probes de deteção de Captive Portal ao nível do SO (por exemplo,

captive.apple.com,connectivitycheck.gstatic.com) são permitidos através do walled garden pré-autenticação.

Fase 2: Implementar Passpoint para Acesso Seguro e Contínuo

A transição para Passpoint melhora significativamente a segurança e a experiência do utilizador, particularmente em implementações de Healthcare e Transport .

- Verificar o Suporte da Infraestrutura: Garanta que os seus APs e controladores suportam Hotspot 2.0/Passpoint e autenticação 802.1X.

- Configurar Perfis ANQP: Defina o nome do local, OIs do consórcio de roaming e NAI realms no seu controlador de rede.

- Estabelecer um Backend RADIUS/AAA: Implemente um servidor RADIUS capaz de lidar com autenticação EAP (por exemplo, EAP-TLS, EAP-TTLS).

- Implementar o Provisionamento de Perfis: Utilize um servidor Online Sign-Up (OSU) ou integre com uma plataforma como Purple SecurePass para provisionar perfis Passpoint para dispositivos de utilizador.

Fase 3: O Modelo de Onboarding Progressivo Híbrido

Para locais que requerem tanto acesso contínuo como captura inicial de dados (por exemplo, ambientes de retalho que procuram impulsionar a lealdade), uma abordagem híbrida é ótima.

- Primeira Visita: O utilizador conecta-se a um SSID aberto e é direcionado para um Captive Portal com CAPPORT ativado. O portal captura os dados necessários (por exemplo, e-mail, aceitação de termos) e provisiona um perfil Passpoint para o dispositivo.

- Visitas Subsequentes: O dispositivo do utilizador deteta automaticamente a rede Passpoint via ANQP e autentica-se de forma contínua utilizando 802.1X. O Captive Portal é completamente ignorado.

Melhores Práticas

- Evitar o Jargão de Marketing 'Sem Atrito': Concentre-se na realidade técnica. O Passpoint requer atrito de provisionamento inicial para alcançar a continuidade a longo prazo.

- Segmentar o Tráfego de Convidados: Independentemente do método de autenticação, o tráfego de convidados deve ser logicamente separado das redes corporativas utilizando VLANs e firewalls, alinhando-se com Internet of Things Architecture: A Complete Guide .

- Monitorizar a Expiração de Certificados: Um certificado TLS expirado no seu portal ou servidor RADIUS causará falhas catastróficas de autenticação. Implemente renovação e monitorização automatizadas.

- Cumprir com os Regulamentos de Privacidade de Dados: Garanta que as suas políticas de captura e retenção de dados estão alinhadas com as leis locais. Para orientação regional específica, consulte recursos como o Brazil LGPD and Guest WiFi: A Compliance Guide .

Resolução de Problemas e Mitigação de Riscos

- Sintoma: Dispositivos iOS mostram um ecrã CNA em branco.

- Causa: A página do portal contém recursos (imagens, scripts) alojados em domínios externos que são bloqueados pelo walled garden.

- Correção: Aloje todos os ativos essenciais do portal localmente ou adicione os domínios externos necessários à allowlist de pré-autenticação.

- Sintoma: Dispositivos Android exibem um aviso de certificado em vez do portal.

- Causa: O controlador está a intercetar o tráfego HTTPS para um domínio HSTS pré-carregado, ou o certificado TLS do portal é inválido/autoassinado.

- Correção: Implemente o CAPPORT e garanta que o portal utiliza um certificado assinado por uma CA num nome de anfitrião dedicado.

- Sintoma: A instalação do perfil Passpoint falha no Windows 11.

- Causa: A cadeia de certificados do servidor de provisionamento está incompleta ou não é fidedigna para o SO.

- Correção: Verifique se a cadeia de certificados completa (incluindo CAs intermédias) é servida durante o handshake TLS.

ROI e Impacto no Negócio

A transição de portais de interceção HTTP legados para arquiteturas CAPPORT e Passpoint modernas oferece valor de negócio mensurável:

- Redução de Tickets de Suporte: A eliminação de erros de certificado relacionados com HSTS reduz diretamente o volume de pedidos ao IT helpdesk relativamente a problemas de conectividade de convidados.

- Aumento das Taxas de Conexão: A deteção fiável de portal ao nível do SO garante que mais convidados concluem com sucesso o fluxo de onboarding, expandindo o seu público alcançável para iniciativas de marketing.

- Postura de Segurança Melhorada: A mudança para Passpoint e WPA3-Enterprise mitiga os riscos associados a redes abertas, protegendo contra escutas e ataques de evil twin, o que é crítico para a conformidade em setores como finanças e healthcare.

- Experiência do Utilizador Melhorada: O roaming zero-touch via Passpoint impulsiona maior satisfação do utilizador e envolvimento repetido, apoiando iniciativas digitais mais amplas como Indoor Positioning System: UWB, BLE, & WiFi Guide e Your Guide to Enterprise In Car Wi Fi Solutions .

Termos-Chave e Definições

HSTS (HTTP Strict Transport Security)

A web security policy mechanism that forces web browsers to interact with domains only via secure HTTPS connections, preventing protocol downgrade attacks and HTTP interception.

When IT teams see an increase in certificate errors on guest networks, HSTS enforcement on popular domains is typically the root cause, breaking legacy redirect mechanisms.

HSTS Preload List

A hardcoded list built into modern web browsers containing domains that must always be accessed via HTTPS, even on the very first visit.

If a user attempts to navigate to a preloaded domain (like google.com) while behind a legacy captive portal, the browser will refuse the HTTP connection, preventing the portal redirect.

CAPPORT (Captive Portal Architecture)

An IETF standard (RFC 8908 and 8910) that uses DHCP or IPv6 Router Advertisements to explicitly signal the presence and URL of a captive portal to a client device.

Implementing CAPPORT is the primary remediation strategy for network architects to fix broken portal detection on modern iOS, Android, and Windows devices.

Passpoint (Hotspot 2.0)

A Wi-Fi Alliance specification based on IEEE 802.11u that enables devices to automatically discover and securely authenticate to Wi-Fi networks without user intervention.

Used in enterprise and multi-site deployments to replace captive portals entirely, providing cellular-like roaming and WPA3-Enterprise security.

ANQP (Access Network Query Protocol)

A layer 2 protocol used by client devices to query Access Points for network information (like roaming partners and supported authentication types) before associating.

ANQP is the discovery mechanism that allows a Passpoint-enabled device to determine if it has the correct credentials to join a specific network silently.

CNA (Captive Network Assistant)

The OS-level pseudo-browser that automatically opens when a device detects it is behind a captive portal, allowing the user to authenticate before gaining full internet access.

IT teams must ensure their walled garden allows access to the OS-specific probe URLs (e.g., captive.apple.com) so the CNA triggers correctly.

OpenRoaming

A global Wi-Fi roaming federation that allows users to connect automatically and securely across different venues using a single set of credentials provided by an identity provider.

Venues adopt OpenRoaming to provide seamless access for guests, leveraging identity providers like Purple to manage authentication without complex bilateral agreements.

Walled Garden

A restricted network environment where unauthenticated users can only access a specific set of pre-approved IP addresses or domains necessary for the login process.

Misconfigured walled gardens that block OS detection probes or external portal assets are a leading cause of blank screens and failed guest onboarding.

Estudos de Caso

A 400-room enterprise hotel is experiencing a 30% drop in successful guest WiFi connections. Users report seeing 'Your connection is not private' (NET::ERR_CERT_AUTHORITY_INVALID) errors on their smartphones when trying to access the network. The hotel currently uses a legacy open SSID that intercepts port 80 traffic to redirect to a branded splash page.

The IT team must immediately implement the CAPPORT API (RFC 8908/8910). First, configure the network controller's DHCP server to broadcast Option 114, providing the URI of the captive portal API. Second, deploy the RFC 8908 JSON endpoint on the portal server. Third, ensure the portal is hosted on a dedicated subdomain (e.g., wifi.hoteldomain.com) with a valid, CA-signed TLS certificate. Finally, verify that OS detection URLs (like captive.apple.com) are allowed pre-authentication.

A large retail chain with 500 locations wants to implement seamless WiFi roaming for their loyalty app users, eliminating the need for customers to interact with a captive portal on every visit, while still maintaining high security standards (WPA3).

The architect should deploy a Passpoint (Hotspot 2.0) architecture. The initial onboarding can occur via the retailer's loyalty app, which provisions a Passpoint profile (credential) to the user's device. The APs across all 500 locations must be configured to broadcast the appropriate ANQP roaming consortium OIs. A centralized RADIUS infrastructure will handle the 802.1X EAP authentication when the device automatically associates with the network.

Análise de Cenários

Q1. Your organisation is deploying a new guest WiFi network across 50 regional offices. Security policy mandates that all wireless traffic must be encrypted over the air, but the marketing team insists on capturing user email addresses upon first connection. Which architecture should you propose?

💡 Dica:Consider how to balance the requirement for initial data capture with the mandate for over-the-air encryption.

Mostrar Abordagem Recomendada

Propose a hybrid progressive onboarding architecture. First-time users connect to an open SSID and are directed to a CAPPORT-enabled captive portal to provide their email address. Upon submission, the portal provisions a Passpoint profile to the device. The device then automatically transitions to a secure, WPA3-Enterprise encrypted Passpoint SSID for all subsequent traffic and future visits. This satisfies marketing's data capture requirement while enforcing security policy for the vast majority of network usage.

Q2. A client complains that their newly designed, highly customized captive portal page is displaying a blank white screen on all modern iOS devices, although it works perfectly on older Android phones. The portal relies heavily on external web fonts and a third-party analytics script.

💡 Dica:Think about how the iOS Captive Network Assistant (CNA) interacts with external resources before the device is fully authenticated.

Mostrar Abordagem Recomendada

The issue is a misconfigured walled garden. The iOS CNA is attempting to render the portal page, but the external domains hosting the web fonts and analytics scripts are blocked by the network controller pre-authentication. Because these resources cannot load, the CNA stalls and displays a blank screen. The solution is to either host all required assets locally on the portal server or add the specific external domains (FQDNs) to the controller's pre-authentication allowlist.

Q3. During a network audit, you discover that the legacy captive portal is intercepting traffic and serving a self-signed certificate. You are tasked with upgrading the system to use the CAPPORT API. What specific certificate requirements must be met for the new portal server?

💡 Dica:Consider how modern browsers and OS CNAs handle certificate validation during the captive portal detection phase.

Mostrar Abordagem Recomendada

The new portal server must be accessed via a dedicated Fully Qualified Domain Name (FQDN) that is NOT on the HSTS preload list. Furthermore, it must use a valid TLS certificate issued by a publicly trusted Certificate Authority (CA). Self-signed certificates will be rejected by the OS CNA and modern browsers, preventing the portal from loading and halting the onboarding process.