भारत DPDP कायदा: भारतीय स्थळांसाठी गेस्ट WiFi अनुपालन

हे अधिकृत तांत्रिक संदर्भ मार्गदर्शक गेस्ट WiFi चालवणाऱ्या भारतीय स्थळांसाठी डिजिटल पर्सनल डेटा प्रोटेक्शन (DPDP) कायदा 2023 स्पष्ट करते. ते कार्यवाहीयोग्य अनुपालन धोरणे, कॅप्टिव्ह पोर्टल्ससाठी आर्किटेक्चरल विचार आणि डेटा टिकवून ठेवण्यासाठी व आंतरराष्ट्रीय हस्तांतरणासाठी व्यावहारिक चौकट प्रदान करते.

🎧 हे मार्गदर्शक ऐका

ट्रान्सक्रिप्ट पहा

- कार्यकारी सारांश

- तांत्रिक सखोल अभ्यास: गेस्ट WiFi साठी DPDP कायद्याचे आर्किटेक्चर

- Captive Portal संमती प्रवाह

- अपरिवर्तनीय संमती ऑडिट ट्रेल्स

- डेटा फिड्युशियरी वि. डेटा प्रोसेसर दायित्व

- अंमलबजावणी मार्गदर्शक: उपयोजन धोरणे

- पायरी 1: प्रमाणीकरण मार्केटिंगपासून वेगळे करणे

- पायरी 2: डेटा लाइफसायकलची अंमलबजावणी

- पायरी 3: आंतरराष्ट्रीय हस्तांतरण हाताळणे

- सर्वोत्तम पद्धती आणि उद्योग मानके

- समस्यानिवारण आणि जोखीम कमी करणे

- ROI आणि व्यवसायावर परिणाम

- ब्रीफिंग ऐका

कार्यकारी सारांश

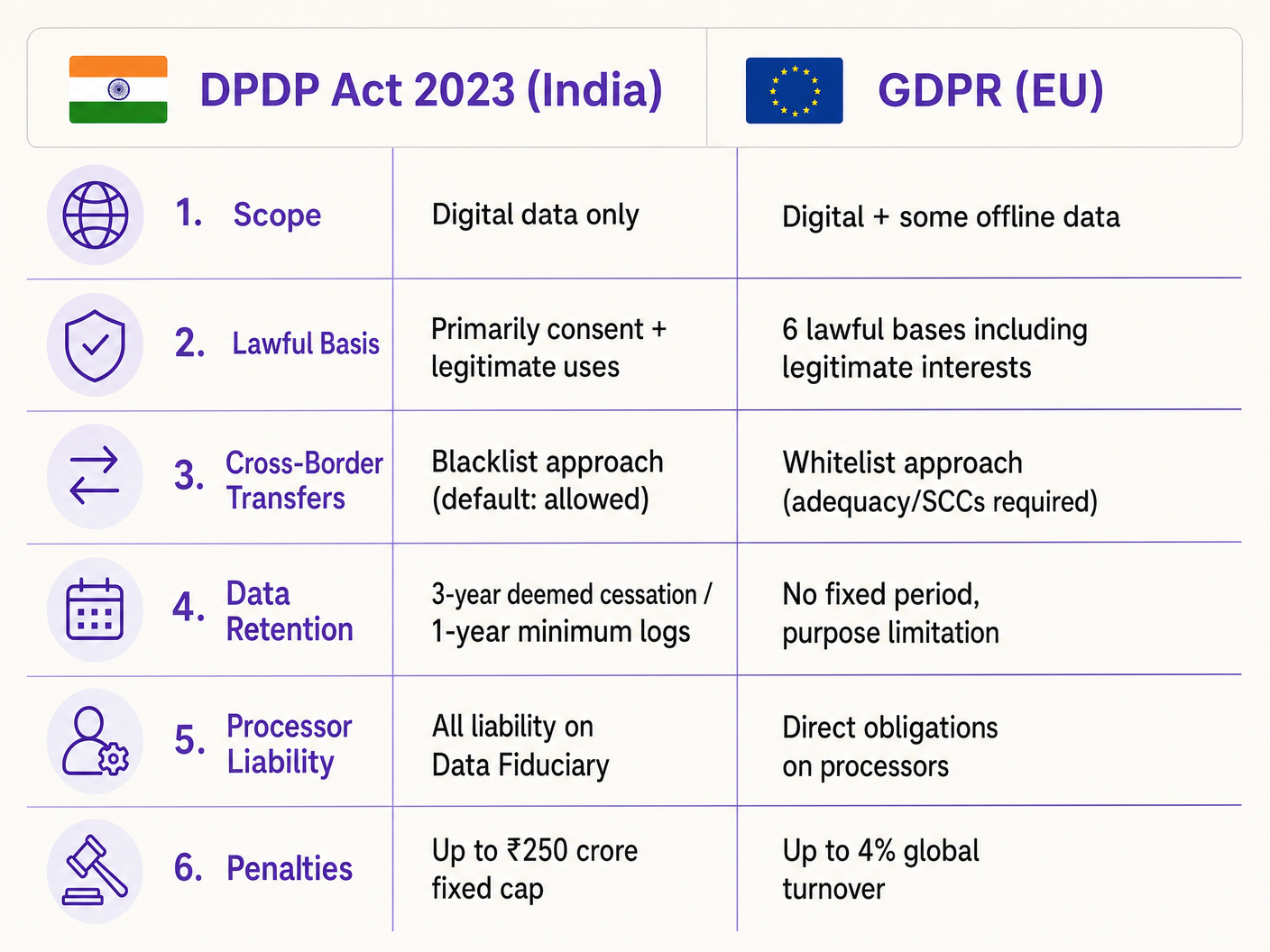

डिजिटल पर्सनल डेटा प्रोटेक्शन कायदा 2023 (DPDP कायदा) भारतीय स्थळे—हॉस्पिटॅलिटी समूह ते रिटेल इस्टेटपर्यंत—गेस्ट WiFi डेटा कसा हाताळतात यात मूलभूत बदल करतो. आयटी व्यवस्थापक आणि नेटवर्क आर्किटेक्टसाठी, हे केवळ कायदेशीर अपडेट नाही; यासाठी Captive Portal, संमती व्यवस्थापन डेटाबेस आणि डेटा लाइफसायकल ऑटोमेशनमध्ये महत्त्वपूर्ण आर्किटेक्चरल बदल आवश्यक आहेत. GDPR च्या विपरीत, DPDP कायदा सर्व अनुपालन दायित्व डेटा फिड्युशियरी (स्थळ) वर ठेवतो, याचा अर्थ तुम्ही तुमच्या WiFi प्लॅटफॉर्म प्रदात्याकडे धोका हस्तांतरित करू शकत नाही. शिवाय, हा कायदा संमतीसाठी कठोर बिनशर्तता सादर करतो आणि जलद, उद्देश-आधारित डेटा मिटवण्याचे आदेश देतो. हे मार्गदर्शक विक्रेता-निरपेक्ष अनुपालन प्लेबुक प्रदान करते, जे दाणेदार संमती प्रवाह, मजबूत ऑडिट ट्रेल्स आणि अनुपालनाचे पालन न केल्यामुळे होणारे मोठे आर्थिक धोके कमी करण्यासाठी आवश्यक असलेल्या स्वयंचलित डेटा टिकवून ठेवण्याच्या धोरणांच्या तांत्रिक अंमलबजावणीचे तपशील देते.

तांत्रिक सखोल अभ्यास: गेस्ट WiFi साठी DPDP कायद्याचे आर्किटेक्चर

गेस्ट WiFi साठी DPDP अनुपालन लागू करण्यासाठी निष्क्रिय डेटा संकलनापासून सक्रिय, पडताळण्यायोग्य संमती व्यवस्थापनाकडे बदल आवश्यक आहे. तांत्रिक आर्किटेक्चरने दाणेदार संमती कॅप्चर, अपरिवर्तनीय ऑडिट ट्रेल्स आणि स्वयंचलित डेटा लाइफसायकल व्यवस्थापनास समर्थन दिले पाहिजे.

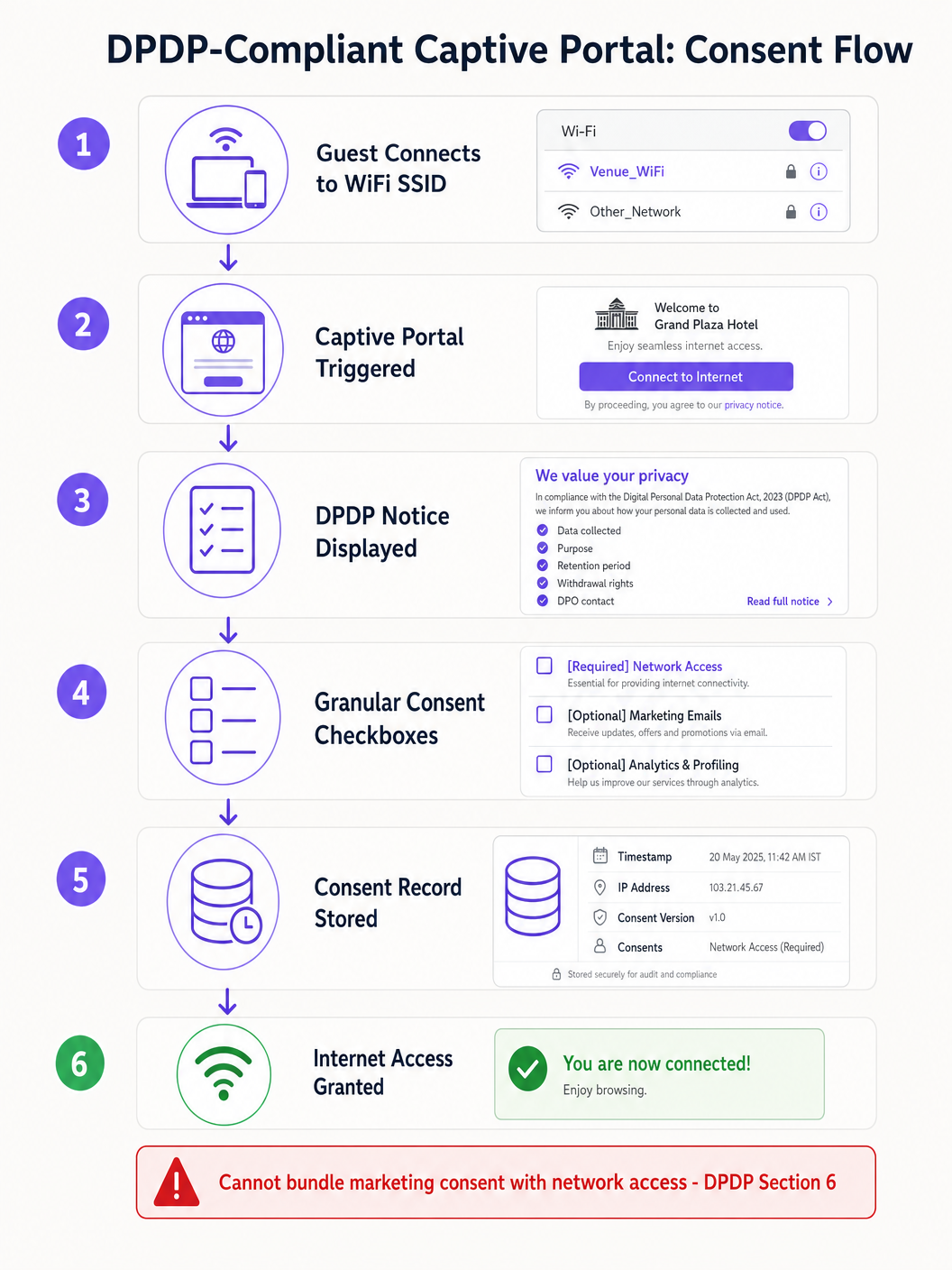

Captive Portal संमती प्रवाह

DPDP कलम 6 अंतर्गत पारंपारिक "अटी स्वीकारण्यासाठी क्लिक करा" Captive Portal कालबाह्य झाले आहे. संमती "मुक्त, विशिष्ट, माहितीपूर्ण, बिनशर्त आणि संदिग्धता नसलेली" असणे आवश्यक आहे. बिनशर्त संमतीची आवश्यकता म्हणजे स्थळे नेटवर्क प्रवेशासाठी मार्केटिंग संप्रेषणे पूर्वअट बनवू शकत नाहीत.

जेव्हा एखादा पाहुणा SSID शी कनेक्ट होतो आणि Captive Network Assistant (CNA) पोर्टल ट्रिगर करतो, तेव्हा RADIUS प्रमाणीकरण टोकन देण्यापूर्वी आर्किटेक्चरल प्रवाहाने अनुपालन सुनिश्चित केले पाहिजे.

तांत्रिक अंमलबजावणीमध्ये CNA मर्यादा विचारात घेणे आवश्यक आहे. उदाहरणार्थ, Apple CNA, Android Connectivity Check, Microsoft NCSI: Captive Portal डिटेक्शन प्रत्यक्षात कसे कार्य करते स्पष्ट करते की मिनी-ब्राउझर वातावरण अनेकदा कुकीज आणि रीडायरेक्ट प्रतिबंधित करते. म्हणून, CNA विंडो बंद करण्यापूर्वी, फॉर्म सबमिट केल्यावर लगेचच डिव्हाइस MAC पत्ता किंवा वापरकर्ता अभिज्ञापकाविरुद्ध संमती स्थिती सुरक्षितपणे प्रसारित आणि सर्व्हर-साइड संग्रहित केली पाहिजे.

अपरिवर्तनीय संमती ऑडिट ट्रेल्स

जर डेटा प्रोटेक्शन बोर्डाने तक्रारीची चौकशी केली, तर स्थळाने हे सिद्ध केले पाहिजे की एका विशिष्ट डेटा प्रिन्सिपलने विशिष्ट तारखेला विशिष्ट प्रक्रियेस संमती दिली होती. WiFi प्लॅटफॉर्मच्या डेटाबेसमध्ये अपरिवर्तनीय ऑडिट ट्रेल असणे आवश्यक आहे. प्रत्येक संमती रेकॉर्डमध्ये हे समाविष्ट असावे:

- एक अद्वितीय सत्र अभिज्ञापक.

- टाइमस्टॅम्प (IST मध्ये).

- क्लायंट IP पत्ता आणि MAC पत्ता.

- प्रदर्शित केलेल्या गोपनीयता सूचनेची विशिष्ट आवृत्ती.

- संमती दिलेल्या अचूक उद्देशांसाठी (उदा. नेटवर्क प्रवेश वि. मार्केटिंग).

डेटा फिड्युशियरी वि. डेटा प्रोसेसर दायित्व

DPDP कलम 8 अंतर्गत, स्थळ डेटा फिड्युशियरी म्हणून कार्य करते, तर WiFi विक्रेता (उदा. Purple) डेटा प्रोसेसर म्हणून कार्य करतो. महत्त्वाचे म्हणजे, डेटा फिड्युशियरी अनुपालनासाठी अखंड, अहस्तांतरणीय दायित्व धारण करतो. कलम 8(2) डेटा प्रोसेसरसोबत वैध कराराची आवश्यकता आहे. आयटी संचालकांनी त्यांच्या विक्रेता करारांचे ऑडिट केले पाहिजे जेणेकरून त्यात विशिष्ट DPDP डेटा प्रोसेसिंग ॲडेंडम आहेत याची खात्री करता येईल, कारण जुन्या करारांवर अवलंबून राहिल्यास स्थळाला गंभीर दंडांना सामोरे जावे लागू शकते.

अंमलबजावणी मार्गदर्शक: उपयोजन धोरणे

DPDP-अनुरूप गेस्ट WiFi सोल्यूशन उपयोजित करण्यासाठी नेटवर्क इन्फ्रास्ट्रक्चर, ओळख व्यवस्थापन आणि मार्केटिंग ऑटोमेशन सिस्टम्सचे समन्वय आवश्यक आहे.

पायरी 1: प्रमाणीकरण मार्केटिंगपासून वेगळे करणे

प्रमाणीकरण स्तर (RADIUS/802.1X) मार्केटिंग डेटाबेसपासून तार्किकदृष्ट्या वेगळा केला पाहिजे. जेव्हा एखादा वापरकर्ता प्रमाणीकरण करतो, तेव्हा सिस्टमने संमती ध्वज तपासले पाहिजेत. जर वापरकर्त्याने केवळ नेटवर्क प्रवेशास संमती दिली असेल, तर त्यांची ओळख डेटा वेगळा केला पाहिजे आणि CRM किंवा मार्केटिंग ऑटोमेशन प्लॅटफॉर्मवर सिंक होण्यापासून रोखला पाहिजे.

पायरी 2: डेटा लाइफसायकलची अंमलबजावणी

DPDP कलम 8(7) नुसार, जेव्हा निर्दिष्ट उद्देश यापुढे पूर्ण होत नाही किंवा संमती मागे घेतली जाते, तेव्हा डेटा मिटवणे आवश्यक आहे. स्थळ चालकांसाठी, "उद्देश समाप्ती" परिभाषित करण्यासाठी स्वयंचलित वर्कफ्लो आवश्यक आहेत.

उदाहरणार्थ, रिटेल वातावरणात WiFi ॲनालिटिक्स वापरताना, जर एखाद्या ग्राहकाने 24 महिन्यांत नेटवर्कशी कनेक्ट केले नसेल, तर स्वयंचलित स्क्रिप्टने सॉफ्ट-डिलीट वर्कफ्लो ट्रिगर केला पाहिजे. नियम 8(3) याला गुंतागुंतीचे बनवतो कारण तो प्रक्रिया लॉग किमान एक वर्षासाठी टिकवून ठेवण्याची आवश्यकता आहे. म्हणून, डेटाबेस आर्किटेक्चरने टियर केलेल्या हटवण्यास समर्थन दिले पाहिजे: वैयक्तिकरित्या ओळखण्यायोग्य माहिती (PII) काढून टाकणे आणि ऑडिट उद्देशांसाठी अनामिक कनेक्शन लॉग टिकवून ठेवणे.

पायरी 3: आंतरराष्ट्रीय हस्तांतरण हाताळणे

GDPR च्या जटिल पर्याप्तता यंत्रणांच्या विपरीत, DPDP कलम 16 "ब्लॅकलिस्ट" दृष्टिकोन वापरते. भारताबाहेर डेटा हस्तांतरण डीफॉल्टनुसार परवानगी आहे, जोपर्यंत केंद्र सरकार विशिष्ट देशाला स्पष्टपणे प्रतिबंधित करत नाही. भारताबाहेरील AWS/Azure प्रदेशांमध्ये होस्ट केलेले क्लाउड-व्यवस्थापित WiFi कंट्रोलर्स (उदा. Cisco Aruba, Meraki) किंवा ॲनालिटिक्स प्लॅटफॉर्म उपयोजित करणाऱ्या आयटी आर्किटेक्टसाठी, यामुळे सध्या घर्षण कमी होते. तथापि, सरकारी सूचना बदलल्यास डेटा रेसिडेन्सी स्थलांतरित करण्यासाठी आर्किटेक्चर पुरेसे लवचिक राहिले पाहिजे.

सर्वोत्तम पद्धती आणि उद्योग मानके

अनुपालनासाठी आर्किटेक्चर करताना, सानुकूल वर्कअराउंडऐवजी स्थापित मानकांवर अवलंबून रहा.

- एजवर अनामिकीकरण: फुटफॉल मोजणी आणि इनडोअर पोझिशनिंग सिस्टमs , क्लाउड कंट्रोलरपर्यंत डेटा पोहोचण्यापूर्वी ॲक्सेस पॉइंट स्तरावर MAC ॲड्रेस हॅशिंग लागू करा. जर डेटा खऱ्या अर्थाने अनामिक असेल, तर तो DPDP च्या कार्यक्षेत्राबाहेर येतो.

- केंद्रीयकृत संमती व्यवस्थापन: जर वापरकर्ता इतर माध्यमांतून (उदा. हॉटेल बुकिंग इंजिन) स्थळाशी संवाद साधत असेल, तर WiFi प्लॅटफॉर्मवर माहितीचा एकमेव स्रोत म्हणून अवलंबून राहू नका. स्टॅकवर प्राधान्ये समक्रमित करणारी मास्टर संमती API लागू करा.

- सुरक्षित API एकत्रीकरण: Guest WiFi प्लॅटफॉर्म आणि डाउनस्ट्रीम सिस्टम्समधील सर्व डेटा हस्तांतरण TLS 1.3 वापरतात आणि PCI DSS आणि ISO 27001 तत्त्वांशी जुळवून API की रोटेशन आवश्यक करतात याची खात्री करा.

समस्यानिवारण आणि जोखीम कमी करणे

अनुपालनाच्या अंमलबजावणीतील अपयश अनेकदा मुख्य WiFi प्लॅटफॉर्मऐवजी सिस्टम एकत्रीकरणातील त्रुटींमुळे उद्भवते.

सामान्य अपयश मोड: डाउनस्ट्रीम सिस्टम्समधील अनाथ डेटा जेव्हा वापरकर्ता captive portal द्वारे संमती मागे घेतो, तेव्हा WiFi प्लॅटफॉर्म त्याचा डेटाबेस अद्यतनित करतो. तथापि, जर CRM ला API वेबहुक अयशस्वी झाला, तर मार्केटिंग टीम वापरकर्त्याला ईमेल पाठवणे सुरू ठेवू शकते, ज्यामुळे DPDP चे उल्लंघन होते. शमन: WiFi डेटाबेस आणि CRM दरम्यान मजबूत वेबहुक रिट्री लॉजिक आणि दैनिक जुळवणी स्क्रिप्ट्स लागू करा.

सामान्य अपयश मोड: संमती समक्रमणापूर्वी CNA रद्द करणे इंटरनेट ॲक्सेससाठी उत्सुक असलेले वापरकर्ते "Done" बटण दिसताच Apple CNA विंडो बंद करू शकतात, ज्यामुळे त्यांच्या तपशीलवार संमती प्राधान्यांची नोंद करणारा API कॉल खंडित होऊ शकतो. शमन: captive portal बॅकएंड संमती पेलोड असिंक्रोनसपणे प्रक्रिया करतो आणि डेटाबेस कमिटची पुष्टी झाल्यानंतरच RADIUS यशस्वी संदेश परत करतो याची खात्री करा.

ROI आणि व्यवसायावर परिणाम

DPDP अनुपालनासाठी गुंतवणुकीची आवश्यकता असली तरी, ते महत्त्वपूर्ण कार्यात्मक फायदे देते. स्वच्छ, संमती-सत्यापित डेटा केवळ गुंतलेल्या वापरकर्त्यांना लक्ष्य करून मार्केटिंग ROI सुधारतो, बाउंस दर कमी करतो आणि प्रेषकाची प्रतिष्ठा वाढवतो. याव्यतिरिक्त, मजबूत डेटा संरक्षण दर्शवल्याने विश्वास निर्माण होतो. Healthcare आणि Hospitality सारख्या क्षेत्रांमध्ये, जिथे डेटा संवेदनशीलता अत्यंत महत्त्वाची आहे, तिथे पारदर्शक, अनुरूप WiFi ऑनबोर्डिंग अनुभव एक स्पर्धात्मक फरक बनतो.

तथापि, अंतिम व्यावसायिक परिणाम म्हणजे जोखीम कमी करणे. सुरक्षा त्रुटींसाठी DPDP दंड ₹250 कोटींपर्यंत पोहोचत असल्याने, नियामक जोखमीच्या तुलनेत अनुरूप उपाययोजना तयार करण्याचा खर्च नगण्य आहे.

ब्रीफिंग ऐका

या आवश्यकतांच्या संक्षिप्त विहंगावलोकनासाठी, आमचे तांत्रिक पॉडकास्ट ब्रीफिंग ऐका:

महत्त्वाच्या संज्ञा आणि व्याख्या

Data Fiduciary

The entity that determines the purpose and means of processing personal data.

In the context of guest WiFi, the venue operator (e.g., the hotel or mall) is the Data Fiduciary and holds all legal liability.

Data Processor

Any person who processes personal data on behalf of a Data Fiduciary.

The WiFi platform vendor (like Purple) acts as the Data Processor and must operate under a strict contract.

Data Principal

The individual to whom the personal data relates.

The guest or customer connecting to the WiFi network.

Unconditional Consent

Consent that is not made contingent on the provision of a good or service.

Venues cannot force guests to accept marketing emails in exchange for free WiFi.

Deemed Cessation

The legal presumption that the purpose for data collection is no longer served after a period of inactivity.

Forces IT teams to implement automated data erasure workflows for inactive WiFi users.

Blacklist Transfer Approach

A regulatory model where cross-border data transfers are allowed by default, unless explicitly restricted.

Simplifies cloud architecture for Indian venues, as they can use foreign data centres unless the government issues a specific restriction.

Captive Network Assistant (CNA)

The mini-browser triggered by mobile operating systems when they detect a captive portal.

CNA limitations require careful technical implementation of consent forms to ensure data is captured reliably before the window closes.

Granular Consent

Providing separate options for different types of data processing.

Required on captive portals to separate necessary network access from optional marketing and analytics.

केस स्टडीज

A 200-room business hotel in Mumbai wants to offer free guest WiFi. They currently require guests to provide their email address and agree to receive promotional offers before granting internet access. How must they re-architect this flow for DPDP compliance?

The hotel must decouple network access from marketing consent. They should deploy a captive portal with two distinct checkboxes. Checkbox 1 (Required): 'I agree to the terms of service for network access.' Checkbox 2 (Optional, unchecked by default): 'I consent to receive promotional offers via email.' The backend RADIUS server must grant access if only Checkbox 1 is ticked. The system must log the exact consent state (timestamp, IP, and which boxes were ticked) in an immutable database.

A large Indian retail chain uses WiFi probes to track customer footfall and dwell time across 50 stores. They capture device MAC addresses. How should they handle this data under the DPDP Act?

The IT team should implement edge-level anonymisation. The WiFi access points should be configured to hash and salt the MAC addresses before transmitting the data to the central analytics server. If the data is irreversibly anonymised and cannot identify a Data Principal, it falls outside the scope of the DPDP Act. For identified analytics (e.g., tracking a specific registered user's journey), they must obtain explicit consent via the captive portal when the user connects to the network.

परिस्थिती विश्लेषण

Q1. Your marketing director requests that the captive portal be updated to require users to provide their date of birth to access the WiFi, aiming to build better demographic profiles. How should you, as the IT Director, respond based on DPDP principles?

💡 संकेत:Consider the principles of data minimisation and unconditional consent.

शिफारस केलेला दृष्टिकोन दाखवा

You should reject the request to make it mandatory. Under the DPDP Act's data minimisation principles, you should only collect data necessary for the specified purpose (providing network access). Date of birth is not required for network routing. Furthermore, making it mandatory violates the 'unconditional' consent rule. You can include the date of birth field, but it must be entirely optional, and the user must be able to connect to the WiFi even if they leave it blank.

Q2. A guest who used your stadium WiFi six months ago emails your support desk demanding that all their personal data be deleted immediately under their DPDP rights. What technical steps must your team take?

💡 संकेत:Consider both the primary database and downstream systems, as well as Rule 8(3) exceptions.

शिफारस केलेला दृष्टिकोन दाखवा

- Verify the identity of the Data Principal. 2. Locate their record in the WiFi platform's database. 3. Execute a soft-delete or anonymisation of their PII (name, email, phone). 4. Trigger webhooks/APIs to ensure this deletion propagates to any downstream systems (CRM, email marketing platforms). 5. Crucially, under Rule 8(3), you must retain the anonymised processing logs (connection times, data volume) for a minimum of one year from the date of processing for audit purposes. 6. Respond to the user within the mandatory 90-day window confirming the erasure.

Q3. Your multinational hotel group uses a central CRM hosted in a data centre in Singapore. Can you transfer Indian guest WiFi data to this server under the DPDP Act?

💡 संकेत:Recall the difference between DPDP's blacklist approach and GDPR's whitelist approach.

शिफारस केलेला दृष्टिकोन दाखवा

Yes, you can. The DPDP Act utilizes a 'blacklist' approach for cross-border data transfers. This means transfers are permitted to any country by default, unless the Central Government of India has issued a specific notification restricting transfers to that territory. Since Singapore is not currently restricted, the transfer is legally permissible without requiring complex adequacy mechanisms like Standard Contractual Clauses (SCCs) used under GDPR. However, you must still ensure the data is protected with reasonable security safeguards during transit and at rest.