Não faz muito tempo, 'conectar-se ao WiFi' significava apenas pedir uma senha compartilhada rabiscada em um pedaço de papel. Para qualquer empresa moderna, agora é um cenário completamente diferente — um que molda diretamente as experiências dos convidados, reforça a segurança e pode até mesmo impulsionar a receita. Este guia é sobre como se afastar daqueles Captive Portals desajeitados e adotar uma abordagem de rede mais contínua e baseada em identidade.

Repensando como nos conectamos ao WiFi

Sejamos honestos, as antigas formas de se conectar ao WiFi simplesmente não funcionam mais. As expectativas dos usuários estão altíssimas e as ameaças à segurança são mais sofisticadas do que nunca. Isso é especialmente verdadeiro em ambientes corporativos e de hospitalidade movimentados, onde gerenciar o acesso à rede é um trabalho complexo e de alto risco.

Captive Portals desajeitados criam uma péssima primeira impressão para os convidados, e senhas compartilhadas são um enorme risco de segurança para a equipe e os sistemas internos. Os administradores de TI ficam no meio disso, tentando integrar convidados de forma tranquila, proteger as conexões dos funcionários e gerenciar um número crescente de dispositivos IoT, tudo em grande escala.

É aqui que entram as soluções modernas e sem senha. Elas transformam seu WiFi de um simples utilitário em uma poderosa ferramenta de negócios.

O desafio da conectividade moderna

As pessoas agora esperam conectividade instantânea e segura onde quer que vão. Essa mudança se deve em parte à qualidade das redes domésticas atuais. No Reino Unido, por exemplo, o boom da banda larga de fibra óptica mudou completamente o que os usuários esperam, com o número de assinantes disparando 45,39% para 11,5 milhões. Essa tendência apenas destaca a crescente demanda por autenticação WiFi sem atritos em vez de senhas compartilhadas desatualizadas.

Essa expectativa não desaparece quando as pessoas entram em um espaço comercial. Um hóspede fazendo check-in em um hotel ou um novo funcionário em seu primeiro dia não deveriam ter que lutar com uma tela de login. A experiência precisa ser automática e segura. Ao repensar a abordagem da sua organização, um primeiro passo fundamental é melhorar a cobertura do WiFi para garantir que o acesso confiável esteja disponível para todos, em qualquer lugar do local.

O verdadeiro desafio não é apenas fornecer um sinal; trata-se de gerenciar a identidade. O objetivo é saber quem está se conectando — seja um convidado, um funcionário ou um dispositivo confiável — e dar a eles o nível certo de acesso sem qualquer complicação ou etapas manuais.

De centro de custos a ativo de negócios

Ver o WiFi como apenas mais um custo operacional é uma grande oportunidade perdida. Uma abordagem modernizada faz muito mais do que resolver dores de cabeça com segurança e experiência do usuário. Ela pode se tornar uma valiosa fonte de dados primários, ajudando você a entender o comportamento dos visitantes, personalizar o marketing e, em última análise, impulsionar a receita.

Ao mudar para um modelo baseado em identidade, as empresas podem:

- Aprimorar a segurança: Eliminar os riscos de senhas compartilhadas e adotar um modelo zero-trust para cada conexão.

- Melhorar a experiência do usuário: Oferecer conexões automáticas e sem atritos para convidados e funcionários, aumentando a satisfação e a produtividade.

- Reunir insights acionáveis: Transformar conexões anônimas em visitantes conhecidos, revelando dados sobre quanto tempo eles permanecem, com que frequência visitam e sua fidelidade.

Essa transição é um passo crucial para deixar de simplesmente reagir a problemas de rede e passar a interagir proativamente com os usuários de forma orientada por dados.

Criando um onboarding de WiFi para convidados sem esforço

Para qualquer local moderno, o WiFi para convidados é uma das primeiras interações que um visitante tem com a sua marca. Um processo de login desajeitado e com várias etapas cria atrito imediato. Isso sugere sutilmente que o resto da experiência deles pode ser igualmente difícil.

Acerte, no entanto, e o oposto será verdadeiro. Uma conexão sem esforço define um tom positivo e profissional desde o momento em que eles chegam. O objetivo é tornar o acesso à internet tão tranquilo que os convidados mal percebam que está acontecendo.

É aqui que a autenticação simples e única muda completamente o jogo. Em vez de lidar com formulários complexos ou pedir uma senha compartilhada à equipe, o visitante apenas insere seu endereço de e-mail. Uma vez. Só isso. Eles estão online, com segurança, e você acabou de capturar dados primários valiosos sem ser intrusivo.

O poder do WiFi "conecte e esqueça"

O verdadeiro padrão ouro para acesso de convidados é um sistema onde os visitantes se conectam uma vez e nunca mais precisam pensar nisso. Essa experiência de "conectar e esquecer" é possível graças a tecnologias modernas como o Passpoint (também conhecido como Hotspot 2.0) e federações globais como o OpenRoaming.

Pense neste cenário do mundo real:

Um hóspede faz check-in em um hotel que usa WiFi habilitado para Passpoint. Ele se conecta em segundos usando apenas seu e-mail. Na manhã seguinte, ele caminha até uma cafeteria parceira na mesma rua. Ao entrar, seu telefone se conecta automática e seguramente ao WiFi do café sem que ele mova um dedo. Sem telas de login, sem novas senhas, sem nenhum atrito.

Esse roaming contínuo é incrivelmente poderoso. Ele cria uma experiência unificada e de alta qualidade em vários locais, fazendo com que os convidados se sintam valorizados. Para a empresa, isso expande a presença digital da marca e fornece um ambiente de rede consistente e seguro em todos os lugares.

O OpenRoaming leva esse conceito a um nível global. Uma única autenticação pode conceder a um usuário acesso a uma rede WiFi segura em milhões de hotspots em todo o mundo, incluindo aeroportos, estádios e locais públicos. Ele transforma o que costumavam ser milhares de redes separadas em um sistema coeso e confiável.

Comparação de métodos de autenticação de WiFi para convidados

Para entender a mudança, ajuda ver como os métodos modernos se comparam às abordagens legadas que muitos locais ainda usam. Cada um tem seu lugar, mas as diferenças em segurança, experiência do usuário e potencial de dados são gritantes.

| Método | Experiência do Usuário | Nível de Segurança | Potencial de Dados e Marketing | Melhor Para |

|---|---|---|---|---|

| E-mail/Autenticação Única | Muito Alto: Login simples, rápido e único. | Médio: Conexão segura pós-login. | Alto: Captura dados primários para marketing e análises. | A maioria dos locais de hospitalidade, varejo e públicos que desejam insights sobre os convidados. |

| OpenRoaming/Passpoint | Mais Alto: "Conecte e esqueça". Automático e contínuo após a primeira configuração. | Alto: Criptografia WPA2/ WPA3-Enterprise desde o início. | Alto: Rastreia padrões de roaming e fluxo de pessoas anonimizados. | Locais em áreas de alto tráfego, marcas com várias filiais e cidades inteligentes. |

| Login Social | Médio: Rápido para os usuários, mas as preocupações com a privacidade estão crescendo. | Médio: Seguro pós-login. | Médio: Depende de dados de terceiros; menos confiável que o e-mail. | Varejo de serviço rápido e locais focados no engajamento em mídias sociais. |

| Senha Aberta/Compartilhada | Baixo: Inseguro, facilmente compartilhado, requer entrada manual para todos. | Muito Baixo: Propenso a ataques man-in-the-middle. | Nenhum: Nenhum dado do usuário é capturado. | Pequenos escritórios ou eventos temporários onde a segurança não é uma preocupação. |

| Sistema de Voucher/Código | Baixo: Requer a geração e distribuição de códigos; trabalhoso para os convidados. | Médio: Códigos individuais oferecem alguma segurança. | Baixo: Dados limitados, rastreia apenas o uso do código. | Hotéis ou centros de conferências que precisam limitar o acesso por tempo. |

Em última análise, mudar para métodos como autenticação única por e-mail e Passpoint não é apenas uma atualização técnica; é uma decisão estratégica para priorizar a experiência do convidado e as operações orientadas por dados.

Por que o onboarding moderno é importante

Abandonar os antigos Captive Portals em favor de sistemas modernos oferece uma séria vantagem competitiva. Os benefícios vão muito além de simplesmente fornecer uma conexão à internet.

Para seus convidados, as vantagens são claras:

- Conveniência suprema: Eles se autenticam uma vez e desfrutam de conectividade automática em todas as visitas futuras.

- Segurança rigorosa: As conexões são criptografadas com segurança WPA2/WPA3-Enterprise desde o primeiro pacote, protegendo-os das ameaças comuns encontradas em redes públicas abertas.

- Uma experiência consistente: Eles obtêm a mesma conexão contínua e de alta qualidade, estejam no seu saguão, restaurante ou em um local parceiro do outro lado da cidade.

Para o seu negócio, os benefícios são estratégicos:

- Dados e insights mais ricos: A autenticação simples por e-mail é a porta de entrada para dados primários poderosos. Você pode aprender sobre a frequência dos visitantes, tempos de permanência e fidelidade sem rastreamento intrusivo.

- Melhor satisfação dos convidados: Uma experiência sem atritos se traduz diretamente em pontuações de satisfação mais altas e avaliações positivas. Isso mostra que você valoriza o tempo e a segurança digital dos seus visitantes.

- Novas oportunidades de engajamento: Com uma conexão direta, você pode entregar marketing direcionado, ofertas personalizadas e pesquisas de satisfação que constroem fidelidade real. Você pode explorar mais sobre como as soluções seguras de conectar-se ao WiFi para convidados fazem isso acontecer.

Um processo de onboarding moderno transforma um utilitário básico em um ativo estratégico. É a base para uma jornada do convidado mais inteligente e personalizada que gera resultados de negócios tangíveis. O primeiro passo é parar de pensar no WiFi como apenas um canal de internet e começar a vê-lo como o tapete de boas-vindas digital do seu local.

Implementando WiFi Zero Trust para a equipe

Para a sua equipe, conectar-se ao WiFi da empresa deve ser duas coisas: completamente seguro e totalmente invisível. Todos nós já vimos a senha da rede compartilhada rabiscada em um quadro branco, uma prática que é uma enorme dor de cabeça de segurança esperando para acontecer. O caminho moderno a seguir é uma rede zero-trust, um modelo que funciona com um princípio simples: não confie em ninguém por padrão. O acesso só é concedido após a identidade de uma pessoa ser rigorosamente verificada.

Essa abordagem muda completamente o cenário do acesso à rede pelos funcionários. Em vez de uma senha única e facilmente compartilhada para todos, a segurança está diretamente ligada à identidade digital exclusiva de cada funcionário. Isso geralmente é feito com autenticação baseada em certificado, que é muito mais segura e elimina os problemas de senha causados por erro humano.

Ao se conectar diretamente ao provedor de identidade (IdP) da sua organização — seja Entra ID , Google Workspace ou Okta —, a rede simplesmente se torna outra parte da sua estratégia de gerenciamento de identidade existente. Isso cria um sistema contínuo e automatizado para controlar quem entra na sua rede corporativa.

O poder do acesso orientado por identidade

Imagine um novo funcionário em seu primeiro dia. Com um sistema orientado por identidade, colocá-lo online é um não-evento. No momento em que sua conta é criada no diretório da empresa, seu laptop corporativo recebe automaticamente um certificado digital exclusivo.

Quando ele liga o dispositivo, ele se autentica silenciosamente na rede usando esse certificado. Não há senhas para digitar, nenhum Captive Portal para clicar e nenhum ticket de suporte de TI para abrir. Eles simplesmente estão online e seguros desde o início. É uma experiência de onboarding brilhante que também libera muito tempo da TI.

A mesma mágica funciona ao contrário quando um funcionário sai. No segundo em que sua conta é desativada no seu diretório, seu certificado de rede é revogado instantaneamente. O acesso dele ao WiFi corporativo é cortado imediatamente, fechando uma lacuna de segurança comum sem que ninguém precise mover um dedo.

Esse nível de automação garante que os direitos de acesso à rede estejam sempre perfeitamente sincronizados com o status atual de um funcionário. É uma peça central de um verdadeiro modelo de segurança zero-trust, onde o acesso é concedido apenas quando necessário e removido no instante em que não é.

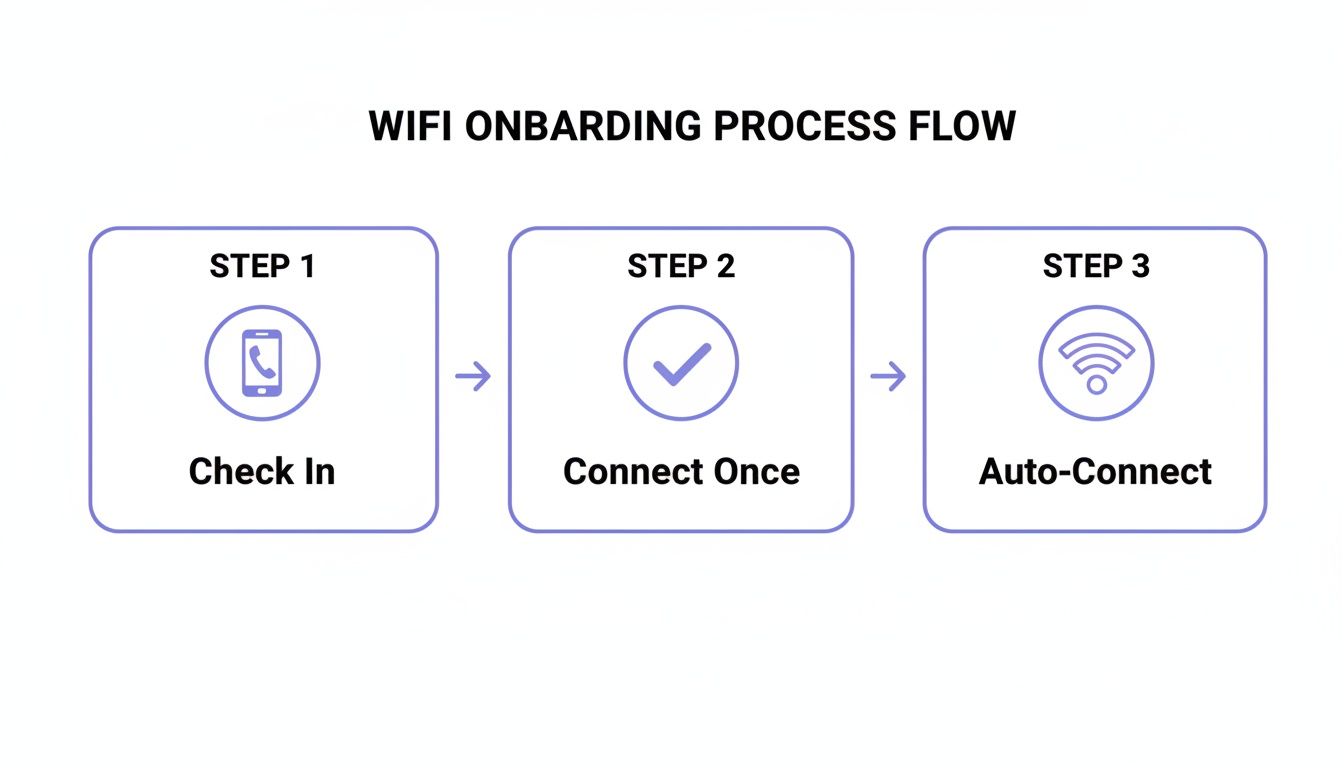

Esse processo simplifica a experiência do usuário aos seus elementos essenciais, passando de uma conexão inicial para acesso automático em todas as visitas subsequentes.

Essa jornada mostra o quão simples e contínuo o onboarding do WiFi pode se tornar para cada usuário.

Indo além dos servidores RADIUS legados

Tradicionalmente, gerenciar o acesso à rede nessa escala significava lidar com servidores RADIUS locais complexos. Esses sistemas costumavam ser um pesadelo para configurar e manter, o que colocava esse nível de segurança fora do alcance de muitas organizações. Você pode obter uma compreensão mais profunda sobre o que é um servidor RADIUS em nosso guia detalhado .

Felizmente, as plataformas modernas baseadas em nuvem tornaram essa antiga maneira de fazer as coisas obsoleta. Elas lidam com todo o processo de autenticação na nuvem, atuando como intermediárias entre seu provedor de identidade e seu hardware de rede existente. Esse modelo de " RADIUS-as-a-Service " oferece segurança de nível empresarial sem a dor de gerenciar uma infraestrutura antiga e desajeitada.

Essa mudança é mais importante do que nunca. Com o trabalho híbrido e o uso de dados móveis disparando, as linhas entre as redes estão se confundindo. No Reino Unido, o tráfego móvel 5G saltou impressionantes 53% para 348 petabytes anualmente, levando mais pessoas a descarregar dados no WiFi sempre que podem. Uma conexão WiFi contínua e segura não é mais apenas uma vantagem — é um requisito de negócios essencial.

Mudar para um modelo zero-trust baseado em certificado traz algumas grandes vitórias:

- Segurança drasticamente melhorada: Certificados exclusivos eliminam os riscos de senhas compartilhadas e ajudam a proteger contra ataques man-in-the-middle.

- Uma experiência do usuário sem atritos: A equipe se conecta automaticamente sem pensar nisso, o que aumenta a produtividade e reduz a frustração.

- Gerenciamento de TI simplificado: Automatizar o acesso com base no seu diretório de equipe existente reduz massivamente a carga de trabalho administrativo para as equipes de TI.

- Visibilidade e controle aprimorados: Você obtém controle granular sobre quem está na sua rede, com uma trilha de auditoria clara de cada conexão.

Em última análise, integrar seu WiFi com seu provedor de identidade constrói uma rede que é inteligente, ágil e segura por design. Isso transforma o simples ato de ficar online em uma função de segurança estratégica que protege o seu negócio de dentro para fora.

Conectando dispositivos legados e IoT com segurança

A autenticação moderna baseada em certificado é brilhante para os laptops e smartphones que administram nossos negócios, mas deixa um enorme ponto cego na maioria das redes. E quanto a todo o resto? Estamos falando de impressoras, smart TVs em quartos de hotel, equipamentos médicos vitais em hospitais e os milhares de sensores IoT "headless" que simplesmente não conseguem lidar com esse tipo de login complexo.

Por anos, a solução preferida foi uma senha única e compartilhada — uma chave pré-compartilhada (PSK) transmitida para todos esses dispositivos diversos usarem. É uma solução fácil, mas também é um enorme pesadelo de segurança. Se apenas um dispositivo for comprometido ou essa senha única vazar, toda a sua frota de dispositivos legados e IoT ficará escancarada.

O problema com senhas compartilhadas

Uma senha compartilhada cria uma rede plana e insegura. Cada dispositivo, desde uma impressora contendo documentos confidenciais até um simples termostato inteligente, está no mesmo nível de confiança. Não há como diferenciá-los, controlar seu acesso ou isolar uma ameaça em potencial.

Isso se torna particularmente arriscado em ambientes multilocatários, como moradias estudantis ou edifícios residenciais. Imagine um cenário onde os alto-falantes inteligentes, consoles de jogos e TVs de todos os residentes estão na mesma rede WiFi compartilhada. É uma receita para o caos, com dispositivos interferindo uns nos outros e criando grandes preocupações com a privacidade. Você realmente não quer que seu vizinho transmita acidentalmente a música dele para o alto-falante da sua sala de estar.

Uma maneira melhor: Identity Pre-Shared Keys

É aqui que entram as Identity Pre-Shared Keys (iPSK), oferecendo uma solução poderosa e prática. Em vez de uma senha para tudo, a tecnologia iPSK permite gerar uma senha exclusiva para cada dispositivo ou grupo de usuários. É como dar a cada dispositivo sua própria chave privada para a rede.

Essa simples mudança tem um impacto massivo na segurança e na capacidade de gerenciamento. Você obtém a simplicidade de uma conexão baseada em senha, mas com o tipo de controle que esperaria de um sistema de nível empresarial.

Com um modelo iPSK, você pode:

- Isolar dispositivos: Cada dispositivo se conecta com suas próprias credenciais, impedindo-os de ver ou interagir uns com os outros, a menos que você permita especificamente.

- Obter controle granular: Você pode revogar facilmente o acesso de um único dispositivo perdido ou comprometido sem ter que interromper centenas de outros.

- Simplificar o gerenciamento: Essas chaves exclusivas podem ser gerenciadas a partir de um painel central na nuvem, facilitando o onboarding de novos dispositivos e o manuseio de todo o seu ciclo de vida.

Ao atribuir uma identidade exclusiva a cada dispositivo, você transforma uma coleção caótica e vulnerável de gadgets em um ecossistema gerenciado com segurança. É a chave para tornar os dispositivos IoT e legados cidadãos de primeira classe em uma rede moderna e segura.

iPSK em um edifício multilocatário

Vamos tornar isso real. Considere um moderno complexo de apartamentos Build-to-Rent (BTR). O administrador da propriedade precisa fornecer internet confiável para centenas de residentes, cada um com um número crescente de dispositivos inteligentes pessoais. Uma única senha compartilhada seria completamente incontrolável e insegura.

Usando iPSK, o administrador da propriedade pode criar uma senha de rede exclusiva para cada apartamento. Quando um novo residente se muda, ele recebe sua chave privada. Ele pode então facilmente conectar-se ao WiFi com todos os seus dispositivos — termostatos, alto-falantes inteligentes, TVs e consoles de jogos — usando essa senha única e exclusiva.

Seus dispositivos agora estão em um segmento de rede privado e seguro, completamente isolados dos gadgets de seus vizinhos. Isso oferece a experiência simples de "estar em casa" que os residentes esperam, ao mesmo tempo em que dá ao operador do edifício a segurança e o controle de nível empresarial de que precisam. Quando um residente se muda, seu iPSK é simplesmente revogado e um novo é gerado para o próximo inquilino.

Essa abordagem é essencial à medida que as expectativas dos usuários por conectividade constante continuam a aumentar. Com a penetração da internet no Reino Unido agora em 97,8%, os residentes esperam um WiFi impecável como um utilitário padrão, e o iPSK o entrega com segurança. Você pode explorar mais estatísticas de fibra e conectividade do Reino Unido para ver como essas tendências estão moldando o que as pessoas exigem de suas casas.

É um exemplo perfeito de como resolver um desafio complexo de conectividade com uma solução surpreendentemente simples. Você obtém o melhor dos dois mundos: acesso amigável e segurança robusta e centralizada.

Integrando sua nova solução de WiFi

A implantação de um novo sistema WiFi baseado em identidade não precisa ser o projeto complexo e demorado que costumava ser. As plataformas modernas, cloud-first, são projetadas desde o início para funcionar com o hardware de rede que você já possui de fornecedores líderes como Mist, Ruckus, Aruba e UniFi. Esse único fato muda completamente o jogo, transformando uma dor de cabeça de meses em um projeto que pode estar funcionando em questão de semanas.

O segredo é que essas plataformas funcionam como uma camada inteligente (overlay). Você não precisa arrancar e substituir todos os seus pontos de acesso existentes. Em vez disso, a solução se integra diretamente ao seu hardware e ao seu provedor de identidade (como Entra ID ou Google Workspace), gerenciando todo o processo de autenticação a partir da nuvem. Essa abordagem economiza uma enorme quantidade de tempo e dinheiro e evita os riscos que vêm com uma revisão completa da infraestrutura.

Como é uma implantação típica

Todo o processo é construído para velocidade. Uma implantação típica segue um caminho claro do planejamento ao lançamento e geralmente é concluída em menos de um mês.

- Semana 1: Descoberta e Planejamento: Começamos analisando suas necessidades específicas para convidados, equipe e quaisquer outros dispositivos. É aqui que mapeamos quem precisa de acesso a quê e decidimos os melhores métodos de autenticação para cada grupo (por exemplo, uma simples captura de e-mail para convidados, certificados seguros para a equipe corporativa).

- Semanas 2-3: Configuração e Integração: Em seguida, conectamos a plataforma em nuvem ao seu hardware de rede e provedor de identidade. Esta é a parte prática onde novos SSIDs são configurados e construímos as políticas de acesso para diferentes funções de usuário.

- Semana 4: Testes e Go-Live: Teremos um grupo piloto para testar o novo sistema e garantir que tudo esteja funcionando perfeitamente. Assim que todos derem o aval, a solução será implementada em toda a organização.

É claro que, para que tudo isso funcione sem problemas, tudo depende de ter uma infraestrutura de rede robusta já instalada. Uma base sólida é o que evita gargalos e garante uma ótima experiência do usuário desde o primeiro dia.

O objetivo é uma implantação ágil e em fases, em vez de um lançamento "big bang" disruptivo. Começar com um único local ou grupo de usuários permite ajustar o sistema e criar confiança antes de expandir para toda a empresa.

Solução de problemas essenciais e práticas recomendadas

Assim que o seu novo sistema estiver no ar, mantê-lo funcionando sem problemas é bastante simples. Dito isso, algumas práticas recomendadas ajudarão você a se antecipar a problemas comuns e garantir que os usuários sempre possam conectar-se ao WiFi sem confusão.

O primeiro passo é a segmentação de rede adequada. Isso é inegociável. Suas redes de convidados, equipe e IoT devem ser absolutamente separadas usando VLANs. Pense nisso como construir paredes digitais entre elas — é a base de uma boa segurança que impede que um problema potencial em uma rede menos segura (como o WiFi para convidados) atinja seus sistemas corporativos críticos.

Outra armadilha comum que vemos envolve conflitos com recursos de rede integrados, especialmente em hardware de nível de consumidor ou "prosumer". Por exemplo, muitos roteadores têm seu próprio recurso de "Rede de Convidados" que pode interferir nos dispositivos que tentam se comunicar adequadamente, causando quedas aleatórias mesmo quando tudo parece estar no SSID certo. Se você estiver vendo desconexões inesperadas, desativar esses modos de convidados secundários no seu roteador geralmente é uma solução rápida.

Por fim, fique de olho nas coisas de forma proativa. O painel de análises na sua plataforma é o seu melhor amigo aqui.

- Conexões bem-sucedidas: Acompanhe a proporção de autenticações bem-sucedidas em relação às falhas. É um ótimo sistema de alerta precoce para problemas em potencial.

- Tipos de dispositivos: Tenha uma ideia de quais tipos de dispositivos estão se conectando. Isso ajuda a planejar a capacidade futura e ajustar as políticas de segurança.

- Tempos de permanência e frequência de visitas: Para redes de convidados, esses números fornecem insights fantásticos sobre o comportamento e o engajamento dos visitantes.

Seguindo essas práticas simples, você pode dar à sua equipe de TI as ferramentas e a confiança para gerenciar a rede de forma eficaz, garantindo uma conexão contínua e segura para todos.

Transformando a conectividade WiFi em Business Intelligence

Colocar seus convidados e funcionários online é realmente apenas o começo. O verdadeiro poder de uma rede WiFi moderna entra em ação assim que todos estão conectados. Trata-se de mudar sua mentalidade de ver o WiFi como um simples utilitário — um centro de custos — para reconhecê-lo como um poderoso ativo estratégico.

Essa transformação acontece quando você começa a entender as pessoas por trás das conexões. A chave são os dados primários que você pode capturar durante o processo de login. Quando um convidado fornece um e-mail para conectar-se ao WiFi, ele está lhe dando uma linha direta de comunicação. De repente, o fluxo anônimo de pessoas se torna visitantes identificáveis e recorrentes, abrindo uma mina de ouro de Business Intelligence.

Desbloqueando insights acionáveis da sua rede

É aqui que entram as plataformas de análise integradas. Elas pegam esses dados brutos e os transformam em algo genuinamente útil, revelando padrões no comportamento dos visitantes que antes eram completamente invisíveis. Você pode finalmente responder a perguntas críticas sobre o seu local com dados sólidos, não apenas suposições.

- Tempos de permanência: Quanto tempo as pessoas realmente passam em certas áreas? Esse insight pode moldar tudo, desde o layout da sua loja até as escalas da sua equipe.

- Frequência de visitas: Seus visitantes estão apenas de passagem ou são clientes fiéis? Saber quem são seus visitantes mais frequentes significa que você pode começar a recompensá-los.

- Horários de pico: Identifique exatamente quando o seu local está mais movimentado para otimizar suas operações, campanhas de marketing e a experiência geral do cliente.

Esses dados constroem uma imagem detalhada de como as pessoas se movem e interagem com o seu espaço físico. Você pode explorar o poder do análises de WiFi para convidados para ver como essas métricas se traduzem em valor no mundo real.

Ao analisar como as pessoas se movem e usam um espaço físico, as empresas podem tomar decisões mais inteligentes e orientadas por dados que impactam diretamente seus resultados. Trata-se de ver a história que os dados de fluxo de pessoas estão contando.

Comprovando o ROI de marketing no mundo real

Talvez a aplicação mais poderosa dessa inteligência seja sua capacidade de finalmente conectar os pontos entre o marketing digital e o que acontece no seu local físico. Pense em um grande shopping center executando uma campanha de e-mail direcionada para um novo varejista. Como eles realmente sabem se funcionou?

Com o WiFi analytics, é surpreendentemente simples. A equipe de marketing pode enviar uma oferta promocional para um segmento específico de seu banco de dados de clientes. O sistema então rastreia com precisão quantos desses destinatários de e-mail entraram no shopping center posteriormente. Ao vincular uma campanha digital diretamente ao fluxo físico de pessoas, as equipes de marketing podem calcular um claro retorno sobre o investimento.

Esse poderoso ciclo de feedback fecha o círculo do marketing. Ele prova que o futuro de como nos conectamos ao WiFi não é apenas sobre a tecnologia em si; é sobre entender, engajar e construir relacionamentos melhores com as pessoas que passam pelas suas portas.

Tem dúvidas? Nós temos as respostas

Fazer a mudança para um sistema WiFi moderno e baseado em identidade é um grande passo, e é natural ter algumas dúvidas. Frequentemente ouvimos de administradores de TI, operadores de locais e equipes de marketing que estão navegando por essa mudança, então reunimos algumas das perguntas mais comuns para lhe dar respostas claras e diretas.

Como o OpenRoaming torna as coisas mais seguras?

O OpenRoaming é uma grande atualização de segurança em relação aos portais de convidados padrão aos quais você está acostumado. Ele bloqueia tudo com criptografia robusta WPA2/WPA3-Enterprise desde o primeiro pacote de dados enviado. Os Captive Portals tradicionais podem deixar o tráfego de um usuário exposto e não criptografado até depois que eles fizerem o login, o que cria uma janela real de vulnerabilidade.

Essa tecnologia protege toda a conexão, automaticamente. Como funciona em um sistema de identidade federada, os usuários são autenticados por um provedor confiável (como sua operadora de celular ou o Google) usando certificados digitais. Isso remove completamente o risco de ataques de "evil twin", onde alguém configura um hotspot falso para enganar as pessoas e fazê-las revelar seus detalhes de login. Para você, significa uma rede segura e em conformidade, sem nunca ter que gerenciar uma única senha.

Posso ter WiFi Zero Trust sem substituir todo o meu hardware?

Sim, você absolutamente pode. As plataformas de rede modernas baseadas em identidade são construídas para funcionar como uma camada inteligente baseada em nuvem sobre a infraestrutura que você já possui. Elas se conectam diretamente aos seus pontos de acesso atuais de nomes líderes como Cisco Meraki , Aruba e Ruckus .

A própria plataforma faz todo o trabalho pesado, comunicando-se com seu provedor de identidade (como Entra ID , Okta ou Google Workspace ) e seu hardware de rede para gerenciar a autenticação. Essa configuração permite que você alcance segurança zero-trust com nível de certificado sem um "rip and replace" caro e disruptivo de todo o seu equipamento. É uma maneira muito mais rápida e eficiente de chegar lá.

A verdadeira vantagem aqui é alavancar o investimento que você já fez na sua rede. O foco muda da substituição de hardware para uma abordagem mais inteligente e definida por software para acesso e segurança de rede.

Por que o iPSK é melhor do que uma senha padrão para dispositivos IoT?

Pense em um iPSK, ou Identity Pre-Shared Key, como uma senha exclusiva atribuída a um único dispositivo ou a um grupo muito pequeno e específico de dispositivos. Isso é um mundo à parte de um PSK padrão, onde uma senha é compartilhada entre todos os dispositivos na rede.

Se essa única senha compartilhada for comprometida, toda a sua rede IoT ficará escancarada. Com o iPSK, uma violação é contida apenas no dispositivo cuja chave foi roubada. Esse controle granular significa que você pode revogar instantaneamente o acesso de um dispositivo problemático — como uma impressora ou smart TV comprometida — sem interromper mais nada. É a solução perfeita para gerenciar com segurança como seus dispositivos legados se conectam ao WiFi.

Pronto para transformar como seus convidados e funcionários se conectam? A Purple oferece uma experiência de WiFi segura e sem senha que se integra perfeitamente à sua rede existente. Solicite uma demonstração hoje mesmo!