Para projetar uma rede adequadamente, você deve começar alinhando a tecnologia diretamente aos objetivos de negócios do mundo real. Não se trata de buscar o hardware mais recente; trata-se de construir uma infraestrutura que resolva problemas específicos e entregue resultados mensuráveis para o seu local. Isso significa que você deve descobrir o porquê antes mesmo de pensar no quê e no como.

Projetar uma rede começa com os objetivos de negócios

Muito antes de um único ponto de acesso ser montado ou um cabo ser passado, um projeto de rede bem-sucedido começa com uma pergunta crucial: quais objetivos de negócios essa rede precisa alcançar?

Se você pensa em uma rede apenas em termos de conectividade, está se preparando para ter um ativo caro e com baixo desempenho. As redes mais confiáveis e preparadas para o futuro são sempre aquelas construídas sobre uma base sólida de requisitos de negócios claros e bem documentados.

Para um grande hotel, por exemplo, o objetivo principal pode ser aumentar as pontuações de fidelidade dos hóspedes em 20%. O design da rede, portanto, deve oferecer streaming contínuo e de alto desempenho, processos de check-in tranquilos e talvez até mensagens de boas-vindas personalizadas por meio de um aplicativo móvel — tudo rodando em um WiFi confiável.

Por outro lado, um centro de varejo multimarcas pode querer atrair mais tráfego para suas áreas mais tranquilas. Nesse caso, a rede precisa suportar análises de localização, fornecendo aos profissionais de marketing os dados para entender as jornadas dos compradores e enviar promoções direcionadas para atraí-los a determinadas lojas.

Descobrindo os requisitos reais

Reunir esses requisitos significa ir além do departamento de TI. Você precisa conversar com os principais stakeholders de toda a organização para ter uma visão completa do que eles precisam e esperam.

- Gerentes de Operações: Quais sistemas críticos dependem do funcionamento da rede? Pense em terminais de ponto de venda (PDV), scanners de inventário ou câmeras de segurança.

- Equipes de Marketing: Como a rede pode ajudar no engajamento do cliente? Eles podem querer dados para campanhas personalizadas ou uma maneira de coletar feedback dos hóspedes.

- Serviços de Atendimento ao Hóspede: Quais são as reclamações mais comuns sobre a rede atual? Velocidades lentas, páginas de login complicadas e zonas mortas geralmente estão no topo da lista.

Esse processo não se trata apenas de adicionar novos recursos; trata-se também de analisar criticamente sua configuração atual. Uma auditoria minuciosa frequentemente revela dependências ocultas e pontos únicos de falha que você precisará resolver no novo design. Isso também fornece uma linha de base de desempenho para medir seu sucesso posteriormente.

O maior ponto de falha em projetos de rede é a desconexão entre as capacidades de TI e as expectativas de negócios. Criar um documento de requisitos detalhado, aprovado por todos os stakeholders, é a sua apólice de seguro contra redesenhos caros.

Mapeando personas de usuários para as necessidades da rede

Depois de definir seus objetivos de negócios, o próximo passo é identificar cada tipo de usuário e dispositivo que se conectará à rede. Isso vai muito além de apenas "hóspedes" e "funcionários". Você precisa criar personas de usuários detalhadas para realmente entender suas demandas específicas.

Pense em um ambiente hospitalar moderno:

- Cirurgiões: Eles precisarão de latência ultrabaixa para sistemas de cirurgia robótica e acesso instantâneo a imagens médicas de alta resolução.

- Pacientes e Visitantes: Eles precisam de acesso simples e seguro para entretenimento e comunicação, completamente separado de quaisquer sistemas clínicos.

- Dispositivos IoT Médicos: Coisas como bombas de infusão e monitores cardíacos exigem seu próprio segmento de rede dedicado e altamente seguro, com desempenho previsível.

- Equipe Administrativa: Eles precisam de acesso extremamente estável a registros eletrônicos de saúde (EHR) baseados em nuvem e ferramentas de comunicação interna.

Cada uma dessas personas tem um perfil único para aspectos como largura de banda, latência, segurança e como eles fazem login. Documentar tudo isso ajuda você a projetar uma rede segmentada e em várias camadas que pode atender a todos com segurança e eficiência.

Ao vincular essas especificações técnicas aos seus objetivos de negócios iniciais, você cria uma linha direta entre o que está gastando e o retorno financeiro que pode esperar. Essa etapa crucial também ajuda você a planejar o futuro, garantindo que a rede que você constrói hoje esteja pronta para o que vier a seguir. Para ver como essas considerações se traduzem em benefícios financeiros, você pode calcular o retorno sobre o investimento potencial para o seu local específico .

Planejando capacidade e cobertura contínua

Certo, você definiu seus objetivos de negócios. Agora vem a parte divertida: traduzir esses objetivos em um projeto físico e técnico. É aqui que passamos do 'porquê' do design da sua rede para o 'quantos' e 'onde'. Trata-se de analisar os números de capacidade e planejar meticulosamente para obter uma cobertura perfeita em todo o seu local.

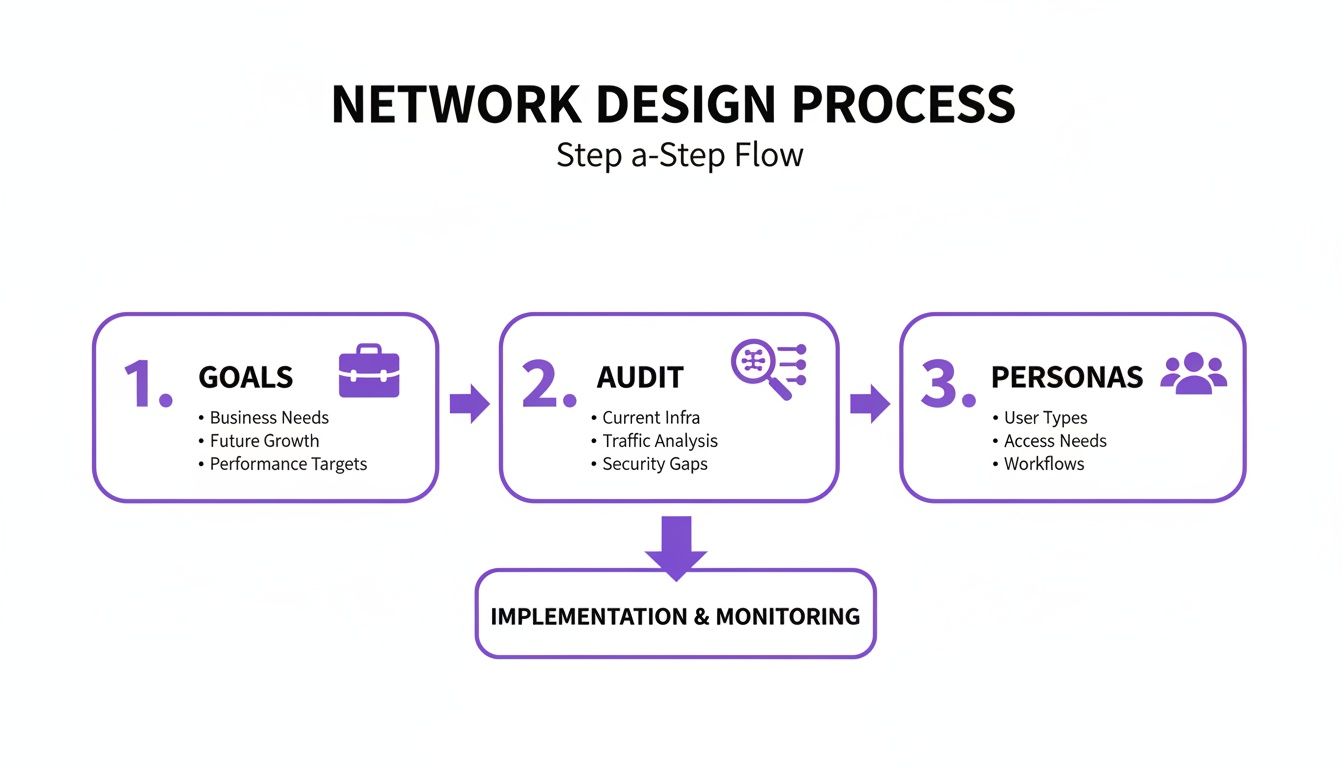

Acertar essa base é inegociável. É o que garante que sua rede possa realmente lidar com as demandas do mundo real desde o primeiro dia, e não apenas parecer boa no papel. O processo abaixo mostra como um projeto bem-sucedido flui desses objetivos de alto nível para os detalhes práticos de auditar o que você tem e entender quem usará a rede.

Como você pode ver, antes mesmo de considerar uma única peça de hardware, você precisa de um profundo entendimento de seus objetivos, sua configuração atual e seus usuários. Acerte nisso e você estará no caminho certo.

Executando Site Surveys de RF Preditivos

Por favor, não adivinhe onde colocar seus Pontos de Acesso (APs). O padrão profissional é um site survey preditivo de RF (Radiofrequência). Isso envolve o uso de software especializado onde você faz o upload das plantas baixas do seu local. A partir daí, você modela o ambiente de RF definindo materiais de parede, alturas de teto e possíveis causadores de problemas, como elevadores ou micro-ondas.

Esse modelo virtual permite que você posicione APs digitais estrategicamente e veja a cobertura Wi-Fi resultante, a força do sinal (RSSI) e a relação sinal-ruído (SNR) antes de gastar um centavo em hardware. É um salva-vidas para identificar possíveis zonas mortas e áreas de interferência de canal antes que se tornem uma verdadeira dor de cabeça para seus usuários.

Por exemplo, a planta baixa de um hotel significaria modelar paredes grossas de concreto entre os quartos. Um escritório moderno em plano aberto, por outro lado, é todo de vidro e aço. Cada material interfere nas ondas de rádio de maneira diferente, e um survey preditivo leva tudo isso em consideração.

Estimando a densidade de dispositivos e a largura de banda

Aqui está um erro clássico que vejo o tempo todo: planejar a cobertura, mas esquecer completamente da capacidade. Uma coisa é ter sinal em todos os lugares, mas outra coisa totalmente diferente é esse sinal se manter estável quando centenas de dispositivos tentam se conectar ao mesmo tempo.

Para acertar nisso, você precisa dividir seu local em diferentes zonas de capacidade e obter uma estimativa sólida da densidade de dispositivos e das necessidades de aplicativos para cada uma.

- Zonas de Alta Densidade: Imagine um salão de conferências de um hotel ou a arquibancada de um estádio. Você pode ter centenas de pessoas aglomeradas, cada uma com um telefone e um laptop, todas tentando fazer streaming de vídeo ou acessar as redes sociais. Sua contagem de APs será alta aqui, e eles serão configurados para capacidade pura, não apenas para distância de cobertura bruta.

- Zonas de Média Densidade: Pense em um restaurante, uma área de compras de varejo ou um andar de escritório movimentado. O número de dispositivos ainda é alto, mas eles estão mais espalhados.

- Zonas de Baixa Densidade: Corredores, estoques e andares tranquilos de hóspedes de hotéis se enquadram nesta categoria. Aqui, o objetivo é simplesmente uma cobertura confiável, que você pode alcançar com menos APs, posicionados de forma mais estratégica.

Quando você estiver pensando em largura de banda, não conte apenas os dispositivos. Pense no que eles estarão fazendo. Alguns usuários fazendo streaming de vídeo em 4K podem consumir mais largura de banda do que uma dúzia de pessoas apenas verificando e-mails. Sempre, sempre projete para o pico de uso, não para a média.

Este checklist ajuda a detalhar o processo de pensamento para diferentes áreas do seu local.

Checklist de Planejamento de Capacidade de Rede

Lembre-se, esses são apenas pontos de partida. Sua própria análise fornecerá os números específicos de que você precisa para construir uma rede robusta.

Como a fibra óptica muda tudo

O plano da sua rede interna é tão bom quanto a conexão de internet que a alimenta. Aqui no Reino Unido, o cenário da banda larga corporativa foi completamente transformado. Análises recentes mostram que impressionantes 63% das PMEs agora podem obter banda larga 100% fibra óptica, e a cobertura nacional com capacidade para gigabit atingiu 83% das instalações. Ter esse tipo de internet confiável e de alta velocidade é um divisor de águas para o design de redes.

Essa mudança significa que mais organizações podem adotar com confiança uma arquitetura cloud-first. Se você está trabalhando com infraestrutura em nuvem, entender plataformas específicas como as abordadas no guia Microsoft Azure Networking Solutions é vital. Com um link de internet extremamente sólido e com velocidade de gigabit, você pode contar com soluções de rede gerenciadas na nuvem e aplicativos SaaS, o que simplifica drasticamente seus equipamentos locais.

Para ter uma ideia aproximada de suas necessidades de hardware, nossa prática ferramenta de calculadora de Pontos de Acesso é um ótimo lugar para começar seu planejamento.

Arquitetando para Zero-Trust e Acesso Escalável

Assim que você tiver um projeto físico tomando forma, sua atenção precisa se voltar para a arquitetura que protegerá e gerenciará cada conexão. O antigo modelo de segurança de rede — uma casca dura e resistente com um interior macio e confiável — está completamente obsoleto. No ambiente de hoje, você deve assumir que as ameaças podem vir de qualquer lugar. Isso significa que cada tentativa de conexão deve ser verificada, independentemente de onde venha. Este é o coração de um modelo de segurança Zero-Trust.

Quando você projeta uma rede com essa mentalidade, deixa para trás a ideia de uma rede única e plana, onde uma violação poderia comprometer tudo. Em vez disso, você constrói um sistema de zonas seguras e isoladas e garante que usuários e dispositivos tenham acesso apenas aos recursos específicos de que absolutamente precisam.

Criando faixas seguras com VLANs

Sua ferramenta mais fundamental para acertar nisso é a segmentação de rede usando Redes Locais Virtuais, ou VLANs. A maneira mais fácil de pensar nas VLANs é como rodovias digitais separadas construídas na mesma rede de estradas físicas. O tráfego em uma faixa é completamente invisível e isolado do tráfego em outra.

Isso permite que você crie redes dedicadas para diferentes grupos de usuários e tipos de dispositivos, o que limita drasticamente o raio de explosão potencial de qualquer incidente de segurança. Uma rede bem segmentada para um local de varejo pode ser mais ou menos assim:

- VLAN de Hóspedes/Visitantes: Para acesso público ao WiFi. Isso precisa ser completamente isolado de todos os sistemas internos.

- VLAN Corporativa: Para laptops e celulares da equipe, dando-lhes acesso aos recursos da empresa, mas não à sua tecnologia operacional.

- VLAN Operacional: Uma rede altamente restrita para sistemas críticos de negócios, como terminais de ponto de venda, gateways de pagamento e dispositivos de gerenciamento de estoque.

- VLAN IoT: Para todos os seus dispositivos "inteligentes", como câmeras de CFTV, sinalização digital ou sensores HVAC, que geralmente têm pouca ou nenhuma segurança integrada.

Se o dispositivo de um visitante for comprometido, a VLAN garante que a ameaça seja contida. Não há caminho para cruzar e infectar seus terminais de pagamento ou acessar dados corporativos confidenciais. Esse tipo de segmentação é um primeiro passo inegociável na construção de uma rede segura e escalável.

Indo além das senhas compartilhadas

A segmentação é crítica, mas é apenas metade da história. A próxima peça do quebra-cabeça é modernizar como usuários e dispositivos provam quem são. Senhas estáticas e compartilhadas para WiFi são um pesadelo de segurança e uma dor de cabeça operacional. Elas são compartilhadas, raramente são alteradas e são um alvo principal para invasores.

Para o acesso de visitantes, o futuro é sem senhas (passwordless). Tecnologias como OpenRoaming e Passpoint, que são essenciais para plataformas como a Purple, oferecem uma experiência muito mais segura e contínua. Depois que um visitante se autentica pela primeira vez — talvez por meio de uma verificação de e-mail simples e única — seu dispositivo recebe um perfil seguro.

A partir desse ponto, o dispositivo deles se conectará de forma automática e segura sempre que estiverem ao alcance da sua rede, ou de qualquer um dos mais de 80.000 outros locais habilitados para OpenRoaming em todo o mundo. A conexão é criptografada desde o primeiro pacote, eliminando os riscos que vêm com o WiFi público aberto e não criptografado.

Isso não apenas aumenta a segurança; também elimina o atrito de captive portals desajeitados e senhas esquecidas, o que melhora enormemente a experiência do visitante. Para um aprofundamento nisso, vale a pena explorar como implementar um sistema WiFi totalmente seguro .

Acesso baseado em identidade para usuários corporativos

Para sua equipe interna, Zero Trust significa vincular o acesso à rede diretamente à sua identidade digital. É aqui que a integração com um Provedor de Identidade (IdP) como Microsoft Entra ID (anteriormente Azure AD), Google Workspace ou Okta se torna um divisor de águas.

Em vez de gerenciar credenciais de WiFi separadas, você pode usar o diretório existente da sua empresa para emitir certificados específicos para cada dispositivo. Quando um funcionário tenta se conectar, a rede verifica a validade de seu certificado em relação ao seu IdP.

Essa abordagem traz alguns benefícios enormes:

- Onboarding sem atrito: Novos funcionários obtêm acesso à rede automaticamente assim que são adicionados ao diretório.

- Revogação instantânea: Se um funcionário sair, basta desativar sua conta no IdP para revogar instantaneamente seu acesso à rede. Chega de correria para alterar senhas compartilhadas em toda a empresa.

- Segurança superior: A autenticação baseada em certificado é muito mais forte do que senhas e protege contra uma série de ataques comuns.

Protegendo seus dispositivos IoT e legados

E quanto a todos aqueles dispositivos que não suportam autenticação moderna, como impressoras mais antigas, sensores IoT ou hardware operacional especializado? Deixá-los em uma rede insegura é um grande risco, mas eles costumam ser essenciais para as operações de negócios.

É aqui que entram soluções como o Isolated PSK ( iPSK ). O iPSK permite atribuir uma chave pré-compartilhada exclusiva a cada dispositivo individual ou a um pequeno grupo deles. Cada chave é então vinculada ao seu próprio microssegmento, o que significa que os dispositivos que usam uma chave não podem ver ou interagir com os dispositivos que usam outra, mesmo que estejam na mesma VLAN.

Essa abordagem garante que até mesmo seus dispositivos "burros" sejam protegidos e contidos, fechando uma lacuna de segurança comum, mas frequentemente negligenciada. Ao combinar uma segmentação robusta com autenticação moderna baseada em identidade para cada tipo de usuário e dispositivo, você pode construir uma rede que seja incrivelmente segura e simples de gerenciar.

De centro de custo a ativo de negócios

Até agora, passamos pelas etapas práticas de projetar a rede física e garantir sua segurança. Agora, é hora da parte empolgante: transformar sua rede de um simples utilitário em um poderoso mecanismo de business intelligence.

Uma rede moderna faz muito mais do que apenas conectar pessoas à internet. É aqui que seu investimento começa a provar ativamente seu próprio valor. A chave é integrar sua plataforma de autenticação WiFi com as ferramentas de negócios e marketing nas quais você confia todos os dias.

Transformando conexões anônimas em insights de clientes

Toda vez que um visitante faz login no seu WiFi, ocorre uma interação potencialmente valiosa. Por si só, um log de conexão é apenas um ponto anônimo em um servidor — não particularmente útil. Mas quando você usa uma plataforma como a Purple para autenticação, esse login se torna uma chance de coletar dados primários (first-party data) ricos e baseados em permissão.

O processo é surpreendentemente simples. À medida que um visitante se conecta — talvez por meio de um login rápido em rede social ou um formulário de e-mail único — o sistema captura esses detalhes. Eles são então enviados automaticamente para o seu sistema de Gestão de Relacionamento com o Cliente (CRM), como Salesforce ou HubSpot, ou para a sua plataforma de automação de marketing.

O que antes era um endereço MAC de dispositivo anônimo é subitamente transformado em um perfil de cliente rico, completo com detalhes de contato, histórico de visitas e até dados demográficos. É assim que você começa a construir relacionamentos genuínos e baseados em dados com seus visitantes.

Essa integração simples transforma sua rede em uma fonte primária de first-party data. Com a eliminação gradual dos cookies de terceiros, isso está se tornando absolutamente crítico. Você é o proprietário desses dados, o que lhe dá uma visão direta de quem são seus clientes e como eles realmente se comportam dentro do seu local.

De dados a decisões acionáveis

A coleta de dados é apenas o primeiro passo. A verdadeira mágica acontece quando você os usa para entender o comportamento e impulsionar ações de negócios significativas. Uma rede devidamente integrada fornece as ferramentas para analisar o tráfego de pessoas, os tempos de permanência e a frequência de visitas em toda a sua propriedade.

Pense nestes cenários do mundo real:

- Um Shopping Center: As análises de WiFi revelam que uma ala específica tem um tráfego significativamente menor. A administração pode então trabalhar com os lojistas dessa zona para realizar promoções direcionadas, enviando notificações push para os telefones dos compradores enquanto eles passam, ou até mesmo usar tendências de longo prazo para ajustar o mix de lojistas.

- Uma Rede de Hotéis: Um hóspede que já se hospedou antes se conecta ao WiFi no saguão. A rede o reconhece instantaneamente, verifica seu perfil no CRM e alerta discretamente a recepção. Esse hóspede pode então ser recebido pelo nome e receber uma bebida de cortesia como agradecimento por sua fidelidade — um pequeno toque que causa um grande impacto.

- Um Estádio: Durante uma partida, as análises mostram longas filas se formando em determinados estandes de alimentos e bebidas. As operações podem redirecionar imediatamente a equipe para aliviar o gargalo ou enviar uma oferta para "furar a fila" em uma lanchonete próxima e menos movimentada. Isso não apenas melhora a experiência do torcedor, mas também captura vendas que poderiam ter sido perdidas.

Em todos os casos, a rede não é apenas um utilitário passivo. Ela está entregando ativamente a inteligência de negócios necessária para tomar decisões mais inteligentes e rápidas.

Comprovando o ROI da sua rede

Por muito tempo, o WiFi foi visto como um mal necessário — um item no orçamento que simplesmente precisa ser pago. Quando você projeta uma rede com a integração de negócios incorporada desde o início, toda essa narrativa muda. Você pode traçar uma linha reta do seu investimento em rede até resultados de negócios tangíveis.

- Fidelidade Aprimorada: Enviar uma oferta personalizada de "bem-vindo de volta" para visitantes recorrentes aumenta o gasto médio deles? Agora você pode medir isso.

- Aumento do Tráfego: Aquela campanha digital direcionada para atrair pessoas para uma parte mais tranquila do seu local realmente funcionou? As análises da sua rede lhe darão a resposta.

- Eficiência Operacional: O redirecionamento da equipe com base em dados de multidão em tempo real reduziu os tempos de espera e melhorou as pontuações de satisfação? Você pode acompanhar o impacto diretamente.

Ao vincular a atividade da rede a dados de vendas, inscrições em programas de fidelidade e feedback de clientes, você constrói um caso inegável para o valor da rede. Isso permite que você demonstre um ROI claro, justificando o gasto inicial e garantindo o orçamento para atualizações futuras. O objetivo final é uma rede que não apenas funcione — ela trabalhe para o seu negócio.

Validando, implantando e gerenciando sua rede

Dar vida ao design da sua rede não é a linha de chegada; é o início de uma nova fase crucial. A jornada de um modelo preditivo em uma tela para uma rede de alto desempenho no mundo real exige validação meticulosa, uma implantação estratégica e um compromisso com a excelência operacional contínua. É aqui que você confirma suas suposições e garante que a rede realmente cumpra suas promessas.

A primeira ordem do dia após a instalação física é validar o desempenho. Seus surveys preditivos deram a você um ponto de partida brilhante, mas agora você precisa medir o que realmente está acontecendo na prática.

Validação e testes pós-instalação

A validação não se trata apenas de verificar se há sinal; trata-se de confirmar que a rede atende às métricas específicas de capacidade e desempenho que você definiu logo no início. Isso envolve alguns tipos principais de survey.

Surveys Passivos: Um técnico caminhará pelo local com uma ferramenta especializada (como um Ekahau Sidekick ) para ouvir toda a energia de RF no ambiente. Isso mede a força real do sinal (RSSI), a relação sinal-ruído (SNR) e qualquer interferência de canal de seus novos APs e redes vizinhas. O objetivo é comparar esses dados do mundo real diretamente com os mapas de calor do seu modelo preditivo.

Surveys Ativos: Isso vai um passo além. A ferramenta de survey se conecta ativamente à sua rede para medir o que um usuário realmente experimentaria — coisas como taxa de transferência (velocidades de upload/download), latência e perda de pacotes. Este é o teste definitivo, confirmando que um dispositivo em um local específico pode atingir o desempenho que você planejou.

Se você encontrar discrepâncias — talvez um ponto cego inesperado em um escritório de canto ou velocidades mais lentas do que o esperado em uma área de alta densidade — agora é a hora de fazer pequenos ajustes. Isso pode ser tão simples quanto reposicionar um AP ou ajustar seus níveis de potência.

Executando uma implantação em fases

Depois de validar uma seção da rede, resista ao impulso de migrar todos de uma vez. Uma implantação "big bang" é uma receita para o caos. Uma implantação em fases é uma abordagem muito mais segura e profissional que minimiza as interrupções nos negócios.

Comece com uma zona piloto — talvez um único andar ou uma área menos crítica do seu local. Permita que um pequeno grupo de usuários acesse a nova rede e colete feedback direto. Esse teste controlado permite que você detecte quaisquer problemas imprevistos, desde problemas de driver específicos do dispositivo até peculiaridades em seu fluxo de autenticação, antes que eles afetem toda a organização.

Ao implantar sua rede em estágios gerenciáveis — de zonas piloto à implantação total — você reduz o risco de todo o projeto. Essa abordagem controlada garante que quaisquer problemas sejam pequenos e contidos, evitando que um único problema cause interrupções operacionais generalizadas.

Após um piloto bem-sucedido, você pode avançar com uma migração programada, indo prédio por prédio ou departamento por departamento até que todo o local esteja operando na nova infraestrutura.

Gerenciamento contínuo e monitoramento proativo

Uma rede bem projetada não deve exigir que você apague incêndios constantemente. Plataformas modernas de gerenciamento de rede em nuvem de fornecedores como Meraki , Mist e UniFi fornecem as ferramentas necessárias para a excelência operacional proativa. O objetivo é afastar-se de um modelo reativo de "quebra-conserta" e, em vez disso, focar em identificar e resolver problemas antes mesmo que os usuários os percebam.

Alguns Indicadores-Chave de Desempenho (KPIs) para ficar de olho incluem:

- Saúde do Cliente: Acompanhe métricas como tentativas de conexão com falha, taxas de sucesso de roaming e força média do sinal por cliente. Uma alta taxa de falhas pode apontar para uma política de autenticação mal configurada ou uma lacuna de cobertura.

- Desempenho de Aplicativos: Monitore a latência e a taxa de transferência para aplicativos críticos de negócios. Se o seu sistema de PDV baseado em nuvem de repente apresentar alta latência, você pode investigar antes que isso comece a afetar as transações.

- Eventos de Segurança: Fique atento a alertas de APs invasores (rogue APs), tentativas de autenticação com falha e outras ameaças potenciais à segurança.

Essa postura proativa é fortemente apoiada pela incrível infraestrutura de banda larga do Reino Unido. Até o terceiro trimestre de 2025, a banda larga ultrarrápida cobrirá 90% das instalações do Reino Unido, e com 84-86% dos locais já atingindo a capacidade de gigabit, as empresas têm o backbone de alta velocidade necessário para um gerenciamento de nuvem confiável. Isso permite que as equipes de rede que usam plataformas como a Purple implantem soluções sofisticadas de iPSK e SSO em semanas, não meses, criando uma vantagem estratégica real. Para saber mais sobre como essa mudança digital está se desenrolando, você pode explorar as descobertas mais recentes sobre a adoção da banda larga gigabit no Reino Unido .

Sua rede é um sistema vivo. Gerenciá-la de forma eficaz garante que ela continue a entregar valor muito depois da inauguração.

Perguntas Frequentes sobre Design de Rede

Mesmo com o plano mais detalhado, você certamente encontrará dúvidas e alguns obstáculos. É apenas uma parte normal de qualquer grande projeto de TI. Quando se trata de projetar uma rede, vemos os mesmos desafios e perguntas surgirem repetidas vezes. Aqui estão as respostas para algumas das mais comuns que ouvimos de administradores e operadores de locais.

Qual é o maior erro a evitar ao projetar uma rede?

O maior erro que vemos é subestimar as necessidades de capacidade e não planejar o crescimento futuro. Muitos designs ficam obcecados com a cobertura — garantindo que um sinal esteja disponível em todos os lugares — mas negligenciam completamente a capacidade da rede de lidar com muitos usuários e dispositivos ao mesmo tempo.

Esse descuido é uma receita para o desastre. Ele leva a um desempenho lento, quedas de conexão e uma experiência de usuário genuinamente ruim, especialmente durante os horários de pico. Uma rede pode parecer perfeitamente bem com dez pessoas conectadas, mas pode se tornar completamente inutilizável com cem. Sempre, sempre projete para a densidade de pico de usuários e os aplicativos que eles usarão, não apenas para a média. Crie uma margem de segurança para mais dispositivos e mais aplicativos que consomem muita largura de banda no futuro.

Um plano de capacidade com visão de futuro economiza um mundo de custos e interrupções mais tarde. É muito mais barato acertar na primeira vez do que tentar consertar uma rede subdimensionada sob pressão.

Como protejo uma rede WiFi pública para visitantes?

Proteger o WiFi público hoje vai muito além de uma simples senha compartilhada. O padrão moderno depende de segmentação robusta e autenticação baseada em identidade.

Antes de mais nada, use VLANs. Isso cria uma rede completamente separada e isolada para os visitantes, isolando todo o tráfego deles dos seus sistemas corporativos ou operacionais internos. É uma linha de base de segurança inegociável.

Em seguida, é hora de abandonar senhas compartilhadas inseguras e captive portals desajeitados. Uma solução segura e moderna como a Purple usa tecnologias como OpenRoaming e Passpoint. Essa abordagem permite que os visitantes se autentiquem de forma contínua usando credenciais que já possuem (como seu plano de celular ou conta de e-mail). A conexão deles é criptografada desde o primeiro pacote, o que elimina completamente os riscos que vêm com redes públicas abertas e não criptografadas e oferece aos seus visitantes uma experiência muito mais segura e tranquila.

Posso integrar minha rede com outros sistemas de negócios, como um CRM?

Com certeza, e você definitivamente deveria. As modernas plataformas de autenticação WiFi são construídas especificamente para esse tipo de integração. Ao usar uma solução como a Purple , você pode conectar sua rede diretamente ao seu CRM (pense em Salesforce ou HubSpot) e às suas ferramentas de automação de marketing.

Quando um visitante se autentica no seu WiFi, a plataforma captura first-party data valiosos e baseados em permissão, como nome, e-mail e com que frequência eles visitam. Esses dados podem então ser enviados automaticamente para o seu CRM para enriquecer os perfis dos seus clientes. A partir daí, você pode impulsionar campanhas de marketing altamente personalizadas, recompensas de fidelidade e uma comunicação muito mais direcionada.

Essa integração transforma sua rede WiFi de um simples utilitário de internet em uma ferramenta poderosa para coletar dados e impulsionar a inteligência de negócios.

Depois que sua rede for validada e implantada, o gerenciamento contínuo e eficaz é crucial. Para obter orientações abrangentes, explore estas melhores práticas de Gerenciamento de Ativos de TI para otimizar a infraestrutura e o ciclo de vida da sua rede.

Pronto para transformar sua rede de um centro de custo em um ativo de negócios? A Purple fornece uma plataforma de rede segura e baseada em identidade que substitui senhas desatualizadas por acesso contínuo e sem senhas para visitantes e funcionários. Saiba mais sobre a Purple e agende uma demonstração hoje mesmo .