Bloqueando Malware e Phishing na Borda da Rede

Este guia de referência técnica descreve a arquitetura, a implantação e o impacto nos negócios da implementação de proteção contra ameaças em nível de rede para proteger dispositivos de convidados e IoT não gerenciados na borda da rede. Ele fornece orientação prática para líderes de TI bloquearem proativamente malware e phishing.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Detalhada

- A Arquitetura da Proteção na Borda da Rede

- Componentes Chave

- Guia de Implementação

- Passo 1: Segmentação de Rede

- Passo 2: Configuração do Gateway

- Passo 3: Definição de Políticas

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- Lidando com DNS Criptografado

- Bloqueio Excessivo de Tráfego Legítimo

- ROI e Impacto nos Negócios

Resumo Executivo

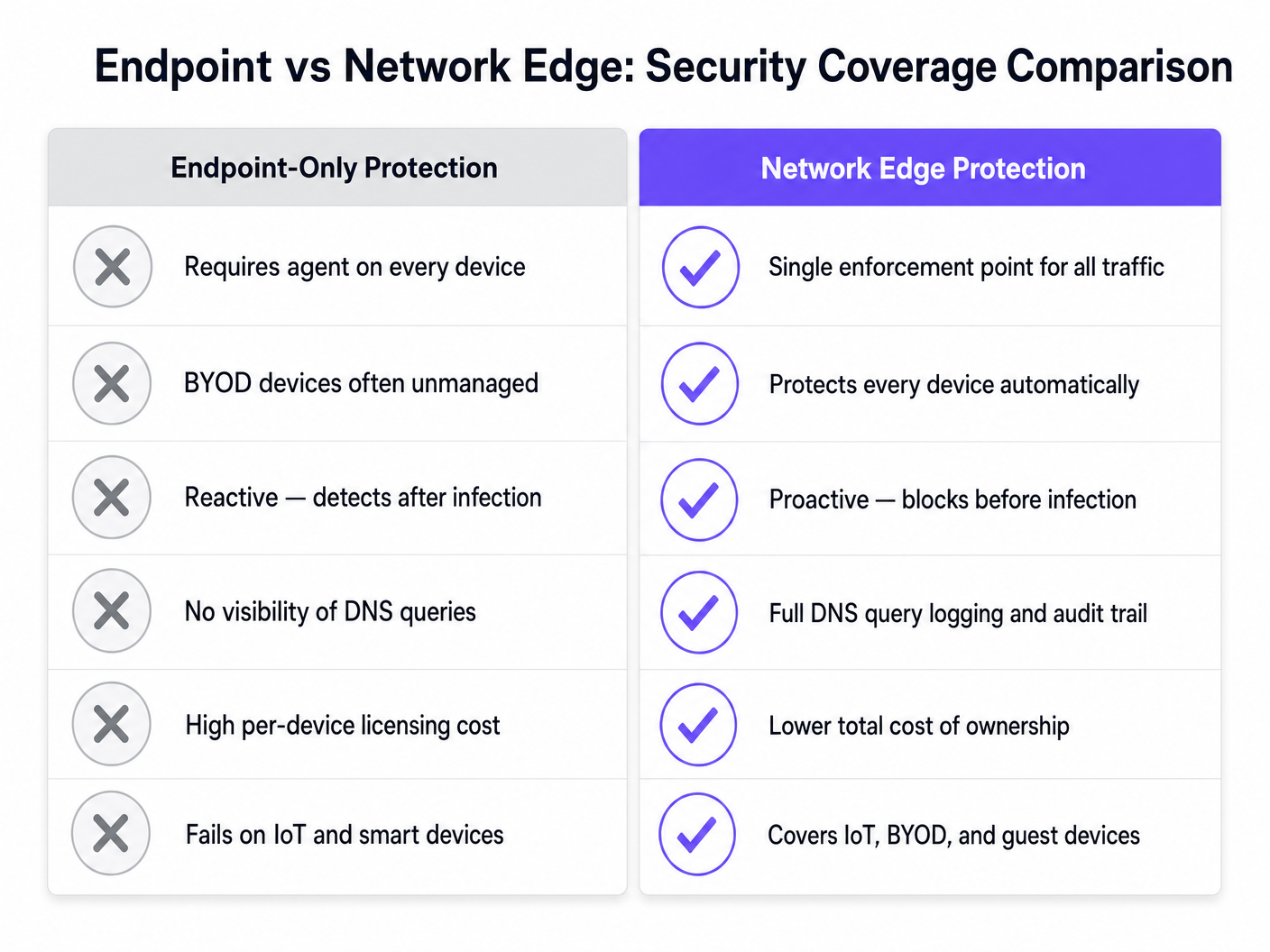

Para CTOs e arquitetos de rede que gerenciam locais de grande fluxo, proteger dispositivos não gerenciados é um desafio operacional crítico. Não é possível implantar agentes de endpoint em smartphones de convidados, nem confiar que os usuários evitarão links maliciosos. Este guia detalha como a implementação de proteção contra ameaças em nível de rede impede malware e phishing na borda da rede antes que atinjam os dispositivos dos convidados. Ao aplicar políticas de segurança no gateway via filtragem de DNS e integração de inteligência de ameaças, os locais podem proteger proativamente o tráfego BYOD, IoT e de convidados. Essa abordagem reduz a sobrecarga de resposta a incidentes, garante a conformidade com padrões como GDPR e PCI DSS, e mantém um ambiente seguro para usuários de Guest WiFi nos setores de Hospitality , Retail e Transport .

Análise Técnica Detalhada

A Arquitetura da Proteção na Borda da Rede

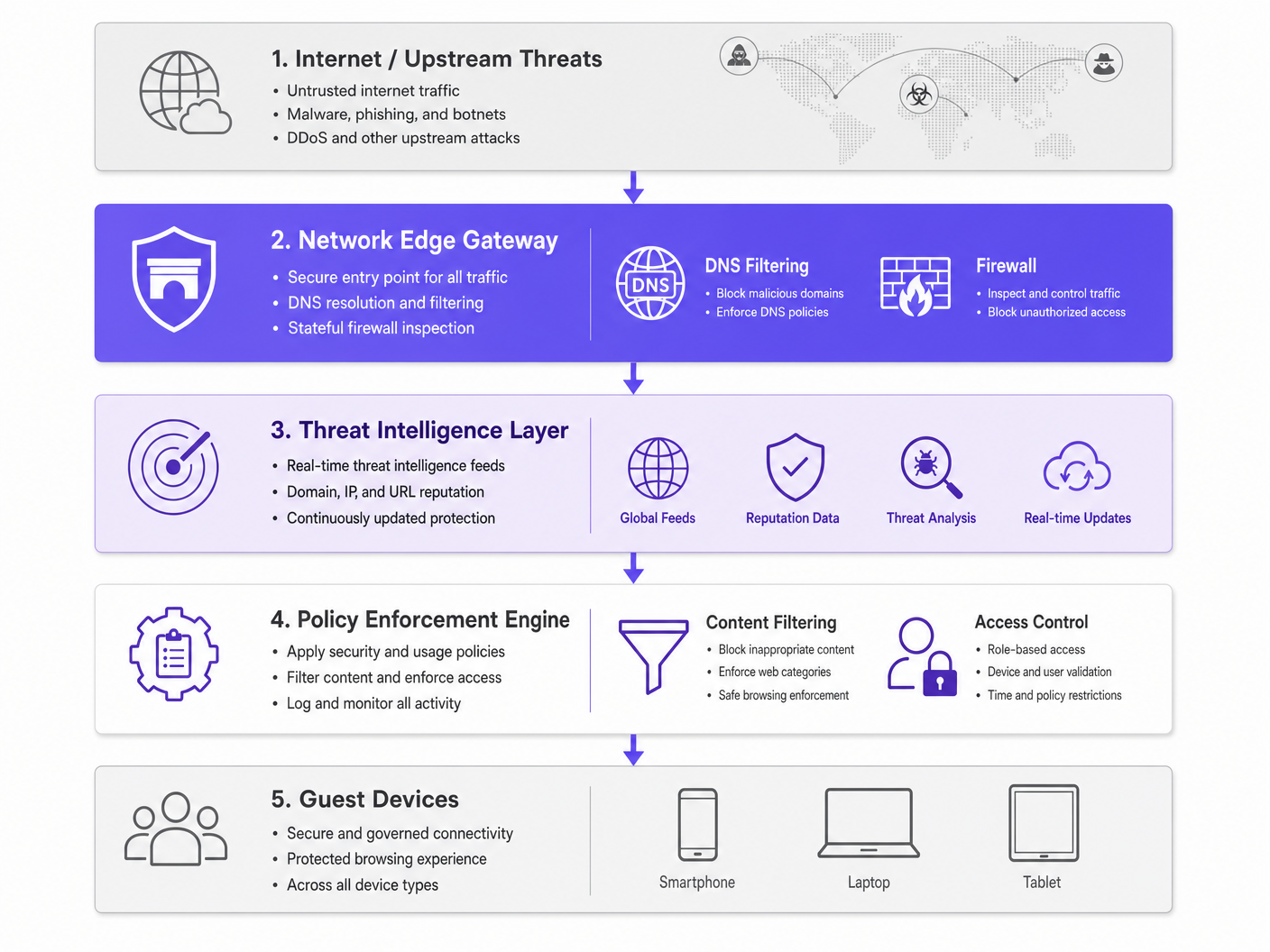

A proteção contra malware na borda da rede desloca o ponto de aplicação da segurança do endpoint para o gateway. Quando um dispositivo se conecta a uma rede de um local e tenta resolver um domínio, a consulta DNS é interceptada pelo gateway de borda. Em vez da resolução padrão, a consulta é avaliada em relação a feeds de inteligência de ameaças continuamente atualizados.

Se o domínio estiver associado à distribuição de malware, campanhas de phishing ou infraestrutura de comando e controle (C2) de botnet, a solicitação DNS é direcionada para um sinkhole. A conexão é interrompida antes que a carga maliciosa possa ser baixada. Esse bloqueio proativo impede o movimento lateral e protege a reputação de IP do local.

Componentes Chave

- Mecanismo de Filtragem de DNS: Inspeciona todas as solicitações DNS de saída. É fundamental configurar este mecanismo para bloquear resolvedores DoH (DNS over HTTPS) públicos conhecidos para evitar que os usuários ignorem o DNS seguro do local.

- Integração de Inteligência de Ameaças: Assina feeds globais que categorizam domínios em tempo real com base na reputação, status de domínio recém-registrado e atividade maliciosa conhecida.

- Aplicação de Políticas: Aplica regras granulares baseadas em funções de usuário (por exemplo, equipe vs. convidado) e categorias de conteúdo, garantindo IWF Compliance for Public WiFi Networks in the UK .

Guia de Implementação

A implantação da proteção na borda da rede requer uma abordagem faseada para minimizar a interrupção e maximizar a cobertura de segurança.

Passo 1: Segmentação de Rede

Certifique-se de que sua rede esteja devidamente segmentada usando VLANs. O tráfego de convidados, funcionários corporativos, dispositivos IoT e sistemas POS devem residir em segmentos isolados. Isso limita o raio de impacto caso um dispositivo seja comprometido antes de ingressar na rede.

Passo 2: Configuração do Gateway

Configure seus roteadores de borda ou firewalls para encaminhar todo o tráfego DNS para o serviço seguro de filtragem de DNS. Implemente regras de firewall para bloquear o tráfego de saída na porta 53 (DNS) e na porta 853 (DoT) para qualquer destino que não sejam os resolvedores seguros aprovados. Para mais informações sobre otimização de rede moderna, consulte Office Wi Fi: Optimize Your Modern Office Wi-Fi Network .

Passo 3: Definição de Políticas

Estabeleça políticas de base. Bloqueie categorias maliciosas conhecidas globalmente. Para filtragem de conteúdo, aplique políticas específicas com base no tipo de local — por exemplo, filtragem mais rigorosa em ambientes de Healthcare em comparação com o varejo geral.

Melhores Práticas

- Aplicação de Políticas Granulares: Evite bloqueios abrangentes que geram tickets de suporte. Use controle de acesso baseado em função (RBAC) integrado ao seu provedor de identidade (por exemplo, licença Connect da Purple).

- Registro Abrangente: Mantenha um registro de auditoria completo de consultas DNS e ameaças bloqueadas. Isso é essencial para resposta a incidentes e relatórios de conformidade. Consulte Explain what is audit trail for IT Security in 2026 para requisitos detalhados.

- Monitoramento Contínuo: Utilize WiFi Analytics para monitorar o desempenho da rede e eventos de segurança em tempo real.

Solução de Problemas e Mitigação de Riscos

Lidando com DNS Criptografado

Sistemas operacionais modernos usam cada vez mais DoH e DoT, que criptografam consultas DNS e podem contornar a filtragem de borda tradicional. Para mitigar isso, mantenha uma lista de bloqueio atualizada de resolvedores DoH públicos conhecidos (por exemplo, 8.8.8.8, 1.1.1.1) para forçar os dispositivos a retornar ao DNS seguro fornecido pelo local via porta padrão 53.

Bloqueio Excessivo de Tráfego Legítimo

Feeds agressivos de inteligência de ameaças podem ocasionalmente sinalizar domínios legítimos, especialmente os recém-registrados usados para campanhas de marketing. Estabeleça um processo rápido de allowlisting e capacite a equipe de operações de TI para resolver falsos positivos rapidamente.

ROI e Impacto nos Negócios

O caso de negócios para a proteção contra malware na borda da rede é construído sobre a mitigação de riscos e a eficiência operacional. Ao bloquear ameaças no gateway, os locais eliminam os custos de licenciamento por dispositivo associados à segurança de endpoint para BYOD e dispositivos de convidados. Além disso, reduz drasticamente as horas de suporte de TI gastas investigando dispositivos comprometidos ou lidando com endereços IP na lista negra. A conectividade segura e confiável resultante aprimora a experiência do convidado e protege a reputação da marca do local.

Definições principais

Network Edge

The boundary where a local network connects to the internet, typically managed by a router, firewall, or gateway.

This is the optimal location to deploy security controls for unmanaged devices, as all traffic must pass through it.

DNS Filtering

The process of blocking access to certain websites or IP addresses by intercepting DNS queries and evaluating them against a policy or threat feed.

Used to proactively stop devices from connecting to malicious domains before any data is transferred.

Sinkholing

Redirecting malicious traffic to a safe, controlled IP address instead of its intended destination.

When a guest device tries to reach a malware server, the edge gateway sinkholes the request, preventing infection.

Threat Intelligence Feed

A continuously updated stream of data regarding potential or current cyber threats, including known malicious domains and IP addresses.

Edge gateways use these feeds to make real-time decisions on whether to allow or block traffic.

DoH (DNS over HTTPS)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol, encrypting the data.

While good for privacy, DoH can bypass corporate edge filtering unless known DoH resolvers are explicitly blocked.

VLAN Segmentation

Dividing a single physical network into multiple logical networks to isolate traffic.

Essential for separating untrusted guest traffic from sensitive corporate or POS systems.

BYOD (Bring Your Own Device)

The practice of allowing employees or guests to use their personal devices on the organisation's network.

BYOD devices are typically unmanaged, making endpoint security impossible and necessitating network edge protection.

Audit Trail

A chronological record of system activities, including DNS queries and blocked connections.

Required for compliance with frameworks like PCI DSS and GDPR to prove security controls are active.

Exemplos práticos

A 500-room hotel needs to secure guest WiFi while ensuring IoT devices (smart TVs, room controls) are protected from external command-and-control servers.

Deploy a network edge gateway with DNS filtering. Segment the network into Guest, IoT, and Corporate VLANs. Configure the gateway to intercept all DNS queries from the IoT and Guest VLANs, forwarding them to the secure DNS service. Apply a strict policy for the IoT VLAN that only allows resolution of known, required domains (allowlisting), while applying a standard threat-blocking policy for the Guest VLAN.

A large retail chain experiences frequent IP blacklisting due to guest devices sending spam while connected to the in-store WiFi.

Implement network edge malware protection with active threat intelligence feeds. Configure the firewall to block outbound SMTP (port 25) for all guest traffic. Enable DNS filtering to sinkhole requests to known botnet and spam-distribution domains.

Questões práticas

Q1. A stadium network administrator notices that while DNS filtering is enabled, some guest devices are still reaching known malicious domains. What is the most likely cause and how should it be addressed?

Dica: Consider modern protocols that might bypass standard port 53 filtering.

Ver resposta modelo

The devices are likely using encrypted DNS protocols like DNS over HTTPS (DoH) or DNS over TLS (DoT), which bypass standard port 53 filtering. The administrator should update firewall rules to block known public DoH/DoT resolvers and block outbound traffic on port 853, forcing devices to fall back to the venue's secure DNS.

Q2. When deploying network edge protection in a hospital environment, how should the policies differ between the guest WiFi and the medical IoT device VLAN?

Dica: Think about the concept of least privilege and predictable behavior.

Ver resposta modelo

The guest WiFi should use a standard threat-blocking policy (blocking malware, phishing, and inappropriate content per IWF guidelines) but generally allow internet access. The medical IoT VLAN should use a strict 'default deny' policy with an allowlist, permitting communication only with specific, required vendor servers. IoT devices have predictable traffic patterns, making allowlisting highly effective.

Q3. A retail client wants to implement edge filtering but is concerned about blocking legitimate marketing campaign domains that are newly registered. What process should be implemented?

Dica: Focus on operational workflows and balancing security with business needs.

Ver resposta modelo

Implement a rapid allowlisting workflow. While 'Newly Registered Domains' is a common threat category, the IT team should have a process to quickly verify and allowlist domains provided by the marketing team before campaigns launch, ensuring security does not impede business operations.