Como Coletar Dados Primários Através do WiFi

Este guia autorizado oferece a líderes de TI e operadores de locais um plano técnico para transformar a infraestrutura de WiFi para convidados em um motor de coleta de dados primários compatível e de alto rendimento. Abrange a arquitetura de Captive Portal, otimização de splash page, integração de CRM e estratégias para maximizar o rendimento de dados, mantendo a conformidade com o GDPR. Projetado para gerentes de TI, arquitetos de rede e CTOs em ambientes de hospitalidade, varejo e setor público.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada: Arquitetura e Padrões

- O Captive Portal e o Fluxo de Autenticação

- Mecanismos e Protocolos de Coleta de Dados

- Padrões de Segurança e Conformidade

- Guia de Implementação: Do Desenvolvimento à Integração

- Passo 1: Configuração de Rede e Configuração do Walled Garden

- Passo 2: Design e Otimização da Splash Page

- Passo 3: Integração com CRM e Automação de Marketing

- Melhores Práticas para Maximizar a Coleta de Dados

- Solução de Problemas e Mitigação de Riscos

- Captive Portal Não Exibindo

- Baixas Taxas de Captura de Dados

- Randomização de Endereço MAC

- ROI e Impacto nos Negócios

- Eficiência de Marketing e Geração de Receita

- Inteligência Operacional

- Aprimorando a Experiência do Cliente

Resumo Executivo

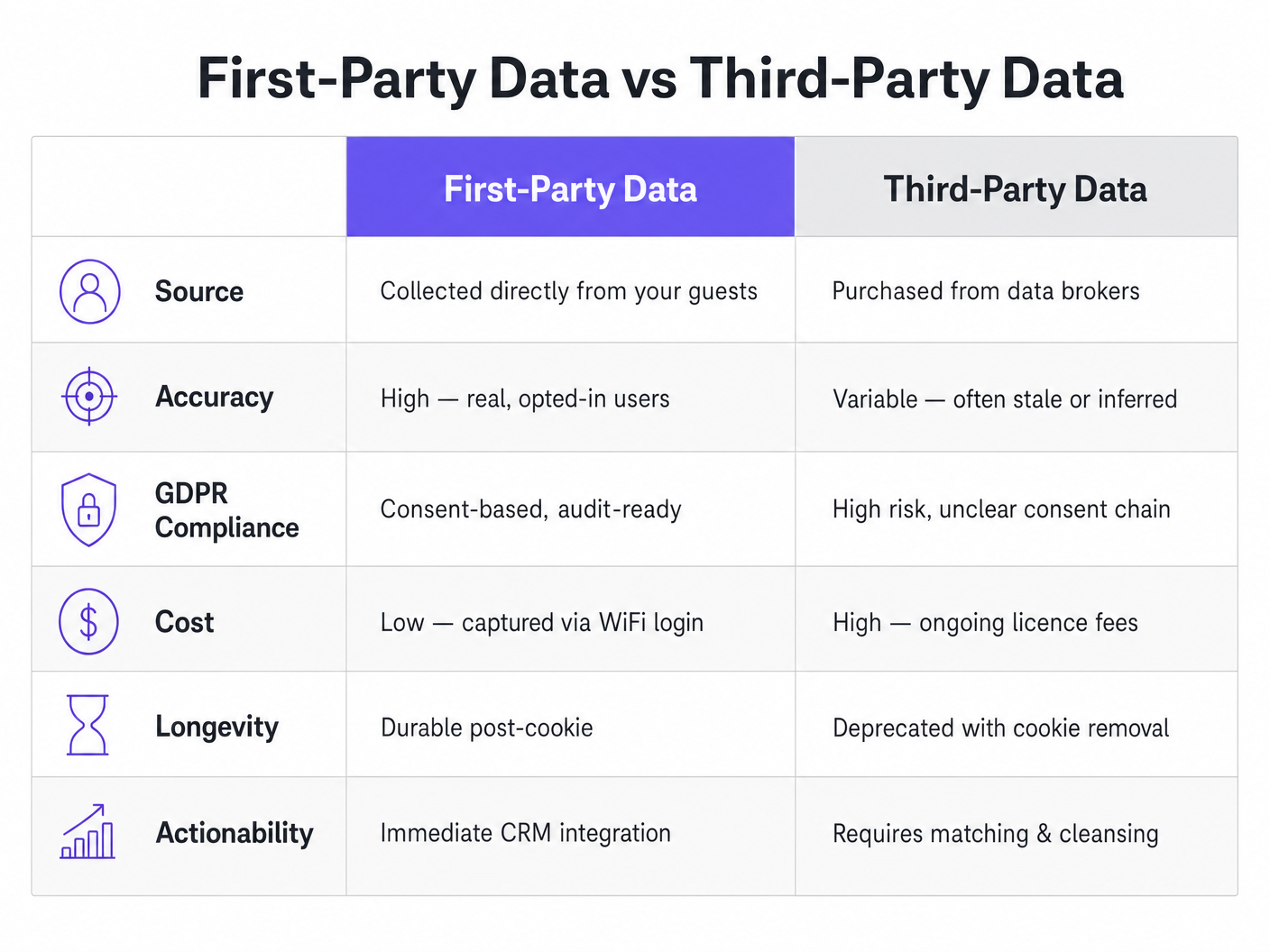

Para locais físicos modernos — desde o varejo de rua e aeroportos internacionais até grandes grupos hoteleiros — o WiFi para convidados não é mais apenas um centro de custo ou uma utilidade básica. Quando arquitetado corretamente, é o motor mais eficiente para a coleta de dados primários disponível para operações físicas. Em uma era definida pela depreciação de cookies de terceiros e regulamentações de privacidade rigorosas como GDPR e CCPA, adquirir dados de clientes diretos e consentidos é um imperativo estratégico.

Este guia fornece um plano técnico abrangente para líderes de TI, arquitetos de rede e diretores de operações de locais. Ele detalha como transformar a infraestrutura wireless existente em uma plataforma de captura de dados segura, compatível e de alto rendimento usando soluções de Guest WiFi . Exploraremos a arquitetura técnica necessária para capturar esses dados, a implantação de Captive Portals para autenticação contínua e os caminhos de integração necessários para direcionar dados limpos e acionáveis diretamente para suas plataformas de CRM e automação de marketing. Ao implementar as estratégias aqui descritas, as organizações podem alcançar um ROI significativo através de inteligência aprimorada do cliente, marketing direcionado e eficiência operacional, mantendo posturas robustas de segurança e conformidade.

Análise Técnica Aprofundada: Arquitetura e Padrões

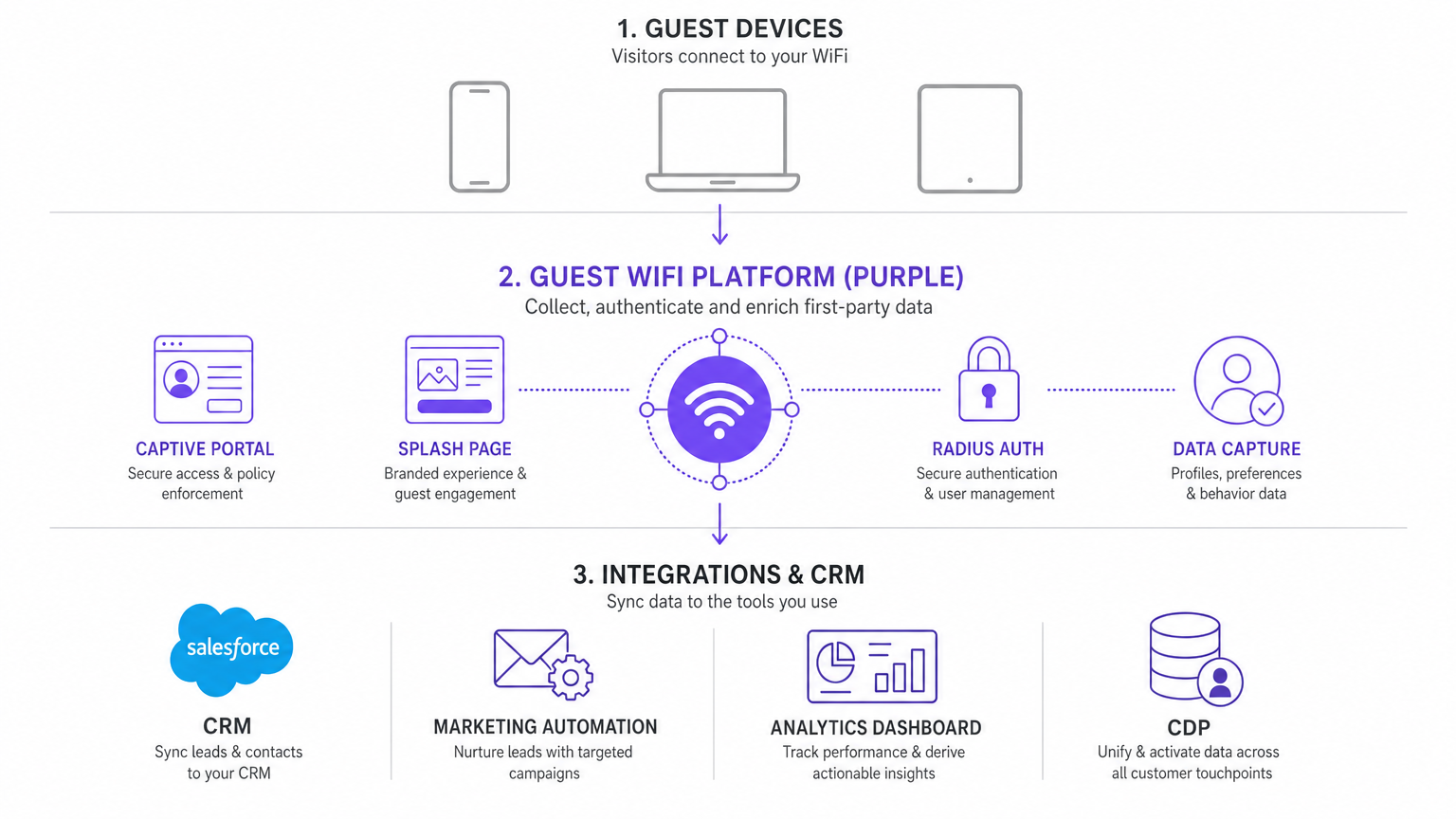

A base da coleta eficaz de dados primários através do WiFi reside em uma arquitetura técnica robusta, segura e bem integrada. Esta seção desconstrói os componentes centrais e os padrões da indústria que governam essas implantações.

O Captive Portal e o Fluxo de Autenticação

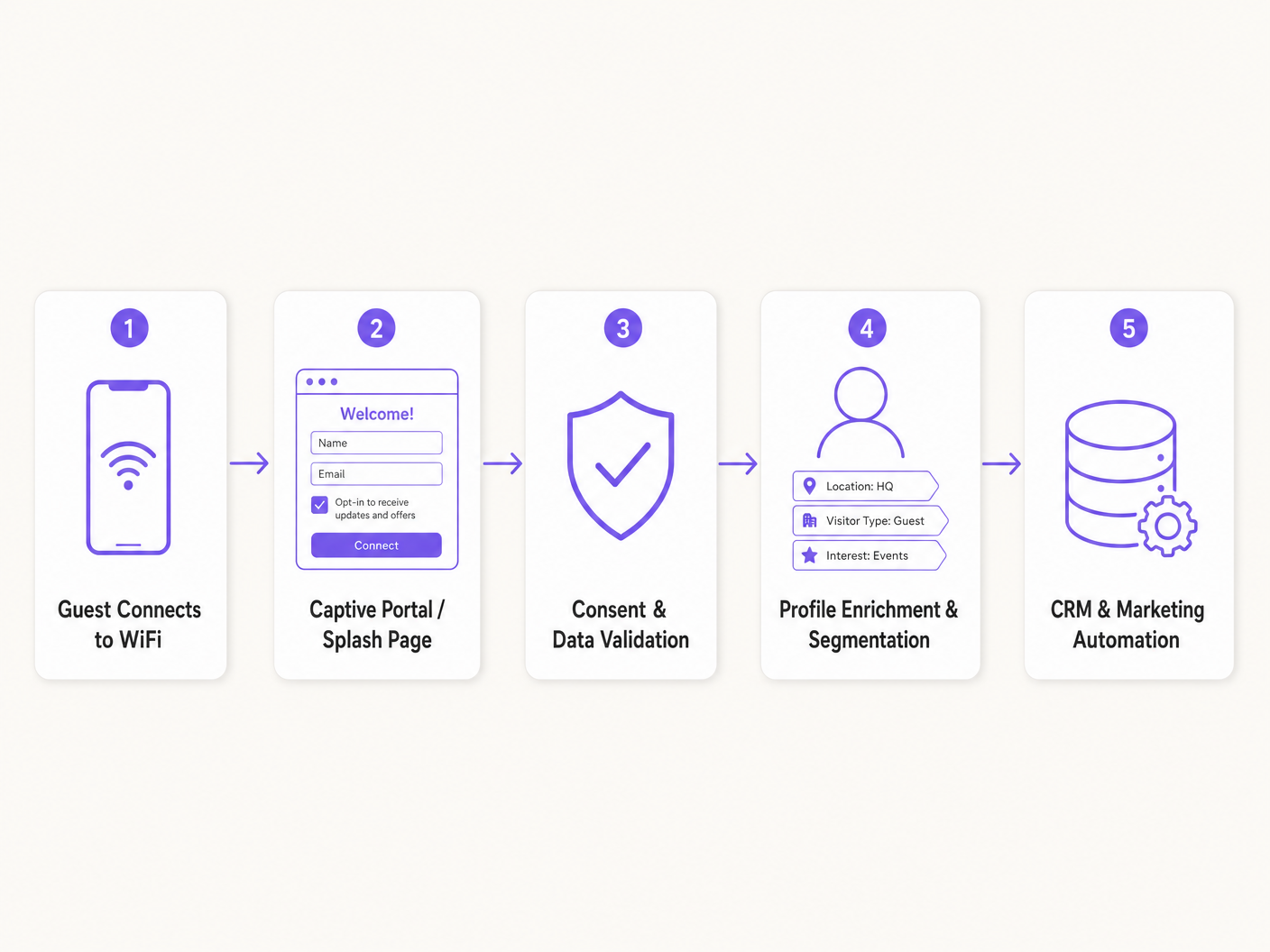

O principal mecanismo para a captura de dados é o Captive Portal — uma página da web que intercepta solicitações HTTP/HTTPS de dispositivos não autenticados e os redireciona para uma página de login ou splash. Essa interceptação é tipicamente gerenciada pelo Wireless LAN Controller (WLC) ou pelo próprio access point (AP), atuando como um walled garden.

Quando um dispositivo de convidado se associa ao Service Set Identifier (SSID), ele recebe um endereço IP via DHCP. Ao tentar acessar a internet, a infraestrutura de rede intercepta o tráfego e apresenta o Captive Portal. É aqui que ocorre a troca de valor: acesso à internet em troca de dados e consentimento do usuário.

A autenticação é geralmente gerenciada via RADIUS (Remote Authentication Dial-In User Service). O Captive Portal se comunica com um servidor RADIUS, que autentica as credenciais do usuário (por exemplo, endereço de e-mail, token de mídia social) e autoriza o acesso. O servidor RADIUS então envia uma mensagem Access-Accept para o WLC/AP, juntamente com atributos como limites de sessão ou restrições de largura de banda, permitindo que o dispositivo ignore o walled garden.

Mecanismos e Protocolos de Coleta de Dados

Plataformas modernas de WiFi Analytics empregam vários métodos para coletar dados:

Captura de Dados Explícita: São dados fornecidos ativamente pelo usuário através do formulário da splash page. Geralmente inclui Informações de Identificação Pessoal (PII), como nome, endereço de e-mail, número de telefone e detalhes demográficos.

Captura de Dados Implícita (Análise de Dispositivo): Isso envolve a coleta de metadados do dispositivo do convidado, como o endereço MAC, tipo de dispositivo, sistema operacional e informações do navegador. Embora os endereços MAC estejam cada vez mais sujeitos à randomização (por exemplo, endereços Wi-Fi Privados do iOS 14+), eles permanecem úteis para o gerenciamento de sessão dentro de uma única visita.

Análise de Localização e Presença: Ao analisar dados do Indicador de Força do Sinal Recebido (RSSI) de múltiplos APs, o sistema pode triangular a localização do dispositivo. Isso permite a coleta de tempo de permanência, padrões de fluxo de pessoas e análises baseadas em zonas, fornecendo dados comportamentais ricos sem exigir entrada ativa do usuário. Para implementações mais avançadas, considere explorar o Sistema de Posicionamento Interno: Guia UWB, BLE e WiFi .

Padrões de Segurança e Conformidade

A coleta de dados deve aderir a rigorosos padrões de segurança e privacidade para mitigar riscos e garantir a conformidade.

Conformidade com GDPR e CCPA: O Captive Portal deve apresentar mecanismos de opt-in claros e inequívocos para comunicações de marketing. O consentimento deve ser granular, permitindo que os usuários aceitem os termos de serviço sem necessariamente optar por marketing. A plataforma também deve suportar solicitações de acesso de titulares de dados (DSARs) e o direito ao esquecimento.

Criptografia de Dados: Todos os dados transmitidos entre o dispositivo do convidado, o Captive Portal e os bancos de dados de backend devem ser criptografados usando TLS 1.2 ou superior. Dados em repouso devem ser criptografados usando algoritmos padrão da indústria (por exemplo, AES-256).

PCI DSS: Se o Captive Portal processar pagamentos (por exemplo, para WiFi premium por níveis), a arquitetura deve estar em conformidade com o Padrão de Segurança de Dados da Indústria de Cartões de Pagamento para garantir o manuseio seguro das informações do cartão de pagamento.

Guia de Implementação: Do Desenvolvimento à Integração

A implantação de uma estratégia de coleta de dados primários requer uma abordagem sistemática, passando da configuração de rede à integração contínua com sistemas empresariais.

Passo 1: Configuração de Rede e Configuração do Walled Garden

O primeiro passo é configurar a infraestrutura de rede para suportar o Captive Portal. Isso envolve a definição do SSID de convidado e a configuração do Walled Garden — uma lista de endereços IP ou domínios que usuários não autenticados podem acessar. Isso é crucial para permitir que os dispositivos carreguem o recursos do Captive Portal (por exemplo, imagens, CSS) e para alcançar provedores de autenticação externos (por exemplo, Facebook, Google) antes que o acesso total à internet seja concedido.

Conselho Prático: Garanta que o Walled Garden inclua os domínios necessários para os seus métodos de autenticação escolhidos e qualquer CDN que hospede os ativos da sua splash page. A falha em fazer isso resultará em uma experiência de usuário quebrada e um fluxo de autenticação falho.

Passo 2: Design e Otimização da Splash Page

A splash page é o ponto crítico de conversão. Seu design impacta diretamente a taxa de captura de dados.

Onboarding Sem Atritos: Mantenha os campos do formulário no mínimo absoluto. Peça apenas os dados que você realmente precisa (por exemplo, endereço de e-mail e nome). Formulários longos causam altas taxas de abandono.

Progressive Profiling: Em vez de pedir todas as informações de uma vez, use o progressive profiling. Peça um endereço de e-mail na primeira visita e, nas visitas subsequentes, solicite detalhes adicionais como data de nascimento ou interesses.

Otimização para Dispositivos Móveis: A grande maioria das conexões WiFi de convidados é iniciada a partir de dispositivos móveis. A splash page deve ser totalmente responsiva e carregar rapidamente em conexões iniciais potencialmente lentas.

Passo 3: Integração com CRM e Automação de Marketing

Os dados coletados só são valiosos se forem acionáveis. Integrar a plataforma de WiFi para convidados com seu CRM (por exemplo, Salesforce, HubSpot) e ferramentas de automação de marketing é essencial. Essa integração é tipicamente alcançada via REST APIs ou Webhooks. Quando um usuário se autentica, um Webhook pode acionar uma transferência imediata de dados para o CRM, criando um novo registro de contato ou atualizando um existente.

Mapeamento de Dados: Mapeie cuidadosamente os campos do Captive Portal para os campos correspondentes em seu CRM. Garanta que os tipos de dados se alinhem e que os sinalizadores de consentimento sejam sincronizados com precisão.

Segmentação: Use os dados coletados (por exemplo, local visitado, frequência de visitas, informações demográficas) para segmentar seu público dentro do CRM. Isso permite campanhas de marketing altamente direcionadas e relevantes. Para aplicações específicas da indústria, consulte nossos guias sobre Varejo , Saúde , Hotelaria e Transporte .

Melhores Práticas para Maximizar a Coleta de Dados

Para maximizar o volume e a qualidade dos dados primários coletados, considere as seguintes melhores práticas.

Ofereça uma Troca de Valor Clara: Os convidados são mais propensos a fornecer seus dados se perceberem valor em troca. Isso pode ser acesso à internet de alta velocidade, descontos exclusivos ou acesso a um programa de fidelidade.

Aproveite a Autenticação Social: Oferecer opções de login social (por exemplo, Google, Facebook, Apple) reduz o atrito e frequentemente gera dados mais precisos, pois os usuários são menos propensos a inserir endereços de e-mail falsos ao se autenticarem por meio de uma conta confiável existente.

Implemente a Reautenticação Contínua: Use autenticação baseada em token para reconhecer convidados que retornam e conectá-los automaticamente, melhorando a experiência do usuário enquanto ainda registra os dados de suas visitas.

Localize a Experiência: Para implantações multinacionais, garanta que o Captive Portal detecte automaticamente o idioma do usuário e apresente a splash page de acordo. Isso melhora significativamente as taxas de conversão. Por exemplo, você pode revisar nossos guias em espanhol e alemão: Cómo utilizar WiFi Analytics para mejorar la experiencia del cliente e Wie man WiFi Analytics nutzt, um die Kundenerfahrung zu verbessern .

Solução de Problemas e Mitigação de Riscos

Mesmo com planejamento cuidadoso, as implantações podem encontrar problemas. Aqui estão os modos de falha mais comuns e suas estratégias de mitigação.

Captive Portal Não Exibindo

Este é o problema mais frequente. Geralmente é causado por configurações incorretas do Walled Garden ou falhas na resolução de DNS. Mitigação: Verifique as entradas do Walled Garden. Garanta que o servidor DNS atribuído via DHCP esteja acessível e funcionando corretamente. Verifique se o AP/WLC pode se comunicar com o servidor do Captive Portal pelas portas necessárias (tipicamente 80 e 443).

Baixas Taxas de Captura de Dados

Se o Captive Portal está sendo exibido, mas os usuários não estão se autenticando, o atrito é muito alto. Mitigação: Revise o design da splash page. Há muitos campos? A proposta de valor não está clara? Faça testes A/B com diferentes designs e métodos de autenticação para otimizar a taxa de conversão.

Randomização de Endereço MAC

A introdução da randomização de MAC em sistemas operacionais móveis modernos complica o rastreamento de dispositivos em várias visitas. Mitigação: Mude o foco do rastreamento centrado no dispositivo para o rastreamento centrado na identidade. Incentive os usuários a se autenticarem via e-mail ou login social, e use esses identificadores persistentes (por exemplo, um hash de e-mail) para rastrear o comportamento entre as sessões, em vez de depender apenas do endereço MAC.

ROI e Impacto nos Negócios

Eficiência de Marketing e Geração de Receita

Ao construir um banco de dados primário robusto, as organizações podem reduzir significativamente sua dependência de dados de terceiros caros e redes de publicidade. Campanhas de e-mail ou SMS direcionadas, baseadas em histórico de visitas verificado e dados demográficos, superam consistentemente as campanhas de transmissão genéricas. Por exemplo, uma rede de varejo pode acionar uma oferta promocional para um cliente que permaneceu em um departamento específico por mais de dez minutos, impulsionando a conversão imediata.

Inteligência Operacional

Além do marketing, os dados coletados fornecem inteligência operacional crítica. Mapas de calor e análises de fluxo de pessoaspermitem que os operadores de locais otimizem os níveis de pessoal com base nos horários de pico de tráfego, melhorem os layouts das lojas para reduzir gargalos e meçam o impacto das exibições de marketing físico.

Aprimorando a Experiência do Cliente

Em última análise, o objetivo é usar esses dados para melhorar a experiência do cliente. Reconhecer clientes fiéis que retornam, entender suas preferências e fornecer uma conexão segura e sem interrupções constrói a afinidade com a marca e impulsiona visitas repetidas. À medida que a indústria evolui, integrar essas capacidades com iniciativas de IoT mais amplas se tornará cada vez mais importante. Para uma perspectiva mais ampla, revise nossa Arquitetura da Internet das Coisas: Um Guia Completo e explore tendências emergentes como Wi Fi in Auto: O Guia Completo para Empresas 2026 .

Termos-Chave e Definições

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before full internet access is granted. It acts as the primary interface for the data collection value exchange.

This is the primary user interface for data collection and the point where the value exchange occurs between the venue and the guest.

Walled Garden

A restricted network environment that allows access only to specific, pre-approved websites or IP addresses prior to full authentication.

Crucial for allowing devices to load the splash page assets and communicate with social login providers (like Google or Facebook) before the user has internet access.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service.

The backend engine that validates user credentials collected on the splash page and instructs the network controller to grant or deny internet access.

Progressive Profiling

The practice of collecting user information gradually over multiple interactions, rather than requesting a large amount of data upfront at the initial login.

Used to reduce friction on the initial WiFi login while still building a comprehensive customer profile over time through repeat visits.

First-Party Data

Information a company collects directly from its customers and owns entirely, typically gathered through direct interactions such as WiFi login, purchases, or loyalty programme enrolment.

Highly valuable, accurate, and compliant data that forms the foundation of modern targeted marketing, contrasting with purchased third-party data which is increasingly restricted.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) where a device uses a temporary, randomised MAC address when scanning for or connecting to networks.

IT teams must understand this to realise why tracking unique visitors based solely on hardware MAC addresses is no longer reliable for cross-session analytics.

RSSI (Received Signal Strength Indicator)

A measurement of the power level present in a received radio signal, expressed in decibels relative to a milliwatt (dBm).

Used by WiFi analytics platforms to estimate the distance between a guest device and multiple access points, enabling location triangulation and footfall tracking.

Webhook

An HTTP callback mechanism that allows a web application to send real-time data to another application as soon as a specific event occurs.

The mechanism used to push data from the WiFi platform to a CRM or marketing automation tool in real-time as soon as a guest authenticates, enabling event-driven marketing workflows.

SSID (Service Set Identifier)

The name assigned to a wireless network, used by devices to identify and connect to a specific WiFi network.

Venues typically configure a dedicated guest SSID separate from their corporate network to isolate guest traffic and apply captive portal policies.

Estudos de Caso

A 200-room hotel needs to increase its direct marketing database but is currently seeing a 60% drop-off rate on its guest WiFi splash page, which asks for Name, Email, Phone Number, Date of Birth, and Room Number.

The IT team should implement a Progressive Profiling strategy. The initial splash page should be simplified to ask only for Email Address and a mandatory Terms of Service checkbox, with an optional Marketing Opt-in. On subsequent visits (recognised via a persistent token), the portal can prompt for one additional piece of information — such as Date of Birth for birthday offers — before granting access. This reduces the initial barrier to entry while building a richer profile over time.

A large retail chain wants to trigger real-time, in-store promotional emails to customers when they enter specific departments, but their current WiFi data is siloed and only exported manually once a week.

The network architecture must be updated to utilise Webhooks. When a guest authenticates on the WiFi and their device is located in a specific zone (determined by AP triangulation using RSSI data), the WiFi platform triggers a Webhook containing the user's ID and location data. This Webhook is received by the marketing automation platform, which immediately evaluates the data against campaign rules and dispatches the targeted email or push notification.

Análise de Cenário

Q1. Your marketing team wants to implement a splash page that requires users to log in using their Google account to capture rich demographic data. What network configuration is absolutely necessary for this to work, and what will happen if it is not in place?

💡 Dica:Consider how the device communicates with Google's authentication servers before it has full internet access.

Mostrar Abordagem Recomendada

You must configure the Walled Garden on the Wireless LAN Controller or Access Point to include the specific IP addresses and domains required by Google's OAuth authentication API (e.g., accounts.google.com, oauth2.googleapis.com). If the device cannot reach Google's servers while in the pre-authenticated state, the OAuth flow will fail silently or display an error, and the user will be unable to log in. This is the single most common cause of failed social login deployments.

Q2. A venue is seeing a high number of 'unique visitors' in their analytics dashboard, but the actual footfall in the physical location is significantly lower. What technical factor is most likely causing this discrepancy, and how should it be addressed?

💡 Dica:Think about how modern mobile operating systems handle network probing to protect user privacy.

Mostrar Abordagem Recomendada

This is most likely caused by MAC address randomisation. Modern iOS and Android devices frequently change their MAC addresses when scanning for networks. If the analytics platform relies solely on MAC addresses to identify unique devices, a single device randomising its MAC address across multiple scans will be counted as multiple unique visitors. The solution is to rely on authenticated sessions — specifically, the persistent user identifier (e.g., email address or hashed email) — for accurate unique visitor counts, rather than hardware MAC addresses.

Q3. You need to ensure that customer data captured via the guest WiFi is immediately available in your Salesforce CRM to trigger a welcome email within 30 seconds of a guest connecting. Which integration method is most appropriate, and why is a nightly batch export insufficient?

💡 Dica:Consider the difference between scheduled data synchronisation and event-driven architecture.

Mostrar Abordagem Recomendada

The most appropriate method is using Webhooks configured on the WiFi platform to trigger on the authentication event. A Webhook sends an HTTP POST request with the user's data payload directly to the Salesforce API the moment authentication succeeds, achieving near-real-time data transfer. A nightly batch export is insufficient because it introduces a latency of up to 24 hours, making it impossible to trigger timely, contextually relevant communications like a welcome email or an in-venue offer.