Como Conectar com Clientes: Estratégias Digitais para Negócios Físicos

Este guia de referência técnica e autoritário detalha como empresas com localização física — hotéis, redes de varejo, estádios e locais do setor público — podem implantar infraestrutura de WiFi empresarial como um motor de captura de dados primários e engajamento do cliente. Ele abrange a arquitetura completa, desde o design do Captive Portal e autenticação contínua (IEEE 802.11u/Passpoint) até a integração com CRM, conformidade com GDPR e ROI mensurável. Líderes de TI e operadores de locais encontrarão orientações de implantação acionáveis, estudos de caso reais e uma estrutura de mitigação de riscos com foco na conformidade.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada: Arquitetura de Conexão

- A Camada de Acesso: Autenticação e Integração

- A Camada de Inteligência: Processamento de Dados e Análise

- A Camada de Integração: Ativando os Dados

- Guia de Implementação: Estratégia de Implantação Neutra em Relação ao Fornecedor

- Melhores Práticas para Operadores de Locais

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

Para líderes de TI que gerenciam locais físicos — seja um hotel de 500 quartos, um complexo de varejo em expansão ou um estádio de alta capacidade — a rede não é mais apenas um centro de custo que fornece acesso à internet. É o principal canal para entender o comportamento do cliente e impulsionar a receita. Negócios físicos enfrentam um déficit crítico de dados em comparação com concorrentes de e-commerce: um varejista online conhece cada clique, cada rolagem e cada carrinho abandonado. Um local físico pode conhecer um cliente apenas se ele usar um cartão de fidelidade no caixa.

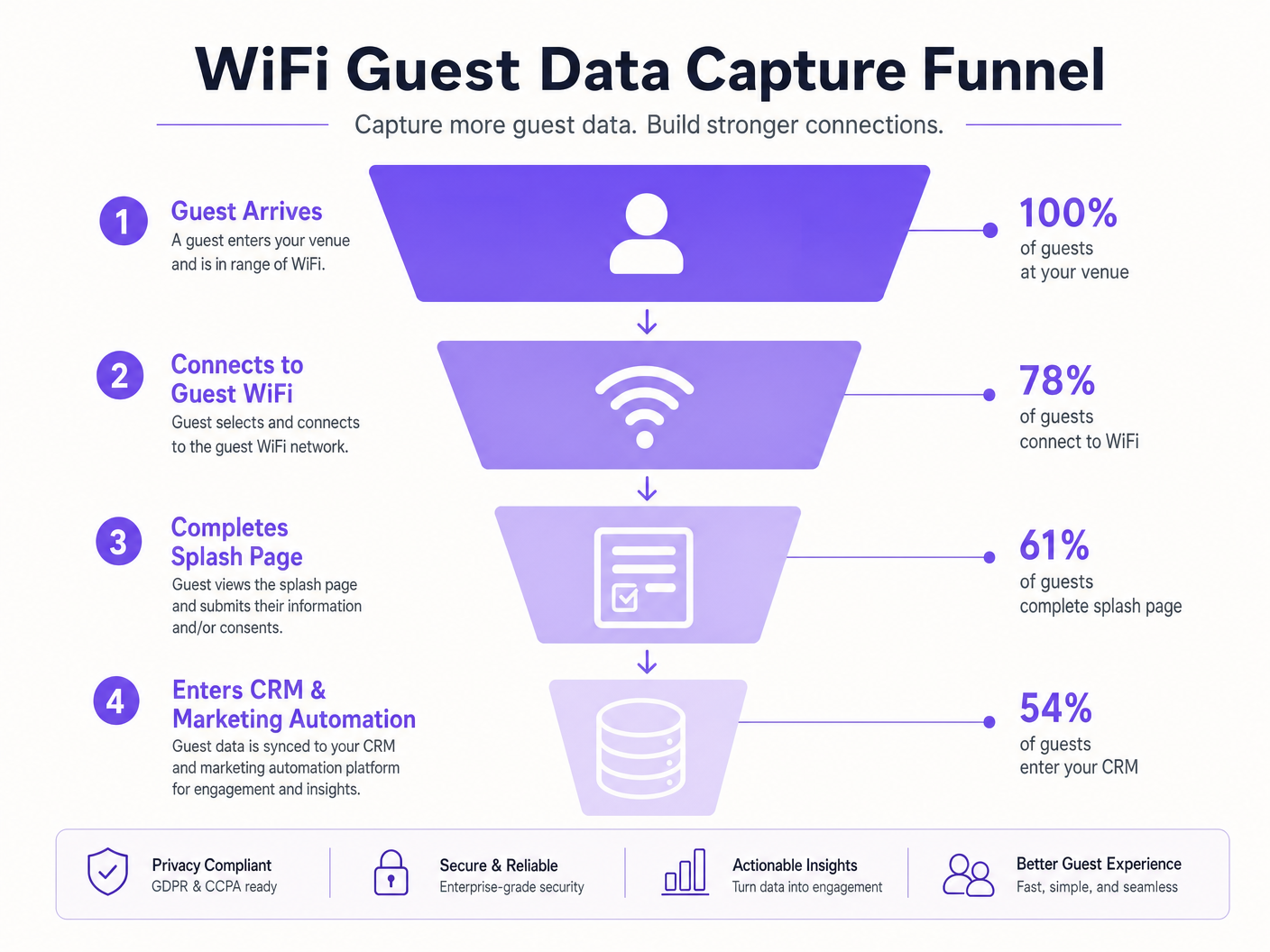

Este guia detalha como preencher essa lacuna transformando a infraestrutura passiva de Guest WiFi em um motor ativo e compatível de captura de dados. A implantação de uma estratégia de conexão com o cliente de nível empresarial exige o alinhamento da arquitetura de rede com os objetivos de marketing. Ao alavancar Captive Portals, protocolos de autenticação contínua como Passpoint/OpenRoaming e integrações robustas de API com sistemas CRM, as equipes de TI podem gerar ROI mensurável. Cobrimos os requisitos técnicos, estratégias de implantação e táticas de mitigação de riscos necessárias para construir um relacionamento digital seguro e escalável com seus visitantes físicos — em ambientes de Varejo , Hotelaria , Saúde e Transporte .

Análise Técnica Aprofundada: Arquitetura de Conexão

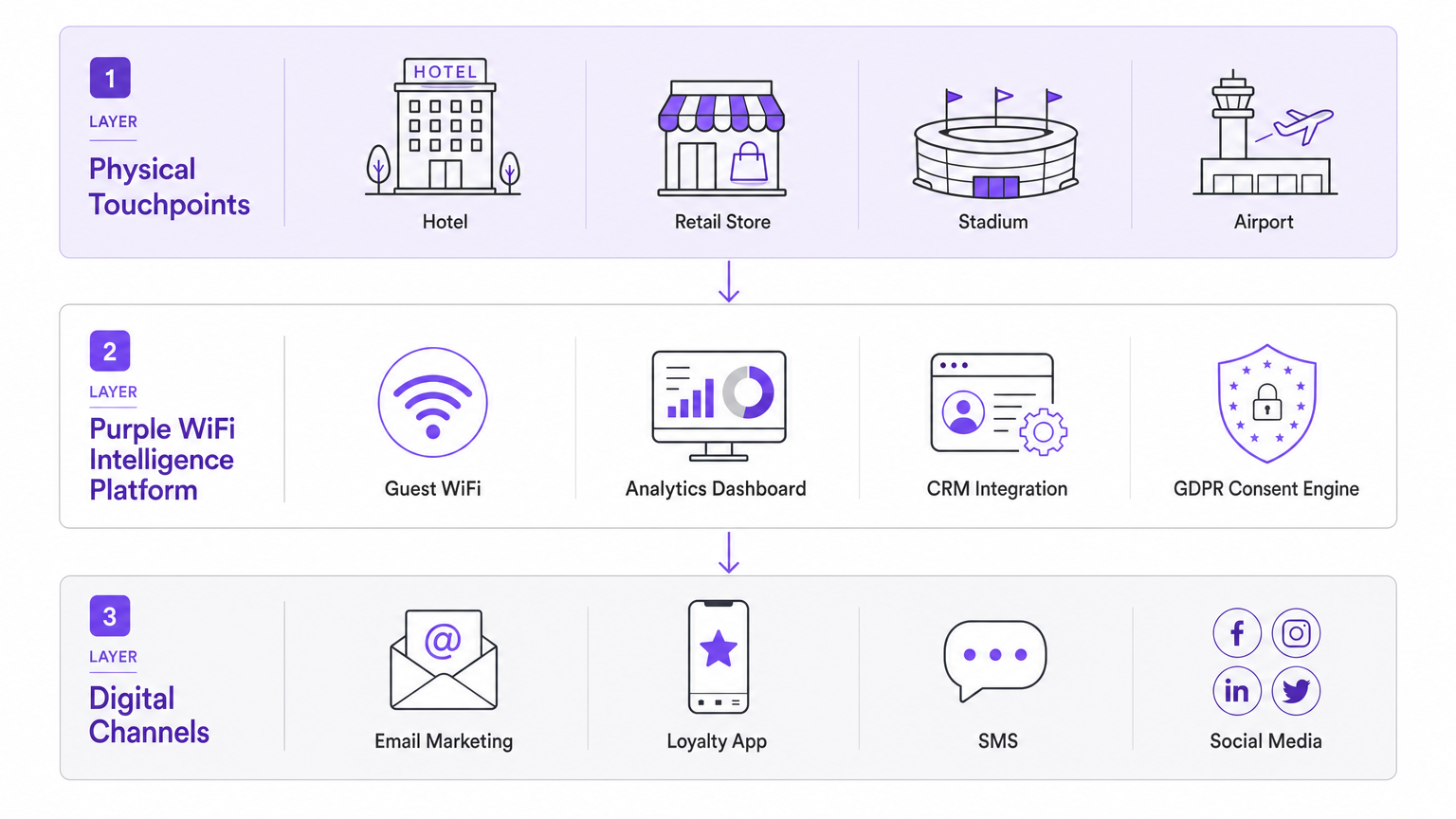

Conectar-se digitalmente com clientes em um espaço físico depende de uma arquitetura de várias camadas que equilibra uma experiência de usuário contínua com rigorosos requisitos de segurança e conformidade. A arquitetura pode ser decomposta em três camadas funcionais: a Camada de Acesso, a Camada de Inteligência e a Camada de Integração.

A Camada de Acesso: Autenticação e Integração

O Captive Portal tradicional continua sendo um elemento fundamental, mas sua execução deve evoluir. Uma implantação moderna alavanca uma página de splash responsiva e renderizada dinamicamente que autentica usuários enquanto captura dados primários. O portal deve ser mobile-first — a maioria dos usuários estará em smartphones — e deve carregar em menos de dois segundos para evitar o abandono.

Otimização do Captive Portal: A página de splash serve como o ponto de contato inicial, capturando consentimento explícito para o processamento de dados (conformidade com GDPR/CCPA) e coletando dados demográficos básicos. Criticamente, ela deve implementar o perfil progressivo — solicitando dados mínimos na primeira visita (por exemplo, endereço de e-mail) e coletando dados de perfil mais ricos em visitas subsequentes. Locais que exigem dados excessivos antecipadamente consistentemente veem taxas de abandono superiores a 60%.

Autenticação Contínua (Passpoint/OpenRoaming): Para visitantes que retornam ou clientes fiéis, a integração sem atrito é crítica. A implementação do IEEE 802.11u (Passpoint/Hotspot 2.0) permite que os dispositivos se autentiquem automaticamente de forma segura — usando WPA2/WPA3-Enterprise — sem intervenção do usuário, espelhando a experiência de roaming celular. O OpenRoaming estende isso por uma federação de redes participantes. Purple atua como um provedor de identidade neste ecossistema, facilitando conexões seguras e automáticas sob sua licença Connect. Isso elimina o Captive Portal inteiramente para usuários inscritos, proporcionando uma experiência de nível de operadora.

A Camada de Inteligência: Processamento de Dados e Análise

Uma vez que um dispositivo é autenticado, a infraestrutura de rede — pontos de acesso e controladores — gera uma riqueza de dados de telemetria. É aqui que as plataformas de WiFi Analytics fornecem valor substancial, transformando eventos de rede brutos em inteligência de negócios acionável.

Análise de Presença e Localização: Ao analisar solicitações de sondagem e dados de RSSI (Received Signal Strength Indicator), a plataforma calcula tempos de permanência, taxas de retorno e padrões de tráfego de pedestres em todo o local. Implantações avançadas utilizam trilateração em múltiplos pontos de acesso, ou sobreposições de beacons BLE, para posicionamento interno granular com precisão de poucos metros.

Hashing de MAC e Conformidade com a Privacidade: Esta é a fronteira crítica de conformidade. Antes que um usuário forneça consentimento explícito via Captive Portal, o sistema não deve armazenar Informações Pessoalmente Identificáveis (PII). Endereços MAC brutos devem ser anonimizados imediatamente usando um hash criptográfico unidirecional (por exemplo, HMAC-SHA256). Isso permite que a plataforma rastreie o comportamento agregado — tempo de permanência, frequência de visitas de retorno — sem armazenar nenhuma PII, mantendo a conformidade com o Artigo 5 do GDPR e a CCPA. Uma vez que um usuário autentica e fornece consentimento, os dados da rede são unificados com seu perfil de usuário completo.

A Camada de Integração: Ativando os Dados

Dados que residem apenas em um painel de rede fornecem valor de negócios limitado. A arquitetura deve suportar a exportação de dados em tempo real para o stack de tecnologia de marketing mais amplo.

Arquitetura de API e Webhook: APIs RESTful robustas e webhooks são essenciais para enviar perfis de usuários autenticados e eventos de localização para plataformas CRM, ferramentas de automação de marketing e aplicativos de fidelidade. A integração deve ser bidirecional — a plataforma WiFi também deve receber dados de clientes enriquecidos do CRM para personalizar a experiência do portal para visitantes que retornam.

Engajamento Baseado em Gatilhos: A integração permite fluxos de trabalho automatizados e em tempo real. Um webhook acionado por um convidado que se conecta ao WiFi pode iniciar um we-mail de boas-vindas ou uma oferta por SMS em segundos após a conexão. Um evento de localização acionado por um cliente VIP que entra em uma zona premium pode enviar uma notificação personalizada para o aplicativo móvel dele. Este é o mecanismo que converte um evento de rede passivo em uma ação de receita mensurável. Conforme explorado em nosso guia sobre Como a Personalização Aumenta a Lealdade e as Vendas dos Clientes , a relevância contextual é o principal impulsionador da conversão.

Guia de Implementação: Estratégia de Implantação Neutra em Relação ao Fornecedor

Uma implantação bem-sucedida requer colaboração multifuncional entre TI, marketing e operações. A sequência a seguir se aplica a ambientes de hospitalidade, varejo e setor público.

Passo 1 — Defina a Estratégia de Dados: Antes de configurar os SSIDs, determine quais dados são realmente necessários e qual objetivo de negócio eles atendem. Você está construindo uma lista de e-mail marketing, impulsionando downloads de aplicativos, rastreando o tempo de permanência para otimização operacional ou reduzindo a dependência de OTAs? A resposta dita o design do Captive Portal, as integrações necessárias e os KPIs pelos quais a implantação será medida.

Passo 2 — Avaliação da Rede e Validação da Infraestrutura: Garanta que a infraestrutura WLAN subjacente possa suportar ambientes de cliente de alta densidade. Isso envolve pesquisas de RF no local, planejamento de capacidade (visando um mínimo de 25 clientes por ponto de acesso na carga de pico) e validação da largura de banda de backhaul. Para locais de alto tráfego, avalie se uma Leased Line dedicada é necessária para garantir SLAs de throughput e latência.

Passo 3 — Configuração do Captive Portal: Projete uma página de splash mobile-first com uma proposta de valor clara. Implemente o perfil progressivo. Garanta que o walled garden esteja configurado corretamente para permitir o tráfego de pré-autenticação para todos os serviços necessários (APIs de login social, URLs de lojas de aplicativos, gateways de pagamento). Implemente mecanismos de opt-in claros e inequívocos para comunicações de marketing — caixas de seleção separadas para e-mail, SMS e compartilhamento com terceiros são as melhores práticas sob o GDPR.

Passo 4 — Configuração da Integração: Estabeleça conexões seguras de API entre a plataforma WiFi e o CRM. Mapeie os campos de dados com precisão. Implemente endpoints de webhook com tratamento de erros robusto, lógica de repetição e confirmação de entrega. Valide se o carimbo de data/hora da Última Visita, a frequência de visitas e os dados de localização do local estão preenchendo os campos corretos do CRM.

Passo 5 — Teste e Validação: Conduza testes rigorosos de ponta a ponta em todos os principais tipos de dispositivos (iOS, Android, Windows, macOS) e navegadores. Teste cada caminho de autenticação (e-mail, login social, Passpoint). Verifique o fluxo de dados da borda da rede para o CRM usando perfis de teste. Documente e resolva todos os problemas do walled garden antes do lançamento.

Passo 6 — Monitoramento e Otimização Contínua: Após a implantação, estabeleça painéis que rastreiem a taxa de conversão do portal, a taxa de captura de dados, as taxas de erro da API e o sucesso da entrega de webhook. Revise-os semanalmente durante o primeiro mês. Realize testes A/B nos designs do portal para otimizar a conversão.

Melhores Práticas para Operadores de Locais

Priorize o Acesso Sem Atritos: Cada etapa adicional no processo de integração reduz a conversão. Utilize opções de login social (OAuth 2.0) ou protocolos de autenticação contínua, quando aplicável. O objetivo para um portal bem otimizado é um tempo de conexão inferior a 30 segundos.

Articule a Troca de Valor: Os clientes esperam um benefício tangível em troca de seus dados. Declare claramente o benefício na página de splash — seja acesso de alta velocidade, um desconto exclusivo ou serviços aprimorados do local. Mensagens vagas ou genéricas reduzem significativamente as taxas de opt-in.

Engajamento Contextual Impulsiona o ROI: Aproveite os dados de localização para entregar mensagens relevantes no momento certo. Uma newsletter semanal genérica é muito menos eficaz do que um SMS acionado quando um cliente entra em um departamento específico em uma loja de varejo ou em uma zona específica em um local de hospitalidade. Este é o princípio central de como construir conexão com clientes no varejo e em outros ambientes físicos.

Segmente e Personalize: Use a frequência de visitas, o tempo de permanência e os dados demográficos capturados via portal para segmentar seu público. Visitantes de primeira viagem, visitantes frequentes e visitantes inativos devem receber comunicações diferenciadas. Consulte nosso guia Wie Personalisierung Kundenbindung und Umsatz steigert para um framework detalhado sobre estratégia de personalização.

Monitoramento Contínuo: A estratégia de conexão digital não é uma implantação do tipo "configure e esqueça". Revise regularmente as análises de conexão, as taxas de abandono do portal, os logs de integração e o desempenho da campanha. As atualizações de SO da Apple e do Google frequentemente alteram o comportamento de detecção do Captive Portal, exigindo ajustes no portal.

Solução de Problemas e Mitigação de Riscos

| Risco | Causa Raiz | Mitigação |

|---|---|---|

| Alta taxa de abandono do portal | Walled garden mal configurado; solicitações de dados excessivas; tempo de carregamento lento do portal | Auditar whitelist do walled garden; implementar perfil progressivo; otimizar ativos do portal |

| Falhas de login social | Servidores de provedor de autenticação não whitelisted | Adicionar todos os IPs/domínios de endpoint OAuth ao walled garden |

| Não conformidade com GDPR | Consentimento implícito; política de retenção de dados ausente | Implementar caixas de seleção de opt-in explícito; definir e aplicar períodos de retenção; conduzir auditorias regulares de DPA |

| Falhas de sincronização de dados do CRM | Limites de taxa da API; alterações de esquema; falhas de entrega de webhook | Implementar alerta de erro; usar lógica de repetição de backoff exponencial; monitorar taxas de entrega de webhook |

| Baixa precisão de localização | Densidade de AP insuficiente; interferência multipath | Realizar pesquisa de RF; aumentar a densidade de AP em zonas alvo; considerar sobreposição de beacon BLE |

| Escopo PCI DSS Invasão | Rede WiFi de convidados não segmentada corretamente da rede de pagamentos | Impor segmentação de rede rigorosa (VLANs separadas); garantir que o tráfego de convidados não possa acessar sistemas POS |

ROI e Impacto nos Negócios

A transição de uma rede de centro de custo para uma plataforma geradora de receita é mensurável. Os seguintes KPIs fornecem uma estrutura para demonstrar o impacto nos negócios para a alta gerência.

| KPI | Definição | Referência |

|---|---|---|

| Taxa de Captura de Dados | Porcentagem de visitantes do local que se autenticam e fornecem informações de contato | 40-65% (varia de acordo com o tipo de local e design do portal) |

| Taxa de Crescimento da Lista de E-mails | Novos contatos opt-in por mês atribuídos ao WiFi | Dependente do local; acompanhar a tendência mês a mês |

| Receita Atribuída à Campanha | Receita de clientes adquiridos via portal WiFi, rastreada via CRM | Requer rastreamento UTM e atribuição de CRM |

| Taxa de Retorno de Visitas | Porcentagem de usuários WiFi que retornam em 30/60/90 dias | A linha de base varia; acompanhar o aumento pós-campanha |

| Tempo de Permanência | Tempo médio gasto no local por usuários conectados | Referência operacional; usar para otimizar o layout e a equipe |

| Taxa de Download de Aplicativo | Porcentagem de usuários do portal que baixam o aplicativo do local | Meta de 15-25% com forte incentivo |

Estudo de Caso: Grupo de Hotéis Boutique (200 quartos, 3 propriedades)

Um grupo de hotéis boutique implementou a plataforma de WiFi para convidados da Purple em três propriedades, integrando-a com seus sistemas PMS e plataforma de e-mail marketing existentes. O Captive Portal foi configurado para identificar hóspedes que haviam reservado via OTAs e oferecer-lhes uma oferta personalizada para reserva direta em sua próxima estadia. Em seis meses, o grupo relatou um aumento de 22% nas consultas de reserva direta de hóspedes recorrentes, um crescimento de 41% em sua base de dados de e-mails opt-in e uma redução mensurável nos custos de comissão de OTA. A implementação se pagou no primeiro trimestre.

Estudo de Caso: Rede de Varejo Regional (45 lojas)

Uma rede de varejo regional implementou WiFi para convidados em 45 lojas, integrando a plataforma com seu CRM de fidelidade. A análise de localização identificou que uma proporção significativa de clientes que visitaram a seção de artigos para casa não prosseguiram com a compra. Uma campanha de SMS acionada — enviada a clientes que permaneceram naquela seção por mais de três minutos sem realizar transações — oferecendo um desconto de 10% impulsionou um aumento de 17% na conversão para aquela categoria específica. A campanha foi projetada, implementada e gerou resultados em quatro semanas após a plataforma WiFi entrar em operação.

Termos-Chave e Definições

Captive Portal

A web page that a user of a public-access network is required to interact with before full internet access is granted. Used for authentication, payment processing, or capturing consent and demographic data.

The primary interface for converting an anonymous physical visitor into a known digital profile. Portal design and load speed directly impact data capture rates.

MAC Hashing

A cryptographic process (typically HMAC-SHA256) that irreversibly anonymises a device's Media Access Control (MAC) address. Allows venues to track aggregate footfall and dwell time without storing Personally Identifiable Information (PII) prior to explicit user consent.

Crucial for maintaining GDPR Article 5 and CCPA compliance while still gathering valuable operational analytics from unauthenticated devices.

Passpoint (Hotspot 2.0 / IEEE 802.11u)

An industry standard that streamlines network access, allowing devices to automatically and securely connect to participating WiFi networks using WPA2/WPA3-Enterprise credentials without requiring user interaction or captive portal completion.

Essential for delivering a frictionless, cellular-like roaming experience for loyal customers and mobile app users. Eliminates the captive portal for enrolled devices.

OpenRoaming

A Wireless Broadband Alliance (WBA) federation that enables users to seamlessly and securely roam between participating WiFi networks and cellular networks without repeated manual authentication. Built on Passpoint/IEEE 802.11u.

Provides a seamless connectivity experience across multiple venues and operators. Purple acts as an identity provider within the OpenRoaming federation under its Connect licence.

Walled Garden

A network configuration on the controller or firewall that permits unauthenticated users access to a specific, restricted set of IP addresses or domains before full network access is granted.

Required for enabling social logins (OAuth), promoting app downloads, or providing access to payment pages on the captive portal. Misconfiguration is the leading cause of portal authentication failures.

RSSI (Received Signal Strength Indicator)

A measurement of the power level of a received radio signal, expressed in dBm. Used by analytics platforms to estimate the proximity of a device to a specific access point.

The foundational metric for calculating dwell time, footfall density, and basic indoor location tracking. Accuracy improves significantly when trilateration is applied across three or more access points.

Progressive Profiling

A data collection strategy that gathers customer information incrementally across multiple interactions or visits, rather than requesting a comprehensive profile upfront.

Improves captive portal conversion rates by reducing friction during initial onboarding. Particularly effective in retail and hospitality environments where repeat visits are common.

Webhook

An HTTP callback mechanism that sends a real-time data payload to a specified endpoint URL when a defined event occurs in the source system.

Used to trigger real-time actions in external systems (CRM updates, SMS sends, push notifications) the moment a specific network event occurs (user connection, zone entry, dwell threshold exceeded).

First-Party Data

Data collected directly from customers through owned channels and interactions, with explicit consent. Includes email addresses, demographic information, and behavioural data captured via the captive portal.

Increasingly valuable as third-party cookie deprecation limits digital advertising targeting. WiFi-captured first-party data is a strategic asset for physical-location businesses.

Estudos de Caso

A 200-room boutique hotel wants to increase direct bookings and reduce reliance on OTAs (Online Travel Agencies). They currently offer an open, unauthenticated guest WiFi network with no data capture.

- Deploy a captive portal requiring email authentication or social login (OAuth 2.0). 2. Integrate with the Property Management System (PMS) via API to identify which guests booked via OTAs at the point of WiFi authentication. 3. Configure an API integration with the marketing automation platform to sync authenticated guest profiles. 4. Set up an automated trigger workflow: when a guest authenticates, the system checks the PMS booking source. If the source is an OTA, a personalised email is triggered offering a direct-booking discount or loyalty perk for their next stay. 5. Configure a post-stay automated email sequence (triggered 48 hours after check-out) reinforcing the direct booking value proposition. 6. Track conversion via UTM parameters on all direct booking links in the email campaigns.

A large stadium (capacity 60,000) wants to improve the fan experience and drive in-seat food and beverage ordering via their mobile app, but app adoption is currently below 8% of attendees.

- Implement OpenRoaming/Passpoint for enrolled app users to provide automatic, frictionless connectivity in the high-density environment — this also provides a strong incentive for app download. 2. Configure the captive portal (for non-roaming users) to feature the app download as the primary call-to-action, with a clear incentive (e.g., a free drink on first in-seat order). 3. Utilise location analytics to identify congested areas (concourse bars, specific concession stands) based on real-time dwell time data. 4. Configure location-based push notifications (via the app) or SMS messages — triggered when a recognised user device is detected in a high-congestion zone — directing fans to less crowded concessions or offering in-seat delivery. 5. Post-event, trigger a re-engagement email to all authenticated attendees with a personalised highlight reel link and a prompt to pre-register for the next event.

Análise de Cenário

Q1. A retail chain is experiencing a 70% drop-off rate on their captive portal. Users connect to the SSID but abandon the splash page before authenticating. The portal offers Facebook and Google login options. What is the most likely architectural or configuration issue, and how would you diagnose and resolve it?

💡 Dica:Consider what network access is required before authentication is complete, and what services the portal depends on.

Mostrar Abordagem Recomendada

The most likely issue is a misconfigured walled garden. The captive portal is attempting to load Facebook and Google OAuth authentication endpoints, but those domains and IP ranges have not been whitelisted in the pre-authentication walled garden. The browser silently fails to load the login scripts, presenting the user with a broken or unresponsive portal. Diagnosis: inspect browser developer tools on a test device connected to the guest SSID — look for blocked requests (HTTP 403 or connection timeout) to oauth.facebook.com, accounts.google.com, and associated CDN domains. Resolution: add all required OAuth endpoint domains and IP ranges to the walled garden whitelist on the network controller. Also audit for any CDN assets (JavaScript, CSS) loaded by the portal itself that may be blocked. Secondary consideration: if the form is also too long, implement progressive profiling to reduce friction further.

Q2. A public sector venue (a large municipal library) needs to track visitor dwell time and return visit frequency to justify staffing levels and opening hours to the council. They cannot require users to register or log in due to their public access mandate. How do you deliver this analytics capability while strictly adhering to GDPR?

💡 Dica:Consider how to identify returning devices without storing any Personally Identifiable Information.

Mostrar Abordagem Recomendada

Deploy passive presence analytics using MAC hashing. The access points detect probe requests from all devices in range — including those that never connect to the WiFi. The analytics platform immediately applies a one-way cryptographic hash (e.g., HMAC-SHA256 with a rotating salt) to each detected MAC address. The resulting hash is stored, not the original MAC address. This allows the system to recognise a returning hashed identifier (calculating return visit frequency and dwell time) without ever storing PII. Under GDPR, a properly implemented hashed MAC address is considered pseudonymous data rather than personal data, provided the original MAC cannot be reverse-engineered — which a one-way hash with a secure salt ensures. The venue should document this processing activity in their Record of Processing Activities (RoPA) and include it in their privacy notice as a legitimate interest basis for operational analytics.

Q3. A stadium IT director wants to trigger a personalised SMS offer to VIP season ticket holders the moment they enter the premium hospitality lounge, offering them a complimentary drink. Design the technical architecture required to deliver this in real time.

💡 Dica:Think about how the system identifies the user, determines their location, and triggers the outbound communication.

Mostrar Abordagem Recomendada

This requires a four-component integration architecture. First, identity resolution: the CRM/ticketing system must be synchronised with the WiFi platform, mapping VIP season ticket holder records to their authenticated WiFi device profiles (MAC address or Passpoint credential). Second, zone definition: the premium lounge must be defined as a named location zone in the WiFi analytics platform, using access point trilateration or a BLE beacon overlay to create a precise geographic boundary. Third, event triggering: a webhook must be configured on the WiFi platform to fire when a recognised VIP device is detected within the lounge zone. Fourth, SMS dispatch: the webhook payload (containing the user identifier and zone entry timestamp) is sent to the SMS gateway API, which looks up the user's mobile number from the CRM and dispatches the personalised offer message. End-to-end latency from zone entry to SMS delivery should target under 30 seconds. Ensure the user has provided explicit SMS marketing consent in their CRM profile before dispatching.

Q4. Your organisation is deploying guest WiFi across a 45-store retail chain. The CISO has raised concerns about PCI DSS scope creep — specifically, that guest WiFi traffic could potentially reach the payment card network. How do you architect the network to address this risk?

💡 Dica:Consider network segmentation standards and the principle of least privilege.

Mostrar Abordagem Recomendada

Strict network segmentation is the primary control. The guest WiFi SSID must be isolated on a dedicated VLAN that has no Layer 2 or Layer 3 connectivity to the payment card network (the Cardholder Data Environment, or CDE). This is enforced at the network controller and validated at the firewall. Specifically: 1) The guest VLAN must be terminated on a separate firewall zone with an explicit deny-all rule for any traffic destined for CDE IP ranges. 2) The guest SSID should route directly to the internet via a separate uplink or a DMZ, bypassing the internal corporate network entirely. 3) Conduct a network segmentation test (penetration test) as part of the PCI DSS assessment to verify that a device on the guest VLAN cannot reach any CDE system. 4) Document the segmentation architecture in the PCI DSS scoping documentation. This approach removes the guest WiFi network from PCI DSS scope entirely, provided the segmentation is robust and validated.