Como Configurar um Hotspot WiFi para o Seu Negócio

Este guia completo oferece a líderes de TI, arquitetos de rede e diretores de operações de locais um plano prático e neutro em relação a fornecedores para implantar hotspots de Guest WiFi seguros, compatíveis e que aprimoram os negócios. Ele aborda decisões arquitetônicas críticas — desde a segmentação de VLAN e configuração de Captive Portal até a conformidade com GDPR e modelagem de tráfego — e demonstra como transformar a infraestrutura de rede de um centro de custo em uma plataforma de análise geradora de receita usando os recursos de Guest WiFi e análise da Purple.

Listen to this guide

View podcast transcript

- Resumo Executivo

- Análise Técnica Aprofundada: Arquitetura e Segmentação

- Segmentação de Rede via VLANs

- O Fluxo de Autenticação do Captive Portal

- Padrões Sem Fio e Planejamento de Frequência

- Guia de Implementação: Hardware, Configuração e Implantação

- Passo 1: Dimensionamento de ISP e Uplink

- Passo 2: Seleção e Posicionamento de Pontos de Acesso

- Passo 3: Configuração de Switch Gerenciado e VLAN

- Passo 4: Firewall e Modelagem de Tráfego

- Passo 5: Configuração do Captive Portal

- Melhores Práticas e Conformidade

- GDPR e Privacidade de Dados

- Registro de Sessões e Conformidade Legal

- WPA3 e Padrões de Criptografia

- Abordando a Randomização de MAC

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

Para locais corporativos — sejam redes de varejo, grupos hoteleiros, centros de conferências ou grandes instalações do setor público — o Guest WiFi evoluiu de uma comodidade discricionária para um ponto de contato digital crítico. Hóspedes e visitantes agora chegam esperando conectividade rápida e confiável como um padrão. No entanto, a lacuna operacional e legal entre um roteador de nível de consumidor e um hotspot corporativo implantado corretamente é substancial. Uma rede mal implementada expõe ativos corporativos a ataques de movimento lateral, cria responsabilidade sob o GDPR e a Lei de Uso Indevido de Computadores, e desperdiça a oportunidade de capturar dados primários valiosos.

Este guia fornece um plano prático e neutro em relação a fornecedores para gerentes de TI e arquitetos de rede encarregados de implantar ou atualizar um serviço de WiFi público. Detalamos a arquitetura técnica necessária para fornecer um hotspot seguro e segmentado, com foco específico no design de VLAN, fluxos de autenticação de Captive Portal, gerenciamento de largura de banda e mandatos de conformidade, incluindo GDPR, PCI DSS e IEEE 802.1X. Também exploramos como a integração de uma plataforma gerenciada como o Guest WiFi transforma a conectividade bruta em WiFi Analytics acionáveis, permitindo que os operadores de locais compreendam os padrões de fluxo de pessoas, meçam o tempo de permanência e impulsionem um ROI de marketing mensurável.

Análise Técnica Aprofundada: Arquitetura e Segmentação

O princípio fundamental de qualquer implantação de hotspot corporativo é o isolamento. O tráfego de convidados deve ser criptograficamente e logicamente separado dos dados corporativos em todas as camadas da pilha de rede. Não aplicar essa separação é o erro mais comum e de maior consequência em implantações de WiFi público.

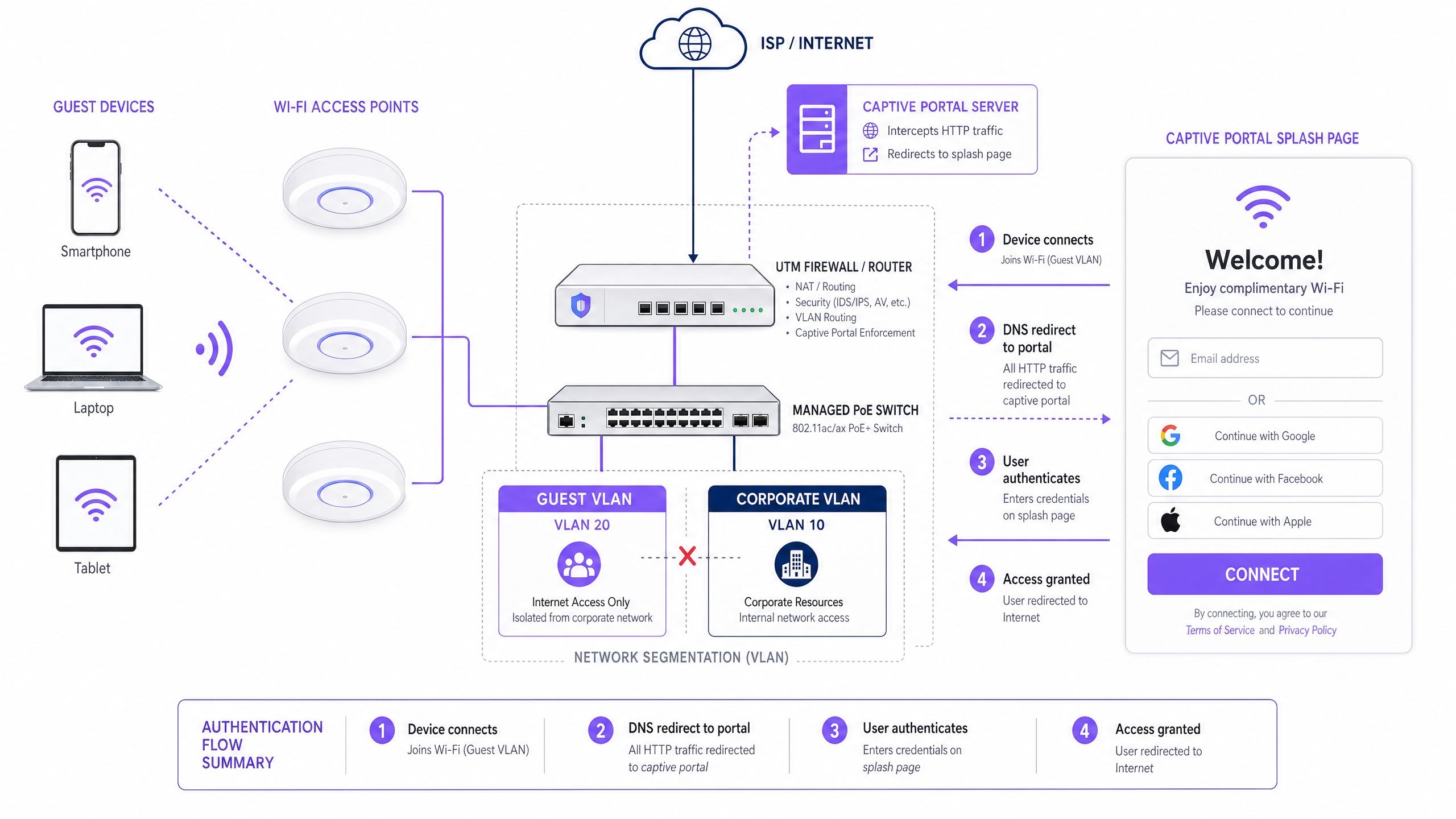

Segmentação de Rede via VLANs

Implantar uma rede plana onde convidados e sistemas de ponto de venda (POS) compartilham a mesma sub-rede é uma falha de segurança catastrófica. Implantações corporativas utilizam Virtual Local Area Networks (VLANs) para segmentar o tráfego no nível do switch gerenciado, aplicando limites lógicos independentemente da topologia física.

Uma implantação multi-inquilino padrão geralmente definirá no mínimo duas VLANs:

| VLAN | Finalidade | ID Típico | Política de Roteamento |

|---|---|---|---|

| Corporativa | Dispositivos de funcionários, terminais POS, servidores de back-office | VLAN 10 | Acesso interno total |

| Convidado | Acesso público à internet apenas | VLAN 20 | Somente internet; sem rotas internas |

| IoT/Edifício | CFTV, HVAC, controle de acesso | VLAN 30 | Isolado; sem internet |

O tráfego na VLAN de Convidado é roteado diretamente para a internet via um firewall de Gerenciamento Unificado de Ameaças (UTM), com Listas de Controle de Acesso (ACLs) rigorosas configuradas para descartar quaisquer pacotes destinados a sub-redes internas. Essa segmentação é um controle obrigatório sob o Requisito 1.3 do PCI DSS, que exige que os ambientes de dados de titulares de cartão sejam isolados de redes não confiáveis. Para operadores de Varejo e Hotelaria que executam terminais de pagamento na mesma infraestrutura física, isso é inegociável.

O Fluxo de Autenticação do Captive Portal

Quando um dispositivo de convidado se associa a um ponto de acesso (AP), ele recebe um endereço IP via DHCP. Nesta fase, o firewall bloqueia todo o tráfego de internet de saída. A sequência completa de autenticação prossegue da seguinte forma:

- Associação: O dispositivo se conecta ao SSID aberto (ou a um SSID OpenRoaming seguro usando 802.1X/EAP).

- Atribuição DHCP: O servidor DHCP da VLAN de convidado atribui um endereço IP, gateway padrão e servidor DNS.

- Intercepção: Quando o dispositivo tenta uma solicitação HTTP (ou o sistema operacional aciona uma sonda de Captive Portal via uma URL conhecida), a rede intercepta a solicitação via redirecionamento DNS e roteia o usuário para o servidor do Captive Portal.

- Autenticação: O usuário é apresentado a uma página de boas-vindas personalizada. Ele se autentica via e-mail, login social (OAuth), SMS OTP ou um provedor de identidade contínuo como OpenRoaming.

- Captura de Consentimento: O usuário é apresentado à Política de Uso Aceitável (AUP) e, se os dados estiverem sendo coletados para marketing, uma caixa de seleção de consentimento explícito de opt-in.

- Sinal de Autorização: O servidor do portal se comunica com o controlador de LAN sem fio ou firewall via RADIUS ou uma API REST, autorizando o endereço MAC ou IP do dispositivo para acesso à internet.

- Acesso Concedido: As regras do firewall são atualizadas dinamicamente, e o usuário é redirecionado para o seu destino pretendido.

Para ambientes que exigem autenticação baseada em certificado de nível corporativo para dispositivos de funcionários, juntamente com o portal de convidados, consulte nosso guia sobre How to Set Up Enterprise WiFi on iOS and macOS with 802.1X (também disponível em português: Como Configurar WiFi Corporativo em iOS e macOS com 802.1X ).

Padrões Sem Fio e Planejamento de Frequência

Implantações corporativas devem padronizar em pontos de acesso 802.11ax (WiFi 6) ou 802.11be (WiFi 7). O WiFi 6 introduz o OFDMA (Orthogonal Frequency Division Multiple Access), que melhora drasticamente o desempenho em ambientes de alta densidade, permitindo que um único AP atenda vários clientes simultaneamente em subcanais, em vez de sequencialmente. Isso é particularmente crítico em instalações de Saúde , centros de conferências e implantações em estádios, onde centenas de dispositivos podem se associar a um único AP durante períodos de pico.

A alocação da banda de frequência deve seguir estes princípios. A banda de 2.4 GHz oferece maior alcance e melhor penetração através de paredes, tornando-a adequada para dispositivos legados e grandes áreas abertas. No entanto, ela possui apenas três canais não sobrepostos (1, 6, 11), tornando-o altamente suscetível à interferência de co-canal em implantações densas. A banda de 5 GHz oferece mais de 24 canais não sobrepostos e uma taxa de transferência significativamente maior, mas com alcance reduzido. Controladores sem fio empresariais modernos suportam Band Steering, que incentiva ativamente dispositivos dual-band capazes a se conectar a 5 GHz, liberando o espectro de 2.4 GHz para clientes legados.

Guia de Implementação: Hardware, Configuração e Implantação

Passo 1: Dimensionamento de ISP e Uplink

Antes de selecionar o hardware, calcule a largura de banda de uplink necessária. Uma estimativa conservadora para uma rede de convidados de uso geral é de 1 a 2 Mbps por usuário simultâneo. Para um local que espera 300 convidados simultâneos, uma conexão de fibra simétrica mínima de 500 Mbps é recomendada, com uma conexão de 1 Gbps proporcionando margem para crescimento. Para centros de Transporte ou grandes locais de eventos, múltiplos uplinks agregados ou failover SD-WAN devem ser considerados.

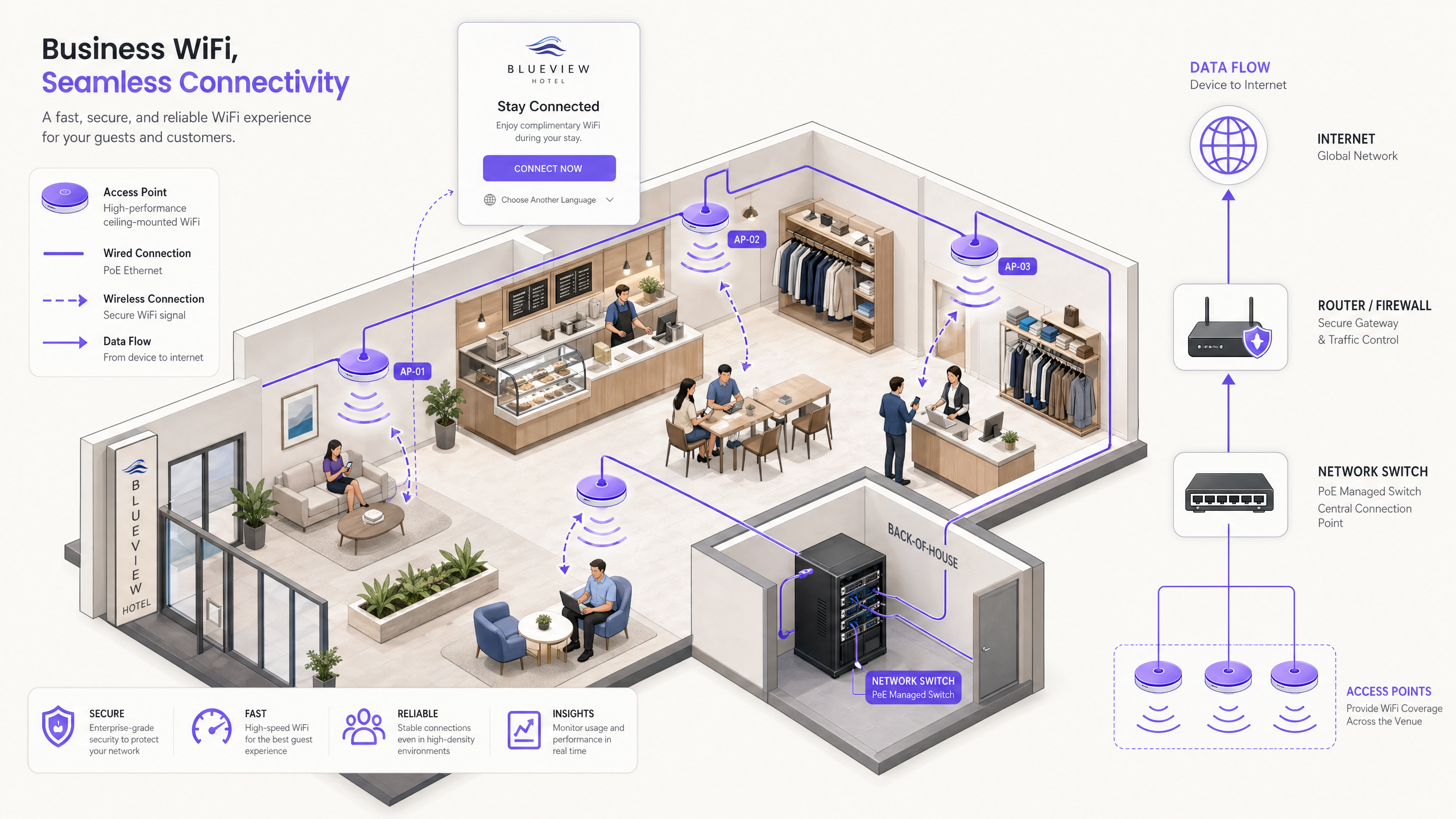

Passo 2: Seleção e Posicionamento de Pontos de Acesso

Utilize pontos de acesso gerenciados 802.11ax de fornecedores empresariais. Esses APs devem ser compatíveis com PoE+ (Power over Ethernet Plus, IEEE 802.3at), permitindo que um único cabo Cat6 transporte dados e energia do switch gerenciado para o AP. Isso elimina a necessidade de tomadas elétricas locais em cada local de AP, reduzindo drasticamente os custos de instalação.

O posicionamento do AP deve ser ditado por um levantamento de site de RF profissional, não por suposições. O levantamento deve considerar:

- Atenuação: Perda de sinal através de paredes de concreto, prateleiras de metal e divisórias de vidro.

- Sobreposição de Cobertura: Os APs devem se sobrepor em aproximadamente 15–20% para garantir roaming contínuo sem zonas mortas.

- Planejamento de Capacidade: Áreas de alta densidade (salas de conferência, praças de alimentação, lobbies) exigem mais APs com menor potência de transmissão para atender muitos clientes a curto alcance, em vez de menos APs com alta potência.

Passo 3: Configuração de Switch Gerenciado e VLAN

Implante um switch gerenciado Camada 2/3 com orçamento PoE+ suficiente para alimentar todos os APs. Configure a marcação 802.1Q VLAN em todas as portas de uplink e trunk de AP. As portas de acesso que se conectam a terminais POS ou estações de trabalho da equipe devem ser atribuídas à VLAN corporativa como membros não marcados. As portas AP devem ser configuradas como portas trunk transportando todas as VLANs necessárias, com o controlador sem fio mapeando cada SSID para sua VLAN correspondente.

Passo 4: Firewall e Modelagem de Tráfego

O firewall UTM é o ponto de aplicação para todas as políticas de segurança e largura de banda. As configurações chave incluem:

- Regras de Roteamento VLAN: Permitir VLAN de Convidado para internet; negar VLAN de Convidado para todas as sub-redes internas.

- Limites de Largura de Banda por Usuário: Implemente políticas de modelagem de tráfego para limitar a taxa de transferência individual. Um ponto de partida padrão é 5 Mbps de download / 2 Mbps de upload por usuário. Isso evita que um único usuário transmitindo vídeo 4K degrade a experiência para todos os outros convidados.

- Controle de Aplicações: Bloqueie protocolos de compartilhamento de arquivos peer-to-peer (BitTorrent, eDonkey) e outras aplicações de alta largura de banda ou ilícitas no nível do firewall.

- Filtragem DNS: Implemente filtragem de conteúdo baseada em DNS para bloquear o acesso a domínios maliciosos, sites de phishing e categorias de conteúdo inapropriado. Para um guia detalhado sobre esta camada, consulte Proteja Sua Rede com DNS e Segurança Fortes .

Passo 5: Configuração do Captive Portal

O Captive Portal é o componente mais visível da implantação e o principal mecanismo de captura de dados. Ao configurar o portal, garanta:

- A página de splash é servida via HTTPS com um certificado SSL válido e publicamente confiável para evitar avisos de segurança do navegador.

- As opções de autenticação incluem, no mínimo, e-mail/senha e login social (Google, Facebook, Apple) para maximizar as taxas de conversão.

- A AUP é claramente exibida e requer aceitação explícita antes que o acesso seja concedido.

- O consentimento GDPR para comunicações de marketing é capturado por meio de uma caixa de seleção de opt-in separada e desmarcada.

- Os intervalos de tempo limite de sessão e reautenticação são configurados para equilibrar a conveniência do usuário com a segurança.

Melhores Práticas e Conformidade

GDPR e Privacidade de Dados

Se você coleta dados de usuários para fins de marketing, o consentimento explícito e informado é obrigatório sob o UK GDPR e o EU GDPR. Os requisitos legais são inequívocos: caixas de consentimento pré-marcadas são proibidas; o consentimento deve ser dado livremente, ser específico, informado e inequívoco; e os usuários devem ser capazes de retirar o consentimento tão facilmente quanto o deram. Seu Captive Portal deve declarar claramente quais dados são coletados, a base legal para o processamento, como serão usados e por quanto tempo serão retidos.

Registro de Sessões e Conformidade Legal

No Reino Unido, a Lei de Regulamentação de Poderes Investigativos (RIPA) e a legislação associada podem exigir que os operadores de locais retenham registros de conexão — incluindo endereços MAC, carimbos de data/hora e atribuições de IP — para auxiliar as autoridades policiais em caso de atividade ilegal na rede. Consulte seu advogado para determinar as obrigações de retenção específicas aplicáveis à sua organização e jurisdição.

WPA3 e Padrões de Criptografia

Para qualquer SSID que use uma chave pré-compartilhada (por exemplo, uma rede de funcionários), exija WPA3-Personal (SAE) em vez de WPA2. O WPA3 elimina a vulnerabilidade de ataque de dicionário offline inerente ao handshake de 4 vias do WPA2. Para redes de funcionários empresariais que usam autenticação baseada em certificado 802.1X, o WPA3-Enterprise com modo de 192 bits oferece o mais alto nível de garantia. Para mais informações sobre como proteger as camadas físicas e lógicas de sua infraestrutura sem fio, consulte Segurança do Ponto de Acesso: Seu Guia Empresarial 2026 .

Abordando a Randomização de MAC

Dispositivos iOS modernos (desde o iOS 14) e Android (desde o Android 10) utilizam a randomização de MAC por padrão, gerando um endereço MAC aleatório exclusivo para cada rede WiFi. Isso significa que os endereços MAC não podem mais ser usados de forma confiávelpara identificar visitantes recorrentes ou construir perfis de usuário de longo prazo. A resposta arquitetônica correta é exigir autenticação baseada em identidade no Captive Portal — solicitando que os usuários façam login via e-mail ou conta social — para que o perfil do usuário, em vez do identificador de hardware, se torne a entidade de rastreamento persistente.

Solução de Problemas e Mitigação de Riscos

Mesmo redes bem projetadas encontram problemas operacionais. A tabela a seguir resume os modos de falha mais comuns e suas mitigações recomendadas.

| Modo de Falha | Causa Raiz | Mitigação |

|---|---|---|

| Esgotamento de DHCP | Sub-rede muito pequena ou tempo de concessão muito longo para o volume de tráfego | Use sub-rede /22 ou maior; reduza o tempo de concessão para 30–60 minutos |

| Interferência de Co-Canal | Múltiplos APs no mesmo canal em áreas de cobertura sobrepostas | Habilite a atribuição dinâmica de canais no controlador wireless |

| Erros SSL do Captive Portal | Certificado inválido ou autoassinado no servidor do portal | Implante um certificado CA público válido; use Let's Encrypt |

| Roaming Lento | APs não compartilhando dados de associação de cliente | Habilite 802.11r (Fast BSS Transition) no controlador wireless |

| Saturação de Largura de Banda | Nenhuma modelagem de tráfego por usuário configurada | Implemente políticas de QoS por usuário no firewall |

| Movimento Lateral de Convidado para Corporativo | Rede plana ou ACLs mal configuradas | Audite as ACLs da VLAN; execute teste de penetração na VLAN de convidado |

ROI e Impacto nos Negócios

Um hotspot devidamente implantado transcende sua função como infraestrutura de TI — ele se torna um motor de dados primários e um canal de marketing direto. O caso de negócios para investir em uma plataforma gerenciada de WiFi para convidados é atraente em todos os setores.

Em Hotelaria , os dados de WiFi para convidados permitem que os hotéis entendam quais comodidades os hóspedes usam antes e depois de se conectar, personalizem as comunicações durante a estadia e impulsionem reservas repetidas por meio de campanhas automatizadas pós-estadia. Um hotel de 300 quartos que captura 200 opt-ins de e-mail por dia constrói um banco de dados de marketing de 70.000 contatos com opt-in por ano — um ativo de CRM significativo.

Em Varejo , as análises de WiFi fornecem mapas de calor de fluxo de pessoas, tempo de permanência por zona e taxas de visitas repetidas — dados que antes estavam disponíveis apenas por meio de pesquisas manuais caras. Os varejistas podem usar esses dados para otimizar layouts de lojas, medir o impacto de displays promocionais e acionar campanhas de fidelidade quando um cliente conhecido entra na loja.

Para operadores do setor público e de Transporte , a proposta de valor é a eficiência operacional: compreender os períodos de pico de congestionamento, otimizar a equipe e fornecer serviços digitais acessíveis a cidadãos e passageiros.

Plataformas como Guest WiFi e WiFi Analytics da Purple fornecem a camada de infraestrutura gerenciada que conecta a rede bruta a esses resultados de negócios. Como a expansão estratégica da Purple demonstra — incluindo movimentos recentes para novos setores, conforme destacado no anúncio de Tim Peers, VP de Educação, juntando-se à equipe — o valor dos espaços conectados inteligentes está se expandindo rapidamente em todos os setores da economia.

A transição de uma conexão básica de internet para uma rede inteligente e orientada por dados é a característica definidora de uma implantação moderna de WiFi empresarial. O custo da infraestrutura é amplamente fixo; o investimento incremental em uma camada de plataforma gerenciada oferece retornos compostos à medida que o banco de dados de marketing cresce e os fluxos de trabalho de automação amadurecem.

Key Definitions

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before internet access is granted. It intercepts HTTP traffic via DNS redirection and presents a splash page for authentication and consent capture.

The primary mechanism for enforcing Acceptable Use Policies, authenticating users, and capturing first-party marketing data on guest WiFi networks.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs, enforced at the managed switch level via 802.1Q tagging.

Essential for isolating guest WiFi traffic from sensitive corporate networks. A mandatory control for PCI DSS compliance in any venue that processes payment card data.

Traffic Shaping (QoS)

The control of network traffic to optimize or guarantee performance by limiting the bandwidth available to individual users or application types.

Used to prevent a small number of heavy users from consuming the majority of the available uplink bandwidth, ensuring a consistent baseline experience for all concurrent guests.

MAC Randomization

A privacy feature in modern operating systems (iOS 14+, Android 10+) that generates a unique random MAC address when connecting to different WiFi networks, preventing persistent hardware-based tracking.

Forces venue operators to use identity-based captive portal logins rather than hardware address tracking to identify and re-engage returning visitors.

DHCP Exhaustion

A network failure condition where the DHCP server has assigned all available IP addresses in its configured pool, preventing new devices from obtaining an IP address and connecting to the network.

A common and easily preventable failure in high-footfall venues with undersized subnets or excessively long DHCP lease times.

Band Steering

A wireless controller feature that detects dual-band capable client devices and actively encourages or forces them to connect to the 5 GHz band rather than the more congested 2.4 GHz band.

Improves overall network performance in high-density deployments by distributing clients across the available spectrum and reducing co-channel interference on the 2.4 GHz band.

OpenRoaming

A Wireless Broadband Alliance (WBA) federation standard that enables automatic, secure WiFi connections across participating networks using 802.1X/EAP authentication, without requiring users to interact with a captive portal.

Provides a seamless, cellular-like connectivity experience for users of participating identity providers. Purple operates as an identity provider within the OpenRoaming federation under its Connect licence.

PCI DSS (Payment Card Industry Data Security Standard)

A set of security standards mandated by the major card schemes (Visa, Mastercard, Amex) requiring any organisation that accepts, processes, stores, or transmits payment card data to maintain a secure, segmented network environment.

Directly relevant to any retail or hospitality WiFi deployment where payment terminals share physical network infrastructure with guest access points. Requirement 1.3 mandates strict isolation of the cardholder data environment from untrusted networks.

UTM Firewall (Unified Threat Management)

A network security appliance that combines multiple security functions—including stateful packet inspection, intrusion prevention, application control, DNS filtering, and VPN—into a single managed platform.

The central enforcement point for VLAN routing rules, per-user bandwidth policies, and content filtering in an enterprise guest WiFi deployment.

Worked Examples

A 200-room hotel is upgrading its guest WiFi. During peak evening hours, guests complain about slow speeds and dropped connections, despite the hotel having a 1 Gbps symmetric fiber uplink. Investigation reveals the current setup uses a single flat /24 subnet for both staff and guests, with no traffic shaping configured. The hotel also wants to start capturing guest email addresses for a post-stay marketing programme.

Phase 1 — Network Redesign:

- Implement VLAN segmentation. Move all staff devices, POS terminals, and the property management system to VLAN 10 (/24 subnet). Move guests to VLAN 20 with a /22 subnet (1,022 usable IPs) to accommodate peak occupancy with multiple devices per guest.

- Configure the UTM firewall with strict ACLs: Guest VLAN 20 has internet access only; all routes to VLAN 10 are explicitly denied.

Phase 2 — Performance Optimisation: 3. Configure per-user bandwidth limits of 10 Mbps down / 5 Mbps up on the firewall. This ensures the 1 Gbps pipe is distributed fairly among 400+ concurrent devices. 4. Enable Band Steering on the wireless controller to push capable devices to the less congested 5 GHz band. 5. Reduce DHCP lease time from the default 24 hours to 2 hours to prevent IP exhaustion during peak check-in periods.

Phase 3 — Captive Portal and Data Capture: 6. Deploy a branded captive portal (e.g., via Purple Guest WiFi) requiring email authentication. 7. Configure the splash page with an explicit, un-ticked GDPR opt-in checkbox for the post-stay marketing programme. 8. Integrate the portal's API with the hotel's CRM to sync authenticated guest profiles and trigger automated post-stay email sequences.

A 50-store retail chain wants to use their free guest WiFi to build their marketing database. They currently use a WPA2 pre-shared key (password printed on receipts) across all stores and have zero visibility into who is connecting or how long they stay. The marketing team wants to send weekly promotional emails to WiFi users, and the IT team is concerned about PCI DSS compliance given that payment terminals are on the same physical switches.

Step 1 — Remove the Pre-Shared Key: Transition the guest SSID to an open network (no password) that immediately redirects to a captive portal. This eliminates the shared secret vulnerability and enables per-user authentication.

Step 2 — VLAN Segmentation for PCI DSS: Create a dedicated Guest VLAN (e.g., VLAN 20) on all managed switches. Assign POS terminals to the existing Corporate VLAN (VLAN 10). Configure ACLs on the firewall to enforce hard isolation between the two VLANs. Document this segmentation as part of the PCI DSS network diagram.

Step 3 — Captive Portal with GDPR-Compliant Consent: Deploy a managed captive portal platform. Configure the splash page to require authentication via Email, Google, or Facebook. Include a clearly worded, un-ticked opt-in checkbox: 'I agree to receive promotional emails from [Brand Name]. You can unsubscribe at any time.'

Step 4 — CRM Integration and Automation: Connect the portal's API to the retailer's CRM (e.g., Salesforce, Klaviyo). Sync authenticated user profiles, visit timestamps, and store location data. Configure an automated welcome email triggered on first connection, and a re-engagement campaign triggered when a known user has not connected for 30 days.

Practice Questions

Q1. Your marketing team wants to collect guest email addresses via the new WiFi hotspot. They suggest setting the DHCP lease time to 24 hours so guests do not have to log in repeatedly during the day. Your venue sees 3,000 unique visitors per day. Your guest subnet is a /23 (510 usable IPs). What is the architectural flaw in this request, and how do you resolve it while still meeting the marketing team's requirement?

Hint: Consider the relationship between the number of daily visitors, the subnet size, and the lease duration. Then think about how to separate the network-layer concern from the application-layer concern.

View model answer

The architectural flaw is that a 24-hour lease time on a /23 subnet with 3,000 daily visitors will cause rapid DHCP exhaustion. Once 510 devices have connected, no new devices will receive an IP address for up to 24 hours. The solution is twofold: First, expand the subnet to at least a /21 (2,046 IPs) to accommodate peak concurrent devices. Second, reduce the DHCP lease time to 30–60 minutes to recycle IP addresses as guests leave the venue. To satisfy the marketing team's requirement that guests do not have to re-authenticate repeatedly, configure the captive portal controller to remember authenticated MAC addresses (or user identity tokens) for 24 hours. This allows a returning device to obtain a new IP via DHCP but bypass the splash page, delivering the seamless experience the marketing team wants without breaking the network.

Q2. A retail client wants to implement a captive portal but is concerned about the cost of replacing their existing unmanaged switches. They ask if they can run the guest WiFi on the same physical unmanaged switches as their Point of Sale terminals, with the guest network simply using a different SSID.

Hint: VLAN enforcement requires managed switch hardware. Consider what happens to traffic on an unmanaged switch.

View model answer

This configuration is not acceptable from a security or compliance standpoint. Unmanaged switches do not support 802.1Q VLAN tagging, meaning all traffic on the switch—regardless of SSID—is on the same broadcast domain. A guest device on the 'guest' SSID would be able to reach POS terminals on the same switch, violating PCI DSS Requirement 1.3. The client must replace unmanaged switches with managed Layer 2 switches that support 802.1Q VLAN tagging. The capital cost of managed switches is modest compared to the liability exposure of a PCI DSS breach or the fines associated with a data compromise.

Q3. You are deploying access points in a high-density conference centre that hosts events with up to 1,500 concurrent WiFi users. You notice significant latency and packet loss on the 2.4 GHz spectrum during events, even though the 5 GHz spectrum appears underutilised. How should you configure the wireless controller to address this, and what additional hardware consideration should you make?

Hint: Think about how to move capable devices off the congested frequency band, and consider the relationship between AP transmit power and client density.

View model answer

Enable Band Steering on the wireless controller. This feature detects if a client device is capable of connecting to the 5 GHz band and actively encourages or forces the device to associate there, freeing up the 2.4 GHz band for legacy devices. Additionally, reduce the transmit power on all APs. Counter-intuitively, in high-density deployments, lower transmit power improves performance by reducing co-channel interference between adjacent APs and encouraging clients to associate with the nearest AP rather than a distant one at high signal strength. Consider deploying additional APs at lower power rather than fewer APs at high power. Also enable 802.11r (Fast BSS Transition) to enable seamless roaming as users move through the venue.