Como Configurar WiFi Corporativo em iOS e macOS com 802.1X

Este guia autorizado fornece aos líderes de TI sêniores passos acionáveis para implantar WiFi corporativo 802.1X em dispositivos iOS e macOS. Ele aborda autenticação baseada em certificado (EAP-TLS), perfis de configuração MDM e integração de arquitetura para proteger redes corporativas, ao mesmo tempo que suporta iniciativas BYOD.

- Resumo Executivo

- Análise Técnica Aprofundada

- A Arquitetura 802.1X

- Perfis de Configuração da Apple

- Guia de Implementação

- Passo 1: Preparação de PKI e RADIUS

- Passo 2: Configuração de Payload MDM (Jamf / Intune)

- Passo 3: Segregação de Rede

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- O Cenário de 'Falha Silenciosa'

- Tempos Limites de Registro SCEP

- ROI e Impacto nos Negócios

Resumo Executivo

Para CTOs e arquitetos de rede que gerenciam grandes locais — de Hospitalidade e Varejo a centros de Transporte — proteger a borda sem fio corporativa é primordial. Confiar em Pre-Shared Keys (PSKs) ou em Captive Portals legados para acesso de funcionários e dispositivos corporativos expõe a rede a roubo de credenciais e falhas de conformidade.

Esta referência técnica detalha a implementação de 802.1X usando EAP-TLS (Extensible Authentication Protocol-Transport Layer Security) para dispositivos Apple (iOS e macOS). Ao impor a autenticação baseada em certificado, as organizações eliminam vulnerabilidades relacionadas a senhas, simplificam o onboarding de dispositivos via plataformas de Mobile Device Management (MDM) como Jamf e Intune, e garantem uma segregação de rede robusta. Enquanto as soluções de Guest WiFi lidam com acesso público e captura de dados, uma implantação 802.1X arquitetada corretamente salvaguarda os recursos internos, garantindo a conformidade com os mandatos PCI DSS e GDPR.

Ouça nosso podcast de briefing técnico de 10 minutos abaixo para uma visão geral rápida da arquitetura e armadilhas comuns.

Análise Técnica Aprofundada

A Arquitetura 802.1X

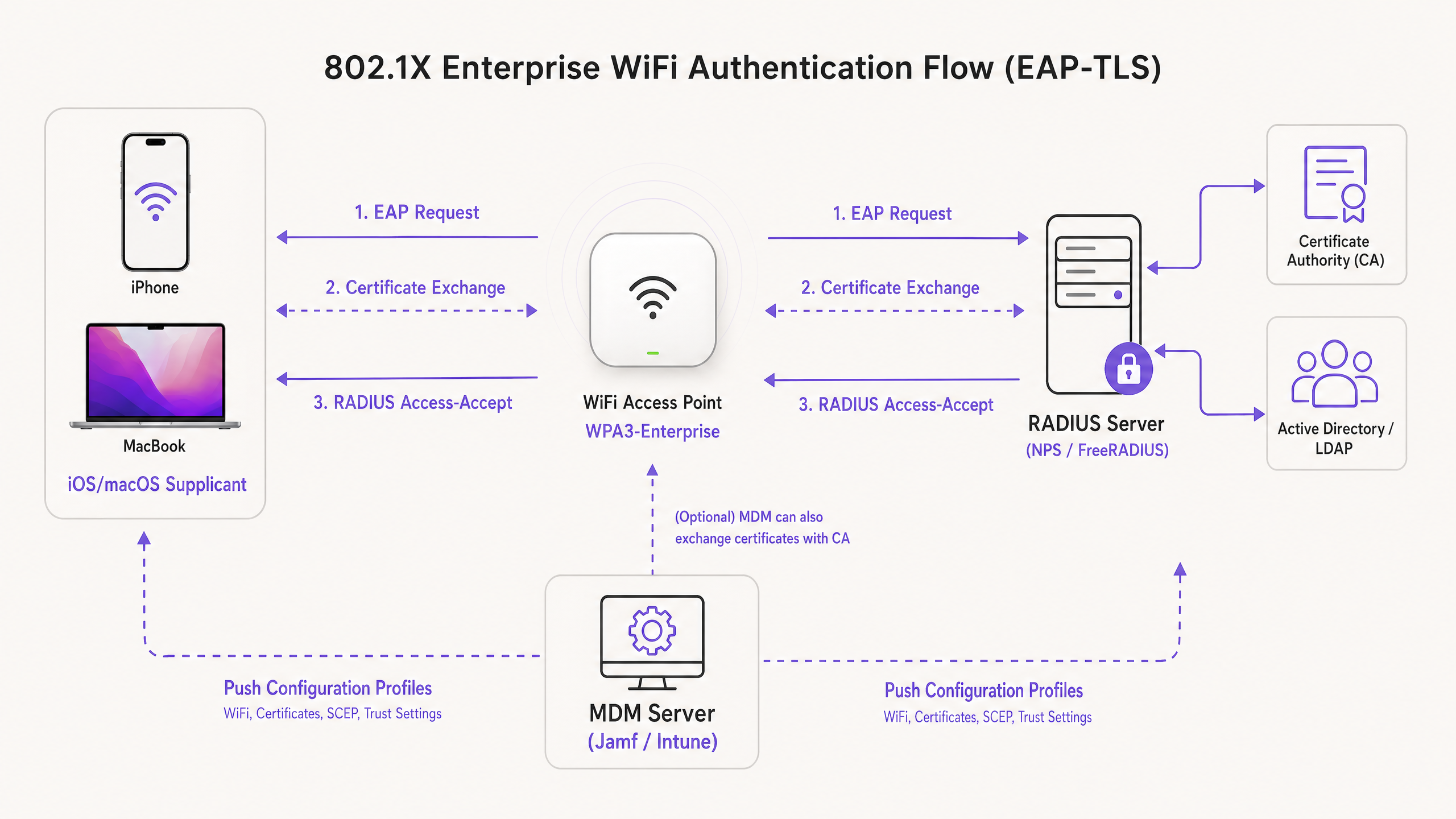

O padrão IEEE 802.1X define o Controle de Acesso à Rede baseado em porta (PNAC). Em um contexto sem fio, ele impede que um cliente (o suplicante) passe tráfego através do Access Point (o autenticador) até que o servidor RADIUS (o servidor de autenticação) verifique sua identidade.

Ao implantar para ecossistemas Apple, EAP-TLS é o padrão da indústria. Ao contrário de PEAP ou TTLS, que dependem de credenciais de usuário que podem ser comprometidas, EAP-TLS exige que tanto o servidor RADIUS quanto o dispositivo cliente apresentem certificados digitais. Este processo de autenticação mútua garante que o dispositivo seja autorizado e que a rede à qual ele se conecta seja legítima, frustrando ataques de APs maliciosos.

Perfis de Configuração da Apple

Dispositivos Apple não suportam nativamente o registro automatizado de certificados sem gerenciamento externo. Para implantar EAP-TLS em escala, as equipes de TI devem usar Perfis de Configuração (arquivos .mobileconfig). Esses arquivos XML contêm payloads específicos:

- WiFi Payload: Define o SSID, tipo de segurança (WPA3-Enterprise) e tipos de EAP suportados.

- Certificate Payloads: Entrega a Root CA e quaisquer Intermediate CAs necessárias para confiar no servidor RADIUS.

- SCEP/ACME Payload: Configura o protocolo usado para solicitar um certificado de cliente exclusivo da Certificate Authority (CA).

Para mais informações sobre como proteger sua infraestrutura de AP, revise nosso guia sobre Segurança de Access Point: Seu Guia Corporativo 2026 .

Guia de Implementação

Passo 1: Preparação de PKI e RADIUS

Antes de tocar em um MDM, sua Public Key Infrastructure (PKI) e servidores RADIUS (por exemplo, Cisco ISE, Aruba ClearPass ou FreeRADIUS) devem ser configurados para emitir e validar certificados. Certifique-se de que o certificado do seu servidor RADIUS seja assinado por uma CA interna confiável ou uma CA pública, e que o SAN (Subject Alternative Name) corresponda ao FQDN do servidor.

Passo 2: Configuração de Payload MDM (Jamf / Intune)

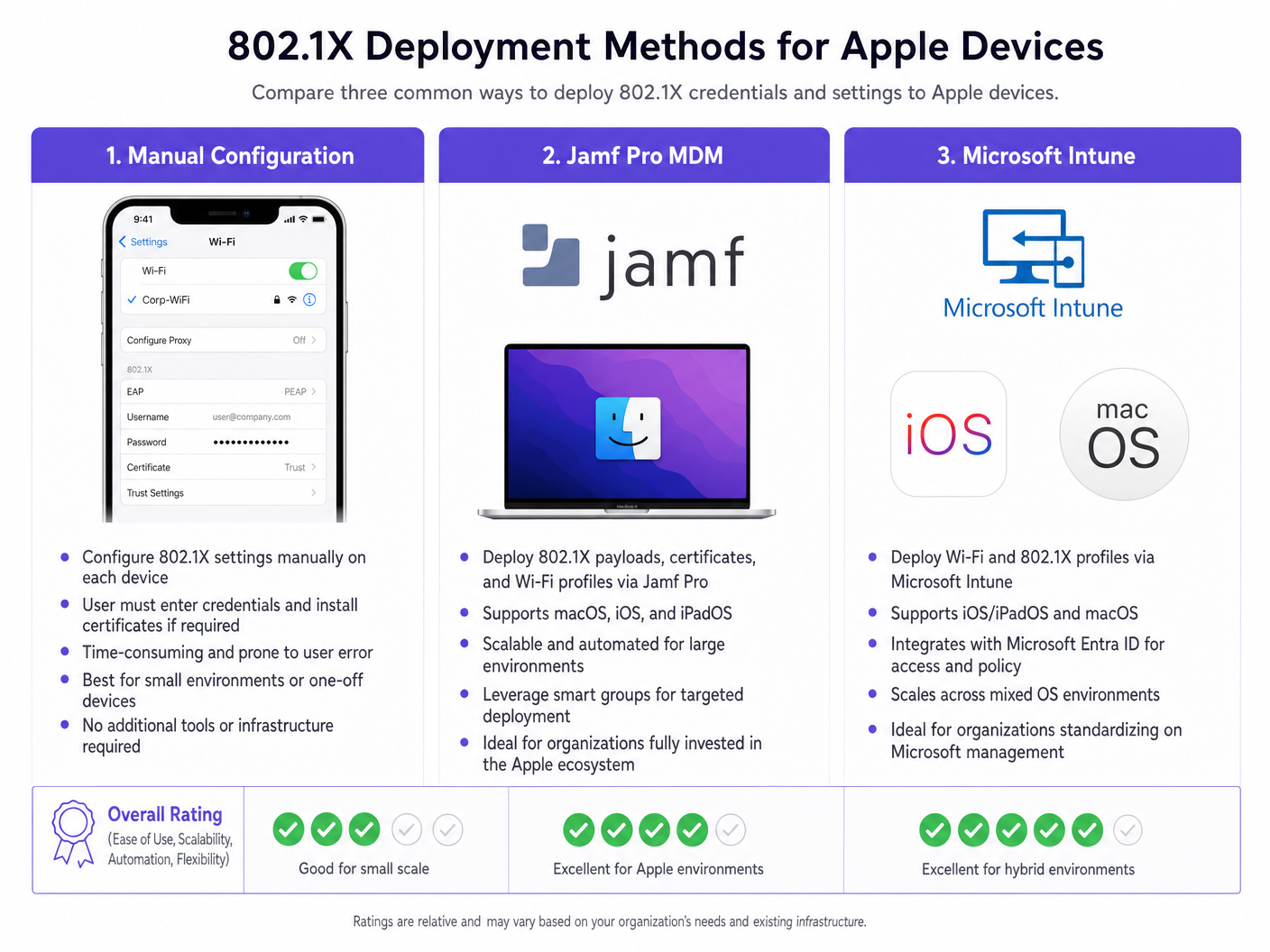

A implantação via MDM é obrigatória para implementações corporativas escaláveis.

Criando o Perfil:

- Configurações de Confiança: Isso é crítico. No WiFi payload, você deve selecionar explicitamente o certificado Root CA (implantado em um payload separado dentro do mesmo perfil) como uma âncora confiável para o servidor RADIUS. Além disso, especifique o Common Name (CN) ou SAN exato do servidor RADIUS no campo 'Trusted Server Certificate Names'. A falha em fazer isso resultará em iOS/macOS solicitando ao usuário que confie manualmente no certificado, quebrando o modelo de implantação zero-touch.

- Certificado de Identidade: Vincule o WiFi payload ao SCEP ou ACME payload para que o dispositivo saiba qual certificado apresentar durante o handshake EAP-TLS.

Passo 3: Segregação de Rede

Dispositivos corporativos que se autenticam via 802.1X devem ser colocados em uma VLAN dedicada, completamente isolada de redes de acesso público. Para locais que utilizam o WiFi Analytics da Purple, os SSIDs de convidado funcionam em paralelo, garantindo que o tráfego corporativo e os dados de análise de convidados nunca se cruzem.

Para ambientes com frotas de dispositivos mistas, você também pode precisar revisar Como Configurar WiFi Corporativo em Dispositivos Android com EAP-TLS .

Melhores Práticas

- Impor WPA3-Enterprise: Exija WPA3 para todas as novas implantações para aproveitar a força criptográfica de 192 bits. Garanta a compatibilidade com dispositivos legados apenas se estritamente necessário para as operações comerciais.

- Automatizar Renovação de Certificados: Configure os payloads SCEP para renovar automaticamente os certificados de cliente pelo menos 14 dias antes do vencimento.

- Desativar Randomização de MAC: Para SSIDs corporativos enviados via MDM, desative 'Private Wi-Fi Address' (iOS) para garantir rastreamento consistente e aplicação de políticas dentro de suas ferramentas de gerenciamento de rede.

- Aproveitar a Segurança DNS: Combine 802.1X com filtragem DNS robusta para evitar que dispositivos corporativos comprometidos alcancem servidores de comando e controle. Veja Proteja Sua Rede com DNS e Segurança Fortes para detalhes de implementação.

Solução de Problemas e Mitigação de Riscos

O Cenário de 'Falha Silenciosa'

O problema mais comum em implantações 802.1X em iOS/macOS é uma falha silenciosa em que o dispositivo se recusa a conectar sem avisar o usuário. Isso quase sempre aponta para um problema de cadeia de confiança. Se o certificado do servidor RADIUS for renovado e as novas CAs Raiz/Intermediárias não forem enviadas para os dispositivos antes da transição, os dispositivos Apple interromperão o handshake EAP para proteger contra ataques man-in-the-middle.

Mitigação: Implemente um processo rigoroso de gerenciamento de mudanças para certificados RADIUS. Sempre implante novas cadeias de CA via MDM pelo menos uma semana antes de atualizar o servidor RADIUS.

Tempos Limites de Registro SCEP

Se os dispositivos falharem ao receber seu certificado de cliente, verifique a senha de desafio SCEP e garanta que o servidor MDM possa se comunicar com o servidor NDES/CA pelas portas necessárias.

ROI e Impacto nos Negócios

A implantação de 802.1X com EAP-TLS requer investimento inicial em arquitetura PKI e MDM, mas o ROI é alcançado através da mitigação de riscos e eficiência operacional. Ao eliminar redefinições de senha e automatizar o onboarding de dispositivos, os tickets de helpdesk de TI relacionados ao acesso WiFi geralmente caem de 60-80%. Além disso, alcançar uma segmentação de rede rigorosa é frequentemente um requisito obrigatório para políticas de seguro cibernético e conformidade com PCI DSS, protegendo a organização de penalidades financeiras catastróficas em caso de violação.

Key Definitions

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security. An authentication framework requiring digital certificates on both the client and the authentication server.

Considered the most secure 802.1X method, eliminating the need for passwords and protecting against credential theft.

Supplicant

The end-user device (e.g., iPhone, MacBook) requesting access to the network.

The supplicant must be configured via MDM to present the correct certificate and trust the correct server during the 802.1X handshake.

Authenticator

The network device, typically a WiFi Access Point or switch, that blocks traffic until the supplicant is authenticated.

The AP acts as a middleman, passing EAP messages between the supplicant and the RADIUS server.

RADIUS Server

Remote Authentication Dial-In User Service. The server that verifies the supplicant's credentials (certificates) and authorizes access.

The core decision engine for enterprise network access, often integrated with Active Directory and PKI.

MDM Configuration Profile

An XML file (.mobileconfig) pushed to Apple devices to enforce settings, deploy certificates, and configure network access.

The essential delivery mechanism for achieving zero-touch 802.1X deployments on iOS and macOS.

SCEP

Simple Certificate Enrollment Protocol. A protocol used by MDM systems to automatically request and install certificates on devices.

Crucial for automating the lifecycle of the client certificates required for EAP-TLS.

SAN (Subject Alternative Name)

An extension to an X.509 certificate that allows multiple values (like FQDNs or IP addresses) to be associated with the certificate.

Apple devices strictly check the SAN of the RADIUS server certificate against the trusted names defined in their configuration profile.

WPA3-Enterprise

The latest Wi-Fi security certification requiring 192-bit cryptographic strength and mandatory Protected Management Frames (PMF).

The recommended security standard for new enterprise deployments, offering significant protection against eavesdropping.

Worked Examples

A global retail chain is deploying corporate iPads to 500 store managers. They currently use a hidden SSID with a PSK, which has been leaked. They need to secure the network using Microsoft Intune without requiring managers to manually enter credentials.

- Deploy an Enterprise CA and configure NDES/SCEP integration with Intune.

- Create a Trusted Certificate profile in Intune containing the Root CA for the RADIUS server.

- Create a SCEP Certificate profile targeting the iPads to issue unique client certificates.

- Create a Wi-Fi profile in Intune. Set the security type to WPA2/WPA3-Enterprise, EAP type to EAP-TLS. Link the SCEP profile as the client certificate and the Trusted Certificate profile for server validation. Specify the RADIUS server names.

- Push the profiles to a test group, verify connectivity, then roll out to all 500 devices.

A university is updating its network infrastructure and needs to ensure that faculty MacBooks managed by Jamf Pro transition seamlessly to a new RADIUS server cluster.

- Export the Root and Intermediate certificates of the new RADIUS server cluster.

- In Jamf Pro, update the existing Configuration Profile (or create a transition profile) to include the new CA certificates alongside the old ones.

- Update the 'Trusted Server Certificate Names' in the WiFi payload to include the FQDNs of the new RADIUS servers.

- Push the updated profile to all MacBooks.

- Once the profile is confirmed installed across the fleet, cut over the network infrastructure to the new RADIUS servers.

Practice Questions

Q1. Your organization is rolling out WPA3-Enterprise to all corporate MacBooks. During testing, users report that their devices are repeatedly prompting them to 'Verify Certificate' for the RADIUS server, even though the profile was pushed via Jamf. What is the most likely configuration error?

Hint: Consider what specific information the Apple device needs to trust the server silently.

View model answer

The Configuration Profile is missing the explicit trust mapping. While the Root CA might be installed on the device, the WiFi payload must explicitly list the RADIUS server's FQDN in the 'Trusted Server Certificate Names' field, and the Root CA must be selected as the trusted anchor for that specific WiFi network. Without this, macOS will prompt the user to manually verify and trust the certificate.

Q2. A hotel chain wants to secure its back-of-house operations (staff iPads) using 802.1X, while continuing to offer public access via a captive portal. How should the network architecture be designed to support both requirements securely?

Hint: Think about logical separation at the access point and switch level.

View model answer

The architecture should utilize two distinct SSIDs broadcast from the same Access Points. The back-of-house SSID will be configured for WPA3-Enterprise (802.1X), authenticating staff iPads via EAP-TLS and placing them on a secure, internal VLAN. The public SSID will be open, redirecting users to the Purple Guest WiFi captive portal, and dropping authenticated guests onto a heavily restricted, internet-only VLAN. This ensures complete segregation of corporate and guest traffic.

Q3. You are migrating your RADIUS infrastructure from an on-premise Cisco ISE deployment to a cloud-based RADIUS provider. The new provider uses a different public Certificate Authority. What is the critical first step before changing the RADIUS configuration on the Access Points?

Hint: Consider the order of operations to prevent a complete loss of connectivity for the client devices.

View model answer

The critical first step is to push an updated MDM Configuration Profile to all Apple devices that includes the Root and Intermediate certificates of the new public CA used by the cloud RADIUS provider. This trust chain must be established on the supplicants before the APs are cut over to the new RADIUS servers; otherwise, the devices will reject the new server certificates and fail to connect.