Conformidade com IWF para Redes WiFi Públicas no Reino Unido

Este guia abrangente detalha os requisitos técnicos, arquitetura e estratégias de implantação para implementar redes WiFi públicas em conformidade com o IWF em locais do Reino Unido. Ele fornece aos líderes de TI estruturas acionáveis para mitigar riscos legais, mantendo o acesso à rede de alto desempenho.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Aprofundada: Arquitetura de Conformidade com IWF

- Camada 1: Filtragem DNS

- Camada 2: Inspeção Profunda de Pacotes HTTP/HTTPS (DPI)

- Integração com Autenticação e Análise

- Guia de Implementação: Implantação de Filtragem IWF

- Melhores Práticas para Locais Públicos

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

A oferta de WiFi público no Reino Unido mudou de uma comodidade para hóspedes para um vetor crítico de conformidade. Para Diretores de TI e CTOs que gerenciam ambientes de Varejo , Hotelaria e setor público, implantar uma rede aberta sem filtragem de conteúdo robusta expõe a organização a riscos legais e de reputação significativos. A Internet Watch Foundation (IWF) mantém a lista de bloqueio definitiva para Material de Abuso Sexual Infantil (CSAM). Integrar esta lista na borda da rede não é meramente uma boa prática; é um requisito fundamental para a operação responsável de um local.

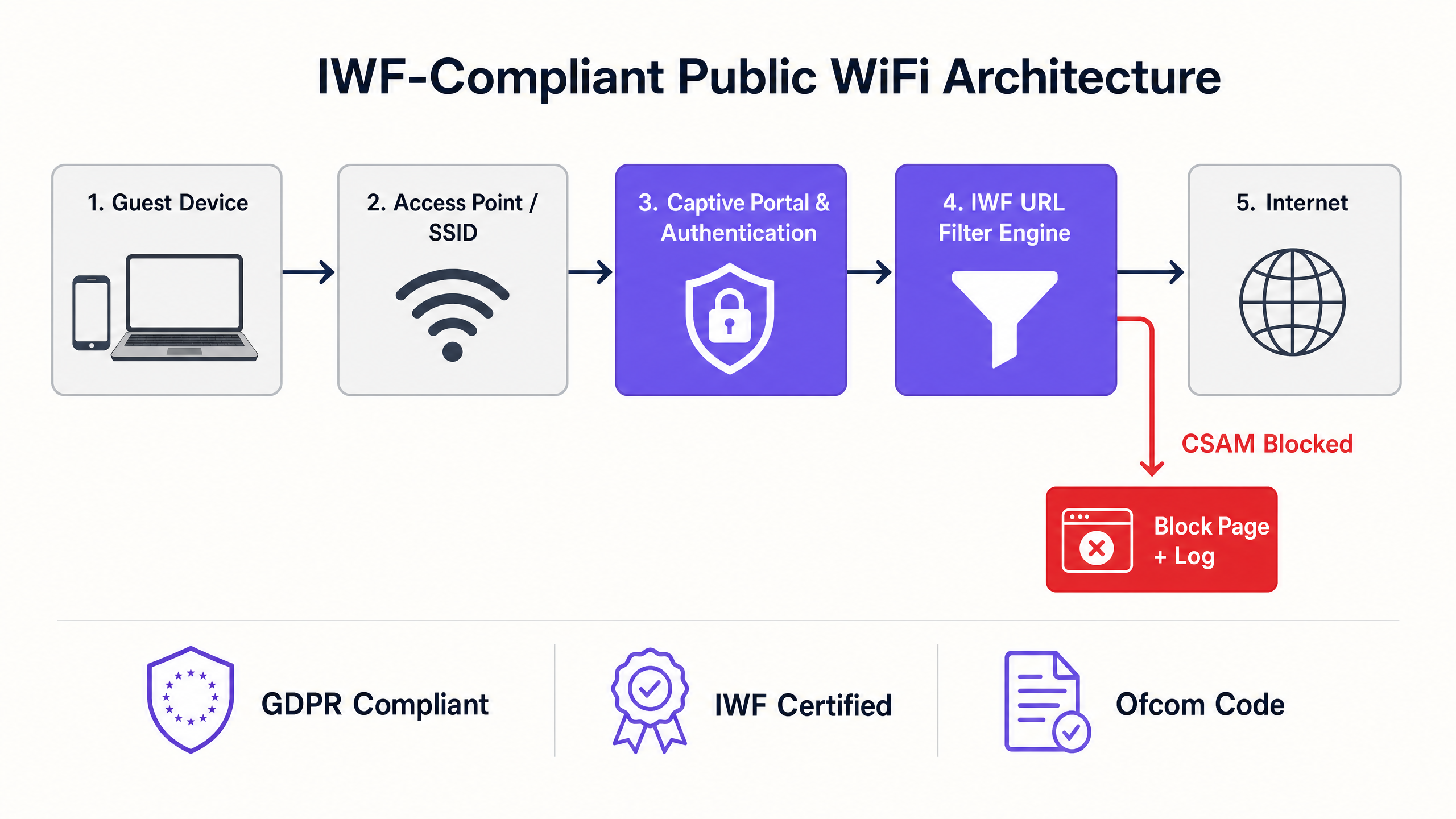

Este guia descreve a arquitetura técnica necessária para alcançar a conformidade com o IWF, detalhando estratégias de implantação nas camadas DNS e HTTP. Ele elimina o ruído para fornecer conselhos acionáveis e neutros em relação a fornecedores sobre a implementação de filtragem web certificada sem degradar o throughput da rede ou a experiência do usuário. Desde a segurança do Guest WiFi até a integração com padrões de autenticação modernos como IEEE 802.1X e OpenRoaming, exploramos como construir uma rede compatível e de alto desempenho.

Análise Técnica Aprofundada: Arquitetura de Conformidade com IWF

A implementação da conformidade com o IWF exige uma abordagem de segurança de rede em várias camadas. O requisito principal é a integração dinâmica da lista de URLs do IWF no motor de filtragem web do local. Esta não pode ser uma lista estática e atualizada manualmente; ela exige sincronização em tempo real ou quase em tempo real com o banco de dados do IWF.

Camada 1: Filtragem DNS

No nível mais fundamental, a filtragem DNS intercepta solicitações para domínios CSAM conhecidos e as resolve para uma página de bloqueio ou uma rota nula. Embora altamente eficiente e de baixa latência, a filtragem DNS sozinha é insuficiente porque opera no nível do domínio, enquanto a lista do IWF frequentemente especifica URLs exatas. Confiar apenas no DNS pode levar a um bloqueio excessivo (bloquear um domínio legítimo inteiro por causa de uma URL ofensiva) ou a um bloqueio insuficiente (falhar em bloquear o acesso baseado em IP).

Camada 2: Inspeção Profunda de Pacotes HTTP/HTTPS (DPI)

Para aplicar com precisão a lista de URLs do IWF, o motor de filtragem deve inspecionar o caminho completo da solicitação HTTP. Para o tráfego HTTPS criptografado, isso apresenta um desafio. A abordagem moderna envolve a inspeção de Server Name Indication (SNI) combinada com a descriptografia SSL direcionada para categorias específicas de alto risco. No entanto, a implantação da descriptografia SSL em redes públicas introduz sérios problemas de privacidade e confiança de certificados. Portanto, o modelo de implantação padrão para locais públicos depende de filtragem SNI avançada e categorização dinâmica de IP, com referência cruzada ao banco de dados de URLs do IWF.

Integração com Autenticação e Análise

A conformidade vai além do bloqueio; ela exige responsabilidade. A integração do motor de filtragem com o Captive Portal garante que os usuários aceitem uma Política de Uso Aceitável (AUP) antes de obter acesso. Além disso, vincular o acesso à rede a robustas WiFi Analytics permite que as equipes de TI monitorem eventos de bloqueio, identifiquem potenciais incidentes de segurança e demonstrem conformidade durante auditorias. Compreender Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 também é vital, pois diferentes bandas exigem configurações QoS específicas para lidar com a pequena latência introduzida pela inspeção profunda de pacotes.

Guia de Implementação: Implantação de Filtragem IWF

A implantação de filtragem em conformidade com o IWF em ambientes distribuídos — como um centro nacional de Transporte ou uma cadeia de instalações de Saúde — exige uma abordagem estruturada.

- Selecione um Fornecedor Certificado: Garanta que seu provedor de filtragem web seja um membro oficial do IWF e consuma seu feed dinâmico. Não tente construir uma integração personalizada.

- Configuração da Borda da Rede: Configure os roteadores ou pontos de acesso do local para forçar todo o tráfego DNS de convidados para o serviço de filtragem compatível. Bloqueie as portas de saída 53 e 853 (DoT) para evitar que os usuários contornem o filtro usando servidores DNS personalizados.

- Alinhamento do Captive Portal: Atualize a AUP do Captive Portal para declarar explicitamente que a filtragem de conteúdo está em vigor e que o acesso a material ilegal é monitorado e bloqueado.

- Teste e Validação: Não use URLs reais do IWF para testes. O IWF fornece URLs de teste específicas e seguras para validar se o motor de filtragem está interceptando e bloqueando corretamente o conteúdo restrito.

- Registro e Retenção: Configure o firewall ou serviço de filtragem para reter logs de tentativas de acesso bloqueadas por um mínimo de 12 meses, alinhando-se com os requisitos do GDPR e da legislação local.

Melhores Práticas para Locais Públicos

Ao projetar a arquitetura de rede, os líderes de TI devem equilibrar segurança com experiência do usuário.

- Evite Bloqueio Excessivo: Garanta que a política de filtragem seja estritamente direcionada a conteúdo ilegal (CSAM) e categorias altamente maliciosas (malware, phishing). A filtragem excessivamente agressiva (por exemplo, bloquear mídias sociais legítimas ou streaming) leva à frustração do usuário e ao aumento de tickets de suporte.

- Lide com DNS Criptografado: Com o aumento do DNS sobre HTTPS (DoH), os navegadores dos usuários podem tentar contornar os filtros DNS locais. Implemente políticas de rede para bloquear resolvedores DoH conhecidos (como 8.8.8.8 ou 1.1.1.1) no nível do firewall, forçando o fallback para o DNS seguro do local.

- Autenticação Sem Emendas: Considere a transição de redes abertas para frameworks de autenticação seguros. Embora Passpoint/"OpenRoaming é o futuro, e garantir uma filtragem robusta nessas redes é fundamental. Para insights sobre como gerenciar configurações empresariais complexas, consulte Resolução de Problemas de Roaming em WLANs Corporativas .

Solução de Problemas e Mitigação de Riscos

O modo de falha mais comum na conformidade de WiFi público é o "bypass". Os usuários, intencionalmente ou não, contornam os controles de filtragem.

- Pontos de Acesso Maliciosos: Varreduras regulares para APs maliciosos são essenciais. Uma rede com fio em conformidade é inútil se um funcionário conectar um roteador de consumidor não gerenciado e não filtrado.

- Uso de VPN: Embora bloquear todo o tráfego VPN seja muitas vezes impraticável em locais como hotéis, onde viajantes a negócios precisam de acesso corporativo, as equipes de TI devem monitorar túneis criptografados excessivos e contínuos que possam indicar abuso.

- Picos de Latência: Se o motor de filtragem for baseado em nuvem, garanta que POPs regionais sejam utilizados. Roteamento de tráfego de um hotel em Londres para um servidor de filtragem baseado nos EUA introduzirá latência inaceitável. Otimize o roteamento para manter uma experiência contínua, semelhante a como se faria em Office Wi Fi: Otimize Sua Rede Wi-Fi de Escritório Moderna .

ROI e Impacto nos Negócios

Embora a conformidade seja frequentemente vista como um centro de custo, a filtragem IWF robusta protege a marca. O dano à reputação de um local associado a downloads ilegais ou distribuição de CSAM supera em muito os custos de implantação. Além disso, uma rede segura e em conformidade é um pré-requisito para alavancar tecnologias avançadas como BLE Low Energy Explicado para Empresas para serviços baseados em localização, pois os usuários devem confiar na infraestrutura subjacente antes de optar por rastreamento e análise. O sucesso é medido por zero violações de conformidade, tickets de suporte com falsos positivos mínimos e desempenho de rede contínuo.

Definições principais

Internet Watch Foundation (IWF)

A UK-based organization that compiles a dynamic list of URLs containing Child Sexual Abuse Material (CSAM).

Integration with the IWF list is the baseline standard for public WiFi compliance in the UK.

Server Name Indication (SNI)

An extension to the TLS protocol that indicates which hostname the client is attempting to connect to at the start of the handshaking process.

SNI inspection allows IT teams to block specific malicious websites on HTTPS connections without needing to decrypt the entire traffic stream.

DNS over HTTPS (DoH)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol, encrypting the DNS queries.

DoH can bypass traditional DNS-based web filters, requiring network administrators to block known DoH endpoints to enforce compliance.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

Crucial for enforcing the Acceptable Use Policy (AUP) and establishing the legal framework for network usage.

Acceptable Use Policy (AUP)

A document stipulating constraints and practices that a user must agree to for access to a corporate network or the internet.

Provides the legal cover for venue operators to block content and terminate sessions for non-compliant users.

VLAN Segmentation

The practice of dividing a physical network into multiple logical networks.

Essential for separating untrusted guest traffic (which requires IWF filtering) from trusted corporate or POS traffic.

Deep Packet Inspection (DPI)

A form of computer network packet filtering that examines the data part of a packet as it passes an inspection point.

Used to identify and block specific applications or protocols (like BitTorrent or VPNs) that might be used to bypass standard filters.

False Positive

When a legitimate website is incorrectly categorized and blocked by the filtering engine.

High false-positive rates lead to user complaints and IT support overhead; selecting a highly accurate, IWF-certified vendor minimizes this.

Exemplos práticos

A 200-room hotel needs to implement IWF filtering but has noticed a high volume of guests using DNS over HTTPS (DoH) via modern browsers, bypassing the current DNS-based filter.

The IT team must implement a dual-layer approach. First, configure the edge firewall to block outbound traffic to known DoH providers (e.g., blocking IPs for Cloudflare, Google, and Quad9 DoH endpoints). Second, utilize SNI (Server Name Indication) inspection on the firewall to intercept the initial TLS handshake and block IWF-listed URLs before the encrypted session is established.

A large retail chain is rolling out free guest WiFi across 500 stores and needs to ensure compliance while minimizing latency at the Point of Sale (POS).

The network architect segments the VLANs. The Guest VLAN is routed through a cloud-based IWF-certified web filter using redundant regional POPs to minimize latency. The POS VLAN is strictly isolated, utilizing an explicit allow-list (whitelisting) for payment gateways and inventory systems, completely bypassing the web filter to ensure zero latency impact on transactions.

Questões práticas

Q1. You are deploying guest WiFi at a major conference centre. The marketing team wants to use a generic, open SSID with no captive portal to reduce 'friction'. How do you respond from a compliance perspective?

Dica: Consider the legal requirement for user consent and accountability.

Ver resposta modelo

I would advise against an open, frictionless SSID. Without a captive portal, users cannot agree to the Acceptable Use Policy (AUP). This leaves the venue legally exposed if illegal activity occurs on the network. A captive portal is a mandatory control gate for enforcing terms of service and logging MAC addresses against accepted sessions, which is critical for incident response.

Q2. During a network audit, you discover that 15% of guest traffic is successfully bypassing the web filter using custom DNS servers configured on their devices. What is the immediate technical remediation?

Dica: Look at edge firewall port configurations.

Ver resposta modelo

The immediate remediation is to configure the edge firewall to block outbound traffic on UDP/TCP port 53 and TCP port 853 (DNS over TLS) from the Guest VLAN to any external IP address. All DNS requests must be forced (or transparently proxied) to the venue's secure, IWF-integrated DNS servers.

Q3. A hotel IT manager suggests using full SSL decryption (SSL Inspection/Termination) on the guest network to ensure 100% visibility into HTTPS traffic for IWF compliance. Why is this a flawed approach for public WiFi?

Dica: Consider device trust and user privacy.

Ver resposta modelo

Full SSL decryption requires installing a custom root certificate on every guest device. In a public WiFi scenario, this is impossible to enforce, will cause severe browser certificate errors for all users, and represents a massive privacy violation. The correct approach is to rely on DNS filtering combined with SNI (Server Name Indication) inspection, which allows categorization of encrypted traffic without breaking the TLS tunnel.