Melhorando as velocidades do WiFi ao bloquear redes de anúncios na borda

Este guia fornece a gerentes de TI, arquitetos de rede e CTOs uma estratégia prática, em nível de arquitetura, para implantar o bloqueio de anúncios na borda em redes WiFi de locais. Ele explica a relação técnica entre publicidade programática, volume de consultas DNS e latência de rede percebida, e detalha como a interceptação de solicitações DNS relacionadas a anúncios no gateway de borda pode recuperar largura de banda significativa e melhorar a experiência do hóspede. Desde implantações em hotéis até eventos em estádios e propriedades de varejo distribuídas, o guia abrange etapas de implementação, mitigação de riscos, considerações de conformidade e ROI mensurável.

Ouça este guia

Ver transcrição do podcast

Resumo Executivo

Para gerentes de TI e CTOs que supervisionam redes de locais de alta densidade, gerenciar o consumo de largura de banda e reduzir a latência são desafios operacionais constantes. Embora as políticas tradicionais de Qualidade de Serviço (QoS) e o limite de largura de banda abordem alguns sintomas, elas não conseguem lidar com um dreno oculto significativo: a publicidade programática. Páginas da web e aplicativos modernos executam dezenas de solicitações DNS em segundo plano para trocas de anúncios, rastreadores e serviços de telemetria antes de renderizar o conteúdo principal. Em um local com milhares de usuários simultâneos, isso cria um efeito multiplicador de latência que degrada o desempenho percebido do WiFi, mesmo quando a largura de banda bruta está disponível.

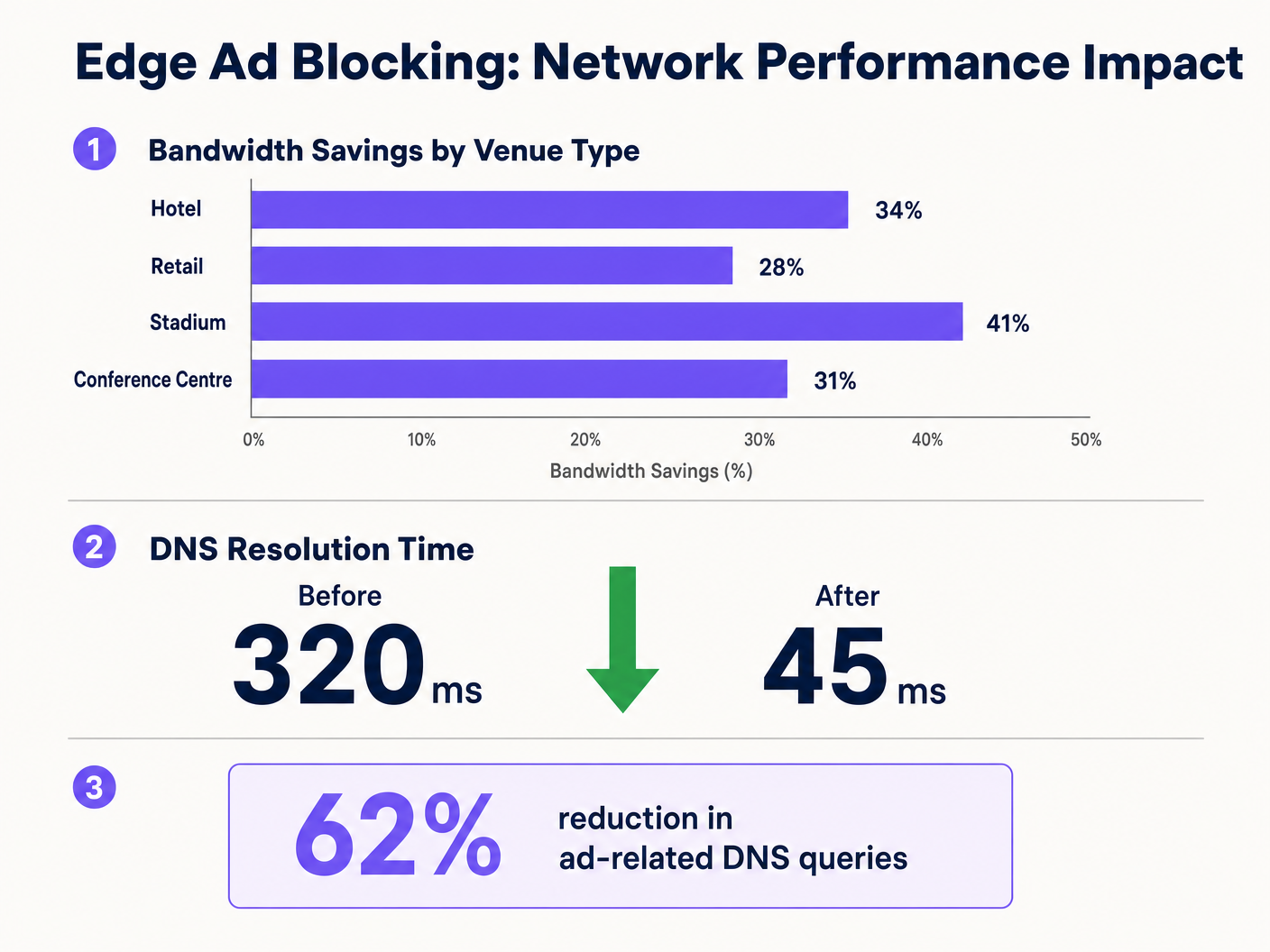

Este guia detalha como a implementação de filtragem DNS em nível de borda pode melhorar a velocidade do WiFi, reduzir os tempos de resolução de DNS em até 86% e recuperar 15–30% da largura de banda consumida em implantações corporativas. A abordagem não requer software do lado do cliente, é transparente para os usuários finais e oferece benefícios de segurança secundários ao bloquear domínios maliciosos conhecidos. É particularmente eficaz em Hospitalidade , Varejo , Transporte e ambientes do setor público onde a densidade de hóspedes é alta e a duração da conexão varia.

Análise Técnica Aprofundada

O Efeito Multiplicador de Latência

A relação técnica entre publicidade programática e latência de rede está enraizada no processo de resolução do Sistema de Nomes de Domínio (DNS). Quando um dispositivo de hóspede se conecta ao Guest WiFi de um local e acessa um site de notícias ou aplicativo moderno, a solicitação HTTP inicial aciona uma cascata de solicitações secundárias. Essas solicitações secundárias visam trocas de anúncios, plataformas do lado da demanda (DSPs), plataformas de gerenciamento de dados (DMPs), rastreadores de visibilidade e pixels de conversão — tudo antes que um único byte de conteúdo principal seja entregue.

Cada unidade de anúncio nesta cadeia programática requer:

- Uma consulta DNS para o domínio do servidor de anúncios

- Um estabelecimento de conexão TCP (SYN, SYN-ACK, ACK)

- Uma negociação de handshake TLS (tipicamente 2–3 idas e voltas)

- A solicitação HTTP GET e a entrega da carga útil

Em um ambiente denso, como um estádio ou centro de conferências, milhares de dispositivos executando simultaneamente este processo geram um enorme volume de consultas DNS. Mais criticamente, cada conexão TCP ocupa uma entrada na tabela de estado de conexão do roteador de borda — uma estrutura de memória finita. Quando esta tabela atinge a capacidade, o roteador começa a descartar conexões indiscriminadamente. Esta é a principal causa da degradação percebida do WiFi em locais de alta densidade, mesmo quando o link WAN está operando bem abaixo da capacidade.

| Métrica | Sem Bloqueio na Borda | Com Bloqueio na Borda |

|---|---|---|

| Consultas DNS médias por usuário/min | 180–240 | 65–90 |

| Tempo de resolução DNS (médio) | 280–340 ms | 40–55 ms |

| Tempo médio de carregamento da página | 4.0–4.5 s | 1.6–2.0 s |

| Largura de banda consumida por anúncios/rastreadores | 18–32% do total | <5% do total |

| Utilização da tabela de estado do roteador (pico) | 85–95% | 35–50% |

Arquitetura de Filtragem DNS na Borda

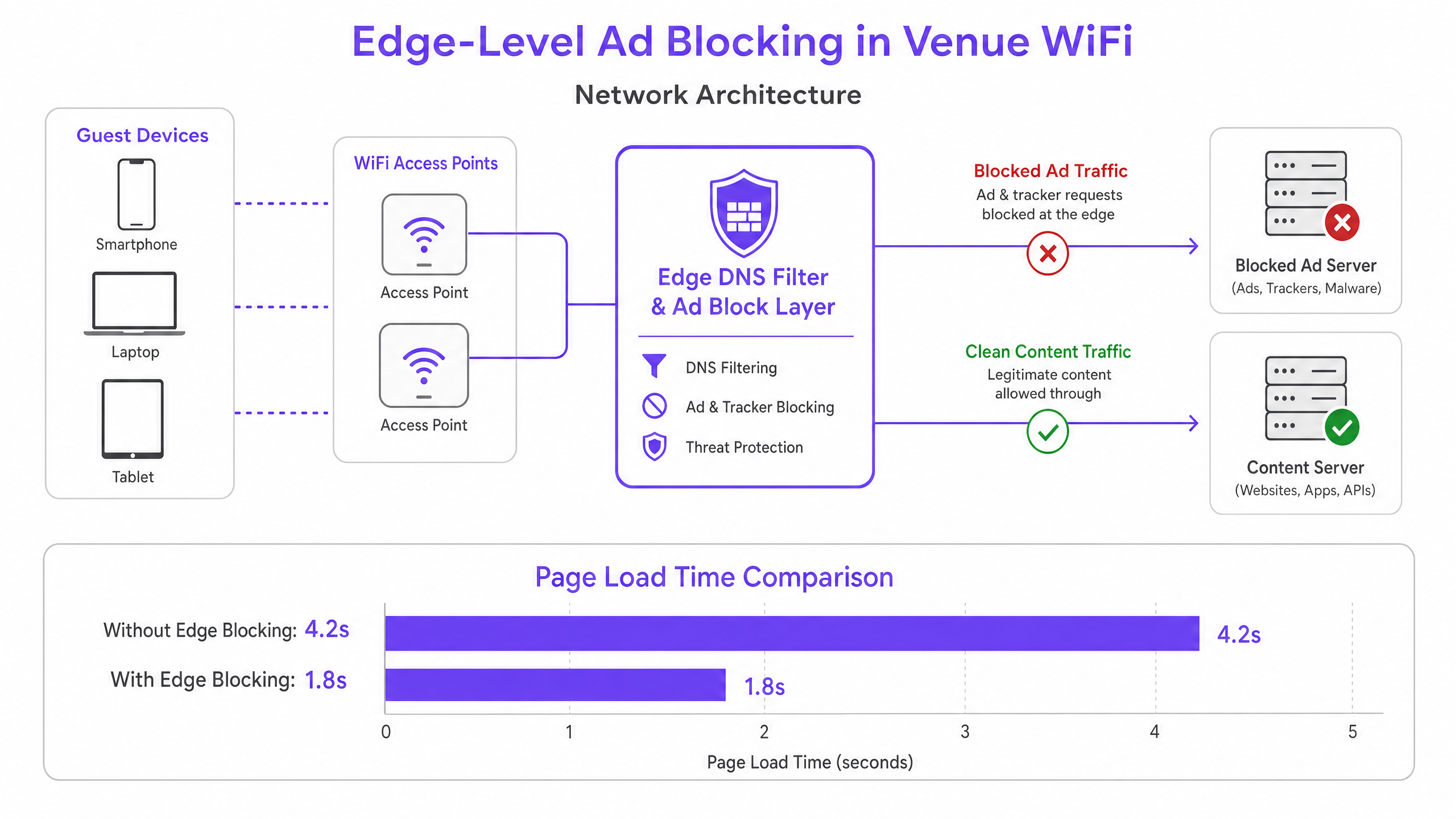

A implementação do bloqueio de anúncios na borda envolve o redirecionamento de consultas DNS do cliente para um resolvedor DNS local ou baseado em nuvem configurado com extensas listas de bloqueio. Quando um cliente solicita a resolução para um domínio de veiculação de anúncios conhecido, o resolvedor de borda retorna um endereço IP nulo (0.0.0.0) ou uma resposta NXDOMAIN. Isso impede todas as tentativas subsequentes de conexão TCP e TLS, economizando largura de banda e entradas na tabela de estado do roteador.

Esta arquitetura é totalmente transparente para os usuários finais e não requer instalação de software em dispositivos de hóspedes. Ela também complementa as plataformas de WiFi Analytics existentes, garantindo que o tráfego legítimo do portal cativo e as métricas de engajamento permaneçam desimpedidos. A camada DNS fica logicamente entre a VLAN de hóspedes e o resolvedor upstream, interceptando todas as consultas DNS antes que elas saiam do perímetro da rede.

DNS sobre HTTPS (DoH) e o Problema de Bypass

Navegadores modernos — Chrome, Firefox e Edge — estão cada vez mais padronizando o DNS sobre HTTPS (DoH), que criptografa as consultas DNS e as roteia pela porta 443. Como o tráfego DoH é indistinguível do HTTPS padrão, as regras de interceptação baseadas em porta são ineficazes. A melhor prática atual da indústria é manter e aplicar uma lista de bloqueio de faixas de endereços IP de provedores DoH conhecidos na camada do firewall, forçando os navegadores a retornar ao DNS padrão não criptografado, que pode então ser filtrado. Essa abordagem é consistente com os padrões de gerenciamento de rede corporativa e não viola as obrigações de privacidade do usuário, pois a filtragem se aplica a domínios de publicidade e maliciosos, não a conteúdo de navegação pessoal.

Guia de Implementação

A implantação do bloqueio de anúncios na borda requer planejamento cuidadoso para evitar a interrupção de serviços legítimos ou a quebra de fluxos de trabalho de autenticação de portal cativo.

Passo 1 — Auditar o Volume Atual de Consultas DNS. Antes da implantação, estabeleça uma linha de base. A maioria dos firewalls corporativos e servidores DNS pode exportar logs de consulta. Identifique os domínios mais consultados e compare-os com listas conhecidas de redes de anúncios. Isso quantifica a oportunidade e fornece uma métrica de comparação pré/pós.

Passo 2 — Selecionar a Arquitetura de Resolução. Determine se um resolvedor local on-premises ou um serviço baseado em nuvem é apropriado. Resolvedores on-premises (por exemplo, Pi-hole, AdGuard Home, Infoblox) oferecem a menor latência, mas exigem recursos de hardware e manutenção. Resolvedores em nuvem (por exemplo, Cisco Umbrella, Cloudflare Gateway) simplificam o gerenciamento em sites distribuídos e são fortemente recomendados para cadeias de varejo ou hospitalidade com múltiplos locais sem equipe de TI local.

Passo 3 — Configure DHCP e Interceptação de DNS. Atualize os escopos DHCP para distribuir o endereço IP do resolvedor de borda aos clientes. Criticamente, implemente regras de NAT de Destino (DNAT) no firewall para interceptar todo o tráfego UDP/TCP de saída na porta 53 da VLAN de convidados e redirecioná-lo para o resolvedor de borda. Sem esta etapa, dispositivos com configurações de DNS codificadas ignorarão o filtro completamente.

Passo 4 — Lidar com o Fallback de DoH. Compile e mantenha uma blocklist de faixas de endereços IP de provedores DoH conhecidos. Aplique uma regra de negação no firewall para essas faixas da VLAN de convidados. Isso força os navegadores habilitados para DoH a retornar ao DNS padrão, que o resolvedor pode filtrar.

Passo 5 — Curar Blocklists e Allowlisting. Comece com blocklists conservadoras e bem mantidas. Imediatamente adicione à allowlist todos os domínios necessários para o seu Captive Portal, provedores de login social, gateways de pagamento e quaisquer aplicativos específicos do local. Estabeleça um processo de resposta rápida para adicionar falsos positivos à allowlist — um SLA de menos de duas horas durante o horário comercial é uma meta razoável.

Passo 6 — Monitorar, Registrar e Iterar. Use os logs de consulta do resolvedor para monitorar as taxas de bloqueio e identificar anomalias. Um pico repentino em consultas bloqueadas de um único dispositivo pode indicar malware tentando contatar a infraestrutura de comando e controle — um benefício de segurança secundário da filtragem de DNS. Integre esses logs com seu SIEM ou plataforma de monitoramento de rede, sempre que possível.

Melhores Práticas

Design Fail-Open para Redes de Convidados. Em um contexto de WiFi para convidados, a conectividade é a obrigação principal. Configure um resolvedor upstream secundário e não filtrado como fallback. Se o resolvedor de borda primário falhar, as consultas DNS devem ser roteadas para o fallback para manter a conectividade, aceitando a perda temporária da filtragem de anúncios em vez de causar uma interrupção completa.

Teste de Compatibilidade do Captive Portal. Antes de entrar em operação, teste todos os métodos de autenticação que seu Captive Portal suporta — login social (Facebook, Google, Apple), e-mail, SMS e quaisquer integrações de pagamento. Adicione explicitamente à allowlist todos os domínios necessários. Consulte a documentação do seu provedor de Captive Portal para obter uma lista completa dos domínios necessários.

Conformidade e Governança de Dados. Os logs de consulta DNS podem revelar o comportamento de navegação do usuário e, portanto, estão sujeitos a regulamentações de proteção de dados, incluindo GDPR. Garanta que os logs sejam armazenados com segurança, retidos apenas pelo período mínimo exigido para fins operacionais e não sejam usados para criação de perfis ou marketing. Para orientações detalhadas sobre os requisitos de trilha de auditoria, consulte Explique o que é trilha de auditoria para segurança de TI em 2026 .

Políticas Separadas para Redes de Funcionários. Aplique políticas de filtragem diferentes, potencialmente mais permissivas, às VLANs de funcionários. Os funcionários podem precisar de acesso a plataformas de publicidade, ferramentas de análise ou mídias sociais para fins comerciais legítimos. Para orientações mais amplas sobre segurança de rede para funcionários, consulte Políticas BYOD Seguras para Redes WiFi de Funcionários .

Proveniência e Manutenção de Blocklists. Use blocklists bem mantidas e verificadas pela comunidade (por exemplo, lista de hosts de Steven Black, EasyList, OISD) e agende atualizações automáticas pelo menos semanalmente. Blocklists desatualizadas perdem novos domínios de anúncios e podem reter entradas categorizadas incorretamente.

Solução de Problemas e Mitigação de Riscos

Falsos Positivos — Sites ou Aplicativos Quebrados. O modo de falha mais comum é o bloqueio de um domínio que serve conteúdo legítimo junto com anúncios. Um domínio CDN pode hospedar scripts de publicidade e as folhas de estilo CSS para um grande site de notícias. Mitigação: Comece com blocklists conservadoras, estabeleça um SLA claro para allowlisting e forneça aos funcionários um mecanismo simples de relatório para sites quebrados.

Falhas de Autenticação do Captive Portal. Se o login social ou os fluxos de pagamento falharem após a implantação, o resolvedor estará bloqueando um domínio necessário. Mitigação: Use as ferramentas de desenvolvedor do navegador para identificar a solicitação com falha e adicione o domínio à allowlist. Sempre teste em um ambiente de staging antes da implantação em produção.

Bypass de DoH Persistente. Se o volume de consultas DNS pós-implantação permanecer alto, alguns dispositivos ainda podem estar usando DoH. Mitigação: Audite sua blocklist de IPs de provedores DoH para garantir a completude. Considere implantar uma regra de inspeção profunda de pacotes (DPI) para detectar e bloquear padrões de tráfego DoH na porta 443, se seu firewall suportar.

Desempenho do Resolvedor Sob Carga. Em implantações de altíssima densidade (mais de 5.000 usuários simultâneos), uma única instância de resolvedor pode se tornar um gargalo. Mitigação: Implante instâncias de resolvedor em um par de alta disponibilidade com balanceamento de carga, ou use um serviço anycast baseado em nuvem que escala automaticamente.

ROI e Impacto nos Negócios

A implementação do bloqueio de anúncios na borda oferece resultados de negócios mensuráveis e quantificáveis em múltiplas dimensões.

Recuperação de Largura de Banda. Locais consistentemente relatam reduções de 15–30% no consumo geral de largura de banda após a implantação. Para um local que gasta £3.000 por mês em um circuito WAN de 1Gbps, uma redução de 20% na utilização efetiva pode adiar uma atualização de circuito em 12–18 meses, representando uma economia de £36.000–£54.000 durante esse período.

Satisfação Aprimorada do Convidado. Os tempos de carregamento da página diminuem notavelmente — de uma média de mais de 4 segundos para menos de 2 segundos em implantações típicas. Isso se correlaciona diretamente com pontuações mais altas de satisfação do convidado e menos reclamações relacionadas ao WiFi na recepção ou no helpdesk. Em ambientes de hospitalidade, a qualidade do WiFi é consistentemente citada como um fator principal nas avaliações dos hóspedes.

Postura de Segurança Aprimorada. As blocklists de DNS cobrem inerentemente domínios de distribuição de malware conhecidos, sites de phishing e infraestrutura de comando e controle. Isso reduz o risco de dispositivos de convidados serem comprometidos enquanto na rede do local, limitando a exposição do operador a riscos de reputação e potenciais responsabilidades.

Eficiência Operacional. A redução do volume de chamadas para o helpdesk relacionadas ao desempenho do WiFi se traduz diretamente em economia de tempo para a equipe de TI. Em um grupo hoteleiro com múltiplas propriedades, isso pode representar várias horas de FTE por semana em todo o empreendimento.

Ao integrar o bloqueio de borda com iniciativas mais amplas de infraestrutura digital — como as discutidas em Purple Nomeia Iain Fox como VP de Crescimento – Setor Público para Impulsionar a Inclusão Digital e a Inovação em Cidades Inteligentes e Purple Lança Modo de Mapas Offline para Navegação Contínua e Segura para Hotspots WiFi — as organizações podem oferecer uma experiência de conectividade verdadeiramente premium que apoia tanto a eficiência operacional quanto os objetivos de engajamento dos hóspedes.

Definições principais

Edge DNS Resolver

A DNS server deployed at or near the network perimeter that handles domain name resolution for local clients, applying custom filtering policies before forwarding queries upstream.

Deploying this at the venue level reduces reliance on ISP DNS, enables custom filtering, and minimises the round-trip time for DNS resolution.

Connection State Table

A memory structure maintained by routers and firewalls that records the details of every active TCP/UDP connection passing through the device.

High-density venues frequently exhaust this table due to the volume of micro-connections initiated by ad networks, causing indiscriminate packet drops and perceived WiFi degradation.

Destination NAT (DNAT)

A firewall technique that rewrites the destination IP address of a packet as it traverses the router, redirecting it to a different host than originally intended.

Used to force DNS requests destined for public resolvers (e.g., 8.8.8.8) to route through the venue's filtered DNS server, preventing bypass of the ad-blocking policy.

DNS over HTTPS (DoH)

A protocol that performs DNS resolution over an encrypted HTTPS connection on port 443, preventing interception by traditional port 53 filtering rules.

Increasingly the default in modern browsers, DoH requires network administrators to block known DoH provider IP ranges to enforce local DNS filtering policies.

NXDOMAIN

A DNS response code indicating that the queried domain name does not exist in the DNS namespace.

Edge resolvers return this response for blocked ad domains, causing the client to immediately abandon the connection attempt without consuming router state table resources.

Programmatic Advertising

The automated, real-time buying and selling of digital advertising inventory, typically involving multiple intermediary platforms (ad exchanges, DSPs, DMPs) each requiring separate network connections.

The multi-platform nature of programmatic advertising is the root cause of the DNS query multiplication effect that degrades guest network performance.

Captive Portal

A web-based authentication mechanism that intercepts a new network user's HTTP traffic and redirects them to a login or terms-acceptance page before granting full network access.

Ad blocking policies must be carefully configured to avoid blocking domains required for captive portal functionality, including social login providers and payment gateways.

Allowlisting

The explicit configuration of a DNS resolver or firewall to permit access to specific domains or IP addresses, overriding any broader blocking policies that would otherwise apply.

Essential for resolving false positives and ensuring that business-critical services — including the captive portal, loyalty apps, and payment processors — remain accessible.

Anycast Routing

A network addressing method where the same IP address is assigned to multiple servers in different locations, with traffic automatically routed to the nearest instance.

Cloud-based DNS filtering services use anycast to ensure low-latency DNS resolution regardless of the venue's geographic location.

Exemplos práticos

A 400-room hotel is experiencing severe WiFi latency during peak evening hours (7 PM–10 PM) despite having a 1 Gbps fibre connection. The IT manager suspects high DNS query volume from streaming and browsing is exhausting the edge router's state table. The hotel uses a social login captive portal and has no dedicated server infrastructure.

The IT team deploys a lightweight DNS resolver as a virtual machine on an existing hypervisor (1 vCPU, 512 MB RAM is sufficient for this scale). They configure the DHCP helper on the core switch to distribute the resolver's IP to the guest VLAN only, leaving the management and staff VLANs on the existing ISP DNS. They apply a standard combined blocklist (EasyList + OISD) covering approximately 200,000 known ad and tracker domains. Before going live, they test the captive portal and explicitly allowlist all Facebook, Google, and Apple authentication domains. They add a DNAT firewall rule redirecting all outbound port 53 traffic from the guest VLAN to the local resolver. They also add firewall deny rules for the IP ranges of Cloudflare (1.1.1.1), Google (8.8.8.8), and other major DoH providers. Post-deployment, DNS query volume drops by 62%, average page load time falls from 4.2 seconds to 1.8 seconds, and peak router state table utilisation drops from 91% to 44%.

A retail chain with 50 stores wants to improve the performance of their in-store guest WiFi app for customers. The app is the primary vehicle for loyalty programme sign-ups and promotional offers. The chain has no on-site IT staff and uses a managed SD-WAN service from a third-party provider.

The architecture team selects a cloud-based DNS filtering service with a management portal. They work with the SD-WAN provider to configure all branch routers to forward DNS queries from the guest VLAN to the cloud provider's anycast resolver IP addresses. They apply a centralised policy blocking ad networks and known malicious domains. Critically, they create an explicit allowlist covering all domains associated with their loyalty app, payment processor, and the captive portal provider. They configure the cloud portal to generate weekly reports on blocked query volume and top blocked domains per site. The rollout is completed remotely across all 50 sites within three days. Average bandwidth consumption across the estate drops by 28%, and the loyalty app's average load time improves from 3.1 seconds to 1.4 seconds.

Questões práticas

Q1. A stadium IT team has deployed edge ad blocking via a local DNS resolver and configured DHCP to distribute the resolver's IP. However, post-deployment monitoring shows that approximately 30% of devices are still generating high volumes of external DNS traffic to 1.1.1.1 and 8.8.8.8. What is the most likely cause, and what is the correct remediation?

Dica: Consider both hardcoded DNS settings and modern browser privacy features that bypass traditional port 53 filtering.

Ver resposta modelo

There are two likely causes. First, devices with hardcoded DNS settings are ignoring the DHCP-assigned resolver. The remediation is to implement a DNAT firewall rule that intercepts all outbound UDP/TCP port 53 traffic from the guest VLAN and redirects it to the local resolver, regardless of the destination IP. Second, some devices may be using DNS over HTTPS (DoH), which bypasses port 53 filtering entirely. The remediation is to add firewall deny rules for the IP addresses of known DoH providers (Cloudflare 1.1.1.1, Google 8.8.8.8, etc.), forcing browsers to fall back to standard DNS.

Q2. Following the deployment of an edge DNS filter at a hotel, guests are reporting that they cannot complete the WiFi login process using their Facebook accounts. The captive portal social login button returns an error. The IT team confirms the resolver is operational. What is the most likely cause and how should it be resolved?

Dica: Review the interaction between the blocklist categories and the domains required for OAuth-based social authentication.

Ver resposta modelo

The blocklist has categorised one or more domains required by Facebook's OAuth authentication flow as advertising or tracking domains and is returning NXDOMAIN for them. The IT team should use browser developer tools (Network tab) to identify the specific domain(s) failing to resolve during the login attempt. These domains — typically in the facebook.com, fbcdn.net, or connect.facebook.net namespaces — should be added to the resolver's allowlist. Going forward, all social login provider domains should be pre-allowlisted as part of the standard deployment checklist before any blocklist is activated.

Q3. A CTO at a multi-site conference centre group is evaluating two options: deploying an on-premises Pi-hole resolver at each of their 12 venues versus adopting a cloud-based DNS filtering service. Each venue has limited local IT support. The primary driver is reducing bandwidth costs and improving attendee WiFi experience during large events. Which approach is recommended and why?

Dica: Weigh management overhead, failure risk, scalability during peak event load, and the cost of local IT resource allocation against the slight latency difference between approaches.

Ver resposta modelo

The cloud-based DNS filtering service is the recommended approach for this scenario. While an on-premises Pi-hole would offer marginally lower DNS resolution latency, the operational risks outweigh this benefit. With limited local IT support, a failed on-premises resolver could cause a complete DNS outage at a venue during a major event — a high-visibility, high-impact failure. A cloud-based service with anycast routing provides geographic redundancy, automatic failover, and centralised policy management across all 12 venues from a single portal. The slight increase in DNS latency (typically 5–15ms to the nearest anycast node) is negligible compared to the latency savings from blocking ad traffic. The cloud service also scales automatically to handle peak event query volumes without manual intervention.