O Futuro da Segurança Wi-Fi: NAC Orientado por IA e Detecção de Ameaças

Este guia abrangente explora a evolução da segurança Wi-Fi empresarial, desde o WPA2 legado até o Network Access Control (NAC) orientado por IA e a detecção de ameaças. Projetado para líderes de TI, ele oferece estratégias de implantação acionáveis para proteger ambientes de alta densidade, como varejo, hotelaria e estádios, usando as redes baseadas em identidade da Purple.

Listen to this guide

View podcast transcript

- Resumo Executivo

- Análise Técnica Aprofundada: A Mudança para NAC Orientado por IA

- A Falha da Segurança Sem Fio Legada

- Arquitetura NAC Orientada por IA

- Guia de Implementação: Uma Abordagem Faseada

- Fase 1: Auditoria e Segmentação de Rede

- Fase 2: Identidade e Autenticação

- Fase 3: Configuração do Motor de Políticas AI-NAC

- Fase 4: Monitoramento Contínuo e Conformidade

- Melhores Práticas para Segurança de Wi-Fi Corporativo

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

Para gerentes de TI e arquitetos de rede que gerenciam ambientes de alta densidade — como redes de varejo, estádios e locais de hotelaria — os riscos para a segurança sem fio nunca foram tão altos. Métodos de autenticação legados, como WPA2 Personal e Chaves Pré-Compartilhadas (PSKs) estáticas, estão fundamentalmente comprometidos, oferecendo visibilidade zero sobre a postura do dispositivo e expondo as redes a compartilhamento de credenciais e ataques de movimento lateral.

O futuro da segurança sem fio empresarial é impulsionado por identidade e alimentado por IA. Este guia oferece uma análise técnica aprofundada sobre a implantação de Network Access Control (NAC) orientado por IA e detecção contínua de ameaças. Ao mudar para 802.1X, direcionamento dinâmico de VLAN e detecção de anomalias baseada em aprendizado de máquina, as equipes de TI podem alcançar acesso à rede de confiança zero (ZTNA) na borda. Exploraremos como plataformas como Guest WiFi e WiFi Analytics da Purple se integram a essas estruturas de segurança avançadas para oferecer conectividade contínua, compatível e altamente segura sem aumentar a sobrecarga de TI.

Análise Técnica Aprofundada: A Mudança para NAC Orientado por IA

A Falha da Segurança Sem Fio Legada

Redes empresariais tradicionais frequentemente dependem de atribuições estáticas de VLAN e credenciais compartilhadas. Em um ambiente expansivo de Hotelaria ou Varejo , essa abordagem falha em três frentes:

- Falta de Contexto de Identidade: Um dispositivo conectado via PSK compartilhado é apenas um endereço MAC. Não há um vínculo criptográfico com uma identidade de usuário.

- Vulnerabilidade a Movimento Lateral: Uma vez que um invasor compromete uma chave compartilhada, ele obtém acesso irrestrito ao domínio de broadcast.

- Sobrecarga Operacional: Gerenciar listas de permissão de MAC e rotacionar chaves manualmente em centenas de locais é insustentável.

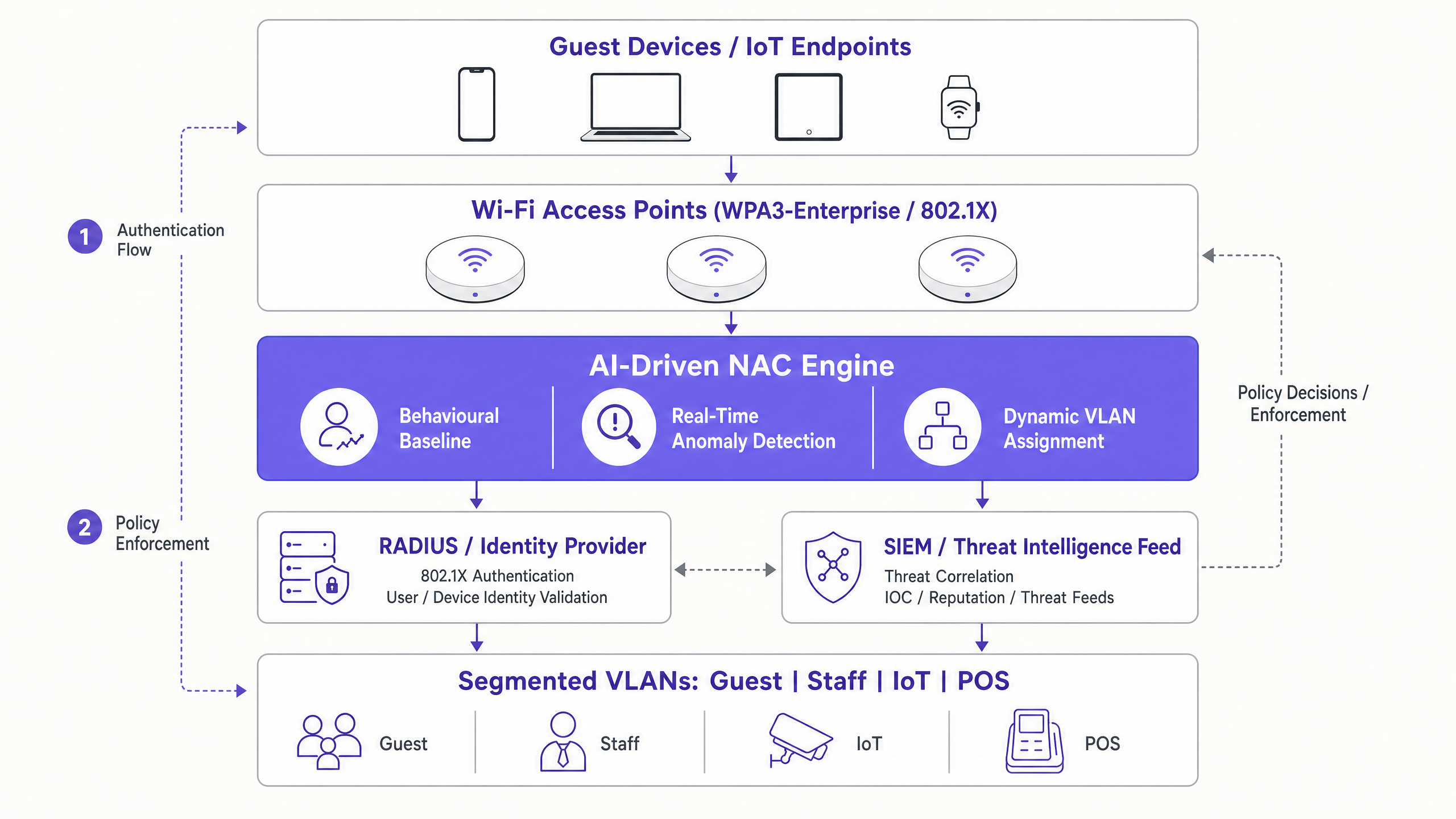

Arquitetura NAC Orientada por IA

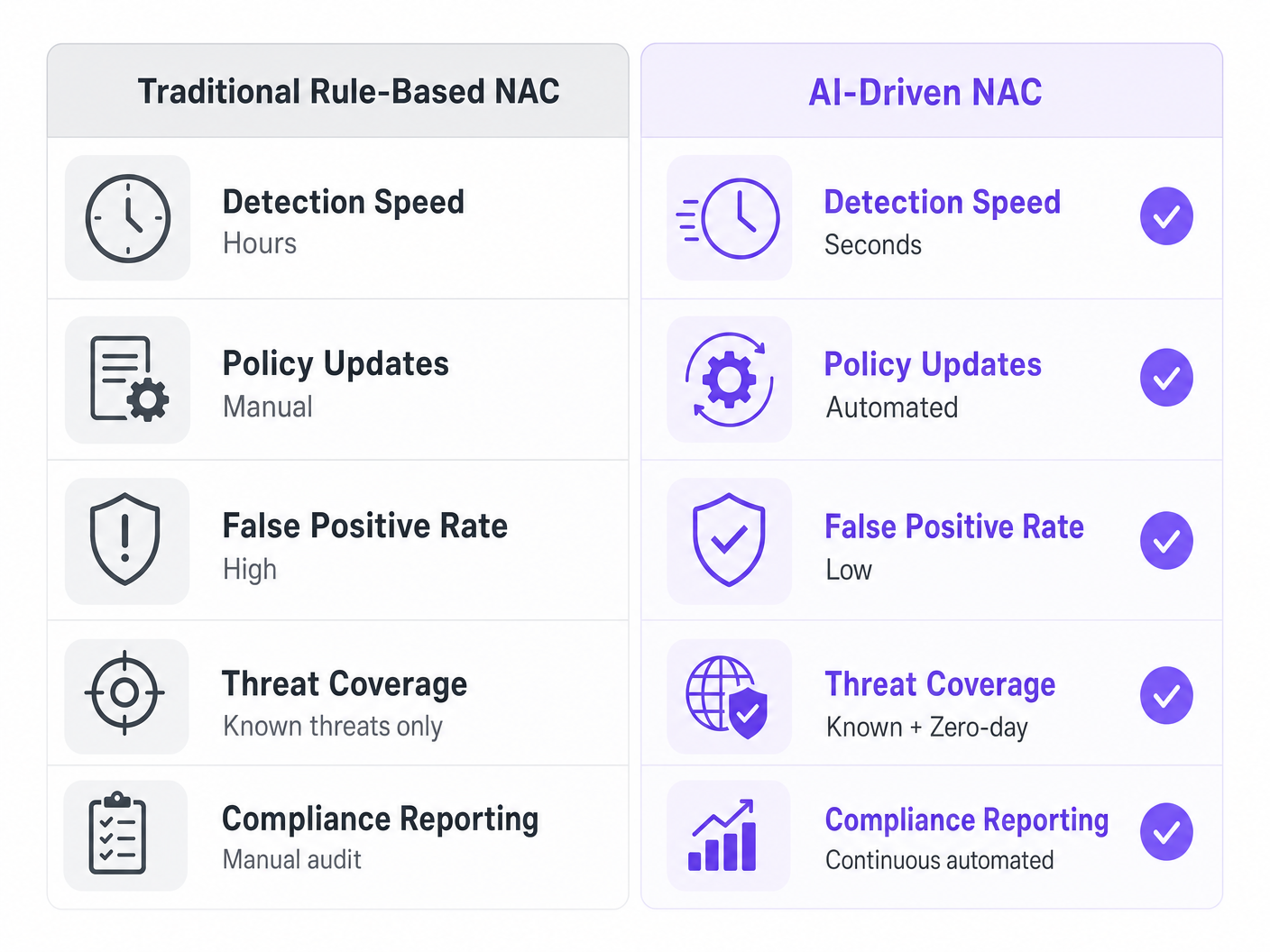

O Network Access Control moderno substitui regras estáticas por políticas dinâmicas e sensíveis ao contexto. Quando integrado com IA e aprendizado de máquina, o motor NAC não apenas autentica o usuário; ele avalia continuamente o comportamento do dispositivo.

Componentes Principais:

- 802.1X / WPA3-Enterprise: A base do acesso seguro. Ele usa EAP (Extensible Authentication Protocol) para validar credenciais contra um servidor RADIUS ou Identity Provider (IdP) antes de conceder acesso à rede.

- Direcionamento Dinâmico de VLAN: Após a autenticação bem-sucedida, o servidor RADIUS retorna atributos específicos (por exemplo, Filter-Id ou Tunnel-Private-Group-Id). O ponto de acesso ou switch usa esses atributos para colocar dinamicamente o dispositivo no segmento de rede correto (por exemplo, Equipe, Convidado, IoT). Para implementações de fornecedores específicos, consulte nosso guia sobre Como Configurar Políticas NAC para Direcionamento de VLAN no Cisco Meraki .

- Definição de Linha de Base Comportamental: Algoritmos de aprendizado de máquina estabelecem uma linha de base de comportamento normal para diferentes tipos de dispositivos. Por exemplo, um termostato inteligente deve se comunicar apenas com seu controlador de nuvem designado.

- Detecção de Ameaças em Tempo Real: Se o termostato iniciar repentinamente uma conexão SSH com um terminal de Ponto de Venda (POS), o motor de IA sinaliza essa anomalia em milissegundos e aciona uma resposta de política automatizada — como colocar o dispositivo em quarentena ou encerrar a sessão.

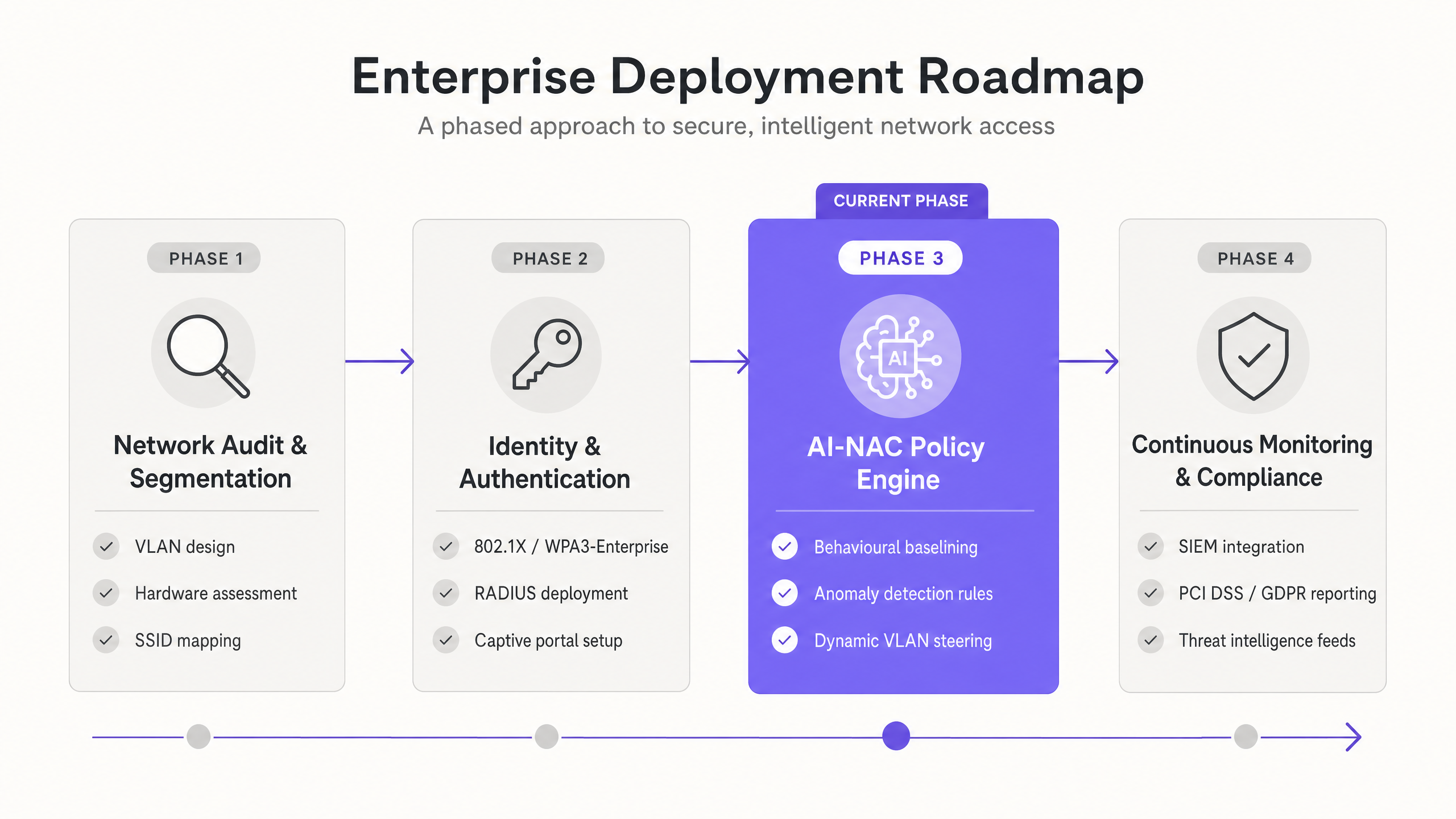

Guia de Implementação: Uma Abordagem Faseada

A implantação de NAC orientado por IA em uma empresa distribuída requer uma abordagem estruturada para evitar interrupções nos negócios.

Fase 1: Auditoria e Segmentação de Rede

Antes de implementar o NAC, a arquitetura de rede subjacente deve suportar segmentação granular.

- Mapeie todos os SSIDs e VLANs existentes.

- Projete um esquema de VLAN robusto isolando Convidados, Equipe, dispositivos IoT e endpoints regulamentados por PCI.

- Garanta que os pontos de acesso e switches existentes suportem 802.1X e RADIUS Change of Authorization (CoA).

Fase 2: Identidade e Autenticação

Afaste-se de senhas compartilhadas para acesso baseado em identidade.

- Implante uma infraestrutura RADIUS nativa da nuvem (como o RADIUS-as-a-Service da Purple) para eliminar hardware local.

- Integre com IdPs corporativos (por exemplo, Microsoft Entra ID, Okta) para autenticação de equipe usando EAP-TLS (baseado em certificado) ou PEAP-MSCHAPv2.

- Implemente um onboarding seguro para visitantes usando um captive portal compatível.

Fase 3: Configuração do Motor de Políticas AI-NAC

Habilite os recursos inteligentes de roteamento e monitoramento.

- Configure atributos de retorno RADIUS para impor o direcionamento dinâmico de VLAN com base no grupo de usuários ou perfil de dispositivo.

- Habilite a análise de tráfego por aprendizado de máquina no controlador sem fio ou plataforma de sobreposição.

- Defina políticas de quarentena automatizadas para dispositivos que exibem comportamento de alto risco (por exemplo, varredura de portas ou autenticações falhas excessivas).

Fase 4: Monitoramento Contínuo e Conformidade

Integre a postura de segurança sem fio com operações de segurança empresarial mais amplas.

- Encaminhe telemetria sem fio e logs de autenticação para uma plataforma SIEM (Security Information and Event Management).

- Automatize relatórios de conformidade para PCI DSS e GDPR. A plataforma da Purple, por exemplo, garante que a coleta de dados de convidados adere estritamente a estruturas UK GDPR e PECR.

Melhores Práticas para Segurança de Wi-Fi Corporativo

- Impor Autenticação Baseada em Certificado (EAP-TLS): Para funcionários e dispositivos corporativos, EAP-TLS é o padrão ouro. Ele elimina o roubo de credenciais porque a autenticação depende de um certificado criptográfico instalado no dispositivo via MDM (Mobile Device Management), em vez de uma senha.

- Aproveitar Wi-Fi de Convidado Baseado em Identidade: Para acesso público em centros de Transporte ou lojas de varejo, use um captive portal gerenciado que vincula o endereço MAC a uma identidade verificada (e-mail, SMS ou login social). Isso fornece um registro de auditoria e permite análises de marketing poderosas.

- Implementar Micro-Segmentação: Não dependa de uma única VLAN 'IoT'. Segmente os dispositivos por função (por exemplo, HVAC, câmeras de segurança, sinalização digital) para limitar o raio de impacto de um endpoint comprometido.

- Adotar WPA3: Torne o WPA3 obrigatório para todas as novas implantações. O WPA3-Enterprise introduz Quadros de Gerenciamento Protegidos (PMF) obrigatórios, que defendem contra ataques de desautenticação.

Solução de Problemas e Mitigação de Riscos

Mesmo com sistemas automatizados, as equipes de TI devem antecipar modos de falha:

- Tempo Limite/Falha do RADIUS: Se o motor NAC não conseguir alcançar o servidor RADIUS na nuvem, os dispositivos falharão na autenticação. Mitigação: Implemente uma política de 'fail-open' para infraestrutura crítica em uma VLAN restrita, ou garanta o failover RADIUS multi-região.

- Falsos Positivos na Detecção de Anomalias: Modelos de IA excessivamente agressivos podem colocar em quarentena dispositivos legítimos, causando tempo de inatividade operacional. Mitigação: Execute o motor de IA no modo 'somente monitoramento' pelos primeiros 14-30 dias para construir uma linha de base precisa antes de habilitar a aplicação automatizada.

- Incompatibilidade de Dispositivos Legados: Dispositivos IoT mais antigos (por exemplo, leitores de código de barras legados) podem não suportar 802.1X. Mitigação: Use Identity PSK (iPSK) ou MAC Authentication Bypass (MAB) especificamente para esses dispositivos, atribuindo-lhes senhas exclusivas e restringindo seu acesso via ACLs rigorosas.

ROI e Impacto nos Negócios

A transição para uma arquitetura NAC impulsionada por IA oferece valor de negócio mensurável além da redução de riscos:

- OpEx de TI Reduzido: A automação do onboarding de dispositivos e da atribuição de VLANs reduz significativamente os tickets de helpdesk relacionados à conectividade Wi-Fi e redefinições de senha.

- Conformidade Simplificada: Relatórios automatizados e segmentação rigorosa otimizam as auditorias PCI DSS, frequentemente reduzindo o escopo da auditoria e economizando milhares em custos de conformidade.

- Insights Aprimorados do Cliente: Ao integrar a validação segura de identidade com plataformas como Purple, os locais podem coletar com segurança dados demográficos e tempos de permanência, impulsionando campanhas de marketing direcionadas enquanto mantêm a conformidade com o GDPR.

Key Definitions

Network Access Control (NAC)

A security solution that enforces policy on devices attempting to access a network, ensuring only authenticated and compliant endpoints are granted entry.

Crucial for IT teams moving away from static passwords to identity-based, zero-trust network architectures.

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundation of enterprise Wi-Fi security, requiring a RADIUS server to validate credentials before allowing network traffic.

Dynamic VLAN Steering

The process of automatically assigning a device to a specific Virtual Local Area Network (VLAN) based on its identity or role, rather than the SSID it connected to.

Allows venues to broadcast a single SSID while securely segmenting staff, guests, and IoT devices on the backend.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The engine room of enterprise Wi-Fi, often deployed as a cloud service (RADIUS-as-a-Service) to reduce on-premise infrastructure.

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security. An authentication method that uses digital certificates on both the client and the server for highly secure, mutual authentication.

The most secure authentication method for corporate devices, eliminating the vulnerabilities associated with passwords.

Identity PSK (iPSK)

A feature that allows multiple unique Pre-Shared Keys to be used on a single SSID, with each key tied to a specific device MAC address and policy.

Essential for securing headless IoT devices (like printers or smart TVs) that cannot support 802.1X authentication.

Behavioural Baselining

The use of machine learning to establish a normal pattern of network activity for a specific device or user over time.

Enables AI-driven threat detection systems to identify anomalies, such as a thermostat suddenly attempting to access a database.

Protected Management Frames (PMF)

A Wi-Fi security feature that encrypts management action frames, preventing attackers from spoofing them to disconnect clients.

Mandatory in WPA3, it mitigates deauthentication attacks commonly used by hackers to capture handshakes or disrupt service.

Worked Examples

A 400-room hotel needs to secure its network. Currently, staff, guests, and smart TVs all share the same WPA2-Personal network with a single password. How should the IT Director redesign this architecture using AI-driven NAC?

- Deploy a cloud RADIUS server and configure the access points for 802.1X authentication.

- Integrate the RADIUS server with the hotel's Azure AD for staff access via PEAP or EAP-TLS.

- Implement Purple Guest WiFi with a captive portal for visitors, placing them on an isolated Guest VLAN (e.g., VLAN 100) with client isolation enabled.

- Use Identity PSK (iPSK) for the smart TVs. The NAC engine assigns a unique pre-shared key to each TV and automatically steers them to a restricted IoT VLAN (e.g., VLAN 200) that can only communicate with the IPTV management server.

- Enable AI behavioural baselining to monitor the smart TVs for anomalous outbound traffic.

A retail chain is rolling out mobile Point of Sale (mPOS) tablets across 50 locations. How can they ensure these devices remain secure and compliant with PCI DSS on the wireless network?

- Enroll all mPOS tablets in an MDM solution and push unique client certificates to each device.

- Configure the wireless network to require WPA3-Enterprise with EAP-TLS authentication.

- Configure the NAC engine to perform a posture check (e.g., verifying the MDM profile and OS version) during authentication.

- Upon successful authentication and posture validation, dynamically steer the tablets to a dedicated, highly restricted PCI VLAN.

- Use AI threat detection to continuously monitor the tablets. If a tablet attempts to connect to an unauthorized external IP, the NAC engine automatically issues a RADIUS CoA to quarantine the device.

Practice Questions

Q1. A hospital IT director is upgrading the wireless network. They have 500 legacy infusion pumps that only support WPA2-Personal and cannot be upgraded to support 802.1X. How should these devices be secured while moving the rest of the network to WPA3-Enterprise?

Hint: Consider how to apply unique credentials to devices that don't support enterprise authentication protocols.

View model answer

The IT director should implement Identity PSK (iPSK) or MAC Authentication Bypass (MAB) for the infusion pumps. By assigning a unique passphrase to each pump's MAC address via the NAC/RADIUS server, the network can dynamically steer these legacy devices into a heavily restricted Medical IoT VLAN. The rest of the network (staff laptops, tablets) can securely use WPA3-Enterprise with EAP-TLS on the same physical infrastructure.

Q2. After deploying an AI-driven NAC solution, the network operations team receives alerts that several smart TVs in the conference centre are being automatically quarantined, disrupting a major event. What is the likely cause and how should it be resolved?

Hint: Think about the lifecycle of deploying machine learning anomaly detection.

View model answer

The likely cause is that the AI anomaly detection was enabled in 'enforcement' mode before it had time to establish an accurate behavioural baseline for the smart TVs. To resolve this, the IT team should immediately move the AI policy engine into 'monitor-only' mode, unquarantine the TVs, and allow the system to learn the normal traffic patterns of the devices for 14-30 days before re-enabling automated enforcement.

Q3. A retail business wants to offer free Guest Wi-Fi across 200 stores while capturing customer data for marketing. They also need to ensure that this public network does not compromise their PCI DSS compliance for the point-of-sale terminals. What is the recommended architecture?

Hint: Focus on segmentation and the role of the captive portal.

View model answer

The business should deploy a managed captive portal solution, like Purple Guest WiFi, on an open SSID to handle user onboarding, consent capture (GDPR), and authentication. Crucially, the underlying network infrastructure must use VLAN segmentation. Guest traffic must be placed on an isolated Guest VLAN that routes directly to the internet, with client isolation enabled. The POS terminals must reside on a completely separate, restricted PCI VLAN, secured via 802.1X or iPSK, ensuring the Guest network is entirely out of scope for the PCI DSS audit.