O Método Mais Seguro de Autenticação WiFi: Uma Comparação

Este guia de referência técnica oferece uma comparação definitiva e classificada dos métodos de autenticação WiFi — desde o padrão WEP obsoleto até a autenticação baseada em certificado EAP-TLS — auxiliando gerentes de TI, arquitetos de rede e CTOs em ambientes corporativos a tomar decisões de segurança informadas e alinhadas à conformidade. Ele aborda a arquitetura técnica de cada protocolo, cenários de implantação reais em hospitalidade e varejo, e orientações práticas de implementação para organizações que operam sob as obrigações PCI DSS e GDPR. Para operadores de locais e equipes de TI, este guia traduz padrões criptográficos complexos em decisões de implantação acionáveis com resultados de negócios mensuráveis.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Detalhada

- O Desafio Fundamental de Segurança das Redes Sem Fio

- Análise Protocolo por Protocolo

- Métodos EAP: A Decisão Crítica

- Guia de Implementação

- Passo 1: Avaliação da Infraestrutura e Validação de Hardware

- Passo 2: Arquitetura RADIUS e de Armazenamento de Identidade

- Passo 3: Gerenciamento de Certificados para EAP-TLS

- Passo 4: Lançamento Faseado e Monitoramento

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

Para locais corporativos — desde grandes redes de varejo até estádios de alta densidade — a escolha do método de autenticação WiFi dita diretamente a postura de segurança e o status de conformidade da organização. Este guia oferece uma comparação técnica definitiva dos protocolos de segurança WiFi, avaliando sua arquitetura, vulnerabilidades e aplicabilidade no mundo real em ambientes de hospitalidade, varejo, saúde e setor público.

Indo além dos modelos legados de chave compartilhada, as implantações modernas exigem validação de identidade robusta para proteger ativos corporativos e dados de convidados. A evolução do WEP para EAP-TLS representa uma mudança arquitetônica fundamental: de segredos compartilhados em nível de rede para identidade criptográfica em nível de dispositivo. Ao entender essa progressão, os líderes de TI podem arquitetar redes seguras que se alinham com os mandatos PCI DSS e GDPR, enquanto se integram perfeitamente com plataformas como as soluções Guest WiFi e WiFi Analytics da Purple.

A decisão chave para a maioria das equipes de TI corporativas não é se devem implantar 802.1X, mas qual método EAP selecionar e como gerenciar a infraestrutura resultante. Este guia fornece a estrutura para tomar essa decisão com confiança.

Análise Técnica Detalhada

O Desafio Fundamental de Segurança das Redes Sem Fio

As redes sem fio apresentam um desafio de segurança único: o meio de transmissão é inerentemente público. Dados transmitidos por radiofrequência viajam além dos limites físicos do edifício, do estacionamento e, potencialmente, para a rua. Qualquer dispositivo dentro do alcance pode tentar capturar esse tráfego. É por isso que a escolha do protocolo de autenticação e criptografia não é um detalhe de configuração — é uma decisão arquitetônica fundamental.

O grupo de trabalho IEEE 802.11 tem evoluído continuamente os padrões de segurança para abordar este desafio, e a história dessa evolução é uma lente útil através da qual avaliar as opções atuais.

Análise Protocolo por Protocolo

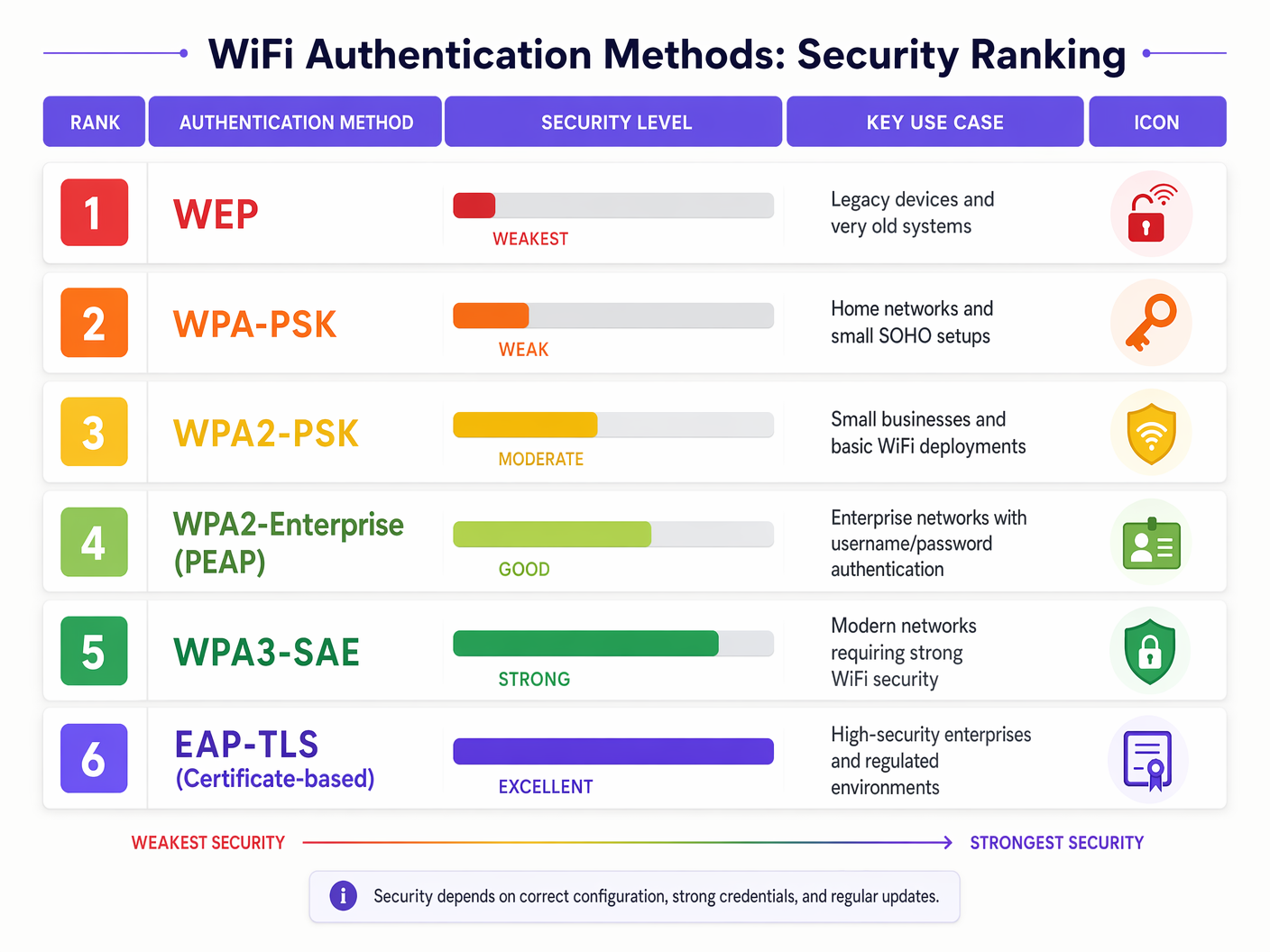

WEP (Wired Equivalent Privacy) — Obsoleto

Introduzido em 1997 como parte do padrão original IEEE 802.11, o WEP utilizava a cifra de fluxo RC4 para confidencialidade e CRC-32 para verificação de integridade. Pesquisadores criptográficos identificaram falhas fundamentais no algoritmo de agendamento de chaves do RC4 poucos anos após sua implantação. Ferramentas como Aircrack-ng podem quebrar uma chave WEP em menos de dois minutos, capturando passivamente um volume suficiente de tráfego. O WEP é totalmente obsoleto pelo IEEE e representa um risco de segurança crítico. Qualquer organização que ainda opere redes protegidas por WEP está em violação dos requisitos do PCI DSS e deve tratar a remediação como uma emergência.

| Protocol | Encryption | Key Length | Status |

|---|---|---|---|

| WEP | RC4 | 40/104-bit | Obsoleto — Não Use |

| WPA | TKIP/RC4 | 128-bit | Obsoleto |

| WPA2-PSK | AES-CCMP | 128/256-bit | Aceitável (casos de uso limitados) |

| WPA3-SAE | AES-CCMP + SAE | 128/256-bit | Recomendado (uso pessoal/pequenas empresas) |

| WPA2-Enterprise | AES-CCMP + 802.1X | 128/256-bit | Recomendado (corporativo) |

| WPA3-Enterprise | AES-GCMP + 802.1X | 192/256-bit | Padrão Ouro |

WPA e WPA2-PSK (Chave Pré-Compartilhada)

O WPA substituiu o WEP implementando o TKIP (Temporal Key Integrity Protocol), que por sua vez foi substituído pelo WPA2 e sua robusta criptografia AES-CCMP. Embora o WPA2-PSK forneça forte criptografia over-the-air, ele depende de uma única senha compartilhada distribuída a todos os usuários. Esta arquitetura apresenta duas fraquezas críticas para implantações corporativas.

Primeiro, é vulnerável a ataques de dicionário offline. Um invasor que captura o handshake EAPOL de quatro vias durante a associação de um cliente pode levar essa captura offline e forçar a senha à vontade usando ferramentas aceleradas por GPU. Segundo, não oferece responsabilidade individual do usuário. Cada dispositivo na rede compartilha a mesma chave de criptografia, o que significa que um dispositivo comprometido pode descriptografar o tráfego de todos os outros dispositivos no mesmo segmento de rede. Para ambientes de Varejo que lidam com dados de cartão de pagamento, isso é uma violação direta do PCI DSS.

WPA3-SAE (Autenticação Simultânea de Iguais)

O WPA3 aborda as principais fraquezas criptográficas do WPA2-PSK, substituindo o handshake de quatro vias pela troca de chaves Dragonfly, formalmente conhecida como Simultaneous Authentication of Equals (SAE). O SAE oferece duas melhorias críticas: resistência a ataques de dicionário offline (cada tentativa de autenticação requer uma interação ativa com o ponto de acesso, tornando a força bruta computacionalmente inviável) e sigilo de encaminhamento (o tráfego de sessões passadas não pode ser descriptografado mesmo que a senha seja posteriormente comprometida). O WPA3 é o caminho de atualização correto para locais que não podem justificar o custo de infraestrutura do 802.1X — locais de varejo menores, redes de dispositivos IoT e filiais.

WPA2/WPA3-Enterprise (IEEE 802.1X)

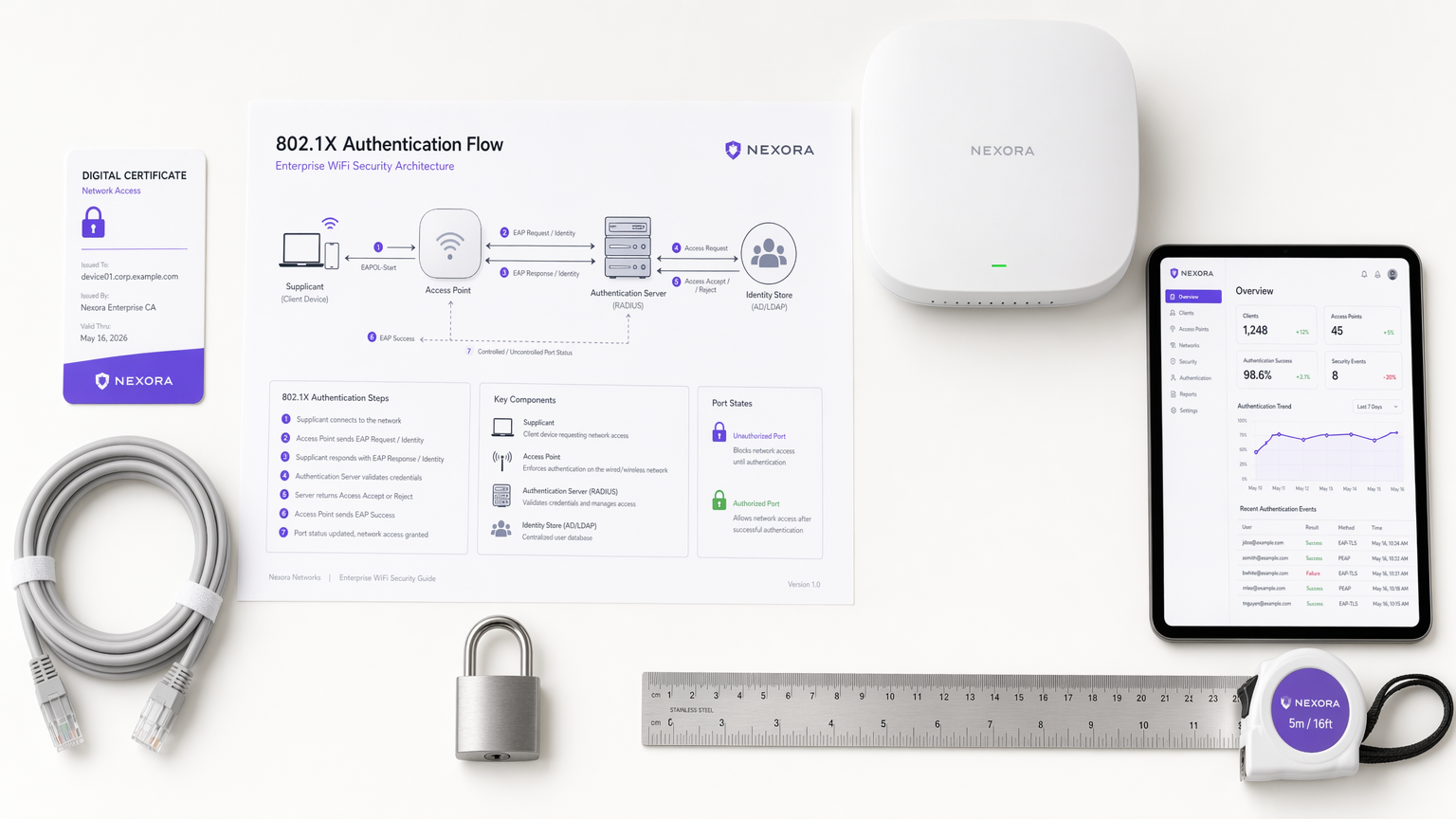

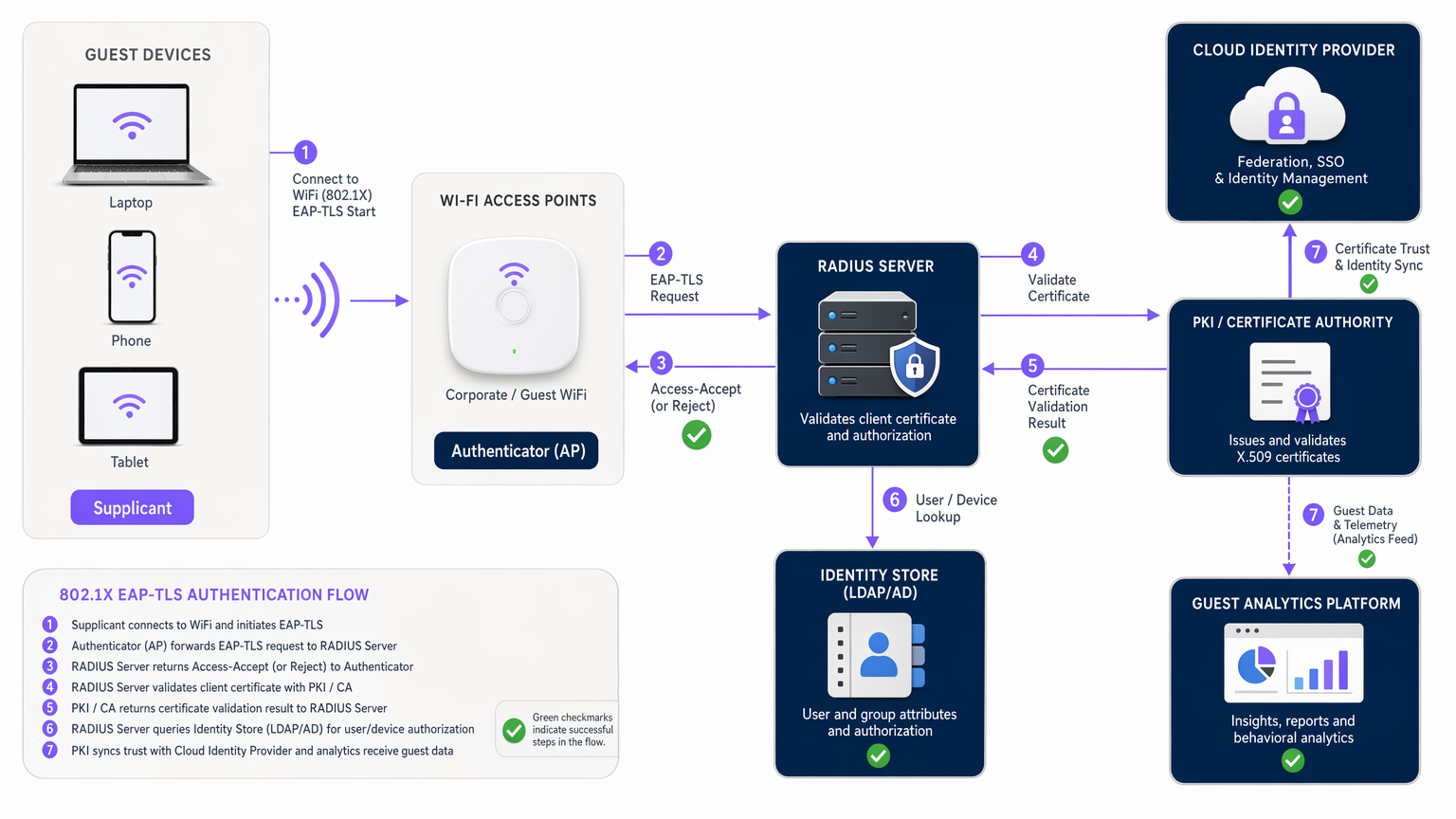

Ambientes corporativos exigem validação de identidade individual. O padrão IEEE 802.1X define o controle de acesso à rede baseado em porta, utilizando o Extensible Authentication Protocol (EAP) para transportar credenciais do dispositivo cliente (o Suplicante) através do Ponto de Acesso (o Autenticador) para um servidor RADIUS central (o Servidor de Autenticação). O servidor RADIUS valida as credenciais contra um repositório de identidade — Active Directory, LDAP ou um provedor de identidade em nuvem — e retorna uma mensagem de Access-Accept ou Access-Reject. Somente após receber o Access-Accept o AP concede ao cliente acesso total à rede.

Esta arquitetura de três partes é a base da segurança WiFi corporativa e é a linha de base obrigatória para qualquer organização que lida com dados sensíveis or operando em um setor regulamentado.

Métodos EAP: A Decisão Crítica

Dentro da estrutura 802.1X, a escolha do método EAP determina a força real da troca de autenticação. Os dois métodos mais amplamente implantados em ambientes corporativos são PEAP e EAP-TLS.

PEAP (Protected EAP) estabelece um túnel TLS seguro usando um certificado do lado do servidor, protegendo a troca subsequente de credenciais MSCHAPv2 (nome de usuário e senha). É operacionalmente atraente porque não exige a implantação de certificados em dispositivos clientes — os usuários se autenticam com suas credenciais existentes do Active Directory. No entanto, a segurança do PEAP depende inteiramente da validação correta do certificado do servidor RADIUS pelo cliente. Se um usuário for enganado para aceitar um certificado de servidor malicioso — um vetor de ataque bem documentado — o invasor pode coletar credenciais em texto simples dentro do túnel. A validação rigorosa de certificados, imposta via Política de Grupo ou MDM, é inegociável em qualquer implantação de PEAP.

EAP-TLS (EAP-Transport Layer Security) é o método de autenticação de maior garantia disponível para redes WiFi. Ele requer autenticação mútua de certificado: o servidor RADIUS apresenta um certificado ao cliente, e o cliente apresenta um certificado exclusivo ao servidor RADIUS. Ambas as partes devem validar com sucesso o certificado uma da outra antes que qualquer acesso à rede seja concedido. Isso elimina completamente as vulnerabilidades baseadas em senha. Uma senha comprometida não pode conceder acesso à rede porque o invasor não possui a chave privada associada ao certificado do cliente. Para uma comparação detalhada desses dois métodos, consulte nosso guia dedicado: EAP-TLS vs. PEAP: Qual protocolo de autenticação é o adequado para sua rede?

| Recurso | PEAP | EAP-TLS |

|---|---|---|

| Certificado de Servidor Necessário | Sim | Sim |

| Certificado de Cliente Necessário | Não | Sim |

| Senha Usada | Sim (MSCHAPv2) | Não |

| Resistência a Phishing | Moderada | Muito Alta |

| Infraestrutura PKI Necessária | Parcial | Completa |

| Adequação a BYOD | Alta | Baixa-Média |

| Adequação a Dispositivos Gerenciados | Alta | Muito Alta |

| Alinhamento com Conformidade Regulatória | Bom | Excelente |

Guia de Implementação

A implantação de segurança WiFi robusta, particularmente 802.1X, requer um planejamento arquitetônico cuidadoso em quatro frentes de trabalho principais.

Passo 1: Avaliação da Infraestrutura e Validação de Hardware

Garanta que todos os pontos de acesso e controladores de LAN sem fio suportem os padrões WPA3 ou 802.1X desejados. Audite as versões de firmware em todo o parque. Hardware legado pode exigir atualizações de firmware ou substituição. Para ambientes de Hotelaria com grandes parques de APs distribuídos, esta avaliação deve ser realizada antes de qualquer decisão de aquisição.

Passo 2: Arquitetura RADIUS e de Armazenamento de Identidade

Implante uma infraestrutura RADIUS de alta disponibilidade. Para implantações corporativas, isso geralmente significa um par de servidores RADIUS (primário e secundário) em cada local principal, ou um serviço RADIUS hospedado em nuvem para organizações distribuídas. Integre os servidores RADIUS com o armazenamento de identidade corporativo. Ao integrar com a plataforma da Purple, a infraestrutura RADIUS se comunica de forma segura para validar perfis de usuário e alimentar dados de sessão no painel de Análise de WiFi , permitindo que os operadores de locais correlacionem eventos de autenticação com análises de comportamento de visitantes.

Passo 3: Gerenciamento de Certificados para EAP-TLS

Para implantações EAP-TLS, estabeleça uma PKI robusta. Isso envolve a implantação de uma Autoridade Certificadora Raiz e, para organizações maiores, uma ou mais CAs Intermediárias. Automatize o provisionamento e a revogação de certificados de cliente usando uma solução MDM (Microsoft Intune, Jamf ou VMware Workspace ONE). O gerenciamento do ciclo de vida dos certificados — incluindo fluxos de trabalho automatizados de renovação e revogação — é o componente operacionalmente mais crítico de uma implantação EAP-TLS. Um certificado expirado é a causa mais comum de falhas de autenticação súbitas e inexplicáveis. Isso é igualmente importante em ambientes de Saúde onde a disponibilidade do dispositivo é de missão crítica.

Passo 4: Lançamento Faseado e Monitoramento

Implemente o novo SSID seguro juntamente com a rede legada. Migre os usuários em grupos — começando com a equipe de TI, depois departamento por departamento. Monitore os logs de autenticação RADIUS para padrões de falha. Acompanhe a taxa de sucesso de autenticação como uma métrica operacional chave. Para locais de Transporte , como aeroportos e estações ferroviárias, garanta que o plano de lançamento considere o alto volume de dispositivos transitórios e não gerenciados que se conectam a redes de convidados.

Melhores Práticas

Imponha a Validação de Certificados em Todos os Clientes PEAP. Configure os dispositivos clientes via Política de Grupo ou MDM para validar estritamente o certificado do servidor RADIUS e confiar explicitamente apenas na CA Raiz emissora. Impeça que os usuários aceitem manualmente certificados não confiáveis. Esta única etapa de configuração elimina o principal vetor de ataque contra implantações PEAP.

Implemente a Segmentação de Rede. Separe o tráfego de convidados, dados corporativos e dispositivos IoT em VLANs distintas com regras de firewall inter-VLAN rigorosas. Este é um controle de segurança fundamental que limita o raio de impacto de qualquer dispositivo comprometido. Os princípios da arquitetura SD-WAN, discutidos em Os Principais Benefícios da SD-WAN para Empresas Modernas , complementam esta abordagem, permitindo a aplicação centralizada de políticas em sites distribuídos.

Automatize o Gerenciamento do Ciclo de Vida dos Certificados. Defina alertas automatizados 90, 60 e 30 dias antes da expiração do certificado para todos os componentes PKI. Implemente a renovação automatizada sempre que possível. A expiração do certificado é a causa mais evitável de falhas de autenticaçãointerrupções.

Implemente a Prevenção de Intrusão Sem Fio (WIPS). Sensores WIPS podem detectar pontos de acesso não autorizados transmitindo seu SSID corporativo e alertar a equipe de segurança antes que quaisquer credenciais sejam coletadas. Isso é particularmente importante em locais com grande fluxo de pessoas, onde um invasor poderia implantar fisicamente um AP não autorizado sem ser notado.

Adote Passpoint/Hotspot 2.0 para Redes de Convidados. Para autenticação de convidados em escala, o Passpoint (IEEE 802.11u / Hotspot 2.0) permite que os dispositivos se conectem automaticamente e com segurança usando perfis provisionados, eliminando a necessidade de interações com o captive portal em visitas repetidas. Esta é a arquitetura que sustenta o OpenRoaming, a federação global de roaming WiFi.

Solução de Problemas e Mitigação de Riscos

Problemas de Timeout e Latência do RADIUS. Alta latência entre o ponto de acesso e o servidor RADIUS pode causar timeouts de EAP, resultando em falhas de autenticação. Garanta que os servidores RADIUS estejam geograficamente distribuídos em relação à infraestrutura de APs. Para filiais, considere implementar a sobrevivência local do RADIUS para manter a capacidade de autenticação durante interrupções da WAN.

Falhas de Expiração de Certificados. Um certificado de servidor ou cliente expirado causará falhas de autenticação imediatas com saída diagnóstica mínima nos logs de eventos do cliente. Implemente monitoramento PKI centralizado com alertas automatizados. Para grandes parques de certificados, considere uma plataforma dedicada de gerenciamento do ciclo de vida de certificados.

Desvio de Relógio e Sincronização NTP. A validade do certificado é limitada pelo tempo. Se o relógio do sistema em um dispositivo cliente ou servidor RADIUS desviar significativamente, a validação do certificado falhará. Garanta que toda a infraestrutura de rede e os dispositivos gerenciados estejam sincronizados com uma fonte NTP confiável.

Ataques de Pontos de Acesso Não Autorizados. Em ambientes com grande fluxo de pessoas, um invasor pode implantar um AP não autorizado transmitindo um SSID legítimo para coletar credenciais de clientes mal configurados. A implementação de WIPS e a validação rigorosa de certificados do lado do cliente são as principais mitigações.

Complexidade do Onboarding BYOD. EAP-TLS em dispositivos pessoais não gerenciados requer um fluxo de trabalho de onboarding seguro. Use uma solução de Network Access Control (NAC) ou um portal de onboarding dedicado para guiar os usuários na instalação de certificados. Para redes de convidados, direcione os usuários através de um captive portal e provisione perfis Passpoint para acesso seguro subsequente.

ROI e Impacto nos Negócios

Investir em uma arquitetura robusta de segurança WiFi oferece valor de negócio mensurável que se estende muito além da mitigação de riscos. O caso financeiro para a atualização de PSK para 802.1X pode ser construído em três dimensões.

Redução de Custos Operacionais. A transição para EAP-TLS elimina o custo recorrente de rotação de senhas em locais distribuídos. Para uma rede de varejo com 50 unidades, a sobrecarga de TI de atualizar manualmente os PSKs após a rotatividade de funcionários — e o risco de segurança durante o período entre a saída de um funcionário e a mudança da senha — representa um custo quantificável. A autenticação baseada em certificado reduz isso a uma única ação de revogação na PKI.

Mitigação de Riscos de Conformidade. Operar uma rede WEP ou WPA2-PSK em um ambiente que processa dados de cartão de pagamento é uma violação direta do PCI DSS. O custo de uma única violação de dados — incluindo investigação forense, reemissão de cartões, multas e danos à reputação — excede em muito o investimento de capital necessário para implantar a infraestrutura 802.1X.

Geração de Receita Através de Acesso Seguro para Convidados. A autenticação segura de convidados baseada em perfil — implantada por meio de plataformas como a Purple — transforma a rede WiFi de um centro de custo em um ativo gerador de receita. Ao capturar dados primários verificados através do processo de autenticação, operadores de locais em Hospitalidade e Varejo podem construir perfis de convidados ricos, impulsionar campanhas de marketing personalizadas e gerar aumentos mensuráveis em visitas repetidas e gastos por visita. A plataforma WiFi Analytics fornece a camada de inteligência que conecta eventos de autenticação a resultados de negócios.

Termos-Chave e Definições

IEEE 802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN. It defines the roles of Supplicant, Authenticator, and Authentication Server.

The foundational framework for enterprise WiFi security. IT teams encounter this when configuring RADIUS-based authentication on access points and when troubleshooting connection failures on corporate devices.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service. Defined in RFC 2865.

The central server infrastructure that processes authentication requests from WiFi access points and queries the identity database. Network architects must design for RADIUS high availability to prevent authentication outages.

Supplicant

The client device or software application that requests access to the network and provides credentials during the 802.1X authentication exchange.

When troubleshooting connection failures, IT teams must check the supplicant configuration — the WiFi settings on the client device — to ensure it is configured to trust the correct server certificate and use the correct EAP method.

Authenticator

The network device, typically a WiFi Access Point or managed switch, that acts as an intermediary in the 802.1X exchange, passing EAP messages between the Supplicant and the RADIUS server.

The AP enforces the security policy by blocking all network traffic from a client until the RADIUS server returns an Access-Accept message. Misconfigured authenticator settings are a common source of authentication failures.

EAP (Extensible Authentication Protocol)

An authentication framework defined in RFC 3748 that supports multiple authentication methods. EAP is not a protocol itself but a framework that carries specific authentication data over the wireless link.

IT teams select an EAP method (PEAP, EAP-TLS, EAP-TTLS) based on their infrastructure capabilities and security requirements. The choice of EAP method is the most consequential security decision in an 802.1X deployment.

PKI (Public Key Infrastructure)

The set of roles, policies, hardware, software, and procedures required to create, manage, distribute, use, store, and revoke digital certificates and manage public-key encryption.

A mandatory requirement for deploying EAP-TLS. IT teams must design a PKI architecture — including Root CA, Intermediate CAs, and certificate templates — before deploying certificate-based WiFi authentication.

WPA3-SAE (Simultaneous Authentication of Equals)

The authentication mechanism introduced in WPA3 that replaces the WPA2 four-way handshake with the Dragonfly key exchange, providing resistance to offline dictionary attacks and forward secrecy.

The recommended upgrade path from WPA2-PSK for environments where 802.1X infrastructure is not feasible. IT teams should prioritise WPA3-SAE deployment on any network that currently uses WPA2-PSK.

Passpoint / Hotspot 2.0

A Wi-Fi Alliance standard (based on IEEE 802.11u) that enables devices to automatically and securely connect to WiFi networks using provisioned profiles, without requiring manual captive portal interaction.

Critical for modern hospitality and retail guest WiFi deployments. Passpoint enables seamless, encrypted roaming for returning guests and underpins the OpenRoaming global WiFi federation, which Purple supports as an identity provider.

Forward Secrecy

A cryptographic property of a key exchange protocol that ensures session keys cannot be compromised even if the long-term private key is later exposed. Each session uses a unique, ephemeral key.

WPA3-SAE and EAP-TLS both provide forward secrecy. IT teams should cite this property when justifying the upgrade from WPA2-PSK, particularly in environments where historical traffic capture is a concern.

Estudos de Caso

A 400-room luxury hotel is upgrading its network infrastructure. The current guest WiFi uses a single WPA2-PSK password printed on room keycards. Management wants to improve security, prevent access by non-guests, and capture guest data for CRM and marketing, while ensuring a seamless connection experience that does not require guests to repeatedly log in.

Deploy Purple's Guest WiFi platform as the identity and onboarding layer, integrated with the hotel's Property Management System (PMS). On first connection, guests are directed to a captive portal that validates their booking reference against the PMS. Upon successful validation, the Purple platform provisions a Passpoint (Hotspot 2.0) profile to the guest's device. This profile contains the credentials required for 802.1X authentication. On all subsequent connections — including roaming between APs throughout the property — the device connects automatically and securely without any portal interaction. The hotel's marketing team receives verified guest profiles in the WiFi Analytics dashboard. The IT team gains individual session accountability and can revoke access for specific devices if required.

A regional retail chain with 50 locations uses WPA2-PSK for its corporate devices — handheld scanners, inventory tablets, and back-office workstations. The IT team must manually update the PSK across all sites whenever a member of staff leaves. The security team has flagged that the current PSK has not been rotated in 14 months. The organisation also processes payment card data and is subject to PCI DSS.

Migrate all corporate devices to WPA2/WPA3-Enterprise using EAP-TLS. Deploy a cloud-hosted RADIUS service (such as Cisco Duo, JumpCloud, or a self-hosted FreeRADIUS cluster) integrated with the corporate Active Directory. Enrol all corporate devices into Microsoft Intune. Use Intune to push unique machine certificates to each device, issued by an internal Certificate Authority. Configure the WiFi profile via Intune to use EAP-TLS with the machine certificate. When a member of staff leaves, the IT team revokes the certificate for their specific device in the PKI. Access is immediately terminated without affecting any other device. The network segmentation between the corporate SSID and the guest SSID ensures that payment card data traffic is isolated, satisfying PCI DSS Requirement 1.3.

Análise de Cenário

Q1. A university campus wants to deploy secure WiFi for 20,000 students. They currently use a captive portal with Active Directory credentials. They want to move to 802.1X to encrypt over-the-air traffic. They do not have an MDM solution for student-owned devices (BYOD). Which EAP method should the network architect recommend, and what is the single most important configuration step to enforce?

💡 Dica:Consider the operational overhead of managing certificates on 20,000 unmanaged personal devices, and identify the primary attack vector against the recommended method.

Mostrar Abordagem Recomendada

The architect should recommend PEAP. While EAP-TLS provides higher assurance, deploying and managing client certificates on 20,000 unmanaged BYOD devices without an MDM is operationally infeasible. PEAP allows students to use their existing Active Directory credentials within a secure TLS tunnel. The single most important configuration step is to ensure the RADIUS server certificate is signed by a well-known public CA (such as DigiCert or Sectigo) and to configure the university's WiFi onboarding documentation to instruct students to verify the server certificate name before accepting. Without this, students may accept rogue server certificates, exposing their credentials to Man-in-the-Middle attacks.

Q2. A financial services firm requires the highest level of WiFi security for its corporate network. They have a fully managed device fleet controlled via Microsoft Intune. Following a recent phishing incident in which several employees surrendered their Active Directory passwords, the CISO has mandated that WiFi authentication must not rely on user passwords. Which protocol satisfies this requirement, and what infrastructure components are required?

💡 Dica:The solution must eliminate passwords from the authentication process entirely. Consider what replaces the password as the proof of identity.

Mostrar Abordagem Recomendada

The firm must deploy EAP-TLS. This protocol eliminates passwords entirely by requiring mutual certificate authentication. The required infrastructure components are: (1) an internal Certificate Authority (Root CA and Intermediate CA) to issue certificates; (2) Microsoft Intune configured to push unique machine certificates to all corporate devices; (3) a RADIUS server (such as NPS on Windows Server or Cisco ISE) configured to validate client certificates against the internal CA; and (4) a certificate revocation mechanism (CRL or OCSP) to enable immediate revocation of compromised or lost devices. Because EAP-TLS relies on the private key stored on the device rather than a user password, a stolen password cannot grant network access.

Q3. A stadium IT director is evaluating a proposal to upgrade their public guest WiFi. The vendor proposes using WPA3-SAE to provide better security than the current open network. The marketing director has a separate requirement to capture fan email addresses and phone numbers to build a CRM database for post-event communications. Are these two requirements compatible under the proposed architecture? If not, what is the correct solution?

💡 Dica:Consider what WPA3-SAE does and does not provide in terms of user identity capture. Think about how the business objective of data collection can be achieved alongside secure connectivity.

Mostrar Abordagem Recomendada

The two requirements are not compatible under the proposed WPA3-SAE architecture. WPA3-SAE provides strong encryption and resistance to dictionary attacks, but it does not capture user identity or marketing data — it simply secures the connection using a shared password. A fan connecting to a WPA3-SAE network is anonymous to the venue. The correct architecture is to deploy an open SSID (or a lightly secured network) that redirects connecting devices to a captive portal — such as Purple's Guest WiFi platform — where fans provide their details in exchange for access. The platform captures the verified first-party data for the CRM. After the initial registration, the platform can provision a Passpoint profile to the fan's device, enabling automatic, encrypted, and identity-verified connections on all subsequent visits. This architecture satisfies both the security requirement (encrypted subsequent connections) and the marketing requirement (verified identity capture).