O Que É Segurança WiFi? Um Guia Completo para a Segurança de Redes Sem Fio

Uma referência técnica abrangente para líderes de TI sobre como proteger redes sem fio corporativas. Este guia aborda a evolução dos protocolos de criptografia, as melhores práticas arquitetônicas para segmentação e as estratégias de defesa contra ameaças comuns de WiFi.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada: A Evolução dos Protocolos de Segurança WiFi

- WEP (Privacidade Equivalente à Rede Cabeada)

- WPA (Acesso Protegido Wi-Fi)

- WPA2

- WPA3: O Padrão Atual

- Ameaças Comuns à Segurança WiFi

- Guia de Implementação: Melhores Práticas Arquitetônicas

- 1. Segmentação de Rede e VLANs

- 2. Mecanismos de Autenticação Robustos

- 3. Implementando o Isolamento de Clientes

- Melhores Práticas e Padrões da Indústria

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

Para empresas modernas — seja operando uma rede de varejo global, um grupo de saúde com várias unidades ou um estádio de alta capacidade — o WiFi não é mais apenas uma conveniência; é infraestrutura crítica. No entanto, à medida que a dependência de redes sem fio cresce, o mesmo acontece com a superfície de ataque. Uma rede sem fio comprometida expõe a organização a violações de dados, infrações de conformidade (como PCI DSS e GDPR) e danos graves à reputação.

Este guia técnico abrangente explora os fundamentos da segurança WiFi, detalhando a evolução dos padrões de criptografia, vetores de ameaça comuns e as melhores práticas arquitetônicas para proteger ambientes sem fio corporativos. Examinaremos como implantar segmentação robusta, implementar mecanismos de autenticação fortes e alavancar plataformas como Guest WiFi para manter uma rede segura, em conformidade e de alto desempenho, enquanto extraímos inteligência de negócios acionável por meio de WiFi Analytics .

Análise Técnica Aprofundada: A Evolução dos Protocolos de Segurança WiFi

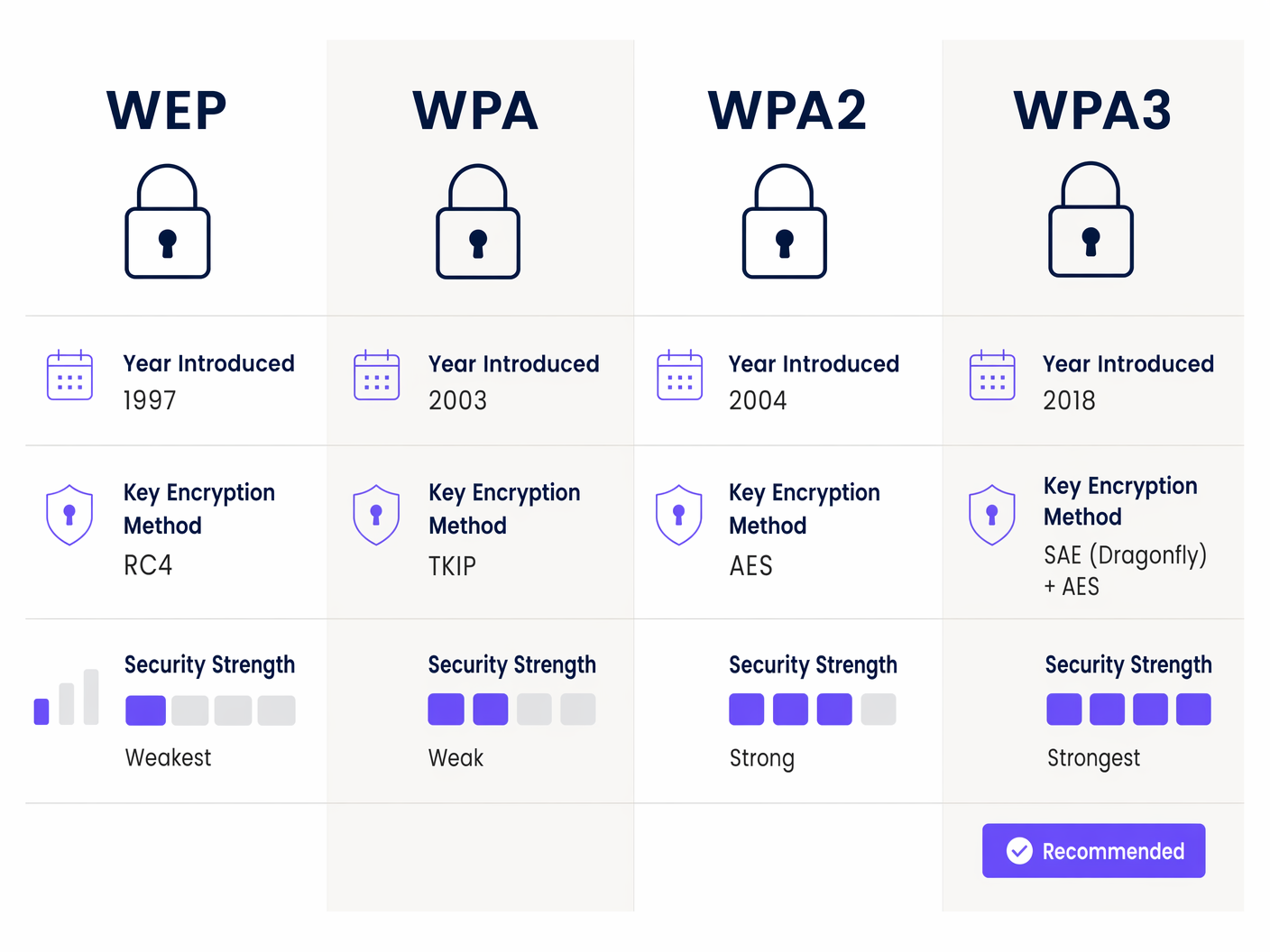

Compreender o estado atual da segurança WiFi exige um breve olhar sobre sua história. A progressão dos protocolos de segurança reflete uma corrida armamentista contínua entre engenheiros de rede e agentes maliciosos.

WEP (Privacidade Equivalente à Rede Cabeada)

Introduzido em 1997, o WEP foi o padrão de segurança 802.11 original. Ele utilizava a cifra de fluxo RC4 para confidencialidade e CRC-32 para integridade. No entanto, falhas criptográficas em sua implementação tornaram-no trivialmente fácil de quebrar usando ferramentas prontamente disponíveis. O WEP está totalmente obsoleto e sua presença em qualquer rede moderna constitui uma vulnerabilidade crítica.

WPA (Acesso Protegido Wi-Fi)

Introduzido em 2003 como uma solução provisória para as falhas do WEP, o WPA implementou o Protocolo de Integridade de Chave Temporal (TKIP). Embora tenha melhorado a segurança ao alterar dinamicamente as chaves, ele ainda dependia da cifra RC4 vulnerável e foi eventualmente comprometido.

WPA2

Ratificado em 2004, o WPA2 tornou-se o padrão corporativo por mais de uma década. Ele introduziu o Padrão de Criptografia Avançada (AES) operando no Protocolo de Código de Autenticação de Mensagem de Encadeamento de Bloco de Cifra no Modo Contador (CCMP). O WPA2 forneceu segurança robusta, mas foi eventualmente considerado vulnerável a ataques de dicionário offline contra o handshake de quatro vias, mais notavelmente a vulnerabilidade KRACK (Key Reinstallation Attacks) descoberta em 2017.

WPA3: O Padrão Atual

Introduzido em 2018, o WPA3 aborda as deficiências do WPA2 e é o padrão obrigatório para todos os novos dispositivos Wi-Fi CERTIFIED.

Principais Aprimoramentos no WPA3:

- Autenticação Simultânea de Iguais (SAE): Substitui a troca de Chave Pré-Compartilhada (PSK). SAE é um protocolo seguro de estabelecimento de chave que oferece sigilo de encaminhamento e é altamente resistente a ataques de dicionário offline. Mesmo que um usuário escolha uma senha fraca, o handshake não pode ser quebrado offline.

- WPA3-Enterprise: Oferece um modo opcional de força criptográfica de 192 bits, utilizando criptografia Suite B (por exemplo, ECDSA com uma curva de 384 bits e HMAC-SHA384). Isso é crítico para ambientes altamente sensíveis, como instituições governamentais ou financeiras.

- Criptografia Sem Fio Oportunista (OWE): Aborda a questão "o wifi público é seguro". OWE, comercializado como Wi-Fi Enhanced Open, fornece criptografia de dados individualizada em redes abertas sem exigir autenticação do usuário, mitigando a escuta passiva.

Ameaças Comuns à Segurança WiFi

Redes corporativas enfrentam uma variedade de ameaças sofisticadas. Compreender esses vetores é crucial para implementar contramedidas eficazes.

- Pontos de Acesso Maliciosos (Rogue Access Points) e Evil Twins: Um invasor conecta um AP não autorizado à rede corporativa (Rogue AP) ou transmite um SSID com aparência legítima para enganar os usuários a se conectarem (Evil Twin). Isso permite a interceptação de tráfego e o roubo de credenciais.

- Ataques Man-in-the-Middle (MitM): Invasores se posicionam entre o cliente e o AP para interceptar, ler ou modificar o tráfego não criptografado.

- Ataques de Desautenticação: Invasores enviam quadros de desautenticação falsificados para desconectar um cliente do AP. Isso é frequentemente um precursor de um ataque Evil Twin, forçando o cliente a se reconectar ao AP do invasor.

- Coleta de Credenciais (Credential Harvesting): Invasores implantam captive portals falsos que imitam a página de splash legítima, enganando os usuários para que insiram credenciais corporativas ou informações pessoais.

Guia de Implementação: Melhores Práticas Arquitetônicas

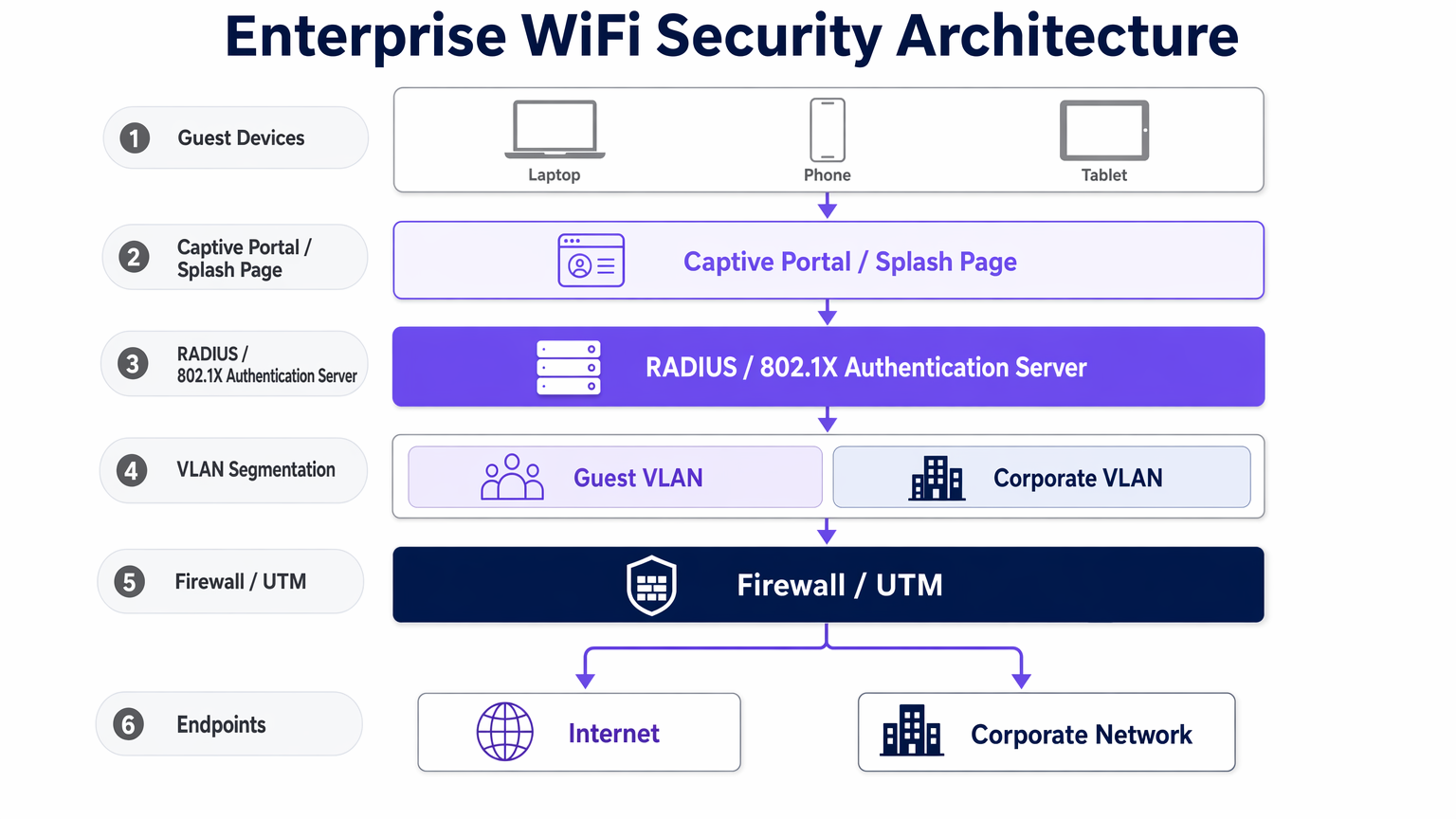

Proteger uma rede sem fio corporativa requer uma abordagem de defesa em profundidade, indo além da simples criptografia para uma segmentação arquitetônica robusta e controle de acesso.

1. Segmentação de Rede e VLANs

O princípio fundamental da segurança de rede é o isolamento. O tráfego de convidados, o tráfego corporativo, os dispositivos IoT e os sistemas de Ponto de Venda (PoS) devem residir em Redes Locais Virtuais (VLANs) logicamente separadas.

- VLAN de Convidados: Deve ser estritamente isolada de sub-redes internas. O tráfego deve ser roteado diretamente para o firewall da internet.

- VLAN de IoT: Dispositivos IoT frequentemente possuem posturas de segurança fracas. Isole-os para evitar movimento lateral se comprometidos.

2. Mecanismos de Autenticação Robustos

- Acesso Corporativo (802.1X): Nunca uuse Chaves Pré-Compartilhadas para acesso corporativo. Implemente autenticação 802.1X com suporte de um servidor RADIUS, integrando-se com serviços de diretório (por exemplo, Active Directory). Isso garante que o acesso à rede esteja vinculado a identidades de usuários individuais e certificados de dispositivos.

- Acesso de Convidados (Captive Portals): Implemente um captive portal seguro para o onboarding de convidados. Uma plataforma robusta como a Purple não só lida com a aceitação dos termos de serviço, mas também facilita a autenticação segura via logins sociais ou SMS, garantindo rastreabilidade. Para exemplos de implementações eficazes, revise The 10 Best WiFi Splash Page Examples (And What Makes Them Work) ou o equivalente em francês, Les 10 meilleurs exemples de pages de démarrage WiFi (et ce qui les rend efficaces) .

3. Implementando o Isolamento de Clientes

Para redes de convidados, habilite o isolamento de clientes (também conhecido como isolamento de AP). Isso impede que dispositivos conectados ao mesmo AP ou VLAN se comuniquem diretamente entre si, mitigando o risco de ataques peer-to-peer na rede pública.

Melhores Práticas e Padrões da Indústria

- Sistemas de Prevenção de Intrusão Sem Fio (WIPS): Implante WIPS para monitorar continuamente o espectro de RF em busca de APs não autorizados, Evil Twins e comportamento anômalo. Um WIPS robusto pode conter ameaças automaticamente enviando quadros de desautenticação para dispositivos não autorizados.

- Passpoint (Hotspot 2.0): Para otimizar o acesso seguro de convidados, implemente o Passpoint. Isso permite que os dispositivos se autentiquem automaticamente e com segurança na rede usando credenciais fornecidas por sua operadora de celular ou um provedor de identidade de terceiros. A Purple atua como um provedor de identidade gratuito para serviços como OpenRoaming sob a licença Connect, facilitando a conectividade contínua e segura.

- Considerações de Conformidade: Garanta que sua arquitetura WiFi esteja alinhada com os frameworks regulatórios relevantes. Por exemplo, o PCI DSS exige segmentação rigorosa do ambiente de dados do titular do cartão da WiFi pública, enquanto o GDPR exige o tratamento seguro de qualquer informação de identificação pessoal (PII) coletada durante o onboarding de convidados.

Solução de Problemas e Mitigação de Riscos

- Modo de Falha: Proliferação de APs Maliciosos: Em grandes locais como ambientes de Varejo , APs não autorizados podem ser facilmente conectados a portas Ethernet expostas. Mitigação: Implemente segurança de porta (802.1X em portas com fio) e monitore ativamente os alertas do WIPS.

- Modo de Falha: Segurança Fraca do Captive Portal: Um captive portal mal configurado pode ser ignorado ou falsificado. Mitigação: Garanta que o captive portal use HTTPS com certificados SSL válidos. Implemente limitação de taxa para evitar ataques de força bruta contra formulários de autenticação.

- Modo de Falha: Problemas de Integração SD-WAN: Ao integrar WiFi com arquiteturas SD-WAN, garanta que as políticas de segurança sejam consistentes em toda a rede de sobreposição. Para mais contexto, veja The Core SD WAN Benefits for Modern Businesses ou Die zentralen SD-WAN-Vorteile für moderne Unternehmen .

ROI e Impacto nos Negócios

Investir em segurança WiFi robusta não é meramente um centro de custo; é um facilitador crítico para a transformação digital e mitigação de riscos.

- Mitigação de Riscos: O custo de uma violação de dados — incluindo multas regulatórias, honorários advocatícios e danos à reputação — excede em muito o investimento em infraestrutura segura (hardware WPA3, WIPS, servidores RADIUS).

- Eficiência Operacional: O onboarding automatizado via 802.1X e Passpoint reduz os tickets de helpdesk relacionados a redefinições de senha e problemas de conectividade.

- Integridade dos Dados: O onboarding seguro de convidados garante a integridade dos dados primários coletados para marketing e análise. Ao utilizar uma plataforma segura para Guest WiFi , locais em Hotelaria e Transporte podem alavancar esses dados com confiança para impulsionar programas de fidelidade e engajamento personalizado sem comprometer a privacidade do usuário.

Termos-Chave e Definições

WPA3 (Wi-Fi Protected Access 3)

The latest Wi-Fi security standard, providing enhanced cryptographic strength and replacing the vulnerable PSK exchange with SAE.

Required for all new enterprise deployments to protect against offline dictionary attacks.

SAE (Simultaneous Authentication of Equals)

A secure key establishment protocol used in WPA3 that provides forward secrecy and prevents offline cracking of passwords.

Replaces the older 4-way handshake used in WPA2, significantly improving security for networks using shared passwords.

802.1X

An IEEE standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The standard for enterprise corporate access, tying network authentication to directory services via a RADIUS server.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs.

Essential for segmenting guest, corporate, and IoT traffic to limit the blast radius of a potential breach.

Client Isolation

A security feature that prevents devices connected to the same AP or VLAN from communicating with each other.

Mandatory for guest networks to prevent peer-to-peer attacks and malware propagation among public users.

WIPS (Wireless Intrusion Prevention System)

A network device that monitors the radio spectrum for the presence of unauthorized access points and can automatically take countermeasures.

Critical for detecting and neutralizing Rogue APs and Evil Twin attacks in enterprise environments.

Passpoint (Hotspot 2.0)

A standard that enables cellular-like roaming for Wi-Fi networks, allowing automatic and secure authentication.

Improves user experience and security by eliminating the need to manually connect and authenticate via captive portals.

OWE (Opportunistic Wireless Encryption)

A standard that provides individualized data encryption on open Wi-Fi networks without requiring user authentication.

Improves security on public networks (like coffee shops or airports) by protecting against passive eavesdropping.

Estudos de Caso

A 200-room hotel needs to provide seamless guest WiFi while ensuring strict compliance with PCI DSS for their on-site restaurants and bars. How should the network architecture be designed?

The network must be strictly segmented using VLANs. The Guest WiFi must operate on an isolated VLAN with client isolation enabled, routing traffic directly to the internet. The PoS systems in the restaurants must reside on a separate, highly restricted VLAN (the Cardholder Data Environment), firewalled off from all other traffic. Guest onboarding should be managed via a secure captive portal to capture marketing data compliantly.

A large retail chain is experiencing frequent 'Evil Twin' attacks where malicious actors set up rogue APs to steal customer credentials. What is the recommended technical mitigation?

Deploy a dedicated Wireless Intrusion Prevention System (WIPS). The WIPS will monitor the RF spectrum for unauthorized SSIDs mimicking the corporate network. When detected, the WIPS can automatically contain the threat by transmitting deauthentication frames to prevent clients from connecting to the rogue AP.

Análise de Cenário

Q1. You are designing the network for a large [Healthcare](/industries/healthcare) facility. They require seamless roaming for medical devices (IoT) and secure access for staff and patients. How do you segment this network?

💡 Dica:Consider the varying security capabilities of IoT devices compared to corporate laptops.

Mostrar Abordagem Recomendada

Implement strict VLAN segmentation. Create a dedicated IoT VLAN with restricted access only to necessary servers (no internet access if possible). Staff devices should use 802.1X on a Corporate VLAN. Patients should use a Guest VLAN with client isolation, routed through a captive portal directly to the internet.

Q2. A venue operator wants to deploy OpenRoaming to improve the guest experience but is concerned about security compared to their existing WPA2-PSK setup. What is your advice?

💡 Dica:Compare the security of shared passwords versus individualized authentication.

Mostrar Abordagem Recomendada

OpenRoaming (using Passpoint/802.1X) is significantly more secure than WPA2-PSK. It uses enterprise-grade encryption and individualized authentication, eliminating the risks associated with shared passwords (like offline dictionary attacks) and providing a seamless user experience.

Q3. During a security audit, legacy barcode scanners in a warehouse are found to only support WPA2-PSK. Upgrading them is not budgeted for this year. How do you mitigate the risk?

💡 Dica:If you can't upgrade the protocol, how can you limit the blast radius?

Mostrar Abordagem Recomendada

Isolate the legacy scanners onto a dedicated, highly restricted VLAN. Implement strict firewall rules so this VLAN can only communicate with the specific inventory servers required for operation, blocking all other internal and external access. Rotate the PSK frequently.