Por que o WiFi do seu estádio trava (e como resolver)

Este guia técnico abrangente examina a causa raiz do congestionamento do WiFi em estádios — o ruído de fundo simultâneo de 50.000 dispositivos carregando anúncios programáticos e telemetria — e fornece um projeto arquitetônico detalhado para a implantação de filtragem DNS de borda como a principal estratégia de mitigação. Projetado para Diretores de TI, CTOs e Arquitetos de Rede, ele oferece orientação de implementação acionável, estudos de caso reais e estruturas de ROI mensuráveis para ajudar os operadores de locais a recuperar largura de banda e fornecer conectividade de alto desempenho em escala.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Aprofundada: A Anatomia do Congestionamento de Alta Densidade

- A Avalanche de Tráfego de Fundo

- Três Modos de Falha em Escala

- Guia de Implementação: Arquitetura de Filtragem DNS de Borda

- Projeto Arquitetônico

- Etapas de Implantação

- Estudos de Caso

- Estudo de Caso 1: Estádio de Futebol com 60.000 Lugares, Reino Unido

- Estudo de Caso 2: Centro de Conferências Internacional, Setor de [Hospitalidade](/industries/hospitality)

- Melhores Práticas e Padrões

- Solução de Problemas e Mitigação de Riscos

- Falsos Positivos

- Bypass do Captive Portal via Tráfego de Fundo

- Bypass de DoH

- Serviços de Mapa Offline e Navegação

- ROI e Impacto nos Negócios

- Ouça o Briefing Técnico

Resumo Executivo

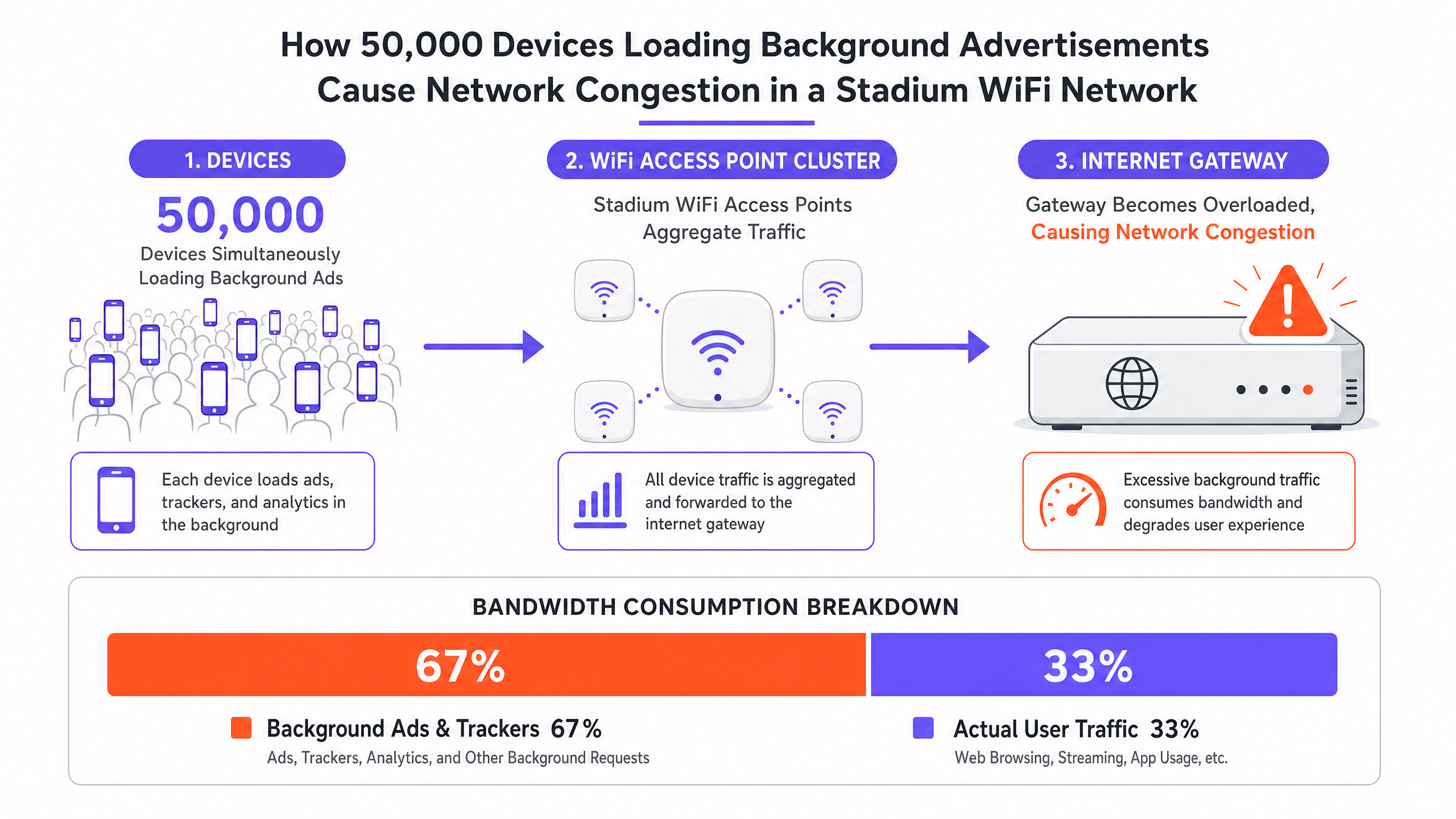

Para CTOs e Diretores de TI que gerenciam locais de alta densidade, o fenômeno do WiFi lento em estádios é um risco operacional persistente e custoso. Apesar do investimento significativo em backhaul multi-gigabit, pontos de acesso de alta densidade e planejamento de RF meticuloso, as redes frequentemente param de funcionar quando a capacidade do local excede 80%. A causa raiz raramente é uma limitação de hardware. É a avalanche invisível de tráfego de fundo. Quando 50.000 dispositivos se conectam simultaneamente a uma rede Guest WiFi , eles iniciam milhões de microtransações — carregando anúncios programáticos, sincronizando telemetria e executando chamadas de SDK em segundo plano. Esse "ruído" pode consumir até 60% da largura de banda disponível antes que um único usuário navegue ativamente na web, esgotando os pools de NAT e saturando o tempo de transmissão. Este guia detalha a mecânica técnica desse congestionamento, fornece um projeto arquitetônico neutro em relação a fornecedores para implementar a filtragem DNS de borda e quantifica o ROI de fazê-lo.

Análise Técnica Aprofundada: A Anatomia do Congestionamento de Alta Densidade

A Avalanche de Tráfego de Fundo

Quando um dispositivo se associa a uma rede guest WiFi, ele imediatamente inicia uma cascata de atividades em segundo plano que não têm relação com o que o usuário está fazendo ativamente. Aplicativos móveis modernos são incorporados com vários SDKs de terceiros — para plataformas de análise, serviços de relatórios de falhas e redes de anúncios programáticos. Cada SDK opera independentemente, consultando seus próprios servidores em sua própria programação. Em um ambiente de estádio, 50.000 dispositivos realizando essas ações simultaneamente criam um perfil de tráfego que é fundamentalmente diferente de qualquer outro cenário de implantação.

Este tráfego é caracterizado por solicitações de alto volume e baixa carga útil: handshakes TCP de pequenos pacotes, consultas DNS e solicitações HTTP GET para pixels de rastreamento e criativos de anúncios. Embora o total de dados transferidos por dispositivo possa parecer insignificante isoladamente, o efeito agregado na eficiência espectral da rede é devastador. O padrão IEEE 802.11 dita que o WiFi é um meio compartilhado; cada pacote transmitido por qualquer dispositivo deve competir pelo tempo de transmissão. Milhões de microtransações em segundo plano saturam esse meio compartilhado, deixando tempo de transmissão insuficiente para sessões de usuários legítimos.

Três Modos de Falha em Escala

O congestionamento de alta densidade geralmente se manifesta através de três modos de falha distintos, que frequentemente ocorrem simultaneamente:

| Modo de Falha | Causa Técnica | Sintoma Percebido pelo Usuário |

|---|---|---|

| Esgotamento da Tabela de Estados | Firewall/gateway NAT fica sem memória de rastreamento de conexão | Pacotes descartados, tempos limite de conexão, falhas de captive portal |

| Saturação do Tempo de Transmissão | Meio RF compartilhado sobrecarregado por microtransações em segundo plano | Alta latência, baixa taxa de transferência apesar do baixo número de clientes AP |

| Sobrecarga do Resolvedor DNS | Resolvedores locais sobrecarregados por consultas de rede de anúncios e telemetria | Carregamento lento de páginas, falhas de aplicativos, atrasos de autenticação |

O Esgotamento da Tabela de Estados é o mais insidioso deles. Um firewall empresarial típico pode ser dimensionado para lidar com 500.000 a 1.000.000 de estados de conexão simultâneos. Em um estádio com 50.000 dispositivos, com cada dispositivo mantendo de 20 a 30 conexões em segundo plano, a contagem teórica de estados de conexão excede um milhão antes de contabilizar qualquer tráfego de usuário ativo. O resultado são pacotes descartados e conexões falhas em toda a rede, afetando todos os usuários, independentemente de seu próprio comportamento.

A Saturação do Tempo de Transmissão é agravada pelo mecanismo de contenção 802.11 (CSMA/CA). Cada dispositivo deve ouvir antes de transmitir, e a probabilidade de colisão aumenta exponencialmente com a densidade de dispositivos. O tráfego de fundo de redes de anúncios e serviços de telemetria força o tráfego legítimo do usuário a entrar na fila, aumentando a latência e reduzindo a taxa de transferência efetiva muito abaixo da capacidade teórica dos pontos de acesso.

A Sobrecarga do Resolvedor DNS é frequentemente negligenciada. Em uma implantação típica de estádio, o WiFi Analytics revela que domínios de redes de anúncios — como aqueles operados por grandes plataformas de publicidade programática — aparecem consistentemente entre as cinco entradas DNS mais consultadas. Cada consulta, embora individualmente pequena, contribui para a carga agregada nos resolvedores locais e aciona tentativas de conexão TCP downstream que sobrecarregam ainda mais a tabela de estados.

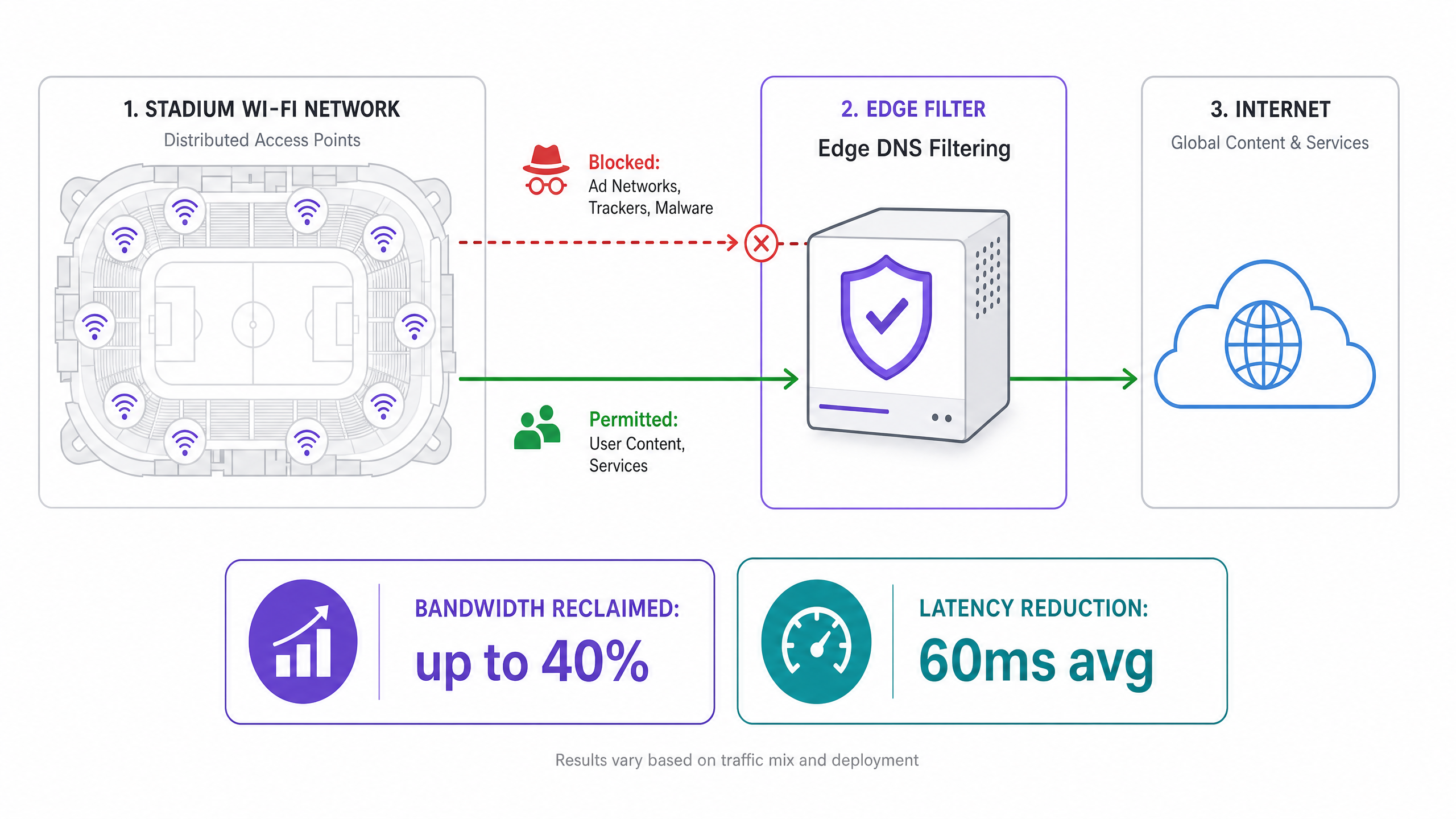

Guia de Implementação: Arquitetura de Filtragem DNS de Borda

A resposta estratégica a esse padrão de falha não é provisionar mais hardware, mas eliminar a fonte do ruído. A Filtragem DNS de Borda é a principal estratégia de mitigação e, quando implantada corretamente, pode recuperar até 40% da largura de banda da WAN e reduzir a latência média em 60ms ou mais.

Projeto Arquitetônico

A filtragem DNS de borda opera interceptando consultas DNS no perímetro da rede. Quando um dispositivo solicita o endereço IP de uma rede de anúncios conhecida, servidor de telemetria ou domínio de malware, o filtro responde com uma rota nula — retornando 0.0.0.0 ou uma resposta NXDOMAIN. Isso impede que o dispositivo estabeleça uma conexão TCP, eliminando a sobrecarga da tabela de estados associada, o consumo de tempo de transmissão e a utilização da largura de banda da WAN.

Etapas de Implantação

Etapa 1: Implantar Resolvedores DNS Locais Implemente resolvedores DNS locais de alta disponibilidade na borda do local. Estes devem ser capazes de lidar com a carga total de consultas da população de dispositivos conectados. Não dependa apenas de resolvedores de ISP upstream, pois isso introduz latência e remaumenta sua capacidade de filtrar.

Passo 2: Integrar Feeds de Inteligência de Ameaças e Bloqueio de Anúncios Assine feeds de inteligência de ameaças de nível empresarial que incluem domínios de redes de anúncios conhecidas, servidores de telemetria e infraestrutura de malware. Esses feeds devem ser atualizados dinamicamente — idealmente a cada poucas horas — para identificar domínios recém-registrados usados por redes de anúncios para evitar o bloqueio.

Passo 3: Configurar a Política DHCP Configure os servidores DHCP para distribuir os endereços IP dos resolvedores locais e filtrados para todos os dispositivos de convidados. Este é o principal mecanismo de aplicação para direcionar o tráfego DNS do cliente através do filtro.

Passo 4: Implementar Regras de Firewall de Saída (Egress) Este passo é crítico e frequentemente omitido. Implemente regras de firewall de saída (egress) rigorosas para bloquear todo o tráfego DNS de saída (Porta TCP/UDP 53) para qualquer destino que não sejam os resolvedores locais aprovados. Isso impede que dispositivos com configurações DNS codificadas ignorem o filtro.

Passo 5: Abordar DNS sobre HTTPS (DoH) Conforme detalhado em nosso guia sobre DNS Over HTTPS (DoH): Implications for Public WiFi Filtering , sistemas operacionais e navegadores modernos usam cada vez mais o DoH para criptografar consultas DNS, roteando-as para resolvedores externos e ignorando completamente a filtragem local. Os administradores de rede devem bloquear explicitamente os endereços IP de provedores DoH conhecidos no nível do firewall. Isso força o cliente a retornar ao DNS padrão, não criptografado, que pode então ser filtrado. O equivalente em português desta orientação está disponível em DNS Over HTTPS (DoH): Implicações para a Filtragem de WiFi Público para implantações internacionais.

Passo 6: Integrar com Gerenciamento de Identidade e Acesso Para máxima eficácia, vincule as políticas de filtragem DNS à autenticação do usuário. O aproveitamento da autenticação baseada em perfil — conforme explorado em nosso guia de 2026 sobre acesso sem senha — permite que os locais apliquem políticas de filtragem diferenciadas com base nas funções do usuário. Usuários de admissão geral recebem filtragem agressiva; usuários da imprensa, corporativos ou VIP podem receber políticas mais permissivas que permitem aplicativos de negócios específicos.

Estudos de Caso

Estudo de Caso 1: Estádio de Futebol com 60.000 Lugares, Reino Unido

Um clube de futebol da Premier League estava enfrentando grave degradação da rede durante o intervalo, com o captive portal expirando e o compartilhamento de mídias sociais falhando nos momentos de pico. O circuito WAN era uma conexão dedicada de 10Gbps, operando com apenas 28% de utilização durante o incidente. A tabela de estados do firewall, no entanto, estava com 97% da capacidade.

Após uma auditoria de tráfego usando WiFi Analytics , a equipe identificou que os domínios de redes de anúncios representavam 61% de todas as consultas DNS. Os cinco principais domínios eram todos infraestruturas de publicidade programática. A filtragem DNS de borda foi implementada com uma lista de bloqueio de 1,2 milhão de domínios, combinada com regras de saída (egress) rigorosas bloqueando a Porta 53 e IPs de provedores DoH.

O resultado: a utilização da tabela de estados caiu para 34% na capacidade máxima, a latência média diminuiu de 280ms para 95ms, e a utilização da largura de banda WAN no pico caiu de 28% para 17% — uma redução de 39% na largura de banda consumida, apesar de nenhuma mudança no número de dispositivos conectados.

Estudo de Caso 2: Centro de Conferências Internacional, Setor de Hospitalidade

Um grande centro de conferências que sediou uma cúpula de tecnologia com 15.000 delegados estava recebendo reclamações dos participantes sobre a lentidão do WiFi, apesar de uma infraestrutura recentemente atualizada. O local havia implantado 400 pontos de acesso de nível empresarial e um circuito WAN de 5Gbps.

A análise de tráfego revelou que os dispositivos dos delegados — predominantemente laptops corporativos com múltiplos aplicativos empresariais em execução — estavam gerando uma média de 45 conexões em segundo plano por dispositivo. O resolvedor DNS estava processando 2,3 milhões de consultas por hora, com 68% destinadas a redes de anúncios e plataformas de análise.

Após a implantação da filtragem DNS de borda com integração de políticas vinculadas ao sistema de registro da conferência, o local observou uma redução de 52% no volume de consultas DNS, uma redução de 41% na utilização da tabela de estados do firewall e uma melhoria medida no tempo médio de estabelecimento de conexão TCP de 180ms para 62ms. As pontuações de satisfação dos delegados com a qualidade do WiFi aumentaram de 3,1 para 4,6 de 5.

Melhores Práticas e Padrões

As seguintes melhores práticas, independentes de fornecedor, refletem os padrões atuais da indústria para implantações de WiFi de alta densidade:

- IEEE 802.11ax (Wi-Fi 6/6E): Implante pontos de acesso Wi-Fi 6 ou 6E. Os recursos OFDMA e BSS Colouring reduzem significativamente a contenção de tempo de antena em ambientes de alta densidade, complementando a redução de tráfego alcançada pela filtragem DNS.

- WPA3-Enterprise: Imponha WPA3-Enterprise com autenticação IEEE 802.1X para qualquer implantação que lide com dados sensíveis. Este é um requisito básico para conformidade com PCI DSS em ambientes de Varejo e se alinha com os princípios de minimização de dados do GDPR.

- Conformidade com GDPR: Comunique de forma transparente o uso de ferramentas de otimização de rede, incluindo filtragem DNS, nos termos de serviço do captive portal. Os usuários devem ser informados de que as consultas DNS são processadas localmente como parte da função de gerenciamento de rede.

- Monitoramento e Análise: Monitore continuamente os domínios mais solicitados usando WiFi Analytics e ajuste as políticas de filtragem de acordo. As redes de anúncios registram regularmente novos domínios para evitar o bloqueio; as listas de bloqueio estáticas ficam desatualizadas em poucos dias.

- Implantações no Setor Público: Para implantações de WiFi no setor público e em cidades inteligentes, conforme discutido no contexto da expansão da Purple no setor público , a filtragem DNS também serve como uma função de salvaguarda, bloqueando o acesso a categorias de conteúdo prejudicial em conformidade com os requisitos da autoridade local.

Solução de Problemas e Mitigação de Riscos

Falsos Positivos

Risco: A filtragem excessivamente agressiva pode bloquear funcionalidades legítimas de aplicativos, como aplicativos de bilhetagem, serviços de navegação do local ou endpoints de VPN corporativa.

Mitigação: Implemente uma allowlist rigorosa para domínios de missão crítica identificados durante uma fase de linha de base somente de monitoramento. Nunca vá diretamente para o modo de aplicação em um ambiente de produção. Um período de monitoramento de duas semanas é a linha de base mínima recomendada antes da aplicação.

Bypass do Captive Portal via Tráfego de Fundo

Risco: Os dispositivos podem falhar ao acionar o captive portal se o tráfego de fundo satisfizer o mecanismo de detecção de captive portal do sistema operacional (por exemplo, a verificação captive.apple.com da Apple) antes que o usuário abra um navegador.

Mitigação: Restrinja o walled garden para permitir apenas os domínios específicos necessários para a detecção e autenticação do captive portal. Todo o outro tráfego deve ser bloqueado até que o usuário esteja totalmente autenticado e a política de filtragem seja aplicada à sua sessão.

Bypass de DoH

Risco: Dispositivos usando DoH irão ignorar a filtragem DNS local, tornando toda a estratégia ineficaz para esses clientes.

Mitigação: Mantenha uma blocklist atualizada de endereços IP de provedores de DoH e bloqueie-os no firewall. Esta não é uma configuração única; novos provedores de DoH surgem regularmente e devem ser rastreados.

Serviços de Mapa Offline e Navegação

Para locais que implementam navegação interna junto com WiFi — como aqueles que usam o Modo de Mapas Offline da Purple — garanta que os servidores de tiles de mapa e as APIs de navegação estejam explicitamente na allowlist. Esses serviços são críticos para a experiência do usuário e não devem ser interceptados por regras amplas de filtragem de rede de anúncios.

ROI e Impacto nos Negócios

O caso de negócios para a filtragem DNS de borda é atraente em múltiplas dimensões:

| Métrica | Resultado Típico | Impacto nos Negócios |

|---|---|---|

| Redução de Largura de Banda WAN | 30–40% | Custos de atualização de circuito adiados; ciclo de vida da infraestrutura estendido |

| Redução de Latência | Média de 40–70ms | Maior engajamento do usuário com aplicativos do local e serviços digitais |

| Utilização da Tabela de Estado | Redução de 50–65% no pico | Atualização de hardware de firewall adiada; risco de incidentes reduzido |

| Volume de Consultas DNS | Redução de 40–60% | Carga do resolvedor reduzida; velocidade de autenticação aprimorada |

| Satisfação do Usuário | Melhoria mensurável no NPS | Maior tempo de permanência, aumento de gastos com A&B, percepção de marca aprimorada |

Para um estádio que gasta £80.000 por ano em conectividade WAN e enfrenta um ciclo de atualização de hardware de £200.000, uma redução de 35% na largura de banda se traduz em aproximadamente £28.000 em economia anual de WAN e uma potencial extensão de 18 meses do ciclo de atualização de hardware — uma economia combinada de três anos superior a £100.000, contra um custo de implementação tipicamente na faixa de £15.000 a £30.000 para um local desta escala.

Ouça o Briefing Técnico

Definições principais

State Table Exhaustion

A condition where a firewall or NAT gateway runs out of memory allocated for tracking active network connections, causing it to drop new connection requests.

Occurs in high-density venues when tens of thousands of devices simultaneously initiate micro-connections to ad networks and telemetry servers. The primary cause of the 'stadium WiFi slow' paradox where the WAN circuit appears underutilised but the network is effectively broken.

Airtime Utilisation

The percentage of time the RF spectrum on a given WiFi channel is actively being used to transmit data or management frames.

High airtime utilisation from background chatter reduces the capacity available for active user sessions. In a high-density stadium, background traffic can drive airtime utilisation above 80%, leaving insufficient capacity for legitimate user traffic.

Edge DNS Filtering

The practice of intercepting DNS queries at the network perimeter and blocking resolution for known malicious, high-overhead, or policy-violating domains by returning a null route or NXDOMAIN response.

The primary architectural mitigation for background traffic congestion in high-density venues. Prevents devices from establishing connections to ad networks and telemetry servers, reclaiming bandwidth and reducing state table load.

DNS over HTTPS (DoH)

A protocol for performing DNS resolution via the HTTPS protocol, encrypting the DNS query and routing it to an external resolver, bypassing local DNS infrastructure.

The primary bypass mechanism for edge DNS filtering. Must be explicitly blocked at the IP level to ensure all DNS traffic passes through the local, filtered resolver.

Null Route

A network route that discards traffic destined for a specific IP address or domain, effectively dropping it without forwarding.

Used by DNS filters to respond to blocked domains — returning 0.0.0.0 or NXDOMAIN — preventing the client from initiating a TCP connection and eliminating the associated network overhead.

Walled Garden

A restricted network environment that limits device access to a predefined set of resources, typically used to enforce captive portal authentication before granting full internet access.

Must be strictly configured to prevent background traffic from satisfying OS captive portal detection mechanisms before the user authenticates, which would allow unrestricted background traffic to flow without a filtering policy being applied.

Profile-Based Authentication

An authentication method that dynamically applies specific network policies — including DNS filtering rules, bandwidth limits, and access controls — based on the authenticated user's identity or role.

Enables venues to offer differentiated network experiences, applying aggressive filtering to general admission users while providing more permissive policies to VIPs, press, or corporate guests.

OFDMA (Orthogonal Frequency Division Multiple Access)

A multi-user version of OFDM that allows a single WiFi 6 (802.11ax) transmission to be split across multiple users simultaneously, reducing contention and improving spectral efficiency.

A key feature of Wi-Fi 6 that directly addresses airtime contention in high-density deployments. Works in conjunction with DNS filtering to maximise the usable capacity of each access point.

Spectral Efficiency

The amount of useful data that can be transmitted over a given bandwidth in a specific communication system.

Reduced by background micro-transactions that consume airtime without delivering value to end users. Edge filtering and Wi-Fi 6 features like OFDMA work together to maximise spectral efficiency.

Exemplos práticos

A 50,000-seat stadium is experiencing severe network degradation during halftime. The IT team has verified that the 10Gbps WAN circuit is only at 30% utilisation, but APs are reporting high airtime utilisation and the firewall state table is at 95% capacity. Adding more APs has not improved performance.

The issue is not raw bandwidth or AP density, but connection state exhaustion caused by background application chatter. The solution requires deploying an Edge DNS Filter in a phased approach. Phase 1: Deploy local DNS resolvers and configure them in monitor-only mode for two weeks. Analyse the top 100 queried domains. Phase 2: Configure DHCP to point all guest clients to the local resolvers. Implement egress firewall rules blocking outbound TCP/UDP Port 53 to all external IPs. Phase 3: Block the IP addresses of known DoH providers (Cloudflare 1.1.1.1, Google 8.8.8.8, etc.) at the firewall. Phase 4: Activate enforcement mode on the DNS filter with a blocklist targeting the identified ad network and telemetry domains. Phase 5: Monitor state table utilisation and airtime metrics over the next three events to validate the improvement.

A major transport hub wants to implement DNS filtering across 12 terminal buildings to improve network performance for 80,000 daily passengers. They are concerned about breaking legitimate airline ticketing applications and airport operations systems.

Implement a centralised, cloud-managed DNS filtering platform with local forwarders at each terminal. Phase 1: Deploy local forwarders in all 12 terminals, pointing to a centralised management plane. Phase 2: Run in monitor-only mode for 30 days across all terminals simultaneously. Use the analytics to build a comprehensive allowlist of airline ticketing domains, airport operations APIs, and ground handling system endpoints. Phase 3: Segment the network into guest WiFi and operational technology (OT) VLANs. Apply aggressive filtering to guest WiFi; apply a strict allowlist-only policy to OT VLANs. Phase 4: Enforce filtering on guest WiFi. Phase 5: Implement automated allowlist management — when a new airline begins operations at the terminal, their domain requirements are added to the allowlist via a change management process.

Questões práticas

Q1. You have deployed an Edge DNS filter and configured DHCP to point all clients to the local resolver. After the first major event, you find that bandwidth utilisation has only dropped by 5%, and traffic analysis shows many devices are still successfully resolving ad network domains. What is the most likely architectural oversight, and what is the remediation?

Dica: Consider how modern browsers and operating systems handle DNS resolution by default, and what happens when a device has a hardcoded DNS server configured.

Ver resposta modelo

There are two likely causes. First, the network is failing to block DNS over HTTPS (DoH) traffic. Modern browsers will attempt to use DoH, routing encrypted DNS queries to external resolvers like Cloudflare or Google, bypassing the local filter entirely. The remediation is to implement egress firewall rules blocking the IP addresses of known DoH providers. Second, some devices may have hardcoded DNS server addresses (e.g., 8.8.8.8) in their network configuration, bypassing DHCP-assigned resolvers. The remediation is to implement egress firewall rules blocking all outbound TCP/UDP Port 53 traffic to any destination other than the local resolvers, forcing all DNS traffic through the filter regardless of client configuration.

Q2. During a major event, the captive portal is timing out for users attempting to connect, even though the APs show relatively low client counts (only 40% of capacity). The WAN circuit is at 15% utilisation. What is the likely cause, and what architectural changes would prevent this at the next event?

Dica: Think about what happens to device traffic in the period between WiFi association and captive portal authentication, and what network resource is most likely to be exhausted.

Ver resposta modelo

The firewall's state table is likely exhausted by background traffic from devices that have associated with the AP but not yet authenticated through the captive portal. In the unauthenticated state, if the walled garden is too permissive, background traffic flows freely, creating thousands of connection state entries per device. With 40% of 50,000 seats occupied (20,000 devices), even a brief window of unrestricted background traffic can exhaust the state table before users attempt to authenticate. The architectural remediation requires two changes: First, tighten the walled garden to permit only the minimum required traffic — DHCP (UDP 67/68), DNS to the local resolver only, and HTTP/HTTPS to the captive portal IP. Block all other traffic until authentication is complete. Second, consider deploying a dedicated stateless ACL at the AP or switch level to drop background traffic in the pre-authentication state, preventing it from even reaching the stateful firewall.

Q3. A retail chain with 500 locations wants to implement DNS filtering to improve POS system reliability and reduce WAN costs. They need uniform policy enforcement but also need to ensure that new point-of-sale software vendors can be onboarded without causing outages. What architectural approach should be taken, and what operational process should accompany it?

Dica: Consider the tension between centralised policy management and the operational agility needed to support a dynamic retail technology stack.

Ver resposta modelo

Deploy a cloud-managed DNS filtering solution with local forwarders at each site. The centralised management plane allows for uniform policy definition and threat feed updates across all 500 locations simultaneously, while the local forwarders ensure low-latency resolution and resilience against WAN link degradation. For operational agility, implement a tiered allowlist management process: a permanent allowlist for core POS and payment processing domains (which should be treated as change-controlled infrastructure), a temporary allowlist for new vendor onboarding (with a 90-day review cycle), and a self-service request process for store managers to flag false positives. Critically, the PCI DSS requirement for network segmentation means the POS VLAN must be isolated from the guest WiFi VLAN, with separate filtering policies applied to each. The guest WiFi policy can be aggressive; the POS policy should be allowlist-only, permitting only explicitly approved payment processor and software update domains.