Resolução de Problemas de Roaming em WLANs Corporativas

Este guia fornece a arquitetos de rede e gerentes de TI uma referência técnica definitiva para diagnosticar e resolver problemas de roaming de WiFi em WLANs corporativas. Ele aborda a mecânica de IEEE 802.11r Fast BSS Transition, 802.11k Radio Resource Measurement e 802.11v BSS Transition Management, com orientação de configuração neutra em relação ao fornecedor para implantações de VoIP e força de trabalho móvel. Cenários de implementação do mundo real em ambientes de hotelaria, varejo e setor público demonstram resultados mensuráveis e o caso de negócios para investir em infraestrutura de roaming rápido.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Aprofundada

- A Causa Raiz dos Problemas de Roaming de WiFi

- 802.11r — Transição Rápida de BSS (FT)

- 802.11k — Medição de Recursos de Rádio

- 802.11v — Gerenciamento de Transição BSS

- O Triple Stack na Prática

- Guia de Implementação

- Fase 1: Projeto de RF e Validação de Cobertura

- Fase 2: Configuração de SSID e Domínio de Mobilidade

- Fase 3: Direcionamento de Cliente e Limiares de Roaming

- Fase 4: Infraestrutura 802.1X e RADIUS

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- Modo de Falha Comum 1: Dispositivos Legados Falham ao Associar Após Habilitação do 802.11r

- Modo de Falha Comum 2: Clientes "Grudentos" Persistem Apesar das Solicitações BTM 802.11v

- Modo de Falha Comum 3: Loops de Roaming

- Mitigação de Riscos: Gestão de Mudanças

- ROI e Impacto nos Negócios

- Quantificando o Custo de um Roaming Ruim

- Medindo o Sucesso

- Custo Total de Propriedade

Resumo Executivo

Problemas de roaming de WiFi são um dos problemas mais prejudiciais operacionalmente e frequentemente mal diagnosticados em redes sem fio corporativas. Quando um dispositivo móvel faz a transição entre pontos de acesso — seja um hóspede de hotel em uma chamada Wi-Fi, uma enfermeira carregando um tablet entre enfermarias, ou um operador de armazém em um veículo motorizado — a qualidade dessa transferência determina se o aplicativo permanece ativo ou falha. O roaming padrão 802.11, mesmo com autenticação WPA2-Enterprise e 802.1X, introduz uma latência de transferência de 500ms a mais de 1.000ms. Isso é catastrófico para voz em tempo real e inaceitável para aplicações operacionais sensíveis à latência.

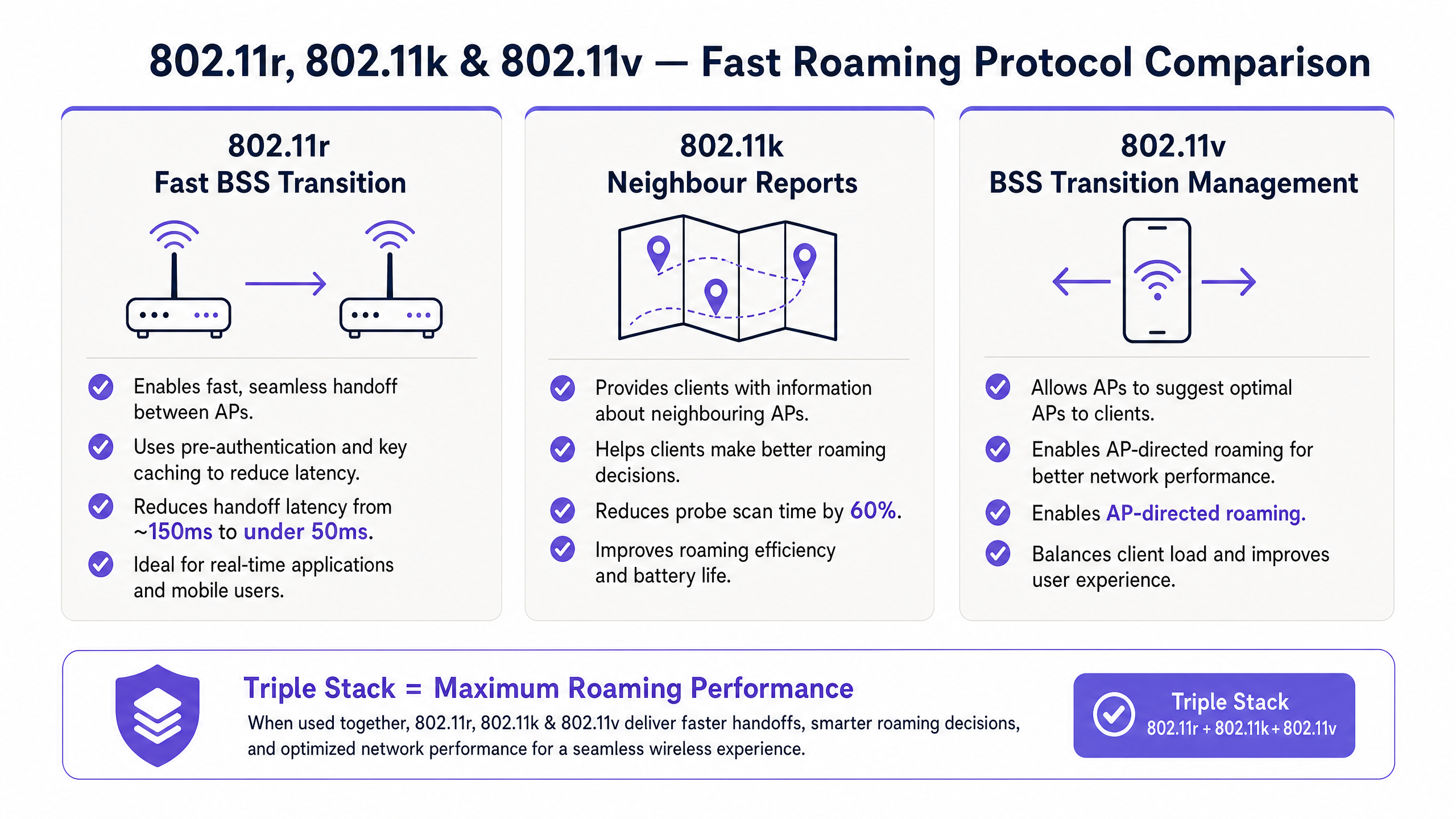

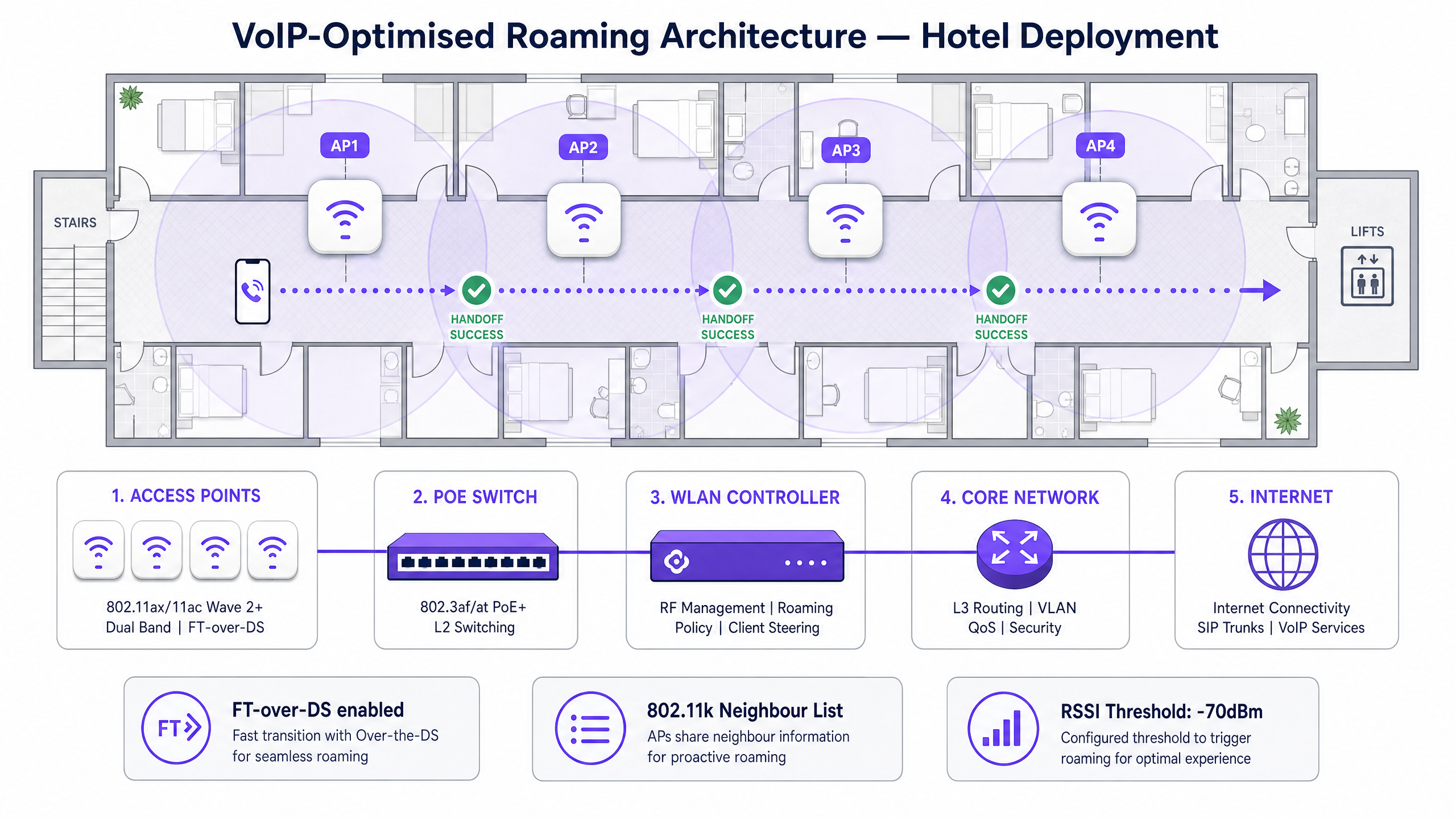

O conjunto de emendas IEEE 802.11 — especificamente 802.11r (Fast BSS Transition), 802.11k (Radio Resource Measurement) e 802.11v (BSS Transition Management) — foi projetado para abordar isso diretamente. Implementados como uma "Pilha Tripla" coordenada, esses três protocolos reduzem a latência de transferência para menos de 50ms, aceleram a descoberta de AP e permitem o direcionamento de clientes pela rede. Este guia detalha a arquitetura, configuração e implicações operacionais de cada protocolo, com orientação de implementação para ambientes de hotelaria, varejo e setor público onde Guest WiFi e a conectividade da força de trabalho móvel são críticas para os negócios.

Análise Técnica Aprofundada

A Causa Raiz dos Problemas de Roaming de WiFi

Antes de abordar a solução, vale a pena ser preciso sobre o problema. Em uma WLAN 802.11 padrão, a decisão de roaming é inteiramente impulsionada pelo cliente. A infraestrutura não possui mecanismo para instruir um dispositivo a se mover para um AP melhor. O cliente mantém sua associação atual até que o indicador de intensidade do sinal recebido (RSSI) se degrade a um ponto em que o algoritmo de roaming interno do dispositivo decida buscar uma alternativa. Isso resulta em dois modos de falha bem documentados.

O primeiro é o problema do cliente "pegajoso": um dispositivo permanece associado a um AP distante e degradado em vez de fazer a transição para um mais próximo e forte. Isso é particularmente comum com sistemas operacionais mais antigos e aparelhos corporativos que possuem limites de roaming conservadores. O segundo é a latência de transferência: mesmo quando o cliente decide fazer o roaming, o processo de reautenticação em um ambiente 802.1X requer uma troca EAP completa com o servidor RADIUS, o que introduz a latência que quebra aplicações em tempo real.

Compreender frequências de Wi-Fi é um pré-requisito para o design de roaming — as bandas de 5 GHz e 6 GHz oferecem mais canais não sobrepostos e menos interferência de co-canal, tornando-as as bandas preferidas para tráfego de voz e sensível à latência, mas seu alcance de propagação mais curto significa que mais APs são necessários, o que por sua vez aumenta a frequência de eventos de roaming.

802.11r — Transição Rápida de BSS (FT)

802.11r, ratificado em 2008 e incorporado ao padrão consolidado 802.11-2012, resolve o problema de latência de reautenticação introduzindo uma hierarquia de cache de chaves. Durante a autenticação inicial 802.1X, o servidor RADIUS deriva uma chave mestra de sessão (MSK). Em uma implantação padrão, esta chave é usada para derivar a Pairwise Master Key (PMK), que é então usada em um handshake de quatro vias para derivar a Pairwise Transient Key (PTK) para a sessão.

Com 802.11r, a PMK é usada para derivar uma PMK-R0 (chave raiz), que é mantida pelo controlador WLAN ou âncora do domínio de mobilidade. A partir disso, as chaves PMK-R1 são pré-distribuídas para APs vizinhos dentro do mesmo Domínio de Mobilidade. Quando o cliente faz o roaming, ele apresenta sua identidade de detentor de PMK-R1 ao AP de destino, que já possui o material de chave relevante. O handshake de quatro vias é substituído por uma troca de transição rápida de duas mensagens, reduzindo a sobrecarga criptográfica para perto de zero.

O resultado é um tempo de transferência de menos de 50ms — dentro da recomendação ITU-T G.114 de 150ms de atraso unidirecional para qualidade de voz, e bem dentro do limite para manter uma sessão SIP ativa sem perda de pacotes.

802.11r suporta dois modos de transição:

| Modo | Mecanismo | Caso de Uso |

|---|---|---|

| FT over-the-Air | O cliente se comunica diretamente com o AP de destino durante a transição | Implantações padrão com comunicação direta AP-para-AP |

| FT over-the-DS | O cliente se comunica com o AP de destino via AP atual e sistema de distribuição | Implantações onde os APs não podem se comunicar diretamente; mais dependente do controlador |

FT over-the-DS é geralmente preferido em arquiteturas baseadas em controlador, pois permite que o controlador WLAN gerencie a distribuição de chaves centralmente.

802.11k — Medição de Recursos de Rádio

Enquanto 802.11r acelera a própria transição, 802.11k aborda o problema de descoberta de AP. Sem 802.11k, um cliente buscando um novo AP deve realizar uma varredura ativa ou passiva em todos os canais suportados. Em um ambiente corporativo denso operando nas bandas de 2.4 GHz, 5 GHz e potencialmente 6 GHz, isso pode levar de 200 a 400ms — adicionando latência significativa antes mesmo do início da transição 802.11r.

802.11k permite que os APs forneçam aos clientes um Relatório de Vizinhos: uma lista estruturada de BSSIDs próximos, seus canais de operação e informações de capacidade. Quando um cliente solicita um Relatório de Vizinhos (ou recebe um não solicitado), ele pode direcionar sua varredura apenas para os canais e BSSIDs listados, reduzindo o tempo de descoberta em até 60% em implantações corporativas típicas.

Além disso, 802.11k suporta Relatórios de Beacon, onde o AP solicita que o cliente meça e relate os níveis de sinal dos APs circundantes. Isso dá ao controlador WLAN visibilidade em tempo real do ambiente de RF da perspectiva do cliente — inestimável para otimização de RFe solucionar problemas persistentes de roaming.

Para ambientes de saúde onde enfermeiros e clínicos utilizam dispositivos habilitados para Wi-Fi entre enfermarias, a capacidade do 802.11k de reduzir o tempo de varredura é operacionalmente significativa. Um atraso de varredura de 400ms em um sistema de notificação de alarme clínico não é aceitável; uma varredura direcionada de 40ms é.

802.11v — Gerenciamento de Transição BSS

O 802.11v inverte o modelo de roaming tradicional, dando à infraestrutura uma voz na decisão de roaming. O protocolo define um quadro de Solicitação de Gerenciamento de Transição BSS (BTM), que o AP ou controlador WLAN pode enviar a um cliente para sugerir — ou fortemente recomendar — que ele faça a transição para um AP de destino específico.

Este é o mecanismo que permite o balanceamento de carga direcionado pelo AP. Se um AP específico estiver se aproximando de seu limite de capacidade de cliente (tipicamente 25–30 clientes por rádio para implantações de nível de voz), o controlador pode enviar Solicitações BTM para clientes com o RSSI mais baixo nesse AP, direcionando-os para vizinhos menos carregados. Isso evita a experiência degradada que ocorre quando um único AP se torna um hotspot — comum em salas de conferência, lobbies de hotéis e áreas de checkout de varejo.

O 802.11v também suporta notificações de Desassociação Iminente, onde o AP informa a um cliente que ele será desassociado dentro de um prazo especificado, dando ao cliente tempo para fazer a transição de forma suave, em vez de experimentar uma desconexão abrupta. Isso é particularmente útil durante janelas de manutenção planejadas ou quando um AP detecta uma falha de hardware.

É importante notar que o 802.11v é consultivo, não obrigatório. O dispositivo cliente toma a decisão final de roaming. Dispositivos Apple iOS (iOS 11 e posteriores) respondem de forma confiável às Solicitações BTM. O comportamento do Android varia significativamente por fabricante e versão do sistema operacional, e alguns handsets corporativos exigem configurações de firmware específicas para respeitar as Solicitações BTM de forma consistente.

O Triple Stack na Prática

Os três protocolos são complementares e devem ser implantados juntos para o efeito máximo. O fluxo operacional é o seguinte: o 802.11k fornece ao cliente uma lista selecionada de APs candidatos, eliminando a necessidade de uma varredura completa de canais. O 802.11v permite que a infraestrutura direcione proativamente o cliente para o candidato ideal com base na carga e qualidade do sinal. O 802.11r garante que, quando o cliente executa a transição, o handshake criptográfico seja concluído em menos de 50ms.

Implantado isoladamente, cada protocolo oferece benefício parcial. Implantados juntos, eles proporcionam uma experiência de roaming que é efetivamente transparente para a camada de aplicação — que é o objetivo operacional para voz, ferramentas de colaboração em tempo real e aplicações empresariais móveis.

Guia de Implementação

Fase 1: Projeto de RF e Validação de Cobertura

Nenhuma quantidade de configuração de protocolo compensa um projeto de RF inadequado. Antes de habilitar os protocolos de roaming rápido, valide se sua camada física atende aos seguintes critérios.

Para implantações de nível de voz, projete para uma intensidade de sinal recebido mínima de -65 dBm na borda da célula, com uma sobreposição de célula mínima de 15–20% entre APs adjacentes. Essa sobreposição é a janela física durante a qual o evento de roaming ocorre; sobreposição insuficiente significa que o cliente já está em um estado de sinal degradado antes de iniciar a transição. Use uma ferramenta profissional de pesquisa de RF — não uma calculadora de planejamento de fornecedor — para validar a cobertura real, particularmente em ambientes com materiais de construção densos, como concreto armado, prateleiras de metal ou divisórias de vidro comuns em locais de varejo e hospitalidade .

O gerenciamento de potência de transmissão é igualmente crítico. APs transmitindo com potência máxima criam células grandes e sobrepostas que incentivam o comportamento de cliente 'pegajoso'. Habilite o controle automático de potência de transmissão (TPC) em seu controlador WLAN, visando um RSSI de borda de célula de -65 a -67 dBm. Isso cria células de tamanho apropriado que incentivam o roaming oportuno sem criar lacunas de cobertura.

Fase 2: Configuração de SSID e Domínio de Mobilidade

Todos os APs que participam do roaming rápido devem compartilhar o mesmo Identificador de Domínio de Mobilidade (MDID) — um valor de dois bytes configurado no controlador WLAN que agrupa os APs em um único domínio de transição rápida. Clientes que se autenticaram dentro de um Domínio de Mobilidade podem realizar transições rápidas entre quaisquer APs nesse domínio sem se reautenticar com o servidor RADIUS.

Para ambientes com múltiplos SSIDs (por exemplo, um SSID corporativo, um SSID de guest WiFi e um SSID IoT), configure Domínios de Mobilidade separados por SSID onde apropriado. A rede de convidados não deve compartilhar um Domínio de Mobilidade com a rede corporativa, tanto para isolamento de segurança quanto para evitar que material de chave seja distribuído para APs que atendem clientes não confiáveis.

Habilite o 802.11r Adaptativo (também conhecido como FT de Modo Misto) em todos os SSIDs onde a compatibilidade com dispositivos legados é uma preocupação. Essa configuração faz com que o AP inclua elementos de informação RSN padrão e FT em seus quadros de beacon, permitindo que clientes compatíveis com 802.11r usem a transição rápida enquanto clientes legados retornam à associação padrão. Este é o padrão recomendado para a maioria das implantações empresariais.

Fase 3: Direcionamento de Cliente e Limiares de Roaming

Configure limiares mínimos de RSSI em seu controlador WLAN para resolver o problema do cliente 'pegajoso'. A maioria das plataformas empresariais suporta um RSSI mínimo de associação (impedindo que clientes se associem abaixo de um limiar, tipicamente -80 dBm) e um RSSI operacional mínimo (acionando uma Solicitação BTM ou desassociação quando o sinal de um cliente cai abaixo de um limiar, tipicamente -75 a -80 dBm para dados, -70 dBm para voz).

Para SSIDs específicos de VoIP, configure políticas de QoS para marcar o tráfego de voz com DSCP EF (Expedited Forwarding, DSCP 46) e garanta que seu controlador WLAN mapeie isso para WMM AC_VO (Access Category Voice). Isso garante que os pacotes de voz recebam prioridade na fila no nível do rádio do AP, reduzindo o jitter durante o breve período de carga aumentada que pode ocorrer durante um evento de roaming.

Habilite o Band Steering para incentivar clientes de banda dupla a se associarem em 5 GHz em vez de 2.4 GHz. O alcance mais curto da banda de 5 GHz cria naturalmente células menores, o que significa eventos de roaming mais frequentes, mas mais rápidos — um resultado melhor para a qualidade da voz do que as células grandes e propensas a interferências da banda de 2.4 GHz. Para ambientes que implementam hardware Wi-Fi 6E ou Wi-Fi 7, a banda de 6 GHz deve ser a banda primária para voz e aplicações sensíveis à latência.

Fase 4: Infraestrutura 802.1X e RADIUS

Em implantações 802.1X, garanta que sua infraestrutura RADIUS seja dimensionada para a carga de autenticação. Mesmo com o 802.11r reduzindo os eventos de reautenticação durante o roaming, a autenticação inicial e quaisquer reautenticações completas (por exemplo, depois que um dispositivo se reconecta do modo de suspensão) devem ser concluídas rapidamente. Tempos de resposta do RADIUS acima de 100ms impactarão visivelmente a experiência do usuário no momento da associação.

Para implantações em larga escala, considere implantar servidores RADIUS em um cluster ativo-ativo com cache local de dados de sessão. O cache PMK (OKC — Opportunistic Key Caching) é um mecanismo complementar ao 802.11r que armazena o PMK em cache no nível do AP, permitindo uma re-associação rápida quando um cliente retorna a um AP visitado anteriormente sem exigir uma troca 802.1X completa. OKC e 802.11r não são mutuamente exclusivos e ambos devem ser habilitados.

Para ambientes onde a segmentação de rede é um requisito de conformidade — particularmente aqueles sujeitos ao PCI DSS para ambientes de dados de titulares de cartão ou requisitos NHS DSPT na área da saúde — garanta que os limites do seu Domínio de Mobilidade se alinhem com os limites da sua VLAN e zona de segurança. Consulte o guia Melhores Práticas de Micro-Segmentação para Redes WiFi Compartilhadas para recomendações detalhadas de arquitetura de VLAN e segmentação.

Melhores Práticas

As seguintes recomendações neutras em relação ao fornecedor representam o consenso atual da indústria para implantações de roaming rápido em empresas, alinhadas com os padrões IEEE 802.11 e os requisitos de certificação da Wi-Fi Alliance.

Implante o Triple Stack por padrão para qualquer SSID crítico para voz ou mobilidade. 802.11r, 802.11k e 802.11v são suportados por todos os principais fornecedores de WLAN corporativos desde 2015 e pelos sistemas operacionais de cliente convencionais (iOS, Android, Windows 10+, macOS) desde 2017. Não há mais uma razão válida para deixar esses protocolos desabilitados em infraestruturas modernas.

Use o 802.11r Adaptativo universalmente. O risco de incompatibilidade de dispositivos legados com o 802.11r estrito é real, particularmente em ambientes com dispositivos mistos. O modo adaptativo elimina esse risco sem penalidade de desempenho para clientes capazes.

Valide o desempenho do roaming com um analisador de protocolo, não apenas um teste de velocidade. Ferramentas como o Wireshark com um adaptador de captura sem fio, ou ferramentas específicas do fornecedor como o Ekahau Sidekick, permitem medir a latência real de handoff e identificar falhas de autenticação que seriam invisíveis para um teste de conectividade padrão. Tenha como meta um tempo de handoff medido inferior a 50ms para implantações de voz.

Alinhe seus limites de roaming com seus SLAs de aplicação. Um limite de roaming de -70 dBm é apropriado para voz. Um SSID apenas de dados pode tolerar um limite de -75 dBm. Dispositivos IoT com baixos requisitos de mobilidade podem não precisar de direcionamento de cliente. Aplicar um único limite em todos os SSIDs é uma configuração incorreta comum.

Documente os limites do seu Domínio de Mobilidade e revise-os após qualquer alteração na infraestrutura. Adicionar um novo AP ao Domínio de Mobilidade errado, ou não adicioná-lo, é uma causa frequente de falhas inesperadas de roaming em implantações em expansão. Para ambientes de transporte , como aeroportos e estações ferroviárias, onde as mudanças na infraestrutura são frequentes, isso é particularmente importante.

Solução de Problemas e Mitigação de Riscos

Modo de Falha Comum 1: Dispositivos Legados Falham ao Associar Após Habilitação do 802.11r

Sintoma: Após habilitar o 802.11r em um SSID, um subconjunto de dispositivos — tipicamente celulares Android mais antigos, telefones VoIP legados ou scanners industriais — não consegue mais se conectar.

Causa Raiz: Esses dispositivos não incluem o Elemento de Informação FT RSN em suas solicitações de associação, indicando que não suportam 802.11r. No modo 802.11r estrito, algumas implementações de AP rejeitam associações de clientes não-FT.

Resolução: Mude para o 802.11r Adaptativo. Se o seu fornecedor não suportar o modo Adaptativo, crie um SSID paralelo sem 802.11r para dispositivos legados e force a atribuição de SSID baseada no tipo de dispositivo via atributos RADIUS ou filtragem MAC OUI.

Modo de Falha Comum 2: Clientes "Grudentos" Persistem Apesar das Solicitações BTM 802.11v

Sintoma: Os logs do controlador WLAN mostram solicitações BTM sendo enviadas aos clientes, mas os clientes não estão fazendo roaming. Usuários nesses dispositivos relatam baixo desempenho.

Causa Raiz: O sistema operacional do cliente está ignorando as solicitações BTM. Isso é comum com certas compilações de firmware OEM Android e algumas configurações do Windows 10.

Resolução: Habilite Disassociation Imminent na sua configuração de Solicitação BTM. Isso define um temporizador após o qual o AP irá desassociar o cliente à força, compelindo-o a reassociar-se com um AP melhor. Use isso como último recurso, pois a desassociação forçada interromperá brevemente a conexão. Para dispositivos Windows, verifique se o serviço WLAN AutoConfig não está configurado com uma preferência de AP estática.

Modo de Falha Comum 3: Loops de Roaming

Sintoma: Um cliente faz roaming repetidamente entre dois APs adjacentes em rápida sucessão, causando desconexões breves e repetidas.

Causa Raiz: A diferença de RSSI entre os dois APs está dentro da margem de histerese, fazendo com que o cliente oscile. Isso é frequentemente causado por potência de transmissão mal configurada, resultando em sobreposição excessiva de células, ou por uma obstrução física criando um nulo de RF entre dois APs.

Resolução: Reduza a potência de transmissão nos APs afetados para criar limites de célula mais distintos. Aumente o limiar de histerese de roaming no seu controlador WLAN (tipicamente uma margem de histerese de 5–10 dBm é recomendada). Realize um levantamento de RF para identificar quaisquer obstruções físicas ou superfícies refletoras que causem interferência multipath.

Mitigação de Riscos: Gestão de Mudanças

As mudanças no protocolo de fast roaming devem ser testadas em um ambiente de laboratório representativo antes da implantação em produção. Crie um plano de reversão que inclua a capacidade de reverter as configurações de SSID em 15 minutos. Em ambientes sujeitos a estruturas de conformidade como PCI DSS ou ISO 27001, documente todas as mudanças de configuração WLAN em seu sistema de gestão de mudanças e obtenha a aprovação da equipe de segurança da informação antes da implantação. Mudanças nos limites do Domínio de Mobilidade ou na configuração RADIUS devem ser tratadas como mudanças significativas com janelas de teste apropriadas.

ROI e Impacto nos Negócios

Quantificando o Custo de um Roaming Ruim

O caso de negócios para investir em infraestrutura de fast roaming é direto quando o custo da falha é quantificado. Em um hotel de 300 quartos, se 10% dos hóspedes experimentam uma chamada Wi-Fi interrompida durante a sua estadia e 5% desses hóspedes deixam uma avaliação negativa citando a conectividade, o impacto na reputação e na receita é mensurável. Em um centro de distribuição de varejo onde os operadores de armazém usam terminais móveis conectados por Wi-Fi para operações de pick-and-pack, um atraso de roaming de 500ms multiplicado por milhares de eventos de leitura por dia se traduz diretamente em throughput reduzido e aumento do custo de mão de obra.

Para operadores de hospitalidade , a experiência Wi-Fi é agora um fator primário nas pontuações de satisfação dos hóspedes. Propriedades que investem em infraestrutura WLAN de nível empresarial com fast roaming configurado corretamente superam consistentemente os concorrentes em métricas de avaliação relacionadas à conectividade.

Medindo o Sucesso

Estabeleça métricas de linha de base antes de implementar otimizações de fast roaming e meça-as após a implantação. Os principais indicadores de desempenho devem incluir:

| KPI | Linha de Base (Pré-Otimização) | Meta (Pós-Otimização) |

|---|---|---|

| Latência média de handoff de roaming | 500–1.200ms | < 50ms |

| Pontuação MOS VoIP (Mean Opinion Score) | 2.5–3.0 | > 4.0 |

| Incidentes de cliente 'sticky' por dia | 15–30 | < 5 |

| Tickets de help desk: conectividade WiFi | Contagem da linha de base | Redução de 40–60% |

| Pontuação de satisfação WiFi de hóspedes/equipe | NPS da linha de base | +15–25 pontos |

Para organizações que utilizam plataformas de WiFi Analytics , dados de eventos de roaming e métricas de associação de clientes podem ser exibidos em tempo real, permitindo a identificação proativa de áreas problemáticas antes que gerem tickets de suporte. A capacidade de correlacionar eventos de falha de roaming com locais específicos de AP, hora do dia e tipos de dispositivo é uma vantagem operacional significativa em relação à solução de problemas reativa.

Custo Total de Propriedade

O custo incremental de habilitar protocolos de fast roaming em infraestrutura existente de nível empresarial é efetivamente zero — estas são mudanças de configuração de software. O investimento reside no levantamento de RF, no trabalho de validação do analisador de protocolo e no tempo de engenharia para configurar e testar. Para uma implantação empresarial típica de 50 APs, orce 3–5 dias de tempo de um engenheiro wireless sênior para um engajamento completo de otimização de fast roaming. O período de retorno do ROI, medido em relação à carga reduzida do help desk e à melhoria da eficiência operacional, é tipicamente inferior a seis meses.

Definições principais

Fast BSS Transition (FT / 802.11r)

An IEEE 802.11 amendment that pre-distributes cryptographic key material to neighbouring access points within a Mobility Domain, allowing a client device to complete a roaming handoff in under 50ms by bypassing the full 802.1X RADIUS re-authentication process.

Essential for any deployment supporting VoIP, Wi-Fi calling, or real-time collaboration applications. Without 802.11r, 802.1X re-authentication during a roam can take 500ms–1,200ms, which is sufficient to drop a voice call.

Mobility Domain

A logical grouping of access points, identified by a two-byte Mobility Domain Identifier (MDID), within which a client device can perform fast BSS transitions without re-authenticating with the RADIUS server. All APs sharing a MDID must be managed by the same WLAN controller or mobility anchor.

Network architects must define Mobility Domain boundaries carefully. A Mobility Domain should align with a single security zone — do not span guest and corporate SSIDs across the same Mobility Domain.

Neighbour Report (802.11k)

A structured data frame provided by an access point to a client device, listing nearby BSSIDs, their operating channels, and capability information. Enables the client to perform a targeted scan of only the listed channels rather than a full channel sweep, reducing AP discovery time by up to 60%.

Neighbour Reports are the 802.11k feature most directly relevant to roaming performance. They are typically requested by the client after association and can also be sent unsolicited by the AP when the client's RSSI begins to degrade.

BSS Transition Management Request (802.11v)

A management frame sent by an access point or WLAN controller to a client device, suggesting or directing the client to transition to a specified target AP. Can include a list of candidate APs ranked by preference, and optionally a Disassociation Imminent flag that sets a timer after which the AP will forcibly disassociate the client.

The primary mechanism for AP-directed load balancing in enterprise WLANs. Effectiveness depends on client OS support — iOS responds reliably; Android behaviour varies by manufacturer and firmware version.

Sticky Client

A client device that remains associated with a distant or degraded access point rather than roaming to a closer, stronger AP. Caused by conservative client-side roaming algorithms and excessively large AP cells created by high transmit power.

One of the most common causes of poor Wi-Fi performance in enterprise environments. Addressed through a combination of transmit power reduction, minimum RSSI thresholds, and 802.11v BTM Requests.

Opportunistic Key Caching (OKC)

A mechanism complementary to 802.11r that caches the Pairwise Master Key (PMK) at the access point level. When a client returns to a previously visited AP, it can re-associate using the cached PMK without a full 802.1X exchange. Unlike 802.11r, OKC does not pre-distribute keys to neighbouring APs.

Useful in environments where clients frequently return to the same APs (e.g., retail store staff following regular routes). Should be enabled alongside 802.11r, not as a replacement for it.

RSSI Threshold

A configurable signal strength value (expressed in dBm) at which the WLAN controller takes action — either preventing new associations below the threshold (minimum association RSSI) or triggering a BTM Request or disassociation for existing clients (minimum operational RSSI).

Critical for addressing sticky client behaviour. For voice deployments, a minimum operational RSSI of -70 dBm is the standard recommendation. Setting this threshold too aggressively (e.g., -60 dBm) can cause excessive roaming events; too conservatively (e.g., -80 dBm) allows clients to degrade before roaming.

WMM AC_VO (Wi-Fi Multimedia Access Category Voice)

A QoS access category defined in the IEEE 802.11e amendment and Wi-Fi Alliance WMM certification that provides the highest priority queuing for voice traffic at the AP radio level. Maps to DSCP EF (Expedited Forwarding, DSCP 46) in the wired network.

Must be enabled on any SSID carrying VoIP traffic. Without WMM AC_VO, voice packets compete equally with data traffic at the AP radio queue, resulting in jitter and packet loss during periods of high network utilisation — including the brief period of increased overhead during a roaming event.

Adaptive 802.11r (Mixed-Mode FT)

A vendor-specific implementation of 802.11r that includes both standard RSN and FT Information Elements in AP beacon frames, allowing 802.11r-capable clients to use fast transition while legacy clients that do not support 802.11r can still associate using standard authentication.

The recommended default configuration for any enterprise SSID with a mixed device fleet. Eliminates the risk of legacy device incompatibility without any performance penalty for capable clients.

Exemplos práticos

A 400-room full-service hotel has deployed a new WLAN using 802.11ax (Wi-Fi 6) APs throughout all guest floors, conference facilities, and public areas. The hotel uses a cloud-managed WLAN controller. Staff use Wi-Fi calling on iOS and Android devices for internal communications, and guests frequently report dropped calls when moving between the lobby and restaurant areas. The existing SSID configuration has WPA3-Personal for guests and WPA2-Enterprise with 802.1X for staff. Neither SSID has fast roaming protocols enabled. How should the network architect approach this?

Step 1 — RF Validation: Before any protocol changes, conduct a post-installation RF survey to validate coverage. Target -65 dBm at all cell edges with 15–20% overlap. Verify that transmit power is not set to maximum — in a dense hotel environment, this almost certainly creates excessively large cells and sticky client conditions. Enable TPC targeting -67 dBm cell edge.

Step 2 — Staff SSID (WPA2-Enterprise / 802.1X): This is the highest priority. Enable 802.11r in Adaptive (Mixed) mode on the staff SSID. Configure the Mobility Domain to include all APs across the property. Enable 802.11k Neighbour Reports and 802.11v BTM Requests. Set a minimum operational RSSI of -70 dBm for voice, with Disassociation Imminent enabled at -75 dBm. Verify RADIUS server response times are under 100ms.

Step 3 — Guest SSID (WPA3-Personal): WPA3 with SAE (Simultaneous Authentication of Equals) supports fast transition via SAE-FT. Enable 802.11r Adaptive, 802.11k, and 802.11v on the guest SSID. Note that WPA3-Personal with 802.11r requires SAE-FT support on both the AP and client — verify this is supported on your cloud controller platform.

Step 4 — QoS: Configure DSCP EF marking for voice traffic on the staff SSID and ensure WMM AC_VO prioritisation is enabled. This is critical for maintaining voice quality during the brief transition period.

Step 5 — Validation: Use a Wi-Fi protocol analyser to capture a roaming event on both iOS and Android staff devices. Measure the actual handoff time. Target under 50ms. If handoff times are 50–150ms, investigate RADIUS latency. If over 150ms, check that 802.11r is actually being used (look for FT Authentication frames in the capture).

A large retail chain operates 120 stores, each with 8–12 APs managed by a centralised cloud WLAN controller. Each store uses a single SSID for both staff mobile devices (modern Android handsets running a warehouse management application) and legacy barcode scanners (Zebra TC51 series, approximately 40% of the device fleet, running Android 8.1). The WMS application is latency-sensitive but not voice. The scanners frequently lose connectivity when staff move between the stockroom and the shop floor, causing WMS session timeouts. How should fast roaming be configured?

Step 1 — Device Audit: Confirm 802.11r support on the Zebra TC51 running Android 8.1. Zebra's LifeGuard security update for Android 8.1 includes 802.11r support, but it must be explicitly enabled via Zebra's StageNow MDM tool or via the WLAN configuration profile. Do not assume it is enabled by default.

Step 2 — SSID Strategy: Given the mixed device fleet, enable Adaptive 802.11r on the existing SSID. This protects any devices that do not support 802.11r while enabling fast transition for capable devices. If the Zebra TC51 devices are confirmed to support 802.11r after the firmware audit, they will benefit from fast transition automatically.

Step 3 — Roaming Thresholds: For a WMS application (not voice), a roaming threshold of -72 to -75 dBm is appropriate. Set a minimum association RSSI of -80 dBm to prevent devices from associating with distant APs. Enable 802.11v BTM Requests to steer devices proactively.

Step 4 — Channel Planning: In a retail environment with metal shelving, RF propagation is highly directional and attenuated. Ensure that the stockroom-to-shop-floor transition area has adequate AP coverage with proper overlap. A common mistake is placing APs only in the sales floor and relying on signal bleed into the stockroom — this creates exactly the coverage gap that causes the observed session timeouts.

Step 5 — OKC: Enable Opportunistic Key Caching as a complement to 802.11r. If a device returns to a previously visited AP (common in store environments where staff follow regular routes), OKC allows fast re-association without a full 802.1X exchange, even for devices that do not support 802.11r.

Step 6 — WMS Session Timeout: Review the WMS application's TCP keepalive and session timeout settings. Even with fast roaming, a brief connectivity interruption during a roaming event can cause a TCP session to time out if the application's timeout is set too aggressively. Work with the WMS vendor to increase the session timeout to at least 30 seconds.

Questões práticas

Q1. A conference centre hosts events with up to 5,000 attendees. During a recent large event, the event coordinator reported that staff using Wi-Fi calling on iOS devices experienced dropped calls when moving between the main hall and the breakout rooms. The WLAN uses WPA2-Enterprise with 802.1X. 802.11r is enabled in strict mode. Post-event logs show that 23% of client associations during the event were on 2.4 GHz. What are the three most likely contributing factors to the dropped calls, and what specific changes would you make?

Dica: Consider the interaction between strict 802.11r mode, 2.4 GHz band characteristics, and high-density event environments. Think about what happens to cell boundaries when hundreds of devices are competing for airtime.

Ver resposta modelo

The three most likely contributing factors are: (1) Strict 802.11r mode causing legacy device failures — if any iOS devices are running older firmware that does not fully support FT, strict mode may cause association failures or fallback to slower authentication paths. Switch to Adaptive 802.11r immediately. (2) 23% of clients on 2.4 GHz — in a high-density event environment, 2.4 GHz cells are large and heavily congested. The limited non-overlapping channels (1, 6, 11) mean significant co-channel interference, which degrades RSSI readings and makes roaming decisions unreliable. Enable aggressive band steering to push capable clients to 5 GHz, and consider disabling 2.4 GHz radios entirely for event SSIDs if all staff devices support 5 GHz. (3) Cell boundary distortion under high load — in a 5,000-person event, the RF environment changes dramatically compared to an empty venue. High client density increases airtime utilisation and interference, effectively shrinking usable cell sizes. The roaming thresholds configured during the initial deployment may be too conservative for event conditions. Reduce AP transmit power to create tighter cells, and lower the minimum operational RSSI threshold to -68 dBm for event SSIDs to encourage earlier roaming. Additionally, verify that QoS with WMM AC_VO is enabled for the staff SSID to protect voice traffic from data congestion.

Q2. You are advising a 600-bed NHS hospital trust on upgrading their WLAN to support clinical mobility — nurses and doctors carrying iOS and Android devices running a clinical communications platform (similar to Vocera or Ascom). The trust's information security team has mandated that all clinical devices must use 802.1X with certificate-based EAP-TLS authentication. The trust also has a significant fleet of legacy nurse call handsets that do not support 802.11r. How do you architect the SSID and fast roaming configuration to meet both the clinical performance requirements and the security mandate?

Dica: Consider how to segment the device fleet across SSIDs while maintaining security compliance. Think about the RADIUS infrastructure requirements for EAP-TLS at scale, and how Mobility Domain boundaries interact with VLAN segmentation.

Ver resposta modelo

The correct architecture separates the device fleet into two SSIDs on the same physical infrastructure: (1) Clinical SSID (WPA2-Enterprise / EAP-TLS): For all modern iOS and Android clinical devices. Enable Adaptive 802.11r with FT-EAP, 802.11k Neighbour Reports, and 802.11v BTM Requests. Configure a dedicated Mobility Domain covering all clinical floor APs. Set minimum operational RSSI at -70 dBm with Disassociation Imminent at -75 dBm. Ensure the RADIUS infrastructure (Microsoft NPS or FreeRADIUS in an active-active cluster) is sized for EAP-TLS certificate validation — this is more computationally intensive than PEAP-MSCHAPv2. Target RADIUS response times under 80ms. (2) Legacy Nurse Call SSID: For legacy handsets that do not support 802.11r. Use WPA2-Personal with a complex PSK (or WPA2-Enterprise with PEAP if the handsets support it), with 802.11r disabled. Enable OKC to provide some key caching benefit. Keep this SSID on a separate VLAN from the clinical SSID. The Mobility Domain for the clinical SSID must not include APs serving the legacy SSID — this is both a security and a compatibility requirement. From a compliance perspective, this architecture satisfies NHS DSPT requirements by maintaining network segmentation between clinical and non-clinical traffic, and aligns with the principle of least privilege by ensuring legacy devices cannot access clinical data VLANs. Refer to the micro-segmentation guidance for detailed VLAN architecture recommendations.

Q3. A retail chain's IT director reports that since upgrading their WLAN controller firmware last month, warehouse staff using Android-based mobile terminals are experiencing 2–3 second connectivity gaps when crossing between the warehouse and the dispatch bay. Before the firmware upgrade, roaming was seamless. The WLAN configuration has not changed. 802.11r Adaptive, 802.11k, and 802.11v are all enabled. What is your diagnostic approach?

Dica: The firmware upgrade is the most significant recent change. Consider what aspects of the WLAN controller firmware could affect roaming behaviour without a configuration change. Think about Mobility Domain key distribution and PMK-R1 pre-distribution mechanisms.

Ver resposta modelo

The firmware upgrade is almost certainly the root cause, even though the configuration has not changed. The diagnostic approach is: (1) Check vendor release notes for the firmware version applied, specifically looking for changes to 802.11r key distribution, Mobility Domain handling, or PMK-R1 pre-distribution behaviour. Many firmware updates include changes to fast roaming implementation that are not prominently documented. (2) Capture a roaming event using a Wi-Fi protocol analyser. Determine whether FT Authentication frames are present in the capture. If they are absent, the Android devices are falling back to full 802.1X re-authentication — this would explain the 2–3 second gap. (3) Check the Mobility Domain configuration in the controller post-upgrade. Some firmware updates reset MDID values or change the default Mobility Domain scope. Verify that all APs in the warehouse and dispatch bay are in the same Mobility Domain. (4) Test with a known-good device: If an iOS device roams seamlessly between the same APs, the issue is Android-specific. Check whether the firmware update changed the BTM Request format or the Neighbour Report structure in a way that is incompatible with the Android OEM firmware on the mobile terminals. (5) Rollback test: If the above steps do not identify the cause, arrange a maintenance window to roll back the firmware to the previous version and test. If roaming is restored, raise a support case with the WLAN vendor with the protocol capture as evidence.