WPA, WPA2 e WPA3: Qual a Diferença e Qual Você Deve Usar?

Este guia de referência técnica e autoritário explora as diferenças arquitetônicas entre os protocolos de segurança WPA, WPA2 e WPA3. Ele fornece recomendações de implantação acionáveis para gerentes de TI e arquitetos de rede para proteger ambientes WiFi corporativos e de convidados, garantindo conformidade e desempenho ideal.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada: Evolução Arquitetônica

- WPA: O Patch de Emergência

- WPA2: A Base Corporativa

- WPA3: O Padrão Moderno

- Guia de Implementação: Protegendo o Ambiente Corporativo

- Redes Corporativas e de Funcionários

- WiFi de Convidados e Acesso Público

- Segmentação de Dispositivos IoT e Legados

- Melhores Práticas e Conformidade

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

Para gerentes de TI, arquitetos de rede e CTOs que operam em ambientes corporativos, a escolha do protocolo de segurança WiFi é uma decisão crítica de gerenciamento de riscos. À medida que locais em Hotelaria , Varejo , Saúde e Transporte expandem suas pegadas sem fio, a dependência de padrões de segurança desatualizados introduz vulnerabilidades significativas. Este guia de referência técnica fornece uma comparação definitiva das arquiteturas WPA, WPA2 e WPA3, detalhando suas bases criptográficas e implicações operacionais.

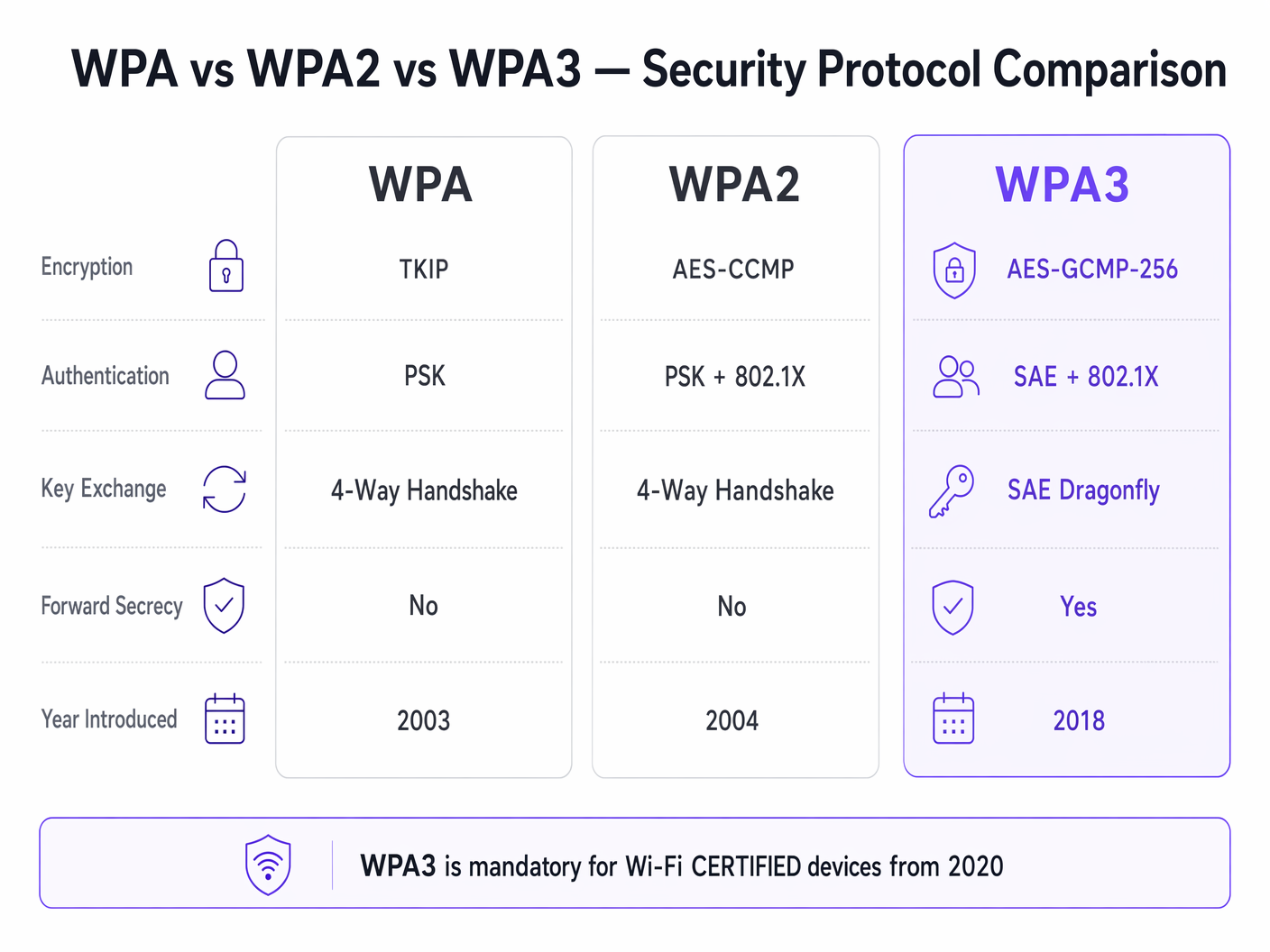

Embora o WPA2 tenha servido como padrão da indústria por quase duas décadas, suas vulnerabilidades estruturais — especificamente ataques de dicionário offline contra o handshake de quatro vias — tornaram necessária a transição para o WPA3. O WPA3 introduz a Autenticação Simultânea de Iguais (SAE) para eliminar esses riscos, juntamente com o Enhanced Open (OWE) para proteger redes de convidados não autenticadas. Para operadores corporativos, o mandato é claro: o WPA deve ser erradicado do ambiente, o WPA2-Enterprise permanece uma base viável para acesso corporativo, e o WPA3 deve ser implementado gradualmente para garantir a conformidade de longo prazo com os mandatos PCI DSS e GDPR. Este guia descreve os mecanismos técnicos por trás desses protocolos e fornece uma estratégia de implantação neutra em relação ao fornecedor para modernizar sua infraestrutura sem fio.

Análise Técnica Aprofundada: Evolução Arquitetônica

A evolução do WiFi Protected Access (WPA) reflete a corrida armamentista contínua entre segurança criptográfica e poder computacional. Compreender a mecânica subjacente de cada protocolo é essencial para projetar arquiteturas de rede resilientes.

WPA: O Patch de Emergência

Introduzido em 2003, o WPA foi projetado como uma resposta rápida à falha catastrófica do Wired Equivalent Privacy (WEP). A principal inovação do WPA foi o Temporal Key Integrity Protocol (TKIP), que gerava dinamicamente uma nova chave de criptografia de 128 bits para cada pacote. Isso abordou a vulnerabilidade de reutilização de chave estática do WEP. No entanto, como o WPA tinha que rodar em hardware WEP legado, o TKIP foi construído sobre o mesmo algoritmo de cifra de fluxo RC4. Em 2009, pesquisas criptográficas demonstraram ataques práticos contra o TKIP, tornando o WPA fundamentalmente inseguro. Em ambientes corporativos modernos, o WPA representa uma responsabilidade de segurança crítica e deve ser ativamente descontinuado.

WPA2: A Base Corporativa

Ratificado em 2004, o WPA2 introduziu uma mudança estrutural ao substituir o TKIP pelo Advanced Encryption Standard (AES) operando no Counter Mode com Cipher Block Chaining Message Authentication Code Protocol (CCMP). O AES é uma cifra de bloco robusta, e o CCMP fornece criptografia e validação de integridade de dados simultâneas. Esta arquitetura estabeleceu o WPA2 como o padrão dominante para redes corporativas.

No entanto, o WPA2 é bifurcado em dois modos operacionais distintos:

WPA2-Personal (PSK): Este modo depende de uma Chave Pré-Compartilhada (PSK). Cada dispositivo no Service Set Identifier (SSID) usa a mesma frase-senha para derivar chaves de sessão durante o handshake de quatro vias. A vulnerabilidade crítica aqui é que o handshake de quatro vias pode ser capturado passivamente. Os atacantes podem então submeter o handshake capturado a ataques de dicionário offline usando clusters de GPU de alto desempenho. Consequentemente, o WPA2-Personal oferece segurança mínima contra ataques direcionados se a frase-senha não tiver entropia suficiente.

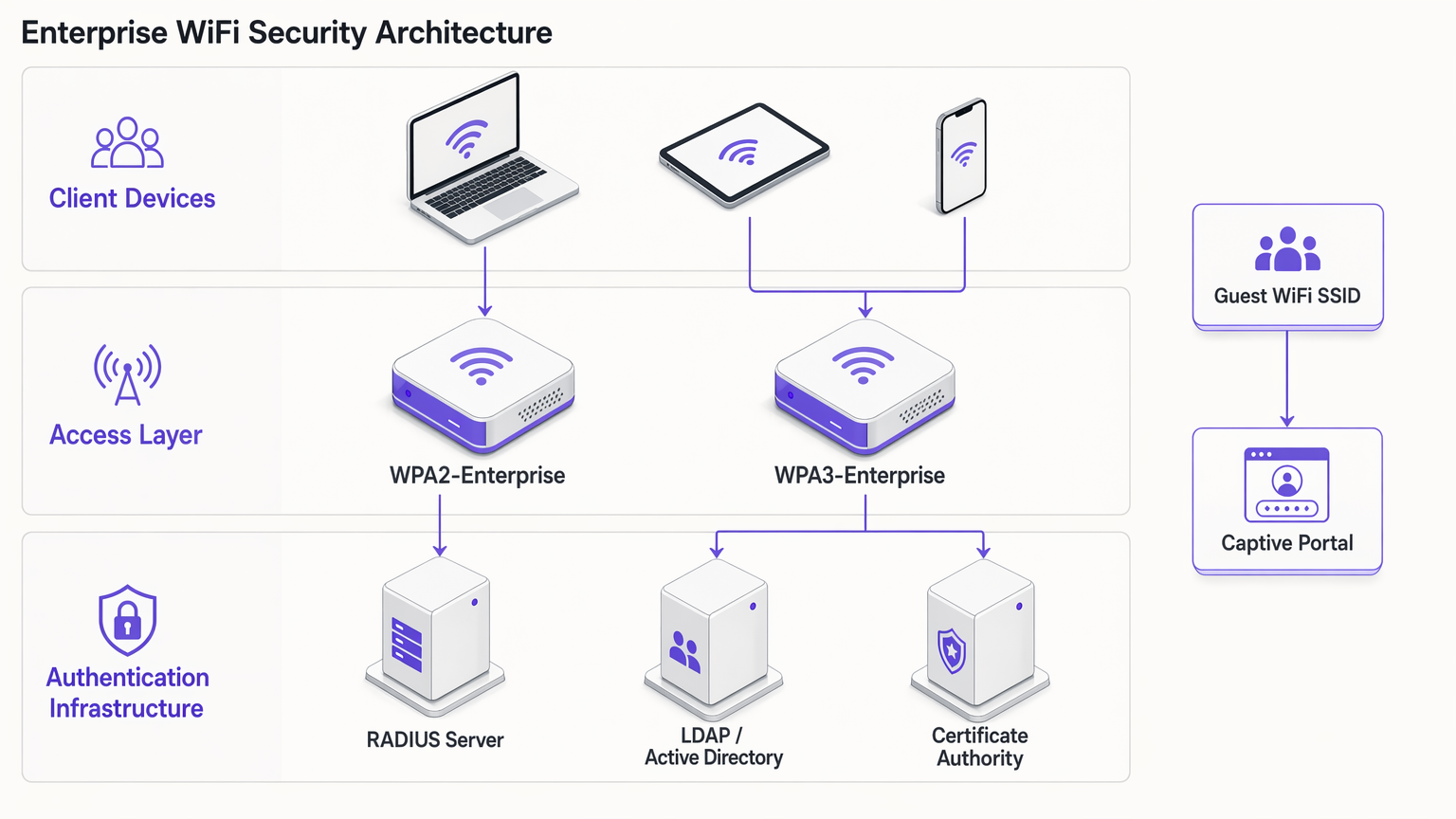

WPA2-Enterprise (802.1X): Em contraste, o WPA2-Enterprise utiliza IEEE 802.1X para controle de acesso à rede baseado em porta. Os dispositivos não compartilham uma frase-senha comum; em vez disso, eles se autenticam individualmente usando o Extensible Authentication Protocol (EAP). A autenticação é intermediada por um servidor RADIUS que se comunica com um serviço de diretório (por exemplo, Active Directory ou LDAP). Cada sessão autenticada recebe material de chave criptográfica exclusivo. Esta arquitetura mitiga os riscos associados a frases-senha compartilhadas e permanece o padrão de base para acesso à rede corporativa.

WPA3: O Padrão Moderno

Obrigatório para dispositivos Wi-Fi CERTIFIED desde julho de 2020, o WPA3 aborda as vulnerabilidades criptográficas expostas no WPA2 ao longo de sua vida útil.

WPA3-Personal (SAE): A característica definidora do WPA3-Personal é a substituição do vulnerável handshake de quatro vias pela Autenticação Simultânea de Iguais (SAE), também conhecido como handshake Dragonfly. SAE é um protocolo de prova de conhecimento zero. Ele requer interação ativa com o ponto de acesso para cada tentativa de autenticação, tornando os ataques de dicionário offline computacionalmente inviáveis. Isso neutraliza efetivamente a classe de vulnerabilidade KRACK (Key Reinstallation Attacks).

WPA3-Enterprise: O WPA3-Enterprise aprimora a segurança corporativa ao introduzir um conjunto de segurança opcional de 192 bits. Este modo utiliza AES-GCMP-256 para criptografia e HMAC-SHA-384 para integridade da mensagem, alinhando-se com o conjunto de algoritmos de segurança nacional comercial (CNSA) exigido para implantações governamentais e financeiras de alta segurança.

Sigilo de Encaminhamento: O WPA3 implementa o sigilo de encaminhamento gerando chaves de sessão efêmeras através do handshake SAE. Se um atacante registrar o tráfego criptografado e posteriormente comprometer a credencial de rede, ele não poderá descriptografar retroativamente o tráfego histórico. Este é um mecanismo crucial de redução de riscos para locais que processam dados sensíveis.

Enhanced Open (OWE): Para redes de convidados, o WPA3 introduz a Criptografia Sem Fio Oportunista (OWE). O OWE fornece criptografia não autenticada — os dispositivos se conectam sem uma senha, mas o tráfego entre o dispositivo e o ponto de acesso é criptografado individualmente. Isso elimina a escuta passiva em redes de convidados abertas sem introduzindo atrito na conexão.

Guia de Implementação: Protegendo o Ambiente Corporativo

A implantação de segurança WiFi moderna exige uma abordagem segmentada, equilibrando os requisitos rigorosos de acesso corporativo com as realidades operacionais de redes de convidados e dispositivos IoT legados.

Redes Corporativas e de Funcionários

Para redes internas, o objetivo é uma validação de identidade forte e criptografia robusta.

- Exija Autenticação 802.1X: Implemente WPA2-Enterprise ou WPA3-Enterprise. Nunca use WPA2-Personal para redes de funcionários.

- Implemente Métodos EAP Fortes: Utilize EAP-TLS (Transport Layer Security) sempre que possível, pois requer certificados de cliente e servidor, proporcionando o mais alto nível de garantia. Se a implantação de certificados for impraticável, PEAP-MSCHAPv2 pode ser usado, desde que o certificado do servidor RADIUS seja estritamente validado pelos clientes.

- Habilite o Modo de Transição WPA3: Se seus pontos de acesso suportam WPA3, habilite o modo de transição. Isso permite que clientes compatíveis com WPA3 se beneficiem de SAE e sigilo de encaminhamento, mantendo a conectividade para clientes WPA2 legados. Monitore os logs do RADIUS para rastrear a taxa de migração de dispositivos cliente.

WiFi de Convidados e Acesso Público

As redes de convidados apresentam um desafio único: equilibrar segurança, conformidade e experiência do usuário. A abordagem tradicional de transmitir uma senha WPA2-Personal compartilhada é insegura e não está em conformidade com as regulamentações de privacidade de dados, pois não oferece visibilidade da identidade do usuário.

- Implante Captive Portals: Implemente um SSID aberto ou um SSID WPA2/WPA3-Personal integrado a um captive portal. Isso garante que os usuários devem se autenticar e aceitar os termos e condições antes de obter acesso à rede.

- Aproveite Provedores de Identidade: Utilize plataformas como Purple para gerenciar a autenticação de convidados. Purple pode atuar como um provedor de identidade gratuito para serviços como OpenRoaming sob a licença Connect, simplificando o acesso enquanto captura dados primários consentidos para WiFi Analytics .

- Habilite OWE: Se sua infraestrutura suportar, habilite a Criptografia Sem Fio Oportunista (OWE) no SSID de convidado aberto. Isso criptografa o tráfego de convidados contra a interceptação passiva sem exigir que os usuários insiram uma senha, melhorando significativamente a postura de segurança do ambiente de Guest WiFi .

Segmentação de Dispositivos IoT e Legados

Muitos dispositivos IoT — como terminais de ponto de venda legados, sistemas de gerenciamento de edifícios e câmeras IP — não suportam WPA3 ou autenticação 802.1X.

- Isole Dispositivos Legados: Não degrade a segurança de suas redes primárias para acomodar dispositivos legados. Em vez disso, crie VLANs e SSIDs dedicados especificamente para hardware IoT.

- Implemente MPSK/PPSK: Onde suportado pelo seu fornecedor, use Multi Pre-Shared Key (MPSK) ou Private Pre-Shared Key (PPSK) para redes IoT. Isso atribui uma senha WPA2 exclusiva a cada dispositivo IoT individual, limitando o raio de impacto se um único dispositivo for comprometido.

- Restrinja o Movimento Lateral: Aplique regras de firewall rigorosas às VLANs IoT, permitindo apenas a comunicação de saída necessária e bloqueando o movimento lateral para sub-redes corporativas.

Melhores Práticas e Conformidade

Manter um ambiente sem fio seguro exige disciplina operacional contínua.

- Gerenciamento do Ciclo de Vida do Certificado: Em implantações WPA2/WPA3-Enterprise, certificados RADIUS expirados são uma causa primária de interrupções de rede. Implemente a renovação automatizada de certificados e monitore rigorosamente as datas de expiração.

- Detecção de APs Maliciosos: Utilize os recursos do Sistema de Prevenção de Intrusão Sem Fio (WIPS) de seus pontos de acesso para detectar e neutralizar pontos de acesso maliciosos que transmitem seus SSIDs corporativos.

- Conformidade com PCI DSS 4.0: Para ambientes que processam dados de cartão de pagamento, WPA2-Personal é geralmente insuficiente. O PCI DSS exige criptografia forte e controle de acesso. WPA2-Enterprise ou WPA3-Enterprise com métodos EAP robustos é necessário para manter a conformidade.

- Auditoria Regular: Conduza auditorias trimestrais de sua infraestrutura sem fio, verificando versões de firmware, configurações criptográficas e a segmentação de dispositivos IoT.

Solução de Problemas e Mitigação de Riscos

Ao fazer a transição para WPA3 ou gerenciar ambientes mistos, modos de falha específicos surgem comumente:

- Problemas de Compatibilidade do Cliente: Alguns clientes legados podem falhar ao se conectar a um SSID operando no Modo de Transição WPA3 devido a uma implementação de driver deficiente. Se isso ocorrer, pode ser necessário manter um SSID separado apenas WPA2 para dispositivos legados até que possam ser desativados.

- Erros de Tempo Limite 802.1X: Tempos limite de autenticação em WPA2/WPA3-Enterprise são frequentemente causados por latência entre o servidor RADIUS e o serviço de diretório, ou por suplicantes de cliente mal configurados que falham ao validar o certificado do servidor. Garanta que os servidores RADIUS estejam geograficamente próximos aos pontos de acesso e que os armazenamentos de confiança do cliente estejam configurados corretamente.

- Incompatibilidade de PMF: Protected Management Frames (PMF) são obrigatórios em WPA3 e altamente recomendados em WPA2 para prevenir ataques de desautenticação. No entanto, alguns clientes WPA2 mais antigos não suportam PMF e falharão ao associar se o PMF for definido como 'Obrigatório'. Defina o PMF como 'Opcional' durante a fase de transição.

ROI e Impacto nos Negócios

Atualizar os protocolos de segurança sem fio não é meramente um exercício técnico; ele entrega valor de negócio tangível:

- Mitigação de Riscos: A transição para WPA3 e WPA2-Enterprise reduz significativamente a probabilidade de uma violação sem fio bem-sucedida, mitigando os danos financeiros e de reputação associados à exfiltração de dados.

- Garantia de Conformidade: O alinhamento com os padrões criptográficos modernos garante a conformidade com PCI DSS, GDPR e regulamentações específicas da indústria, evitando multas regulatórias e simpsimplificando os processos de auditoria.

- Eficiência Operacional: A implementação de gerenciamento automatizado de certificados e autenticação 802.1X reduz a sobrecarga operacional associada ao gerenciamento de senhas compartilhadas e à solução de problemas de conectividade.

- Experiência Aprimorada para Convidados: A implantação de OWE e autenticação de Captive Portal sem interrupções por meio de plataformas como Purple melhora a experiência do convidado, fornecendo conectividade segura e sem atritos, impulsionando taxas de adoção mais altas e captura de dados mais rica para iniciativas de marketing. Veja Os 10 Melhores Exemplos de Página de Boas-Vindas de WiFi (e o que os faz funcionar) para obter insights sobre como otimizar o fluxo de autenticação.

Ouça nosso briefing abrangente sobre WPA, WPA2 e WPA3 para obter mais insights:

Termos-Chave e Definições

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundation of WPA2/WPA3-Enterprise, requiring a RADIUS server to validate individual user or device credentials before granting network access.

AES-CCMP

Advanced Encryption Standard with Counter Mode CBC-MAC Protocol. A robust encryption protocol introduced in WPA2.

The standard encryption mechanism that replaced the vulnerable TKIP, providing both data confidentiality and integrity.

EAP-TLS

Extensible Authentication Protocol - Transport Layer Security. An authentication method that requires both client and server certificates.

Considered the gold standard for enterprise WiFi authentication, as it eliminates reliance on passwords and prevents credential theft.

Four-Way Handshake

The process used in WPA2-Personal to derive encryption keys from the Pre-Shared Key (PSK) and establish a secure session.

The primary vulnerability point in WPA2-Personal, as it can be captured and subjected to offline dictionary attacks.

Opportunistic Wireless Encryption (OWE)

A WPA3 feature that provides unauthenticated encryption for open WiFi networks.

Crucial for securing guest WiFi environments, preventing passive eavesdropping without requiring users to enter a password.

RADIUS

Remote Authentication Dial-In User Service. A networking protocol that provides centralised Authentication, Authorization, and Accounting (AAA) management.

The core infrastructure component required to deploy WPA2-Enterprise or WPA3-Enterprise, brokering authentication between the access point and the directory service.

Simultaneous Authentication of Equals (SAE)

A secure key establishment protocol used in WPA3-Personal, replacing the four-way handshake.

Prevents offline dictionary attacks by requiring active interaction for every authentication attempt, securing networks even with weak passwords.

TKIP

Temporal Key Integrity Protocol. An older encryption protocol introduced with WPA to replace WEP.

Now considered highly vulnerable and deprecated. Its presence on a network indicates a severe security risk.

Estudos de Caso

A 200-room hotel needs to upgrade its wireless infrastructure. The current setup uses a single WPA2-Personal SSID for both guests and hotel staff (housekeeping tablets, maintenance devices). Guests are given a password printed on their keycard sleeve. How should the IT manager redesign this architecture for security and compliance?

The IT manager must segment the network into distinct SSIDs mapped to separate VLANs.

- Staff Network: Create a hidden SSID for staff devices using WPA2-Enterprise or WPA3-Enterprise (802.1X). Housekeeping tablets and maintenance devices should authenticate using client certificates (EAP-TLS) managed via a Mobile Device Management (MDM) solution. This eliminates shared passwords and allows individual device revocation.

- Guest Network: Create an open SSID utilising WPA3 Enhanced Open (OWE) if hardware permits, ensuring encrypted transit without a password. Integrate this with a captive portal via a platform like Purple to handle terms of service acceptance and capture consented identity data for marketing analytics.

- IoT Network: Create a dedicated SSID for legacy hotel systems (e.g., smart thermostats) using WPA2-Personal with Multi Pre-Shared Key (MPSK), assigning a unique password to each device type, and restricting this VLAN from accessing the internet or corporate subnets.

A large retail chain is deploying new point-of-sale (POS) terminals across 50 locations. The network architect must ensure the wireless deployment complies with PCI DSS 4.0 requirements. The existing network uses WPA2-Personal with a complex, frequently rotated passphrase. Is this sufficient?

No, relying on WPA2-Personal is insufficient for PCI DSS compliance in a modern retail environment, regardless of password complexity or rotation frequency. The network architect must deploy WPA2-Enterprise or WPA3-Enterprise for the POS network.

- Authentication: Implement 802.1X authentication using a RADIUS server. Each POS terminal must be provisioned with a unique client certificate (EAP-TLS) to authenticate to the network.

- Encryption: Ensure the network is configured to use AES-CCMP (WPA2) or AES-GCMP (WPA3). TKIP must be explicitly disabled on the wireless controller.

- Segmentation: The POS SSID must be mapped to a highly restricted VLAN that only permits traffic to the payment processing gateways. It must be completely isolated from the store's corporate and guest networks.

Análise de Cenário

Q1. Your organisation is migrating from WPA2-Personal to WPA3-Enterprise for the corporate network. During the rollout, several older laptops running outdated wireless drivers are unable to connect to the new SSID, even when configured with the correct certificates. What is the most secure interim solution?

💡 Dica:Consider the impact of downgrading the primary corporate network versus isolating the problem devices.

Mostrar Abordagem Recomendada

Create a temporary, hidden WPA2-Enterprise SSID specifically for the legacy laptops, mapped to the same corporate VLAN. Do not downgrade the primary SSID to WPA2-Personal or disable WPA3. Prioritise updating the wireless drivers or replacing the network cards on the legacy laptops to fully decommission the temporary WPA2-Enterprise SSID as quickly as possible.

Q2. A hospital IT director wants to secure the public guest WiFi network. They propose implementing WPA2-Personal with a password displayed on digital signage in the waiting areas to prevent drive-by eavesdropping. Why is this approach flawed, and what is the recommended alternative?

💡 Dica:Evaluate the security value of a publicly broadcast password and the compliance requirements for guest identity.

Mostrar Abordagem Recomendada

Broadcasting a WPA2-Personal password provides negligible security, as anyone in range can capture the four-way handshake and decrypt traffic if they know the password (which is publicly displayed). Furthermore, it provides no visibility into user identity, complicating incident response and compliance. The recommended alternative is to deploy an open SSID with WPA3 Enhanced Open (OWE) to encrypt transit traffic without a password, integrated with a captive portal to authenticate users, accept terms of service, and capture identity data.

Q3. You are auditing a retail environment and discover that the wireless barcode scanners in the warehouse are connecting via WPA (TKIP) because their firmware cannot be updated to support WPA2. The warehouse manager refuses to replace the scanners due to budget constraints. How do you mitigate this risk?

💡 Dica:Focus on network segmentation and access control when dealing with insecure legacy hardware.

Mostrar Abordagem Recomendada

The risk must be contained through strict network segmentation. Move the barcode scanners to a dedicated, isolated VLAN with its own hidden SSID. Implement stringent firewall rules on the router/firewall that only permit the scanners to communicate with the specific inventory management server on the required ports. Block all internet access and all lateral movement to other corporate subnets from the scanner VLAN.