Melhores Práticas para Proteger Redes Escolares K-12 com NAC

Este guia de referência técnica fornece estratégias acionáveis para líderes de TI arquitetarem, implementarem e gerirem o Controlo de Acesso à Rede (NAC) em ambientes escolares K-12. Abrange tópicos essenciais, desde a autenticação 802.1X e segmentação de VLAN até ao tratamento de dispositivos IoT com MAB e MPSK, garantindo uma proteção e conformidade robustas.

Listen to this guide

View podcast transcript

- Resumo Executivo

- Análise Técnica Detalhada

- O Protocolo 802.1X e Métodos EAP

- Padrões de Segurança Wireless: WPA3-Enterprise

- Arquitetura de Segmentação de Rede

- Guia de Implementação

- Fase 1: Descoberta e Auditoria

- Fase 2: Implementação da Infraestrutura RADIUS

- Fase 3: Modo de Monitorização

- Fase 4: Aplicação e Segmentação

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- Modos de Falha Comuns

- ROI e Impacto no Negócio

Resumo Executivo

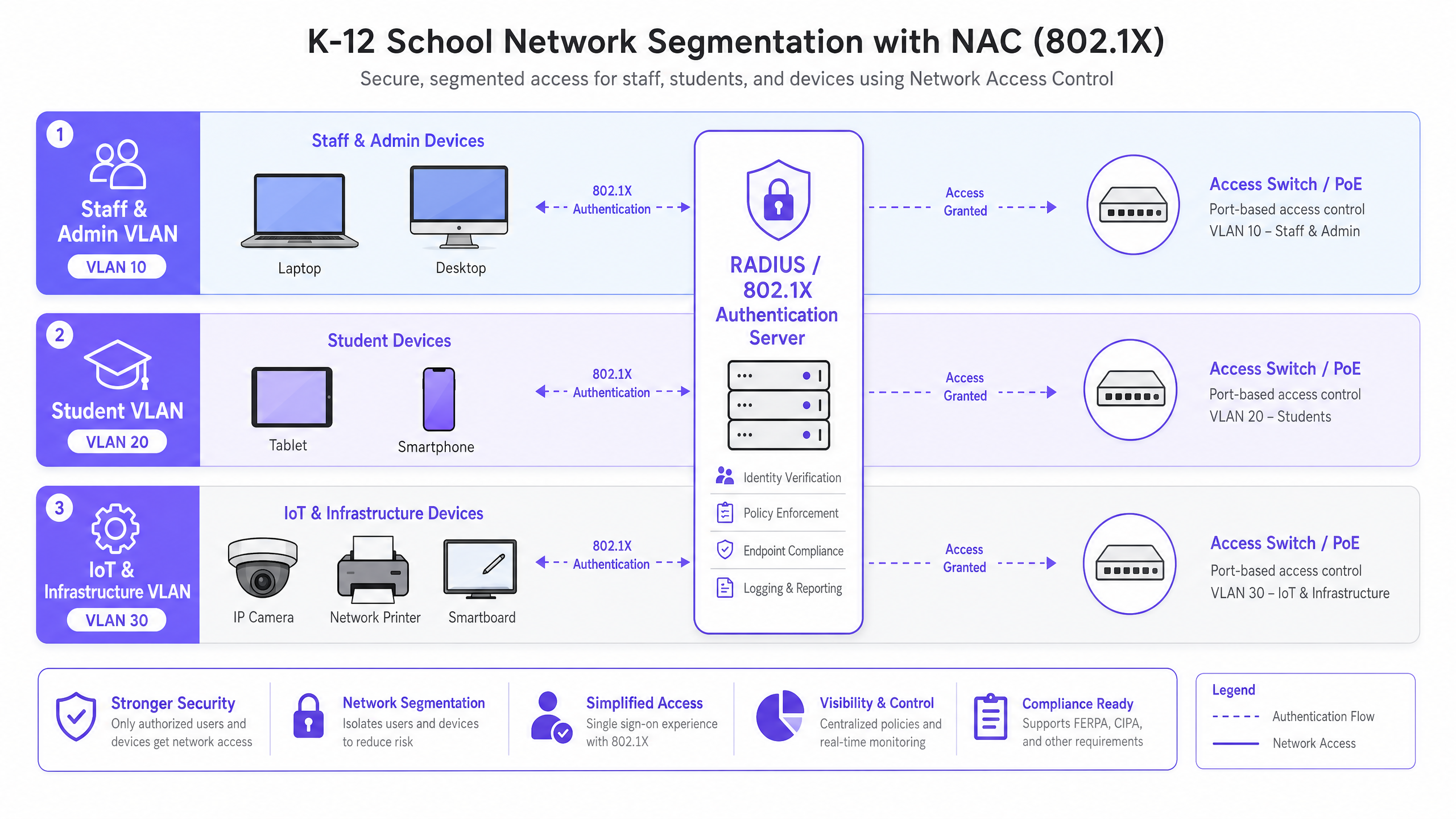

Proteger uma rede escolar K-12 é fundamentalmente um exercício de mitigação de riscos, gestão de identidades e conformidade. Os líderes de TI enfrentam o desafio complexo de fornecer acesso contínuo a uma base de utilizadores altamente diversificada — funcionários, alunos, visitantes e contratados — enquanto simultaneamente protegem uma gama cada vez maior de dispositivos IoT, como quadros interativos e câmaras de segurança. O Controlo de Acesso à Rede (NAC) impulsionado pelo IEEE 802.1X fornece a base arquitetónica para uma segmentação de rede robusta, garantindo que os dispositivos são autenticados, autorizados e isolados apropriadamente antes de lhes ser concedido acesso à rede.

Este guia fornece um quadro técnico abrangente para a implementação de NAC em ambientes educacionais. Detalha as melhores práticas para integração RADIUS, arquitetura VLAN, verificação de postura de endpoints e integração segura de convidados. Ao implementar estas estratégias, os diretores de operações de instalações e arquitetos de rede podem reduzir significativamente a sua superfície de ataque, proteger dados sensíveis de salvaguarda e manter uma conformidade rigorosa com padrões regulatórios como o GDPR e o CIPA, tudo sem comprometer a eficiência operacional da escola.

Análise Técnica Detalhada

Na sua essência, o NAC opera com base no princípio de confiança zero na extremidade da rede. Quando um dispositivo (o suplicante) se conecta a um switch de acesso ou ponto de acesso sem fios (o autenticador), é colocado num estado restrito. O autenticador encaminha as credenciais para um servidor de autenticação (tipicamente um servidor RADIUS) usando o protocolo 802.1X. Somente após autenticação bem-sucedida e avaliação de política é que o dispositivo é atribuído à VLAN apropriada com listas de controlo de acesso (ACLs) específicas aplicadas.

O Protocolo 802.1X e Métodos EAP

A estrutura do Extensible Authentication Protocol (EAP) fornece o mecanismo de transporte para vários métodos de autenticação dentro do 802.1X. Num ambiente K-12, as implementações mais comuns são:

- PEAP-MSCHAPv2: Frequentemente usado para dispositivos de funcionários e alunos que autenticam contra credenciais do Active Directory. Embora mais fácil de implementar, é vulnerável ao roubo de credenciais se o certificado do servidor não for estritamente validado pelo cliente.

- EAP-TLS: O padrão de ouro para segurança empresarial. Baseia-se na autenticação mútua baseada em certificados, eliminando completamente a necessidade de palavras-passe. Isto é altamente recomendado para dispositivos geridos (como Chromebooks emitidos pela escola ou portáteis de funcionários) onde uma solução de Infraestrutura de Chave Pública (PKI) ou Gestão de Dispositivos Móveis (MDM) pode provisionar automaticamente os certificados necessários.

Padrões de Segurança Wireless: WPA3-Enterprise

Para redes sem fios, o WPA3-Enterprise é a referência atual. Exige o uso de Protected Management Frames (PMF) para prevenir ataques de desautenticação e oferece um modo de segurança de 192 bits para ambientes altamente sensíveis (por exemplo, a rede de funcionários/administração). Para redes de alunos onde o WPA3-Enterprise pode ser demasiado complexo para cenários BYOD, o WPA3-Personal com Simultaneous Authentication of Equals (SAE) oferece proteção robusta contra ataques de dicionário offline, uma melhoria significativa em relação ao padrão WPA2-PSK mais antigo.

Arquitetura de Segmentação de Rede

O NAC eficaz depende de uma segmentação de rede rigorosa. Uma arquitetura de rede plana é uma vulnerabilidade crítica. Uma implementação K-12 padrão deve, no mínimo, implementar a seguinte estrutura VLAN:

- VLAN de Funcionários e Administração: Acesso total a recursos internos, sistemas MIS e à internet. Movimento lateral altamente restrito a partir de outras VLANs.

- VLAN de Alunos: Acesso à internet filtrado com filtragem de conteúdo rigorosa aplicada. Sem acesso a recursos de funcionários ou interfaces de gestão.

- VLAN de IoT e Infraestrutura: Alojamento de quadros interativos, câmaras IP e sistemas de gestão de edifícios. Esta VLAN não deve ter acesso à internet de saída, a menos que explicitamente exigido por um dispositivo específico, e deve ser isolada das VLANs de utilizadores.

- VLAN de Convidados: Acesso apenas à internet, isolada de todas as redes internas, tipicamente precedida por um Captive Portal para aceitação de termos e captura de identidade.

Guia de Implementação

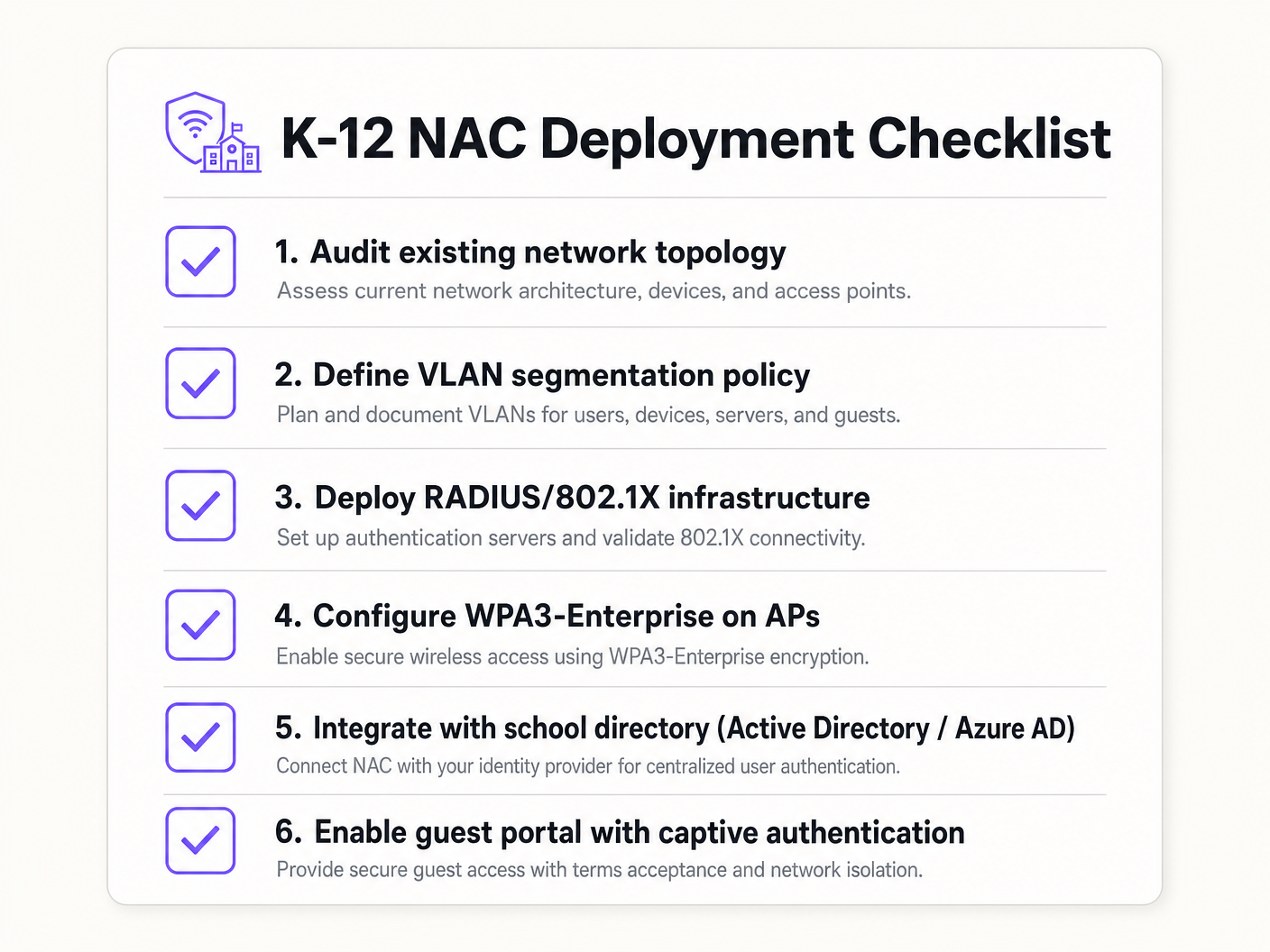

A implementação de NAC requer uma abordagem faseada e metódica para evitar a interrupção das operações educacionais.

Fase 1: Descoberta e Auditoria

Antes de implementar qualquer aplicação, realize uma auditoria de rede abrangente. Use ferramentas para descobrir todos os dispositivos conectados, identificar TI sombra (switches ou pontos de acesso não autorizados) e documentar o estado atual da rede. Esta fase é crucial para construir listas brancas precisas de MAC Authentication Bypass (MAB) para dispositivos legados.

Fase 2: Implementação da Infraestrutura RADIUS

Implemente a sua infraestrutura RADIUS. Se estiver a usar o Active Directory no local, o Network Policy Server (NPS) é uma escolha comum. Para ambientes centrados na cloud (Azure AD, Google Workspace), as soluções RADIUS na cloud oferecem integração simplificada. Certifique-se de que o servidor RADIUS está corretamente configurado para comunicar com o seu serviço de diretório e que as regras da firewall permitem o tráfego LDAP/LDAPS.

Fase 3: Modo de Monitorização

Ative o 802.1X em switches de acesso e controladores sem fios em modo de monitorização (por vezes chamado modo aberto). Neste estado, o autenticador avalia as credenciais 802.1X e regista o resultado, mas não bloqueia o acesso se a autenticação falhar. Isto permite que as equipas de TI identifiquem dispositivos mal configurados, certificados em falta ou equipamentos legados que requerem MAB, sem causar interrupções na rede.

Fase 4: Aplicação e Segmentação

Assim que os registos do modo de monitorização mostrarem uma alta taxa de sucesso e todas as exceções tiverem sido contabilizadas, comece a aplicar o 802.Autenticação 1X. Implemente isto em fases — começando com um grupo piloto (por exemplo, o departamento de TI), depois expandindo para o pessoal e, finalmente, para os alunos. Implemente a atribuição dinâmica de VLAN via atributos RADIUS (Tunnel-Type, Tunnel-Medium-Type, Tunnel-Private-Group-ID) para garantir que os utilizadores são colocados no segmento de rede correto com base na sua pertença a grupos de diretório.

Melhores Práticas

- Implementar MAB e MPSK para IoT: Dispositivos legados e endpoints IoT sem interface gráfica frequentemente não possuem suplicantes 802.1X. Utilize o MAC Authentication Bypass (MAB) para equipamentos legados, mas prefira o Multi-PSK (MPSK) para dispositivos IoT modernos. O MPSK atribui uma chave pré-partilhada única a cada dispositivo, garantindo que, se uma chave for comprometida, o resto da rede permanece seguro. Para um guia de configuração detalhado, consulte o guia Gerir a Segurança de Dispositivos IoT com NAC e MPSK .

- Impor Verificação de Postura de Endpoint: Vá além da autenticação simples, integrando verificações de postura. Antes de conceder acesso, a solução NAC deve verificar se o endpoint possui software antivírus ativo, está totalmente atualizado e tem a encriptação de disco ativada. Dispositivos não conformes devem ser colocados numa VLAN de remediação.

- Integrar Acesso de Convidado com Analytics: As redes de convidados devem ser isoladas e conformes. A integração de uma plataforma como Guest WiFi garante que o acesso de visitantes é seguro, compatível com o GDPR e fornece WiFi Analytics valiosos para entender o uso do local e o fluxo de pessoas.

- Utilizar Autenticação Baseada em Certificados (EAP-TLS) Sempre que Possível: Para dispositivos geridos, o EAP-TLS elimina a dependência de palavras-passe, reduzindo significativamente o risco de roubo de credenciais e ataques de phishing.

Resolução de Problemas e Mitigação de Riscos

Modos de Falha Comuns

- Erros de Confiança de Certificado: Se os utilizadores BYOD forem solicitados a aceitar um certificado de servidor não fidedigno durante a autenticação PEAP, isso ensina-os a ignorar avisos de segurança, criando uma enorme vulnerabilidade de phishing. Mitigação: Utilize sempre um certificado assinado por uma Autoridade de Certificação (CA) publicamente fidedigna para o servidor RADIUS, ou garanta que o certificado raiz da CA interna é enviado para todos os dispositivos geridos via MDM.

- Falhas na Integração de Diretório: A autenticação RADIUS falhará se o servidor não conseguir comunicar com o serviço de diretório (por exemplo, os controladores de domínio AD estão inacessíveis, ou a palavra-passe da conta de serviço expirou). Mitigação: Implemente servidores RADIUS redundantes e monitorize continuamente a saúde da integração de diretório.

- O 'Problema da Impressora' (Bloqueio de Dispositivos Legados): A imposição de 802.1X sem uma lista branca MAB completa irá desconectar imediatamente impressoras legadas, equipamentos AV e smartboards mais antigos. Mitigação: A fase de modo de monitorização é crítica. Não avance para a imposição até que todos os dispositivos não autenticadores tenham sido identificados e perfilados.

ROI e Impacto no Negócio

Embora o NAC seja principalmente um investimento em segurança e conformidade, ele oferece valor de negócio mensurável:

- Mitigação de Riscos: O custo financeiro e reputacional de uma violação de dados envolvendo registos de alunos é catastrófico. O NAC reduz drasticamente a superfície de ataque e previne o movimento lateral, contendo potenciais violações.

- Eficiência Operacional: A atribuição dinâmica de VLAN reduz a sobrecarga administrativa de configurar manualmente as portas do switch. O pessoal de TI gasta menos tempo a gerir VLANs e mais tempo em iniciativas estratégicas.

- Garantia de Conformidade: Uma implementação robusta de NAC fornece os registos de auditoria e os controlos de acesso necessários para demonstrar conformidade com o GDPR, CIPA e regulamentos locais de salvaguarda, simplificando auditorias e reduzindo a exposição legal.

Key Definitions

Network Access Control (NAC)

A security architecture that enforces policy on devices attempting to access a network, ensuring only authenticated and compliant devices are granted entry.

Essential for IT teams to prevent unauthorized access and segment network traffic based on user roles (e.g., staff vs. student).

IEEE 802.1X

The IEEE standard for port-based Network Access Control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol that allows switches and access points to verify user identity before granting network access.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The 'brain' of the NAC deployment, responsible for verifying credentials against a directory (like Active Directory) and assigning VLANs.

MAC Authentication Bypass (MAB)

A technique used to authenticate devices that do not support 802.1X by using their MAC address as the credential against a pre-approved whitelist.

Crucial for allowing legacy devices like older printers and smartboards onto the network without compromising the 802.1X requirement for modern devices.

Multi-PSK (MPSK)

A wireless security feature that allows multiple unique Pre-Shared Keys to be used on a single SSID, with each key assigning specific network policies or VLANs.

The best practice for securing modern IoT devices that cannot perform 802.1X authentication, isolating them securely.

Dynamic VLAN Assignment

The process where a RADIUS server instructs the switch or access point to place an authenticated user into a specific VLAN based on their directory group membership.

Reduces administrative overhead by allowing a single SSID or switch port configuration to serve multiple user types securely.

EAP-TLS (Extensible Authentication Protocol - Transport Layer Security)

An 802.1X authentication method that requires mutual certificate authentication between the client and the server, eliminating the use of passwords.

The most secure authentication method, highly recommended for school-issued managed devices to prevent credential theft.

Endpoint Posture Checking

The process of evaluating a device's security state (e.g., antivirus status, OS patch level) before granting it network access.

Ensures that even authenticated users cannot introduce malware into the network via compromised or unpatched devices.

Worked Examples

A 1500-student secondary school needs to deploy 200 new wireless environmental sensors across the campus. These sensors only support WPA2-Personal and do not have an 802.1X supplicant. How should the network architect secure these devices without compromising the main network?

The architect should deploy a dedicated hidden SSID for IoT devices and implement Multi-PSK (MPSK). Each sensor (or group of sensors) is assigned a unique, complex pre-shared key. The wireless controller or RADIUS server is configured to map these specific keys to the isolated 'IoT & Infrastructure VLAN'. This VLAN must have strict ACLs applied, denying all access to the Staff and Student VLANs, and restricting outbound internet access only to the specific cloud endpoints required by the environmental sensors.

During the rollout of 802.1X (PEAP-MSCHAPv2) for BYOD student devices, the IT helpdesk is overwhelmed with tickets from students reporting that their devices are warning them about an 'untrusted network certificate'. How should this be resolved?

The issue occurs because the RADIUS server is using a certificate signed by the school's internal, private Certificate Authority (CA), which the BYOD devices do not natively trust. The immediate fix is to replace the RADIUS server's certificate with one issued by a widely recognized public CA (e.g., DigiCert, Let's Encrypt). Long-term, the school should implement an onboarding portal that securely configures the supplicant and installs the necessary trust anchors before the device attempts to connect.

Practice Questions

Q1. A school district is migrating its directory services entirely to Google Workspace and phasing out on-premises Active Directory. They currently use NPS for RADIUS. What architectural change is required to maintain 802.1X authentication for their fleet of managed Chromebooks?

Hint: Consider how Chromebooks authenticate natively and what infrastructure is needed when AD is removed.

View model answer

The district should migrate to a cloud RADIUS provider (e.g., SecureW2, Foxpass) that integrates natively with Google Workspace, or utilize Google's own Cloud RADIUS capabilities if available in their licensing tier. They should configure the Chromebooks via the Google Admin Console to use EAP-TLS, leveraging device certificates automatically provisioned by Google's certificate management, completely removing the reliance on passwords and on-premises NPS servers.

Q2. During a network audit, the IT team discovers a consumer-grade wireless router plugged into a classroom wall port, broadcasting a hidden SSID. How does a properly configured NAC solution prevent this shadow IT from compromising the network?

Hint: Think about what happens at the switch port level when an unmanaged device is connected.

View model answer

With 802.1X enforced on the wired switch ports, the consumer router will fail authentication because it lacks valid credentials or a certificate. The switch port will either remain in an unauthorized state (blocking all traffic) or dynamically assign the port to an isolated remediation VLAN. Additionally, enterprise NAC solutions can detect the presence of NAT or multiple MAC addresses behind a single port, triggering an automatic port shutdown to isolate the rogue device.

Q3. A venue operations director at a large educational campus wants to provide seamless WiFi access for visiting parents during a sports tournament, but the IT team is concerned about GDPR compliance and network security. What is the recommended approach?

Hint: Consider the balance between ease of access and the legal requirements for capturing user data.

View model answer

The IT team should provision a dedicated Guest VLAN that is strictly isolated from all internal resources and has internet-only access. They should deploy a captive portal solution, such as Purple's Guest WiFi platform, to handle onboarding. This ensures that visitors must accept the terms and conditions and provide explicit consent for data processing before gaining access, satisfying GDPR requirements while keeping the core network secure.