Otimizar o WiFi de Hotéis para Viajantes de Negócios

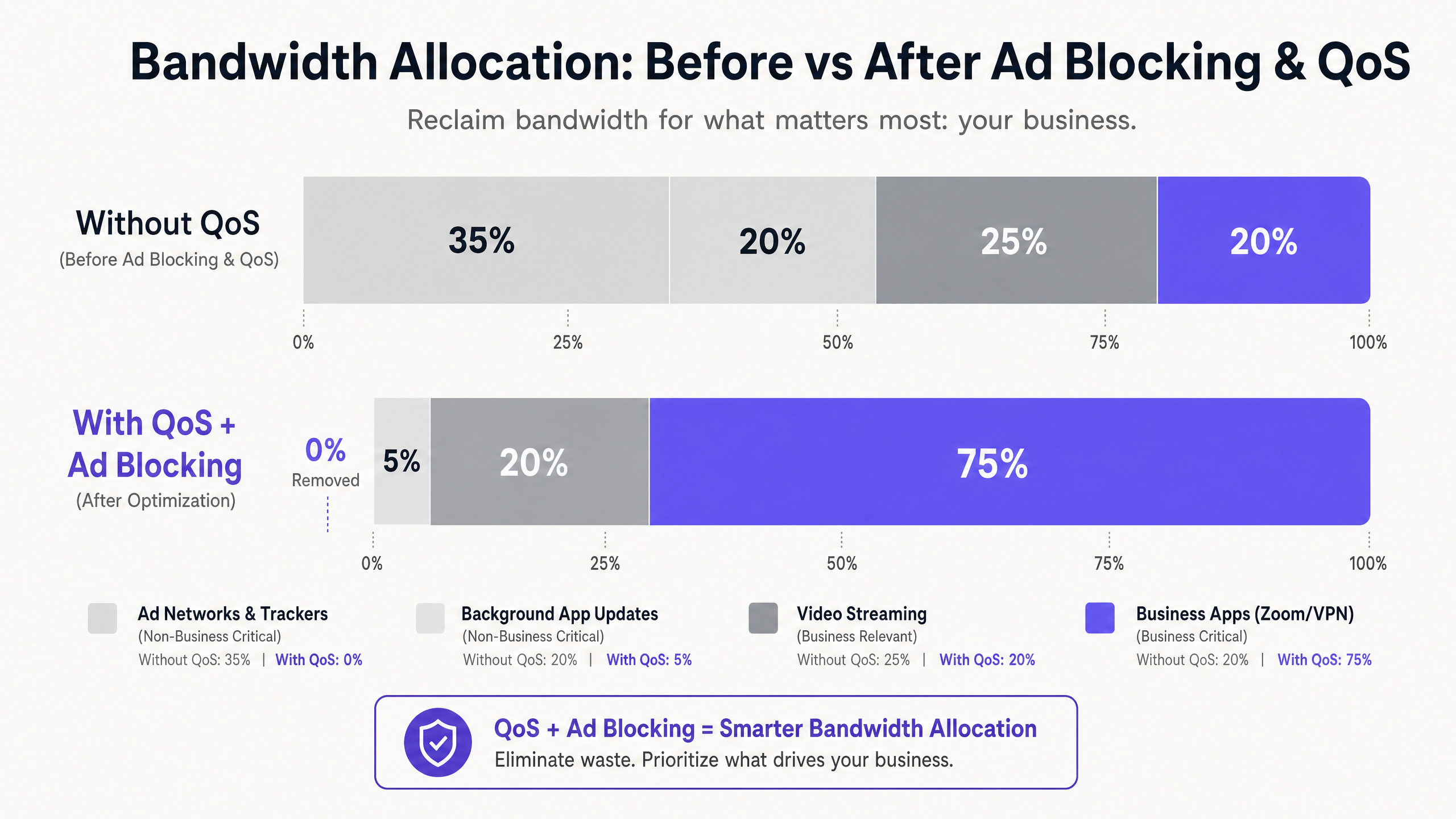

Este guia fornece estratégias acionáveis e neutras em relação a fornecedores para líderes de TI na hotelaria otimizarem o WiFi de hotéis para viajantes de negócios, combinando o bloqueio de anúncios ao nível do DNS com políticas de Qualidade de Serviço (QoS) de ponta a ponta. Abrange a arquitetura técnica, segmentação de VLAN, conformidade de segurança e estudos de caso reais que demonstram como a eliminação de ruído de fundo pode recuperar até 35% da largura de banda desperdiçada. Diretores de operações de espaços e arquitetos de rede encontrarão passos de implementação concretos, estruturas de decisão e benchmarks de ROI mensuráveis para justificar e executar a implementação este trimestre.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Aprofundada

- Camada 1: Bloqueio de Anúncios e Rastreadores Baseado em DNS

- Camada 2: Inspeção Profunda de Pacotes e Etiquetagem QoS

- Camada 3: QoS Sem Fios via WMM

- Segmentação de VLAN e Arquitetura de Segurança

- Guia de Implementação

- Melhores Práticas

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

Para gestores de TI e diretores de operações de espaços no setor da Hotelaria , fornecer WiFi fiável já não é um diferenciador — é um requisito operacional básico. Viajantes de negócios exigem conectividade de alto desempenho para VPNs empresariais, videoconferências e aplicações alojadas na nuvem. No entanto, a maioria das redes de hotéis está silenciosamente a perder capacidade para tráfego de fundo invisível: rastreadores de anúncios, beacons de telemetria e atualizações automáticas de aplicações que podem consumir até 35% da largura de banda total disponível antes mesmo de uma única aplicação de negócios ter sido inicializada.

Este guia detalha uma arquitetura comprovada e neutra em relação a fornecedores para recuperar essa capacidade desperdiçada. Ao implementar o bloqueio de anúncios ao nível do DNS no gateway de rede e ao aplicar políticas de Qualidade de Serviço (QoS) de ponta a ponta mapeadas através de Inspeção Profunda de Pacotes (DPI), os arquitetos de rede podem garantir que aplicações sensíveis à latência — Zoom, Microsoft Teams, VPNs IPsec e túneis SSL — recebam um débito prioritário garantido. A abordagem é implementável na infraestrutura existente na maioria dos casos, proporcionando um ROI mensurável através de atualizações de links de ISP diferidas e melhoria dos índices de satisfação dos hóspedes corporativos.

Análise Técnica Aprofundada

O principal desafio nos ambientes modernos de WiFi de hotéis é a proliferação de tráfego de fundo não solicitado. Quando qualquer dispositivo moderno — um portátil de negócios, um smartphone, um tablet — se conecta a uma rede, ele inicia imediatamente dezenas de conexões em segundo plano. Estas incluem sondagens de SDK de publicidade de aplicações instaladas, telemetria do sistema operativo, serviços de sincronização na nuvem e verificações automáticas de atualização. Numa rede plana e não gerida com 200 hóspedes simultâneos, este ruído de fundo não é meramente inconveniente; é um problema estrutural de largura de banda.

Pesquisas sobre perfis de tráfego de rede de hóspedes empresariais mostram consistentemente que as redes de anúncios e rastreadores de terceiros representam entre 25% e 40% do volume de consultas DNS em redes de hotéis não geridas. Cada consulta resolvida pode iniciar uma transferência de dados e, embora as cargas úteis individuais sejam pequenas, o efeito agregado em centenas de conexões simultâneas é significativo. Esta é a largura de banda que deveria estar a servir uma chamada de conselho de administração via Zoom de um CFO ou uma sessão VPN de um consultor para o seu centro de dados corporativo.

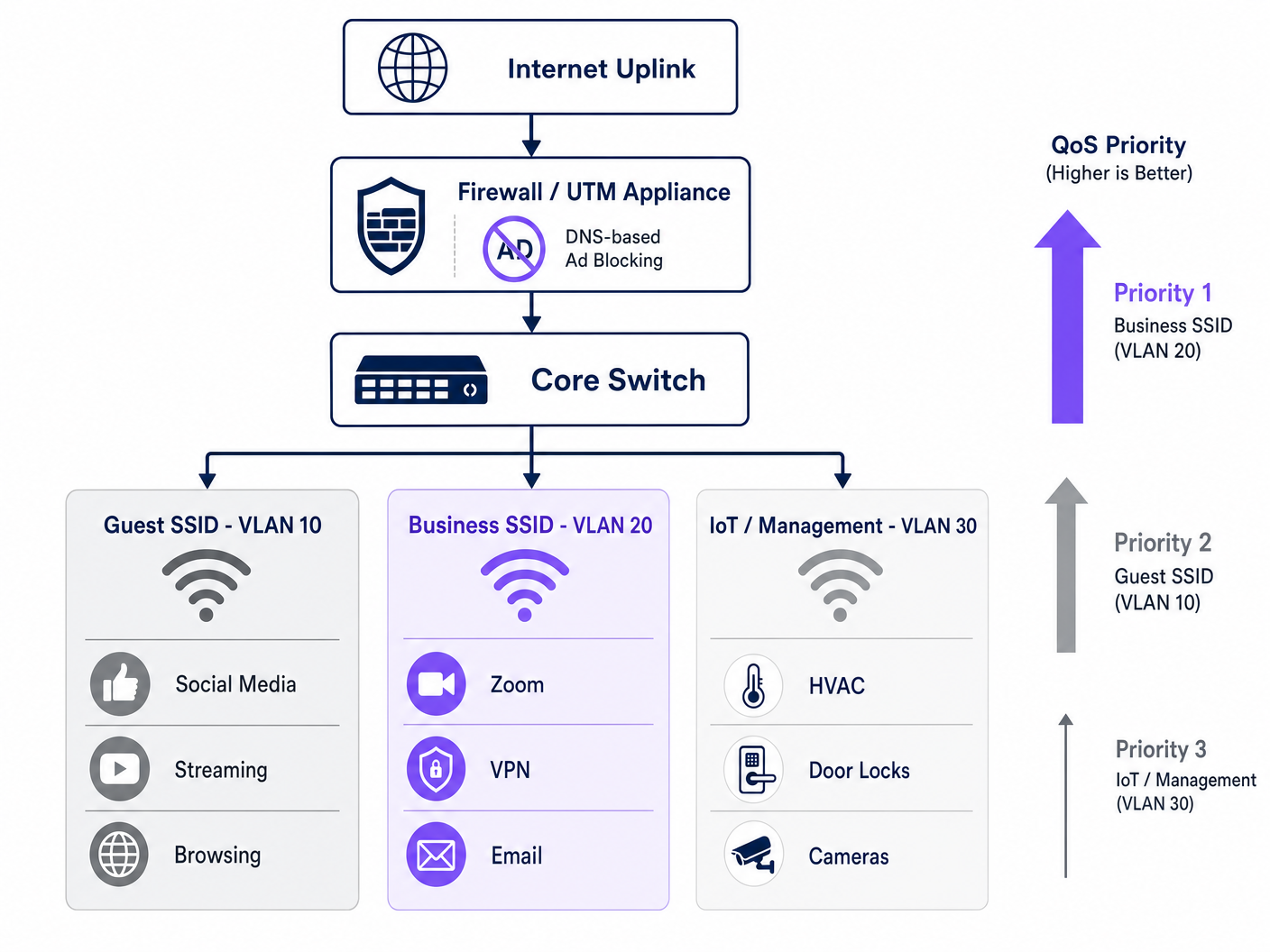

Camada 1: Bloqueio de Anúncios e Rastreadores Baseado em DNS

O ponto de intervenção mais eficiente é a resolução de DNS. Ao encaminhar todas as consultas DNS dos hóspedes através de um resolvedor de filtragem — seja um dispositivo no local ou um serviço de segurança DNS baseado na nuvem — a rede pode silenciosamente descartar pedidos para servidores de anúncios conhecidos, domínios de rastreadores e pontos finais de telemetria antes que quaisquer dados de carga útil atravessem o link WAN. O ganho de eficiência aqui é estrutural: uma consulta DNS bloqueada consome recursos negligenciáveis em comparação com a conexão HTTP/S completa que de outra forma teria iniciado.

Para implementações de hotéis em produção, os serviços geridos de filtragem de DNS oferecem listas de bloqueio regularmente atualizadas com SLAs empresariais, o que é preferível a soluções de código aberto autogeridas em ambientes onde o tempo de atividade é crítico. O requisito chave de configuração é garantir que o walled garden — o conjunto de domínios acessíveis antes da autenticação do captive portal — seja explicitamente adicionado à lista branca e não esteja sujeito à política de filtragem geral. A falha em fazer isso é a causa mais comum de reclamações de hóspedes pós-implementação.

Camada 2: Inspeção Profunda de Pacotes e Etiquetagem QoS

Uma vez que o ruído de fundo é reduzido na camada DNS, o tráfego restante deve ser ativamente gerido por prioridade. A Inspeção Profunda de Pacotes (DPI) na firewall de borda ou no dispositivo de Gestão Unificada de Ameaças (UTM) identifica protocolos de aplicação específicos. Os motores DPI modernos podem classificar de forma fiável sessões de Zoom, Microsoft Teams, Cisco Webex, tráfego de voz RTP/SIP, IPsec e VPN SSL pelas suas assinaturas de pacotes e padrões de portas, mesmo quando as portas padrão não são utilizadas.

O tráfego identificado como crítico para o negócio é etiquetado com valores Differentiated Services Code Point (DSCP) no cabeçalho IP. O campo DSCP fornece 64 possíveis comportamentos por salto, mas na prática, a maioria das implementações em hotéis utiliza um modelo simplificado de três níveis: Expedited Forwarding (EF, DSCP 46) para voz e videoconferência; Assured Forwarding Class 4 (AF41, DSCP 34) para dados de VPN e aplicações de negócios; e Best Effort (BE, DSCP 0) para navegação web geral e streaming.

Camada 3: QoS Sem Fios via WMM

A configuração de QoS com fios só é eficaz se os pontos de acesso sem fios mapearem corretamente as etiquetas DSCP para as categorias de acesso Wi-Fi Multimedia (WMM) apropriadas. O WMM define quatro categorias de acesso: Voz (AC_VO), Vídeo (AC_VI), Melhor Esforço (AC_BE) e Segundo Plano (AC_BK). O mapeamento de DSCP para WMM deve ser explicitamente configurado no AP, pois o comportamento padrão varia por fornecedor. Verifique esta configuração na sua consola de gestão de AP; é uma lacuna comum que torna uma política de QoS bem projetada ineficaz no último salto.

Segmentação de VLAN e Arquitetura de Segurança

Uma rede de hotel devidamente otimizada opera em, no mínimo, três segmentos lógicos. O Guest SSID (VLAN 10) serve viajantes de lazer e participantes de conferências com acesso padrão à internet, sujeito a filtragem DNS e limitação de taxa. O Business SSID (VLAN 20) transporta a mais alta prioridade de QoS e é autenticado via WPA3-Enterprise com IEEE 802.1X, integrando-se com um servidor RADIUS para credenciais por utilizador. O IoT and Management VA LAN (VLAN 30) isola os dispositivos de quarto inteligente, sensores HVAC, fechaduras eletrónicas e câmaras IP de todo o tráfego de hóspedes.

Esta segmentação não é meramente uma otimização de desempenho — é um requisito de conformidade. Sob o PCI DSS, qualquer segmento de rede que toque dados de cartões de pagamento deve ser isolado de redes de uso geral com regras de firewall e controlos de acesso documentados. Sob o GDPR, os dados pessoais recolhidos via autenticação Guest WiFi devem ser tratados com salvaguardas técnicas apropriadas, e a segmentação de rede é um controlo fundamental que demonstra a devida diligência. Manter um registo de auditoria para a Segurança de TI em 2026 abrangente em todas as VLANs é essencial para demonstrar conformidade durante as avaliações.

Guia de Implementação

A implementação desta arquitetura requer uma abordagem estruturada para evitar interrupções nos serviços de hóspedes em tempo real. A seguinte sequência é recomendada para um lançamento faseado.

Fase 1 — Análise de Tráfego (Semana 1). Antes de fazer quaisquer alterações, implemente uma ferramenta de análise de tráfego numa porta SPAN do seu switch principal para capturar uma linha de base de 72 horas. Identifique os 20 principais domínios e categorias de aplicações que consomem mais largura de banda. Estes dados justificam o investimento e fornecem uma linha de base para medir a melhoria pós-implementação. Muitos operadores aproveitam as capacidades de WiFi Analytics para entender os tipos de dispositivos, padrões de permanência e uso de aplicações em toda a sua propriedade.

Fase 2 — Filtragem DNS Piloto (Semana 2). Implemente a filtragem DNS numa única VLAN isolada — idealmente um segmento de pessoal ou de back-office — usando uma lista de bloqueio conservadora. Monitorize falsos positivos durante 48 horas antes de expandir para os segmentos de hóspedes. Documente todos os domínios adicionados à whitelist do walled garden.

Fase 3 — Implementação da Política QoS (Semana 3). Configure as regras DPI e a etiquetagem DSCP na firewall de borda. Verifique se as etiquetas DSCP são preservadas em cada salto do switch, capturando pacotes na camada de distribuição. Ative o WMM em todos os pontos de acesso e confirme se o mapeamento DSCP-para-WMM está corretamente aplicado. Para orientação sobre planeamento de frequência e gestão de canais durante esta fase, consulte Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 .

Fase 4 — Reestruturação da VLAN (Semana 4). Migre os dispositivos IoT para uma VLAN de gestão dedicada. Introduza o Business SSID com autenticação WPA3-Enterprise. Comunique o novo SSID a contas corporativas e organizadores de conferências.

Fase 5 — Monitorização e Otimização (Contínua). Estabeleça KPIs: pontuação média de qualidade de chamadas Zoom, taxa de sucesso de conexão VPN, utilização de throughput em hora de pico e classificação de satisfação do guest WiFi. Reveja e atualize as listas de bloqueio DNS mensalmente.

Melhores Práticas

As seguintes recomendações neutras em relação ao fornecedor refletem os padrões atuais da indústria e são aplicáveis em todas as principais plataformas de hardware, incluindo Cisco Meraki, Ubiquiti UniFi, Aruba Networks e Ruckus.

| Prática | Padrão / Referência | Prioridade |

|---|---|---|

| WPA3-Enterprise no Business SSID | IEEE 802.11i / WPA3 | Crítico |

| Autenticação RADIUS 802.1X | IEEE 802.1X | Crítico |

| Preservação DSCP de ponta a ponta | RFC 2474 | Alta |

| WMM ativado em todos os APs | Wi-Fi Alliance WMM | Alta |

| Airtime Fairness ativado | Específico do fornecedor | Média |

| Filtragem DNS com listas de bloqueio geridas | NIST SP 800-81 | Alta |

| Segmentação VLAN (Hóspedes/Empresarial/IoT) | IEEE 802.1Q | Crítico |

| Isolamento de rede PCI DSS | PCI DSS v4.0 Req. 1 | Crítico (se aplicável) |

Para locais que operam ambientes de Retalho juntamente com espaços de hospitalidade — como lojas de lobby de hotel ou retalho de conferências integrado — os mesmos princípios de VLAN e QoS aplicam-se, com a adição de tráfego POS a receber a sua própria fila de alta prioridade. Os princípios discutidos em Office Wi Fi: Optimize Your Modern Office Wi-Fi Network são diretamente transferíveis para implementações em centros de negócios e salas de conferências de hotéis.

Resolução de Problemas e Mitigação de Riscos

Os modos de falha mais comuns em implementações de otimização de WiFi em hotéis enquadram-se em três categorias.

Quebra do Captive Portal. Sintoma: os hóspedes não conseguem aceder à página de login depois de a filtragem DNS ser ativada. Causa raiz: a política de filtragem está a bloquear domínios necessários para o redirecionamento do captive portal ou para o walled garden. Mitigação: audite todos os domínios necessários para o fluxo de autenticação e adicione-os à whitelist de pré-autenticação antes de ativar o filtro geral. Se estiver a diagnosticar problemas de congestionamento mais amplos, o guia Why is Our Guest WiFi So Slow? Diagnosing Network Congestion fornece uma estrutura de diagnóstico estruturada. Para operadores de língua espanhola, o recurso equivalente está disponível em ¿Por qué nuestro WiFi para invitados es tan lento? Diagnóstico de la congestión de la red .

Remoção de Etiquetas DSCP. Sintoma: o QoS está configurado na firewall e nos APs, mas o desempenho das aplicações de negócios não melhora sob carga. Causa raiz: um switch intermédio está a remover ou a remarcar as etiquetas DSCP. Mitigação: capture pacotes em vários pontos no caminho da rede usando Wireshark ou equivalente. Verifique se a política de confiança QoS de cada switch está definida para confiar no DSCP de dispositivos a montante.

Instabilidade de Dispositivos IoT Após Airtime Fairness. Sintoma: dispositivos de quarto inteligente (termostatos, fechaduras de porta) ficam offline intermitentemente após ativar o airtime fairness. Causa raiz: dispositivos IoT legados 802.11b/g transmitem lentamente e recebem tempo de antena insuficiente sob uma política de fairness. Mitigação: mova os dispositivos IoT para um SSID dedicado de 2.4GHz na VLAN 30 com o airtime fairness desativado. Aplique o airtime fairness apenas aos SSIDs de hóspedes e empresariais de 5GHz.

ROI e Impacto no Negócio

O caso financeiro para este investimento é direto. Ao recuperar 20–35% da largura de banda desperdiçada apenas através da filtragem DNS, a maioria das propriedades hoteleiras pode adiar uma atualização de ligação ISP em 12 a 18 meses. Com os preços típicos de banda larga empresarial para um circuito de fibra dedicado de 1Gbps, isto representa um adiamento de capital de £15.000 a £40.000, dependendo do mercado e dos termos do contrato.

Para além das poupanças em infraestruturas, o impacto na satisfação dos hóspedes empresariais é mensurável. Hotéis que conseguem comercializar de forma credível um WiFi fiável e de nível empresarial obtêm um prémio no segmento de viagens corporativas. Uma melhoria consistente nos índices de satisfação do WiFi — tipicamente medidos através de inquéritos pós-estadia — correlaciona-se diretamente com as taxas de reserva repetida de contas corporativas, que representam o segmento de maior margem para a maioria dos hotéis de serviço completo.

Para locais de Saúde e Transporte que operam WiFi para hóspedes ou pacientes, os benefícios de conformidade são igualmente significativos. Demonstrar uma abordagem documentada e auditável à segurança da rede e ao tratamento de dados reduz o risco regulatório e simplifica as avaliações de conformidade.

Definições Principais

DNS Filtering

The process of blocking access to specified domains at the DNS resolution stage, preventing devices from establishing connections to those destinations.

Deployed at the gateway to prevent guest devices from reaching ad networks and tracker domains, reclaiming bandwidth before any payload data is transmitted.

Quality of Service (QoS)

A set of network mechanisms that prioritise certain types of traffic over others to guarantee performance for latency-sensitive applications.

Essential for ensuring that Zoom, VoIP, and VPN traffic receive guaranteed throughput and low latency on a congested hotel network shared by hundreds of users.

Deep Packet Inspection (DPI)

An advanced form of packet filtering that examines the data content of a packet beyond its header to identify the specific application or protocol.

Used by edge firewalls to accurately classify application traffic (e.g., distinguishing a Zoom call from generic HTTPS traffic) so it can be tagged for QoS prioritisation.

DSCP (Differentiated Services Code Point)

A 6-bit field in the IP packet header used to classify and mark packets for per-hop QoS treatment across network devices.

The industry-standard mechanism for tagging packets so that switches, routers, and access points know which traffic is business-critical and should be processed first.

WMM (Wi-Fi Multimedia)

A Wi-Fi Alliance certification that implements QoS on wireless networks by defining four access categories: Voice, Video, Best Effort, and Background.

The wireless equivalent of wired QoS. Must be enabled on all access points and correctly mapped to DSCP values to ensure that wired QoS policies are honoured at the last hop.

Airtime Fairness

A wireless scheduling feature that allocates equal transmission time to all connected clients, rather than equal packet counts, preventing slow legacy devices from monopolising channel capacity.

Critical in hotel environments where a mix of modern business laptops and older devices share the same AP. Prevents a single slow device from degrading the experience for all others.

VLAN (Virtual Local Area Network)

A logical network segment created on a physical switch infrastructure using IEEE 802.1Q tagging to isolate traffic between groups of devices.

Used to separate guest, business, and IoT traffic on the same physical infrastructure. A mandatory control for PCI DSS compliance and a best practice for network security and performance management.

Captive Portal

A web-based authentication gateway that intercepts a new device's HTTP traffic and redirects it to a login or registration page before granting full network access.

The primary touchpoint for guest WiFi authentication and first-party data collection. Must be carefully managed to ensure DNS filtering policies do not block the authentication flow.

Walled Garden

A set of domains and IP addresses that a device can access before completing captive portal authentication, typically including the portal itself and any required third-party authentication services.

Must be explicitly configured when deploying DNS filtering to ensure the authentication flow is not disrupted by the general blocking policy.

IEEE 802.1X

An IEEE standard for port-based Network Access Control that provides an authentication mechanism for devices wishing to connect to a network.

The authentication framework underpinning WPA3-Enterprise deployments. Integrates with a RADIUS server to provide per-user credentials and is the recommended standard for business-grade hotel SSIDs.

Exemplos Práticos

A 400-room city-centre hotel is hosting a major technology conference with 600 registered delegates. The venue has a 1Gbps symmetric fibre uplink. During the first morning of the conference, the network operations team receives a flood of complaints: Zoom calls are dropping, VPN connections are timing out, and the conference app is failing to load. A traffic capture shows the 1Gbps link is at 94% utilisation. How should the IT team respond, both immediately and structurally?

Immediate response (within 30 minutes): Deploy an emergency DNS sinkhole for the top 50 ad network and telemetry domains identified in the traffic capture. This alone should shed 25–35% of current load. Simultaneously, configure emergency QoS rules on the edge firewall to hard-prioritise traffic on UDP ports 8801-8802 (Zoom) and TCP 443 with Zoom's IP ranges, and to rate-limit traffic to known streaming CDN IP ranges to 10Mbps aggregate.

Structural response (post-event): Segment the network into dedicated conference delegate and speaker VLANs. Deploy a managed DNS filtering service with a maintained blocklist. Implement DPI-based QoS with DSCP tagging for all future events. Negotiate a burst capacity agreement with the ISP for high-density event periods. Consider a dedicated 10Gbps event uplink for conferences exceeding 300 delegates.

A 120-room boutique hotel group with properties across three cities wants to standardise their WiFi infrastructure. Each property has a mix of leisure and business guests. The IT director wants to ensure that business guests get a premium experience without investing in new hardware at each site. The existing infrastructure is a mix of Ubiquiti UniFi APs and Cisco Meraki firewalls. What architecture should be recommended?

Recommend a centralised cloud-managed architecture leveraging the existing Meraki firewalls for DNS filtering (via Meraki's built-in content filtering and Umbrella integration) and DPI-based QoS. Configure two SSIDs per property: a standard Guest SSID (WPA3-Personal with captive portal) and a Business SSID (WPA3-Enterprise with 802.1X). Map the Business SSID to a dedicated VLAN with the highest QoS priority tier. On the UniFi APs, enable WMM and configure the DSCP-to-WMM mapping to match the Meraki firewall's tagging policy. Deploy a centralised RADIUS server (or use a cloud RADIUS service) for 802.1X authentication across all three properties. Provide corporate account guests with Business SSID credentials at check-in.

Perguntas de Prática

Q1. You have just enabled DNS filtering on your hotel's guest VLAN. Within 10 minutes, the front desk receives calls from guests saying they cannot connect to WiFi — they are not seeing the login page and are getting a 'No Internet Connection' error. What is the most likely cause and how do you resolve it?

Dica: Consider the sequence of events when a new device joins an open network and attempts to reach the captive portal.

Ver resposta modelo

The DNS filtering policy is blocking one or more domains required for the captive portal redirect or the walled garden. When a device joins the network, it sends an HTTP probe request to detect the captive portal. If the DNS resolver cannot resolve the redirect domain (because it is on the blocklist or the filter is too aggressive), the device never sees the login page. Resolution: immediately identify the captive portal's redirect domain, authentication server domain, and any social login provider domains (e.g., accounts.google.com for Google login), and add them to the walled garden whitelist. The walled garden must bypass the DNS filter entirely for unauthenticated devices.

Q2. A network architect has configured DPI on the edge firewall to tag Zoom traffic with DSCP EF (46) and has verified the configuration is correct. However, during peak conference hours, business guests still report jitter and dropped calls. A packet capture at the AP shows Zoom traffic arriving with DSCP 0 (Best Effort). What is the most likely cause?

Dica: Remember that QoS is an end-to-end requirement and that each device in the path must be configured to trust and forward priority markings.

Ver resposta modelo

A switch between the firewall and the access point is stripping or remarking the DSCP tags to 0 (Best Effort). This is a common issue when switches are configured with a default 'untrusted' QoS policy that resets all incoming DSCP values. Resolution: identify the switch(es) in the path between the firewall and the APs, and configure their QoS trust policy to 'trust DSCP' on the uplink ports. Additionally, verify that the access points are configured to map DSCP EF to WMM AC_VO (Voice) and not defaulting to AC_BE.

Q3. You are advising a 250-room hotel that wants to implement Airtime Fairness to improve WiFi performance for business guests. The hotel also has 80 smart room devices (thermostats, motorised blinds) that use 802.11b/g and are currently on the same SSID as guests. What is the risk of enabling Airtime Fairness in this configuration, and what is the recommended approach?

Dica: Consider how Airtime Fairness allocates resources and how the transmission rate of legacy 802.11b devices compares to modern 802.11ac/Wi-Fi 6 devices.

Ver resposta modelo

Airtime Fairness allocates equal transmission time to all clients, regardless of their data rate. A legacy 802.11b device transmitting at 1–11 Mbps receives the same time slice as a modern Wi-Fi 6 device transmitting at 600+ Mbps. In practice, the legacy device transmits far less data in its time slice, which is acceptable for the device itself, but the problem is that the access point must wait for the slow device to finish its transmission before serving the next client. This can cause the smart room devices to miss their polling windows, leading to intermittent disconnections. The recommended approach is to migrate all IoT devices to a dedicated 2.4GHz SSID on VLAN 30 (IoT/Management) with Airtime Fairness disabled, and enable Airtime Fairness only on the 5GHz guest and business SSIDs where all clients are modern devices.

Q4. A hotel group's CTO asks you to justify the cost of deploying a managed DNS filtering service (£8,000/year) versus continuing with the current unmanaged network. The hotel has a 1Gbps fibre uplink costing £24,000/year. How would you structure the ROI argument?

Dica: Consider both direct infrastructure savings and indirect revenue impact.

Ver resposta modelo

Structure the ROI argument in two parts. Direct savings: if DNS filtering reclaims 30% of wasted bandwidth, the effective throughput of the existing 1Gbps link increases to the equivalent of approximately 1.3Gbps. This defers the need for a 10Gbps upgrade (typically £45,000–£80,000 capital cost plus increased annual line rental) by at least 18–24 months. The £8,000/year filtering service cost is recovered within the first year through deferred capital expenditure alone. Indirect revenue impact: improved WiFi satisfaction scores in the corporate segment — typically a 15–25% improvement based on comparable deployments — directly influence repeat booking rates from corporate accounts. For a 250-room hotel with 40% corporate occupancy at an average rate of £180/night, even a 2% improvement in corporate repeat bookings represents approximately £65,000 in additional annual revenue. The combined ROI case is compelling and quantifiable within a single financial year.