Um ein Netzwerkdesign richtig umzusetzen, müssen Sie zunächst die Technologie direkt mit realen Geschäftszielen verknüpfen. Es geht nicht darum, der neuesten Hardware hinterherzujagen; es geht darum, eine Infrastruktur aufzubauen, die spezifische Probleme löst und messbare Ergebnisse für Ihren Standort liefert. Das bedeutet, dass Sie das Warum klären müssen, bevor Sie überhaupt über das Was und Wie nachdenken.

Netzwerkdesign beginnt mit Geschäftszielen

Lange bevor ein einziger Access Point montiert oder ein Kabel verlegt wird, beginnt ein erfolgreiches Netzwerkprojekt mit einer entscheidenden Frage: Welche Geschäftsziele muss dieses Netzwerk erreichen?

Wenn Sie bei einem Netzwerk nur an Konnektivität denken, schaffen Sie eine kostspielige, leistungsschwache Anlage. Die zuverlässigsten und zukunftssichersten Netzwerke sind immer diejenigen, die auf einem soliden Fundament klarer, gut dokumentierter Geschäftsanforderungen aufbauen.

Für ein großes Hotel könnte das Hauptziel beispielsweise darin bestehen, die Gästebindung um 20 % zu steigern. Das Netzwerkdesign muss daher nahtloses, leistungsstarkes Streaming, reibungslose Check-in-Prozesse und vielleicht sogar personalisierte Willkommensnachrichten über eine mobile App bieten – alles über zuverlässiges WiFi.

Andererseits möchte ein Multi-Brand-Einkaufszentrum vielleicht mehr Laufkundschaft in seine ruhigeren Zonen lenken. In diesem Fall muss das Netzwerk Standortanalysen unterstützen, um Marketern die Daten zu liefern, mit denen sie die Customer Journey verstehen und gezielte Werbeaktionen ausspielen können, um Kunden in bestimmte Geschäfte zu locken.

Die wahren Anforderungen aufdecken

Diese Anforderungen zu erfassen bedeutet, über die IT-Abteilung hinauszugehen. Sie müssen mit den wichtigsten Stakeholdern im gesamten Unternehmen sprechen, um ein vollständiges Bild ihrer Bedürfnisse und Erwartungen zu erhalten.

- Operations Manager: Welche kritischen Systeme sind auf ein funktionierendes Netzwerk angewiesen? Denken Sie an Point-of-Sale (POS)-Terminals, Inventarscanner oder Überwachungskameras.

- Marketing-Teams: Wie kann das Netzwerk bei der Kundenbindung helfen? Sie benötigen möglicherweise Daten für personalisierte Kampagnen oder eine Möglichkeit, Gäste-Feedback zu sammeln.

- Gästeservice: Was sind die häufigsten Beschwerden über das aktuelle Netzwerk? Langsame Geschwindigkeiten, komplizierte Login-Seiten und Funklöcher stehen meist ganz oben auf der Liste.

Bei diesem Prozess geht es nicht nur darum, neue Funktionen hinzuzufügen; es geht auch darum, Ihr aktuelles Setup genau unter die Lupe zu nehmen. Ein gründliches Audit deckt oft verborgene Abhängigkeiten und Single Points of Failure auf, die Sie im neuen Design beheben müssen. Es liefert Ihnen zudem eine Leistungsbasis, an der Sie später Ihren Erfolg messen können.

Die größte Fehlerquelle bei Netzwerkprojekten ist eine Diskrepanz zwischen IT-Fähigkeiten und geschäftlichen Erwartungen. Die Erstellung eines detaillierten Anforderungsdokuments, das von allen Stakeholdern abgezeichnet wird, ist Ihre Versicherung gegen kostspielige Redesigns.

User Personas mit Netzwerkanforderungen abgleichen

Sobald Sie Ihre Geschäftsziele geklärt haben, besteht die nächste Aufgabe darin, jeden einzelnen Benutzer- und Gerätetyp zu identifizieren, der sich mit dem Netzwerk verbinden wird. Dies geht weit über „Gäste“ und „Mitarbeiter“ hinaus. Sie müssen detaillierte User Personas erstellen, um deren spezifische Anforderungen wirklich zu verstehen.

Denken Sie an ein modernes Krankenhausumfeld:

- Chirurgen: Sie benötigen extrem niedrige Latenzzeiten für robotergestützte Chirurgiesysteme und sofortigen Zugriff auf hochauflösende medizinische Bilder.

- Besucher und Patienten: Sie benötigen einen einfachen, sicheren Zugang für Unterhaltung und Kommunikation, der vollständig von klinischen Systemen getrennt ist.

- Medizinische IoT-Geräte: Dinge wie Infusionspumpen und Herzmonitore benötigen ein eigenes, hochsicheres Netzwerksegment mit vorhersehbarer Leistung.

- Verwaltungspersonal: Sie benötigen absolut zuverlässigen Zugriff auf cloudbasierte elektronische Patientenakten (ePA) und interne Kommunikationstools.

Jede dieser Personas hat ein einzigartiges Profil für Aspekte wie Bandbreite, Latenz, Sicherheit und die Art der Anmeldung. Die Dokumentation all dieser Punkte hilft Ihnen dabei, ein segmentiertes, mehrschichtiges Netzwerk zu entwerfen, das alle sicher und effizient bedienen kann.

Indem Sie diese technischen Spezifikationen wieder mit Ihren ursprünglichen Geschäftszielen verknüpfen, schaffen Sie eine direkte Verbindung zwischen Ihren Ausgaben und der zu erwartenden finanziellen Rendite. Dieser entscheidende Schritt hilft Ihnen auch bei der Zukunftsplanung und stellt sicher, dass das Netzwerk, das Sie heute aufbauen, für alles gerüstet ist, was als Nächstes kommt. Um zu sehen, wie sich diese Überlegungen in finanzielle Vorteile übersetzen lassen, können Sie den potenziellen Return on Investment für Ihren spezifischen Standort berechnen .

Planung von Kapazität und nahtloser Abdeckung

Gut, Sie haben Ihre Geschäftsziele definiert. Nun zum spannenden Teil: Diese Ziele in einen physischen und technischen Bauplan zu übersetzen. Hier bewegen wir uns vom „Warum“ Ihres Netzwerkdesigns zum „Wie viele“ und „Wo“. Es geht darum, die Zahlen zur Kapazität zu berechnen und eine perfekte Abdeckung für Ihren gesamten Standort akribisch zu planen.

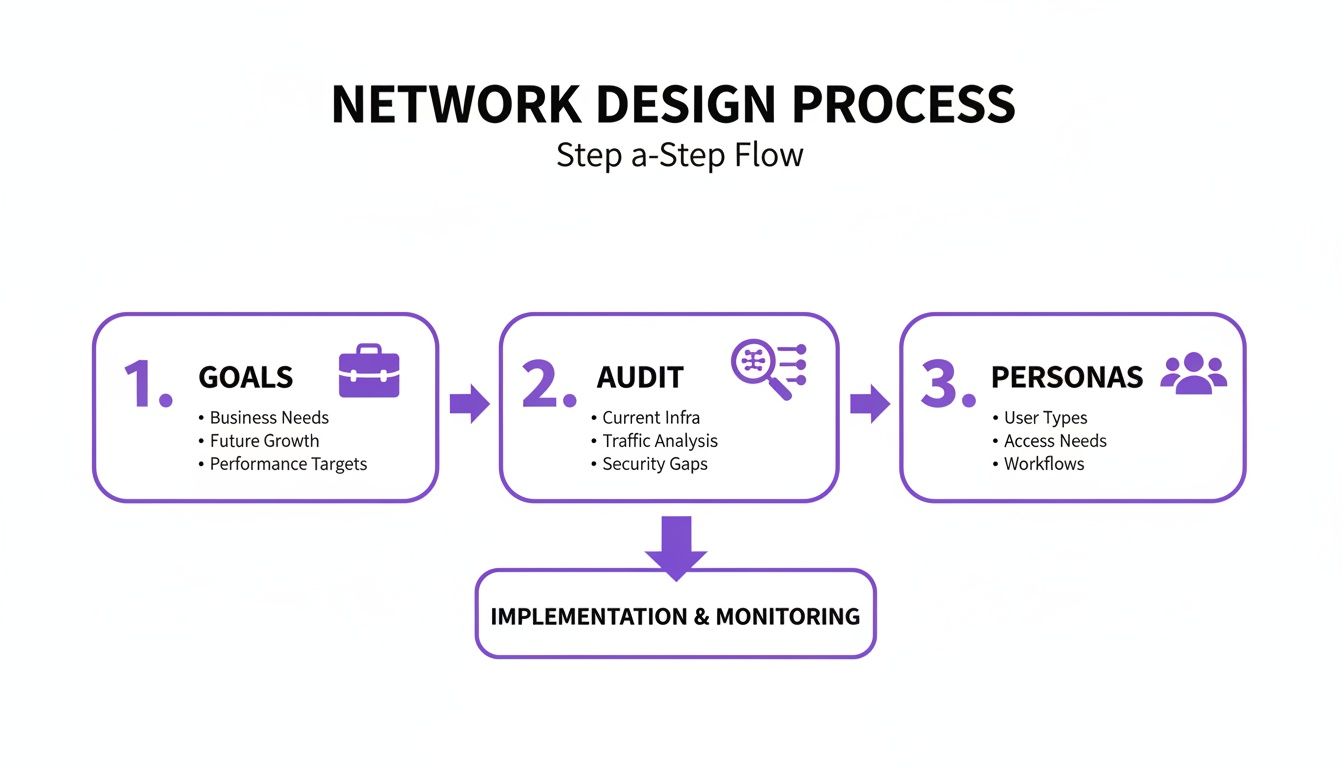

Diese Grundlage richtig zu legen, ist nicht verhandelbar. Sie stellt sicher, dass Ihr Netzwerk den realen Anforderungen vom ersten Tag an gewachsen ist und nicht nur auf dem Papier gut aussieht. Der folgende Prozess zeigt, wie ein erfolgreiches Projekt von diesen übergeordneten Zielen bis hin zu den Details der Bestandsaufnahme und dem Verständnis der Netzwerknutzer abläuft.

Wie Sie sehen können, benötigen Sie ein tiefes Verständnis Ihrer Ziele, Ihres aktuellen Setups und Ihrer Benutzer, bevor auch nur ein einziges Hardwareteil in Betracht gezogen wird. Wenn Sie das meistern, sind Sie auf dem richtigen Weg.

Durchführung prädiktiver RF-Site-Surveys

Bitte raten Sie nicht, wo Sie Ihre Access Points (APs) platzieren sollen. Der professionelle Standard ist ein prädiktiver RF (Radio Frequency) Site Survey. Dabei wird spezielle Software verwendet, in die Sie die Grundrisse Ihres Standorts hochladen. Von dort aus modellieren Sie die RF-Umgebung, indem Sie Wandmaterialien, Deckenhöhen und potenzielle Störfaktoren wie Aufzüge oder Mikrowellen definieren.

Dieses virtuelle Modell ermöglicht es Ihnen, digitale APs strategisch zu platzieren und die resultierende Wi-Fi-Abdeckung, Signalstärke (RSSI) und das Signal-Rausch-Verhältnis (SNR) zu sehen, bevor Sie auch nur einen Cent für Hardware ausgegeben haben. Es ist ein Lebensretter, um potenzielle Funklöcher und Bereiche mit Kanalinterferenzen zu erkennen, bevor sie zu echten Problemen für Ihre Benutzer werden.

Ein Hotelgrundriss würde beispielsweise die Modellierung dicker Betonwände zwischen den Zimmern bedeuten. Ein modernes Großraumbüro hingegen besteht nur aus Glas und Stahl. Jedes Material beeinflusst Funkwellen unterschiedlich, und ein prädiktiver Survey berücksichtigt all das.

Schätzung von Gerätedichte und Bandbreite

Hier ist ein klassischer Fehler, den ich ständig sehe: Die Planung der Abdeckung, aber das völlige Vergessen der Kapazität. Es ist eine Sache, überall ein Signal zu haben, aber eine ganz andere, wenn dieses Signal standhalten muss, wenn Hunderte von Geräten gleichzeitig versuchen, sich zu verbinden.

Um dies richtig zu machen, müssen Sie Ihren Standort in verschiedene Kapazitätszonen unterteilen und eine solide Schätzung der Gerätedichte und der Anwendungsanforderungen für jede Zone vornehmen.

- High-Density-Zonen: Stellen Sie sich einen Hotelkonferenzsaal oder ein Stadion vor. Dort könnten Hunderte von Menschen dicht gedrängt sein, jeder mit einem Smartphone und einem Laptop, die alle versuchen, Videos zu streamen oder Social Media zu nutzen. Die Anzahl Ihrer APs wird hier hoch sein, und sie werden auf reine Kapazität konfiguriert, nicht nur auf bloße Abdeckungsdistanz.

- Medium-Density-Zonen: Denken Sie an ein Restaurant, eine Einkaufszone oder eine belebte Büroetage. Die Anzahl der Geräte ist immer noch hoch, aber sie sind weiter verstreut.

- Low-Density-Zonen: Flure, Lagerräume und ruhige Hotelgästeflure fallen in diese Kategorie. Hier ist das Ziel einfach eine zuverlässige Abdeckung, die Sie mit weniger, strategischer platzierten APs erreichen können.

Wenn Sie über Bandbreite nachdenken, zählen Sie nicht nur Geräte. Denken Sie darüber nach, was sie tun werden. Ein paar Benutzer, die 4K-Videos streamen, können mehr Bandbreite verbrauchen als ein Dutzend Leute, die nur E-Mails abrufen. Entwerfen Sie immer, wirklich immer, für die Spitzenauslastung, nicht für den Durchschnitt.

Diese Checkliste hilft dabei, den Denkprozess für verschiedene Bereiche Ihres Standorts aufzuschlüsseln.

Checkliste zur Netzwerk-Kapazitätsplanung

Denken Sie daran, dies sind nur Ausgangspunkte. Ihre eigene Analyse liefert Ihnen die spezifischen Zahlen, die Sie für den Aufbau eines robusten Netzwerks benötigen.

Wie Vollglasfaser alles verändert

Ihr interner Netzwerkplan ist nur so gut wie die Internetverbindung, die ihn speist. Hier in Großbritannien hat sich die Breitbandlandschaft für Unternehmen komplett gewandelt. Aktuelle Analysen zeigen, dass satte 63 % der KMU jetzt Vollglasfaser-Breitband erhalten können, und die landesweite gigabitfähige Abdeckung hat 83 % der Räumlichkeiten erreicht. Ein derart schnelles, zuverlässiges Internet zu haben, ist ein Game-Changer für das Netzwerkdesign.

Dieser Wandel bedeutet, dass mehr Unternehmen zuversichtlich eine Cloud-First-Architektur einführen können. Wenn Sie mit Cloud-Infrastruktur arbeiten, ist es unerlässlich, sich mit spezifischen Plattformen vertraut zu machen, wie sie im Leitfaden Microsoft Azure Networking Solutions behandelt werden. Mit einer absolut zuverlässigen Internetverbindung in Gigabit-Geschwindigkeit können Sie sich auf cloudverwaltete Netzwerklösungen und SaaS-Anwendungen verlassen, was Ihre Vor-Ort-Ausstattung drastisch vereinfacht.

Um eine grobe Vorstellung von Ihrem Hardwarebedarf zu bekommen, ist unser praktisches Access Point-Rechner-Tool ein hervorragender Ausgangspunkt für Ihre Planung.

Architektur für Zero-Trust und skalierbaren Zugriff

Sobald Ihr physischer Bauplan Gestalt annimmt, muss sich Ihre Aufmerksamkeit auf die Architektur richten, die jede einzelne Verbindung sichert und verwaltet. Das alte Modell der Netzwerksicherheit – eine harte Schale mit einem weichen, vertrauenswürdigen Kern – ist völlig veraltet. In der heutigen Umgebung müssen Sie davon ausgehen, dass Bedrohungen von überall kommen können. Das bedeutet, dass jeder Verbindungsversuch verifiziert werden muss, unabhängig davon, woher er kommt. Dies ist das Herzstück eines Zero-Trust-Sicherheitsmodells.

Wenn Sie ein Netzwerk mit dieser Denkweise entwerfen, verabschieden Sie sich von der Idee eines einzigen, flachen Netzwerks, in dem eine einzige Sicherheitslücke alles gefährden könnte. Stattdessen bauen Sie ein System aus sicheren, isolierten Zonen auf und stellen sicher, dass Benutzer und Geräte nur Zugriff auf die spezifischen Ressourcen erhalten, die sie unbedingt benötigen.

Sichere Spuren mit VLANs erstellen

Ihr grundlegendstes Werkzeug, um dies richtig umzusetzen, ist die Netzwerksegmentierung mithilfe von Virtual Local Area Networks oder VLANs. Am einfachsten kann man sich VLANs als separate, digitale Autobahnen vorstellen, die auf demselben physischen Straßennetz gebaut sind. Der Verkehr auf einer Spur ist für den Verkehr auf einer anderen Spur völlig unsichtbar und von diesem isoliert.

Dadurch können Sie dedizierte Netzwerke für verschiedene Benutzergruppen und Gerätetypen einrichten, was den potenziellen Schadensradius eines Sicherheitsvorfalls drastisch einschränkt. Ein gut segmentiertes Netzwerk für ein Einzelhandelsgeschäft könnte in etwa so aussehen:

- Gäste-VLAN: Für den öffentlichen WiFi-Zugang. Dieses muss vollständig von allen internen Systemen abgeschottet sein.

- Unternehmens-VLAN: Für Laptops und Mobiltelefone der Mitarbeiter, das ihnen Zugriff auf Unternehmensressourcen, aber nicht auf Ihre Betriebstechnik gibt.

- Betriebs-VLAN: Ein stark eingeschränktes Netzwerk für geschäftskritische Systeme wie Point-of-Sale-Terminals, Zahlungsgateways und Bestandsverwaltungsgeräte.

- IoT-VLAN: Für all Ihre „smarten“ Geräte wie Überwachungskameras, Digital Signage oder HLK-Sensoren, die oft über wenig bis gar keine integrierte Sicherheit verfügen.

Sollte das Gerät eines Gastes kompromittiert werden, stellt das VLAN sicher, dass die Bedrohung eingedämmt wird. Es gibt keinen Weg, um überzugreifen und Ihre Zahlungsterminals zu infizieren oder auf sensible Unternehmensdaten zuzugreifen. Diese Art der Segmentierung ist ein nicht verhandelbarer erster Schritt beim Aufbau eines sicheren und skalierbaren Netzwerks.

Über geteilte Passwörter hinausgehen

Segmentierung ist entscheidend, aber nur die halbe Miete. Das nächste Puzzleteil ist die Modernisierung der Art und Weise, wie Benutzer und Geräte ihre Identität nachweisen. Statische, geteilte Passwörter für WiFi sind ein Sicherheitsalbtraum und bereiten operativ Kopfzerbrechen. Sie werden weitergegeben, selten geändert und sind ein Hauptziel für Angreifer.

Für den Gastzugang ist die Zukunft passwortlos. Technologien wie OpenRoaming und Passpoint, die integraler Bestandteil von Plattformen wie Purple sind, bieten ein weitaus sichereres und nahtloseres Erlebnis. Sobald sich ein Gast zum allerersten Mal authentifiziert – vielleicht durch eine einfache, einmalige E-Mail-Verifizierung – erhält sein Gerät ein sicheres Profil.

Von diesem Zeitpunkt an verbindet sich ihr Gerät automatisch und sicher, wann immer sie sich in Reichweite Ihres Netzwerks oder eines der über 80.000 anderen OpenRoaming-fähigen Standorte weltweit befinden. Die Verbindung ist vom ersten Datenpaket an verschlüsselt, wodurch die Risiken offener, unverschlüsselter öffentlicher WiFi-Netzwerke beseitigt werden.

Dies erhöht nicht nur die Sicherheit; es beseitigt auch die Reibungsverluste durch klobige Captive Portals und vergessene Passwörter, was das Gästeerlebnis massiv verbessert. Für einen tieferen Einblick lohnt es sich zu erkunden, wie man ein vollständig sicheres WiFi-System implementiert .

Identitätsbasierter Zugriff für Unternehmensbenutzer

Für Ihre internen Mitarbeiter bedeutet Zero Trust, den Netzwerkzugriff direkt an ihre digitale Identität zu binden. Hier wird die Integration mit einem Identity Provider (IdP) wie Microsoft Entra ID (ehemals Azure AD), Google Workspace oder Okta zu einem Game-Changer.

Anstatt separate WiFi-Anmeldeinformationen zu verwalten, können Sie Ihr bestehendes Unternehmensverzeichnis nutzen, um gerätespezifische Zertifikate auszustellen. Wenn ein Mitarbeiter versucht, sich zu verbinden, prüft das Netzwerk die Gültigkeit seines Zertifikats über Ihren IdP.

Dieser Ansatz bringt einige enorme Vorteile mit sich:

- Reibungsloses Onboarding: Neue Mitarbeiter erhalten automatisch Netzwerkzugriff, sobald sie dem Verzeichnis hinzugefügt werden.

- Sofortiger Widerruf: Wenn ein Mitarbeiter das Unternehmen verlässt, entzieht die bloße Deaktivierung seines Kontos im IdP sofort seinen Netzwerkzugriff. Kein hektisches Ändern von geteilten Passwörtern im gesamten Unternehmen mehr.

- Überlegene Sicherheit: Zertifikatsbasierte Authentifizierung ist weitaus stärker als Passwörter und schützt vor einer Vielzahl gängiger Angriffe.

Sicherung Ihrer IoT- und Legacy-Geräte

Was ist also mit all den Geräten, die keine moderne Authentifizierung unterstützen, wie ältere Drucker, IoT-Sensoren oder spezielle Betriebshardware? Sie in einem unsicheren Netzwerk zu belassen, ist ein großes Risiko, aber sie sind oft unerlässlich für den Geschäftsbetrieb.

Hier kommen Lösungen wie Isolated PSK ( iPSK ) ins Spiel. Mit iPSK können Sie jedem einzelnen Gerät oder einer kleinen Gruppe davon einen eindeutigen Pre-Shared Key zuweisen. Jeder Schlüssel ist dann an sein eigenes Mikrosegment gebunden, was bedeutet, dass Geräte, die einen Schlüssel verwenden, keine Geräte sehen oder mit ihnen interagieren können, die einen anderen verwenden, selbst wenn sie sich im selben VLAN befinden.

Dieser Ansatz stellt sicher, dass selbst Ihre „dummen“ Geräte gesichert und isoliert sind, wodurch eine häufige, aber oft übersehene Sicherheitslücke geschlossen wird. Durch die Kombination einer robusten Segmentierung mit moderner, identitätsbasierter Authentifizierung für jeden Benutzer- und Gerätetyp können Sie ein Netzwerk aufbauen, das sowohl unglaublich sicher als auch einfach zu verwalten ist.

Vom Kostenfaktor zum Unternehmenswert

Bisher sind wir die praktischen Schritte des Designs des physischen Netzwerks und der Absicherung seiner Sicherheit durchgegangen. Nun ist es Zeit für den spannenden Teil: Ihr Netzwerk von einem einfachen Dienstprogramm in eine leistungsstarke Business-Intelligence-Engine zu verwandeln.

Ein modernes Netzwerk leistet weit mehr, als nur Menschen mit dem Internet zu verbinden. Hier beginnt Ihre Investition, aktiv ihren eigenen Wert zu beweisen. Der Schlüssel liegt in der Integration Ihrer WiFi-Authentifizierungsplattform mit den Geschäfts- und Marketing-Tools, auf die Sie sich täglich verlassen.

Anonyme Verbindungen in Customer Insights verwandeln

Jedes Mal, wenn sich ein Gast in Ihr WiFi einloggt, findet eine potenziell wertvolle Interaktion statt. Für sich genommen ist ein Verbindungsprotokoll nur ein anonymer Eintrag auf einem Server – nicht besonders nützlich. Aber wenn Sie eine Plattform wie Purple zur Authentifizierung nutzen, wird dieser Login zu einer Chance, umfangreiche, zustimmungsbasierte First-Party-Daten zu sammeln.

Der Prozess ist überraschend unkompliziert. Wenn sich ein Gast verbindet – vielleicht über einen schnellen Social-Media-Login oder ein einmaliges E-Mail-Formular – erfasst das System diese Details. Diese werden dann automatisch in Ihr Customer Relationship Management (CRM)-System, wie Salesforce oder HubSpot, oder in Ihre Marketing-Automatisierungsplattform übertragen.

Was einst eine anonyme Geräte-MAC-Adresse war, verwandelt sich plötzlich in ein umfangreiches Kundenprofil, komplett mit Kontaktdaten, Besuchshistorie und sogar demografischen Daten. So beginnen Sie, echte, datengesteuerte Beziehungen zu Ihren Besuchern aufzubauen.

Diese einfache Integration macht Ihr Netzwerk zu einer primären Quelle für First-Party-Daten. Mit dem schrittweisen Ausstieg aus Third-Party-Cookies wird dies absolut entscheidend. Sie besitzen diese Daten, was Ihnen direkte Einblicke gibt, wer Ihre Kunden sind und wie sie sich tatsächlich in Ihrem Standort verhalten.

Von Daten zu umsetzbaren Entscheidungen

Das Sammeln der Daten ist nur der erste Schritt. Die wahre Magie entsteht, wenn Sie sie nutzen, um Verhalten zu verstehen und sinnvolle Geschäftsmaßnahmen voranzutreiben. Ein richtig integriertes Netzwerk bietet die Werkzeuge, um Besucherzahlen, Verweildauern und Besuchshäufigkeiten über Ihren gesamten Standort hinweg zu analysieren.

Denken Sie an diese realen Szenarien:

- Ein Einkaufszentrum: WiFi-Analysen zeigen, dass ein bestimmter Flügel deutlich weniger Laufkundschaft hat. Das Management kann dann mit den Mietern in dieser Zone zusammenarbeiten, um gezielte Werbeaktionen durchzuführen, Push-Benachrichtigungen an die Smartphones der Käufer zu senden, wenn sie vorbeigehen, oder sogar langfristige Trends nutzen, um den Mietermix anzupassen.

- Eine Hotelkette: Ein Gast, der schon einmal dort war, verbindet sich mit dem WiFi in der Lobby. Das Netzwerk erkennt ihn sofort, überprüft sein Profil im CRM und benachrichtigt diskret die Rezeption. Dieser Gast kann dann mit Namen begrüßt und ihm als Dankeschön für seine Treue ein kostenloses Getränk angeboten werden – eine kleine Geste mit großer Wirkung.

- Ein Stadion: Während eines Spiels zeigen Analysen, dass sich an bestimmten Essens- und Getränkeständen lange Schlangen bilden. Der Betrieb kann sofort Personal umleiten, um den Engpass zu entschärfen, oder ein „Beat the Queue“-Angebot für einen nahegelegenen, weniger frequentierten Stand pushen. Dies verbessert nicht nur das Fan-Erlebnis, sondern sichert auch Umsätze, die sonst vielleicht verloren gegangen wären.

In jedem Fall ist das Netzwerk nicht nur ein passives Dienstprogramm. Es liefert aktiv die Business Intelligence, die benötigt wird, um intelligentere und schnellere Entscheidungen zu treffen.

Den ROI Ihres Netzwerks belegen

Zu lange wurde WiFi als notwendiges Übel angesehen – ein Budgetposten, der einfach bezahlt werden muss. Wenn Sie ein Netzwerk entwerfen, bei dem die Geschäftsintegration von Anfang an integriert ist, dreht sich dieses gesamte Narrativ um. Sie können eine direkte Linie von Ihrer Netzwerkinvestition zu greifbaren Geschäftsergebnissen ziehen.

- Gesteigerte Loyalität: Erhöht das Senden eines personalisierten „Willkommen zurück“-Angebots an wiederkehrende Besucher deren durchschnittliche Ausgaben? Jetzt können Sie es messen.

- Erhöhte Besucherfrequenz: Hat diese gezielte digitale Kampagne, um Leute in einen ruhigeren Teil Ihres Standorts zu locken, tatsächlich funktioniert? Ihre Netzwerk-Analysen geben Ihnen die Antwort.

- Betriebliche Effizienz: Hat die Umleitung von Personal basierend auf Echtzeit-Besucherdaten die Wartezeiten verkürzt und die Zufriedenheitswerte verbessert? Sie können die Auswirkungen direkt verfolgen.

Indem Sie Netzwerkaktivitäten mit Verkaufsdaten, Anmeldungen zu Treueprogrammen und Kundenfeedback verknüpfen, schaffen Sie ein unbestreitbares Argument für den Wert des Netzwerks. Dies ermöglicht es Ihnen, einen klaren ROI nachzuweisen, die anfänglichen Ausgaben zu rechtfertigen und das Budget für zukünftige Upgrades zu sichern. Das ultimative Ziel ist ein Netzwerk, das nicht nur funktioniert – es funktioniert für Ihr Unternehmen.

Validierung, Bereitstellung und Verwaltung Ihres Netzwerks

Ihr Netzwerkdesign zum Leben zu erwecken, ist nicht die Ziellinie; es ist der Beginn einer neuen, entscheidenden Phase. Der Weg von einem prädiktiven Modell auf einem Bildschirm zu einem leistungsstarken, realen Netzwerk erfordert akribische Validierung, einen strategischen Rollout und das Engagement für kontinuierliche operative Exzellenz. Hier bestätigen Sie Ihre Annahmen und stellen sicher, dass das Netzwerk tatsächlich hält, was es verspricht.

Die erste Aufgabe nach der physischen Installation ist die Validierung der Leistung. Ihre prädiktiven Surveys haben Ihnen einen hervorragenden Ausgangspunkt geliefert, aber jetzt müssen Sie messen, was tatsächlich vor Ort passiert.

Validierung und Tests nach der Installation

Bei der Validierung geht es nicht nur darum, auf ein Signal zu prüfen; es geht darum zu bestätigen, dass das Netzwerk die spezifischen Kapazitäts- und Leistungsmetriken erfüllt, die Sie ganz zu Beginn definiert haben. Dies umfasst einige wichtige Arten von Surveys.

Passive Surveys: Ein Techniker geht den Standort mit einem speziellen Tool (wie einem Ekahau Sidekick ) ab, um die gesamte RF-Energie in der Umgebung zu erfassen. Dies misst die tatsächliche Signalstärke (RSSI), das Signal-Rausch-Verhältnis (SNR) und jegliche Kanalinterferenzen von Ihren neuen APs und benachbarten Netzwerken. Das Ziel ist es, diese realen Daten direkt mit den Heatmaps Ihres prädiktiven Modells zu vergleichen.

Aktive Surveys: Dies geht noch einen Schritt weiter. Das Survey-Tool verbindet sich aktiv mit Ihrem Netzwerk, um zu messen, was ein Benutzer tatsächlich erleben würde – Dinge wie Durchsatz (Upload-/Download-Geschwindigkeiten), Latenz und Paketverlust. Dies ist der ultimative Test, der bestätigt, dass ein Gerät an einem bestimmten Ort die von Ihnen geplante Leistung erreichen kann.

Wenn Sie Diskrepanzen feststellen – vielleicht ein unerwartetes Funkloch in einem Eckbüro oder langsamere Geschwindigkeiten als erwartet in einem High-Density-Bereich – ist jetzt die Zeit für kleinere Anpassungen. Dies kann so einfach sein wie die Neupositionierung eines APs oder die Anpassung seiner Leistungspegel.

Durchführung eines phasenweisen Rollouts

Sobald Sie einen Teil des Netzwerks validiert haben, widerstehen Sie dem Drang, alle auf einmal umzustellen. Ein „Big Bang“-Deployment ist ein Rezept für Chaos. Ein phasenweiser Rollout ist ein viel sichererer, professionellerer Ansatz, der Unterbrechungen des Geschäftsbetriebs minimiert.

Beginnen Sie mit einer Pilotzone – vielleicht einer einzelnen Etage oder einem weniger kritischen Bereich Ihres Standorts. Lassen Sie eine kleine Gruppe von Benutzern in das neue Netzwerk und sammeln Sie direktes Feedback. Dieser kontrollierte Testlauf ermöglicht es Ihnen, unvorhergesehene Probleme zu erkennen, von gerätespezifischen Treiberproblemen bis hin zu Eigenheiten in Ihrem Authentifizierungsablauf, bevor sie das gesamte Unternehmen beeinträchtigen.

Indem Sie Ihr Netzwerk in überschaubaren Phasen ausrollen – von Pilotzonen bis zum vollständigen Deployment – minimieren Sie das Risiko des gesamten Projekts. Dieser kontrollierte Ansatz stellt sicher, dass eventuelle Probleme klein und eingedämmt bleiben, und verhindert, dass ein einzelnes Problem weitreichende Betriebsstörungen verursacht.

Nach einem erfolgreichen Pilotprojekt können Sie mit einer geplanten Migration fortfahren und Gebäude für Gebäude oder Abteilung für Abteilung vorgehen, bis der gesamte Standort auf der neuen Infrastruktur live ist.

Laufende Verwaltung und proaktives Monitoring

Ein gut entworfenes Netzwerk sollte keine ständige Brandbekämpfung erfordern. Moderne Cloud-Netzwerkmanagement-Plattformen von Anbietern wie Meraki , Mist und UniFi geben Ihnen die Werkzeuge an die Hand, die Sie für proaktive operative Exzellenz benötigen. Das Ziel ist es, sich von einem reaktiven „Break-Fix“-Modell zu verabschieden und sich stattdessen darauf zu konzentrieren, Probleme zu erkennen und zu beheben, bevor die Benutzer sie überhaupt bemerken.

Einige Key Performance Indicators (KPIs), die Sie im Auge behalten sollten, umfassen:

- Client Health: Verfolgen Sie Metriken wie fehlgeschlagene Verbindungsversuche, Roaming-Erfolgsraten und die durchschnittliche Signalstärke pro Client. Eine hohe Ausfallrate könnte auf eine falsch konfigurierte Authentifizierungsrichtlinie oder eine Abdeckungslücke hinweisen.

- Anwendungsleistung: Überwachen Sie die Latenz und den Durchsatz für geschäftskritische Anwendungen. Wenn Ihr cloudbasiertes POS-System plötzlich eine hohe Latenz aufweist, können Sie dies untersuchen, bevor es sich auf Transaktionen auswirkt.

- Sicherheitsereignisse: Behalten Sie Warnungen vor Rogue APs, fehlgeschlagenen Authentifizierungsversuchen und anderen potenziellen Sicherheitsbedrohungen genau im Auge.

Diese proaktive Haltung wird durch die hervorragende Breitbandinfrastruktur in Großbritannien stark unterstützt. Bis zum 3. Quartal 2025 wird ultraschnelles Breitband 90 % der britischen Räumlichkeiten abdecken, und da 84-86 % der Standorte bereits Gigabit-Fähigkeit erreichen, verfügen Unternehmen über das High-Speed-Backbone, das für ein zuverlässiges Cloud-Management erforderlich ist. Dies ermöglicht es Netzwerkteams, die Plattformen wie Purple nutzen, anspruchsvolle iPSK- und SSO-Lösungen in Wochen statt in Monaten bereitzustellen, was einen echten strategischen Vorteil schafft. Um mehr darüber zu erfahren, wie sich dieser digitale Wandel vollzieht, können Sie die neuesten Erkenntnisse zur Einführung von Gigabit-Breitband in Großbritannien erkunden .

Ihr Netzwerk ist ein lebendiges System. Eine effektive Verwaltung stellt sicher, dass es noch lange nach der Inbetriebnahme Wert liefert.

Häufig gestellte Fragen zum Netzwerkdesign

Selbst mit dem detailliertesten Plan werden Sie unweigerlich auf Fragen und einige Hürden stoßen. Das ist ein ganz normaler Teil jedes größeren IT-Projekts. Wenn es um das Design eines Netzwerks geht, sehen wir immer wieder dieselben Herausforderungen und Fragen auftauchen. Hier sind die Antworten auf einige der häufigsten, die wir von Administratoren und Standortbetreibern hören.

Was ist der größte Fehler, den man beim Netzwerkdesign vermeiden sollte?

Der mit Abstand größte Fehler, den wir sehen, ist die Unterschätzung des Kapazitätsbedarfs und das Versäumnis, für zukünftiges Wachstum zu planen. So viele Designs versteifen sich auf die Abdeckung – um sicherzustellen, dass überall ein Signal verfügbar ist –, vernachlässigen aber völlig die Fähigkeit des Netzwerks, viele Benutzer und Geräte gleichzeitig zu bewältigen.

Dieses Versäumnis ist ein Rezept für eine Katastrophe. Es führt zu träger Leistung, Verbindungsabbrüchen und einer wirklich schlechten Benutzererfahrung, insbesondere während der Spitzenzeiten. Ein Netzwerk mag mit zehn verbundenen Personen völlig in Ordnung erscheinen, kann aber mit hundert völlig unbrauchbar werden. Entwerfen Sie immer, wirklich immer, für die maximale Benutzerdichte und die Apps, die sie verwenden werden, nicht nur für den Durchschnitt. Planen Sie einen Puffer für mehr Geräte und bandbreitenhungrigere Apps in der Zukunft ein.

Ein vorausschauender Kapazitätsplan erspart Ihnen später eine Menge Kosten und Störungen. Es ist weitaus günstiger, es beim ersten Mal richtig zu machen, als zu versuchen, ein unterdimensioniertes Netzwerk unter Druck zu reparieren.

Wie sichere ich ein öffentliches Gäste-WiFi-Netzwerk?

Die Sicherung von öffentlichem WiFi geht heute weit über ein einfaches geteiltes Passwort hinaus. Der moderne Standard beruht auf robuster Segmentierung und identitätsbasierter Authentifizierung.

Das Wichtigste zuerst: Verwenden Sie VLANs. Dies schafft ein völlig separates, abgeschottetes Netzwerk für Gäste und isoliert deren gesamten Datenverkehr von Ihren internen Unternehmens- oder Betriebssystemen. Es ist eine nicht verhandelbare Sicherheitsgrundlage.

Als Nächstes ist es an der Zeit, unsichere geteilte Passwörter und klobige Captive Portals loszuwerden. Eine sichere, moderne Lösung wie Purple nutzt Technologien wie OpenRoaming und Passpoint. Dieser Ansatz ermöglicht es Gästen, sich nahtlos mit Anmeldeinformationen zu authentifizieren, die sie bereits haben (wie ihr Mobilfunktarif oder E-Mail-Konto). Ihre Verbindung ist vom ersten Datenpaket an verschlüsselt, was die Risiken offener, unverschlüsselter öffentlicher Netzwerke vollständig eliminiert und Ihren Besuchern ein viel sichereres und reibungsloseres Erlebnis bietet.

Kann ich mein Netzwerk in andere Geschäftssysteme wie ein CRM integrieren?

Absolut, und das sollten Sie auf jeden Fall tun. Moderne WiFi-Authentifizierungsplattformen sind speziell für diese Art der Integration konzipiert. Durch die Verwendung einer Lösung wie Purple können Sie Ihr Netzwerk direkt mit Ihrem CRM (denken Sie an Salesforce oder HubSpot) und Ihren Marketing-Automatisierungs-Tools verbinden.

Wenn sich ein Gast in Ihrem WiFi authentifiziert, erfasst die Plattform wertvolle, zustimmungsbasierte First-Party-Daten wie Name, E-Mail-Adresse und Besuchshäufigkeit. Diese Daten können dann automatisch in Ihr CRM übertragen werden, um Ihre Kundenprofile anzureichern. Von dort aus können Sie hochgradig personalisierte Marketingkampagnen, Treueprämien und eine viel gezieltere Kommunikation steuern.

Diese Integration verwandelt Ihr WiFi-Netzwerk von einem einfachen Internet-Dienstprogramm in ein leistungsstarkes Tool zur Datenerfassung und Förderung von Business Intelligence.

Sobald Ihr Netzwerk validiert und bereitgestellt ist, ist eine effektive laufende Verwaltung entscheidend. Für umfassende Anleitungen erkunden Sie diese Best Practices für das IT Asset Management , um Ihre Netzwerkinfrastruktur und deren Lebenszyklus zu optimieren.

Sind Sie bereit, Ihr Netzwerk von einem Kostenfaktor in einen Unternehmenswert zu verwandeln? Purple bietet eine sichere, identitätsbasierte Netzwerkplattform, die veraltete Passwörter durch nahtlosen, passwortlosen Zugang für Gäste und Mitarbeiter ersetzt. Erfahren Sie mehr über Purple und buchen Sie noch heute eine Demo .