Denken Sie an die schiere Anzahl von Geräten mit WiFi, die jeden Tag versuchen, sich mit Ihrem Netzwerk zu verbinden. Es ist wie das Management einer belebten Straßenkreuzung, an der jede Person, jedes Fahrzeug und jede Lieferdrohne einen eigenen schnellen, sicheren und einzigartigen Weg benötigt, um ans Ziel zu gelangen. Das ist die heutige Realität Ihres Netzwerks.

Die moderne Explosion von WiFi-Geräten

Die Zeiten, in denen man sich für den Netzwerkzugang auf ein einfaches Passwort verlassen konnte, sind lange vorbei. Dieser Ansatz kann mit der Komplexität und dem Umfang moderner Gerätekonnektivität einfach nicht mehr mithalten. Die Anzahl der Geräte, die sich mit dem Internet verbinden, wächst rasant, und diese Gerätelandschaft in den Griff zu bekommen, ist der erste Schritt zu einem intelligenteren Management.

Dies gilt insbesondere hier in Großbritannien, wo die Internetdurchdringung bis 2026 voraussichtlich 97,8 % erreichen wird. Das bedeutet, dass fast jeder auf eine Sammlung von WiFi-fähigen Geräten angewiesen ist, was die Anforderungen an jedes Netzwerk vervielfacht.

Kategorisierung von Geräten in Ihrer Umgebung

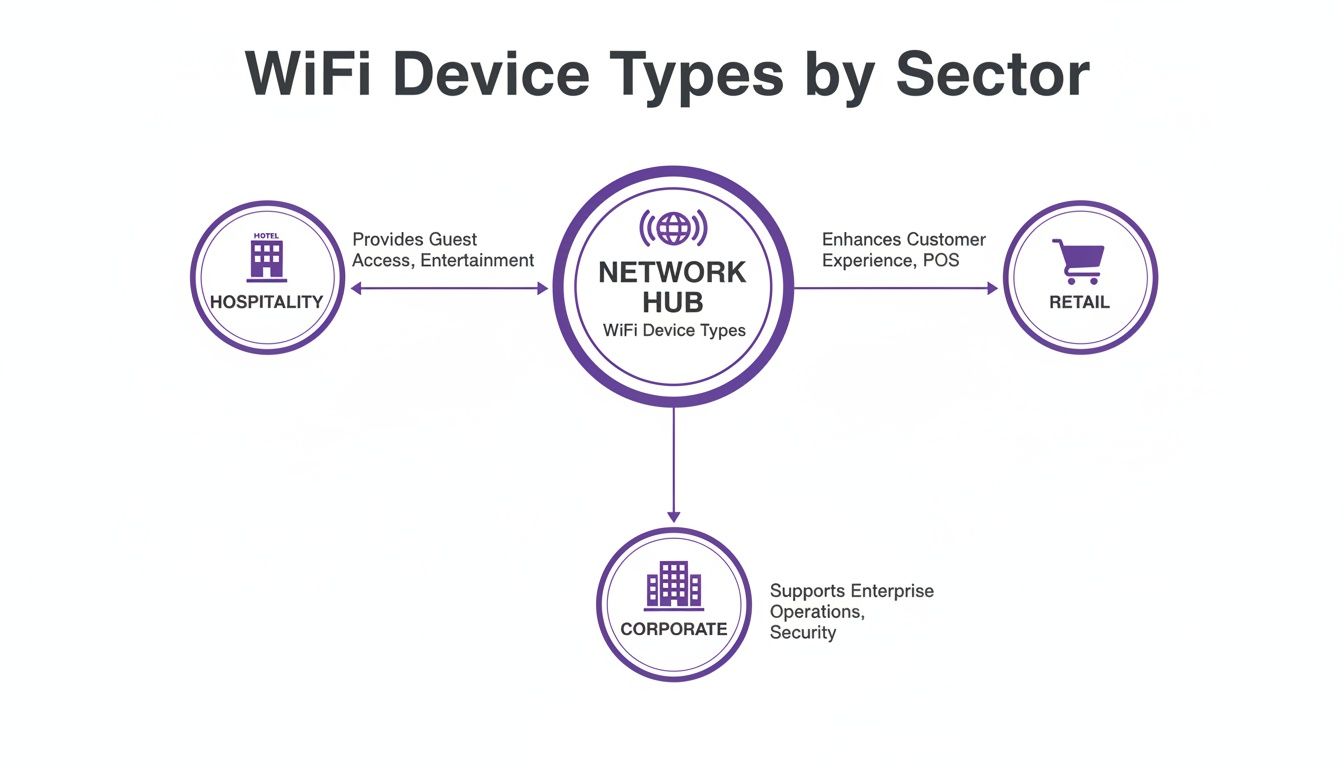

Die Geräte, die sich mit Ihrem WiFi verbinden, sind nicht alle gleich; sie variieren massiv von Sektor zu Sektor und bringen jeweils ihre eigenen Anforderungen und Sicherheitsrisiken mit sich. Ein Einheitsnetzwerk reicht einfach nicht mehr aus.

Um die Herausforderung zu verstehen, ist es hilfreich zu betrachten, wie sich die Gerätelandschaft in verschiedenen Geschäftsumgebungen unterscheidet. Jeder Sektor verfügt über eine einzigartige Mischung aus Gast-, Kunden- und Betriebsgeräten, die alle um Bandbreite konkurrieren und unterschiedliche Sicherheitsniveaus erfordern.

WiFi-Gerätelandschaft in Schlüsselsektoren

Diese Tabelle zeigt, wie vielfältig das Ökosystem sein kann. Ein kompromittiertes Gast-Smartphone in einem Hotel sollte sich niemals im selben virtuellen Netzwerk befinden wie das Back-of-House-Zahlungssystem.

Das Ziel muss sich ändern. Anstatt nur eine Verbindung bereitzustellen, müssen Sie ein sicheres, segmentiertes und intelligentes Netzwerk schaffen, das die Last bewältigen kann, ohne die Benutzer zu frustrieren oder Sicherheitslücken zu öffnen.

Da sich immer mehr Geräte mit Ihrem Netzwerk verbinden, ist es entscheidend, dass sie alle über eine stabile Verbindung verfügen. Während fortschrittliche Hardware wie ein Linksys Velop Mesh-System eine robustere Abdeckung bieten kann, ist es die zugrunde liegende Management- und Sicherheitsstrategie, die wirklich den Unterschied ausmacht.

Ohne ordnungsgemäße Segmentierung könnte dieses kompromittierte Gastgerät möglicherweise einen Weg finden, auf sensible Unternehmensdaten zuzugreifen. Deshalb ist es so wichtig, nicht nur zu verstehen, wie viele Geräte sich in Ihrem Netzwerk befinden, sondern auch, um welche es sich handelt und welche Zugriffsebene sie wirklich benötigen. Wenn Sie sich für das explosive Wachstum vernetzter Geräte interessieren, erfahren Sie in unserem detaillierten Leitfaden mehr darüber, wie viele Geräte mit dem Internet verbunden sind .

Erkundung moderner WiFi-Authentifizierungsmethoden

Die Art und Weise, wie wir den Zugang für WiFi-fähige Geräte handhaben, hat sich im Laufe der Jahre stark verändert. Man kann es sich wie die Entwicklung der Sicherheit für ein Gebäude vorstellen. Zuerst gab es eine Politik der offenen Tür (denken Sie an unsichere, offene Netzwerke), die dann zu einem einzigen Hauptschlüssel überging, den sich alle teilen mussten (ein gemeinsames Passwort). Jetzt sind wir bei etwas viel Ausgefeilterem angelangt, wie der Vergabe einer eigenen, einzigartigen Schlüsselkarte an jede Person.

Dieser moderne Ansatz führt uns weit über das gemeinsame Passwort hinaus, das für unzählige Unternehmen immer noch eine massive Schwachstelle darstellt. Wenn nur ein Passwort für jedes Gerät und jeden Gast verwendet wird, kann ein einziger Verstoß das gesamte Netzwerk gefährden. Glücklicherweise bieten neuere Methoden eine weitaus sicherere und benutzerfreundlichere Alternative.

Das folgende Diagramm zeigt, wie viel heutige Netzwerke jonglieren müssen. Ob im Gastgewerbe, im Einzelhandel oder in einem Unternehmensbüro – es gibt immer eine vielfältige Mischung von Geräten, die einen maßgeschneiderten Zugang benötigen.

Wie Sie sehen können, spielt es keine Rolle, ob es sich um ein Hotel, ein Geschäft oder ein Büro handelt – das Netzwerk muss eine Mischung aus öffentlichen, Mitarbeiter- und Betriebsgeräten unterstützen, die jeweils eigene Sicherheitsanforderungen haben.

Der Aufstieg von Passpoint und OpenRoaming

Stellen Sie sich vor, Sie hätten einen digitalen Reisepass nur für WiFi. Das ist die Kernidee hinter Passpoint und OpenRoaming. Anstatt manuell nach einem Netzwerk suchen und ein Passwort eingeben zu müssen, ermöglichen diese Technologien Ihrem Gerät, sich automatisch und sicher mit jedem teilnehmenden WiFi-Netzwerk zu verbinden.

Für einen Kunden bedeutet dies, dass sich sein Smartphone nahtlos und sicher verbindet, sobald er ein neues Geschäft, Hotel oder einen Flughafen betritt, das Teil des Netzwerks ist. Kein Herumfummeln mehr mit klobigen Login-Seiten oder das Fragen nach dem WiFi-Code. Die Verbindung ist von Anfang an verschlüsselt und bietet ein viel sichereres Erlebnis als Ihr typisches offenes Gastnetzwerk.

Passpoint ist die zugrunde liegende Technologie, die diesen sicheren, automatischen Handshake zwischen einem Gerät und dem Netzwerk ermöglicht. OpenRoaming ist der Zusammenschluss, der all diese Netzwerke weltweit miteinander verbindet und ein riesiges, einheitliches System vertrauenswürdiger WiFi-Hotspots schafft.

Vorteile der Einführung moderner Authentifizierung

Der Wechsel zu diesen neueren Methoden bringt klare Vorteile sowohl für das Unternehmen als auch für den Endbenutzer. Die Verbesserungen gehen weit über einfache Bequemlichkeit hinaus.

Zu den wichtigsten Vorteilen gehören:

- Erhöhte Sicherheit: Durch die Abschaffung gemeinsamer Passwörter eliminieren Sie eine der häufigsten Methoden, mit denen Netzwerke angegriffen werden. Jede Verbindung ist individuell verschlüsselt.

- Verbessertes Benutzererlebnis: Kunden und Gäste erhalten sofortige, problemlose Konnektivität, was die Zufriedenheit steigert und sie zur Rückkehr bewegt.

- Betriebliche Effizienz: IT-Teams werden von den ständigen Kopfschmerzen bei der Verwaltung passwortbezogener Support-Tickets befreit und können sich auf wichtigere Aufgaben konzentrieren.

Die Revolution der WiFi-Geräte in Großbritannien hat ganze Sektoren umgestaltet. Da bis Anfang 2024 98 % der Bevölkerung das Internet nutzen, ist die Erwartung an zuverlässige Konnektivität in Build-to-Rent-Wohnungen und großen Veranstaltungsorten massiv. Da gigabitfähiges Breitband immer mehr Gebiete erreicht, müssen Netzwerke diese dichten Geräteökosysteme einfach reibungslos unterstützen. Weitere Daten zur Internetnutzung und zu Trends in Großbritannien finden Sie auf Statista.com .

Letztendlich verwandeln diese Technologien WiFi von einem bloßen Basisdienstprogramm in einen nahtlosen und sicheren Service. Sie bilden eine Grundlage, auf der sich jedes einzelne Gerät, vom Telefon eines Gastes bis zum Tablet eines Mitarbeiters, mit der richtigen Zugriffs- und Sicherheitsebene verbindet – und das alles automatisch.

Lösung von Herausforderungen bei Netzwerksicherheit und Segmentierung

Wenn Sie eine vielfältige Mischung von Geräten haben, die sich alle mit demselben Wi-Fi-Netzwerk verbinden, schaffen Sie ernsthafte Sicherheitsrisiken. Es ist ein bisschen wie das Führen eines Hotels. Sie würden einem Gast niemals einen Hauptschlüssel geben, der jedes einzelne Zimmer aufschließt, von den Putzkammern bis zur Präsidentensuite. Die gleiche Logik gilt für Ihr Netzwerk.

Genau aus diesem Grund ist die Netzwerksegmentierung so wichtig. Es ist die Praxis, Ihr Netzwerk in kleinere, vollständig isolierte Abschnitte zu unterteilen. In unserer Hotelanalogie ist dies wie das Erstellen separater, sicherer Etagen mit unterschiedlichen Schlüsselkarten – eine für Unternehmensmitarbeiter, eine andere für öffentliche Gäste und eine dritte für Betriebstechnik wie intelligente Thermostate oder Überwachungskameras.

Der Vorteil liegt auf der Hand: Selbst wenn ein Bereich kompromittiert ist, kann sich die Sicherheitsverletzung nicht auf sensiblere Teile des Gebäudes ausbreiten.

Isolierung von Gast- und Unternehmensverkehr

Der grundlegendste Schritt, den jedes Unternehmen unternehmen muss, ist die Trennung des Gastverkehrs von seinen internen Unternehmensressourcen. Ein Besucher, der Ihr öffentliches Wi-Fi nutzt, um seine E-Mails abzurufen, sollte absolut keinen Netzwerkpfad zu den Finanzservern oder Mitarbeiterdatenbanken Ihres Unternehmens haben.

Diese Isolierung ist eine nicht verhandelbare Sicherheitsmaßnahme. Ohne sie könnte ein böswilliger Akteur – oder auch nur der versehentlich kompromittierte Laptop eines Gastes – anfangen, in Ihrem Netzwerk herumzuschnüffeln, sensible interne Systeme zu entdecken und zu versuchen, diese auszunutzen. Es ist ein riesiges, unnötiges Risiko.

Eine ordnungsgemäße Segmentierung ist nicht nur eine Best Practice; sie ist eine kritische Verteidigung. Indem Sie digitale Mauern zwischen verschiedenen Benutzergruppen errichten, verkleinern Sie Ihre Angriffsfläche drastisch und dämmen potenzielle Bedrohungen ein, bevor sie weitreichenden Schaden anrichten können.

Sicherung von Legacy- und IoT-Geräten mit iPSK

Aber was ist mit all den anderen Geräten, die eine Verbindung herstellen müssen? Denken Sie an all die Drucker, Smart-TVs, digitalen Schilder oder älteren IoT-Sensoren, die keine fortschrittlichen Authentifizierungsmethoden wie Passpoint oder Zertifikate verarbeiten können. Diese Geräte verlassen sich oft auf ein einziges, gemeinsames Passwort, was sie zu einer eklatanten Schwachstelle macht.

Hier kommt eine Lösung wie Individual Private Shared Keys ( iPSK ) ins Spiel. Anstatt eines Passworts für all Ihre Geräte generiert iPSK ein einzigartiges, individuelles Passwort für jedes einzelne Gerät. Es bietet Ihnen Sicherheit auf Unternehmensniveau, jedoch mit der einfachen Benutzererfahrung eines Heimnetzwerk-Passworts.

So macht es den Unterschied:

- Einzigartige Schlüssel: Jedes Gerät erhält seinen eigenen, einzigartigen Schlüssel, der über ein zentrales Dashboard verwaltet wird.

- Einfaches Onboarding: Das Gerät verbindet sich mit seinem einzigartigen Schlüssel, genau wie in einem Heim-Wi-Fi-Netzwerk. Auf dem Gerät selbst ist keine komplexe Einrichtung erforderlich.

- Präzise Sicherheit: Wenn ein Gerät kompromittiert ist oder offline genommen werden muss, widerrufen Sie einfach seinen spezifischen Schlüssel, ohne andere Geräte im Netzwerk zu beeinträchtigen.

Dieser Ansatz gibt effektiv jedem Legacy- oder IoT-Gerät seinen eigenen privaten „Haustürschlüssel“. Das bedeutet, dass Sie Tausende verschiedener Geräte mit WiFi sicher integrieren können und sicherstellen, dass selbst Ihre ältesten oder einfachsten Geräte nicht zum schwächsten Glied in Ihrer Sicherheitskette werden.

Optimierung des sicheren Geräte-Onboardings

Eine wachsende Anzahl von Wi-Fi-Geräten sicher zu verbinden, ohne dass es zu einem administrativen Albtraum wird, ist eine der größten Herausforderungen für jeden Netzwerkmanager. Die alte Vorgehensweise – sich auf langsame, manuelle Prozesse und gemeinsame Passwörter zu verlassen – war nicht nur mühsam zu verwalten, sondern auch ein massives Sicherheitsrisiko. Glücklicherweise haben moderne automatisierte Ansätze das Spiel komplett verändert.

Diese Systeme verlagern den Fokus von gemeinsamen Geheimnissen auf identitätsbasierten Zugriff. Der ganze Sinn besteht darin, die Verbindung zum Wi-Fi so reibungslos und sicher zu gestalten wie die Verwendung einer Schlüsselkarte, um in Ihr Büro zu gelangen.

Einführung von zertifikatsbasiertem Zugriff und SSO

Zwei der effektivsten Tools dafür sind zertifikatsbasierter Zugriff und Single Sign-On (SSO). Sie können sich SSO als eine universelle digitale Schlüsselkarte vorstellen. Ein Mitarbeiter verwendet einfach sein bestehendes Arbeits-Login, wie seine Entra ID oder sein Google Workspace-Konto, und erhält sofortigen, sicheren Wi-Fi-Zugang auf all seinen Geräten. Ganz ohne Aufwand.

Diesem Prozess liegen digitale Zertifikate zugrunde. Anstelle eines Passworts erhält jedes Gerät ein einzigartiges, verschlüsseltes Zertifikat, das als seine digitale ID fungiert. So beweist es dem Netzwerk, dass es sich um ein vertrauenswürdiges und autorisiertes Gerät handelt.

Der eigentliche Durchbruch ist, wie moderne Plattformen wie Purple all dies automatisieren. Sie können sichere Zertifikate für jeden einzelnen Benutzer und jedes Gerät ausstellen, ohne einen komplexen On-Premise-RADIUS-Server zu benötigen, was in der Vergangenheit für viele Organisationen eine große Hürde darstellte.

Diese Automatisierung ist ein Game-Changer. Wenn ein neues Teammitglied anfängt, gewährt ihm sein Unternehmenskonto automatisch Wi-Fi-Zugang. Noch besser: Wenn ein Mitarbeiter das Unternehmen verlässt und sein Konto deaktiviert wird, wird sein Wi-Fi-Zugang sofort und automatisch widerrufen. Dies schließt eine häufige Sicherheitslücke, bei der Ex-Mitarbeiter noch lange nach Verlassen des Gebäudes Netzwerkzugang behalten können.

Erfüllung moderner Benutzererwartungen

Dieses Maß an sicherer, nahtloser Konnektivität ist nicht mehr nur ein Nice-to-have; es ist das, was die Leute erwarten. Netzwerkadministratoren im britischen Einzelhandel und Gesundheitswesen haben mit einer Flut von Wi-Fi-Geräten zu kämpfen, während die Festnetz-Internetgeschwindigkeiten allein im letzten Jahr um über 30 % in die Höhe geschossen sind. Da superschnelles Breitband nun 96,9 % der Haushalte erreicht, erwarten die Nutzer überall schnelle, sichere Verbindungen, von Veranstaltungen bis hin zu Verkehrsknotenpunkten.

Für Betreiber im Gastgewerbe bedeutet dies, dass es an der Zeit ist, die gemeinsamen Passwörter aufzugeben und zu modernen Lösungen überzugehen, die vom ersten Paket an verschlüsselte Konnektivität bieten. Einen tieferen Einblick in diese Trends erhalten Sie im Digital 2026 UK Report .

Vergleich von Onboarding-Ansätzen

Der Unterschied zwischen der alten und der neuen Art des Geräte-Onboardings ist wie Tag und Nacht. Lassen Sie uns das aufschlüsseln:

- Traditionelles manuelles Onboarding: Hierbei teilen Sie ein einziges WPA/WPA2-Passwort mit allen. Es ist anfangs einfach einzurichten, aber es ist ein Sicherheitsminenfeld und bereitet Kopfschmerzen bei der Verwaltung. Jedes Mal, wenn Sie das Passwort ändern müssen, müssen Sie es auf jedem einzelnen Gerät aktualisieren.

- Automatisches identitätsbasiertes Onboarding: Dieser Ansatz verknüpft den Wi-Fi-Zugang direkt mit der Identität eines Benutzers. Er verwendet SSO und Zertifikate, um Benutzern ein reibungsloses Erlebnis zu bieten und IT-Teams gleichzeitig strenge Kontrolle und felsenfeste Sicherheit zu geben.

Diese automatisierte Methode erhöht nicht nur die Sicherheit; sie vereinfacht auch die Verwaltung von Headless- und Legacy-Geräten. Selbst Geräte, die keine Zertifikate verwenden können, wie Drucker oder Smart-TVs, können sicher gehandhabt werden. Wenn Sie tiefer in die Sicherung dieser Art von Geräten eintauchen möchten, können Sie sich unseren Leitfaden ansehen, was iPSK ist und wie es identitätsbasierte Sicherheit bietet .

Letztendlich geht es bei der Optimierung des Geräte-Onboardings darum, Sicherheit für den Benutzer unsichtbar und für den Administrator mühelos zu machen.

Integration von fortschrittlichem WiFi in Ihr bestehendes Netzwerk

Die Modernisierung der Verwaltung der unzähligen Geräte mit WiFi, die sich mit Ihrem Netzwerk verbinden, sollte nicht bedeuten, bei null anfangen zu müssen. Viele IT-Administratoren schieben entscheidende Sicherheitsupgrades auf, weil sie die Kosten und die Unterbrechung einer kompletten Hardware-Überholung fürchten. Glücklicherweise gehört diese Denkweise nun der Vergangenheit an.

Sie können fortschrittliche Authentifizierung und ein weitaus besseres Benutzererlebnis direkt auf Ihre bestehende Infrastruktur aufsetzen. Dies geschieht durch Plattformen, die als „Plug-and-Play“-Software-Upgrade konzipiert sind und die Fähigkeiten der Hardware, die Sie bereits besitzen und der Sie vertrauen, sofort steigern.

Das bedeutet, dass Sie Sicherheit auf Unternehmensniveau und eine nahtlose User Journey ohne die langen Zeitpläne und Investitionskosten eines großen IT-Projekts erhalten können. Es geht darum, intelligenter zu arbeiten und nicht nur neuere, teurere Hardware zu kaufen.

Reibungslose Integration mit großen Anbietern

Ein großer Teil dieses modernen Ansatzes ist die breite Kompatibilität. Identitätsbasierte Netzwerkplattformen wie Purple sind herstellerunabhängig und lassen sich reibungslos in die größten Namen der Netzwerkbranche integrieren.

Dies gewährleistet eine schnelle und schmerzlose Bereitstellung, unabhängig davon, ob Ihre Umgebung auf Folgendem aufbaut:

- Cisco Meraki

- HPE Aruba

- Ruckus

- Juniper Mist

- Ubiquiti UniFi

Da diese Integrationen API-gesteuert und cloudbasiert sind, besteht keine Notwendigkeit für komplexe On-Premise-Server oder fummelige benutzerdefinierte Konfigurationen. Das gesamte System kann in wenigen Wochen, nicht Monaten, bereitgestellt und in Betrieb genommen werden. Dies ermöglicht es Ihnen, Authentifizierungsherausforderungen schnell zu lösen, Ihr Netzwerk zu sichern und ein besseres Erlebnis für jeden Benutzer und jedes Gerät zu bieten.

Zu verstehen, welche Authentifizierungsmethode zu welchem Gerät passt, ist entscheidend. Der folgende Leitfaden schlüsselt auf, welche modernen Methoden am besten für die verschiedenen Arten von Geräten funktionieren, die sich mit Ihrem Netzwerk verbinden, und die alle über eine einzige, integrierte Plattform verwaltet werden können.

Kompatibilitätsleitfaden für Authentifizierungsmethoden

Indem Sie die richtige Authentifizierung dem richtigen Gerät zuordnen, können Sie spezifische Sicherheits- und Benutzerfreundlichkeitsherausforderungen lösen, ohne Kopfschmerzen bei der Verwaltung zu verursachen. Dieser maßgeschneiderte Ansatz ist die Grundlage für ein wirklich modernes und sicheres Netzwerk.

Verwandlung von WiFi-Konnektivität in Business Intelligence

Ein modernes WiFi-Netzwerk bietet so viel mehr als nur eine einfache Internetverbindung für die verschiedenen Geräte mit WiFi an Ihrem Standort. Wenn Sie es richtig verwalten, wird dieses Netzwerk zu einem leistungsstarken Unternehmenswert. Es ist nicht mehr nur ein Dienstprogramm; es ist ein Tool, das wertvolle First-Party-Daten sammelt, das Wachstum ankurbelt und Ihnen hilft, bessere Kundenerlebnisse zu schaffen.

Betrachten Sie jedes Gerät, das sich verbindet, als einen neuen Touchpoint. Jeder einzelne gibt Ihnen die Möglichkeit, Verhalten zu verstehen, Interaktionen zu personalisieren und letztendlich den Umsatz zu steigern. Das ist nicht nur Theorie – es wird durch die Verwendung integrierter Analysen, CRM-Konnektoren und Marketing-Automatisierungstools erreicht, die Hand in Hand mit Ihrer bestehenden Netzwerkinfrastruktur arbeiten.

Erschließung praktischer Anwendungen

Die wahre Kraft wird deutlich, wenn man sieht, wie sich dies in verschiedenen Sektoren auswirkt. Die Erkenntnisse, die Sie aus der WiFi-Nutzung gewinnen, können direkt mit dem Endergebnis Ihres Unternehmens verknüpft werden.

Hier sind nur einige praktische Beispiele:

- Einkaufszentren: Ein Einkaufszentrum kann Laufwege analysieren, um genau zu sehen, wie sich Besucher durch den Raum bewegen. Diese Daten helfen dabei, Ladenlayouts zu optimieren, Mietpreise basierend auf dem Traffic anzupassen und die Auswirkungen von Marketingkampagnen richtig zu messen.

- Gastgewerbe: Ein Hotel kann einen wiederkehrenden Gast sofort identifizieren, sobald er sich mit dem WiFi verbindet. Dies öffnet die Tür für ein personalisiertes Willkommensangebot, das direkt an sein Gerät gesendet wird, was die Loyalität stärkt und Folgegeschäfte fördert.

- Gesundheitseinrichtungen: Ein Krankenhaus kann die WiFi-Verbindung nutzen, um kurz nach dem Besuch automatisch eine Zufriedenheitsumfrage an das Telefon eines Patienten zu senden. Dies schafft einen ständigen Strom wertvollen Feedbacks zur Verbesserung der Patientenversorgung und der betrieblichen Effizienz.

Indem Sie First-Party-Daten direkt von Benutzergeräten erfassen, erstellen Sie ein umfassendes, genaues Bild Ihrer Zielgruppe. Dies ermöglicht es Ihnen, über generisches Marketing hinauszugehen und wirklich personalisierte Customer Journeys zu erstellen, die Besuche erhöhen und den Umsatz steigern.

Dieser Ansatz verbindet die technische Lösung – die Bereitstellung von WiFi – direkt mit messbaren Geschäftsergebnissen. Für diejenigen, die tiefer in die Materie eintauchen möchten, erfahren Sie in unserem speziellen Artikel mehr darüber, warum WiFi-Analysen für Ihr Unternehmen wichtig sind . Er zeigt, wie jedes einzelne verbundene Gerät zu einer intelligenteren, datengesteuerten Strategie beitragen kann.

Ihre Fragen zu WiFi-Geräten beantwortet

Wenn Netzwerkadministratoren und Unternehmensbetreiber beginnen, moderne WiFi-Authentifizierung zu erkunden, tauchen immer einige Schlüsselfragen auf. Lassen Sie uns einige der häufigsten angehen.

Wie macht OpenRoaming die Dinge eigentlich sicherer?

Der größte Sicherheitsgewinn bei OpenRoaming besteht darin, dass gemeinsame Passwörter vollständig abgeschafft werden. Ein einziges, gemeinsames Passwort ist eine massive Sicherheitslücke, die nur darauf wartet, ausgenutzt zu werden – sobald es durchgesickert ist oder gestohlen wurde, ist Ihr gesamtes Netzwerk angreifbar.

OpenRoaming tauscht dieses veraltete Modell gegen einzigartige, verschlüsselte Anmeldeinformationen für jedes einzelne Gerät aus. Das bedeutet, dass jede Verbindung vom ersten Datenpaket an sicher ist, was vielen gängigen Netzwerkangriffen effektiv die Tür verschließt und all Ihre Geräte mit WiFi sicher hält.

Stellen Sie sich das so vor: Ein gemeinsames Passwort ist das Äquivalent dazu, den Schlüssel unter der Fußmatte liegen zu lassen. OpenRoaming gibt jedem autorisierten Benutzer seine eigene, einzigartige digitale Schlüsselkarte, die nicht kopiert oder geteilt werden kann.

Was ist mit unseren älteren WiFi-Geräten? Können wir sie noch unterstützen?

Absolut. Es wäre unrealistisch zu erwarten, dass jedes Stück Hardware die allerneuesten Authentifizierungsstandards unterstützt. Eine ordnungsgemäße, umfassende Lösung muss dies berücksichtigen, und genau dafür sind Technologien wie Individual PSK (iPSK) konzipiert.

Mit iPSK können Sie ein einzigartiges Passwort für jedes Ihrer Legacy-Geräte generieren, wie zum Beispiel:

- Drucker und Scanner

- Smart-TVs und Digital Signage

- IoT-Sensoren und Gebäudesteuerungen

Dies bringt sie in eine verwaltete, sichere Umgebung, ohne Sie zu zwingen, ältere Geräte zu verschrotten, die noch voll funktionsfähig sind.

Ist der Wechsel weg von einem Captive Portal ein kompliziertes Projekt?

Ganz und gar nicht. Tatsächlich ist der Übergang so konzipiert, dass er bemerkenswert reibungslos verläuft. Moderne, cloudbasierte Plattformen sind so aufgebaut, dass sie sich direkt in die Netzwerkhardware integrieren lassen, die Sie bereits von großen Anbietern wie Meraki, Aruba und UniFi haben.

Da keine komplexen On-Premise-Server installiert oder gewartet werden müssen, ist der gesamte Bereitstellungsprozess unglaublich schnell. Wir sprechen davon, in wenigen Wochen einsatzbereit zu sein, nicht in den monatelangen Projekten, an die Sie vielleicht gewöhnt sind.

Sind Sie bereit, Ihre klobigen Captive Portals und gemeinsamen Passwörter durch eine sichere, nahtlose Authentifizierung zu ersetzen? Erfahren Sie, wie Purple Ihr Netzwerk modernisieren kann, indem Sie https://www.purple.ai besuchen.