Wie sich die MAC-Adressen-Randomisierung auf Gast-WiFi-Analysen auswirkt

Dieser Leitfaden bietet einen technischen Tiefenblick darauf, wie sich die MAC-Adressen-Randomisierung auf Gast-WiFi-Analysen auswirkt. Er bietet praktische Strategien für IT-Leiter und Netzwerkarchitekten, um die Sichtbarkeit wiederherzustellen, genaue Metriken zu gewährleisten und die Compliance bei großflächigen Implementierungen aufrechtzuerhalten. Dieser Leitfaden behandelt die Mechanismen der netzwerkbasierten und ephemeren Randomisierung, die Architektur der Identitätsauflösung und reale Bereitstellungsszenarien und ist die definitive Referenz für jede Organisation, die sich auf WiFi-abgeleitete räumliche Daten verlässt.

Diesen Leitfaden anhören

Podcast-Transkript ansehen

- Zusammenfassung für die Geschäftsleitung

- Technischer Tiefenblick

- Die Mechanismen der MAC-Randomisierung

- Die Auswirkungen auf WiFi-Analysen

- Implementierungsleitfaden

- Wiederherstellung der Sichtbarkeit: Die identitätszentrierte Architektur

- Best Practices

- Fehlerbehebung & Risikominderung

- Häufige Fehlerursachen

- Minderungsstrategien

- ROI & Geschäftsauswirkungen

Zusammenfassung für die Geschäftsleitung

Für IT-Manager, Netzwerkarchitekten und Direktoren für den Veranstaltungsbetrieb hat die weit verbreitete Einführung der MAC-Adressen-Randomisierung auf iOS, Android und Windows die traditionellen Gast-WiFi-Analysen grundlegend gestört. Was einst ein zuverlässiger, persistenter Hardware-Identifikator war, ist zu einem ephemeren Datenpunkt geworden, der ältere Analysemodelle obsolet macht. Dieser technische Referenzleitfaden untersucht die Mechanismen der MAC-Randomisierung, ihre direkten Auswirkungen auf Metriken wie die Anzahl eindeutiger Besucher, die Verweildauer und die Wiederbesuchsraten sowie die architektonischen Änderungen, die zur Wiederherstellung der Datenintegrität erforderlich sind. Durch den Übergang von hardwarezentriertem Tracking zu identitätsbasierten Auflösungsmodellen können Organisationen in Retail , Hospitality , Healthcare und Transport genaue Analysen aufrechterhalten, während sie gleichzeitig die Privatsphäre der Benutzer und regulatorische Rahmenbedingungen wie GDPR und PCI DSS respektieren.

Technischer Tiefenblick

Die Mechanismen der MAC-Randomisierung

Historisch diente die Media Access Control (MAC)-Adresse als eine global eindeutige, persistente Kennung, die einem Netzwerkadapter (NIC) zugewiesen wurde. In einer Umgebung vor der Randomisierung würde ein Gerät, das Probe-Anfragen sendet, um verfügbare Netzwerke zu entdecken, seine permanente, hardwareseitig festgelegte MAC-Adresse übertragen. Dies ermöglichte es der Netzwerkinfrastruktur, die Präsenz, Bewegung und Wiederbesuche eines Geräts zu verfolgen, selbst wenn sich der Benutzer nie im Netzwerk authentifiziert hat.

Beginnend mit iOS 14 und Android 10 führten mobile Betriebssysteme standardmäßig die MAC-Adressen-Randomisierung ein. Anstatt die Hardware-MAC zu übertragen, generiert das Gerät eine randomisierte, lokal verwaltete MAC-Adresse. Die Implementierung variiert leicht zwischen den Anbietern, folgt aber im Allgemeinen zwei primären Modellen:

- Netzwerkbasierte Randomisierung: Das Gerät generiert für jede eindeutige Service Set Identifier (SSID), mit der es sich verbindet, eine einzigartige MAC-Adresse. Diese MAC bleibt für diese spezifische SSID konsistent, wodurch sich das Gerät nahtlos wieder verbinden kann.

- Tägliche oder Ephemere Randomisierung: Einige Implementierungen rotieren die randomisierte MAC-Adresse periodisch (z. B. alle 24 Stunden) oder bei jedem Verbindungsversuch, wodurch die Identität des Geräts im Laufe der Zeit weiter verschleiert wird.

Die Auswirkungen auf WiFi-Analysen

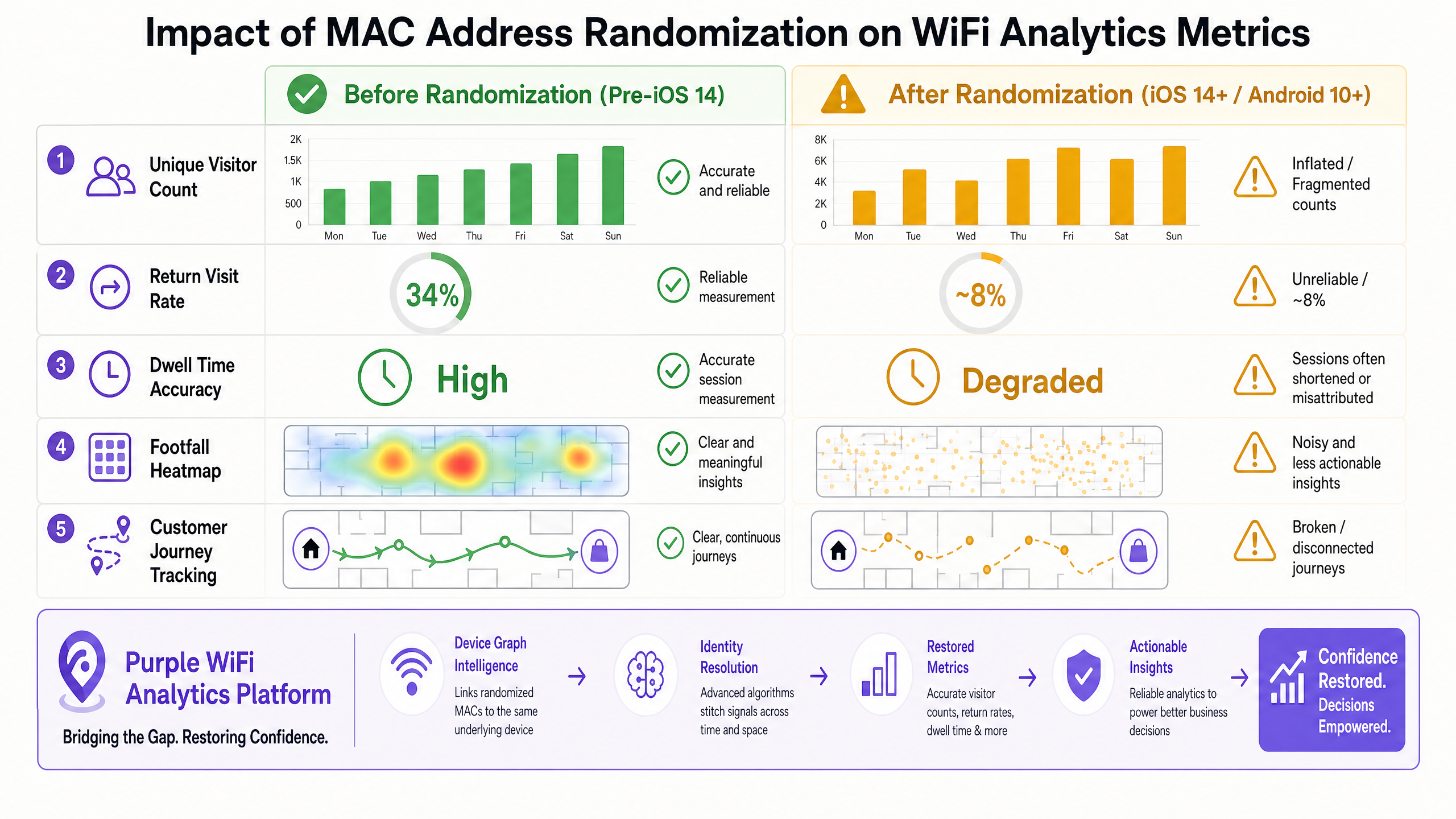

Wenn ältere Analyseplattformen auf randomisierte MAC-Adressen stoßen, verschlechtert sich die Datenintegrität rapide. Die Abhängigkeit von einem persistenten Identifikator führt zu erheblichen Verzerrungen bei Schlüsselmetriken:

- Anzahl eindeutiger Besucher: Da ein einzelnes physisches Gerät im Laufe der Zeit (oder über verschiedene SSIDs innerhalb eines Veranstaltungsortes) mehrere MAC-Adressen präsentieren kann, zählen ältere Systeme es als mehrere eindeutige Besucher. Dies führt zu künstlich überhöhten Besucherzahlen.

- Wiederbesuchsraten: Wenn ein Gerät seine MAC-Adresse zwischen Besuchen wechselt, kann die Analyseplattform die aktuelle Sitzung nicht mit einer früheren Sitzung verknüpfen. Der Benutzer wird als neuer Besucher behandelt, was zu einem drastischen Rückgang der Wiederbesuchsraten führt.

- Genauigkeit der Verweildauer: In Umgebungen, in denen ein Gerät seine MAC während einer längeren Sitzung wechseln könnte, wird ein einzelner Besuch in mehrere kurze Sitzungen fragmentiert, wodurch die durchschnittliche Verweildauer nach unten verzerrt wird.

- Verfolgung der Customer Journey: Die Verfolgung der Bewegung eines Benutzers über einen großen Veranstaltungsort (z. B. ein Stadion oder ein Einzelhandelskomplex mit mehreren SSIDs) wird fragmentiert. Der Pfad wird jedes Mal unterbrochen, wenn sich die MAC-Adresse ändert.

Implementierungsleitfaden

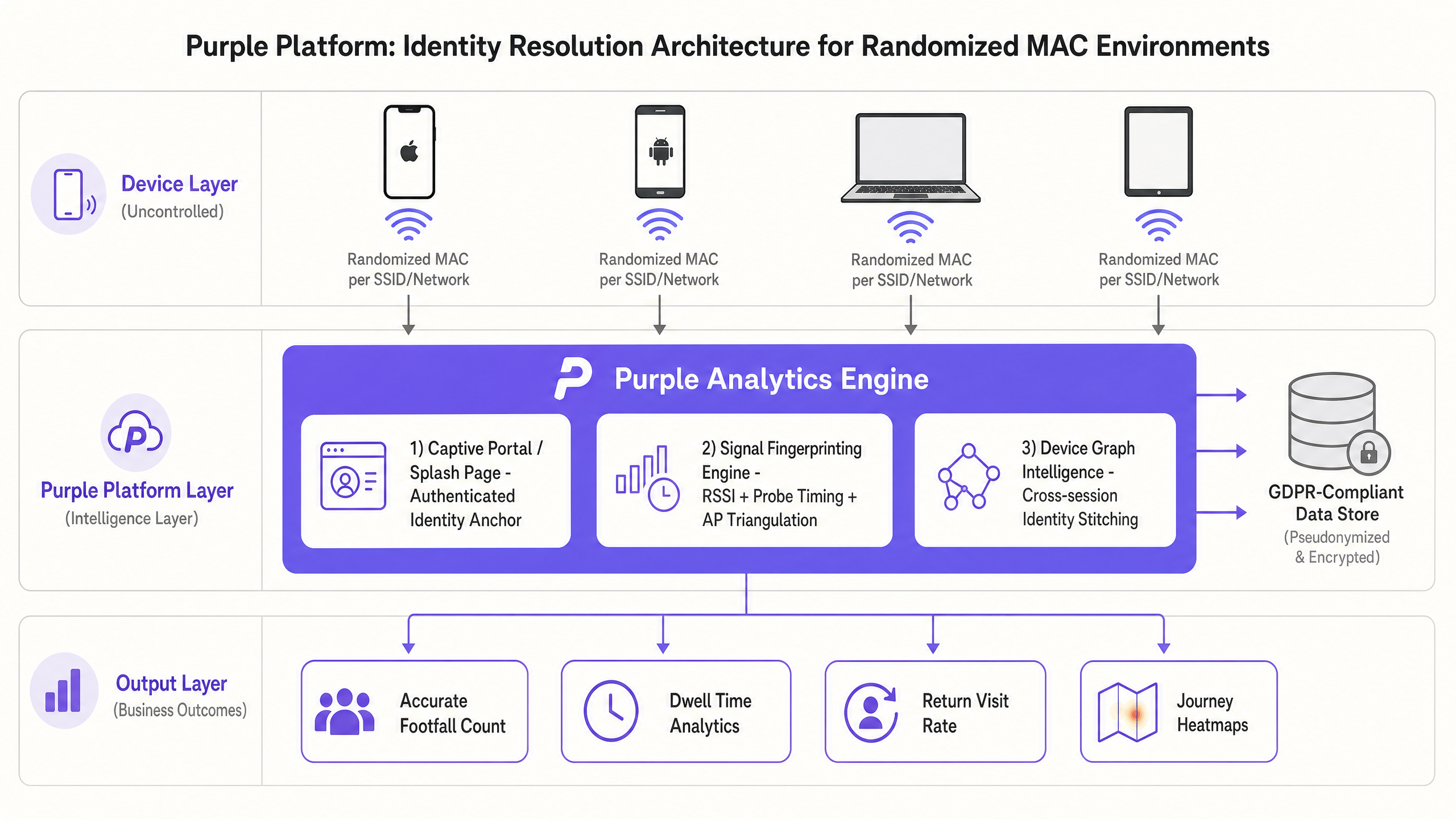

Wiederherstellung der Sichtbarkeit: Die identitätszentrierte Architektur

Um die durch die MAC-Randomisierung auferlegten Einschränkungen zu überwinden, müssen IT-Teams von hardwarebasiertem Tracking zu einer identitätszentrierten Architektur übergehen. Dies beinhaltet die Bereitstellung einer intelligenten Schicht, die mehrere ephemere Identifikatoren wieder einem einzigen, persistenten Benutzerprofil zuordnet. Die Guest WiFi -Plattform muss sich zu einer umfassenden Identitätsauflösungs-Engine entwickeln.

Schritt 1: Den authentifizierten Identitätsanker etablieren

Die zuverlässigste Methode zur Identitätsfeststellung ist über ein Captive Portal oder eine Begrüßungsseite. Wenn sich ein Benutzer im Netzwerk authentifiziert (per E-Mail, Social Login oder SMS), erstellt das System einen Ankerdatensatz. Dieser Datensatz verknüpft die aktuelle (randomisierte) MAC-Adresse mit einer bekannten, persistenten Identität (z. B. einer E-Mail-Adresse oder einer eindeutigen Benutzer-ID).

Dieser Ansatz erfordert eine robuste WiFi Analytics -Plattform, die in der Lage ist, einen dynamischen Gerätegraph zu pflegen. Wenn der Benutzer zurückkehrt und sich erneut authentifiziert (auch mit einer neuen randomisierten MAC), aktualisiert das System den Gerätegraph und verknüpft die neue MAC mit dem bestehenden Benutzerprofil.

Schritt 2: Signal-Fingerprinting implementieren (wo zulässig)

In Szenarien, in denen eine Authentifizierung nicht erforderlich ist oder noch nicht stattgefunden hat, nutzen fortschrittliche Plattformen Signal-Fingerprinting. Dies beinhaltet die Analyse sekundärer Merkmale der Funkübertragungen des Geräts, wie zum Beispiel:

- Muster des Received Signal Strength Indicator (RSSI): Analyse, wie sich die Signalstärke ändert, wenn sich das Gerät durch den Veranstaltungsort bewegt.

- Timing und Frequenz von Probe-Anfragen: Geräte zeigen unterschiedliche Muster, wie oft und wann sie Probe-Anfragen senden.

- Access Point Triangulation: Verwendung mehrerer APs, um den Standort des Geräts zu bestimmen und seine Bewegung zu verfolgen.

Durch die Kombination dieser Signale kann die Analyse-Engine ein probabilistisches Modell erstellen, um fragmentierte Sitzungen zusammenzufügen, obwohl diese Methode weniger deterministisch ist als eine explizite Authentifizierung.

Schritt 3: Integration mit Ökosystemdaten

Um den Identitätsgraph weiter anzureichern, sollte die WiFi-Plattform mit anderen Unternehmens-e-Systeme. Beispielsweise ermöglicht die Verknüpfung von WiFi-Authentifizierungsdaten mit Treueprogramm-Datenbanken oder Point-of-Sale (POS)-Systemen eine ganzheitliche Sicht auf die Customer Journey. Die Rolle von Purple als Identitätsanbieter für Dienste wie OpenRoaming unter der Connect-Lizenz erleichtert diese nahtlose Integration in verschiedenen Umgebungen.

Best Practices

- Explizite Authentifizierung priorisieren: Gestalten Sie Captive Portals, die klare Wertangebote (z.B. kostenloser Hochgeschwindigkeitszugang, exklusive Rabatte) bieten, um Nutzer zur Authentifizierung zu ermutigen. Dies schafft den stärksten möglichen Identitätsanker.

- Captive Portal-Erlebnis optimieren: Stellen Sie sicher, dass der Authentifizierungsprozess nahtlos ist. Die Implementierung von Technologien, die einen reibungslosen Zugang ermöglichen, ähnlich den Konzepten, die in How a wi fi assistant Enables Passwordless Access in 2026 diskutiert werden, reduziert die Abbruchraten und erhöht den Prozentsatz bekannter Nutzer im Netzwerk.

- Progressives Profiling nutzen: Anstatt alle Nutzerinformationen sofort abzufragen, sammeln Sie Daten schrittweise über mehrere Besuche hinweg. Dies reduziert die Reibung bei der ersten Verbindung und baut gleichzeitig ein umfassendes Profil über die Zeit auf.

- Einhaltung gesetzlicher Vorschriften gewährleisten: Die Umstellung auf identitätszentriertes Tracking erfordert die strikte Einhaltung von Datenschutzbestimmungen wie GDPR und CCPA. Stellen Sie sicher, dass Ihre Plattform Daten angemessen anonymisiert oder pseudonymisiert und klare Opt-in-/Opt-out-Mechanismen für Nutzer bereitstellt.

- Netzwerkkonfiguration überprüfen: Stellen Sie sicher, dass Ihre drahtlose Infrastruktur so konfiguriert ist, dass sie die erhöhte Last von Authentifizierungsanfragen und die dynamische MAC-Adressverwaltung bewältigen kann. Beachten Sie bei der Planung der Kanalzuweisungen DFS Channels: What They Are and When to Avoid Them (oder für italienische Implementierungen, Canali DFS: Cosa sono e quando evitarli ), um die Netzwerkstabilität zu gewährleisten und die Leistung für die Erfassung von Analysedaten zu optimieren.

Fehlerbehebung & Risikominderung

Häufige Fehlerursachen

- Übermäßige Abhängigkeit von nicht authentifizierten Daten: Geschäftsentscheidungen weiterhin auf rohen, nicht authentifizierten Sondierungsdaten in einer Umgebung mit randomisierten MAC-Adressen zu basieren, führt zu fehlerhaften Schlussfolgerungen und falsch zugewiesenen Ressourcen.

- Fragmentierte Identitätssilos: Wenn die WiFi-Analyseplattform nicht mit anderen Unternehmenssystemen (z.B. CRM, Loyalty-Apps) integriert ist, behält die Organisation fragmentierte Kundenansichten bei, was die Effektivität personalisierter Engagement-Strategien reduziert.

- Schlechtes Captive Portal-Design: Ein umständlicher Authentifizierungsprozess wird Nutzer vom Verbinden abhalten, was zu einer niedrigen Anbindungsrate und einer kleinen Stichprobengröße authentifizierter Nutzer führt, wodurch der Wert der Analysedaten gemindert wird.

Minderungsstrategien

- Einen Device Graph implementieren: Setzen Sie eine Plattform ein, die fortschrittliche Algorithmen nutzt, um fragmentierte Sitzungen zusammenzuführen und Identitäten über mehrere MAC-Adressen hinweg aufzulösen.

- Anbindungsraten überwachen: Verfolgen Sie genau den Prozentsatz der Besucher, die sich im Netzwerk authentifizieren, im Vergleich zur Gesamtzahl der erkannten Geräte. Eine niedrige Anbindungsrate deutet auf die Notwendigkeit hin, das Captive Portal-Erlebnis oder das dem Nutzer angebotene Wertversprechen zu optimieren.

- Datenintegrität regelmäßig prüfen: Vergleichen Sie regelmäßig WiFi-Analysedaten mit anderen Datenquellen (z.B. Besucherzähler, POS-Daten), um Diskrepanzen zu identifizieren und die Genauigkeit der Identitätsauflösungs-Engine sicherzustellen.

ROI & Geschäftsauswirkungen

Der Übergang zu einem identitätszentrierten WiFi-Analysemodell erfordert Investitionen, aber der Return on Investment (ROI) ist für Organisationen, die auf genaue räumliche Daten angewiesen sind, erheblich.

- Genaue Ressourcenzuweisung: Zuverlässige Kennzahlen zu Besucherfrequenz und Verweildauer ermöglichen eine präzise Personal- und Ressourcenzuweisung und optimieren die betriebliche Effizienz in Umgebungen wie Einzelhandelsgeschäften und Verkehrsknotenpunkten.

- Verbessertes Kundenengagement: Durch das Verständnis der wahren Customer Journey und der Wiederbesuchsraten können Marketingteams gezielte, personalisierte Kampagnen liefern, die die Kundenbindung fördern und den Umsatz steigern.

- Strategische Entscheidungsfindung: Hochpräzise Daten unterstützen strategische Initiativen, wie die Optimierung von Ladenlayouts, die Bewertung der Effektivität von Marketingkampagnen und die Information von Immobilienentscheidungen. Initiativen zur Förderung der digitalen Inklusion, wie in Purple Appoints Iain Fox as VP Growth - Public Sector to Drive Digital Inclusion and Smart City Innovation hervorgehoben, stützen sich stark auf genaue Nutzungsdaten, um die Wirkung zu messen.

- Neue Einnahmequellen: In Umgebungen wie Stadien und Konferenzzentren ermöglichen genaue Standortdaten standortbasierte Dienste, wie gezielte Werbung und Proximity Marketing, wodurch neue Monetarisierungsmöglichkeiten geschaffen werden. Funktionen wie Purple Launches Offline Maps Mode for Seamless, Secure Navigation to WiFi Hotspots verbessern das Wertversprechen für den Nutzer zusätzlich und fördern ein höheres Engagement und die Datenerfassung.

Schlüsseldefinitionen

Locally Administered MAC Address

A MAC address generated by the device's software rather than assigned by the hardware manufacturer. It is indicated by setting the second least significant bit of the first octet to 1 (e.g., x2:xx:xx:xx:xx:xx).

IT teams use this bit flag in raw packet captures or RADIUS logs to identify which devices on the network are using randomized addresses versus persistent hardware addresses. A high proportion of locally administered MACs in your logs is a diagnostic signal that randomization is active.

Device Graph

A dynamic database that maps multiple identifiers (e.g., various randomized MAC addresses, email addresses, loyalty IDs) to a single, persistent user profile.

This is the core technology required to restore analytics accuracy in a post-randomization environment, allowing platforms to stitch together fragmented sessions across multiple visits and MAC address rotations.

Probe Request

A management frame sent by a client device to actively discover available wireless networks in its vicinity. It contains the device's MAC address (which may be randomized).

Historically used for passive tracking of unauthenticated users. Now highly unreliable for long-term analytics due to randomization. Probe request data should be treated as a rough footfall indicator only, not a source of identity.

Identity Resolution

The process of analyzing various data points and signals to determine that multiple distinct identifiers actually belong to the same physical user or device.

The critical function performed by advanced analytics platforms to counteract the obfuscation caused by MAC randomization. It transforms fragmented, ephemeral data points into coherent, actionable user profiles.

Attach Rate

The percentage of total detected devices in a venue that successfully complete the authentication process and connect to the network.

A key operational metric for evaluating the effectiveness of a captive portal. A low attach rate means the analytics platform has a smaller sample size of reliable, authenticated data, directly impacting the statistical confidence of all downstream analytics.

Captive Portal

A web page that users are forced to view and interact with before access is granted to a public WiFi network, typically requiring a form of authentication or consent.

The primary mechanism for establishing an Identity Anchor by requiring users to provide credentials in exchange for network access. The design and value proposition of the captive portal directly determines the attach rate.

Signal Fingerprinting

A technique that uses secondary characteristics of a device's radio transmissions (like RSSI patterns, probe timing, and channel behavior) to probabilistically identify it, rather than relying solely on the MAC address.

Used as a supplementary tracking method when explicit authentication is not available. It is less reliable in high-density RF environments and should be treated as a probabilistic supplement to, not a replacement for, authenticated identity resolution.

Ephemeral Randomization

A more aggressive form of MAC randomization where the device rotates its MAC address periodically (e.g., daily) even when connected to the same SSID, rather than maintaining a consistent per-network MAC.

This completely breaks analytics platforms that rely on per-network MAC consistency. It forces the adoption of identity-centric architectures and is becoming more common as OS vendors increase privacy protections.

Ausgearbeitete Beispiele

A large retail chain with 500 locations is experiencing a sudden, inexplicable 40% spike in reported unique visitors across all stores, while POS transaction volume remains flat. The IT Director suspects an issue with the WiFi analytics platform.

- Diagnosis: The IT team analyzes the raw MAC address logs and identifies a high volume of locally administered MAC addresses (indicated by the second least significant bit of the first octet being set to 1). This confirms the spike is due to mobile OS updates enabling MAC randomization, not an actual increase in foot traffic.

- Architecture Shift: The chain migrates from their legacy, hardware-centric analytics tool to Purple's identity-centric platform.

- Captive Portal Optimization: They redesign the splash page to offer a 10% discount code in exchange for email authentication.

- Identity Resolution: Purple's device graph engine begins linking the randomized MAC addresses to the authenticated email profiles.

- Result: Within 30 days, the unique visitor count normalizes, accurately reflecting true footfall. Return visit rates, which had dropped to near zero, are restored as the platform successfully identifies returning customers despite their changing MAC addresses.

A multi-building corporate campus needs to track employee and guest movement for space utilization analysis. However, devices are rotating MAC addresses as they roam between different SSIDs (e.g., Corp-WiFi and Guest-WiFi).

- Network Consolidation (Where Possible): The network architect reviews the SSID strategy and consolidates redundant networks to minimize the need for devices to switch SSIDs, reducing the frequency of MAC rotation.

- Unified Authentication: The campus implements a unified authentication framework (e.g., 802.1X for employees, a streamlined captive portal for guests) integrated with a central RADIUS server and the Purple analytics platform.

- Cross-SSID Stitching: The Purple platform is configured to ingest authentication logs from the RADIUS server. When a device authenticates to Corp-WiFi using an employee's credentials, and later authenticates to Guest-WiFi, the platform uses the shared identity credential to stitch the sessions together.

- Result: The facilities management team regains accurate visibility into space utilization across the entire campus, enabling data-driven decisions regarding real estate optimization.

Übungsfragen

Q1. Your marketing team reports that a new promotional campaign launched last week drove a 300% increase in unique footfall to your flagship store. However, the store manager reports that the venue felt unusually quiet, and sales data shows a 5% decline. What is the most likely technical explanation for this discrepancy, and what is your immediate diagnostic step?

Hinweis: Consider what metric legacy analytics platforms use to count unique visitors and how modern mobile operating systems handle that identifier.

Musterlösung anzeigen

The most likely explanation is that the legacy WiFi analytics platform is counting randomized MAC addresses as unique physical visitors. A recent OS update or a change in how devices behave in that specific RF environment has caused devices to rotate their MAC addresses more frequently. The platform sees multiple MACs from the same physical device and counts each as a separate unique person, leading to an artificially inflated footfall metric that does not correlate with actual physical presence or sales data. The immediate diagnostic step is to examine the raw MAC address logs and calculate the proportion of locally administered addresses (second least significant bit of the first octet set to 1). A high proportion confirms randomization is the cause. The solution is to transition to an identity-centric analytics model with a captive portal.

Q2. You are deploying a new guest WiFi network across a large hospital campus. The primary goal is to provide seamless connectivity for patients and visitors while gathering accurate data on dwell times in various waiting areas. You have a choice between an open network with no captive portal or a network requiring email authentication. Which approach do you recommend and why?

Hinweis: Think about the Identity Anchor principle and how MAC randomization affects long-term tracking without explicit authentication. Also consider GDPR implications of each approach.

Musterlösung anzeigen

The network requiring email authentication via a captive portal is strongly recommended. An open network relies entirely on passive probe requests and MAC addresses for tracking. Due to MAC randomization, devices will appear as new visitors every time their MAC changes, completely breaking dwell time analytics and making it impossible to track a patient's journey across different waiting areas over time. By requiring email authentication, you establish a persistent Identity Anchor. The analytics platform can then use a device graph to link the user's email to whatever randomized MAC they are currently using, ensuring accurate dwell time and journey tracking across the campus. From a GDPR perspective, the captive portal also provides a clear consent mechanism, which is legally required when collecting personal data. The open network approach, while seemingly less intrusive, actually creates a more complex compliance situation as it relies on probabilistic tracking without explicit consent.

Q3. A stadium IT director wants to track the movement of VIP guests to optimize staffing in premium lounges. They are currently using a system that relies on signal fingerprinting (RSSI patterns) because they want to avoid forcing VIPs to use a captive portal. The data is proving to be highly inaccurate. What is the architectural flaw in this approach, and what is the recommended solution that maintains a premium user experience?

Hinweis: Consider the deterministic versus probabilistic nature of different tracking methods in a high-density, complex RF environment like a stadium.

Musterlösung anzeigen

The architectural flaw is relying on probabilistic signal fingerprinting as the primary identification method in a complex, high-density RF environment like a stadium. Signal fingerprinting is imprecise; RSSI values fluctuate wildly due to physical obstructions (crowds, concrete, steel), device orientation, and competing RF sources. When combined with MAC randomization, the system cannot reliably stitch together fragmented sessions, producing inaccurate journey data. The director must implement a deterministic Identity Anchor. To maintain a premium, frictionless experience for VIPs, the recommended solution is to integrate the WiFi authentication with the VIP ticketing or access management app using a technology like Passpoint (Hotspot 2.0 / IEEE 802.11u). This allows the device to authenticate automatically and silently based on the VIP's profile credentials, providing accurate, deterministic tracking without requiring a manual captive portal login. This delivers the premium experience the director requires while restoring data integrity.