Cómo crear una página de inicio de WiFi: Diseño, contenido y mejores prácticas

Esta guía completa explora la arquitectura, los principios de diseño y las estrategias de implementación necesarias para construir una página de inicio de WiFi efectiva. Ofrece información práctica para los líderes de TI sobre la integración de Captive Portals con la infraestructura de red, garantizando el cumplimiento de GDPR y maximizando la captura de datos de primera parte.

🎧 Escuchar esta guía

Ver transcripción

- Resumen Ejecutivo

- Análisis Técnico Detallado: Arquitectura del Captive Portal

- Mecanismos de Redirección

- Modelos de Implementación: Nube vs. Local

- Guía de Implementación: Diseño de la Página de Inicio

- Diseño Mobile-First y el Asistente de Red Cautiva (CNA)

- Componentes Esenciales de la UI

- Mejores Prácticas: Cumplimiento y Seguridad de Datos

- Mecanismos de Consentimiento Conformidad con GDPR

- Estándares de Seguridad

- Solución de Problemas y Mitigación de Riesgos

- ROI e Impacto Empresarial

Resumen Ejecutivo

Para los equipos de TI empresariales y los directores de operaciones de recintos, implementar WiFi para invitados ya no se trata solo de proporcionar acceso a internet, sino de establecer un punto de contacto digital seguro, conforme y comercialmente valioso. La página de inicio de WiFi, servida a través de un Captive Portal, es la interfaz crítica donde ocurre este intercambio. Una página de inicio bien diseñada transforma el tráfico de red anónimo en datos de primera parte verificados, lo que permite una interacción dirigida y análisis operativos.

Esta guía de referencia técnica detalla cómo crear una página de inicio de WiFi que equilibre la experiencia del usuario con estrictos requisitos de seguridad y cumplimiento. Exploraremos la arquitectura subyacente del Captive Portal, evaluando los méritos de las implementaciones alojadas en la nube frente a las locales. También definiremos los componentes de diseño esenciales necesarios para minimizar la fricción de autenticación, particularmente en dispositivos móviles, que representan la gran mayoría de las conexiones de invitados.

Además, esta guía aborda el mandato crítico del cumplimiento de GDPR, describiendo cómo implementar mecanismos de consentimiento explícito que resistan el escrutinio regulatorio. Al integrar estos principios técnicos y de diseño, las organizaciones de Minorista , Sanidad , Hostelería y Transporte pueden implementar soluciones robustas de WiFi para invitados que ofrecen un ROI medible mientras mitigan los riesgos de privacidad de datos.

Análisis Técnico Detallado: Arquitectura del Captive Portal

Comprender cómo crear una página de inicio de WiFi requiere un conocimiento sólido de la arquitectura subyacente del Captive Portal. Un Captive Portal es un mecanismo de control de acceso a la red que intercepta el tráfico HTTP/HTTPS de clientes no autenticados y los redirige a una página web específica —la página de inicio— antes de concederles acceso a internet en general.

Mecanismos de Redirección

El proceso de intercepción y redirección suele basarse en uno de dos métodos principales a nivel de la pasarela o del controlador de LAN inalámbrica (WLC):

- Redirección DNS: Cuando un cliente no autenticado intenta resolver un nombre de dominio, la pasarela intercepta la solicitud DNS y devuelve la dirección IP del servidor del Captive Portal en lugar del destino real.

- Redirecciones HTTP 302: La pasarela intercepta las solicitudes HTTP GET de clientes no autenticados y responde con un código de estado HTTP 302 Found, dirigiendo el navegador del cliente a la URL del Captive Portal.

Simultáneamente, la infraestructura de red emplea "jardines vallados" o listas de control de acceso (ACL) de preautenticación. Estas reglas de firewall bloquean todo el tráfico saliente, excepto los servicios esenciales (como DHCP y DNS) y el tráfico destinado al servidor del Captive Portal y a cualquier proveedor de identidad de autenticación requerido (por ejemplo, servidores OAuth de Google o Facebook).

Modelos de Implementación: Nube vs. Local

Al diseñar una solución de página de inicio, los líderes de TI deben elegir entre dos modelos de implementación principales. Para una comparación detallada, consulte nuestra guía sobre Captive Portal Basado en la Nube vs. Local: ¿Cuál es el adecuado para su negocio? .

- Captive Portal Alojado en la Nube: La página de inicio y el backend de autenticación se alojan en la infraestructura de un proveedor (como la plataforma de Purple). El WLC o la pasarela local se configura para redirigir a los clientes a esta URL externa a través de RADIUS (Remote Authentication Dial-In User Service). Este modelo es altamente escalable, ofrece gestión centralizada en múltiples sitios y garantiza una alta disponibilidad sin depender de hardware de servidor local.

- Captive Portal Local: El software del portal se ejecuta en hardware local o directamente en el WLC. Si bien esto ofrece un control local completo y puede funcionar incluso si el enlace WAN está caído (aunque el acceso a internet seguiría sin estar disponible), requiere una sobrecarga de mantenimiento significativa y carece de las capacidades de análisis entre sitios inherentes a las soluciones en la nube.

Para la mayoría de las implementaciones empresariales modernas, se recomienda una arquitectura alojada en la nube para facilitar la captura centralizada de datos y la integración perfecta con plataformas de Análisis de WiFi .

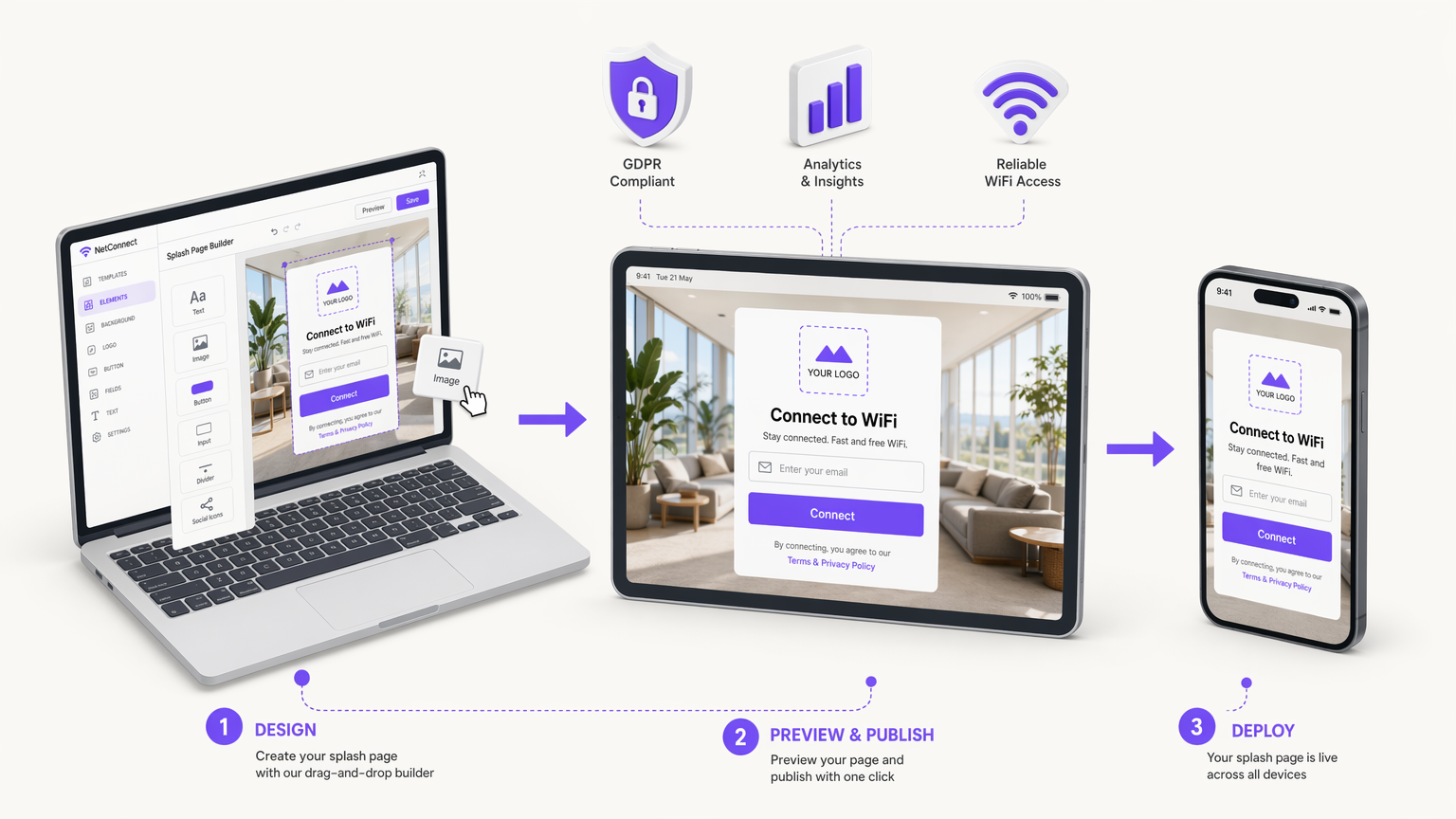

Guía de Implementación: Diseño de la Página de Inicio

El diseño de la página de inicio impacta directamente en las tasas de conexión y la calidad de los datos. Una página mal diseñada introduce fricción, lo que lleva a altas tasas de abandono. Al considerar cómo crear una página de inicio, adhiérase a los siguientes principios.

Diseño Mobile-First y el Asistente de Red Cautiva (CNA)

Más del 70% de las conexiones WiFi de invitados provienen de smartphones. Por lo tanto, la página de inicio debe estar rigurosamente optimizada para viewports móviles (a partir de 320px de ancho). Sin embargo, los dispositivos móviles rara vez utilizan navegadores estándar para la autenticación del Captive Portal.

En su lugar, los sistemas operativos emplean pseudo-navegadores, como el Captive Network Assistant (CNA) de Apple o el Captive Portal Login de Android. Estos entornos tienen capacidades restringidas: a menudo carecen de soporte para cookies persistentes, tienen una ejecución limitada de JavaScript y no admiten múltiples pestañas. En consecuencia, el flujo de autenticación debe renderizarse en el lado del servidor y minimizar la dependencia de scripts complejos del lado del cliente.

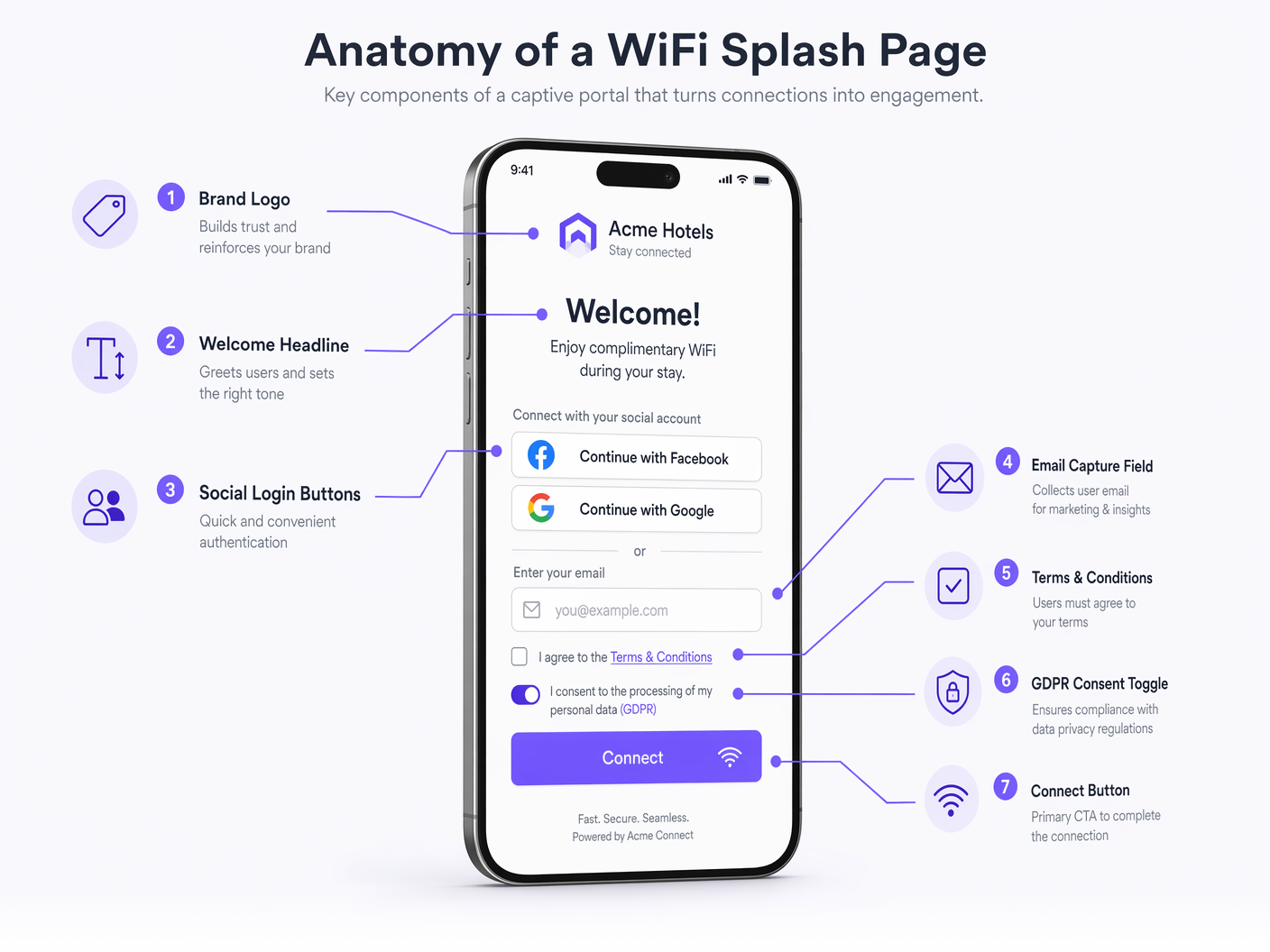

Componentes Esenciales de la UI

Una página de inicio de alta conversión debe incluir los siguientes elementos:

- Identidad de Marca: Visualización destacada del logotipo corporativo y cumplimiento de paletas de colores de la marca. Esto establece confianza y verifica la legitimidad de la red.

- Propuesta de Valor Clara: Un titular conciso (por ejemplo, "Conéctese a WiFi de Alta Velocidad Gratuito").

- Métodos de Autenticación: Ofrezca un equilibrio entre la recopilación de datos y la comodidad del usuario.

- Captura de Correo Electrónico: El estándar para construir una base de datos de marketing.

- OAuth Social (Google, Facebook): Reduce la fricción y proporciona datos demográficos verificados, pero requiere configurar entradas de 'walled garden' para los proveedores de identidad respectivos.

- Click-Through: Fricción mínima pero no produce datos; generalmente desaconsejado para implementaciones comerciales.

- Llamada a la Acción (CTA) Destacada: El botón "Conectar" debe ser muy visible y accesible sin necesidad de desplazarse (above the fold) en dispositivos móviles.

- Redirección Post-Autenticación: Tras una autenticación exitosa, redirija al usuario a una página de destino de alto valor, como una oferta promocional, un enlace de descarga de una aplicación o un mapa del lugar, en lugar de dejarlo en una pantalla de éxito genérica.

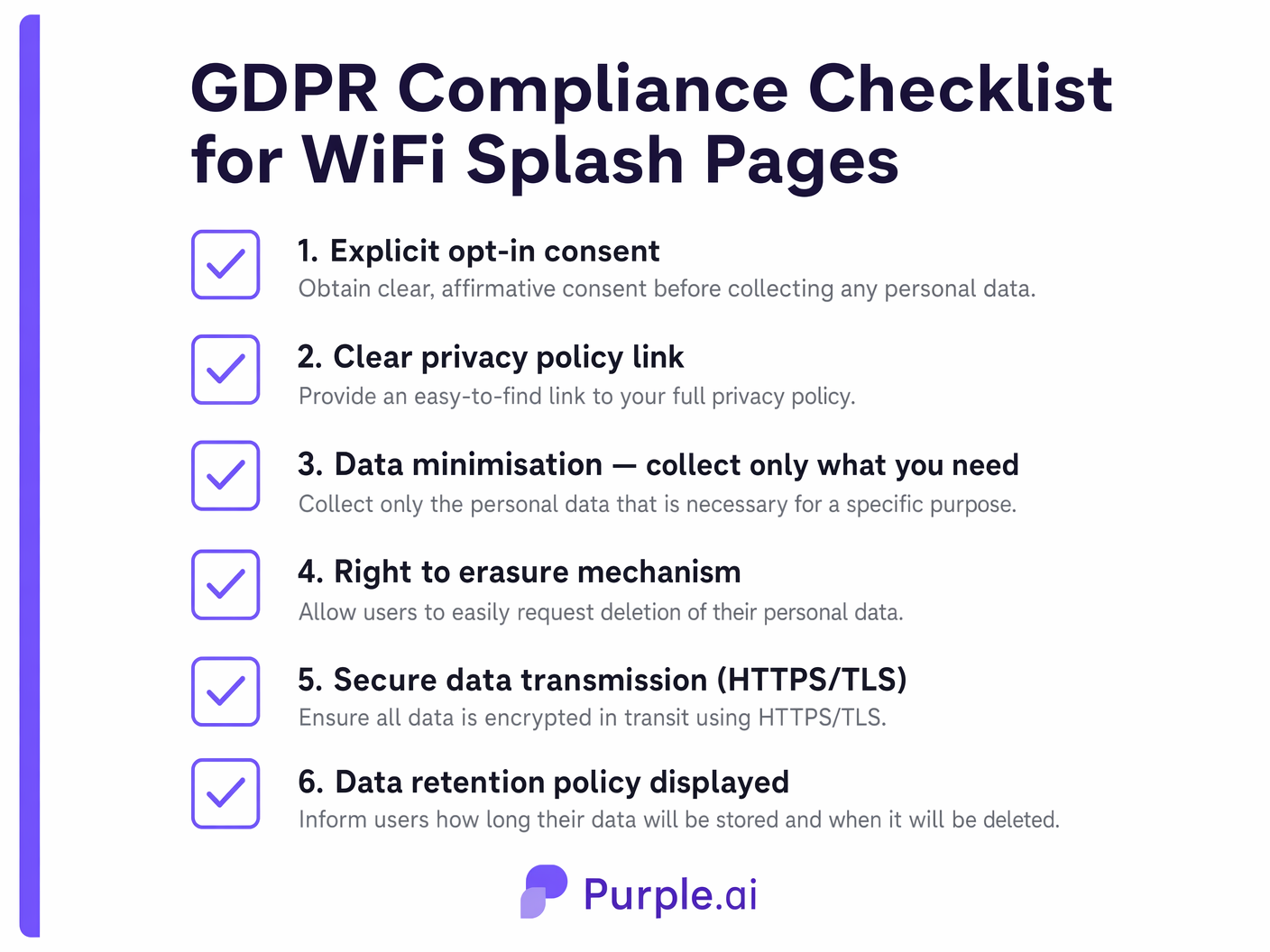

Mejores Prácticas: Cumplimiento y Seguridad de Datos

Al determinar cómo configurar una página de bienvenida WiFi, el cumplimiento legal y la seguridad de los datos son primordiales. La página de bienvenida es la interfaz principal para asegurar el consentimiento del usuario bajo marcos como el Reglamento General de Protección de Datos (GDPR) y la Ley de Privacidad del Consumidor de California (CCPA).

Mecanismos de Consentimiento Conformidad con GDPR

Según el GDPR, el consentimiento para el procesamiento de datos personales (especialmente para fines de marketing) debe ser libremente otorgado, específico, informado e inequívoco.

- Opt-Ins Granulares: No puede agrupar la aceptación de los Términos de Servicio (que es necesaria para el acceso a la red) con el consentimiento para comunicaciones de marketing. Estas deben ser casillas de verificación separadas.

- No Casillas Pre-Marcadas: Las casillas de verificación de opt-in de marketing deben estar desmarcadas por defecto. El usuario debe realizar una acción afirmativa para dar su consentimiento.

- Política de Privacidad Clara: Debe proporcionarse un enlace directo y accesible a la política de privacidad de la organización, detallando qué datos se recopilan, cómo se utilizan y durante cuánto tiempo se retienen.

- Registros de Auditoría: El backend del Captive Portal debe registrar la marca de tiempo, la dirección IP y la versión exacta de los términos aceptados por el usuario para proporcionar un registro de auditoría verificable del consentimiento.

Estándares de Seguridad

- Cifrado HTTPS/TLS: La página de bienvenida debe servirse a través de HTTPS. Los CNA de sistemas operativos modernos a menudo bloquearán o mostrarán advertencias graves para los Captive Portals HTTP. Asegúrese de que se instale un certificado TLS válido y de confianza en el servidor del portal.

- Minimización de Datos: Recopile solo los datos estrictamente necesarios para el propósito declarado. Si solo necesita una dirección de correo electrónico para un boletín, no exija la recopilación de un número de teléfono o una dirección física.

Solución de Problemas y Mitigación de Riesgos

Incluso las páginas de bienvenida bien diseñadas pueden encontrar problemas de implementación. Los equipos de TI deben mitigar proactivamente los siguientes modos de fallo comunes:

- Errores de Certificado: Si la pasarela intercepta el tráfico y redirige al portal utilizando un certificado autofirmado o no válido, el navegador del usuario presentará una advertencia de seguridad, deteniendo efectivamente el proceso de conexión. Utilice siempre certificados de Autoridades de Certificación (CA) de confianza.

- Mala Configuración de 'Walled Garden': Si las ACL no permiten el acceso a los recursos externos necesarios (por ejemplo, archivos CSS alojados en una CDN o servidores de autenticación OAuth), la página de bienvenida se mostrará incorrectamente o la autenticación fallará. Audite regularmente las configuraciones de 'walled garden'.

- Fallos Silenciosos de CNA: Debido a que los CNA tienen una funcionalidad limitada, las páginas complejas con mucho JavaScript pueden simplemente no cargarse o procesar formularios sin proporcionar un mensaje de error al usuario. Mantenga el HTML/CSS ligero y confíe en el procesamiento del lado del servidor.

ROI e Impacto Empresarial

La implementación de una página de bienvenida WiFi estratégica transforma el WiFi para invitados de un centro de costes a un activo generador de ingresos. Al capturar datos de usuario verificados, las organizaciones pueden alimentar sistemas CRM y plataformas de automatización de marketing.

Por ejemplo, una cadena minorista puede analizar los datos de conexión para medir el tiempo de permanencia y la frecuencia de visitas recurrentes, correlacionando estas métricas con campañas de correo electrónico dirigidas iniciadas a través de la página de bienvenida. De manera similar, los establecimientos hoteleros pueden utilizar la redirección post-autenticación para generar ingresos auxiliares inmediatos a través de reservas de restaurantes o spas. La integración del Captive Portal con WiFi Analytics integral proporciona la inteligencia procesable necesaria para justificar la inversión en infraestructura y optimizar continuamente la experiencia del huésped.

Términos clave y definiciones

Captive Portal

A web page that a user of a public access network is obliged to view and interact with before access is granted.

The fundamental mechanism that intercepts network traffic and serves the splash page.

Splash Page

The specific user interface presented by the captive portal, used for authentication, branding, and data capture.

The digital storefront of the guest WiFi experience; the primary touchpoint for marketing and compliance.

Walled Garden

A restricted environment that controls the user's access to web content and services prior to full network authentication.

Essential for allowing the splash page to load external assets (like logos or CSS) and facilitating social OAuth logins before the user has full internet access.

Captive Network Assistant (CNA)

A limited pseudo-browser built into mobile operating systems (like iOS and Android) that automatically detects captive portals and displays the splash page.

IT teams must design splash pages specifically to function within the restricted capabilities of CNAs to ensure a smooth mobile connection experience.

HTTP 302 Redirect

An HTTP response status code indicating that the requested resource has been temporarily moved to a different URI.

One of the primary technical methods used by network gateways to intercept unauthenticated traffic and route it to the captive portal server.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

Used to communicate between the local wireless controller and the cloud-hosted captive portal backend to verify user credentials and authorize network access.

MAC Authentication Bypass (MAB)

A mechanism that uses the MAC address of a device as its identity for network access control.

Often used in conjunction with captive portals to allow returning devices to bypass the splash page and connect automatically based on their previously registered MAC address.

First-Party Data

Information a company collects directly from its customers and owns entirely.

The primary business driver for deploying a splash page; capturing verified emails and demographics directly from guests rather than relying on third-party aggregators.

Casos de éxito

A 200-room boutique hotel needs to implement a new guest WiFi solution. The marketing director wants to capture email addresses for a loyalty program, but the IT manager is concerned about GDPR compliance and the impact on the connection experience for international guests using various mobile devices.

The hotel should deploy a cloud-hosted captive portal integrated with their existing WLC. The splash page design must be mobile-first, utilizing server-side rendering to ensure compatibility with all iOS and Android CNAs. For authentication, the page will present a simple form requesting Name and Email Address. Crucially, the form will include two separate, unticked checkboxes: one for accepting the Terms of Service (mandatory for access) and one for opting into the marketing loyalty program (optional). The portal backend will log the timestamp and consent status for audit purposes. Upon connection, users will be redirected to a dynamic landing page offering a discount on room service.

A large stadium with a capacity of 50,000 is upgrading its WiFi infrastructure. They want to use the splash page to encourage fans to download the official team app, but they anticipate massive concurrent connection attempts during the 15-minute half-time interval.

The stadium must prioritize low-friction authentication and high-performance infrastructure. The splash page should offer a 'One-Click Connect' option or social login (e.g., Google/Facebook) to minimize the time spent on the portal. The walled garden must be meticulously configured to allow access to the App Store and Google Play Store prior to full authentication. The splash page itself should be extremely lightweight (minimal high-resolution images, no heavy scripts) to ensure rapid loading even under heavy load. The primary CTA on the splash page, or the immediate post-authentication redirect, should be a direct link to download the team app.

Análisis de escenarios

Q1. A retail client reports that users are seeing a blank screen when attempting to log in via Facebook on their new splash page. Users connecting via standard email capture are unaffected. What is the most likely architectural cause of this issue?

💡 Sugerencia:Consider what network access is required before the user is fully authenticated.

Mostrar enfoque recomendado

The most likely cause is a misconfigured walled garden (pre-authentication ACL). The gateway is blocking access to Facebook's OAuth servers prior to full authentication. The IT team must update the walled garden to whitelist the specific IP ranges or domains required by the Facebook authentication API.

Q2. Your marketing team has requested that the WiFi splash page include a mandatory field for 'Mobile Phone Number' alongside 'Email Address' to support an upcoming SMS campaign. How should you advise them regarding GDPR compliance and user experience?

💡 Sugerencia:Apply the principle of data minimization and consider the impact of friction on conversion rates.

Mostrar enfoque recomendado

You should advise against making the phone number mandatory. Under GDPR's principle of data minimization, you should only collect data strictly necessary for the service. While an email may be justified for account creation, a phone number is excessive for basic WiFi access. Furthermore, adding mandatory, high-friction fields significantly increases splash page abandonment rates. Recommend keeping the phone number field optional or removing it entirely to prioritize connection rates.

Q3. An enterprise customer wants to deploy a splash page across 50 regional offices. They currently have local Windows Server infrastructure at each site. Should they deploy an on-premise portal on their local servers or utilize a cloud-hosted solution? Justify the architectural decision.

💡 Sugerencia:Consider scalability, centralized management, and analytics requirements for multi-site deployments.

Mostrar enfoque recomendado

They should utilize a cloud-hosted solution. While they have local infrastructure, deploying and maintaining portal software across 50 separate servers introduces significant management overhead and inconsistency risks. A cloud-hosted portal provides centralized configuration, unified analytics across all regions, and simplifies updates. It allows the IT team to manage the global WiFi experience from a single dashboard, rather than troubleshooting 50 isolated instances.