RadSec: Cómo RADIUS sobre TLS mejora la seguridad de la autenticación WiFi

Esta referencia técnica autorizada explica cómo RadSec (RFC 6614) asegura la autenticación WiFi empresarial al encapsular el tráfico RADIUS tradicional en cifrado TLS. Diseñada para gerentes de IT y arquitectos de red, cubre la arquitectura, las estrategias de implementación y los pasos prácticos para mitigar los riesgos del tráfico RADIUS UDP sin cifrar en redes corporativas y de invitados.

Listen to this guide

View podcast transcript

- Resumen Ejecutivo

- Análisis Técnico Detallado: RADIUS vs. RadSec

- La Vulnerabilidad en el RADIUS Tradicional

- La Arquitectura RadSec (RFC 6614)

- Guía de Implementación

- Patrón 1: RadSec Nativo

- Patrón 2: El Proxy RadSec

- Integración con Purple

- Mejores Prácticas

- Resolución de Problemas y Mitigación de Riesgos

- ROI y BuImpacto en el Negocio

- Escuche la Sesión Informativa

Resumen Ejecutivo

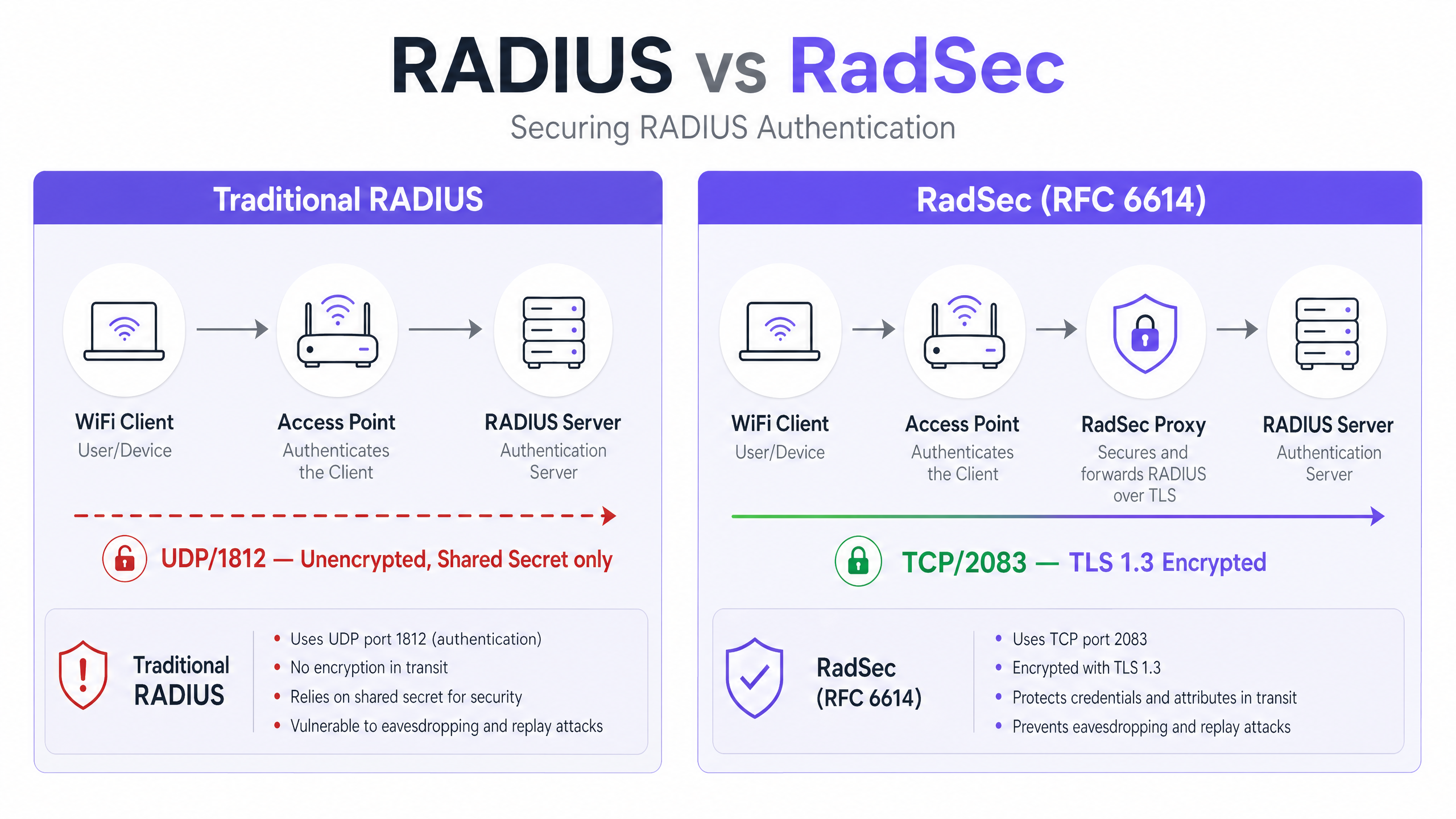

El RADIUS tradicional sobre UDP (puertos 1812/1813) no fue diseñado para el panorama de amenazas empresarial moderno. Al depender únicamente de un secreto compartido y el hash MD5, deja las credenciales de autenticación y los atributos de sesión vulnerables a la interceptación, particularmente al atravesar redes públicas o grandes propiedades distribuidas como cadenas hoteleras y minoristas. RadSec (RADIUS sobre TLS, RFC 6614) resuelve esta brecha de seguridad fundamental al encapsular el tráfico RADIUS dentro de un túnel TLS 1.3 basado en TCP sobre el puerto 2083.

Para los CTOs y arquitectos de red, implementar RadSec ya no es solo una buena práctica, es un requisito crítico para proteger el WiFi corporativo , mantener el cumplimiento de PCI DSS 4.0 y participar en marcos modernos de roaming federado como OpenRoaming. Esta guía detalla la arquitectura, los patrones de implementación y los requisitos operativos para asegurar su infraestructura de autenticación.

Análisis Técnico Detallado: RADIUS vs. RadSec

La Vulnerabilidad en el RADIUS Tradicional

En una implementación estándar 802.1X, el punto de acceso (autenticador) reenvía las credenciales del cliente al servidor RADIUS (servidor de autenticación). En el RADIUS tradicional, esta carga útil se envía a través de UDP. La única protección es una clave precompartida (PSK) utilizada para ofuscar la contraseña mediante MD5.

Esta arquitectura presenta tres riesgos críticos:

- Falta de Cifrado de Transporte: Los atributos de usuario, las direcciones MAC y los datos de sesión se transmiten en texto claro.

- Debilidad Criptográfica: MD5 es vulnerable a ataques de diccionario offline si un atacante captura el tráfico.

- Sin Autenticación Mutua: El punto de acceso no puede verificar criptográficamente que está hablando con el servidor RADIUS legítimo, lo que permite ataques de servidores no autorizados.

La Arquitectura RadSec (RFC 6614)

RadSec aborda estas fallas al cambiar la capa de transporte de UDP a TCP y encapsular toda la carga útil en TLS.

- Transporte: El puerto TCP 2083 garantiza una entrega fiable y conexiones con estado, mejorando el rendimiento en entornos de alta latencia.

- Cifrado: TLS 1.2 o 1.3 proporciona un cifrado robusto de extremo a extremo de todos los atributos RADIUS.

- Autenticación Mutua: Tanto el cliente RADIUS (o proxy) como el servidor deben presentar certificados X.509 válidos emitidos por una Autoridad de Certificación (CA) de confianza. El secreto compartido se mantiene solo por compatibilidad con versiones anteriores; TLS proporciona la seguridad real.

Esta arquitectura es esencial para entornos distribuidos, como cadenas minoristas o establecimientos hoteleros , donde los puntos de acceso reenvían las solicitudes de autenticación a través de internet público a un servidor RADIUS central o alojado en la nube.

Guía de Implementación

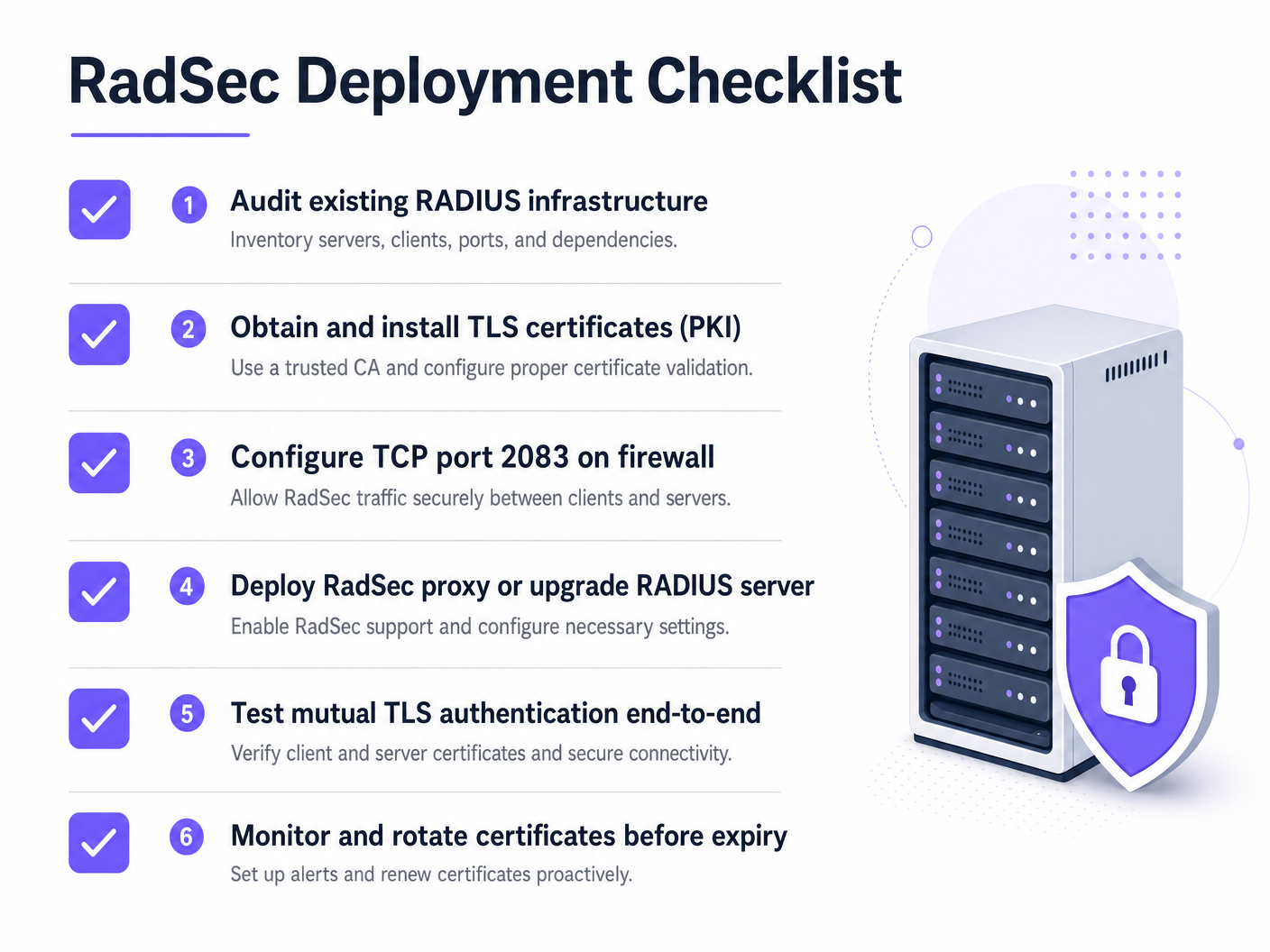

La implementación de RadSec suele seguir uno de dos patrones: Soporte Nativo o Basado en Proxy.

Patrón 1: RadSec Nativo

Si su infraestructura lo soporta de forma nativa (p. ej., FreeRADIUS 3.0+, Cisco ISE, Aruba ClearPass), configure los certificados TLS directamente en el servidor RADIUS y en los puntos de acceso/controladores. Esto proporciona un cifrado de extremo a extremo real desde el borde hasta el núcleo.

Patrón 2: El Proxy RadSec

Muchos servidores RADIUS heredados (notablemente Microsoft NPS) no soportan RadSec de forma nativa. En estos entornos, se implementa un proxy (como radsecproxy).

- Tramo Local: El AP envía RADIUS UDP estándar al proxy local.

- Tramo WAN: El proxy encapsula el tráfico en TLS y lo envía a través de TCP 2083 al servidor ascendente.

Este patrón le permite asegurar el tráfico de área amplia sin reemplazar la infraestructura heredada.

Integración con Purple

Las plataformas Guest WiFi y WiFi Analytics de Purple se integran perfectamente con la infraestructura RADIUS empresarial. Bajo la licencia Connect, Purple actúa como un proveedor de identidad gratuito para OpenRoaming, donde RadSec es un requisito obligatorio para asegurar el tráfico de federación entre ubicaciones y el hub central.

Mejores Prácticas

- Gestión del Ciclo de Vida de los Certificados: TLS mutuo se basa en certificados válidos. Implemente la renovación automatizada (p. ej., a través de ACME) y una monitorización estricta. Un certificado caducado causará una interrupción total de la autenticación.

- Configuración del Firewall: Asegúrese de que el puerto TCP 2083 esté explícitamente permitido tanto saliente desde la ubicación como entrante al servidor RADIUS. No asuma que las reglas UDP 1812 existentes se aplicarán.

- Priorice el Tráfico de Alto Riesgo: Comience la implementación en enlaces que atraviesen internet público o WANs no confiables antes de pasar a las VLANs de gestión local.

Para más información sobre cómo asegurar el borde, lea nuestra guía sobre Seguridad del Punto de Acceso: Su Guía Empresarial 2026 .

Resolución de Problemas y Mitigación de Riesgos

Cuando RadSec falla, rara vez es un problema de autenticación; casi siempre es un problema de TLS o TCP.

- Síntoma: Los puntos de acceso aparecen como desconectados del servidor RADIUS.

- Verificar: Reglas del firewall para TCP 2083. El RADIUS tradicional usa UDP; los equipos de red con frecuencia olvidan abrir el puerto TCP.

- Síntoma: La conexión TCP se establece, pero la autenticación falla inmediatamente.

- Verificar: Validación del certificado. Verifique que el Nombre Común (CN) o el Nombre Alternativo del Sujeto (SAN) coincidan, que el certificado no haya caducado y que el cliente confíe en la CA firmante. Use

openssl s_client -connect :2083para depurar el handshake.

Asegúrese de que sus fundamentos de red sean sólidos. Revise nuestro consejo sobre Proteja su Red con un DNS y Seguridad Robustos .

ROI y BuImpacto en el Negocio

La implementación de RadSec es una inversión en mitigación de riesgos. El ROI se mide en la prevención de filtraciones de datos, multas por incumplimiento (PCI DSS, GDPR) y daño reputacional. Además, permite la participación en federaciones de roaming modernas como OpenRoaming, lo que puede mejorar significativamente la experiencia del huésped en entornos de Atención Sanitaria y Transporte .

Escuche la Sesión Informativa

Para una inmersión más profunda en las realidades operativas del despliegue de RadSec, escuche nuestra sesión informativa técnica de 10 minutos:

Para conocer los pasos de configuración específicos en dispositivos cliente, consulte Cómo configurar WiFi empresarial en iOS y macOS con 802.1X o la versión en portugués Como Configurar WiFi Corporativo em iOS e macOS com 802.1X .

Key Definitions

RadSec

An extension to the RADIUS protocol that encapsulates RADIUS traffic within a TLS tunnel over TCP port 2083.

Used to secure authentication traffic when traversing untrusted networks, preventing credential interception.

Mutual TLS (mTLS)

A security process where both the client and the server present X.509 certificates to verify each other's identity before establishing an encrypted connection.

The core authentication mechanism of RadSec, replacing reliance on static shared secrets.

802.1X

The IEEE standard for port-based network access control, used to authenticate devices attempting to connect to a LAN or WLAN.

The framework that relies on RADIUS (and by extension, RadSec) to validate user credentials against a directory.

radsecproxy

An open-source daemon that acts as a proxy, converting standard UDP RADIUS traffic into RadSec (TLS over TCP) and vice versa.

Deployed when native RadSec support is missing from access points or legacy RADIUS servers like Microsoft NPS.

OpenRoaming

A federation standard developed by the Wi-Fi Alliance that allows users to seamlessly and securely connect to participating WiFi networks globally.

OpenRoaming mandates the use of RadSec to secure authentication traffic between venues and identity providers.

Shared Secret

A static text string used in traditional RADIUS to obfuscate passwords and verify the source of requests.

While still technically present in RadSec configurations for backward compatibility, it is superseded by TLS encryption.

FreeRADIUS

A widely deployed open-source RADIUS server that provides native support for RadSec.

Often used in enterprise environments and roaming federations due to its flexibility and native TLS capabilities.

PKI (Public Key Infrastructure)

The framework of roles, policies, and software needed to create, manage, distribute, and revoke digital certificates.

A prerequisite for deploying RadSec, as you must issue and manage certificates for all RADIUS clients and servers.

Worked Examples

A 200-property hotel group uses Microsoft NPS centrally for staff authentication. Access points at each hotel currently send RADIUS requests over the public internet via UDP 1812. The CTO mandates encryption for all authentication traffic, but replacing NPS is not an option this year.

Deploy a RadSec proxy (e.g., radsecproxy) at each hotel site and a corresponding proxy in the central data centre in front of the NPS servers. The local APs send UDP RADIUS to the local proxy. The local proxy establishes a mutual TLS tunnel over TCP 2083 across the internet to the central proxy. The central proxy terminates the TLS tunnel and forwards standard UDP RADIUS to the NPS server.

A large university is deploying OpenRoaming across its campus to allow seamless access for visiting academics. They are running FreeRADIUS 3.0.

Enable native RadSec within FreeRADIUS. Generate X.509 certificates from a CA trusted by the OpenRoaming federation. Configure the campus firewall to allow inbound and outbound TCP 2083 traffic to the federation hubs. Configure the wireless LAN controllers to use RadSec for all federation-bound authentication requests.

Practice Questions

Q1. Your team has deployed native RadSec between your remote branch access points and your central FreeRADIUS server. The APs can ping the server, but authentication requests are timing out completely, and no traffic is hitting the RADIUS logs.

Hint: RadSec uses a different transport protocol and port than traditional RADIUS.

View model answer

The firewall is likely blocking TCP port 2083. Network teams accustomed to traditional RADIUS often only permit UDP ports 1812/1813. You must explicitly allow TCP 2083 outbound from the branch and inbound to the RADIUS server.

Q2. You are auditing a retail client's WiFi architecture. They use Microsoft NPS centrally. Their store APs send authentication requests over the internet via an IPsec VPN. Is RadSec required here?

Hint: Consider the layers of encryption already in place.

View model answer

While RadSec is best practice, the IPsec VPN is already providing transport layer encryption for the UDP RADIUS traffic over the untrusted internet. Deploying RadSec here would provide defence-in-depth but is less urgent than if the traffic were traversing the internet natively.

Q3. A week after a successful RadSec proxy deployment, all WiFi authentication across the enterprise fails simultaneously at 09:00 AM on a Monday. The network team confirms firewall rules are unchanged.

Hint: What is the primary authentication mechanism for the TLS tunnel itself?

View model answer

The X.509 certificates used for mutual TLS authentication have likely expired. When certificates expire, the TLS handshake fails, the TCP connection drops, and RADIUS traffic cannot flow. Implement automated certificate monitoring and rotation to prevent this.