नेटवर्क डिज़ाइन को सही ढंग से करने के लिए, आपको टेक्नोलॉजी को सीधे वास्तविक दुनिया के बिज़नेस लक्ष्यों से जोड़कर शुरुआत करनी होगी। यह केवल नवीनतम हार्डवेयर के पीछे भागने के बारे में नहीं है; यह एक ऐसा इंफ्रास्ट्रक्चर बनाने के बारे में है जो विशिष्ट समस्याओं को हल करता है और आपके वेन्यू के लिए मापने योग्य परिणाम प्रदान करता है। इसका मतलब है कि आपको क्या और कैसे के बारे में सोचने से पहले क्यों का पता लगाना होगा।

नेटवर्क डिज़ाइनिंग की शुरुआत बिज़नेस लक्ष्यों से होती है

एक भी एक्सेस पॉइंट लगाए जाने या केबल बिछाए जाने से बहुत पहले, एक सफल नेटवर्क प्रोजेक्ट एक महत्वपूर्ण प्रश्न के साथ शुरू होता है: इस नेटवर्क को किन बिज़नेस उद्देश्यों को प्राप्त करने की आवश्यकता है?

यदि आप नेटवर्क के बारे में केवल कनेक्टिविटी के संदर्भ में सोचते हैं, तो आप खुद को एक महंगी और कम प्रदर्शन करने वाली संपत्ति के लिए तैयार कर रहे हैं। सबसे विश्वसनीय और भविष्य के लिए तैयार नेटवर्क हमेशा वे होते हैं जो स्पष्ट, अच्छी तरह से प्रलेखित बिज़नेस आवश्यकताओं की ठोस नींव पर बनाए जाते हैं।

उदाहरण के लिए, एक बड़े होटल के लिए, मुख्य लक्ष्य गेस्ट लॉयल्टी स्कोर को 20% तक बढ़ाना हो सकता है। इसलिए, नेटवर्क डिज़ाइन को निर्बाध, उच्च-प्रदर्शन स्ट्रीमिंग, सुचारू चेक-इन प्रक्रियाएं, और शायद मोबाइल ऐप के माध्यम से व्यक्तिगत स्वागत संदेश भी प्रदान करने होंगे—यह सब भरोसेमंद WiFi पर चलना चाहिए।

दूसरी ओर, एक मल्टी-ब्रांड रिटेल सेंटर अपने शांत क्षेत्रों में अधिक फुटफॉल बढ़ाना चाह सकता है। इस मामले में, नेटवर्क को लोकेशन एनालिटिक्स का समर्थन करने की आवश्यकता है, जिससे मार्केटर्स को खरीदारों की यात्रा को समझने और उन्हें कुछ विशिष्ट स्टोरों में आकर्षित करने के लिए लक्षित प्रचार भेजने के लिए डेटा मिल सके।

वास्तविक आवश्यकताओं को उजागर करना

इन आवश्यकताओं को इकट्ठा करने का मतलब है IT विभाग से बाहर कदम रखना। आपको यह पूरी तस्वीर प्राप्त करने के लिए कि उन्हें क्या चाहिए और वे क्या उम्मीद करते हैं, पूरे संगठन में प्रमुख हितधारकों से बात करने की आवश्यकता है।

- ऑपरेशंस मैनेजर्स: कौन से महत्वपूर्ण सिस्टम नेटवर्क के चालू रहने पर निर्भर करते हैं? पॉइंट-ऑफ़-सेल (POS) टर्मिनलों, स्टॉक-टेकिंग स्कैनर या सुरक्षा कैमरों के बारे में सोचें।

- मार्केटिंग टीमें: नेटवर्क कस्टमर एंगेजमेंट में कैसे मदद कर सकता है? वे व्यक्तिगत अभियानों के लिए डेटा या अतिथि प्रतिक्रिया एकत्र करने का कोई तरीका चाह सकते हैं।

- गेस्ट सर्विसेज़: वर्तमान नेटवर्क के बारे में सबसे आम शिकायतें क्या हैं? धीमी गति, जटिल लॉगिन पेज और डेड ज़ोन आमतौर पर सूची में सबसे ऊपर होते हैं।

यह प्रक्रिया केवल नई सुविधाएँ जोड़ने के बारे में नहीं है; यह आपके वर्तमान सेटअप पर कड़ी नज़र डालने के बारे में भी है। एक संपूर्ण ऑडिट अक्सर छिपी हुई निर्भरताओं और विफलता के एकल बिंदुओं को उजागर करता है जिन्हें आपको नए डिज़ाइन में सुलझाना होगा। यह आपको बाद में अपनी सफलता को मापने के लिए एक प्रदर्शन आधार रेखा भी देता है।

नेटवर्क प्रोजेक्ट्स में विफलता का सबसे बड़ा कारण IT क्षमताओं और बिज़नेस अपेक्षाओं के बीच का डिस्कनेक्ट है। सभी हितधारकों द्वारा हस्ताक्षरित एक विस्तृत आवश्यकता दस्तावेज़ बनाना, महंगे रीडिज़ाइन के खिलाफ आपकी बीमा पॉलिसी है।

यूज़र परसोना को नेटवर्क की ज़रूरतों से मैप करना

एक बार जब आपके बिज़नेस लक्ष्य तय हो जाते हैं, तो अगला काम हर उस प्रकार के यूज़र और डिवाइस की पहचान करना है जो नेटवर्क से कनेक्ट होंगे। यह केवल "गेस्ट" और "स्टाफ़" से कहीं आगे जाता है। आपको उनकी विशिष्ट मांगों को वास्तव में समझने के लिए विस्तृत यूज़र परसोना बनाने की आवश्यकता है।

एक आधुनिक अस्पताल के माहौल के बारे में सोचें:

- सर्जन: उन्हें रोबोटिक सर्जरी सिस्टम के लिए अल्ट्रा-लो लेटेंसी और हाई-रिज़ॉल्यूशन मेडिकल इमेज तक तुरंत पहुंच की आवश्यकता होगी।

- विज़िटिंग मरीज़: उन्हें मनोरंजन और संपर्क में रहने के लिए सरल, सुरक्षित एक्सेस की आवश्यकता है, जो किसी भी क्लिनिकल सिस्टम से पूरी तरह अलग हो।

- मेडिकल IoT डिवाइस: इन्फ्यूजन पंप और हार्ट मॉनिटर जैसी चीज़ों के लिए अनुमानित प्रदर्शन के साथ उनके स्वयं के समर्पित, अत्यधिक सुरक्षित नेटवर्क सेगमेंट की आवश्यकता होती है।

- प्रशासनिक स्टाफ़: उन्हें क्लाउड-आधारित इलेक्ट्रॉनिक हेल्थ रिकॉर्ड (EHR) और आंतरिक संचार उपकरणों तक मज़बूत एक्सेस की आवश्यकता है।

इनमें से प्रत्येक परसोना की बैंडविड्थ, लेटेंसी, सुरक्षा और उनके लॉग इन करने के तरीके जैसी चीज़ों के लिए एक अनूठी प्रोफ़ाइल होती है। इन सभी का दस्तावेज़ीकरण करने से आपको एक सेगमेंटेड, मल्टी-लेयर्ड नेटवर्क डिज़ाइन करने में मदद मिलती है जो सभी को सुरक्षित और कुशलता से संभाल सके।

इन तकनीकी विशिष्टताओं को अपने शुरुआती बिज़नेस लक्ष्यों से जोड़कर, आप जो खर्च कर रहे हैं और जो वित्तीय रिटर्न आप उम्मीद कर सकते हैं, उसके बीच एक सीधा संबंध बनाते हैं। यह महत्वपूर्ण कदम आपको भविष्य के लिए योजना बनाने में भी मदद करता है, यह सुनिश्चित करते हुए कि आज आप जो नेटवर्क बनाते हैं वह भविष्य की ज़रूरतों के लिए तैयार है। यह देखने के लिए कि ये विचार वित्तीय लाभों में कैसे तब्दील होते हैं, आप अपने विशिष्ट वेन्यू के लिए निवेश पर संभावित रिटर्न की गणना कर सकते हैं ।

कैपेसिटी और निर्बाध कवरेज के लिए योजना बनाना

ठीक है, आपने अपने बिज़नेस लक्ष्यों को परिभाषित कर लिया है। अब मज़ेदार हिस्से की बारी है: उन उद्देश्यों को एक भौतिक और तकनीकी ब्लूप्रिंट में बदलना। यहीं पर हम आपके नेटवर्क डिज़ाइन के 'क्यों' से 'कितने' और 'कहाँ' की ओर बढ़ते हैं। यह सब कैपेसिटी के आंकड़ों का विश्लेषण करने और आपके पूरे वेन्यू में सही कवरेज के लिए सावधानीपूर्वक योजना बनाने के बारे में है।

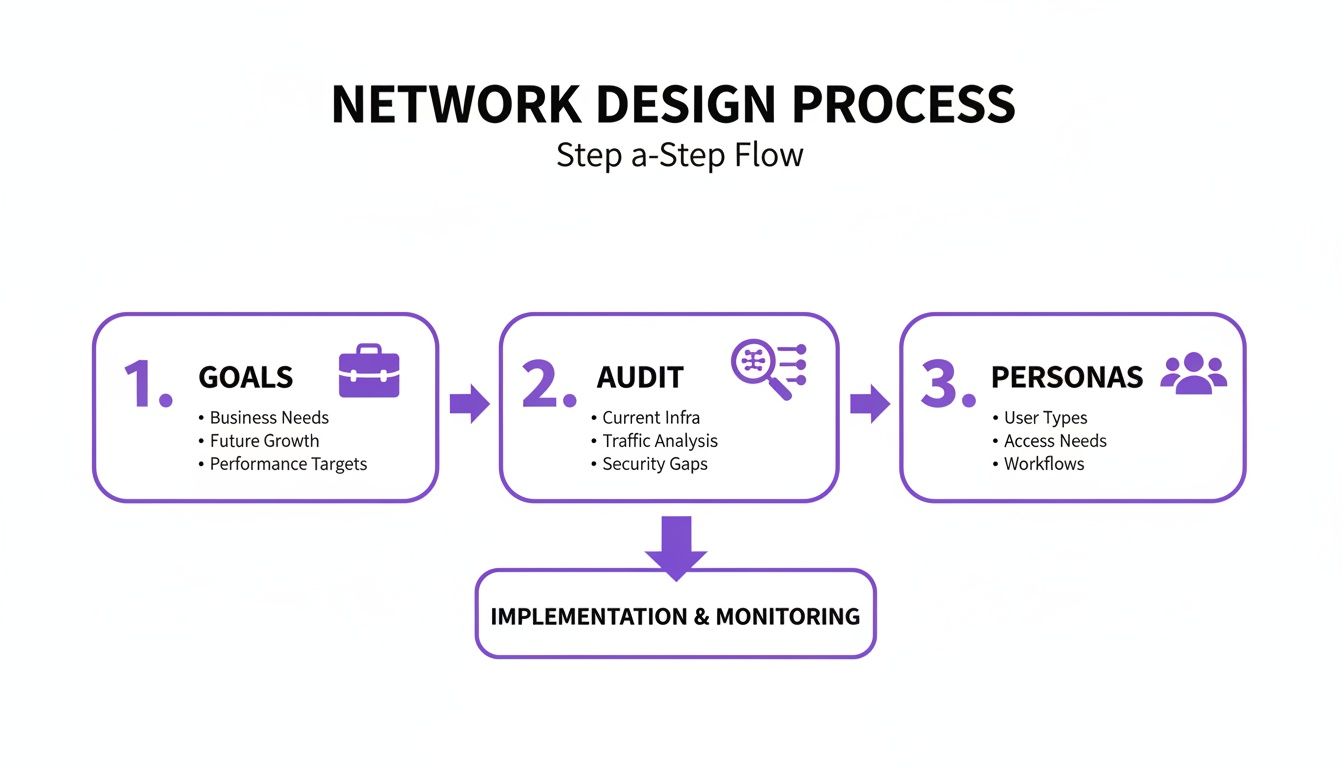

इस नींव को सही करना अनिवार्य है। यही सुनिश्चित करता है कि आपका नेटवर्क पहले दिन से ही वास्तविक दुनिया की मांगों को संभाल सकता है, न कि केवल कागज़ पर अच्छा दिखता है। नीचे दी गई प्रक्रिया दिखाती है कि कैसे एक सफल प्रोजेक्ट उन उच्च-स्तरीय लक्ष्यों से शुरू होकर आपके पास मौजूद चीज़ों का ऑडिट करने और यह समझने की बारीकियों तक जाता है कि नेटवर्क का उपयोग कौन करेगा।

जैसा कि आप देख सकते हैं, हार्डवेयर के एक भी टुकड़े पर विचार करने से पहले, आपको अपने लक्ष्यों, अपने वर्तमान सेटअप और अपने यूज़र्स की गहरी समझ होनी चाहिए। इसे सही से कर लें, और आप सही रास्ते पर हैं।

प्रेडिक्टिव RF साइट सर्वे चलाना

कृपया, यह अनुमान न लगाएँ कि अपने एक्सेस पॉइंट (APs) कहाँ लगाने हैं। पेशेवर मानक एक प्रेडिक्टिव RF (रेडियो फ़्रीक्वेंसी) साइट सर्वे है। इसमें विशेष सॉफ़्टवेयर का उपयोग करना शामिल है जहाँ आप अपने वेन्यू के फ़्लोर प्लान अपलोड करते हैं। वहाँ से, आप दीवार की सामग्री, छत की ऊंचाई, और लिफ्ट या माइक्रोवेव जैसी संभावित बाधाओं को परिभाषित करके RF वातावरण का मॉडल तैयार करते हैं।

यह वर्चुअल मॉडल आपको रणनीतिक रूप से डिजिटल APs लगाने और हार्डवेयर पर एक पैसा खर्च करने से पहले परिणामी Wi-Fi कवरेज, सिग्नल स्ट्रेंथ (RSSI), और सिग्नल-टू-नॉइज़ रेशियो (SNR) देखने की सुविधा देता है। यह आपके यूज़र्स के लिए वास्तविक सिरदर्द बनने से पहले संभावित डेड ज़ोन और चैनल इंटरफेरेंस वाले क्षेत्रों का पता लगाने के लिए एक जीवनरक्षक है।

उदाहरण के लिए, एक होटल के फ़्लोर प्लान का मतलब कमरों के बीच मोटी कंक्रीट की दीवारों की मॉडलिंग करना होगा। दूसरी ओर, एक आधुनिक, ओपन-प्लान कार्यालय पूरी तरह से कांच और स्टील का होता है। प्रत्येक सामग्री रेडियो तरंगों के साथ अलग तरह से हस्तक्षेप करती है, और एक प्रेडिक्टिव सर्वे इन सभी का हिसाब रखता है।

डिवाइस डेंसिटी और बैंडविड्थ का अनुमान लगाना

यहाँ एक क्लासिक गलती है जो मैं हर समय देखता हूँ: कवरेज के लिए योजना बनाना लेकिन कैपेसिटी के बारे में पूरी तरह भूल जाना। हर जगह सिग्नल होना एक बात है, लेकिन जब सैकड़ों डिवाइस एक साथ कनेक्ट होने का प्रयास करते हैं तो उस सिग्नल का टिके रहना पूरी तरह से दूसरी बात है।

इसे सही करने के लिए, आपको अपने वेन्यू को विभिन्न कैपेसिटी ज़ोन में विभाजित करने और प्रत्येक के लिए डिवाइस डेंसिटी और एप्लिकेशन आवश्यकताओं का ठोस अनुमान प्राप्त करने की आवश्यकता है।

- हाई-डेंसिटी ज़ोन: एक होटल के कॉन्फ्रेंस हॉल या स्टेडियम बाउल की कल्पना करें। आपके पास सैकड़ों लोग हो सकते हैं, जिनमें से प्रत्येक के पास एक फोन और एक लैपटॉप हो, जो सभी वीडियो स्ट्रीम करने या सोशल मीडिया का उपयोग करने की कोशिश कर रहे हों। यहाँ आपकी AP संख्या अधिक होगी, और उन्हें केवल रॉ कवरेज दूरी के लिए नहीं, बल्कि शुद्ध कैपेसिटी के लिए कॉन्फ़िगर किया जाएगा।

- मीडियम-डेंसिटी ज़ोन: एक रेस्तरां, एक रिटेल शॉपिंग क्षेत्र, या एक हलचल भरे कार्यालय के फ़्लोर के बारे में सोचें। डिवाइस की संख्या अभी भी अधिक है, लेकिन वे अधिक फैले हुए हैं।

- लो-डेंसिटी ज़ोन: कॉरिडोर, स्टॉकरूम और शांत होटल गेस्ट फ़्लोर इस ब्रैकेट में आते हैं। यहाँ, लक्ष्य केवल विश्वसनीय कवरेज है, जिसे आप कम, अधिक रणनीतिक रूप से रखे गए APs के साथ प्राप्त कर सकते हैं।

जब आप बैंडविड्थ के बारे में सोच रहे हों, तो केवल डिवाइस न गिनें। इस बारे में सोचें कि वे क्या कर रहे होंगे। 4K वीडियो स्ट्रीम करने वाले कुछ यूज़र्स केवल ईमेल चेक करने वाले एक दर्जन लोगों की तुलना में अधिक बैंडविड्थ की खपत कर सकते हैं। हमेशा, हमेशा पीक उपयोग के लिए डिज़ाइन करें, न कि औसत के लिए।

यह चेकलिस्ट आपके वेन्यू के विभिन्न क्षेत्रों के लिए विचार प्रक्रिया को विभाजित करने में मदद करती है।

नेटवर्क कैपेसिटी प्लानिंग चेकलिस्ट

याद रखें, ये केवल शुरुआती बिंदु हैं। आपका अपना विश्लेषण आपको वे विशिष्ट संख्याएँ देगा जिनकी आपको एक मज़बूत नेटवर्क बनाने के लिए आवश्यकता है।

फुल-फाइबर कैसे सब कुछ बदल देता है

आपका आंतरिक नेटवर्क प्लान केवल उतना ही अच्छा है जितना कि इसे फीड करने वाला इंटरनेट कनेक्शन। यहाँ यूके में, बिज़नेस ब्रॉडबैंड परिदृश्य पूरी तरह से बदल गया है। हालिया विश्लेषण से पता चलता है कि 63% SMEs को अब फुल-फाइबर ब्रॉडबैंड मिल सकता है, और राष्ट्रव्यापी गीगाबिट-सक्षम कवरेज 83% परिसरों तक पहुँच गया है। इस तरह का हाई-स्पीड, विश्वसनीय इंटरनेट होना नेटवर्क डिज़ाइन के लिए एक गेम-चेंजर है।

इस बदलाव का मतलब है कि अधिक संगठन आत्मविश्वास से क्लाउड-फ़र्स्ट आर्किटेक्चर अपना सकते हैं। यदि आप क्लाउड इंफ्रास्ट्रक्चर के साथ काम कर रहे हैं, तो Microsoft Azure Networking Solutions गाइड में शामिल विशिष्ट प्लेटफ़ॉर्म को समझना महत्वपूर्ण है। एक रॉक-सॉलिड, गीगाबिट-स्पीड इंटरनेट पाइप के साथ, आप क्लाउड-प्रबंधित नेटवर्क समाधानों और SaaS एप्लिकेशनों पर भरोसा कर सकते हैं, जो आपके ऑन-साइट किट को काफी सरल बनाता है।

अपनी हार्डवेयर आवश्यकताओं का एक मोटा अनुमान प्राप्त करने के लिए, हमारा उपयोगी एक्सेस पॉइंट कैलकुलेटर टूल आपकी योजना शुरू करने के लिए एक बेहतरीन जगह है।

ज़ीरो-ट्रस्ट और स्केलेबल एक्सेस के लिए आर्किटेक्चर तैयार करना

एक बार जब आपका भौतिक ब्लूप्रिंट आकार लेने लगता है, तो आपका ध्यान उस आर्किटेक्चर की ओर जाना चाहिए जो हर एक कनेक्शन को सुरक्षित और प्रबंधित करेगा। नेटवर्क सुरक्षा का पुराना मॉडल—एक नरम, विश्वसनीय इंटीरियर के साथ एक कठोर बाहरी आवरण—पूरी तरह से अप्रचलित हो चुका है। आज के माहौल में, आपको यह मानकर चलना होगा कि खतरे कहीं से भी आ सकते हैं। इसका मतलब है कि हर कनेक्शन प्रयास को सत्यापित किया जाना चाहिए, चाहे वह कहीं से भी आ रहा हो। यह ज़ीरो-ट्रस्ट सुरक्षा मॉडल का मूल है।

जब आप इस मानसिकता के साथ एक नेटवर्क डिज़ाइन करते हैं, तो आप एक एकल, फ्लैट नेटवर्क के विचार को पीछे छोड़ देते हैं जहाँ एक सेंधमारी सब कुछ खतरे में डाल सकती है। इसके बजाय, आप सुरक्षित, पृथक ज़ोन की एक प्रणाली बनाते हैं और यह सुनिश्चित करते हैं कि यूज़र्स और डिवाइस को केवल उन्हीं विशिष्ट संसाधनों तक पहुंच मिले जिनकी उन्हें नितांत आवश्यकता है।

VLANs के साथ सुरक्षित लेन बनाना

इसे सही करने के लिए आपका सबसे बुनियादी टूल वर्चुअल लोकल एरिया नेटवर्क, या VLANs का उपयोग करके नेटवर्क सेगमेंटेशन है। VLANs के बारे में सोचने का सबसे आसान तरीका उन्हें एक ही भौतिक सड़क नेटवर्क पर बने अलग, डिजिटल मोटरवे के रूप में देखना है। एक लेन का ट्रैफ़िक दूसरी लेन के ट्रैफ़िक से पूरी तरह अदृश्य और अलग होता है।

यह आपको विभिन्न यूज़र समूहों और डिवाइस प्रकारों के लिए समर्पित नेटवर्क बनाने की सुविधा देता है, जो किसी भी सुरक्षा घटना के संभावित प्रभाव क्षेत्र को नाटकीय रूप से सीमित करता है। एक रिटेल वेन्यू के लिए एक अच्छी तरह से सेगमेंटेड नेटवर्क कुछ इस तरह दिख सकता है:

- गेस्ट VLAN: सार्वजनिक WiFi एक्सेस के लिए। इसे सभी आंतरिक सिस्टम से पूरी तरह अलग रखा जाना चाहिए।

- कॉर्पोरेट VLAN: स्टाफ़ के लैपटॉप और मोबाइल के लिए, जो उन्हें कंपनी के संसाधनों तक पहुंच प्रदान करता है लेकिन आपकी ऑपरेशनल तकनीक तक नहीं।

- ऑपरेशनल VLAN: पॉइंट-ऑफ़-सेल टर्मिनलों, पेमेंट गेटवे और स्टॉक मैनेजमेंट डिवाइस जैसे बिज़नेस-क्रिटिकल सिस्टम के लिए एक अत्यधिक प्रतिबंधित नेटवर्क।

- IoT VLAN: CCTV कैमरे, डिजिटल साइनेज, या HVAC सेंसर जैसे आपके सभी "स्मार्ट" डिवाइस के लिए, जिनमें अक्सर बहुत कम या कोई अंतर्निहित सुरक्षा नहीं होती है।

यदि किसी गेस्ट के डिवाइस से समझौता हो जाता है, तो VLAN यह सुनिश्चित करता है कि खतरा वहीं तक सीमित रहे। इसके पास आपके पेमेंट टर्मिनलों को संक्रमित करने या संवेदनशील कॉर्पोरेट डेटा तक पहुंचने का कोई रास्ता नहीं होता है। इस तरह का सेगमेंटेशन एक सुरक्षित और स्केलेबल नेटवर्क बनाने में एक अनिवार्य पहला कदम है।

शेयर किए गए पासवर्ड से आगे बढ़ना

सेगमेंटेशन महत्वपूर्ण है, लेकिन यह केवल आधी कहानी है। पहेली का अगला हिस्सा यह आधुनिक बनाना है कि यूज़र्स और डिवाइस कैसे साबित करते हैं कि वे कौन हैं। WiFi के लिए स्थिर, शेयर किए गए पासवर्ड एक सुरक्षा दुःस्वप्न और एक परिचालन सिरदर्द हैं। उन्हें शेयर किया जाता है, उन्हें शायद ही कभी बदला जाता है, और वे हमलावरों के लिए एक प्रमुख लक्ष्य होते हैं.

गेस्ट एक्सेस के लिए, भविष्य पासवर्डलेस है। OpenRoaming और Passpoint जैसी तकनीकें, जो Purple जैसे प्लेटफ़ॉर्म का अभिन्न अंग हैं, कहीं अधिक सुरक्षित और निर्बाध अनुभव प्रदान करती हैं। एक बार जब कोई गेस्ट पहली बार प्रमाणित हो जाता है—शायद एक साधारण, वन-ऑफ़ ईमेल सत्यापन के माध्यम से—तो उनके डिवाइस को एक सुरक्षित प्रोफ़ाइल मिल जाती है।

उस बिंदु से, उनका डिवाइस स्वचालित रूप से और सुरक्षित रूप से कनेक्ट हो जाएगा जब भी वे आपके नेटवर्क, या दुनिया भर में किसी भी अन्य 80,000+ OpenRoaming-सक्षम वेन्यू की सीमा में होंगे। कनेक्शन पहले पैकेट से ही एन्क्रिप्टेड होता है, जो खुले, अनएन्क्रिप्टेड सार्वजनिक WiFi के साथ आने वाले जोखिमों को मिटा देता है।

यह न केवल सुरक्षा को बढ़ाता है; यह बोझिल Captive Portal और भूले हुए पासवर्ड के घर्षण से भी छुटकारा दिलाता है, जो गेस्ट अनुभव को बड़े पैमाने पर बेहतर बनाता है। इस पर गहराई से विचार करने के लिए, यह पता लगाना उचित है कि पूरी तरह से सुरक्षित WiFi सिस्टम कैसे लागू करें ।

कॉर्पोरेट यूज़र्स के लिए पहचान-आधारित एक्सेस

आपके आंतरिक स्टाफ़ के लिए, ज़ीरो ट्रस्ट का मतलब नेटवर्क एक्सेस को सीधे उनकी डिजिटल पहचान से जोड़ना है। यहीं पर Microsoft Entra ID (पूर्व में Azure AD), Google Workspace, या Okta जैसे आइडेंटिटी प्रोवाइडर (IdP) के साथ एकीकरण करना एक गेम-चेंजर बन जाता है।

अलग-अलग WiFi क्रेडेंशियल्स प्रबंधित करने के बजाय, आप डिवाइस-विशिष्ट प्रमाणपत्र जारी करने के लिए अपनी मौजूदा कंपनी डायरेक्टरी का उपयोग कर सकते हैं। जब कोई कर्मचारी कनेक्ट करने का प्रयास करता है, तो नेटवर्क आपके IdP के विरुद्ध उनके प्रमाणपत्र की वैधता की जांच करता है।

यह दृष्टिकोण कुछ बड़े लाभ लाता है:

- फ्रिक्शनलेस ऑनबोर्डिंग: नए कर्मचारियों को डायरेक्टरी में जोड़े जाते ही स्वचालित रूप से नेटवर्क एक्सेस मिल जाता है।

- त्वरित निरस्तीकरण: यदि कोई कर्मचारी नौकरी छोड़ देता है, तो IdP में उनके खाते को अक्षम करने से उनका नेटवर्क एक्सेस तुरंत रद्द हो जाता है। पूरी कंपनी में शेयर किए गए पासवर्ड बदलने के लिए अब कोई भागदौड़ नहीं।

- बेहतर सुरक्षा: प्रमाणपत्र-आधारित प्रमाणीकरण पासवर्ड की तुलना में कहीं अधिक मज़बूत है और कई सामान्य हमलों से बचाता है।

अपने IoT और लिगेसी डिवाइस को सुरक्षित करना

तो उन सभी डिवाइसों का क्या जो आधुनिक प्रमाणीकरण को नहीं संभाल सकते, जैसे पुराने प्रिंटर, IoT सेंसर, या विशेष ऑपरेशनल हार्डवेयर? उन्हें एक असुरक्षित नेटवर्क पर छोड़ना एक बड़ा जोखिम है, लेकिन वे अक्सर बिज़नेस संचालन के लिए आवश्यक होते हैं।

यहीं पर आइसोलेटेड PSK ( iPSK ) जैसे समाधान काम आते हैं। iPSK आपको प्रत्येक व्यक्तिगत डिवाइस या उनके एक छोटे समूह को एक अद्वितीय प्री-शेयर्ड की असाइन करने देता है। फिर प्रत्येक की अपने स्वयं के माइक्रो-सेगमेंट से जुड़ी होती है, जिसका अर्थ है कि एक की का उपयोग करने वाले डिवाइस दूसरी की का उपयोग करने वाले डिवाइस को नहीं देख सकते हैं या उनके साथ इंटरैक्ट नहीं कर सकते हैं, भले ही वे एक ही VLAN पर हों।

यह दृष्टिकोण सुनिश्चित करता है कि आपके "डंब" डिवाइस भी सुरक्षित और नियंत्रित हैं, जो एक सामान्य लेकिन अक्सर अनदेखी की जाने वाली सुरक्षा खामी को बंद करता है। हर प्रकार के यूज़र और डिवाइस के लिए आधुनिक, पहचान-आधारित प्रमाणीकरण के साथ मज़बूत सेगमेंटेशन को मिलाकर, आप एक ऐसा नेटवर्क बना सकते हैं जो अविश्वसनीय रूप से सुरक्षित और प्रबंधित करने में आसान हो।

लागत केंद्र से बिज़नेस एसेट तक

अब तक, हमने भौतिक नेटवर्क को डिज़ाइन करने और उसकी सुरक्षा को पुख्ता करने के व्यावहारिक चरणों को देखा है। अब, रोमांचक हिस्से का समय आ गया है: अपने नेटवर्क को एक साधारण उपयोगिता से एक शक्तिशाली बिज़नेस इंटेलिजेंस इंजन में बदलना।

एक आधुनिक नेटवर्क लोगों को इंटरनेट से जोड़ने के अलावा और भी बहुत कुछ करता है। यहीं पर आपका निवेश सक्रिय रूप से अपना मूल्य साबित करना शुरू करता है। कुंजी आपके WiFi प्रमाणीकरण प्लेटफ़ॉर्म को उन बिज़नेस और मार्केटिंग टूल के साथ एकीकृत करना है जिन पर आप हर दिन भरोसा करते हैं।

अनाम कनेक्शन को कस्टमर इनसाइट्स में बदलना

हर बार जब कोई गेस्ट आपके WiFi पर लॉग इन करता है, तो एक संभावित मूल्यवान इंटरैक्शन होता है। अपने आप में, एक कनेक्शन लॉग सर्वर पर सिर्फ एक अनाम ब्लिप है—विशेष रूप से उपयोगी नहीं है। लेकिन जब आप प्रमाणीकरण के लिए Purple जैसे प्लेटफ़ॉर्म का उपयोग करते हैं, तो वह लॉगिन समृद्ध, अनुमति-आधारित, फ़र्स्ट-पार्टी डेटा एकत्र करने का अवसर बन जाता है।

प्रक्रिया आश्चर्यजनक रूप से सीधी है। जैसे ही कोई गेस्ट कनेक्ट होता है—शायद एक त्वरित सोशल मीडिया लॉगिन या वन-टाइम ईमेल फ़ॉर्म के माध्यम से—सिस्टम उन विवरणों को कैप्चर कर लेता है। फिर इन्हें स्वचालित रूप से आपके कस्टमर रिलेशनशिप मैनेजमेंट (CRM) सिस्टम, जैसे Salesforce या HubSpot, या आपके मार्केटिंग ऑटोमेशन प्लेटफ़ॉर्म में धकेल दिया जाता है।

जो कभी एक अनाम डिवाइस MAC एड्रेस था, वह अचानक संपर्क विवरण, विज़िट इतिहास और यहां तक कि जनसांख्यिकीय डेटा के साथ एक समृद्ध कस्टमर प्रोफ़ाइल में बदल जाता है। इस तरह आप अपने विज़िटर्स के साथ वास्तविक, डेटा-संचालित संबंध बनाना शुरू करते हैं।

यह सरल एकीकरण आपके नेटवर्क को फ़र्स्ट-पार्टी डेटा के प्राथमिक स्रोत में बदल देता है। थर्ड-पार्टी कुकीज़ के चरणबद्ध तरीके से समाप्त होने के साथ, यह अत्यंत महत्वपूर्ण होता जा रहा है। आप इस डेटा के स्वामी हैं, जो आपको इस बात की प्रत्यक्ष जानकारी देता है कि आपके ग्राहक कौन हैं और वे वास्तव में आपके वेन्यू के अंदर कैसा व्यवहार करते हैं।

डेटा से कार्रवाई योग्य निर्णयों तक

डेटा एकत्र करना केवल पहला कदम है। असली जादू तब होता है जब आप इसका उपयोग व्यवहार को समझने और सार्थक बिज़नेस कार्रवाइयों को चलाने के लिए करते हैं। एक ठीक से एकीकृत नेटवर्क आपकी पूरी संपत्ति में फुटफॉल, ड्वेल टाइम और विज़िट फ़्रीक्वेंसी का विश्लेषण करने के लिए टूल प्रदान करता है।

इन वास्तविक दुनिया के परिदृश्यों के बारे में सोचें:

- एक शॉपिंग सेंटर: WiFi एनालिटिक्स से पता चलता है कि एक विशेष विंग में फुटफॉल काफी कम है। प्रबंधन तब उस ज़ोन में किरायेदारों के साथ लक्षित प्रचार चलाने के लिए काम कर सकता है, खरीदारों के वहां से गुजरने पर उनके फोन पर पुश नोटिफिकेशन भेज सकता है, या किरायेदार मिश्रण को समायोजित करने के लिए दीर्घकालिक रुझानों का उपयोग भी कर सकता है।

- एक होटल चेन: एक गेस्ट जो पहले भी रुक चुका है, लॉबी में WiFi से कनेक्ट होता है। नेटवर्क तुरंत उन्हें पहचान लेता है, CRM में उनकी प्रोफ़ाइल की जांच करता है, और चुपचाप फ्रंट डेस्क को सचेत करता है। फिर उस गेस्ट का नाम लेकर स्वागत किया जा सकता है और उनकी वफादारी के लिए धन्यवाद के रूप में एक मानार्थ पेय की पेशकश की जा सकती है—एक छोटा सा स्पर्श जो बहुत बड़ा प्रभाव डालता है।

- एक स्टेडियम: एक मैच के दौरान, एनालिटिक्स कुछ खाद्य और पेय स्टैंडों पर लंबी कतारें दिखाते हैं। ऑपरेशंस तुरंत भीड़भाड़ को कम करने के लिए कर्मचारियों को पुनर्निर्देशित कर सकते हैं या पास के, कम व्यस्त रियायत के लिए "कतार को मात दें" ऑफ़र भेज सकते हैं। यह न केवल प्रशंसक अनुभव को बेहतर बनाता है बल्कि उन बिक्री को भी पकड़ता है जो अन्यथा खो सकती थीं।

हर मामले में, नेटवर्क केवल एक निष्क्रिय उपयोगिता नहीं है। यह सक्रिय रूप से वह बिज़नेस इंटेलिजेंस प्रदान कर रहा है जो अधिक स्मार्ट, तेज़ निर्णय लेने के लिए आवश्यक है।

अपने नेटवर्क ROI को साबित करना

बहुत लंबे समय से, WiFi को एक आवश्यक बुराई के रूप में देखा गया है—बजट पर एक लाइन आइटम जिसका भुगतान किया जाना ही है। जब आप शुरुआत से ही बिज़नेस एकीकरण के साथ एक नेटवर्क डिज़ाइन करते हैं, तो वह पूरी कहानी पलट जाती है। आप अपने नेटवर्क निवेश से लेकर ठोस बिज़नेस परिणामों तक एक सीधी रेखा खींच सकते हैं।

- बढ़ी हुई वफादारी: क्या बार-बार आने वाले विज़िटर्स को व्यक्तिगत "वेलकम बैक" ऑफ़र भेजने से उनका औसत खर्च बढ़ता है? अब आप इसे माप सकते हैं।

- बढ़ा हुआ फुटफॉल: क्या लोगों को आपके वेन्यू के शांत हिस्से में आकर्षित करने के लिए वह लक्षित डिजिटल अभियान वास्तव में काम कर गया? आपके नेटवर्क एनालिटिक्स आपको इसका उत्तर देंगे।

- परिचालन दक्षता: क्या रीयल-टाइम भीड़ डेटा के आधार पर कर्मचारियों को पुनर्निर्देशित करने से प्रतीक्षा समय कम हुआ और संतुष्टि स्कोर में सुधार हुआ? आप सीधे प्रभाव को ट्रैक कर सकते हैं।

नेटवर्क गतिविधि को बिक्री डेटा, लॉयल्टी प्रोग्राम साइन-अप और ग्राहक प्रतिक्रिया से जोड़कर, आप नेटवर्क के मूल्य के लिए एक निर्विवाद मामला बनाते हैं। यह आपको एक स्पष्ट ROI प्रदर्शित करने की अनुमति देता है, जो प्रारंभिक खर्च को सही ठहराता है और भविष्य के अपग्रेड के लिए बजट सुरक्षित करता है। अंतिम लक्ष्य एक ऐसा नेटवर्क है जो केवल काम नहीं करता—यह आपके बिज़नेस के लिए काम करता है।

अपने नेटवर्क को मान्य, तैनात और प्रबंधित करना

अपने नेटवर्क डिज़ाइन को जीवंत करना अंतिम रेखा नहीं है; यह एक नए, महत्वपूर्ण चरण की शुरुआत है। स्क्रीन पर एक प्रेडिक्टिव मॉडल से लेकर उच्च-प्रदर्शन वाले, वास्तविक दुनिया के नेटवर्क तक की यात्रा सावधानीपूर्वक सत्यापन, एक रणनीतिक रोलआउट और निरंतर परिचालन उत्कृष्टता के प्रति प्रतिबद्धता की मांग करती है। यहीं पर आप अपनी मान्यताओं की पुष्टि करते हैं और सुनिश्चित करते हैं कि नेटवर्क वास्तव में अपने वादों को पूरा करता है।

भौतिक स्थापना के बाद पहला काम प्रदर्शन को मान्य करना है। आपके प्रेडिक्टिव सर्वे ने आपको एक शानदार शुरुआती बिंदु दिया, लेकिन अब आपको यह मापने की आवश्यकता है कि वास्तव में ज़मीन पर क्या हो रहा है।

स्थापना के बाद सत्यापन और परीक्षण

सत्यापन केवल सिग्नल की जांच करने के बारे में नहीं है; यह इस बात की पुष्टि करने के बारे में है कि नेटवर्क उन विशिष्ट कैपेसिटी और प्रदर्शन मीट्रिक को पूरा करता है जिन्हें आपने शुरुआत में परिभाषित किया था। इसमें कुछ प्रमुख प्रकार के सर्वे शामिल हैं।

पैसिव सर्वे: एक तकनीशियन पर्यावरण में सभी RF ऊर्जा को सुनने के लिए एक विशेष टूल (जैसे Ekahau Sidekick ) के साथ साइट पर चलेगा। यह वास्तविक सिग्नल स्ट्रेंथ (RSSI), सिग्नल-टू-नॉइज़ रेशियो (SNR), और आपके नए APs और पड़ोसी नेटवर्क से किसी भी चैनल इंटरफेरेंस को मापता है। इसका उद्देश्य इस वास्तविक दुनिया के डेटा की सीधे आपके प्रेडिक्टिव मॉडल के हीटमैप से तुलना करना है.

एक्टिव सर्वे: यह एक कदम आगे जाता है। सर्वे टूल सक्रिय रूप से आपके नेटवर्क से जुड़ता है ताकि यह मापा जा सके कि एक यूज़र वास्तव में क्या अनुभव करेगा—जैसे थ्रूपुट (अपलोड/डाउनलोड गति), लेटेंसी और पैकेट लॉस। यह अंतिम परीक्षण है, जो इस बात की पुष्टि करता है कि किसी विशिष्ट स्थान पर कोई डिवाइस उस प्रदर्शन को प्राप्त कर सकता है जिसकी आपने योजना बनाई थी।

यदि आपको विसंगतियां मिलती हैं—शायद एक कोने वाले कार्यालय में एक अप्रत्याशित डेड स्पॉट या हाई-डेंसिटी वाले क्षेत्र में अपेक्षा से धीमी गति—तो अब मामूली समायोजन करने का समय है। यह एक AP को फिर से स्थापित करने या उसके पावर स्तरों को बदलने जितना आसान हो सकता है।

चरणबद्ध रोलआउट निष्पादित करना

एक बार जब आप नेटवर्क के एक हिस्से को मान्य कर लेते हैं, तो सभी को एक साथ स्विच करने के आग्रह का विरोध करें। एक "बिग बैंग" परिनियोजन अराजकता का नुस्खा है। एक चरणबद्ध रोलआउट एक बहुत ही सुरक्षित, अधिक पेशेवर दृष्टिकोण है जो बिज़नेस में व्यवधान को कम करता है।

एक पायलट ज़ोन से शुरू करें—शायद एक सिंगल फ़्लोर या आपके वेन्यू का कम महत्वपूर्ण क्षेत्र। यूज़र्स के एक छोटे समूह को नए नेटवर्क पर आने दें और प्रत्यक्ष प्रतिक्रिया एकत्र करें। यह नियंत्रित परीक्षण रन आपको पूरे संगठन को प्रभावित करने से पहले, डिवाइस-विशिष्ट ड्राइवर समस्याओं से लेकर आपके प्रमाणीकरण प्रवाह में खामियों तक, किसी भी अप्रत्याशित समस्या को पकड़ने देता है।

अपने नेटवर्क को प्रबंधनीय चरणों में रोल आउट करके—पायलट ज़ोन से लेकर पूर्ण परिनियोजन तक—आप पूरे प्रोजेक्ट के जोखिम को कम करते हैं। यह नियंत्रित दृष्टिकोण सुनिश्चित करता है कि कोई भी समस्या छोटी और सीमित हो, जिससे एक ही समस्या को व्यापक परिचालन व्यवधान पैदा करने से रोका जा सके।

एक सफल पायलट के बाद, आप एक निर्धारित माइग्रेशन के साथ आगे बढ़ सकते हैं, बिल्डिंग-दर-बिल्डिंग या विभाग-दर-विभाग जा सकते हैं जब तक कि पूरा वेन्यू नए इंफ्रास्ट्रक्चर पर लाइव न हो जाए।

निरंतर प्रबंधन और सक्रिय निगरानी

एक अच्छी तरह से डिज़ाइन किए गए नेटवर्क को निरंतर समस्या निवारण की आवश्यकता नहीं होनी चाहिए। Meraki , Mist , और UniFi जैसे वेंडर्स के आधुनिक क्लाउड नेटवर्क प्रबंधन प्लेटफ़ॉर्म आपको सक्रिय परिचालन उत्कृष्टता के लिए आवश्यक टूल देते हैं। लक्ष्य एक प्रतिक्रियाशील "ब्रेक-फिक्स" मॉडल से दूर जाना है और इसके बजाय यूज़र्स के ध्यान देने से पहले ही समस्याओं को पहचानने और हल करने पर ध्यान केंद्रित करना है।

नज़र रखने के लिए कुछ प्रमुख प्रदर्शन संकेतक (KPIs) में शामिल हैं:

- क्लाइंट हेल्थ: विफल कनेक्शन प्रयास, रोमिंग सफलता दर, और प्रति क्लाइंट औसत सिग्नल स्ट्रेंथ जैसे मीट्रिक ट्रैक करें। एक उच्च विफलता दर गलत कॉन्फ़िगर की गई प्रमाणीकरण नीति या कवरेज गैप की ओर इशारा कर सकती है।

- एप्लिकेशन प्रदर्शन: बिज़नेस-क्रिटिकल एप्लिकेशनों के लिए लेटेंसी और थ्रूपुट की निगरानी करें। यदि आपका क्लाउड-आधारित POS सिस्टम अचानक उच्च लेटेंसी देखता है, तो आप लेनदेन को प्रभावित करने से पहले जांच कर सकते हैं।

- सुरक्षा घटनाएँ: दुष्ट APs, विफल प्रमाणीकरण प्रयासों और अन्य संभावित सुरक्षा खतरों के अलर्ट पर कड़ी नज़र रखें।

इस सक्रिय रुख को यूके के अविश्वसनीय ब्रॉडबैंड इंफ्रास्ट्रक्चर द्वारा शक्तिशाली रूप से समर्थन प्राप्त है। Q3 2025 तक, अल्ट्राफास्ट ब्रॉडबैंड 90% यूके परिसरों को कवर करेगा, और 84-86% साइटों के पहले से ही गीगाबिट क्षमता तक पहुंचने के साथ, व्यवसायों के पास विश्वसनीय क्लाउड प्रबंधन के लिए आवश्यक हाई-स्पीड बैकबोन है। यह Purple जैसे प्लेटफ़ॉर्म का उपयोग करने वाली नेटवर्क टीमों को महीनों में नहीं, बल्कि हफ्तों में परिष्कृत iPSK और SSO समाधान तैनात करने की अनुमति देता है, जिससे एक वास्तविक रणनीतिक लाभ पैदा होता है। यह डिजिटल बदलाव कैसे सामने आ रहा है, इसके बारे में अधिक जानने के लिए, आप यूके गीगाबिट ब्रॉडबैंड अपनाने पर नवीनतम निष्कर्षों का पता लगा सकते हैं ।

आपका नेटवर्क एक जीवित प्रणाली है। इसे प्रभावी ढंग से प्रबंधित करना यह सुनिश्चित करता है कि यह रिबन काटने के लंबे समय बाद भी मूल्य प्रदान करना जारी रखे।

नेटवर्क डिज़ाइन के बारे में अक्सर पूछे जाने वाले प्रश्न

यहां तक कि सबसे विस्तृत योजना के साथ भी, आपको सवालों और कुछ बाधाओं का सामना करना पड़ सकता है। यह किसी भी बड़े IT प्रोजेक्ट का एक सामान्य हिस्सा है। जब नेटवर्क डिज़ाइन करने की बात आती है, तो हम देखते हैं कि वही चुनौतियां और सवाल बार-बार सामने आते हैं। यहाँ प्रशासकों और वेन्यू ऑपरेटरों से सुने जाने वाले कुछ सबसे आम सवालों के जवाब दिए गए हैं।

नेटवर्क डिज़ाइन करते समय बचने के लिए सबसे बड़ी गलती क्या है?

हम जो सबसे बड़ी गलती देखते हैं वह है कैपेसिटी की ज़रूरतों को कम आंकना और भविष्य के विकास के लिए योजना बनाने में विफल रहना। बहुत सारे डिज़ाइन कवरेज पर अटक जाते हैं—यह सुनिश्चित करना कि सिग्नल हर जगह उपलब्ध है—लेकिन वे एक साथ बहुत सारे यूज़र्स और डिवाइस को संभालने की नेटवर्क की क्षमता की पूरी तरह से उपेक्षा करते हैं।

यह चूक आपदा का एक नुस्खा है। यह सुस्त प्रदर्शन, ड्रॉप किए गए कनेक्शन और वास्तव में खराब यूज़र अनुभव की ओर ले जाता है, खासकर पीक आवर्स के दौरान। दस लोगों के कनेक्ट होने पर एक नेटवर्क पूरी तरह से ठीक लग सकता है, लेकिन यह सौ लोगों के साथ पूरी तरह से अनुपयोगी हो सकता है। हमेशा, हमेशा पीक यूज़र डेंसिटी और उनके द्वारा उपयोग किए जाने वाले ऐप्स के लिए डिज़ाइन करें, न कि केवल औसत के लिए। भविष्य में अधिक डिवाइस और अधिक बैंडविड्थ-भूखे ऐप्स के लिए एक बफर बनाएं।

एक दूरदर्शी कैपेसिटी प्लान आपको बाद में बहुत सारी लागत और व्यवधान से बचाता है। दबाव में एक अंडर-प्रोविज़न नेटवर्क को ठीक करने की कोशिश करने की तुलना में पहली बार इसे सही करना कहीं अधिक सस्ता है।

मैं एक सार्वजनिक गेस्ट WiFi नेटवर्क को कैसे सुरक्षित करूँ?

आज सार्वजनिक WiFi को सुरक्षित करना एक साधारण शेयर किए गए पासवर्ड से कहीं आगे जाता है। आधुनिक मानक मज़बूत सेगमेंटेशन और पहचान-आधारित प्रमाणीकरण पर निर्भर करता है।

सबसे पहली बात, VLANs का उपयोग करें। यह गेस्ट्स के लिए एक पूरी तरह से अलग, दीवार से घिरा नेटवर्क बनाता है, जो उनके सभी ट्रैफ़िक को आपके आंतरिक कॉर्पोरेट या ऑपरेशनल सिस्टम से अलग करता है। यह एक अनिवार्य सुरक्षा आधार रेखा है।

इसके बाद, असुरक्षित शेयर किए गए पासवर्ड और बोझिल Captive Portal को छोड़ने का समय आ गया है। Purple जैसा एक सुरक्षित, आधुनिक समाधान OpenRoaming और Passpoint जैसी तकनीकों का उपयोग करता है। यह दृष्टिकोण गेस्ट्स को उनके पास पहले से मौजूद क्रेडेंशियल्स (जैसे उनके मोबाइल प्लान या ईमेल खाते) का उपयोग करके निर्बाध रूप से प्रमाणित करने की अनुमति देता है। उनका कनेक्शन पहले पैकेट से ही एन्क्रिप्टेड होता है, जो खुले, अनएन्क्रिप्टेड सार्वजनिक नेटवर्क के साथ आने वाले जोखिमों को पूरी तरह से समाप्त कर देता है और आपके विज़िटर्स को अधिक सुरक्षित और सुगम अनुभव देता है।

क्या मैं अपने नेटवर्क को CRM जैसे अन्य बिज़नेस सिस्टम के साथ एकीकृत कर सकता हूँ?

बिल्कुल, और आपको निश्चित रूप से ऐसा करना चाहिए। आधुनिक WiFi प्रमाणीकरण प्लेटफ़ॉर्म विशेष रूप से इस तरह के एकीकरण के लिए बनाए गए हैं। Purple जैसे समाधान का उपयोग करके, आप अपने नेटवर्क को सीधे अपने CRM (जैसे Salesforce या HubSpot) और अपने मार्केटिंग ऑटोमेशन टूल से जोड़ सकते हैं।

जब कोई गेस्ट आपके WiFi पर प्रमाणित होता है, तो प्लेटफ़ॉर्म मूल्यवान, अनुमति-आधारित फ़र्स्ट-पार्टी डेटा कैप्चर करता है जैसे कि उनका नाम, ईमेल और वे कितनी बार आते हैं। फिर इस डेटा को आपके कस्टमर प्रोफ़ाइल को समृद्ध करने के लिए स्वचालित रूप से आपके CRM में धकेला जा सकता है। वहां से, आप अत्यधिक व्यक्तिगत मार्केटिंग अभियानों, लॉयल्टी पुरस्कारों और बहुत अधिक लक्षित संचार को शक्ति प्रदान कर सकते हैं।

यह एकीकरण आपके WiFi नेटवर्क को एक साधारण इंटरनेट उपयोगिता से डेटा एकत्र करने और बिज़नेस इंटेलिजेंस को चलाने के लिए एक शक्तिशाली टूल में बदल देता है।

एक बार जब आपका नेटवर्क मान्य और तैनात हो जाता है, तो प्रभावी निरंतर प्रबंधन महत्वपूर्ण है। व्यापक मार्गदर्शन के लिए, अपने नेटवर्क इंफ्रास्ट्रक्चर और जीवनचक्र को अनुकूलित करने के लिए इन IT एसेट मैनेजमेंट सर्वोत्तम प्रथाओं का अन्वेषण करें।

क्या आप अपने नेटवर्क को लागत केंद्र से बिज़नेस एसेट में बदलने के लिए तैयार हैं? Purple एक सुरक्षित, पहचान-आधारित नेटवर्किंग प्लेटफ़ॉर्म प्रदान करता है जो पुराने पासवर्ड को गेस्ट्स और स्टाफ़ के लिए निर्बाध, पासवर्डलेस एक्सेस से बदल देता है। Purple के बारे में अधिक जानें और आज ही डेमो बुक करें ।