Pour concevoir un réseau correctement, vous devez commencer par lier directement la technologie aux objectifs commerciaux réels. Il ne s'agit pas de courir après le matériel le plus récent ; il s'agit de construire une infrastructure qui résout des problèmes spécifiques et fournit des résultats mesurables pour votre établissement. Cela signifie que vous devez comprendre le pourquoi avant même de penser au quoi et au comment.

La conception d'un réseau commence par les objectifs commerciaux

Bien avant qu'un seul point d'accès ne soit installé ou qu'un câble ne soit tiré, un projet de réseau réussi commence par une question cruciale : quels objectifs commerciaux ce réseau doit-il atteindre ?

Si vous ne pensez à un réseau qu'en termes de connectivité, vous vous préparez à obtenir un actif coûteux et peu performant. Les réseaux les plus fiables et les plus pérennes sont toujours ceux construits sur une base solide d'exigences commerciales claires et bien documentées.

Pour un grand hôtel, par exemple, l'objectif principal pourrait être d'augmenter les scores de fidélité des clients de 20 %. La conception du réseau doit donc offrir un streaming fluide et performant, des processus d'enregistrement sans accroc, et peut-être même des messages de bienvenue personnalisés via une application mobile, le tout fonctionnant sur un WiFi fiable.

D'un autre côté, un centre commercial multimarque pourrait vouloir attirer plus de visiteurs dans ses zones les plus calmes. Dans ce cas, le réseau doit prendre en charge l'analyse de localisation, fournissant aux spécialistes du marketing les données nécessaires pour comprendre les parcours des acheteurs et diffuser des promotions ciblées afin de les attirer dans certains magasins.

Découvrir les véritables exigences

Recueillir ces exigences implique de sortir du département informatique. Vous devez discuter avec les principales parties prenantes de toute l'organisation pour obtenir une image complète de ce dont elles ont besoin et de ce qu'elles attendent.

- Responsables des opérations : Quels systèmes critiques dépendent de la disponibilité du réseau ? Pensez aux terminaux de point de vente (POS), aux scanners d'inventaire ou aux caméras de sécurité.

- Équipes marketing : Comment le réseau peut-il contribuer à l'engagement client ? Elles pourraient avoir besoin de données pour des campagnes personnalisées ou d'un moyen de recueillir les avis des clients.

- Services clients : Quelles sont les plaintes les plus fréquentes concernant le réseau actuel ? Les lenteurs, les pages de connexion compliquées et les zones mortes sont généralement en tête de liste.

Ce processus ne consiste pas seulement à ajouter de nouvelles fonctionnalités ; il s'agit également d'examiner attentivement votre configuration actuelle. Un audit approfondi révèle souvent des dépendances cachées et des points de défaillance uniques que vous devrez résoudre dans la nouvelle conception. Cela vous donne également une base de référence des performances pour mesurer votre succès par la suite.

Le principal point de défaillance dans les projets de réseau est le décalage entre les capacités informatiques et les attentes de l'entreprise. La création d'un document d'exigences détaillé, validé par toutes les parties prenantes, est votre police d'assurance contre des refontes coûteuses.

Associer les personas d'utilisateurs aux besoins du réseau

Une fois vos objectifs commerciaux définis, l'étape suivante consiste à identifier chaque type d'utilisateur et d'appareil qui se connectera au réseau. Cela va bien au-delà des simples "clients" et "employés". Vous devez créer des personas d'utilisateurs détaillés pour vraiment comprendre leurs exigences spécifiques.

Pensez à un environnement hospitalier moderne :

- Chirurgiens : Ils auront besoin d'une latence ultra-faible pour les systèmes de chirurgie robotique et d'un accès instantané aux images médicales haute résolution.

- Patients en visite : Ils ont besoin d'un accès simple et sécurisé pour se divertir et rester en contact, totalement séparé des systèmes cliniques.

- Appareils IoT médicaux : Les équipements tels que les pompes à perfusion et les moniteurs cardiaques nécessitent leur propre segment de réseau dédié et hautement sécurisé, avec des performances prévisibles.

- Personnel administratif : Ils ont besoin d'un accès infaillible aux dossiers de santé électroniques (DSE) basés sur le cloud et aux outils de communication internes.

Chacun de ces personas possède un profil unique en matière de bande passante, de latence, de sécurité et de mode de connexion. Documenter tout cela vous aide à concevoir un réseau segmenté et multicouche capable de gérer tout le monde de manière sûre et efficace.

En reliant ces spécifications techniques à vos objectifs commerciaux initiaux, vous créez un lien direct entre vos dépenses et le rendement financier que vous pouvez en attendre. Cette étape cruciale vous aide également à planifier l'avenir, en vous assurant que le réseau que vous construisez aujourd'hui est prêt pour ce qui vous attend. Pour voir comment ces considérations se traduisent en avantages financiers, vous pouvez calculer le retour sur investissement potentiel pour votre établissement spécifique .

Planification de la capacité et d'une couverture sans faille

Très bien, vous avez défini vos objectifs commerciaux. Passons maintenant à la partie la plus intéressante : traduire ces objectifs en un plan physique et technique. C'est ici que nous passons du « pourquoi » de la conception de votre réseau au « combien » et au « où ». Il s'agit d'analyser les chiffres relatifs à la capacité et de planifier méticuleusement une couverture parfaite sur l'ensemble de votre site.

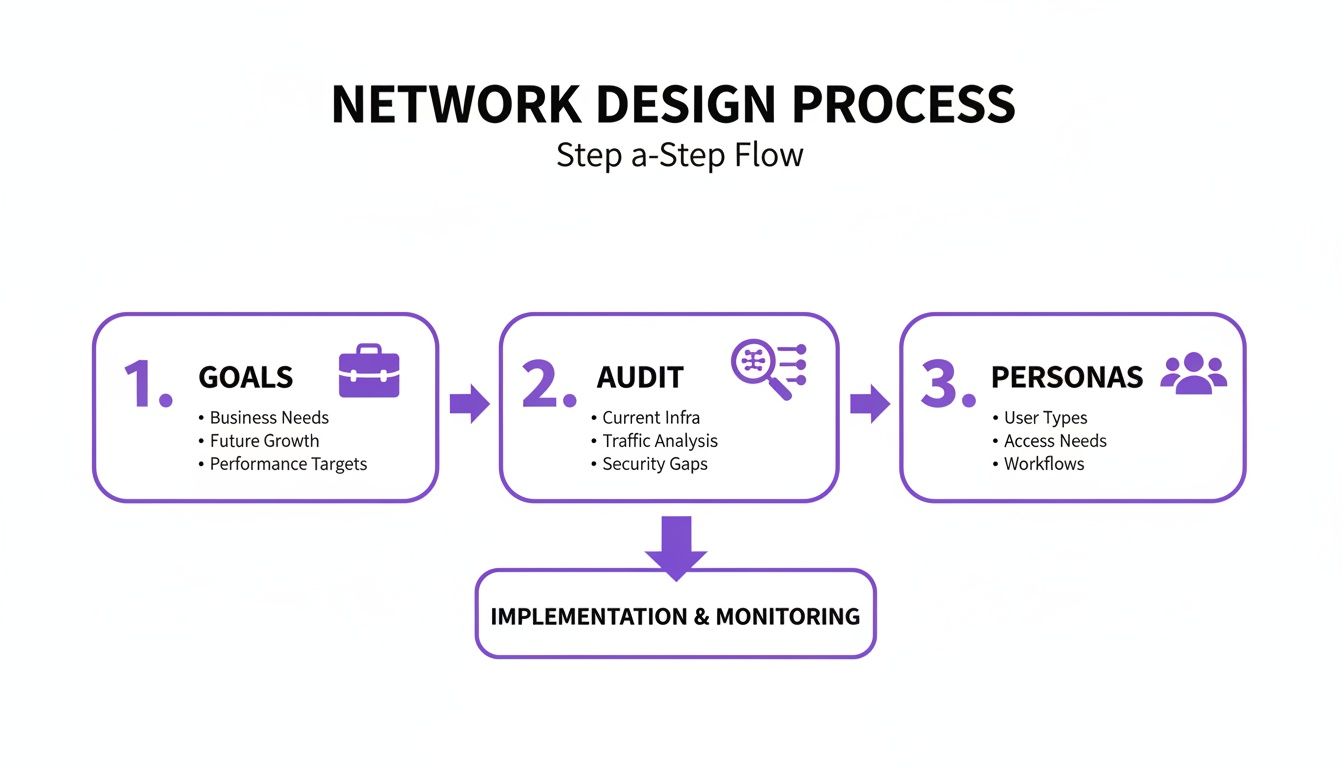

Réussir cette fondation est non négociable. C'est ce qui garantit que votre réseau pourra réellement répondre aux exigences du monde réel dès le premier jour, et pas seulement faire bonne figure sur le papier. Le processus ci-dessous montre comment un projet réussi découle de ces objectifs de haut niveau pour entrer dans les détails de l'audit de l'existant et de la compréhension des futurs utilisateurs du réseau.

Comme vous pouvez le constater, avant même d'envisager le moindre équipement matériel, vous devez avoir une compréhension approfondie de vos objectifs, de votre configuration actuelle et de vos utilisateurs. Maîtrisez cela, et vous êtes sur la bonne voie.

Réaliser des études de site RF prédictives

S'il vous plaît, ne devinez pas où placer vos points d'accès (AP). La norme professionnelle est une étude de site RF (Radiofréquence) prédictive. Cela implique l'utilisation d'un logiciel spécialisé dans lequel vous téléchargez les plans d'étage de votre établissement. À partir de là, vous modélisez l'environnement RF en définissant les matériaux des murs, les hauteurs de plafond et les sources potentielles de perturbations comme les ascenseurs ou les micro-ondes.

Ce modèle virtuel vous permet de placer stratégiquement des AP numériques et de visualiser la couverture Wi-Fi résultante, la force du signal (RSSI) et le rapport signal/bruit (SNR) avant même d'avoir dépensé un centime en matériel. C'est une véritable bouée de sauvetage pour repérer les zones mortes potentielles et les zones d'interférence de canaux avant qu'elles ne deviennent un véritable casse-tête pour vos utilisateurs.

Par exemple, le plan d'un hôtel impliquerait de modéliser d'épais murs en béton entre les chambres. Un bureau moderne en open space, en revanche, est tout en verre et en acier. Chaque matériau perturbe les ondes radio différemment, et une étude prédictive prend tout cela en compte.

Estimer la densité des appareils et la bande passante

Voici une erreur classique que je vois tout le temps : planifier la couverture mais oublier complètement la capacité. C'est une chose d'avoir un signal partout, mais c'en est une autre que ce signal tienne le coup lorsque des centaines d'appareils tentent de se connecter en même temps.

Pour bien faire les choses, vous devez diviser votre site en différentes zones de capacité et obtenir une estimation solide de la densité des appareils et des besoins applicatifs pour chacune d'elles.

- Zones à haute densité : Imaginez une salle de conférence d'hôtel ou les gradins d'un stade. Vous pourriez avoir des centaines de personnes entassées, chacune avec un téléphone et un ordinateur portable, essayant toutes de regarder des vidéos en streaming ou de se connecter aux réseaux sociaux. Le nombre de vos AP sera élevé ici, et ils seront configurés pour la capacité pure, et non pas seulement pour la distance de couverture brute.

- Zones à densité moyenne : Pensez à un restaurant, une zone commerciale ou un étage de bureaux animé. Le nombre d'appareils est toujours élevé, mais ils sont plus dispersés.

- Zones à faible densité : Les couloirs, les réserves et les étages calmes des chambres d'hôtel entrent dans cette catégorie. Ici, l'objectif est simplement une couverture fiable, que vous pouvez obtenir avec moins d'AP, placés de manière plus stratégique.

Lorsque vous pensez à la bande passante, ne vous contentez pas de compter les appareils. Pensez à ce qu'ils vont faire. Quelques utilisateurs regardant des vidéos 4K en streaming peuvent consommer plus de bande passante qu'une douzaine de personnes qui consultent simplement leurs e-mails. Concevez toujours, toujours pour une utilisation de pointe, et non pour la moyenne.

Cette liste de contrôle aide à décomposer le processus de réflexion pour les différentes zones de votre établissement.

Liste de contrôle pour la planification de la capacité du réseau

N'oubliez pas que ce ne sont que des points de départ. Votre propre analyse vous fournira les chiffres spécifiques dont vous avez besoin pour construire un réseau robuste.

Comment la fibre optique intégrale change tout

Votre plan de réseau interne ne vaut que par la connexion Internet qui l'alimente. Ici au Royaume-Uni, le paysage du haut débit pour les entreprises a été complètement transformé. Une analyse récente montre qu'un nombre impressionnant de 63 % des PME peuvent désormais bénéficier du haut débit par fibre optique intégrale, et la couverture nationale compatible gigabit a atteint 83 % des locaux. Disposer d'un Internet haut débit aussi fiable change la donne en matière de conception de réseau.

Ce changement signifie que davantage d'organisations peuvent adopter en toute confiance une architecture orientée cloud. Si vous travaillez avec une infrastructure cloud, il est essentiel de vous familiariser avec des plateformes spécifiques comme celles couvertes dans le guide Microsoft Azure Networking Solutions . Avec une connexion Internet solide et à vitesse gigabit, vous pouvez vous appuyer sur des solutions réseau gérées dans le cloud et des applications SaaS, ce qui simplifie considérablement votre équipement sur site.

Pour avoir une idée approximative de vos besoins en matériel, notre outil de calcul de points d'accès pratique est un excellent point de départ pour votre planification.

Concevoir une architecture pour le Zero Trust et un accès évolutif

Une fois que votre plan physique prend forme, votre attention doit se tourner vers l'architecture qui sécurisera et gérera chaque connexion. L'ancien modèle de sécurité réseau (une coquille dure à l'extérieur avec un intérieur doux et de confiance) est complètement obsolète. Dans l'environnement actuel, vous devez supposer que les menaces peuvent venir de n'importe où. Cela signifie que chaque tentative de connexion doit être vérifiée, d'où qu'elle vienne. C'est le cœur d'un modèle de sécurité Zero Trust.

Lorsque vous concevez un réseau avec cet état d'esprit, vous abandonnez l'idée d'un réseau unique et plat où une seule faille pourrait tout compromettre. Au lieu de cela, vous construisez un système de zones sécurisées et isolées et vous vous assurez que les utilisateurs et les appareils n'ont accès qu'aux ressources spécifiques dont ils ont absolument besoin.

Créer des voies sécurisées avec les VLAN

Votre outil le plus fondamental pour y parvenir est la segmentation du réseau à l'aide de réseaux locaux virtuels, ou VLAN. La façon la plus simple de concevoir les VLAN est de les imaginer comme des autoroutes numériques distinctes construites sur le même réseau routier physique. Le trafic dans une voie est complètement invisible et isolé du trafic dans une autre.

Cela vous permet de créer des réseaux dédiés pour différents groupes d'utilisateurs et types d'appareils, ce qui limite considérablement le rayon d'action potentiel de tout incident de sécurité. Un réseau bien segmenté pour un espace de vente au détail pourrait ressembler à ceci :

- VLAN invité : Pour l'accès public au WiFi. Celui-ci doit être complètement isolé de tous les systèmes internes.

- VLAN d'entreprise : Pour les ordinateurs portables et les mobiles du personnel, leur donnant accès aux ressources de l'entreprise mais pas à votre technologie opérationnelle.

- VLAN opérationnel : Un réseau hautement restreint pour les systèmes critiques tels que les terminaux de point de vente, les passerelles de paiement et les appareils de gestion des stocks.

- VLAN IoT : Pour tous vos appareils "intelligents" comme les caméras de vidéosurveillance, l'affichage numérique ou les capteurs CVC, qui n'ont souvent que peu ou pas de sécurité intégrée.

Si l'appareil d'un client vient à être compromis, le VLAN garantit que la menace est contenue. Elle n'a aucun moyen de traverser et d'infecter vos terminaux de paiement ou d'accéder à des données d'entreprise sensibles. Ce type de segmentation est une première étape non négociable dans la construction d'un réseau sécurisé et évolutif.

Aller au-delà des mots de passe partagés

La segmentation est essentielle, mais ce n'est que la moitié de l'histoire. La pièce suivante du puzzle consiste à moderniser la façon dont les utilisateurs et les appareils prouvent leur identité. Les mots de passe statiques et partagés pour le WiFi sont un cauchemar en matière de sécurité et un casse-tête opérationnel. Ils sont partagés, rarement modifiés et constituent une cible de choix pour les attaquants.

Pour l'accès invité, l'avenir est sans mot de passe. Des technologies comme OpenRoaming et Passpoint, qui font partie intégrante de plateformes comme Purple, offrent une expérience beaucoup plus sécurisée et fluide. Une fois qu'un client s'authentifie pour la toute première fois (peut-être via une simple vérification unique par e-mail), son appareil obtient un profil sécurisé.

À partir de ce moment, leur appareil se connectera automatiquement et en toute sécurité chaque fois qu'ils seront à portée de votre réseau, ou de l'un des 80 000+ autres sites compatibles OpenRoaming dans le monde. La connexion est cryptée dès le tout premier paquet, éliminant ainsi les risques liés au WiFi public ouvert et non crypté.

Cela ne renforce pas seulement la sécurité ; cela élimine également les frictions liées aux Captive Portal encombrants et aux mots de passe oubliés, ce qui améliore massivement l'expérience client. Pour approfondir ce sujet, il vaut la peine d'explorer comment mettre en œuvre un système WiFi entièrement sécurisé .

Accès basé sur l'identité pour les utilisateurs d'entreprise

Pour votre personnel interne, le Zero Trust signifie lier l'accès au réseau directement à leur identité numérique. C'est là que l'intégration avec un fournisseur d'identité (IdP) comme Microsoft Entra ID (anciennement Azure AD), Google Workspace ou Okta change la donne.

Au lieu de gérer des identifiants WiFi distincts, vous pouvez utiliser l'annuaire existant de votre entreprise pour émettre des certificats spécifiques aux appareils. Lorsqu'un employé tente de se connecter, le réseau vérifie la validité de son certificat auprès de votre IdP.

Cette approche présente d'énormes avantages :

- Intégration sans friction : Les nouveaux employés obtiennent automatiquement l'accès au réseau dès qu'ils sont ajoutés à l'annuaire.

- Révocation instantanée : Si un employé part, il suffit de désactiver son compte dans l'IdP pour révoquer instantanément son accès au réseau. Plus besoin de se précipiter pour changer les mots de passe partagés dans toute l'entreprise.

- Sécurité supérieure : L'authentification basée sur des certificats est bien plus forte que les mots de passe et protège contre toute une série d'attaques courantes.

Sécuriser vos appareils IoT et existants

Qu'en est-il de tous ces appareils qui ne peuvent pas gérer l'authentification moderne, comme les anciennes imprimantes, les capteurs IoT ou le matériel opérationnel spécialisé ? Les laisser sur un réseau non sécurisé est un risque majeur, mais ils sont souvent essentiels aux opérations de l'entreprise.

C'est là qu'interviennent des solutions comme l'Isolated PSK ( iPSK ). L'iPSK vous permet d'attribuer une clé pré-partagée unique à chaque appareil individuel ou à un petit groupe d'entre eux. Chaque clé est ensuite liée à son propre micro-segment, ce qui signifie que les appareils utilisant une clé ne peuvent pas voir ou interagir avec les appareils en utilisant une autre, même s'ils sont sur le même VLAN.

Cette approche garantit que même vos appareils "basiques" sont sécurisés et contenus, comblant ainsi une faille de sécurité courante mais souvent négligée. En combinant une segmentation robuste avec une authentification moderne basée sur l'identité pour chaque type d'utilisateur et d'appareil, vous pouvez construire un réseau à la fois incroyablement sécurisé et simple à gérer.

De centre de coûts à atout commercial

Jusqu'à présent, nous avons parcouru les étapes pratiques de la conception du réseau physique et du verrouillage de sa sécurité. Il est maintenant temps de passer à la partie passionnante : transformer votre réseau d'un simple utilitaire en un puissant moteur de Business Intelligence.

Un réseau moderne fait bien plus que simplement connecter les gens à Internet. C'est là que votre investissement commence à prouver activement sa propre valeur. La clé est d'intégrer votre plateforme d'authentification WiFi aux outils commerciaux et marketing sur lesquels vous vous appuyez au quotidien.

Transformer les connexions anonymes en informations clients

Chaque fois qu'un client se connecte à votre WiFi, une interaction potentiellement précieuse se produit. En soi, un journal de connexion n'est qu'un signal anonyme sur un serveur, ce qui n'est pas particulièrement utile. Mais lorsque vous utilisez une plateforme comme Purple pour l'authentification, cette connexion devient une occasion de recueillir des données de première main riches et basées sur le consentement.

Le processus est étonnamment simple. Lorsqu'un client se connecte (peut-être via une connexion rapide aux réseaux sociaux ou un formulaire e-mail unique), le système capture ces détails. Ceux-ci sont ensuite automatiquement intégrés à votre système de gestion de la relation client (CRM), comme Salesforce ou HubSpot, ou à votre plateforme d'automatisation du marketing.

Ce qui n'était autrefois qu'une adresse MAC d'appareil anonyme se transforme soudainement en un profil client riche, complet avec des coordonnées, l'historique des visites et même des données démographiques. C'est ainsi que vous commencez à établir de véritables relations basées sur les données avec vos visiteurs.

Cette intégration simple transforme votre réseau en une source principale de données de première main. Avec la suppression progressive des cookies tiers, cela devient absolument essentiel. Vous possédez ces données, ce qui vous donne un aperçu direct de qui sont vos clients et de la façon dont ils se comportent réellement au sein de votre établissement.

Des données aux décisions exploitables

La collecte des données n'est que la première étape. La vraie magie opère lorsque vous les utilisez pour comprendre les comportements et mener des actions commerciales significatives. Un réseau correctement intégré fournit les outils nécessaires pour analyser la fréquentation, les temps de séjour et la fréquence des visites sur l'ensemble de votre domaine.

Pensez à ces scénarios concrets :

- Un centre commercial : Les analyses WiFi révèlent qu'une aile particulière a une fréquentation nettement inférieure. La direction peut alors travailler avec les locataires de cette zone pour lancer des promotions ciblées, en envoyant des notifications push sur les téléphones des acheteurs à leur passage, ou même utiliser les tendances à long terme pour ajuster la répartition des locataires.

- Une chaîne d'hôtels : Un client qui a déjà séjourné se connecte au WiFi dans le hall. Le réseau le reconnaît instantanément, vérifie son profil dans le CRM et alerte discrètement la réception. Ce client peut alors être accueilli par son nom et se voir offrir une boisson gratuite en remerciement de sa fidélité, une petite attention qui a un impact énorme.

- Un stade : Pendant un match, les analyses montrent que de longues files d'attente se forment à certains stands de restauration. Les opérations peuvent immédiatement réaffecter du personnel pour réduire le goulot d'étranglement ou proposer une offre "coupe-file" pour une concession voisine moins fréquentée. Cela améliore non seulement l'expérience des fans, mais permet également de réaliser des ventes qui auraient pu être perdues.

Prouver le ROI de votre réseau

Pendant trop longtemps, le WiFi a été considéré comme un mal nécessaire, une ligne budgétaire qui doit simplement être payée. Lorsque vous concevez un réseau en y intégrant l'aspect commercial dès le départ, tout ce discours s'inverse. Vous pouvez tracer une ligne directe entre votre investissement réseau et des résultats commerciaux tangibles.

- Fidélité renforcée : L'envoi d'une offre personnalisée de "bon retour" aux visiteurs réguliers augmente-t-il leurs dépenses moyennes ? Vous pouvez désormais le mesurer.

- Augmentation de la fréquentation : Cette campagne numérique ciblée visant à attirer les gens dans une partie plus calme de votre établissement a-t-elle réellement fonctionné ? Les analyses de votre réseau vous donneront la réponse.

- Efficacité opérationnelle : La réaffectation du personnel en fonction des données de foule en temps réel a-t-elle réduit les temps d'attente et amélioré les scores de satisfaction ? Vous pouvez en suivre l'impact directement.

En reliant l'activité du réseau aux données de vente, aux inscriptions aux programmes de fidélité et aux retours des clients, vous construisez un argumentaire indéniable en faveur de la valeur du réseau. Cela vous permet de démontrer un ROI clair, justifiant les dépenses initiales et garantissant le budget pour les futures mises à niveau. L'objectif ultime est un réseau qui ne se contente pas de fonctionner, mais qui fonctionne pour votre entreprise.

Valider, déployer et gérer votre réseau

Donner vie à la conception de votre réseau n'est pas la ligne d'arrivée ; c'est le début d'une nouvelle phase cruciale. Le passage d'un modèle prédictif sur un écran à un réseau performant dans le monde réel exige une validation méticuleuse, un déploiement stratégique et un engagement envers l'excellence opérationnelle continue. C'est ici que vous confirmez vos hypothèses et vous assurez que le réseau tient réellement ses promesses.

La première chose à faire après l'installation physique est de valider les performances. Vos études prédictives vous ont donné un excellent point de départ, mais vous devez maintenant mesurer ce qui se passe réellement sur le terrain.

Validation et tests post-installation

La validation ne consiste pas seulement à vérifier la présence d'un signal ; il s'agit de confirmer que le réseau répond aux métriques de capacité et de performance spécifiques que vous avez définies dès le départ. Cela implique quelques types d'études clés.

Études passives : Un technicien parcourt le site avec un outil spécialisé (comme un Ekahau Sidekick ) pour écouter toute l'énergie RF dans l'environnement. Cela mesure la force réelle du signal (RSSI), le rapport signal/bruit (SNR) et toute interférence de canal provenant de vos nouveaux AP et des réseaux voisins. L'objectif est de comparer ces données réelles directement avec les cartes thermiques de votre modèle prédictif.

Études actives : Cela va encore plus loin. L'outil d'étude se connecte activement à votre réseau pour mesurer ce qu'un utilisateur expérimenterait réellement, comme le débit (vitesses de téléchargement/d'envoi), la latence et la perte de paquets. C'est le test ultime, confirmant qu'un appareil à un emplacement spécifique peut atteindre les performances que vous aviez prévues.

Si vous constatez des écarts (peut-être une zone morte inattendue dans un bureau d'angle ou des vitesses plus lentes que prévu dans une zone à haute densité), c'est le moment d'apporter des ajustements mineurs. Cela peut être aussi simple que de repositionner un AP ou d'ajuster ses niveaux de puissance.

Exécuter un déploiement progressif

Une fois que vous avez validé une section du réseau, résistez à l'envie de basculer tout le monde en même temps. Un déploiement "big bang" est une recette pour le chaos. Un déploiement progressif est une approche beaucoup plus sûre et professionnelle qui minimise les perturbations pour l'entreprise.

Commencez par une zone pilote, peut-être un seul étage ou une zone moins critique de votre établissement. Laissez un petit groupe d'utilisateurs accéder au nouveau réseau et recueillez leurs commentaires directs. Ce test contrôlé vous permet de détecter tout problème imprévu, des problèmes de pilotes spécifiques aux appareils aux particularités de votre flux d'authentification, avant qu'ils n'affectent l'ensemble de l'organisation.

En déployant votre réseau par étapes gérables (des zones pilotes au déploiement complet), vous réduisez les risques de l'ensemble du projet. Cette approche contrôlée garantit que tout problème reste mineur et contenu, évitant ainsi qu'un seul problème ne provoque des perturbations opérationnelles généralisées.

Après un projet pilote réussi, vous pouvez aller de l'avant avec une migration planifiée, en procédant bâtiment par bâtiment ou département par département jusqu'à ce que l'ensemble du site soit opérationnel sur la nouvelle infrastructure.

Gestion continue et surveillance proactive

Un réseau bien conçu ne devrait pas nécessiter de jouer constamment aux pompiers. Les plateformes modernes de gestion de réseau cloud de fournisseurs tels que Meraki , Mist et UniFi vous offrent les outils dont vous avez besoin pour une excellence opérationnelle proactive. L'objectif est de s'éloigner d'un modèle réactif de type "réparation après panne" pour se concentrer sur la détection et la résolution des problèmes avant même que les utilisateurs ne les remarquent.

Voici quelques indicateurs clés de performance (KPI) à surveiller :

- Santé des clients : Suivez des métriques telles que les tentatives de connexion échouées, les taux de réussite de l'itinérance et la force moyenne du signal par client. Un taux d'échec élevé pourrait indiquer une politique d'authentification mal configurée ou une lacune de couverture.

- Performances des applications : Surveillez la latence et le débit des applications critiques pour l'entreprise. Si votre système POS basé sur le cloud connaît soudainement une latence élevée, vous pouvez enquêter avant que cela ne commence à affecter les transactions.

- Événements de sécurité : Surveillez de près les alertes concernant les AP malveillants, les tentatives d'authentification échouées et d'autres menaces de sécurité potentielles.

Cette position proactive est puissamment soutenue par l'incroyable infrastructure haut débit du Royaume-Uni. D'ici le troisième trimestre 2025, le haut débit ultrarapide couvrira 90 % des locaux britanniques, et avec 84 à 86 % des sites atteignant déjà la capacité gigabit, les entreprises disposent de la dorsale haut débit nécessaire pour une gestion cloud fiable. Cela permet aux équipes réseau utilisant des plateformes comme Purple de déployer des solutions iPSK et SSO sophistiquées en quelques semaines, et non en quelques mois, créant ainsi un véritable avantage stratégique. Pour en savoir plus sur le déroulement de cette transition numérique, vous pouvez explorer les dernières conclusions sur l'adoption du haut débit gigabit au Royaume-Uni .

Votre réseau est un système vivant. Le gérer efficacement garantit qu'il continuera à créer de la valeur bien après l'inauguration.

Foire aux questions sur la conception de réseau

Même avec le plan le plus détaillé, vous rencontrerez inévitablement des questions et quelques obstacles. C'est tout à fait normal dans tout projet informatique majeur. Lorsqu'il s'agit de concevoir un réseau, nous voyons les mêmes défis et questions revenir sans cesse. Voici les réponses à certaines des questions les plus courantes que nous entendons de la part des administrateurs et des exploitants de sites.

Quelle est la plus grande erreur à éviter lors de la conception d'un réseau ?

La plus grande erreur que nous constatons est de sous-estimer les besoins en capacité et de ne pas planifier la croissance future. Tant de conceptions se focalisent sur la couverture (s'assurer qu'un signal est disponible partout) mais négligent complètement la capacité du réseau à gérer de nombreux utilisateurs et appareils en même temps.

Cet oubli est une recette pour le désastre. Il entraîne des performances médiocres, des connexions interrompues et une expérience utilisateur véritablement mauvaise, en particulier pendant les heures de pointe. Un réseau peut sembler parfaitement fonctionner avec dix personnes connectées, mais devenir complètement inutilisable avec une centaine. Concevez toujours, toujours pour la densité maximale d'utilisateurs et les applications qu'ils utiliseront, et pas seulement pour la moyenne. Prévoyez une marge pour davantage d'appareils et d'applications gourmandes en bande passante à l'avenir.

Un plan de capacité avant-gardiste vous épargne énormément de coûts et de perturbations par la suite. Il est bien moins cher de faire les choses correctement du premier coup que d'essayer de réparer un réseau sous-dimensionné dans l'urgence.

Comment sécuriser un réseau WiFi public pour les invités ?

Aujourd'hui, la sécurisation du WiFi public va bien au-delà d'un simple mot de passe partagé. La norme moderne repose sur une segmentation robuste et une authentification basée sur l'identité.

Tout d'abord, utilisez des VLAN. Cela crée un réseau complètement séparé et cloisonné pour les invités, isolant tout leur trafic de vos systèmes internes d'entreprise ou opérationnels. C'est une base de sécurité non négociable.

Ensuite, il est temps d'abandonner les mots de passe partagés non sécurisés et les Captive Portal encombrants. Une solution sécurisée et moderne comme Purple utilise des technologies telles qu'OpenRoaming et Passpoint. Cette approche permet aux clients de s'authentifier de manière transparente à l'aide d'identifiants qu'ils possèdent déjà (comme leur forfait mobile ou leur compte de messagerie). Leur connexion est cryptée dès le tout premier paquet, ce qui élimine complètement les risques liés aux réseaux publics ouverts et non cryptés et offre à vos visiteurs une expérience beaucoup plus sûre et fluide.

Puis-je intégrer mon réseau à d'autres systèmes d'entreprise comme un CRM ?

Absolument, et vous devriez certainement le faire. Les plateformes modernes d'authentification WiFi sont conçues spécifiquement pour ce type d'intégration. En utilisant une solution comme Purple , vous pouvez connecter votre réseau directement à votre CRM (pensez à Salesforce ou HubSpot) et à vos outils d'automatisation du marketing.

Lorsqu'un client s'authentifie sur votre WiFi, la plateforme capture de précieuses données de première main basées sur le consentement, telles que son nom, son e-mail et la fréquence de ses visites. Ces données peuvent ensuite être automatiquement intégrées à votre CRM pour enrichir vos profils clients. À partir de là, vous pouvez alimenter des campagnes marketing hautement personnalisées, des récompenses de fidélité et une communication beaucoup plus ciblée.

Cette intégration transforme votre réseau WiFi d'un simple utilitaire Internet en un outil puissant pour la collecte de données et la Business Intelligence.

Une fois votre réseau validé et déployé, une gestion continue efficace est cruciale. Pour des conseils complets, explorez ces bonnes pratiques de gestion des actifs informatiques afin d'optimiser l'infrastructure et le cycle de vie de votre réseau.

Prêt à transformer votre réseau d'un centre de coûts en un atout commercial ? Purple fournit une plateforme réseau sécurisée et basée sur l'identité qui remplace les mots de passe obsolètes par un accès transparent et sans mot de passe pour les clients et le personnel. Découvrez-en plus sur Purple et réservez une démo dès aujourd'hui .