मार्केटिंग अभियानों में फर्स्ट-पार्टी डेटा का उपयोग कैसे करें

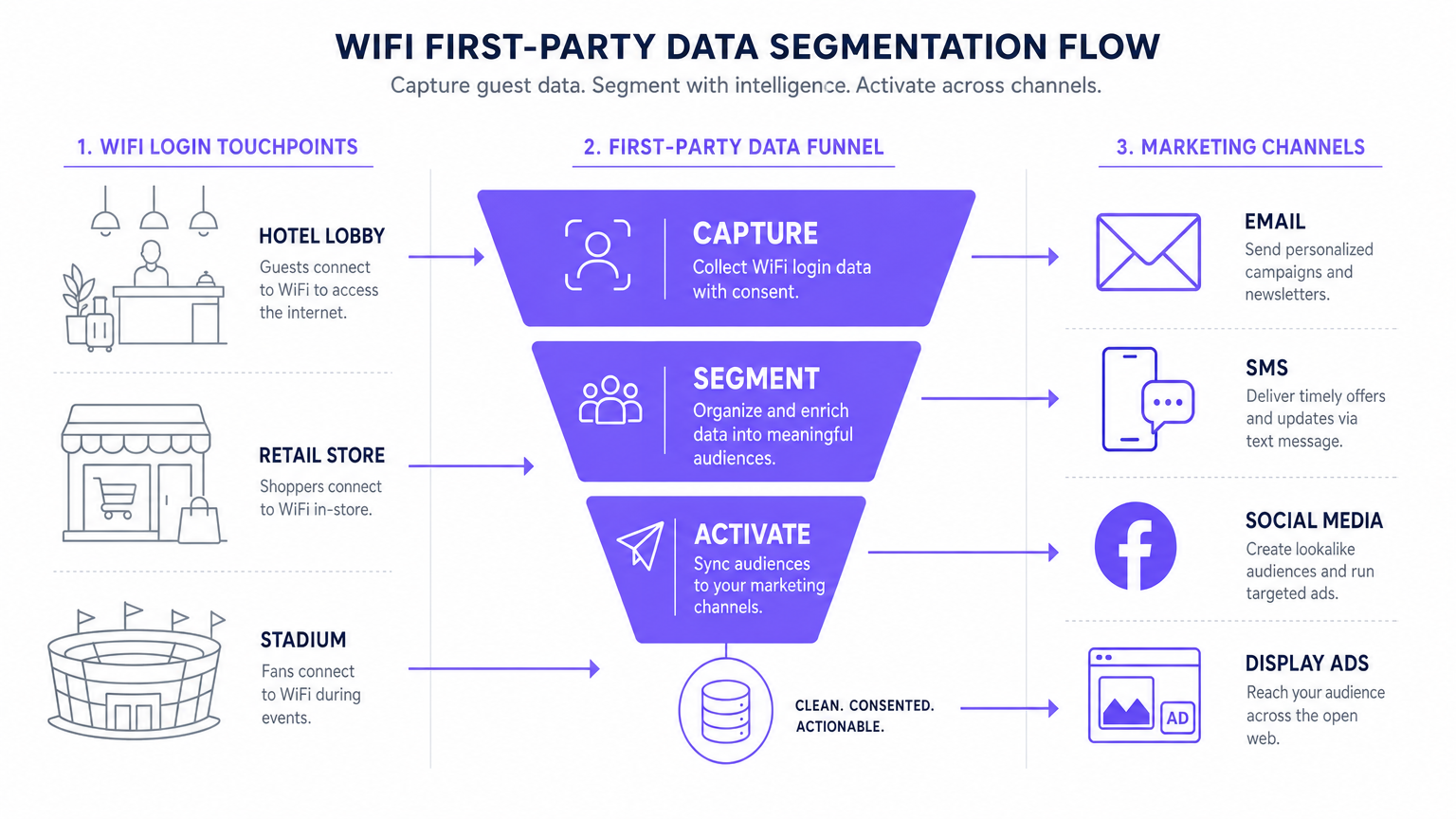

यह आधिकारिक मार्गदर्शिका बताती है कि एंटरप्राइज़ IT और मार्केटिंग टीमें अपने गेस्ट WiFi इंफ्रास्ट्रक्चर को एक शक्तिशाली फर्स्ट-पार्टी डेटा इंजन में कैसे बदल सकती हैं। इसमें डेटा कैप्चर के लिए तकनीकी आर्किटेक्चर, GDPR-अनुरूप सहमति प्रबंधन, सेगमेंटेशन रणनीतियाँ, और ईमेल, SMS, सोशल विज्ञापन और प्रोग्रामेटिक डिस्प्ले पर वास्तविक दुनिया में सक्रियण शामिल है। वेन्यू ऑपरेटरों और IT टीमों को ठोस कार्यान्वयन मार्गदर्शन, आतिथ्य और खुदरा से काम किए गए उदाहरण, और मापने योग्य ROI फ्रेमवर्क मिलेंगे।

🎧 इस गाइड को सुनें

ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण: डेटा अधिग्रहण आर्किटेक्चर

- Captive Portal और प्रमाणीकरण

- MAC रैंडमाइजेशन पर काबू पाना

- डेटा प्रवाह और एकीकरण आर्किटेक्चर

- कार्यान्वयन मार्गदर्शिका: डेटा को सक्रिय करना

- 1. ईमेल मार्केटिंग और ड्रिप अभियान

- 2. SMS और स्थान-आधारित ट्रिगर

- 3. सोशल विज्ञापन और कस्टम ऑडियंस

- 4. प्रोग्रामेटिक डिस्प्ले

- अनुपालन और उपयोगकर्ता अनुभव के लिए सर्वोत्तम अभ्यास

- गोपनीयता और सहमति (GDPR और CCPA)

- रूपांतरण के लिए Captive Portal का अनुकूलन

- समस्या निवारण और जोखिम न्यूनीकरण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

एंटरप्राइज़ वेन्यू — होटल, रिटेल चेन, स्टेडियम और कॉन्फ्रेंस सेंटर — के लिए गेस्ट WiFi नेटवर्क अब केवल एक लागत केंद्र या एक बुनियादी सुविधा नहीं है। जैसे-जैसे थर्ड-पार्टी कुकीज़ अप्रचलित होती जा रही हैं और गोपनीयता नियम कड़े होते जा रहे हैं, भौतिक वेन्यू के पास एक अनूठा और कम उपयोग किया जाने वाला लाभ है: कनेक्शन के बिंदु पर आगंतुकों से सीधे अत्यधिक सटीक, सहमति प्राप्त फर्स्ट-पार्टी डेटा कैप्चर करने की क्षमता।

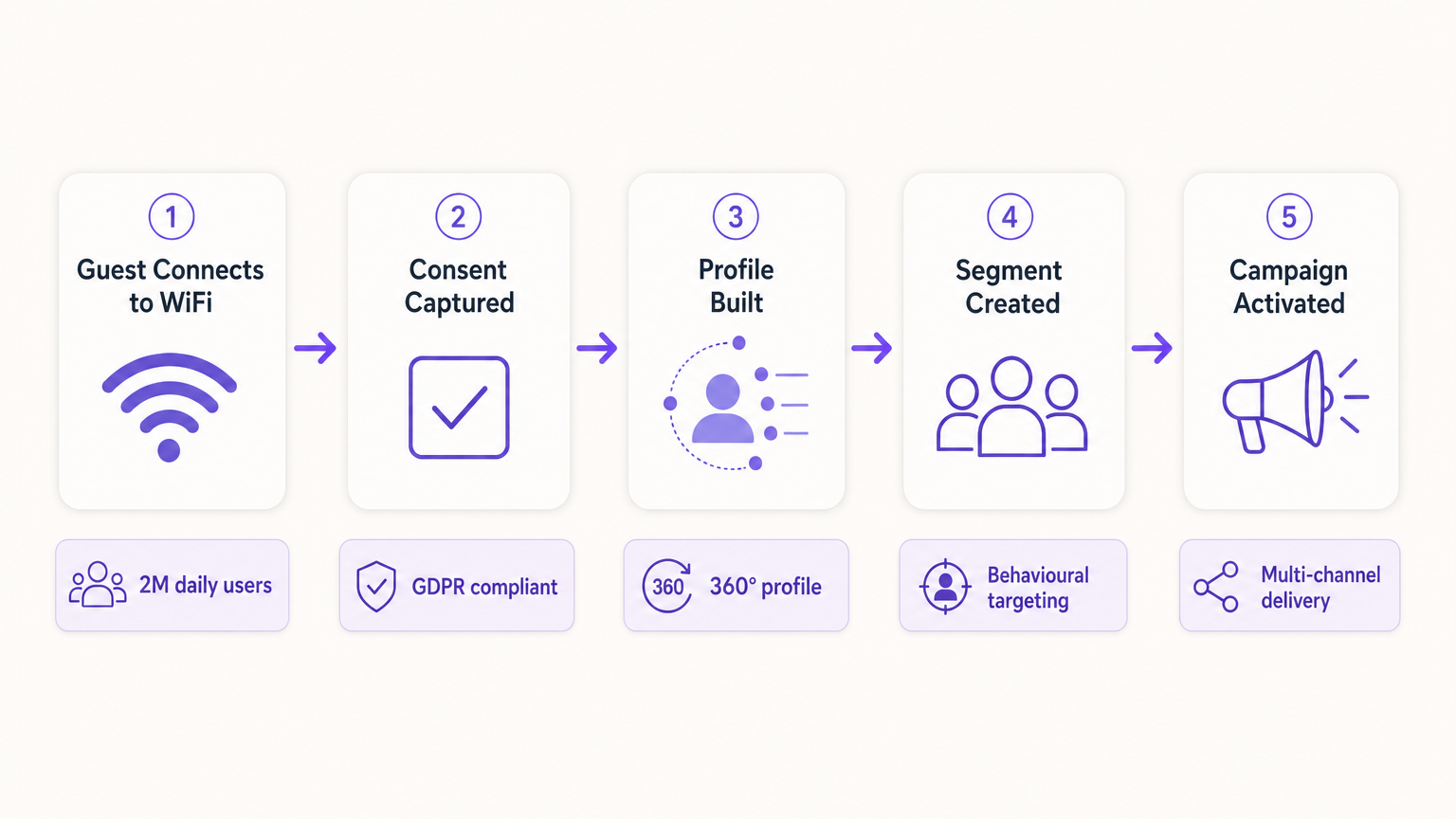

यह मार्गदर्शिका बताती है कि IT प्रबंधक और CTO अपनी वायरलेस इंफ्रास्ट्रक्चर को मार्केटिंग टीमों के लिए एक अनुपालन योग्य डेटा अधिग्रहण इंजन के रूप में कैसे डिज़ाइन कर सकते हैं। CRM और मार्केटिंग ऑटोमेशन प्लेटफॉर्म के साथ एकीकृत एक मजबूत Captive Portal को तैनात करके, वेन्यू बड़े पैमाने पर जनसांख्यिकीय और व्यवहार संबंधी डेटा को सहजता से एकत्र कर सकते हैं। हम डेटा कैप्चर तंत्र की तकनीकी तैनाती, Guest WiFi एनालिटिक्स के एकीकरण, और ईमेल, SMS और सोशल विज्ञापन पर लक्षित मार्केटिंग अभियानों के निष्पादन का पता लगाएंगे, अंततः मापने योग्य ROI और बेहतर ग्राहक अनुभव प्राप्त करेंगे। Purple का प्लेटफॉर्म वर्तमान में 80,000 से अधिक वेन्यू और लगभग दो मिलियन दैनिक उपयोगकर्ताओं को सेवा प्रदान करता है, जो नेटवर्क इंफ्रास्ट्रक्चर को मार्केटिंग सक्रियण से जोड़ने वाली एकीकरण परत प्रदान करता है।

तकनीकी गहन-विश्लेषण: डेटा अधिग्रहण आर्किटेक्चर

एक भौतिक वेन्यू में फर्स्ट-पार्टी डेटा संग्रह का आधार उपयोगकर्ता के मोबाइल डिवाइस, वायरलेस एक्सेस पॉइंट (AP), और Captive Portal इंफ्रास्ट्रक्चर के बीच बातचीत पर निर्भर करता है। किसी भी मार्केटिंग सक्रियण से पहले इस आर्किटेक्चर को समझना आवश्यक है।

Captive Portal और प्रमाणीकरण

जब कोई उपयोगकर्ता एक खुले SSID से कनेक्ट होता है, तो नेटवर्क कंट्रोलर उनके प्रारंभिक HTTP अनुरोध को एक Captive Portal पर रीडायरेक्ट करता है। यह स्प्लैश पेज मूल्य विनिमय का महत्वपूर्ण बिंदु है: वेन्यू हाई-स्पीड इंटरनेट एक्सेस प्रदान करता है, और उपयोगकर्ता अपना डेटा और सहमति प्रदान करता है। डेटा गुणवत्ता और उपयोगकर्ता अनुभव को अधिकतम करने के लिए, प्रमाणीकरण प्रक्रिया घर्षण रहित और तकनीकी रूप से मजबूत होनी चाहिए।

आधुनिक परिनियोजन तीन प्राथमिक प्रमाणीकरण विधियों का लाभ उठाते हैं। सोशल OAuth उपयोगकर्ताओं को Facebook, Google, या Apple के माध्यम से प्रमाणित करने की अनुमति देता है, जिससे तुरंत समृद्ध जनसांख्यिकीय डेटा मिलता है और फॉर्म छोड़ने की दर कम होती है। फॉर्म-आधारित प्रमाणीकरण ईमेल पता, फोन नंबर और पिन कोड जैसे विशिष्ट फ़ील्ड का अनुरोध करता है, जिससे वेन्यू को कैप्चर किए गए डेटा पर सीधा नियंत्रण मिलता है। IEEE 802.11u मानक का उपयोग करते हुए Passpoint (Hotspot 2.0) के माध्यम से निर्बाध प्रमाणीकरण, लौटने वाले उपयोगकर्ताओं के लिए स्वचालित, सुरक्षित कनेक्शन की अनुमति देता है, प्रारंभिक सेटअप के बाद Captive Portal को पूरी तरह से बायपास कर देता है — यह परिवहन हब और स्टेडियम जैसे उच्च-थ्रूपुट वातावरण के लिए एक महत्वपूर्ण क्षमता है, जैसा कि Wi Fi in Auto: The Complete 2026 Enterprise Guide में खोजा गया है।

MAC रैंडमाइजेशन पर काबू पाना

ऐतिहासिक रूप से, वेन्यू उपयोगकर्ताओं को उनके डिवाइस के मीडिया एक्सेस कंट्रोल (MAC) पते के माध्यम से ट्रैक करते थे। हालांकि, आधुनिक ऑपरेटिंग सिस्टम — iOS 14 और उससे ऊपर, Android 10 और उससे ऊपर — MAC रैंडमाइजेशन लागू करते हैं, जो प्रत्येक SSID के लिए एक अद्वितीय, अस्थायी MAC पता उत्पन्न करता है। यह मौलिक रूप से डिवाइस-केंद्रित ट्रैकिंग को तोड़ता है और विरासत परिनियोजन में डेटा गुणवत्ता गिरावट के सबसे सामान्य कारणों में से एक है।

एक स्थायी उपयोगकर्ता प्रोफ़ाइल बनाने के लिए, आर्किटेक्चर को हार्डवेयर पहचानकर्ता के बजाय प्रमाणित सत्र पर निर्भर रहना चाहिए। एक बार जब कोई उपयोगकर्ता Captive Portal के माध्यम से प्रमाणित हो जाता है, तो उनका सत्र डेटा — जिसमें रैंडमाइज्ड MAC शामिल है — WiFi Analytics प्लेटफॉर्म के भीतर उनकी CRM प्रोफ़ाइल से जुड़ जाता है। उसी प्रमाणीकरण विधि का उपयोग करके बाद की विज़िट एकीकृत प्रोफ़ाइल से वापस जुड़ जाएंगी, जिससे अनुदैर्ध्य व्यवहार संबंधी डेटा संरक्षित रहेगा।

डेटा प्रवाह और एकीकरण आर्किटेक्चर

कैप्चर किया गया डेटा नेटवर्क एज से मार्केटिंग स्टैक तक सहजता से प्रवाहित होना चाहिए। यह REST APIs या सुरक्षित Webhooks के माध्यम से प्राप्त किया जाता है, जिससे बैच निर्यात के बजाय वास्तविक समय डेटा सिंक्रनाइज़ेशन सक्षम होता है।

मानक डेटा प्रवाह पाँच चरणों का पालन करता है: कैप्चर (Captive Portal पर एकत्र किया गया डेटा), सामान्यीकरण (एनालिटिक्स प्लेटफॉर्म प्रोफाइल को डुप्लिकेट करता है और मर्ज करता है), सिंक (Webhooks CRM को वास्तविक समय अपडेट पुश करते हैं), सेगमेंट (मार्केटिंग टीमें व्यवहारिक और जनसांख्यिकीय मानदंडों के आधार पर दर्शक समूहों को परिभाषित करती हैं), और सक्रियण (ईमेल, SMS और प्रोग्रामेटिक चैनलों पर अभियान ट्रिगर किए जाते हैं)।

कार्यान्वयन मार्गदर्शिका: डेटा को सक्रिय करना

डेटा एकत्र करना केवल पहला कदम है। वास्तविक व्यावसायिक मूल्य सक्रियण में निहित है। निम्नलिखित अनुभाग बताता है कि चार प्राथमिक मार्केटिंग चैनलों में फर्स्ट-पार्टी WiFi डेटा को कैसे तैनात किया जाए।

1. ईमेल मार्केटिंग और ड्रिप अभियान

ईमेल आतिथ्य और retail दोनों वातावरणों के लिए एक अत्यधिक प्रभावी चैनल बना हुआ है। ट्रिगर किए गए स्वागत ईमेल, जो उपयोगकर्ता के पहले लॉगिन पर तुरंत सक्रिय होने के लिए Webhook के माध्यम से कॉन्फ़िगर किए जाते हैं, छूट कोड या लॉयल्टी पॉइंट जैसे वादे किए गए प्रोत्साहनों को वितरित करने के लिए आदर्श हैं। विज़िट के बाद के सर्वेक्षण ईमेल, जो उपयोगकर्ता के नेटवर्क से डिस्कनेक्ट होने के 24 घंटे बाद स्वचालित रूप से भेजे जाते हैं, समीक्षा उत्पन्न करने और NPS माप को बढ़ावा देते हैं। 90 दिनों से अधिक समय से कनेक्ट न हुए उपयोगकर्ताओं को लक्षित करने वाले पुनः-जुड़ाव अभियान बार-बार विज़िट को बढ़ावा देने के लिए प्रभावी हैं, विशेष रूप से hoस्पिटैलिटी संदर्भों में जहाँ मौसमी प्रचार प्रासंगिक होते हैं।

2. SMS और स्थान-आधारित ट्रिगर

तत्काल, उच्च-इरादे वाली सहभागिता के लिए, SMS बेजोड़ है। इस चैनल के लिए प्रमाणीकरण प्रक्रिया के दौरान SMS मार्केटिंग के लिए स्पष्ट ऑप्ट-इन प्राप्त करना आवश्यक है — यह ईमेल मार्केटिंग सहमति से एक अलग, अनटिक किया गया चेकबॉक्स होना चाहिए। स्थान विश्लेषण का उपयोग करके — जैसे कि Indoor Positioning System: UWB, BLE, & WiFi Guide में वर्णित हैं — प्लेटफ़ॉर्म एक SMS ट्रिगर कर सकता है जब कोई उपयोगकर्ता एक निश्चित अवधि के लिए एक विशिष्ट क्षेत्र में रहता है, जिससे प्रासंगिक माइक्रो-मोमेंट मार्केटिंग बनती है।

3. सोशल विज्ञापन और कस्टम ऑडियंस

प्रोग्रामेटिक डिस्प्ले और सोशल विज्ञापन के लिए फर्स्ट-पार्टी डेटा अमूल्य है, खासकर जब थर्ड-पार्टी ट्रैकिंग कम हो रही है। लुकअलाइक ऑडियंस अत्यधिक संलग्न WiFi उपयोगकर्ता खंडों को निर्यात करके बनाए जाते हैं — उदाहरण के लिए, वे उपयोगकर्ता जो महीने में दो बार से अधिक स्थान पर आते हैं — Facebook Ads Manager या Google Ads में एक सीड कस्टम ऑडियंस के रूप में। प्लेटफ़ॉर्म फिर समान जनसांख्यिकीय और व्यवहारिक प्रोफाइल वाले नए उपयोगकर्ताओं की पहचान करता है। रीटार्गेटिंग उन उपयोगकर्ताओं को लक्षित डिस्प्ले विज्ञापन प्रदान करता है जिन्होंने हाल ही में स्थान का दौरा किया है, जिससे खुले वेब पर ब्रांड जागरूकता मजबूत होती है।

4. प्रोग्रामेटिक डिस्प्ले

फर्स्ट-पार्टी ऑडियंस सेगमेंट को डिमांड-साइड प्लेटफ़ॉर्म (DSP) के साथ सिंक करके, स्थान प्रीमियम प्रकाशक इन्वेंट्री में ज्ञात आगंतुकों को लक्षित डिस्प्ले विज्ञापन प्रदान कर सकते हैं। यह परिवहन और स्वास्थ्य सेवा स्थानों के लिए विशेष रूप से प्रभावी है जहाँ विज़िट आवृत्ति और इरादे के संकेत मजबूत होते हैं।

बुनियादी डेटा संग्रह रणनीतियों के लिए, How to Collect First-Party Data Through WiFi देखें।

अनुपालन और उपयोगकर्ता अनुभव के लिए सर्वोत्तम अभ्यास

गोपनीयता और सहमति (GDPR और CCPA)

अनुपालन गैर-परक्राम्य है और इसे पहले दिन से ही परिनियोजन में आर्किटेक्ट किया जाना चाहिए, न कि बाद में जोड़ा जाना चाहिए। Captive Portal को सख्त डेटा सुरक्षा नियमों का पालन करना चाहिए। अनबंडल्ड सहमति अनिवार्य है: मार्केटिंग संचार के लिए चेकबॉक्स नियम और शर्तों की स्वीकृति से पूरी तरह अलग होना चाहिए। विस्तृत ऑप्ट-इन को ईमेल और SMS मार्केटिंग के लिए अलग-अलग चेकबॉक्स प्रदान करने चाहिए। एक स्पष्ट गोपनीयता नीति लिंक प्रमुखता से प्रदर्शित होना चाहिए, जिसमें यह विस्तार से बताया गया हो कि डेटा का उपयोग, भंडारण और साझा कैसे किया जाएगा। डेटा को TLS 1.2 या उससे ऊपर का उपयोग करके ट्रांजिट में एन्क्रिप्ट किया जाना चाहिए, और AES-256 एन्क्रिप्शन का उपयोग करके आराम की स्थिति में एन्क्रिप्ट किया जाना चाहिए, जहाँ लेनदेन शामिल हों वहाँ PCI DSS का अनुपालन करना चाहिए।

रूपांतरण के लिए Captive Portal का अनुकूलन

स्प्लैश पेज तीन सेकंड के भीतर लोड होना चाहिए। इससे अधिक समय लगने पर, परित्याग दरें काफी बढ़ जाती हैं, जिसके परिणामस्वरूप डेटा अधिग्रहण के अवसर खो जाते हैं। पोर्टल पूरी तरह से मोबाइल-रिस्पॉन्सिव होना चाहिए और एक स्पष्ट, आकर्षक मूल्य प्रस्ताव के साथ डिज़ाइन किया जाना चाहिए। प्रोग्रेसिव प्रोफाइलिंग अनुशंसित दृष्टिकोण है: पहली विज़िट पर केवल ईमेल पता मांगें, और बाद की विज़िट पर अतिरिक्त फ़ील्ड — जन्मदिन, पोस्टल कोड, प्राथमिकताएँ — के साथ प्रोफ़ाइल को समृद्ध करें। यह दृष्टिकोण अच्छी तरह से कॉन्फ़िगर किए गए परिनियोजनों में लगातार 60 से 80 प्रतिशत की ऑप्ट-इन दरें उत्पन्न करता है।

समस्या निवारण और जोखिम न्यूनीकरण

| विफलता मोड | लक्षण | न्यूनीकरण रणनीति |

|---|---|---|

| Captive Portal प्रदर्शित नहीं हो रहा है | उपयोगकर्ता SSID से कनेक्ट होते हैं लेकिन पोर्टल पर रीडायरेक्ट नहीं होते हैं। | DNS कॉन्फ़िगरेशन और Walled Garden सेटिंग्स सत्यापित करें। सुनिश्चित करें कि प्रमाणीकरण पूरा होने से पहले पोर्टल IP और URL पहुंच योग्य हैं। |

| कम ऑप्ट-इन दरें | उच्च कनेक्शन वॉल्यूम लेकिन कम मार्केटिंग सहमति कैप्चर। | मूल्य प्रस्ताव की स्पष्टता की समीक्षा करें। फ़ॉर्म को सरल बनाएं। सुनिश्चित करें कि मार्केटिंग ऑप्ट-इन प्रमुख है लेकिन भ्रामक नहीं है। पोर्टल लोड समय का परीक्षण करें। |

| डेटा सिंक विफलताएँ | Purple में अपडेट की गई प्रोफ़ाइलें CRM में परिलक्षित नहीं होती हैं। | वेबहुक डिलीवरी लॉग की निगरानी करें। गंतव्य प्लेटफ़ॉर्म पर API कुंजियों और दर सीमाओं को सत्यापित करें। विफल डिलीवरी के लिए पुन: प्रयास तर्क लागू करें। |

| MAC रैंडमाइजेशन डेटा को खराब कर रहा है | 'नए' आगंतुकों में वृद्धि; लौटने वाले आगंतुक मेट्रिक्स ध्वस्त। | पहचान-केंद्रित ट्रैकिंग पर स्विच करें। सहज पुन: प्रमाणीकरण के लिए Passpoint लागू करें। स्थायी पहचान के लिए ऐप-आधारित प्रमाणीकरण को प्रोत्साहित करें। |

| Walled Garden गलत कॉन्फ़िगरेशन | सोशल OAuth लॉगिन विफल; उपयोगकर्ता प्रमाणीकरण पूरा नहीं कर सकते। | वायरलेस LAN कंट्रोलर पर Walled Garden कॉन्फ़िगरेशन में सभी आवश्यक प्रमाणीकरण एंडपॉइंट्स (जैसे accounts.google.com, graph.facebook.com) को श्वेतसूची में डालें। |

ROI और व्यावसायिक प्रभाव

WiFi के माध्यम से फर्स्ट-पार्टी डेटा रणनीति लागू करने से नेटवर्क एक IT खर्च से एक मापने योग्य मार्केटिंग संपत्ति में बदल जाता है, जिसमें मात्रात्मक रिटर्न होता है।

प्रति अधिग्रहण लागत (CPA): एक Captive Portal के माध्यम से एक नए, सहमति प्राप्त ईमेल ग्राहक को प्राप्त करने की लागत आमतौर पर सशुल्क सोशल या खोज विज्ञापन के माध्यम से समान लागत का एक अंश होती है। बुनियादी ढांचा पहले से ही तैनात है; वृद्धिशील लागत प्लेटफ़ॉर्म लाइसेंस और पोर्टल कॉन्फ़िगरेशन है।

अभियान एट्रिब्यूशन: यह ट्रैक करके कि उपयोगकर्ता को ईमेल ऑफ़र कब प्राप्त होता है और बाद में वह स्थान के WiFi में लॉग इन करता है, मार्केटिंग टीमें डिजिटल अभियानों के लिए ऑफ़लाइन एट्रिब्यूशन को निश्चित रूप से साबित कर सकती हैं — एक ऐसी क्षमता जो तेजी से मूल्यवान होती जा रही है क्योंकि डिजिटल एट्रिब्यूशन मॉडल कम विश्वसनीय होते जा रहे हैं।

बढ़ा हुआ ग्राहक आजीवन मूल्य (CLV): सटीक फर्स्ट-पार्टी डेटा द्वारा संचालित व्यक्तिगत सहभागिता सीधे बढ़ी हुई विज़िट आवृत्ति और प्रति विज़िट उच्च खर्च से संबंधित है। एक होटल जो एक लौटने वाले कॉर्पोरेट अतिथि की पहचान कर सकता है और सक्रिय रूप से एक प्रासंगिक अपग्रेड प्रदान कर सकता है, वह हर अतिथि को गुमनाम मानने वाले होटल की तुलना में काफी बेहतर अनुभव प्रदान कर रहा है।

जटिल IoT और डेटा आर्किटेक्चर विचारों के लिए, Internet of Things Architecture: A Complete Guide देखें।

मुख्य शब्द और परिभाषाएं

Captive Portal

A web page that a user of a public-access network is obliged to view and interact with before internet access is granted. It serves as the primary interface for data capture and consent collection.

This is the critical point of value exchange between the venue and the guest. Its design, load speed, and form structure directly determine the quality and volume of first-party data captured.

MAC Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) that generates a temporary, unique MAC address for each wireless network the device connects to, preventing persistent device-level tracking.

This is the most common cause of data quality degradation in legacy WiFi analytics deployments. It necessitates a shift from device-centric to identity-centric tracking architectures.

First-Party Data

Information that an organisation collects directly from its own customers or users, with their explicit consent, through its own channels and touchpoints.

This is the most valuable and compliant data source for marketing, particularly as third-party cookies are phased out across major browsers and advertising platforms.

Webhook

An HTTP-based callback mechanism that sends a structured data payload to a pre-configured endpoint when a specific event occurs in the source system.

Used to push real-time data from the WiFi analytics platform to a CRM or marketing automation tool immediately after a user authenticates, enabling real-time campaign triggers.

Walled Garden

A network configuration that restricts unauthenticated users to a limited set of pre-approved domains and IP addresses, preventing full internet access until authentication is complete.

Correct Walled Garden configuration is essential for allowing the captive portal to load and for enabling social OAuth logins (e.g., whitelisting Facebook and Google authentication endpoints) before the user has completed the login process.

Passpoint (Hotspot 2.0)

An industry standard based on IEEE 802.11u that enables automatic, secure WiFi connections without requiring manual portal interaction after the initial device provisioning.

Improves user experience for returning visitors and ensures consistent, persistent identity-based connections, facilitating seamless data capture and profile enrichment across multiple visits.

Lookalike Audience

A targeting segment created by advertising platforms (such as Facebook Ads or Google Ads) that identifies new users who share similar characteristics with an existing Custom Audience seed list.

Allows venues to leverage their high-quality offline visitor data — captured via WiFi — to find new, highly qualified prospects online, bridging the gap between physical and digital marketing.

Progressive Profiling

A data collection strategy that gathers customer information incrementally across multiple interactions, rather than requesting all data fields in a single form submission.

Increases captive portal conversion rates by reducing friction on the initial login, while still building a comprehensive, enriched customer profile over subsequent visits.

Dwell Time

The duration for which a device remains associated with a WiFi access point or within a defined location zone, used as a proxy for physical presence and engagement.

A critical signal for location-based marketing triggers. A user dwelling in a specific retail zone for more than ten minutes is a high-intent prospect for a contextually relevant offer.

केस स्टडीज

A 200-room luxury hotel wants to increase bookings for its on-site spa. They currently offer free WiFi but do not capture any guest data beyond the room booking system. How should the IT and Marketing teams collaborate to deploy a first-party data solution?

Phase 1 — IT Deployment: The IT team configures the wireless LAN controller to redirect all unauthenticated guest traffic on the 'Hotel_Guest_WiFi' SSID to the Purple captive portal. The Walled Garden is configured to allow access to the portal's CDN and the OAuth endpoints for social login providers.

Phase 2 — Portal Design: Marketing designs a branded splash page with a clear value proposition: 'Complimentary high-speed WiFi — connect in seconds.' The authentication form requests Name and Email, with a separate, unticked checkbox for marketing consent. A link to the privacy policy is displayed prominently.

Phase 3 — Integration: IT configures a secure Webhook to push new authenticated profiles to the hotel's CRM (e.g., Salesforce). A custom field 'WiFi_Opt_In' is mapped to the marketing consent flag.

Phase 4 — Campaign Execution: Marketing configures an automated trigger in the CRM. If a guest authenticates and their profile indicates they have not previously visited the spa (cross-referenced with the booking system), an automated email is sent two hours after check-in offering a 15% discount on spa treatments, valid for the duration of their stay.

Phase 5 — Measurement: Track the email open rate, click-through rate, and spa booking conversion rate. Compare spa revenue per guest for WiFi-opted-in guests versus non-opted-in guests to quantify ROI.

A national retail chain with 50 locations wants to build a Lookalike Audience for Facebook Ads based on their most frequent in-store shoppers, without relying on third-party pixel data.

Step 1 — Baseline Capture: Confirm that the captive portal at all 50 locations is capturing email addresses and marketing consent. Ensure the portal is configured consistently across all sites using a centralised management platform.

Step 2 — Segment Definition: Within the Purple analytics platform, create a segment defined as 'Users who have authenticated at any location more than three times in the last 60 days.' This cohort represents the brand's most loyal physical shoppers.

Step 3 — Secure Export: Export this segment as a hashed (SHA-256) email list. Hashing ensures the raw email addresses are never transmitted to the advertising platform, maintaining GDPR compliance.

Step 4 — Custom Audience Upload: Upload the hashed list to Facebook Ads Manager as a Custom Audience. Facebook matches the hashes against its own user database.

Step 5 — Lookalike Generation: Generate a 1% Lookalike Audience based on this Custom Audience. This targets new Facebook users who share similar characteristics — demographics, interests, and online behaviours — with the brand's most loyal physical shoppers.

Step 6 — Campaign Deployment: Run a prospecting campaign targeting the Lookalike Audience with a new customer acquisition offer.

परिदृश्य विश्लेषण

Q1. Your venue is experiencing a 40% drop-off rate at the captive portal. Users are connecting to the SSID but not completing the authentication process. What are the two most likely technical causes and how would you diagnose and resolve each?

💡 संकेत:Consider both the network configuration layer and the user experience layer independently.

अनुशंसित दृष्टिकोण दिखाएं

Cause 1 — Slow Portal Load Time: The splash page is taking too long to render on mobile devices. Diagnosis: Use browser developer tools to measure Time to First Byte (TTFB) and total page load time from a mobile device on the guest network. Resolution: Compress all images, remove non-essential JavaScript, and serve the portal from a CDN. Target sub-3-second load time.

Cause 2 — Walled Garden Misconfiguration: The portal is loading but social OAuth authentication is failing because the authentication provider endpoints are not whitelisted in the Walled Garden. Diagnosis: Attempt a social login and inspect the network requests in developer tools for blocked connections. Resolution: Add the required OAuth endpoints (e.g., accounts.google.com, graph.facebook.com, appleid.apple.com) to the Walled Garden whitelist on the wireless LAN controller.

Q2. A marketing director wants to send an SMS offer to users exactly 15 minutes after they enter the flagship retail store. How would you architect this solution using the existing WiFi infrastructure, and what compliance considerations apply?

💡 संकेत:Think about how presence is detected, how the event is communicated to the marketing platform, and what consent is required.

अनुशंसित दृष्टिकोण दिखाएं

Architecture: 1) Ensure the captive portal explicitly captures mobile phone numbers with a separate, unticked SMS marketing opt-in checkbox. 2) Configure the WiFi analytics platform to track dwell time based on device association with the store's access points. 3) Set up a Webhook triggered by the event 'Dwell Time > 15 minutes AND SMS_Opt_In = True.' 4) The Webhook payload — containing the user's phone number and the store identifier — is sent to the SMS platform (e.g., Twilio), which dispatches the pre-configured offer.

Compliance: The SMS opt-in must be explicit and separate from the WiFi terms of service. The message must include a clear opt-out mechanism (e.g., 'Reply STOP to unsubscribe'). Under GDPR, the user must have been informed at the point of consent that their location within the store would be used to trigger marketing messages.

Q3. Following an iOS update rollout across your user base, your analytics platform shows a 60% spike in 'new' visitors while 'returning' visitor metrics have collapsed. Physical footfall counters show no change in actual visitor numbers. What has happened, and what is the long-term architectural response?

💡 संकेत:Consider recent privacy features introduced by mobile operating systems and their impact on device-level tracking.

अनुशंसित दृष्टिकोण दिखाएं

Diagnosis: This is caused by MAC randomisation. The iOS update has enabled per-network MAC randomisation, meaning each device presents a new, temporary MAC address on each visit. The analytics platform is interpreting each new MAC as a new visitor, breaking device-centric tracking.

Immediate Response: Communicate to the marketing team that historical 'returning visitor' metrics are temporarily unreliable and should not be used for campaign decisions until the identity-centric architecture is in place.

Long-Term Architecture: 1) Ensure all returning users are prompted to re-authenticate via the captive portal. When they log in with their existing email or social account, the new randomised MAC is linked to their existing CRM profile, restoring longitudinal data. 2) Deploy Passpoint profiles to authenticated users' devices. Passpoint uses certificate-based authentication that is not affected by MAC randomisation, ensuring seamless, persistent identity on future visits. 3) Encourage users to download the venue's app, which provides a persistent, app-level identity that is also immune to MAC randomisation.