Como Utilizar Dados de Primeira Parte em Campanhas de Marketing

Este guia abrangente detalha como as equipas de TI e marketing empresariais podem transformar a sua infraestrutura de WiFi para convidados num poderoso motor de dados de primeira parte. Abrange a arquitetura técnica para captura de dados, gestão de consentimento em conformidade com o GDPR, estratégias de segmentação e ativação no mundo real através de email, SMS, publicidade social e display programático. Operadores de espaços e equipas de TI encontrarão orientação de implementação concreta, exemplos práticos de hotelaria e retalho, e estruturas de ROI mensuráveis.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada: A Arquitetura de Aquisição de Dados

- O Captive Portal e a Autenticação

- Superar a Aleatorização de MAC

- Fluxo de Dados e Arquitetura de Integração

- Guia de Implementação: Ativar os Dados

- 1. Marketing por Email e Campanhas de Gotejamento

- 2. SMS e Acionadores Baseados na Localização

- 3. Publicidade Social e Públicos Personalizados

- 4. Publicidade Programática

- Melhores Práticas para Conformidade e Experiência do Utilizador

- Privacidade e Consentimento (GDPR e CCPA)

- Otimizar o Captive Portal para Conversão

- Resolução de Problemas e Mitigação de Riscos

- ROI e Impacto no Negócio

Resumo Executivo

Para espaços empresariais — hotéis, cadeias de retalho, estádios e centros de conferências — a rede WiFi para convidados já não é apenas um centro de custos ou uma comodidade básica. À medida que os cookies de terceiros são descontinuados e as regulamentações de privacidade se tornam mais rigorosas, os espaços físicos possuem uma vantagem única e subutilizada: a capacidade de capturar dados de primeira parte altamente precisos e consentidos diretamente dos visitantes no ponto de conexão.

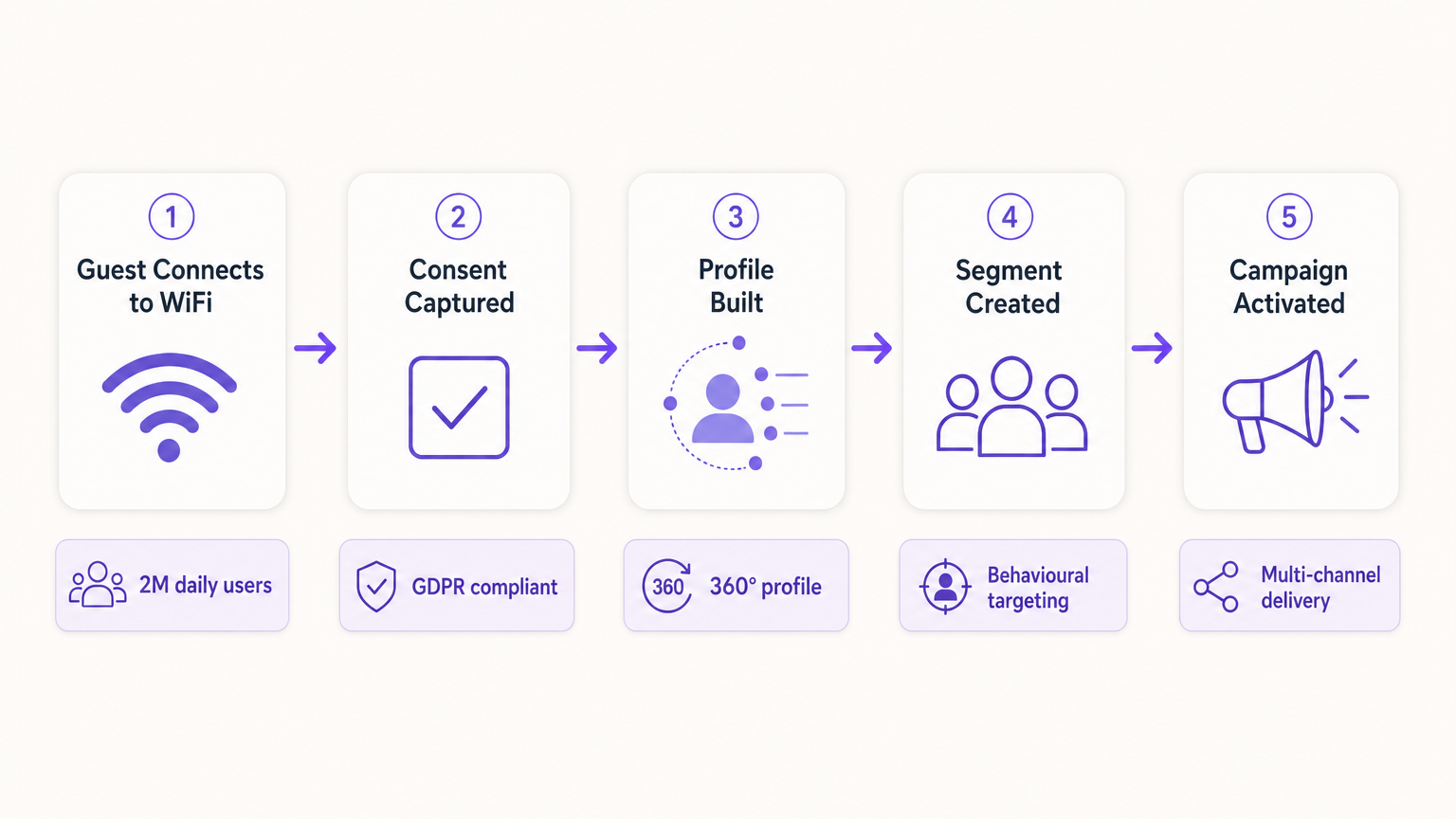

Este guia descreve como os gestores de TI e CTOs podem arquitetar a sua infraestrutura sem fios para servir como um motor de aquisição de dados em conformidade para as equipas de marketing. Ao implementar um Captive Portal robusto integrado com plataformas de CRM e automação de marketing, os espaços podem recolher dados demográficos e comportamentais de forma contínua e em escala. Exploraremos a implementação técnica de mecanismos de captura de dados, a integração de análises de Guest WiFi e a execução de campanhas de marketing direcionadas através de email, SMS e publicidade social, impulsionando, em última análise, um ROI mensurável e experiências aprimoradas para o cliente. A plataforma da Purple serve atualmente mais de 80.000 espaços e quase dois milhões de utilizadores diários, fornecendo a camada de integração que conecta a infraestrutura de rede à ativação de marketing.

Análise Técnica Aprofundada: A Arquitetura de Aquisição de Dados

A base da recolha de dados de primeira parte num espaço físico depende da interação entre o dispositivo móvel do utilizador, o ponto de acesso sem fios (AP) e a infraestrutura do Captive Portal. Compreender esta arquitetura é essencial antes que qualquer ativação de marketing possa ocorrer.

O Captive Portal e a Autenticação

Quando um utilizador se conecta a um SSID aberto, o controlador de rede redireciona o seu pedido HTTP inicial para um Captive Portal. Esta página de apresentação é o ponto crítico de troca de valor: o espaço fornece acesso à internet de alta velocidade, e o utilizador fornece os seus dados e consentimento. Para maximizar a qualidade dos dados e a experiência do utilizador, o processo de autenticação deve ser simultaneamente sem atritos e tecnicamente robusto.

As implementações modernas utilizam três métodos de autenticação primários. O Social OAuth permite que os utilizadores se autentiquem via Facebook, Google ou Apple, fornecendo dados demográficos ricos instantaneamente e reduzindo o abandono de formulários. A autenticação baseada em formulário solicita campos específicos como endereço de email, número de telefone e código postal, dando ao espaço controlo direto sobre os dados capturados. A Autenticação Contínua via Passpoint (Hotspot 2.0), utilizando o padrão IEEE 802.11u, permite conexões automáticas e seguras para utilizadores recorrentes, ignorando o Captive Portal inteiramente após a configuração inicial — uma capacidade crítica para ambientes de alto tráfego, como centros de transporte e estádios, conforme explorado em Wi Fi in Auto: The Complete 2026 Enterprise Guide .

Superar a Aleatorização de MAC

Historicamente, os espaços rastreavam os utilizadores através do endereço MAC (Media Access Control) do seu dispositivo. No entanto, os sistemas operativos modernos — iOS 14 e superior, Android 10 e superior — implementam a aleatorização de MAC, gerando um endereço MAC único e temporário para cada SSID. Isto quebra fundamentalmente o rastreamento centrado no dispositivo e é uma das causas mais comuns de degradação da qualidade dos dados em implementações legadas.

Para construir um perfil de utilizador persistente, a arquitetura deve depender da sessão autenticada em vez do identificador de hardware. Uma vez que um utilizador se autentica via Captive Portal, os seus dados de sessão — incluindo o MAC aleatorizado — são vinculados ao seu perfil de CRM dentro da plataforma WiFi Analytics . Visitas subsequentes utilizando o mesmo método de autenticação serão ligadas de volta ao perfil unificado, preservando dados comportamentais longitudinais.

Fluxo de Dados e Arquitetura de Integração

Os dados capturados devem fluir de forma contínua da extremidade da rede para a pilha de marketing. Isto é conseguido através de REST APIs ou Webhooks seguros, permitindo a sincronização de dados em tempo real em vez de exportações em lote.

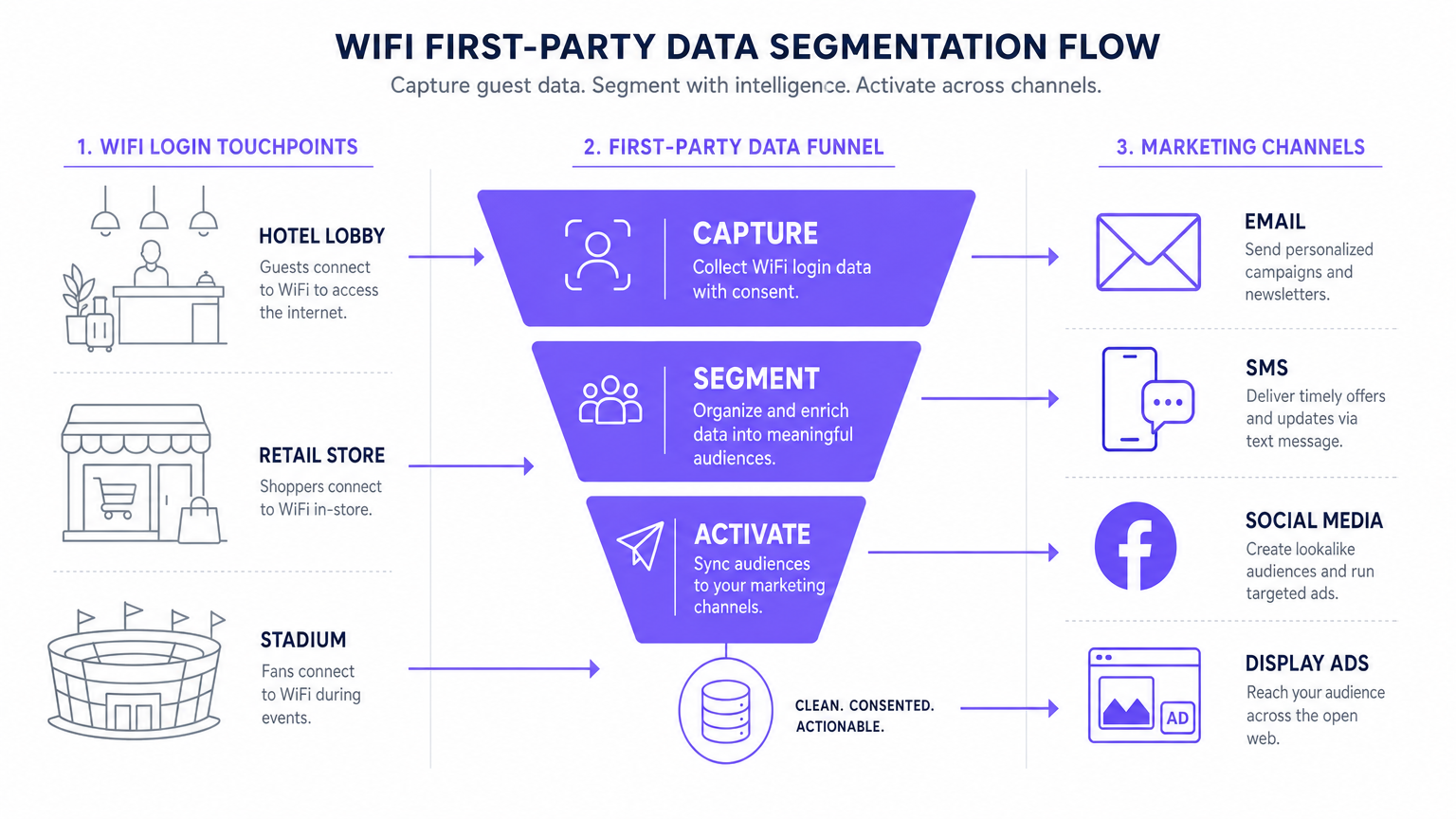

O fluxo de dados padrão segue cinco etapas: Captura (dados recolhidos no Captive Portal), Normalização (a plataforma de análise deduplica e funde perfis), Sincronização (Webhooks enviam atualizações em tempo real para o CRM), Segmentação (equipas de marketing definem coortes de audiência com base em critérios comportamentais e demográficos) e Ativação (campanhas são acionadas através de canais de email, SMS e programáticos).

Guia de Implementação: Ativar os Dados

A recolha de dados é apenas o primeiro passo. O verdadeiro valor comercial reside na ativação. A secção seguinte detalha como implementar dados WiFi de primeira parte nos quatro principais canais de marketing.

1. Marketing por Email e Campanhas de Gotejamento

O Email continua a ser um canal altamente eficaz tanto para ambientes de hotelaria como de retalho . Os emails de boas-vindas acionados, configurados via Webhook para serem enviados imediatamente após o primeiro login de um utilizador, são ideais para entregar incentivos prometidos, como códigos de desconto ou pontos de fidelidade. Os emails de inquérito pós-visita, automatizados 24 horas após um utilizador se desconectar da rede, impulsionam a geração de avaliações e a medição do NPS. As campanhas de reengajamento direcionadas a utilizadores que não se conectaram há mais de 90 dias são eficazes para impulsionar visitas repetidas, particularmente em hohospitalidade contextos onde as promoções sazonais são relevantes.

2. SMS e Acionadores Baseados na Localização

Para um envolvimento imediato e de alta intenção, o SMS é incomparável. Este canal exige a captura de consentimento explícito para marketing por SMS durante o processo de autenticação — uma caixa de seleção separada e desmarcada do consentimento de marketing por e-mail. Usando análises de localização — como as descritas em Sistema de Posicionamento Interior: Guia UWB, BLE e WiFi — a plataforma pode acionar um SMS quando um utilizador permanece numa zona específica por um período definido, criando marketing de micro-momentos contextualmente relevante.

3. Publicidade Social e Públicos Personalizados

Os dados primários são inestimáveis para publicidade programática e social, especialmente à medida que o rastreamento de terceiros diminui. Os Públicos Semelhantes são criados exportando segmentos de utilizadores WiFi altamente envolvidos — por exemplo, utilizadores que visitam o local mais de duas vezes por mês — para o Facebook Ads Manager ou Google Ads como um Público Personalizado de origem. A plataforma identifica então novos utilizadores com perfis demográficos e comportamentais semelhantes. O Retargeting exibe anúncios gráficos direcionados a utilizadores que visitaram recentemente o local, reforçando o reconhecimento da marca em toda a web aberta.

4. Publicidade Programática

Ao sincronizar segmentos de público primários com uma Plataforma de Lado da Procura (DSP), os locais podem exibir anúncios gráficos direcionados a visitantes conhecidos em inventário de editores premium. Isto é particularmente eficaz para locais de transporte e saúde onde a frequência de visitas e os sinais de intenção são fortes.

Para estratégias fundamentais de recolha de dados, consulte Como Recolher Dados Primários Através de WiFi .

Melhores Práticas para Conformidade e Experiência do Utilizador

Privacidade e Consentimento (GDPR e CCPA)

A conformidade é inegociável e deve ser arquitetada na implementação desde o primeiro dia, não adaptada posteriormente. O captive portal deve aderir a regulamentos rigorosos de proteção de dados. O consentimento desagregado é obrigatório: a caixa de seleção para comunicações de marketing deve ser totalmente separada da aceitação dos Termos e Condições. Os opt-ins granulares devem oferecer caixas de seleção separadas para marketing por e-mail e SMS. Um link para uma política de privacidade clara deve ser exibido de forma proeminente, detalhando exatamente como os dados serão usados, armazenados e partilhados. Os dados devem ser encriptados em trânsito usando TLS 1.2 ou superior, e em repouso usando encriptação AES-256, em conformidade com PCI DSS onde transações estão envolvidas.

Otimizar o Captive Portal para Conversão

A página de splash deve carregar em três segundos. Mais tempo, e as taxas de abandono aumentam significativamente, resultando em oportunidades de aquisição de dados perdidas. O portal deve ser totalmente responsivo a dispositivos móveis e projetado com uma proposta de valor clara e convincente. O perfil progressivo é a abordagem recomendada: solicitar apenas o endereço de e-mail na primeira visita e enriquecer o perfil com campos adicionais — aniversário, código postal, preferências — em visitas subsequentes. Esta abordagem produz consistentemente taxas de opt-in de 60 a 80 por cento em implementações bem configuradas.

Resolução de Problemas e Mitigação de Riscos

| Modo de Falha | Sintoma | Estratégia de Mitigação |

|---|---|---|

| Captive Portal Não Exibido | Os utilizadores conectam-se ao SSID mas não são redirecionados para o portal. | Verifique a configuração de DNS e as definições de Walled Garden. Certifique-se de que o IP e o URL do portal são acessíveis antes da autenticação ser concluída. |

| Baixas Taxas de Opt-In | Alto volume de conexões mas baixa captura de consentimento de marketing. | Reveja a clareza da proposta de valor. Simplifique o formulário. Certifique-se de que o opt-in de marketing é proeminente mas não enganoso. Teste o tempo de carregamento do portal. |

| Falhas na Sincronização de Dados | Perfis atualizados no Purple mas não refletidos no CRM. | Monitorize os registos de entrega de Webhook. Verifique as chaves API e os limites de taxa na plataforma de destino. Implemente lógica de repetição para entregas falhadas. |

| Aleatorização de MAC Degradando Dados | Pico de visitantes 'novos'; métricas de visitantes recorrentes colapsam. | Mude para rastreamento centrado na identidade. Implemente Passpoint para reautenticação contínua. Incentive a autenticação baseada em aplicações para identidade persistente. |

| Má Configuração do Walled Garden | O login Social OAuth falha; os utilizadores não conseguem concluir a autenticação. | Coloque na lista de permissões todos os endpoints de autenticação necessários (por exemplo, accounts.google.com, graph.facebook.com) na configuração do Walled Garden no controlador da rede local sem fios. |

ROI e Impacto no Negócio

A implementação de uma estratégia de dados primários via WiFi transforma a rede de uma despesa de TI num ativo de marketing mensurável com retornos quantificáveis.

Custo por Aquisição (CPA): O custo de adquirir um novo subscritor de e-mail consentido através de um captive portal é tipicamente uma fração do custo equivalente via publicidade social paga ou de pesquisa. A infraestrutura já está implementada; o custo incremental é a licença da plataforma e a configuração do portal.

Atribuição de Campanha: Ao rastrear quando um utilizador recebe uma oferta por e-mail e subsequentemente faz login no WiFi do local, as equipas de marketing podem provar definitivamente a atribuição offline para campanhas digitais — uma capacidade que é cada vez mais valiosa à medida que os modelos de atribuição digital se tornam menos fiáveis.

Aumento do Valor de Vida do Cliente (CLV): O envolvimento personalizado impulsionado por dados primários precisos correlaciona-se diretamente com o aumento da frequência de visitas e um maior gasto por visita. Um hotel que consegue identificar um hóspede corporativo recorrente e oferecer proativamente um upgrade relevante está a proporcionar uma experiência materialmente melhor do que um que trata cada hóspede como anónimo.

Para considerações complexas de IoT e arquitetura de dados, consulte Arquitetura da Internet das Coisas: Um Guia Completo .

Termos-Chave e Definições

Captive Portal

A web page that a user of a public-access network is obliged to view and interact with before internet access is granted. It serves as the primary interface for data capture and consent collection.

This is the critical point of value exchange between the venue and the guest. Its design, load speed, and form structure directly determine the quality and volume of first-party data captured.

MAC Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) that generates a temporary, unique MAC address for each wireless network the device connects to, preventing persistent device-level tracking.

This is the most common cause of data quality degradation in legacy WiFi analytics deployments. It necessitates a shift from device-centric to identity-centric tracking architectures.

First-Party Data

Information that an organisation collects directly from its own customers or users, with their explicit consent, through its own channels and touchpoints.

This is the most valuable and compliant data source for marketing, particularly as third-party cookies are phased out across major browsers and advertising platforms.

Webhook

An HTTP-based callback mechanism that sends a structured data payload to a pre-configured endpoint when a specific event occurs in the source system.

Used to push real-time data from the WiFi analytics platform to a CRM or marketing automation tool immediately after a user authenticates, enabling real-time campaign triggers.

Walled Garden

A network configuration that restricts unauthenticated users to a limited set of pre-approved domains and IP addresses, preventing full internet access until authentication is complete.

Correct Walled Garden configuration is essential for allowing the captive portal to load and for enabling social OAuth logins (e.g., whitelisting Facebook and Google authentication endpoints) before the user has completed the login process.

Passpoint (Hotspot 2.0)

An industry standard based on IEEE 802.11u that enables automatic, secure WiFi connections without requiring manual portal interaction after the initial device provisioning.

Improves user experience for returning visitors and ensures consistent, persistent identity-based connections, facilitating seamless data capture and profile enrichment across multiple visits.

Lookalike Audience

A targeting segment created by advertising platforms (such as Facebook Ads or Google Ads) that identifies new users who share similar characteristics with an existing Custom Audience seed list.

Allows venues to leverage their high-quality offline visitor data — captured via WiFi — to find new, highly qualified prospects online, bridging the gap between physical and digital marketing.

Progressive Profiling

A data collection strategy that gathers customer information incrementally across multiple interactions, rather than requesting all data fields in a single form submission.

Increases captive portal conversion rates by reducing friction on the initial login, while still building a comprehensive, enriched customer profile over subsequent visits.

Dwell Time

The duration for which a device remains associated with a WiFi access point or within a defined location zone, used as a proxy for physical presence and engagement.

A critical signal for location-based marketing triggers. A user dwelling in a specific retail zone for more than ten minutes is a high-intent prospect for a contextually relevant offer.

Estudos de Caso

A 200-room luxury hotel wants to increase bookings for its on-site spa. They currently offer free WiFi but do not capture any guest data beyond the room booking system. How should the IT and Marketing teams collaborate to deploy a first-party data solution?

Phase 1 — IT Deployment: The IT team configures the wireless LAN controller to redirect all unauthenticated guest traffic on the 'Hotel_Guest_WiFi' SSID to the Purple captive portal. The Walled Garden is configured to allow access to the portal's CDN and the OAuth endpoints for social login providers.

Phase 2 — Portal Design: Marketing designs a branded splash page with a clear value proposition: 'Complimentary high-speed WiFi — connect in seconds.' The authentication form requests Name and Email, with a separate, unticked checkbox for marketing consent. A link to the privacy policy is displayed prominently.

Phase 3 — Integration: IT configures a secure Webhook to push new authenticated profiles to the hotel's CRM (e.g., Salesforce). A custom field 'WiFi_Opt_In' is mapped to the marketing consent flag.

Phase 4 — Campaign Execution: Marketing configures an automated trigger in the CRM. If a guest authenticates and their profile indicates they have not previously visited the spa (cross-referenced with the booking system), an automated email is sent two hours after check-in offering a 15% discount on spa treatments, valid for the duration of their stay.

Phase 5 — Measurement: Track the email open rate, click-through rate, and spa booking conversion rate. Compare spa revenue per guest for WiFi-opted-in guests versus non-opted-in guests to quantify ROI.

A national retail chain with 50 locations wants to build a Lookalike Audience for Facebook Ads based on their most frequent in-store shoppers, without relying on third-party pixel data.

Step 1 — Baseline Capture: Confirm that the captive portal at all 50 locations is capturing email addresses and marketing consent. Ensure the portal is configured consistently across all sites using a centralised management platform.

Step 2 — Segment Definition: Within the Purple analytics platform, create a segment defined as 'Users who have authenticated at any location more than three times in the last 60 days.' This cohort represents the brand's most loyal physical shoppers.

Step 3 — Secure Export: Export this segment as a hashed (SHA-256) email list. Hashing ensures the raw email addresses are never transmitted to the advertising platform, maintaining GDPR compliance.

Step 4 — Custom Audience Upload: Upload the hashed list to Facebook Ads Manager as a Custom Audience. Facebook matches the hashes against its own user database.

Step 5 — Lookalike Generation: Generate a 1% Lookalike Audience based on this Custom Audience. This targets new Facebook users who share similar characteristics — demographics, interests, and online behaviours — with the brand's most loyal physical shoppers.

Step 6 — Campaign Deployment: Run a prospecting campaign targeting the Lookalike Audience with a new customer acquisition offer.

Análise de Cenários

Q1. Your venue is experiencing a 40% drop-off rate at the captive portal. Users are connecting to the SSID but not completing the authentication process. What are the two most likely technical causes and how would you diagnose and resolve each?

💡 Dica:Consider both the network configuration layer and the user experience layer independently.

Mostrar Abordagem Recomendada

Cause 1 — Slow Portal Load Time: The splash page is taking too long to render on mobile devices. Diagnosis: Use browser developer tools to measure Time to First Byte (TTFB) and total page load time from a mobile device on the guest network. Resolution: Compress all images, remove non-essential JavaScript, and serve the portal from a CDN. Target sub-3-second load time.

Cause 2 — Walled Garden Misconfiguration: The portal is loading but social OAuth authentication is failing because the authentication provider endpoints are not whitelisted in the Walled Garden. Diagnosis: Attempt a social login and inspect the network requests in developer tools for blocked connections. Resolution: Add the required OAuth endpoints (e.g., accounts.google.com, graph.facebook.com, appleid.apple.com) to the Walled Garden whitelist on the wireless LAN controller.

Q2. A marketing director wants to send an SMS offer to users exactly 15 minutes after they enter the flagship retail store. How would you architect this solution using the existing WiFi infrastructure, and what compliance considerations apply?

💡 Dica:Think about how presence is detected, how the event is communicated to the marketing platform, and what consent is required.

Mostrar Abordagem Recomendada

Architecture: 1) Ensure the captive portal explicitly captures mobile phone numbers with a separate, unticked SMS marketing opt-in checkbox. 2) Configure the WiFi analytics platform to track dwell time based on device association with the store's access points. 3) Set up a Webhook triggered by the event 'Dwell Time > 15 minutes AND SMS_Opt_In = True.' 4) The Webhook payload — containing the user's phone number and the store identifier — is sent to the SMS platform (e.g., Twilio), which dispatches the pre-configured offer.

Compliance: The SMS opt-in must be explicit and separate from the WiFi terms of service. The message must include a clear opt-out mechanism (e.g., 'Reply STOP to unsubscribe'). Under GDPR, the user must have been informed at the point of consent that their location within the store would be used to trigger marketing messages.

Q3. Following an iOS update rollout across your user base, your analytics platform shows a 60% spike in 'new' visitors while 'returning' visitor metrics have collapsed. Physical footfall counters show no change in actual visitor numbers. What has happened, and what is the long-term architectural response?

💡 Dica:Consider recent privacy features introduced by mobile operating systems and their impact on device-level tracking.

Mostrar Abordagem Recomendada

Diagnosis: This is caused by MAC randomisation. The iOS update has enabled per-network MAC randomisation, meaning each device presents a new, temporary MAC address on each visit. The analytics platform is interpreting each new MAC as a new visitor, breaking device-centric tracking.

Immediate Response: Communicate to the marketing team that historical 'returning visitor' metrics are temporarily unreliable and should not be used for campaign decisions until the identity-centric architecture is in place.

Long-Term Architecture: 1) Ensure all returning users are prompted to re-authenticate via the captive portal. When they log in with their existing email or social account, the new randomised MAC is linked to their existing CRM profile, restoring longitudinal data. 2) Deploy Passpoint profiles to authenticated users' devices. Passpoint uses certificate-based authentication that is not affected by MAC randomisation, ensuring seamless, persistent identity on future visits. 3) Encourage users to download the venue's app, which provides a persistent, app-level identity that is also immune to MAC randomisation.