WiFi डेटा संग्रह: आपका नेटवर्क कौन सा डेटा कैप्चर करता है और इसका उपयोग कैसे करें

यह तकनीकी संदर्भ मार्गदर्शिका प्रबंधित एंटरप्राइज़ WiFi नेटवर्क द्वारा कैप्चर किए गए डेटा की चार प्राथमिक श्रेणियों का विवरण देती है। यह IT लीडरों और स्थल संचालकों को व्यावहारिक परिनियोजन आर्किटेक्चर, अनुपालन फ्रेमवर्क और कच्चे नेटवर्क टेलीमेट्री को मापने योग्य व्यावसायिक मूल्य में बदलने की रणनीतियाँ प्रदान करती है।

🎧 इस गाइड को सुनें

ट्रांसक्रिप्ट देखें

- कार्यकारी सारांश

- तकनीकी गहन-विश्लेषण: आपका नेटवर्क कौन सा डेटा कैप्चर करता है

- 1. डिवाइस पहचानकर्ता

- 2. सत्र डेटा

- 3. लॉगिन और पहचान डेटा

- 4. गति और उपस्थिति डेटा

- कार्यान्वयन मार्गदर्शिका: डेटा पाइपलाइन का निर्माण

- चरण 1: नेटवर्क सेगमेंटेशन और आर्किटेक्चर

- चरण 2: Captive Portal कॉन्फ़िगरेशन

- चरण 3: एकीकरण और स्वचालन

- सर्वोत्तम अभ्यास और अनुपालन ढाँचा

- GDPR और UK GDPR का पालन

- PCI DSS सेगमेंटेशन

- एंटरप्राइज़ सुरक्षा मानक

- समस्या निवारण और जोखिम न्यूनीकरण

- "डेटा लेक" समस्या

- MAC रैंडमाइजेशन एनालिटिक्स ड्रॉप-ऑफ

- बासी डेटा प्रतिधारण

- ROI और व्यावसायिक प्रभाव

कार्यकारी सारांश

एंटरप्राइज़ IT टीमों और स्थल संचालकों के लिए, गेस्ट WiFi नेटवर्क अब केवल एक कनेक्टिविटी उपयोगिता नहीं है—यह एक महत्वपूर्ण डेटा अधिग्रहण परत है। हालांकि, कई संगठन इस बात की स्पष्ट रणनीति के बिना महंगा बुनियादी ढाँचा तैनात करते हैं कि कौन सा डेटा एकत्र करना है, उसे कैसे सुरक्षित करना है, या उससे व्यावसायिक मूल्य कैसे निकालना है।

यह मार्गदर्शिका WiFi डेटा संग्रह पर एक निश्चित तकनीकी संदर्भ प्रदान करती है। हम आपके नेटवर्क द्वारा कैप्चर किए गए सटीक टेलीमेट्री को तोड़ते हैं, निष्क्रिय डिवाइस पहचानकर्ताओं से लेकर प्रमाणित पहचान रिकॉर्ड और स्थानिक गति पैटर्न तक। इससे भी महत्वपूर्ण बात यह है कि हम इस डेटा को कानूनी रूप से प्रबंधित करने के लिए आवश्यक अनुपालन फ्रेमवर्क—जिसमें GDPR, PCI DSS, और IEEE 802.1X शामिल हैं—की रूपरेखा तैयार करते हैं। एक संरचित डेटा पाइपलाइन को लागू करके, Retail , Hospitality , Healthcare , और Transport में संगठन अपने नेटवर्क बुनियादी ढाँचे को एक लागत केंद्र से एक राजस्व-उत्पादक संपत्ति में बदल सकते हैं जो वफादारी, परिचालन दक्षता और मापने योग्य ROI को बढ़ावा देता है।

तकनीकी गहन-विश्लेषण: आपका नेटवर्क कौन सा डेटा कैप्चर करता है

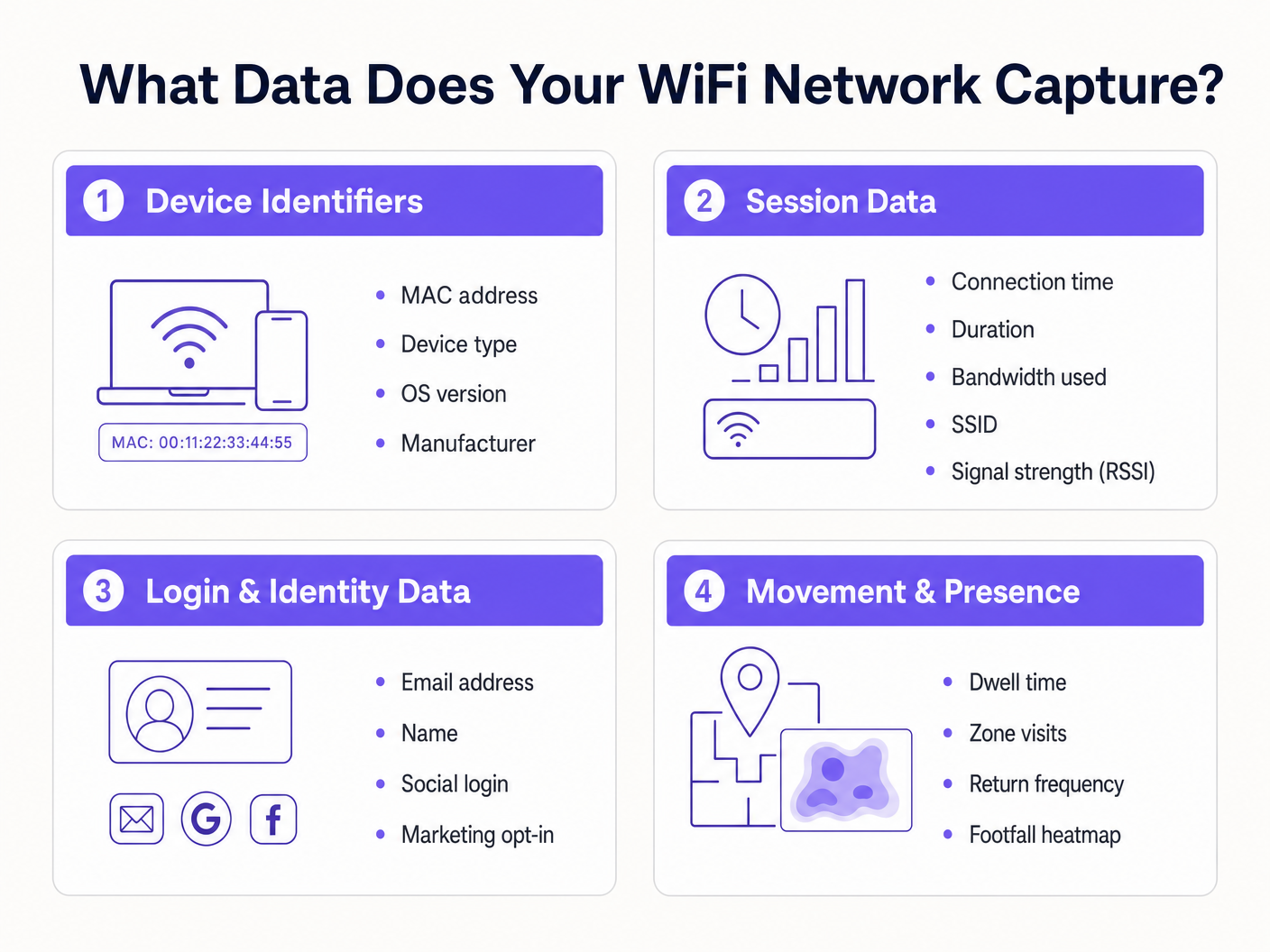

एक सुरक्षित और मूल्यवान डेटा संग्रह रणनीति बनाने के लिए, आपको प्रबंधित WiFi नेटवर्क द्वारा उत्पन्न डेटा की चार अलग-अलग श्रेणियों को समझना चाहिए। इन श्रेणियों को भ्रमित करने से गलत तरीके से कॉन्फ़िगर किए गए सहमति तंत्र और अवास्तविक व्यावसायिक मूल्य प्राप्त होता है।

1. डिवाइस पहचानकर्ता

उपयोगकर्ता के प्रमाणित होने से पहले ही, WiFi रेडियो सक्षम कोई भी डिवाइस उपलब्ध नेटवर्क खोजने के लिए प्रोब अनुरोध प्रसारित करता है। इन प्रोब में महत्वपूर्ण हार्डवेयर पहचानकर्ता होते हैं।

- MAC Address: मीडिया एक्सेस कंट्रोल एड्रेस डिवाइस के नेटवर्क इंटरफ़ेस कार्ड (NIC) में जला हुआ अद्वितीय हार्डवेयर पहचानकर्ता है।

- Organisationally Unique Identifier (OUI): MAC एड्रेस के पहले तीन ऑक्टेट हार्डवेयर निर्माता (जैसे, Apple, Samsung, Intel) की पहचान करते हैं।

- Protocol Capabilities: प्रोब अनुरोध समर्थित मानकों (जैसे, 802.11ac, Wi-Fi 6, Wi-Fi 6E) को इंगित करता है, जो नेटवर्क क्षमता योजना के लिए आवश्यक है।

The Impact of MAC Randomisation: iOS 14 और Android 10 के बाद से, मोबाइल ऑपरेटिंग सिस्टम निष्क्रिय ट्रैकिंग को रोकने के लिए डिफ़ॉल्ट रूप से MAC एड्रेस रैंडमाइजेशन लागू करते हैं। इसका मतलब है कि दीर्घकालिक विश्लेषण के लिए केवल अप्रमाणित प्रोब अनुरोधों पर निर्भर रहना अब संभव नहीं है। समाधान के लिए उपयोगकर्ताओं को प्रमाणित सत्रों में स्थानांतरित करने की आवश्यकता है।

2. सत्र डेटा

एक बार जब कोई डिवाइस किसी SSID से जुड़ जाता है और प्रमाणित हो जाता है, तो नेटवर्क कंट्रोलर या RADIUS सर्वर सत्र टेलीमेट्री लॉग करना शुरू कर देता है। यह नेटवर्क प्रदर्शन निगरानी का आधार है।

- Connection Metrics: जुड़ाव का टाइमस्टैम्प, सत्र की अवधि, और कुल स्थानांतरित बाइट्स (अपलिंक/डाउनलिंक)।

- Infrastructure Data: जिस विशिष्ट SSID से जुड़ा है और BSSID (क्लाइंट को संभालने वाले विशिष्ट एक्सेस पॉइंट का MAC एड्रेस)।

- Signal Metrics: प्राप्त सिग्नल स्ट्रेंथ इंडिकेटर (RSSI) और सिग्नल-टू-नॉइज़ रेशियो (SNR), जो कनेक्शन गुणवत्ता को निर्धारित करते हैं और स्थान त्रिकोणीयकरण को सक्षम करते हैं।

- Network Assignment: DHCP-असाइन किया गया IP एड्रेस और VLAN टैग।

यह डेटा थ्रूपुट क्षमता योजना और प्रति-उपयोगकर्ता बैंडविड्थ खपत को समझने के लिए आवश्यक है, यह सुनिश्चित करता है कि आपका बुनियादी ढाँचा चरम भार को संभाल सके।

3. लॉगिन और पहचान डेटा

यह वह जगह है जहाँ नेटवर्क बुनियादी ढाँचा मार्केटिंग और CRM के साथ प्रतिच्छेद करता है। जब कोई उपयोगकर्ता Captive Portal के माध्यम से Guest WiFi नेटवर्क तक पहुँचता है, तो वे कनेक्टिविटी के बदले प्रथम-पक्ष पहचान डेटा प्रदान करते हैं।

- Personal Identifiable Information (PII): नाम, ईमेल पता, फ़ोन नंबर, या जन्मतिथि।

- Authentication Method: क्या उपयोगकर्ता ने एक कस्टम फ़ॉर्म, SMS सत्यापन, या सोशल OAuth (Google, Facebook, LinkedIn) के माध्यम से पंजीकरण किया।

- Consent Records: विपणन संचार के लिए स्पष्ट ऑप्ट-इन और सेवा की शर्तों की स्वीकृति।

इस डेटा को कैप्चर करने से स्थलों को समृद्ध ग्राहक प्रोफाइल बनाने की अनुमति मिलती है। Purple का Guest WiFi प्लेटफ़ॉर्म पहचान प्रदाता के रूप में कार्य करता है, एक ब्रांडेड स्प्लैश पेज प्रस्तुत करता है, विस्तृत सहमति रिकॉर्ड करता है, और वेबहुक या मूल APIs के माध्यम से पहचान रिकॉर्ड को सीधे आपके CRM या मार्केटिंग ऑटोमेशन प्लेटफ़ॉर्म में धकेलता है।

4. गति और उपस्थिति डेटा

गति डेटा सत्र और डिवाइस टेलीमेट्री पर निर्मित व्युत्पन्न विश्लेषण है। कई एक्सेस पॉइंट पर एक ही डिवाइस से RSSI रीडिंग को सहसंबंधित करके, नेटवर्क डिवाइस के भौतिक स्थान को त्रिकोणीय कर सकता है।

- Dwell Time: एक डिवाइस एक विशिष्ट भौतिक क्षेत्र में कितनी देर तक रहता है।

- Visitor Flow: एक उपयोगकर्ता स्थल के माध्यम से जो मार्ग लेता है, बाधाओं या लोकप्रिय मार्गों को उजागर करता है।

- Return Frequency: प्रमाणित पहचान के आधार पर बार-बार आने वाले आगंतुकों की पहचान करना (MAC रैंडमाइजेशन मुद्दों को दरकिनार करते हुए)।

- Footfall Heatmaps: समय के साथ स्थल घनत्व के दृश्य प्रतिनिधित्व।

इस डेटा का लाभ उठाने के लिए गहन जानकारी के लिए, हमारी WiFi फुटफॉल एनालिटिक्स: आगंतुक डेटा को कैसे मापें और उस पर कार्य करें मार्गदर्शिका देखें। (For our Spanish-speaking operators, see Análisis de afluencia WiFi: Cómo medir y actuar sobre los datos de los visitantes )। यह बुद्धिमत्ता Indoor Positioning System: UWB, BLE, & WiFi Guide परिनियोजन के लिए महत्वपूर्ण है।

कार्यान्वयन मार्गदर्शिका: डेटा पाइपलाइन का निर्माण

एक WiFi डेटा संग्रह को तैनात करनाआर्किटेक्चर को एक सुरक्षित, अनुपालक डेटा पाइपलाइन स्थापित करने के लिए साधारण कनेक्टिविटी से आगे बढ़ने की आवश्यकता है।

चरण 1: नेटवर्क सेगमेंटेशन और आर्किटेक्चर

आपके गेस्ट नेटवर्क को कॉर्पोरेट और भुगतान वातावरण से तार्किक रूप से अलग किया जाना चाहिए। गेस्ट SSID को एक अलग VLAN पर तैनात करें। सुनिश्चित करें कि फ़ायरवॉल नियम गेस्ट सबनेट से किसी भी आंतरिक संसाधन तक पार्श्व गति को स्पष्ट रूप से अस्वीकार करते हैं। यह PCI DSS अनुपालन के लिए एक मूलभूत आवश्यकता है।

चरण 2: Captive Portal कॉन्फ़िगरेशन

Captive Portal प्राथमिक डेटा अधिग्रहण इंटरफ़ेस है।

- घर्षण-रहित ऑनबोर्डिंग: ड्रॉप-ऑफ दरों को कम करने के लिए सोशल OAuth और सहज प्रमाणीकरण (जैसे प्रोफ़ाइल-आधारित प्रमाणीकरण या OpenRoaming) लागू करें।

- प्रगतिशील प्रोफाइलिंग: पहली विज़िट पर 10 डेटा पॉइंट न पूछें। पहले एक ईमेल पता पूछें, फिर बाद की विज़िट पर अतिरिक्त विवरण (जैसे जन्मतिथि) का अनुरोध करें।

चरण 3: एकीकरण और स्वचालन

WiFi कंट्रोलर डैशबोर्ड में पड़े डेटा का सीमित मूल्य होता है। पहचान और सत्र डेटा को वास्तविक समय में आपके CRM (जैसे Salesforce, HubSpot) और मार्केटिंग ऑटोमेशन प्लेटफॉर्म पर भेजने के लिए वेबहुक या नेटिव API एकीकरण कॉन्फ़िगर करें। यह स्वचालित वर्कफ़्लो को सक्षम बनाता है, जैसे उपयोगकर्ता के लॉग इन करने के 10 मिनट बाद एक स्वागत ईमेल ट्रिगर करना।

सर्वोत्तम अभ्यास और अनुपालन ढाँचा

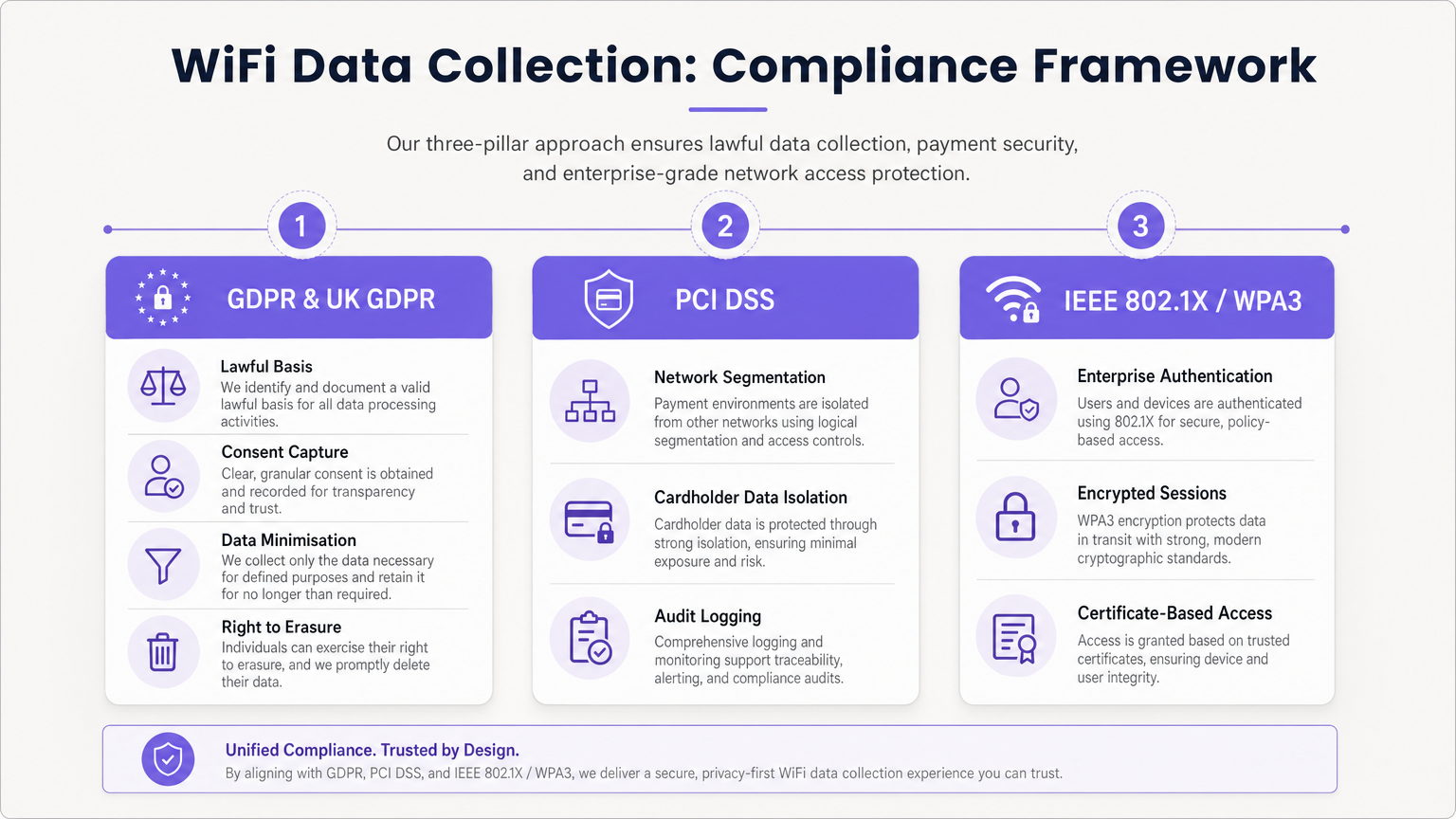

डेटा संग्रह में महत्वपूर्ण नियामक दायित्व होते हैं। एक अनुपालक आर्किटेक्चर गैर-परक्राम्य है।

GDPR और UK GDPR का पालन

PII (ईमेल पते और स्थायी डिवाइस पहचानकर्ताओं सहित) कैप्चर करते समय, आपको प्रसंस्करण के लिए एक वैध आधार स्थापित करना होगा।

- अनबंडल्ड सहमति: Captive Portal को सेवा की शर्तें, गोपनीयता नीति और मार्केटिंग संचार के लिए अलग, स्पष्ट ऑप्ट-इन चेकबॉक्स प्रस्तुत करने होंगे। पहले से टिक किए गए बॉक्स अवैध हैं।

- डेटा न्यूनीकरण: परिभाषित उद्देश्य के लिए आवश्यक डेटा ही एकत्र करें।

- मिटाने का अधिकार: डेटा विषय एक्सेस अनुरोधों (DSARs) और विलोपन अनुरोधों को तुरंत संभालने के लिए स्वचालित वर्कफ़्लो लागू करें।

PCI DSS सेगमेंटेशन

यदि आपका स्थान क्रेडिट कार्ड संसाधित करता है, तो गेस्ट WiFi नेटवर्क को कार्डधारक डेटा एन्वायरमेंट (CDE) के साथ तार्किक बुनियादी ढाँचा साझा नहीं करना चाहिए। गेस्ट नेटवर्क को अलग करने में विफलता PCI DSS आवश्यकताओं 1 और 6 का उल्लंघन करती है और इसके परिणामस्वरूप ऑडिट विफल हो जाएगा।

एंटरप्राइज़ सुरक्षा मानक

आंतरिक या सुरक्षित नेटवर्क के लिए, प्रमाणपत्र-आधारित प्रमाणीकरण के लिए WPA3 Enterprise के साथ IEEE 802.1X लागू करें। गेस्ट नेटवर्क के लिए, ऑफ़लाइन डिक्शनरी हमलों से बचाने और फॉरवर्ड सीक्रेसी प्रदान करने के लिए Simultaneous Authentication of Equals (SAE) के साथ WPA3 Personal पर स्विच करें।

समस्या निवारण और जोखिम न्यूनीकरण

"डेटा लेक" समस्या

समस्या: संगठन टेराबाइट्स सत्र और पहचान डेटा कैप्चर करते हैं लेकिन कोई व्यावसायिक मूल्य नहीं निकालते हैं। शमन: परिनियोजन से पहले व्यावसायिक उपयोग के मामलों को परिभाषित करें। यदि आप ईमेल पते एकत्र कर रहे हैं, तो आपके पास एक सक्रिय ईमेल मार्केटिंग रणनीति होनी चाहिए। यदि आप फुटफॉल ट्रैक कर रहे हैं, तो एक विशिष्ट परिचालन टीम के पास WiFi Analytics डैशबोर्ड का स्वामित्व होना चाहिए।

MAC रैंडमाइजेशन एनालिटिक्स ड्रॉप-ऑफ

समस्या: निष्क्रिय फुटफॉल एनालिटिक्स उपकरणों द्वारा उनके MAC पते घुमाने के कारण कृत्रिम रूप से बढ़ी हुई आगंतुक संख्या दिखाते हैं। शमन: एनालिटिक्स रणनीति को निष्क्रिय प्रोब ट्रैकिंग से प्रमाणित सत्र ट्रैकिंग में बदलें। उपयोगकर्ताओं को Captive Portal में लॉग इन करने के लिए प्रोत्साहित करें ताकि एक स्थायी पहचान रिकॉर्ड स्थापित किया जा सके।

बासी डेटा प्रतिधारण

समस्या: व्यक्तिगत डेटा को अनिश्चित काल तक बनाए रखना GDPR भंडारण सीमा सिद्धांतों का उल्लंघन करता है और उल्लंघन के प्रभाव को बढ़ाता है। शमन: स्वचालित डेटा प्रतिधारण नीतियां लागू करें। मार्केटिंग डेटा (दोहराई गई विज़िट पर ताज़ा किया गया) के लिए एक मानक आधार रेखा 12-24 महीने और कच्चे सत्र लॉग के लिए 90 दिन है।

ROI और व्यावसायिक प्रभाव

एक ठीक से आर्किटेक्टेड WiFi डेटा संग्रह रणनीति एक लागत केंद्र को राजस्व चालक में बदल देती है।

- मार्केटिंग ROI: फर्स्ट-पार्टी डेटा कैप्चर करके, स्थान महंगे थर्ड-पार्टी विज्ञापन पर निर्भरता कम करते हैं। WiFi के माध्यम से ईमेल कैप्चर अक्सर डिजिटल विज्ञापनों की तुलना में कम कॉस्ट पर एक्विजिशन (CPA) का दावा करता है।

- परिचालन दक्षता: मूवमेंट डेटा स्थानों को वास्तविक समय की व्यस्तता के आधार पर स्टाफिंग स्तरों को अनुकूलित करने की अनुमति देता है, शांत अवधि के दौरान ओवरहेड को कम करता है और चरम समय के दौरान सेवा में सुधार करता है।

- किरायेदार और प्रायोजक मूल्य: खुदरा और स्टेडियम के वातावरण में, फुटफॉल एनालिटिक्स और जनसांख्यिकीय डेटा को किरायेदारों को मूल्य प्रदर्शित करके या Captive Portal स्प्लैश पेज पर लक्षित डिजिटल विज्ञापन स्थान बेचकर मुद्रीकृत किया जा सकता है। जैसा कि हमारे Wi Fi in Auto: The Complete 2026 Enterprise Guide और Internet of Things Architecture: A Complete Guide पोस्ट में चर्चा की गई है, कनेक्टेड इन्फ्रास्ट्रक्चर आधुनिक स्थल मुद्रीकरण की नींव है।

Purple के व्यापक प्लेटफॉर्म का लाभ उठाकर, एंटरप्राइज़ ऑपरेटर यह सुनिश्चित कर सकते हैं कि उनका नेटवर्क न केवल सहज कनेक्टिविटी प्रदान करता है बल्कि एक सुरक्षित, अनुपालक और अत्यधिक लाभदायक डेटा अधिग्रहण इंजन के रूप में कार्य करता है।

मुख्य शब्द और परिभाषाएं

MAC Randomisation

A privacy feature in modern mobile OSs that generates a temporary, fake MAC address when scanning for networks, preventing persistent tracking.

Forces IT teams to rely on authenticated captive portal logins rather than passive probe requests for accurate visitor analytics.

BSSID (Basic Service Set Identifier)

The MAC address of the specific wireless access point radio that a client device is connected to.

Used in location analytics to determine exactly which access point in a venue a user is nearest to, enabling zone-based footfall tracking.

RSSI (Received Signal Strength Indicator)

A measurement of the power present in a received radio signal, typically expressed in negative decibels (-dBm).

The core metric used to triangulate a device's physical location within a venue; a signal closer to 0 indicates closer proximity to the AP.

Captive Portal

A web page that a user is forced to view and interact with before access is granted to a public network.

The primary mechanism for capturing first-party identity data and securing legal consent from network users.

IEEE 802.1X

An IEEE standard for port-based network access control, providing an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The gold standard for enterprise network security, requiring unique credentials or certificates per user rather than a shared password.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices on separate physical local area networks.

Essential for PCI DSS compliance to logically separate guest WiFi traffic from corporate or payment processing traffic on the same physical switches.

Data Minimisation

A GDPR principle stating that personal data collected must be adequate, relevant, and limited to what is necessary for the intended purpose.

Dictates that IT teams should not configure captive portals to ask for unnecessary information (e.g., home address) if the goal is simply email marketing.

OUI (Organisationally Unique Identifier)

The first 24 bits (three octets) of a MAC address, which uniquely identifies the vendor or manufacturer of the network adapter.

Used in network analytics dashboards to categorise the types of devices (e.g., Apple vs. Samsung) connecting to the network.

केस स्टडीज

A 200-store retail chain is deploying a new guest WiFi network. They want to track repeat visitor frequency and trigger automated marketing emails. However, their current passive analytics show an impossibly high number of 'unique' visitors due to iOS/Android MAC randomisation. How should the network architect design the solution?

- Deploy a captive portal requiring user authentication (e.g., Email or Social OAuth) to access the internet.

- Configure the portal with GDPR-compliant, unbundled consent checkboxes for marketing communications.

- Integrate the WiFi platform's API with the retailer's CRM.

- When a user logs in, the platform links their authenticated identity (email) to their current session, bypassing the randomised MAC address.

- Configure the CRM to trigger a 'Welcome Back' email workflow when the API registers a new session for an existing identity.

A large conference centre wants to offer free guest WiFi but shares physical network switches with the venue's point-of-sale (POS) payment terminals. How must the IT manager configure the network to ensure PCI DSS compliance while collecting guest session data?

- Implement logical network segmentation using VLANs. Assign the guest WiFi SSID to VLAN 100 and the POS terminals to VLAN 200.

- Configure Access Control Lists (ACLs) and firewall rules at the core router/firewall to explicitly deny all traffic routing between VLAN 100 and VLAN 200.

- Route guest WiFi traffic directly to the internet gateway, bypassing internal corporate subnets entirely.

- Enable client isolation on the guest SSID to prevent guest devices from communicating with each other.

- Log all firewall drops for audit purposes.

परिदृश्य विश्लेषण

Q1. A marketing director wants to use the guest WiFi network to track exactly how long individual, unnamed customers spend in the 'Shoes' department versus the 'Coats' department to optimise store layout. They plan to use MAC address tracking from probe requests. As the IT Manager, how do you advise them?

💡 संकेत:Consider recent changes to mobile operating systems regarding privacy and MAC addresses.

अनुशंसित दृष्टिकोण दिखाएं

I would advise the marketing director that relying on unauthenticated MAC address tracking via probe requests is no longer accurate due to MAC randomisation implemented in modern iOS and Android devices. Devices will appear as multiple unique visitors over time. Instead, we should deploy a captive portal to encourage authenticated sessions. Once a user authenticates, we can track their persistent identity and use RSSI triangulation from authenticated session data to accurately measure dwell time in specific zones.

Q2. During a network audit, the QSA notes that the guest WiFi VLAN can route traffic to the VLAN hosting the venue's Point of Sale (POS) terminals. The venue argues that the POS terminals have host-based firewalls enabled. What is the required remediation?

💡 संकेत:Review PCI DSS requirements regarding network segmentation and shared infrastructure.

अनुशंसित दृष्टिकोण दिखाएं

The required remediation is to implement strict network segmentation at the core router or firewall level. Relying solely on host-based firewalls on the POS terminals is insufficient for PCI DSS compliance. Access Control Lists (ACLs) must be configured to explicitly deny all routing between the guest WiFi VLAN and the Cardholder Data Environment (CDE) VLAN. The guest traffic must be routed directly to the internet gateway.

Q3. Your organisation is updating its captive portal splash page. The legal team suggests a single checkbox that says 'I agree to the Terms of Service, Privacy Policy, and to receive marketing emails' to reduce onboarding friction. Is this approach recommended?

💡 संकेत:Consider GDPR requirements for valid consent.

अनुशंसित दृष्टिकोण दिखाएं

No, this approach is highly discouraged and violates GDPR requirements for granular consent. Consent for marketing communications must be unbundled from the acceptance of general Terms of Service. If a user is forced to accept marketing to access the WiFi, the consent is not considered 'freely given'. The portal must present separate, unticked checkboxes for TOS/Privacy Policy and Marketing Opt-in.