Pensa alle soluzioni di Network Access Control come alla policy di sicurezza per le porte digitali della tua azienda, che decide chi—e cosa—può entrare. Agiscono come un buttafuori intelligente, controllando ogni singolo utente e dispositivo prima di concedere l'accesso alla rete. Questo è assolutamente fondamentale per proteggere i dati sensibili.

Cos'è il Network Access Control e perché è essenziale?

Immagina che la tua rete aziendale sia un club esclusivo per soli membri, con diversi livelli di sicurezza per le varie aree. Senza una guardia all'ingresso, chiunque potrebbe entrare, accedere a stanze riservate e potenzialmente causare molti problemi. Nel mondo digitale, questo è esattamente l'aspetto di una rete non protetta: un liberi tutti per laptop aziendali, smartphone degli ospiti, sensori IoT e persino malintenzionati.

Il Network Access Control (NAC) è quella moderna guardia di sicurezza e concierge per il tuo "club" digitale. Il suo compito principale è far rispettare regole chiare su chi e cosa può connettersi alla tua rete. Non si limita a dare un'occhiata a un documento d'identità all'ingresso; esegue una verifica completa e rigorosa per ogni singola richiesta di accesso.

Prima di addentrarci nelle specifiche delle soluzioni di rete, è utile comprendere i principi generali che rendono efficace il controllo degli accessi . Proprio come un sistema fisico protegge un edificio, una soluzione NAC è progettata per proteggere i tuoi asset digitali.

L'aumento degli accessi incontrollati

La necessità di un solido controllo degli accessi di rete è cresciuta enormemente negli ultimi anni. Il perimetro di rete tradizionale—quella linea netta tra "interno" ed "esterno"—è quasi del tutto scomparso. Gli ambienti aziendali di oggi sono definiti da una realtà completamente diversa:

- Bring Your Own Device (BYOD): I dipendenti ora utilizzano telefoni, tablet e laptop personali per lavorare. Questo introduce nella rete aziendale un'ondata di dispositivi con standard di sicurezza molto diversi tra loro.

- Proliferazione dell'Internet of Things (IoT): I dispositivi intelligenti sono ovunque, dai termostati degli uffici e le telecamere di sicurezza ai macchinari specializzati nel settore sanitario e nel retail. Un recente rapporto di Sygnia ha evidenziato come gli aggressori prendano di mira specificamente questi sistemi, che spesso mancano di un monitoraggio di sicurezza standard.

- Accesso per ospiti e fornitori: Strutture, uffici e ospedali devono fornire un accesso temporaneo alla rete a visitatori e fornitori senza mettere a rischio la rete principale.

- Minacce informatiche sofisticate: Gli aggressori sono diventati maestri nello sfruttare un singolo dispositivo scarsamente protetto per ottenere un punto d'appoggio. Una volta all'interno, possono muoversi lateralmente attraverso la rete per dare la caccia a bersagli di alto valore.

Senza una soluzione NAC, ognuno di questi punti di connessione è un potenziale punto cieco per la sicurezza e una porta aperta per una violazione.

Una soluzione NAC trasforma la tua rete da un ambiente vulnerabile e senza regole a un ambiente governato e sicuro. Fornisce la visibilità e il controllo necessari per gestire il caos della moderna connettività dei dispositivi.

Un errore comune è pensare che i firewall da soli siano sufficienti. Sebbene i firewall siano ottimi per ispezionare il traffico proveniente da Internet, spesso sono completamente ciechi di fronte alle minacce che hanno origine all'interno della rete. Se un dispositivo compromesso è già connesso, un firewall potrebbe non impedirgli di attaccare altri sistemi interni. È qui che il NAC fornisce un livello critico di difesa interna.

Per comprendere come funziona il NAC, è utile scomporlo nelle sue funzioni principali. Questi sono i compiti fondamentali che una moderna soluzione NAC esegue ogni volta che qualcosa tenta di connettersi.

I pilastri fondamentali del Network Access Control

Questa tabella riassume le funzioni fondamentali che una moderna soluzione NAC esegue per proteggere una rete.

| Pilastro | Funzione | Analogia nel mondo reale |

|---|---|---|

| Autenticazione | Verifica dell'identità dell'utente o del dispositivo. | Mostrare il documento d'identità e la tessera associativa al buttafuori del club. |

| Stato del dispositivo | Controllo dello stato di salute e della conformità di sicurezza del dispositivo. | Il buttafuori che controlla il tuo abbigliamento in base al dress code. |

| Autorizzazione | Concessione di diritti di accesso specifici in base a identità e stato. | La tua tessera associativa che ti garantisce l'accesso solo a piani specifici. |

In sostanza, il NAC risponde a tre domande di sicurezza fondamentali per ogni singolo tentativo di connessione:

- Chi sei? (Autenticazione)

- Che dispositivo stai usando? (Stato del dispositivo)

- Cosa sei autorizzato a fare? (Autorizzazione)

Applicando policy basate su queste risposte, le aziende possono garantire che solo gli utenti fidati con dispositivi conformi possano accedere a specifiche risorse di rete. Questo riduce drasticamente la superficie di attacco e costituisce le fondamenta della moderna cybersecurity, specialmente per settori come l'hospitality, il retail e la sanità, che gestiscono diverse tipologie di utenti e dati altamente sensibili.

Comprendere la moderna architettura NAC

Per capire davvero come funzionano le soluzioni di network access control, dobbiamo sollevare il sipario e vedere cosa succede dietro le quinte. È meglio pensare a un sistema NAC non come a una singola entità, ma come a un team ben coordinato in cui ogni membro ha un compito specifico.

Questo team è composto da tre componenti principali che lavorano insieme in tempo reale, esaminando ogni tentativo di connessione rispetto alle tue policy di sicurezza prima che chiunque acceda alla rete. Analizziamo chi sono i protagonisti di questa formazione di sicurezza.

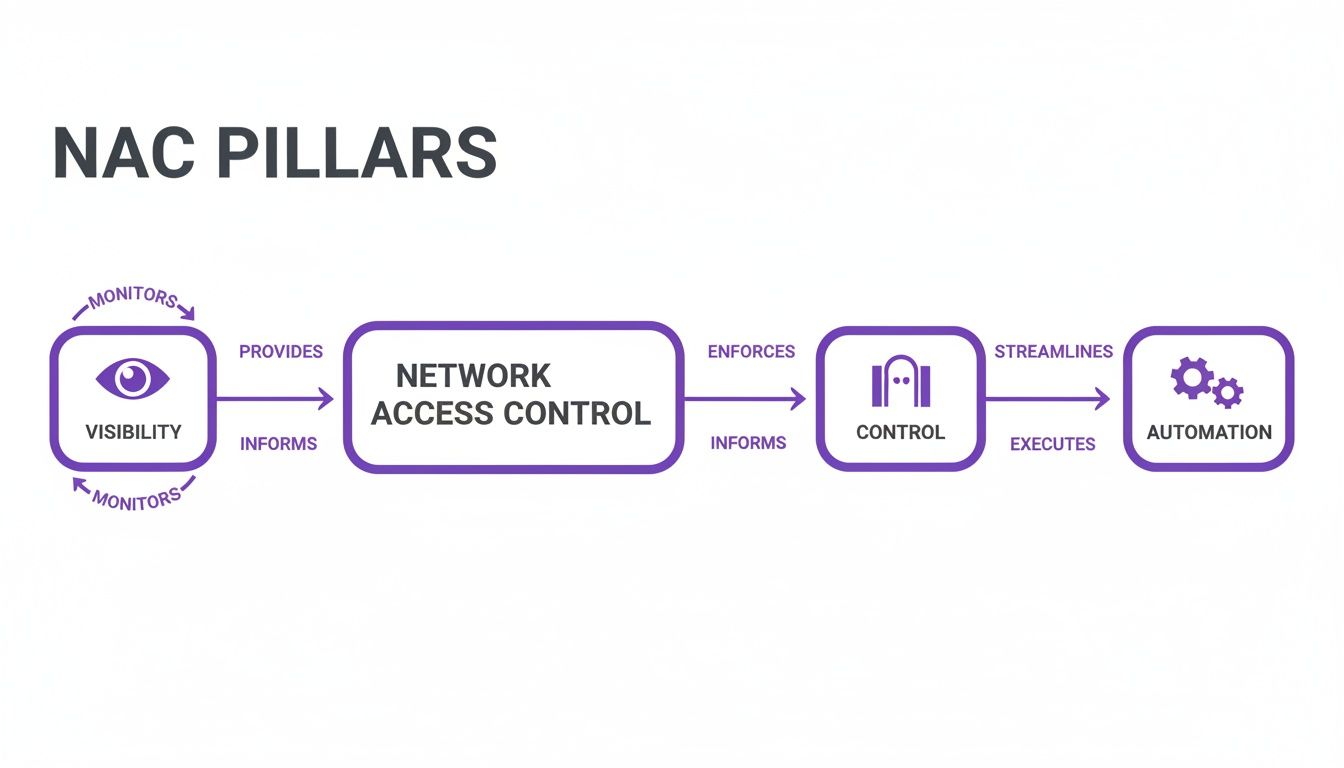

I pilastri di visibilità, controllo e automazione mostrano come un'architettura NAC debba prima vedere tutto ciò che si trova sulla rete, poi applicare le regole corrette e, infine, fare tutto in modo automatico.

Il Policy Server: Il cervello strategico

Al centro di ogni sistema NAC c'è il Policy Server. Questo è il "cervello" strategico dell'intera operazione. Non comunica direttamente con i dispositivi che tentano di connettersi; al contrario, detiene il regolamento principale: tutte le policy e le impostazioni che definiscono cosa significa "sicuro" per la tua rete.

Quando un dispositivo tenta di connettersi, le informazioni che lo riguardano vengono inviate al Policy Server. Il server controlla quindi le sue regole: Si tratta di un utente noto? Il suo dispositivo è all'altezza dei nostri requisiti di sicurezza? Quale livello di accesso dovrebbe ottenere? È spesso qui che entrano in gioco le integrazioni con gli identity provider come Entra ID o Okta, collegando l'identità di un utente direttamente ai suoi diritti di accesso.

Sensori di rete: Gli occhi e le orecchie

Successivamente ci sono i Sensori di rete, o agenti. Pensali come gli "occhi e le orecchie" distribuiti sulla tua rete, sempre in ascolto di nuovi tentativi di connessione. Il loro compito è individuare quando un nuovo dispositivo—che si tratti di un laptop, uno smartphone o un sensore IoT—si collega o tenta di unirsi al Wi-Fi.

Una volta rilevato un nuovo dispositivo, il sensore raccoglie alcune informazioni iniziali e fa rapporto al Policy Server. È come una guardia di sicurezza sul campo che individua qualcuno vicino a un'area riservata e comunica via radio per ricevere istruzioni. Questo primo avviso è ciò che dà il via all'intero flusso di lavoro del NAC.

Enforcement Point: I guardiani

Infine, abbiamo gli Enforcement Point (punti di applicazione). Questi sono i "guardiani" che eseguono effettivamente i comandi del Policy Server. La parte migliore? Di solito si tratta dei dispositivi di rete che già possiedi, come:

- Wireless Access Point (AP): Controllano chi può unirsi al Wi-Fi.

- Switch di rete: Gestiscono l'accesso per qualsiasi cosa sia fisicamente collegata alla tua rete.

- Firewall e Gateway: Applicano regole più ampie a tutto il traffico di rete.

Dopo che il Policy Server ha preso la sua decisione, comunica al relativo Enforcement Point cosa fare. Tale azione potrebbe consistere nel concedere l'accesso completo, deviare il dispositivo su una rete guest limitata o bloccarlo completamente.

La vera magia di una moderna soluzione NAC è la sua capacità di orchestrare questi elementi senza interruzioni. Ad esempio, un utente si connette al Wi-Fi (Enforcement Point), che avvisa il Policy Server. Il server controlla l'identità dell'utente e lo stato di salute del dispositivo, quindi dice all'AP di spostare l'utente nel segmento di rete corretto e sicuro.

Questo modello architetturale è ciò che consente a soluzioni come Purple di funzionare con la tua infrastruttura esistente di fornitori come Meraki o Aruba. Invece di un costoso progetto di "rip and replace" (sostituzione totale), una soluzione NAC intelligente utilizza l'hardware che già possiedi, trasformandolo in una parte attiva della tua difesa di sicurezza.

Per un approfondimento sui protocolli che rendono possibile questa comunicazione, puoi scoprire tutto su come funziona un server RADIUS nell'autenticazione di rete. Questa adattabilità è ciò che rende l'implementazione di potenti soluzioni di network access control una realtà molto più pratica ed economica per la maggior parte delle aziende.

Funzionalità chiave delle principali soluzioni NAC

Quindi, cosa separa un guardiano di rete di base da una piattaforma di sicurezza potente e moderna? Mentre i vecchi sistemi si basavano su semplici regole di consenso o negazione, le principali soluzioni di network access control di oggi sono ricche di funzionalità dinamiche e intelligenti. Sono andate ben oltre le obsolete password condivise per offrire una sicurezza granulare e basata sull'identità.

Queste funzionalità avanzate lavorano tutte insieme, creando una postura di sicurezza che è al contempo più forte e più flessibile. Si tratta di costruire un sistema in grado di adattarsi in tempo reale a ogni dispositivo che necessita di accesso: da un laptop aziendale allo smartphone di un ospite o alla macchina per la risonanza magnetica di un ospedale. Diamo un'occhiata alle caratteristiche principali che definiscono una soluzione NAC di alto livello.

Autenticazione basata sull'identità e accesso Passwordless

Il primo e più fondamentale compito di qualsiasi NAC è un'autenticazione robusta. Non si tratta più di una singola password Wi-Fi facilmente condivisibile. Il NAC moderno si basa sull'identità, capendo chi si sta connettendo, non solo cosa si sta connettendo.

Questo significa passare a metodi più sicuri e user-friendly. Le soluzioni avanzate offrono un intero menu di opzioni di autenticazione per soddisfare diversi tipi di utenti e requisiti di sicurezza, come:

- Accesso Passwordless: Utilizzando la biometria, le notifiche push o le chiavi crittografiche, gli utenti possono accedere alla rete in modo sicuro senza mai digitare una password. Questa è un'enorme vittoria sia per la sicurezza che per la comodità.

- Autenticazione basata su certificati: Per i dispositivi di proprietà dell'azienda, il NAC può utilizzare certificati digitali per verificare in modo silenzioso e sicuro l'identità del dispositivo ogni volta che si connette. Questo crea un'esperienza fluida e altamente sicura per il personale.

- Integrazione SSO: Il collegamento a identity provider come Entra ID o Okta consente alla soluzione NAC di utilizzare la directory utenti centrale dell'organizzazione come unica fonte di verità per stabilire chi ha accesso a cosa.

Valutazione dello stato del dispositivo

Una funzionalità critica che distingue davvero il NAC moderno è la valutazione dello stato del dispositivo, spesso chiamata controllo di integrità (health check). Pensala come uno screening di sicurezza prima che a un dispositivo venga consentito di oltrepassare il cancello. La soluzione NAC ispeziona qualsiasi dispositivo che tenta di connettersi per assicurarsi che soddisfi i tuoi standard di sicurezza minimi.

Questa valutazione può controllare tutti i tipi di indicatori di conformità:

- Il sistema operativo è aggiornato con le ultime patch di sicurezza?

- Il software antivirus è installato, in esecuzione e aggiornato?

- Il firewall del dispositivo è attivato?

- Il dispositivo ha installato app non approvate o ad alto rischio?

Se un dispositivo fallisce questo controllo di stato, non viene semplicemente bloccato per sempre. Un NAC intelligente può deviare automaticamente il dispositivo su una rete di quarantena. Qui, può fornire risorse per aiutare l'utente a risolvere i problemi, come link per scaricare gli aggiornamenti software necessari. Questo automatizza l'applicazione delle policy e toglie un enorme carico di lavoro al tuo personale IT.

Applicazione dinamica delle policy e Micro-segmentazione

Una volta che un utente e il suo dispositivo sono stati autenticati e verificati, il compito successivo del NAC è applicare le giuste policy di accesso. È qui che la micro-segmentazione dà il meglio di sé. Invece di un'unica rete piatta e aperta in cui una minaccia può diffondersi a macchia d'olio, il NAC ritaglia zone più piccole e isolate.

La micro-segmentazione è come avere piani sicuri, accessibili solo con keycard, in un grattacielo. Un ospite può accedere alla hall e alle aree pubbliche, ma la sua keycard non funzionerà per i piani dirigenziali o per le sale server. Questo contenimento è fondamentale per impedire agli aggressori di muoversi lateralmente attraverso la tua rete.

Una potente soluzione NAC può inserire automaticamente utenti e dispositivi nella rete virtuale (VLAN) corretta in base al loro ruolo, al tipo di dispositivo e persino alla posizione. Ciò significa che un ospite sul Wi-Fi è completamente isolato dal segmento di rete che contiene i sensibili sistemi Point-of-Sale in un negozio al dettaglio. Puoi approfondire l'implementazione di questi concetti nella nostra guida completa alla creazione di una rete wireless sicura .

La domanda per questo tipo di sicurezza integrata è in forte aumento. Solo nel Regno Unito, il mercato del controllo degli accessi ha raggiunto i 524,6 milioni di dollari nel 2024 e si prevede che salirà a 830,7 milioni di dollari entro il 2030, spinto da settori come il retail e l'hospitality che stanno aggiornando i loro sistemi.

Scegliere il giusto modello di implementazione NAC

Ok, hai deciso che una soluzione NAC è la strada da percorrere. La prossima grande domanda è: come la implementi effettivamente? Questa non è solo una decisione tecnica; è una decisione strategica che influenzerà direttamente il tuo budget, il carico di lavoro del tuo team IT e la tua capacità di scalare.

Essenzialmente hai di fronte tre percorsi principali: mantenere tutto on-premises, passare a una soluzione completamente basata sul cloud, o trovare una via di mezzo con un approccio ibrido. Non c'è una singola risposta giusta, ma c'è sicuramente la soluzione più adatta alla tua organizzazione. Analizziamo cosa significa realmente ciascuna opzione per la tua azienda.

NAC On-Premises: La fortezza tradizionale

Pensa al NAC on-premises come alla costruzione della tua fortezza. Compri i mattoni, versi il cemento e posizioni le guardie. Questo significa implementare hardware e software dedicati direttamente all'interno dei tuoi data center. Ne sei il proprietario, lo gestisci e sei responsabile di ogni parte della sua manutenzione.

- Controllo completo: L'attrattiva maggiore qui è il controllo totale e granulare. Se operi in un settore con rigide regole sulla sovranità dei dati o specifici mandati di conformità, avere tutti i tuoi dati e l'hardware sotto il tuo stesso tetto potrebbe essere non negoziabile.

- Costo iniziale elevato: Il rovescio della medaglia è un ingente investimento iniziale. Stai acquistando appliance fisiche e pagando per le licenze software, il che può comportare una spesa in conto capitale significativa.

- Costi di manutenzione: Il tuo team IT è responsabile di tutto: aggiornamenti, patch e gestione del ciclo di vita dell'hardware. Questo richiede competenze specializzate e una parte significativa del loro tempo.

Questo percorso tradizionale può funzionare per una grande azienda con una singola sede, un team di sicurezza ben fornito e il budget per gestire i costi iniziali. Per la maggior parte delle aziende moderne, specialmente quelle che gestiscono più sedi, il costo e la complessità possono diventare rapidamente un ostacolo insormontabile.

NAC basato sul cloud: L'approccio moderno

Un NAC basato sul cloud, solitamente fornito come servizio (SaaS), ribalta completamente la situazione. Invece di dover costruire e mantenere l'infrastruttura, il provider gestisce tutto. Il cervello dell'operazione—il motore delle policy e la console di gestione—risiede interamente nel cloud.

Pensalo come scambiare un ingombrante generatore costruito in casa con un abbonamento alla rete elettrica nazionale. Ottieni energia affidabile e scalabile senza dover mantenere tu stesso la centrale elettrica.

Le soluzioni cloud-native come Purple sono costruite per questa realtà. Eliminano la necessità di controller hardware in loco, il che semplifica radicalmente la gestione. Questo è un punto di svolta per le aziende con molte sedi, come le catene di negozi o i gruppi alberghieri, offrendo loro un unico pannello di controllo per gestire l'accesso alla rete in ogni singola location.

| Funzionalità | NAC On-Premises | NAC basato sul cloud |

|---|---|---|

| Costo iniziale | Alto (acquisto hardware) | Basso (quota di abbonamento) |

| Scalabilità | Limitata dall'hardware | Quasi illimitata |

| Manutenzione | Gestita dall'IT interno | Gestita dal provider |

| Velocità di implementazione | Lenta (da settimane a mesi) | Veloce (da giorni a settimane) |

| Ideale per | Sede singola, esigenze di alto controllo | Aziende agili e multi-sede |

Alcune aziende provano un modello ibrido, puntando al meglio di entrambi i mondi mantenendo l'applicazione delle policy in loco ma gestendola dal cloud. Sebbene possa essere un compromesso praticabile, spesso porta con sé una serie di complessità, costringendoti a gestire due sistemi interconnessi. Per la maggior parte delle aziende, la pura semplicità e agilità di una soluzione interamente cloud è la strada più convincente da percorrere.

Un percorso strategico verso la completa implementazione del NAC

Il pensiero di passare a un nuovo sistema NAC può sembrare un'impresa colossale. La buona notizia è che non deve essere un cambiamento drastico da un giorno all'altro. Un'implementazione graduale è il modo più intelligente per farlo, riducendo al minimo le interruzioni e garantendo una transizione fluida. È un viaggio dalla visibilità al controllo completo e automatizzato.

Ecco un percorso di migrazione collaudato che vediamo funzionare di volta in volta:

- Inizia in modalità Monitor-Only: Il primo passo riguarda l'ascolto. Implementi la soluzione NAC in una modalità "solo monitoraggio" completamente non intrusiva. Rimane silenziosamente sulla tua rete, mappando ogni utente, dispositivo e connessione senza bloccare nulla. Questo ti fornisce un quadro completo e reale della tua rete e una solida base su cui costruire le tue policy di sicurezza.

- Applicazione graduale per gruppi a basso rischio: Una volta che hai quella mappa chiara, puoi iniziare ad applicare le regole. Inizia con un gruppo a basso rischio, come la tua rete Wi-Fi per gli ospiti o un dipartimento specifico che utilizza dispositivi standardizzati. Questa fase è il tuo banco di prova, che ti consente di perfezionare le policy e risolvere eventuali problemi in un ambiente controllato prima di espanderti ulteriormente.

- Espansione al controllo completo su tutta la rete: Con la sicurezza e le informazioni acquisite dalle fasi iniziali, sei pronto per il rollout completo. Ora puoi espandere l'applicazione delle policy all'intera rete. A questo punto, ogni richiesta di accesso—che provenga da un dipendente, un ospite o un sensore IoT—viene automaticamente verificata rispetto alle tue policy di sicurezza. Hai ottenuto un controllo degli accessi di rete completo e automatizzato.

Il Network Access Control in azione nei vari settori

La teoria alla base delle soluzioni di network access control è una cosa, ma il loro vero valore emerge quando le vedi risolvere problemi specifici del mondo reale. Sebbene la tecnologia di base sia la stessa, il modo in cui viene utilizzata può apparire completamente diverso da un'azienda all'altra. Il modo in cui un hotel protegge il Wi-Fi per gli ospiti, ad esempio, è un mondo a parte rispetto a come un ospedale deve proteggere le sue apparecchiature mediche salvavita.

Diamo un'occhiata a come il NAC viene messo all'opera in alcuni settori chiave, trasformando la sicurezza da un'idea astratta in un vantaggio pratico e quotidiano.

Hospitality e Strutture

Per hotel, stadi e centri congressi, offrire un Wi-Fi fluido ma sicuro è una parte enorme dell'esperienza del cliente. La sfida sta nel destreggiarsi tra migliaia di dispositivi sconosciuti degli ospiti, assicurandosi al contempo che non si avvicinino mai alla rete aziendale sicura che gestisce l'attività.

È qui che il NAC dà il meglio di sé. Consente alle strutture di suddividere la propria rete, creando spazi virtuali totalmente separati per ospiti, personale e sistemi di back-office. Per gli ospiti, il Captive Portal è molto più di una semplice schermata di login; è un potente motore di marketing.

Richiedendo una semplice email o un social login, le strutture possono raccogliere preziosi dati di prima parte. Queste informazioni possono poi alimentare offerte personalizzate e campagne di marketing mirate che incoraggiano visite ripetute, il tutto mentre gli ospiti sono tenuti al sicuro e separati dai sistemi operativi critici tramite firewall.

Ambienti Retail

In un ambiente retail, la rete è un alveare di attività costante. Deve supportare tutto, dai sistemi Point-of-Sale (POS) che gestiscono informazioni di pagamento sensibili al personale che utilizza tablet per i controlli dell'inventario. Blindare questo ecosistema diversificato è assolutamente essenziale.

Il NAC applica la micro-segmentazione, costruendo un muro digitale attorno alla rete POS per proteggerla da tutto il resto del traffico. Quindi, se il tablet di un membro del personale o il telefono di un ospite dovesse essere compromesso, la minaccia viene confinata e non può diffondersi ai terminali di pagamento.

Questa forte attenzione alla sicurezza dei dati sta guidando enormi investimenti nel Regno Unito. Il settore commerciale, che include retail e hospitality, guida ora il mercato del controllo degli accessi. È stato valutato a 0,44 miliardi di dollari nel 2024 e si prevede che raggiungerà 0,62 miliardi di dollari entro il 2029, man mano che le aziende raddoppiano gli sforzi per proteggere i propri asset.

Strutture Sanitarie

La posta in gioco per la sicurezza della rete non è mai così alta come nel settore sanitario. Gli ospedali sono una complessa rete di dispositivi connessi, dalle apparecchiature salvavita dell'Internet of Medical Things (IoMT) come pompe di infusione e monitor per pazienti, ai tablet dei medici e al Wi-Fi pubblico per i pazienti.

Una solida soluzione NAC è fondamentale per garantire la sicurezza dei pazienti e soddisfare i rigidi standard normativi. Funziona identificando, profilando e segmentando automaticamente ogni singolo dispositivo che tenta di connettersi.

- Sicurezza IoMT: I dispositivi medici sono recintati nel proprio segmento di rete isolato, dove possono comunicare solo con i sistemi clinici autorizzati. Questo impedisce loro di diventare un bersaglio per i malware che potrebbero muoversi attraverso la rete generale.

- Accesso basato sui ruoli: Medici, infermieri e personale amministrativo ricevono tutti diversi livelli di accesso in base al loro lavoro. Un medico potrebbe aver bisogno di accedere alle cartelle cliniche dei pazienti dal proprio tablet, mentre il dispositivo di un facility manager è limitato esclusivamente alla rete di gestione dell'edificio.

- Isolamento di pazienti e visitatori: Gli ospiti che utilizzano il Wi-Fi pubblico sono tenuti completamente separati da tutto il traffico clinico e operativo, proteggendo i dati sensibili dei pazienti da qualsiasi potenziale esposizione.

Per qualsiasi settore con regole rigide, come quello sanitario, soddisfare i mandati di sicurezza dei dati e di controllo degli accessi è una priorità assoluta. Affrontare i requisiti IT per la conformità HIPAA è spesso ciò che dà il via al passaggio a una strategia di controllo di rete più avanzata. Per uno sguardo al mondo reale su questo tema, dai un'occhiata al nostro caso di studio https://www.purple.ai/case-studies/sarasota-memorial-hospital .

Edilizia Residenziale e Alloggi per Studenti

Negli edifici multi-tenant come gli alloggi per studenti o le proprietà build-to-rent, i residenti si aspettano un'esperienza internet che li faccia sentire proprio come a casa: privata, sicura e semplice. Ma dare a centinaia di persone l'accesso a un'unica rete condivisa è un enorme grattacapo per la sicurezza.

Le moderne soluzioni di network access control hanno una soluzione intelligente per questo: le Individual Pre-Shared Key ( iPSK ). Ogni residente riceve la propria password Wi-Fi univoca, che connette tutti i suoi dispositivi a una "bolla" di rete personale e privata. Questo offre loro la solida sicurezza di una rete di livello enterprise con la semplicità d'uso di una configurazione domestica, impedendo che i loro dispositivi siano mai visibili ai vicini.

Quando le organizzazioni iniziano a esaminare il network access control, emergono sempre alcune domande comuni e molto pratiche. Ottenere risposte chiare e dirette è la chiave per sentirsi sicuri e costruire una strategia che funzioni davvero per la tua azienda.

Affrontiamo alcune delle domande più frequenti che i leader IT e gli amministratori di rete si pongono quando stanno valutando una nuova piattaforma NAC.

In che modo il NAC è diverso da un Firewall?

Questa è senza dubbio una delle domande più comuni, ed è una distinzione davvero importante da fare.

Pensa a un firewall come alla sicurezza sul perimetro del tuo edificio. Controlla tutto ciò che proviene dal mondo esterno (Internet) ed è eccezionale nel fermare le minacce esterne prima ancora che arrivino alla tua porta d'ingresso.

Una soluzione NAC, d'altra parte, è come la guardia di sicurezza all'interno del tuo edificio. Una volta che qualcuno ha superato l'ingresso principale, la guardia controlla chi è e cosa sta cercando di fare. Il NAC esamina ogni utente e dispositivo dopo che si sono connessi, controllando in quali stanze (o segmenti di rete) sono autorizzati a entrare. È focalizzato sulle minacce interne e sull'impedire a un intruso di muoversi liberamente: un punto cieco per la maggior parte dei firewall. Hai davvero bisogno di entrambi per una forte postura di sicurezza.

Come si integra il NAC con altri strumenti di sicurezza?

Una moderna soluzione di network access control non dovrebbe operare in un silo. Infatti, il suo vero potere deriva dall'agire come un hub di applicazione centrale che rende i tuoi strumenti di sicurezza esistenti ancora migliori. Un buon NAC dovrebbe integrarsi perfettamente con:

- Identity Provider (IdP): Strumenti come Entra ID o Okta diventano l'"unica fonte di verità" per stabilire chi sia un utente. La piattaforma NAC utilizza quindi queste informazioni per applicare automaticamente le giuste policy di accesso in base al suo ruolo.

- Endpoint Protection (EDR): Prima di concedere l'accesso, il NAC può verificare con un agente EDR su un dispositivo per confermarne lo stato di salute. L'antivirus è aggiornato? Le patch di sicurezza sono installate? Questo garantisce che i dispositivi soddisfino i tuoi standard di sicurezza prima che possano connettersi.

- Security Information and Event Management (SIEM): Il NAC invia una miniera d'oro di dati contestuali (chi, cosa, dove e quando) al tuo SIEM. Questo migliora drasticamente la tua capacità di individuare le minacce e rispondere agli incidenti perché hai un quadro molto più chiaro di ciò che sta accadendo sulla tua rete.

Il NAC non aggiunge semplicemente un altro livello di sicurezza; moltiplica l'efficacia degli strumenti che già possiedi fornendo l'anello mancante tra l'identità dell'utente, lo stato di salute del dispositivo e l'applicazione delle policy di rete.

Come possiamo giustificare l'investimento?

Quando si tratta di giustificare il costo, tutto si riduce a due cose: ridurre i rischi e aumentare l'efficienza operativa.

Il costo medio di una violazione dei dati è in continuo aumento e un singolo incidente causato da un laptop non protetto o da un dispositivo ospite compromesso può essere finanziariamente devastante. Il NAC affronta direttamente questo rischio bloccando gli accessi non autorizzati prima che possano causare danni.

Oltre a ciò, pensa al tempo che il tuo team IT dedica alle attività manuali. Un NAC basato sul cloud automatizza operazioni come l'onboarding di nuovi dispositivi, la gestione dell'accesso degli ospiti e l'applicazione delle policy di sicurezza. Questo libera il tuo team dal lavoro manuale e ripetitivo, in modo che possa concentrarsi su progetti che fanno davvero progredire l'azienda.

Pronto a sostituire le password obsolete con un networking fluido, sicuro e basato sull'identità? Scopri come Purple offre un accesso Zero Trust per ospiti, personale e ambienti multi-tenant integrandosi con la tua infrastruttura di rete esistente. Esplora la piattaforma Purple .