Come Raccogliere Dati di Prima Parte Tramite WiFi

Questa guida autorevole fornisce ai leader IT e agli operatori di sedi un progetto tecnico per trasformare l'infrastruttura WiFi per ospiti in un motore conforme e ad alto rendimento per la raccolta di dati di prima parte. Copre l'architettura del captive portal, l'ottimizzazione della splash page, l'integrazione CRM e le strategie per massimizzare la resa dei dati mantenendo la conformità GDPR. Progettata per IT manager, architetti di rete e CTO in ambienti di ospitalità, vendita al dettaglio e settore pubblico.

🎧 Ascolta questa guida

Visualizza trascrizione

- Riepilogo Esecutivo

- Approfondimento Tecnico: Architettura e Standard

- Il Captive Portal e il Flusso di Autenticazione

- Meccanismi e Protocolli di Raccolta Dati

- Standard di Sicurezza e Conformità

- Guida all'Implementazione: Dal Deployment all'Integrazione

- Fase 1: Configurazione della Rete e Impostazione del Walled Garden

- Fase 2: Progettazione e Ottimizzazione della Splash Page

- Fase 3: Integrazione con CRM e Marketing Automation

- Best Practice per Massimizzare la Raccolta Dati

- Risoluzione dei Problemi e Mitigazione dei Rischi

- Captive Portal Non Visualizzato

- Bassi Tassi di Acquisizione Dati

- Randomizzazione dell'Indirizzo MAC

- ROI e Impatto sul Business

- Efficienza del Marketing e Generazione di Entrate

- Intelligenza Operativa

- Migliorare l'esperienza del cliente

Riepilogo Esecutivo

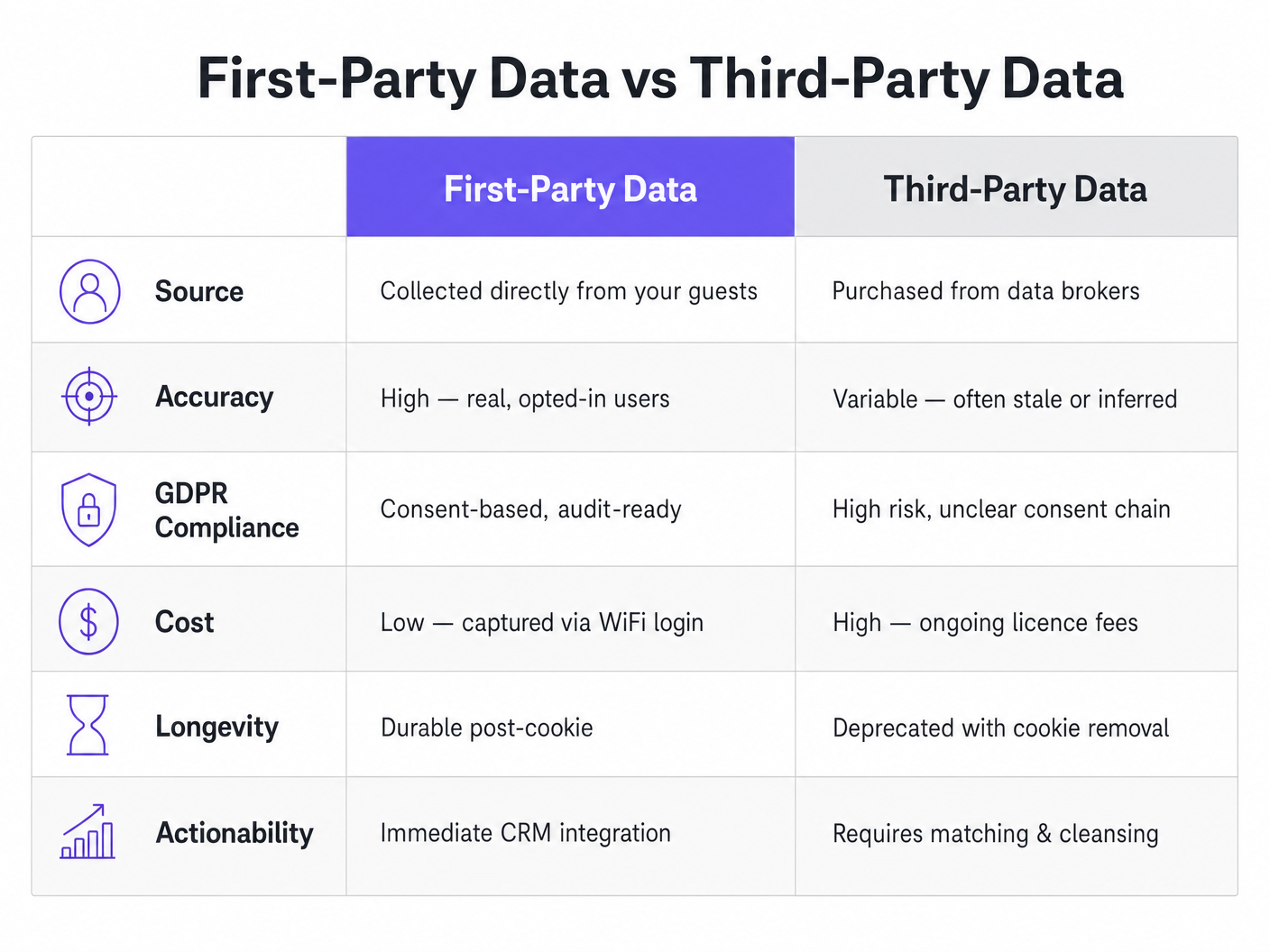

Per le moderne sedi fisiche — dalla vendita al dettaglio di strada agli aeroporti internazionali, fino ai grandi gruppi di ospitalità — il WiFi per gli ospiti non è più semplicemente un centro di costo o un servizio di base. Se architettato correttamente, è il motore più efficiente per la raccolta di dati di prima parte disponibile per le operazioni fisiche. In un'era definita dalla deprecazione dei cookie di terze parti e da rigorose normative sulla privacy come GDPR e CCPA, acquisire dati diretti e acconsentiti dei clienti è un imperativo strategico.

Questa guida fornisce un progetto tecnico completo per i leader IT, gli architetti di rete e i direttori delle operazioni delle sedi. Dettaglia come trasformare l'infrastruttura wireless esistente in una piattaforma di acquisizione dati sicura, conforme e ad alto rendimento utilizzando soluzioni Guest WiFi . Esploreremo l'architettura tecnica necessaria per acquisire questi dati, l'implementazione di captive portal per un'autenticazione senza interruzioni e i percorsi di integrazione necessari per convogliare dati puliti e utilizzabili direttamente nei vostri CRM e piattaforme di automazione del marketing. Implementando le strategie qui delineate, le organizzazioni possono ottenere un ROI significativo attraverso una migliore intelligenza sui clienti, marketing mirato ed efficienza operativa, mantenendo al contempo solide posizioni di sicurezza e conformità.

Approfondimento Tecnico: Architettura e Standard

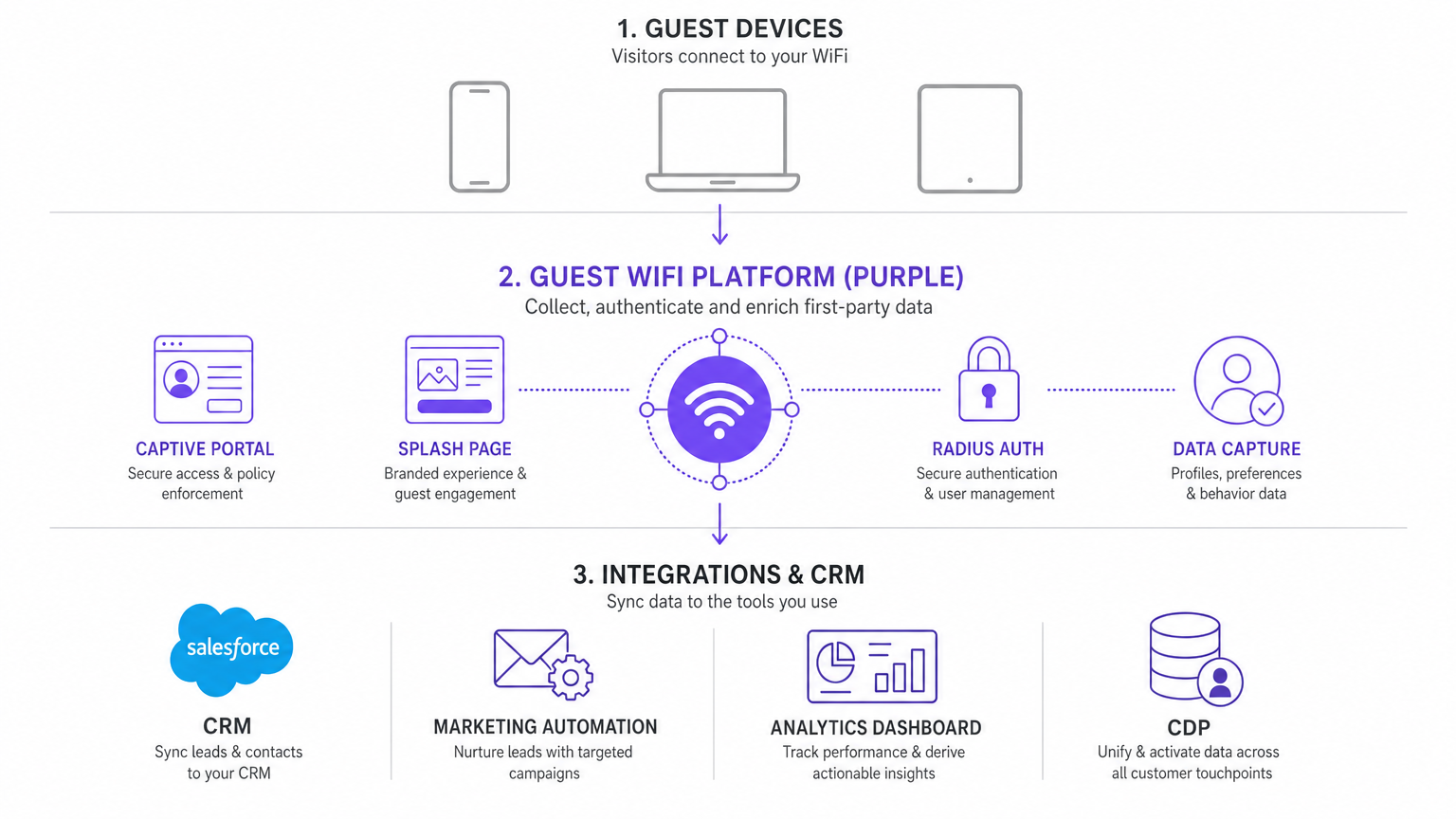

La base di un'efficace raccolta di dati di prima parte tramite WiFi risiede in un'architettura tecnica robusta, sicura e ben integrata. Questa sezione decostruisce i componenti principali e gli standard di settore che regolano queste implementazioni.

Il Captive Portal e il Flusso di Autenticazione

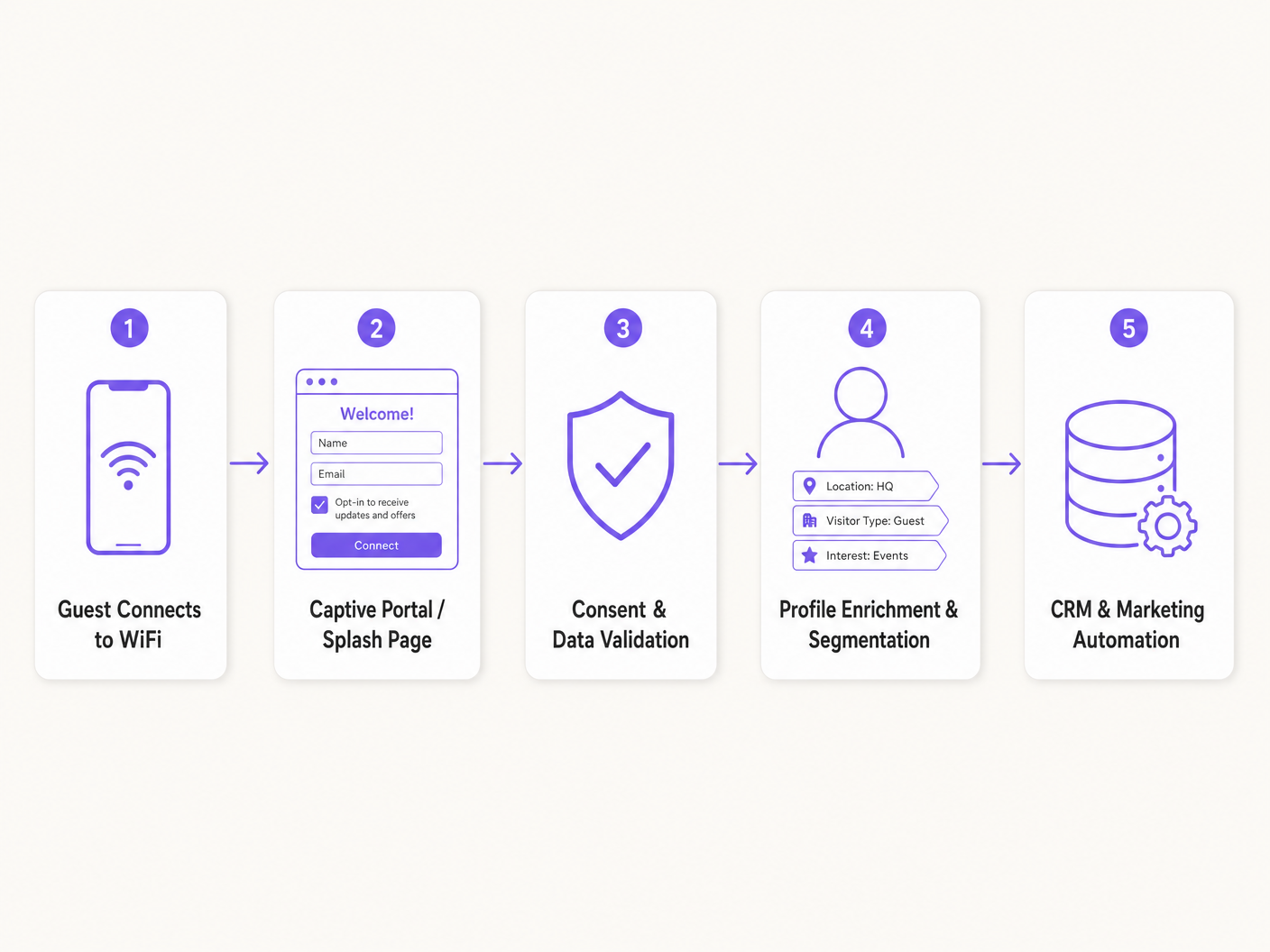

Il meccanismo primario per l'acquisizione dei dati è il captive portal — una pagina web che intercetta le richieste HTTP/HTTPS da dispositivi non autenticati e le reindirizza a una pagina di login o splash. Questa intercettazione è tipicamente gestita dal Wireless LAN Controller (WLC) o dall'access point (AP) stesso, agendo come un walled garden.

Quando un dispositivo ospite si associa al Service Set Identifier (SSID), riceve un indirizzo IP tramite DHCP. Al tentativo di accedere a internet, l'infrastruttura di rete intercetta il traffico e presenta il captive portal. È qui che avviene lo scambio di valore: accesso a internet in cambio di dati utente e consenso.

L'autenticazione è generalmente gestita tramite RADIUS (Remote Authentication Dial-In User Service). Il captive portal comunica con un server RADIUS, che autentica le credenziali dell'utente (ad esempio, indirizzo email, token di social media) e autorizza l'accesso. Il server RADIUS invia quindi un messaggio Access-Accept al WLC/AP, insieme ad attributi come limiti di sessione o restrizioni di larghezza di banda, consentendo al dispositivo di bypassare il walled garden.

Meccanismi e Protocolli di Raccolta Dati

Le moderne piattaforme WiFi Analytics impiegano diversi metodi per raccogliere dati:

Acquisizione Esplicita dei Dati: Si tratta di dati forniti attivamente dall'utente tramite il modulo della splash page. Tipicamente include Informazioni di Identificazione Personale (PII) come nome, indirizzo email, numero di telefono e dettagli demografici.

Acquisizione Implicita dei Dati (Analisi dei Dispositivi): Questo comporta la raccolta di metadati dal dispositivo ospite, come l'indirizzo MAC, il tipo di dispositivo, il sistema operativo e le informazioni sul browser. Sebbene gli indirizzi MAC siano sempre più soggetti a randomizzazione (ad esempio, iOS 14+ Private Wi-Fi Addresses), rimangono utili per la gestione della sessione all'interno di una singola visita.

Analisi della Posizione e della Presenza: Analizzando i dati Received Signal Strength Indicator (RSSI) da più AP, il sistema può triangolare la posizione del dispositivo. Ciò consente la raccolta del tempo di permanenza, dei modelli di afflusso e delle analisi basate su zone, fornendo ricchi dati comportamentali senza richiedere un input attivo dell'utente. Per implementazioni più avanzate, si consiglia di esplorare la Indoor Positioning System: UWB, BLE, & WiFi Guide .

Standard di Sicurezza e Conformità

La raccolta dei dati deve aderire a rigorosi standard di sicurezza e privacy per mitigare i rischi e garantire la conformità.

Conformità GDPR e CCPA: Il captive portal deve presentare meccanismi di opt-in chiari e inequivocabili per le comunicazioni di marketing. Il consenso deve essere granulare, consentendo agli utenti di accettare i termini di servizio senza necessariamente optare per il marketing. La piattaforma deve anche supportare le richieste di accesso ai dati da parte dell'interessato (DSARs) e il diritto all'oblio.

Crittografia dei Dati: Tutti i dati trasmessi tra il dispositivo ospite, il captive portal e i database backend devono essere crittografati utilizzando TLS 1.2 o superiore. I dati a riposo devono essere crittografati utilizzando algoritmi standard di settore (ad esempio, AES-256).

PCI DSS: Se il captive portal elabora pagamenti (ad esempio, per WiFi a livelli premium), l'architettura deve essere conforme allo standard Payment Card Industry Data Security Standard per garantire la gestione sicura delle informazioni delle carte di pagamento.

Guida all'Implementazione: Dal Deployment all'Integrazione

L'implementazione di una strategia di raccolta dati di prima parte richiede un approccio sistematico, che va dalla configurazione della rete all'integrazione senza soluzione di continuità con i sistemi aziendali.

Fase 1: Configurazione della Rete e Impostazione del Walled Garden

Il primo passo è configurare l'infrastruttura di rete per supportare il captive portal. Ciò comporta la definizione dell'SSID ospite e la configurazione del Walled Garden — un elenco di indirizzi IP o domini a cui gli utenti non autenticati possono accedere. Questo è cruciale per consentire ai dispositivi di caricare il risorse del Captive Portal (ad es. immagini, CSS) e per raggiungere provider di autenticazione esterni (ad es. Facebook, Google) prima che venga concesso l'accesso completo a Internet.

Consigli pratici: Assicurati che il Walled Garden includa i domini necessari per i metodi di autenticazione scelti e qualsiasi CDN che ospita le risorse della tua splash page. La mancata osservanza di ciò comporterà un'esperienza utente interrotta e un flusso di autenticazione fallito.

Fase 2: Progettazione e Ottimizzazione della Splash Page

La splash page è il punto di conversione critico. Il suo design influisce direttamente sul tasso di acquisizione dei dati.

Onboarding senza attriti: Riduci al minimo assoluto i campi del modulo. Chiedi solo i dati di cui hai realmente bisogno (ad es. indirizzo email e nome). I moduli lunghi causano alti tassi di abbandono.

Profilazione progressiva: Invece di chiedere tutte le informazioni in anticipo, utilizza la profilazione progressiva. Chiedi un indirizzo email alla prima visita e, nelle visite successive, richiedi dettagli aggiuntivi come la data di nascita o gli interessi.

Ottimizzazione mobile: La stragrande maggioranza delle connessioni WiFi ospiti viene avviata da dispositivi mobili. La splash page deve essere completamente responsive e caricarsi rapidamente anche con connessioni iniziali potenzialmente lente.

Fase 3: Integrazione con CRM e Marketing Automation

I dati raccolti sono preziosi solo se sono utilizzabili. L'integrazione della piattaforma WiFi per ospiti con il tuo CRM (ad es. Salesforce, HubSpot) e gli strumenti di marketing automation è essenziale. Questa integrazione è tipicamente realizzata tramite REST API o Webhook. Quando un utente si autentica, un Webhook può attivare un trasferimento immediato dei dati al CRM, creando un nuovo record di contatto o aggiornandone uno esistente.

Mappatura dei dati: Mappa attentamente i campi dal Captive Portal ai campi corrispondenti nel tuo CRM. Assicurati che i tipi di dati siano allineati e che i flag di consenso siano sincronizzati accuratamente.

Segmentazione: Utilizza i dati raccolti (ad es. località visitata, frequenza delle visite, informazioni demografiche) per segmentare il tuo pubblico all'interno del CRM. Ciò consente campagne di marketing altamente mirate e pertinenti. Per applicazioni specifiche del settore, consulta le nostre guide su Retail , Healthcare , Hospitality e Transport .

Best Practice per Massimizzare la Raccolta Dati

Per massimizzare il volume e la qualità dei dati di prima parte raccolti, considera le seguenti best practice.

Offri uno Scambio di Valore Chiaro: Gli ospiti sono più propensi a fornire i loro dati se percepiscono un valore in cambio. Questo potrebbe essere l'accesso a Internet ad alta velocità, sconti esclusivi o l'accesso a un programma fedeltà.

Sfrutta l'Autenticazione Sociale: Offrire opzioni di social login (ad es. Google, Facebook, Apple) riduce l'attrito e spesso produce dati più accurati, poiché gli utenti sono meno propensi a inserire indirizzi email falsi quando si autenticano tramite un account fidato esistente.

Implementa la Ri-autenticazione Senza Interruzioni: Utilizza l'autenticazione basata su token per riconoscere gli ospiti di ritorno e connetterli automaticamente, migliorando l'esperienza utente pur registrando i dati delle loro visite.

Localizza l'Esperienza: Per implementazioni multinazionali, assicurati che il Captive Portal rilevi automaticamente la lingua dell'utente e presenti la splash page di conseguenza. Ciò migliora significativamente i tassi di conversione. Ad esempio, puoi consultare le nostre guide in spagnolo e tedesco: Cómo utilizar WiFi Analytics para mejorar la experiencia del cliente e Wie man WiFi Analytics nutzt, um die Kundenerfahrung zu verbessern .

Risoluzione dei Problemi e Mitigazione dei Rischi

Anche con un'attenta pianificazione, le implementazioni possono incontrare problemi. Ecco le modalità di errore più comuni e le loro strategie di mitigazione.

Captive Portal Non Visualizzato

Questo è il problema più frequente. Spesso è causato da configurazioni errate del Walled Garden o da errori di risoluzione DNS. Mitigazione: Verifica le voci del Walled Garden. Assicurati che il server DNS assegnato tramite DHCP sia raggiungibile e funzioni correttamente. Controlla che l'AP/WLC possa comunicare con il server del Captive Portal sulle porte richieste (tipicamente 80 e 443).

Bassi Tassi di Acquisizione Dati

Se il Captive Portal viene visualizzato ma gli utenti non si autenticano, l'attrito è troppo elevato. Mitigazione: Rivedi il design della splash page. Ci sono troppi campi? La proposta di valore non è chiara? Esegui A/B test su diversi design e metodi di autenticazione per ottimizzare il tasso di conversione.

Randomizzazione dell'Indirizzo MAC

L'introduzione della randomizzazione dell'indirizzo MAC nei moderni sistemi operativi mobili complica il tracciamento dei dispositivi su più visite. Mitigazione: Sposta l'attenzione dal tracciamento basato sul dispositivo al tracciamento basato sull'identità. Incoraggia gli utenti ad autenticarsi tramite email o social login e utilizza questi identificatori persistenti (ad es. un hash email) per tracciare il comportamento tra le sessioni, piuttosto che affidarti esclusivamente all'indirizzo MAC.

ROI e Impatto sul Business

Efficienza del Marketing e Generazione di Entrate

Costruendo un solido database di dati di prima parte, le organizzazioni possono ridurre significativamente la loro dipendenza da costosi dati di terze parti e reti pubblicitarie. Le campagne email o SMS mirate basate sulla cronologia delle visite verificate e sui dati demografici superano costantemente le campagne broadcast generiche. Ad esempio, una catena di vendita al dettaglio può attivare un'offerta promozionale a un cliente che ha soggiornato in un reparto specifico per oltre dieci minuti, stimolando una conversione immediata.

Intelligenza Operativa

Oltre al marketing, i dati raccolti forniscono un'intelligenza operativa critica. Heatmap e analisi del flusso di visitatoriconsentire agli operatori delle sedi di ottimizzare i livelli di personale in base ai picchi di traffico, migliorare la disposizione dei negozi per ridurre i colli di bottiglia e misurare l'impatto delle esposizioni di marketing fisiche.

Migliorare l'esperienza del cliente

In definitiva, l'obiettivo è utilizzare questi dati per migliorare l'esperienza del cliente. Riconoscere i clienti fedeli che ritornano, comprendere le loro preferenze e fornire una connessione sicura e senza interruzioni crea affinità con il marchio e favorisce le visite ripetute. Man mano che il settore si evolve, l'integrazione di queste capacità con iniziative IoT più ampie diventerà sempre più importante. Per una prospettiva più ampia, consulta la nostra Architettura dell'Internet delle Cose: Una Guida Completa ed esplora le tendenze emergenti come Wi Fi in Auto: La Guida Completa per le Aziende 2026 .

Termini chiave e definizioni

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before full internet access is granted. It acts as the primary interface for the data collection value exchange.

This is the primary user interface for data collection and the point where the value exchange occurs between the venue and the guest.

Walled Garden

A restricted network environment that allows access only to specific, pre-approved websites or IP addresses prior to full authentication.

Crucial for allowing devices to load the splash page assets and communicate with social login providers (like Google or Facebook) before the user has internet access.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service.

The backend engine that validates user credentials collected on the splash page and instructs the network controller to grant or deny internet access.

Progressive Profiling

The practice of collecting user information gradually over multiple interactions, rather than requesting a large amount of data upfront at the initial login.

Used to reduce friction on the initial WiFi login while still building a comprehensive customer profile over time through repeat visits.

First-Party Data

Information a company collects directly from its customers and owns entirely, typically gathered through direct interactions such as WiFi login, purchases, or loyalty programme enrolment.

Highly valuable, accurate, and compliant data that forms the foundation of modern targeted marketing, contrasting with purchased third-party data which is increasingly restricted.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) where a device uses a temporary, randomised MAC address when scanning for or connecting to networks.

IT teams must understand this to realise why tracking unique visitors based solely on hardware MAC addresses is no longer reliable for cross-session analytics.

RSSI (Received Signal Strength Indicator)

A measurement of the power level present in a received radio signal, expressed in decibels relative to a milliwatt (dBm).

Used by WiFi analytics platforms to estimate the distance between a guest device and multiple access points, enabling location triangulation and footfall tracking.

Webhook

An HTTP callback mechanism that allows a web application to send real-time data to another application as soon as a specific event occurs.

The mechanism used to push data from the WiFi platform to a CRM or marketing automation tool in real-time as soon as a guest authenticates, enabling event-driven marketing workflows.

SSID (Service Set Identifier)

The name assigned to a wireless network, used by devices to identify and connect to a specific WiFi network.

Venues typically configure a dedicated guest SSID separate from their corporate network to isolate guest traffic and apply captive portal policies.

Casi di studio

A 200-room hotel needs to increase its direct marketing database but is currently seeing a 60% drop-off rate on its guest WiFi splash page, which asks for Name, Email, Phone Number, Date of Birth, and Room Number.

The IT team should implement a Progressive Profiling strategy. The initial splash page should be simplified to ask only for Email Address and a mandatory Terms of Service checkbox, with an optional Marketing Opt-in. On subsequent visits (recognised via a persistent token), the portal can prompt for one additional piece of information — such as Date of Birth for birthday offers — before granting access. This reduces the initial barrier to entry while building a richer profile over time.

A large retail chain wants to trigger real-time, in-store promotional emails to customers when they enter specific departments, but their current WiFi data is siloed and only exported manually once a week.

The network architecture must be updated to utilise Webhooks. When a guest authenticates on the WiFi and their device is located in a specific zone (determined by AP triangulation using RSSI data), the WiFi platform triggers a Webhook containing the user's ID and location data. This Webhook is received by the marketing automation platform, which immediately evaluates the data against campaign rules and dispatches the targeted email or push notification.

Analisi degli scenari

Q1. Your marketing team wants to implement a splash page that requires users to log in using their Google account to capture rich demographic data. What network configuration is absolutely necessary for this to work, and what will happen if it is not in place?

💡 Suggerimento:Consider how the device communicates with Google's authentication servers before it has full internet access.

Mostra l'approccio consigliato

You must configure the Walled Garden on the Wireless LAN Controller or Access Point to include the specific IP addresses and domains required by Google's OAuth authentication API (e.g., accounts.google.com, oauth2.googleapis.com). If the device cannot reach Google's servers while in the pre-authenticated state, the OAuth flow will fail silently or display an error, and the user will be unable to log in. This is the single most common cause of failed social login deployments.

Q2. A venue is seeing a high number of 'unique visitors' in their analytics dashboard, but the actual footfall in the physical location is significantly lower. What technical factor is most likely causing this discrepancy, and how should it be addressed?

💡 Suggerimento:Think about how modern mobile operating systems handle network probing to protect user privacy.

Mostra l'approccio consigliato

This is most likely caused by MAC address randomisation. Modern iOS and Android devices frequently change their MAC addresses when scanning for networks. If the analytics platform relies solely on MAC addresses to identify unique devices, a single device randomising its MAC address across multiple scans will be counted as multiple unique visitors. The solution is to rely on authenticated sessions — specifically, the persistent user identifier (e.g., email address or hashed email) — for accurate unique visitor counts, rather than hardware MAC addresses.

Q3. You need to ensure that customer data captured via the guest WiFi is immediately available in your Salesforce CRM to trigger a welcome email within 30 seconds of a guest connecting. Which integration method is most appropriate, and why is a nightly batch export insufficient?

💡 Suggerimento:Consider the difference between scheduled data synchronisation and event-driven architecture.

Mostra l'approccio consigliato

The most appropriate method is using Webhooks configured on the WiFi platform to trigger on the authentication event. A Webhook sends an HTTP POST request with the user's data payload directly to the Salesforce API the moment authentication succeeds, achieving near-real-time data transfer. A nightly batch export is insufficient because it introduces a latency of up to 24 hours, making it impossible to trigger timely, contextually relevant communications like a welcome email or an in-venue offer.