Comment collecter des données de première partie via le WiFi

Ce guide faisant autorité fournit aux leaders informatiques et aux opérateurs de sites un plan technique pour transformer l'infrastructure WiFi invité en un moteur de collecte de données de première partie conforme et à haut rendement. Il couvre l'architecture du Captive Portal, l'optimisation des pages de connexion, l'intégration CRM et les stratégies pour maximiser le rendement des données tout en maintenant la conformité GDPR. Conçu pour les responsables informatiques, les architectes réseau et les CTO des secteurs de l'hôtellerie, du commerce de détail et des environnements du secteur public.

🎧 Écouter ce guide

Voir la transcription

- Résumé Exécutif

- Approfondissement Technique : Architecture et Normes

- Le Captive Portal et le Flux d'Authentification

- Mécanismes et Protocoles de Collecte de Données

- Normes de Sécurité et de Conformité

- Guide d'Implémentation : Du Déploiement à l'Intégration

- Étape 1 : Configuration Réseau et Mise en Place du Jardin Clos

- Étape 2 : Conception et optimisation de la page de démarrage

- Étape 3 : Intégration CRM et automatisation du marketing

- Bonnes pratiques pour maximiser le rendement des données

- Dépannage et atténuation des risques

- Le Captive Portal ne s'affiche pas

- Faibles taux de capture de données

- Randomisation de l'adresse MAC

- ROI et impact commercial

- Efficacité marketing et génération de revenus

- Intelligence opérationnelle

- Améliorer l'expérience client

Résumé Exécutif

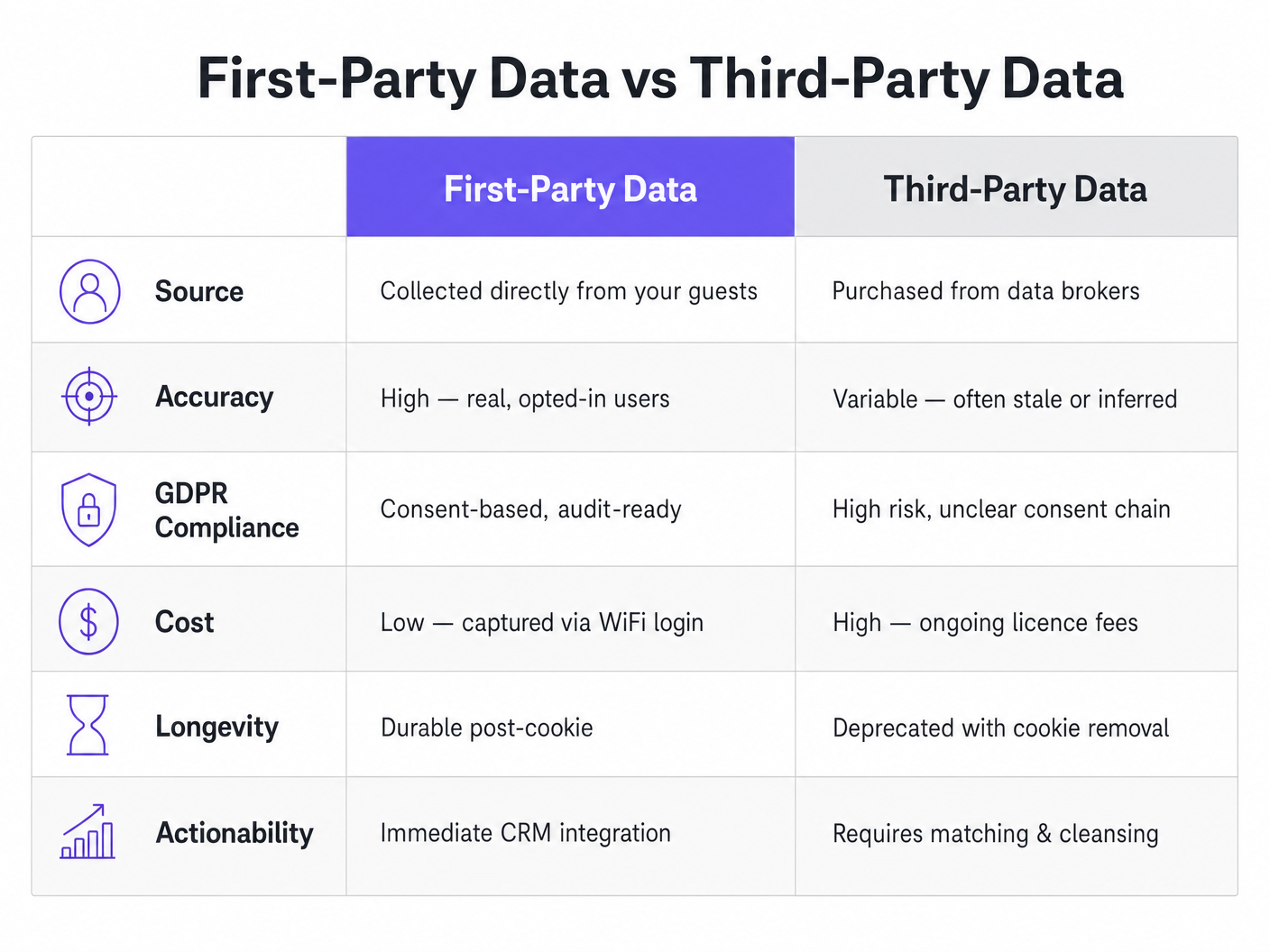

Pour les lieux physiques modernes — des commerces de rue et aéroports internationaux aux vastes groupes hôteliers — le WiFi invité n'est plus seulement un centre de coûts ou un service de base. Lorsqu'il est correctement architecturé, c'est le moteur le plus efficace pour la collecte de données de première partie disponible pour les opérations physiques. À une époque définie par la dépréciation des cookies tiers et des réglementations strictes en matière de confidentialité comme le GDPR et le CCPA, l'acquisition de données clients directes et consenties est un impératif stratégique.

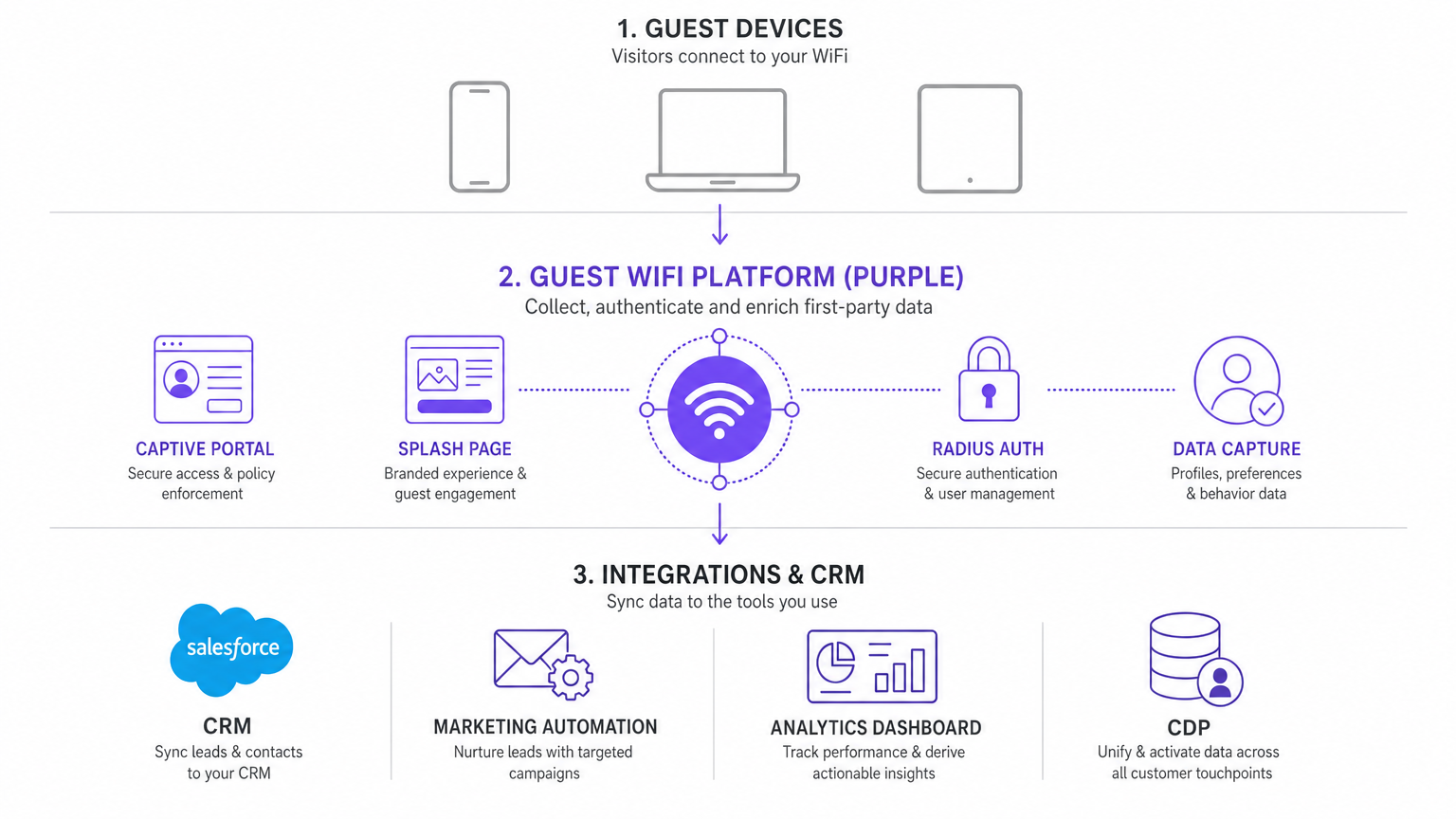

Ce guide fournit un plan technique complet pour les leaders informatiques, les architectes réseau et les directeurs des opérations de sites. Il détaille comment transformer l'infrastructure sans fil existante en une plateforme de capture de données sécurisée, conforme et à haut rendement à l'aide de solutions de Guest WiFi . Nous explorerons l'architecture technique requise pour capturer ces données, le déploiement de Captive Portals pour une authentification transparente, et les voies d'intégration nécessaires pour acheminer des données propres et exploitables directement vers votre CRM et vos plateformes d'automatisation marketing. En mettant en œuvre les stratégies décrites ici, les organisations peuvent réaliser un retour sur investissement significatif grâce à une intelligence client améliorée, un marketing ciblé et une efficacité opérationnelle, tout en maintenant des postures de sécurité et de conformité robustes.

Approfondissement Technique : Architecture et Normes

Le fondement d'une collecte efficace de données de première partie via le WiFi réside dans une architecture technique robuste, sécurisée et bien intégrée. Cette section déconstruit les composants essentiels et les normes de l'industrie qui régissent ces déploiements.

Le Captive Portal et le Flux d'Authentification

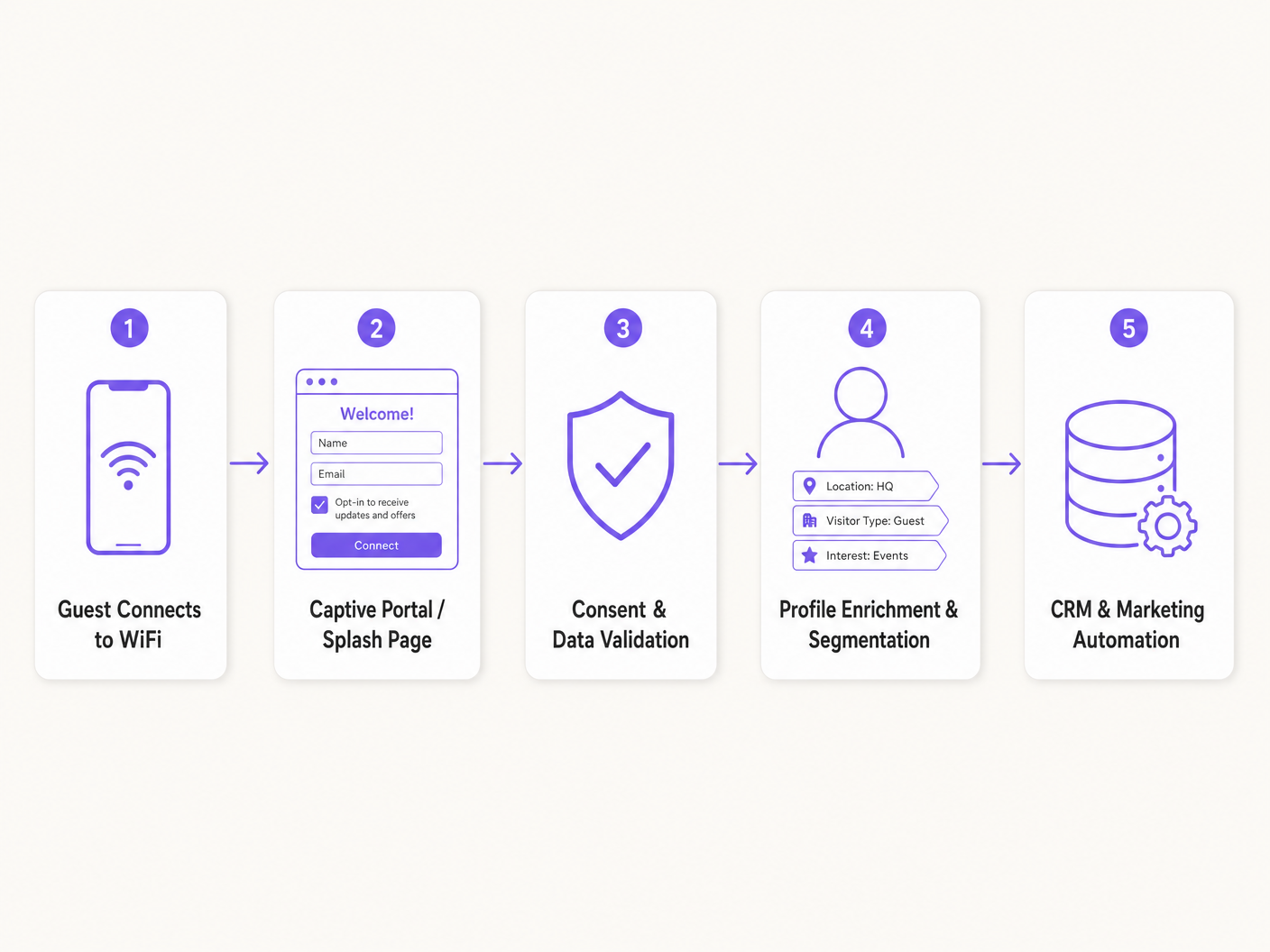

Le mécanisme principal de capture de données est le Captive Portal — une page web qui intercepte les requêtes HTTP/HTTPS des appareils non authentifiés et les redirige vers une page de connexion ou d'accueil. Cette interception est généralement gérée par le Wireless LAN Controller (WLC) ou le point d'accès (AP) lui-même, agissant comme un jardin clos.

Lorsqu'un appareil invité s'associe au Service Set Identifier (SSID), il reçoit une adresse IP via DHCP. En tentant d'accéder à internet, l'infrastructure réseau intercepte le trafic et présente le Captive Portal. C'est là que l'échange de valeur se produit : l'accès à internet en échange des données et du consentement de l'utilisateur.

L'authentification est généralement gérée via RADIUS (Remote Authentication Dial-In User Service). Le Captive Portal communique avec un serveur RADIUS, qui authentifie les identifiants de l'utilisateur (par exemple, adresse e-mail, jeton de réseau social) et autorise l'accès. Le serveur RADIUS envoie ensuite un message Access-Accept au WLC/AP, ainsi que des attributs tels que les limites de session ou les restrictions de bande passante, permettant à l'appareil de contourner le jardin clos.

Mécanismes et Protocoles de Collecte de Données

Les plateformes modernes de WiFi Analytics emploient plusieurs méthodes pour collecter des données :

Capture de Données Explicite : Il s'agit de données activement fournies par l'utilisateur via le formulaire de la page d'accueil. Cela inclut généralement des informations personnellement identifiables (PII) telles que le nom, l'adresse e-mail, le numéro de téléphone et les détails démographiques.

Capture de Données Implicite (Analyse des Appareils) : Cela implique la collecte de métadonnées de l'appareil invité, telles que l'adresse MAC, le type d'appareil, le système d'exploitation et les informations du navigateur. Bien que les adresses MAC soient de plus en plus sujettes à la randomisation (par exemple, adresses Wi-Fi privées iOS 14+), elles restent utiles pour la gestion de session au cours d'une seule visite.

Analyse de Localisation et de Présence : En analysant les données de l'indicateur de force du signal reçu (RSSI) de plusieurs AP, le système peut trianguler la localisation de l'appareil. Cela permet la collecte du temps de présence, des schémas de fréquentation et des analyses par zone, fournissant des données comportementales riches sans nécessiter d'entrée active de l'utilisateur. Pour des implémentations plus avancées, envisagez d'explorer le Indoor Positioning System: UWB, BLE, & WiFi Guide .

Normes de Sécurité et de Conformité

La collecte de données doit adhérer à des normes strictes de sécurité et de confidentialité pour atténuer les risques et assurer la conformité.

Conformité GDPR et CCPA : Le Captive Portal doit présenter des mécanismes d'opt-in clairs et non ambigus pour les communications marketing. Le consentement doit être granulaire, permettant aux utilisateurs d'accepter les conditions de service sans nécessairement opter pour le marketing. La plateforme doit également prendre en charge les demandes d'accès des personnes concernées (DSARs) et le droit à l'oubli.

Chiffrement des Données : Toutes les données transmises entre l'appareil invité, le Captive Portal et les bases de données backend doivent être chiffrées à l'aide de TLS 1.2 ou supérieur. Les données au repos doivent être chiffrées à l'aide d'algorithmes standard de l'industrie (par exemple, AES-256).

PCI DSS : Si le Captive Portal traite des paiements (par exemple, pour un WiFi premium à plusieurs niveaux), l'architecture doit être conforme à la norme de sécurité des données de l'industrie des cartes de paiement (PCI DSS) pour garantir le traitement sécurisé des informations de carte de paiement.

Guide d'Implémentation : Du Déploiement à l'Intégration

Le déploiement d'une stratégie de collecte de données de première partie nécessite une approche systématique, allant de la configuration réseau à l'intégration transparente avec les systèmes d'entreprise.

Étape 1 : Configuration Réseau et Mise en Place du Jardin Clos

La première étape consiste à configurer l'infrastructure réseau pour prendre en charge le Captive Portal. Cela implique de définir le SSID invité et de configurer le Jardin Clos — une liste d'adresses IP ou de domaines auxquels les utilisateurs non authentifiés peuvent accéder. Ceci est crucial pour permettre aux appareils de charger le les ressources du Captive Portal (par exemple, images, CSS) et pour atteindre les fournisseurs d'authentification externes (par exemple, Facebook, Google) avant que l'accès complet à Internet ne soit accordé.

Conseil pratique : Assurez-vous que le Walled Garden inclut les domaines nécessaires pour vos méthodes d'authentification choisies et tout CDN hébergeant les ressources de votre page de démarrage. Ne pas le faire entraînera une expérience utilisateur dégradée et un échec du flux d'authentification.

Étape 2 : Conception et optimisation de la page de démarrage

La page de démarrage est le point de conversion critique. Sa conception a un impact direct sur le taux de capture de données.

Intégration sans friction : Réduisez les champs du formulaire au strict minimum. Ne demandez que les données dont vous avez réellement besoin (par exemple, adresse e-mail et nom). Les formulaires longs entraînent des taux d'abandon élevés.

Profilage progressif : Au lieu de demander toutes les informations d'emblée, utilisez le profilage progressif. Demandez une adresse e-mail lors de la première visite, et lors des visites ultérieures, invitez à fournir des détails supplémentaires comme la date de naissance ou les centres d'intérêt.

Optimisation mobile : La grande majorité des connexions WiFi des invités sont initiées depuis des appareils mobiles. La page de démarrage doit être entièrement responsive et se charger rapidement, même sur des connexions initiales potentiellement lentes.

Étape 3 : Intégration CRM et automatisation du marketing

Les données collectées n'ont de valeur que si elles sont exploitables. L'intégration de la plateforme WiFi invité avec votre CRM (par exemple, Salesforce, HubSpot) et vos outils d'automatisation du marketing est essentielle. Cette intégration est généralement réalisée via des API REST ou des Webhooks. Lorsqu'un utilisateur s'authentifie, un Webhook peut déclencher un transfert de données immédiat vers le CRM, créant un nouveau contact ou mettant à jour un contact existant.

Mappage des données : Mappez soigneusement les champs du Captive Portal aux champs correspondants de votre CRM. Assurez-vous que les types de données s'alignent et que les indicateurs de consentement sont synchronisés avec précision.

Segmentation : Utilisez les données collectées (par exemple, lieu visité, fréquence des visites, informations démographiques) pour segmenter votre audience au sein du CRM. Cela permet des campagnes marketing très ciblées et pertinentes. Pour des applications sectorielles spécifiques, consultez nos guides sur le Commerce de détail , la Santé , l' Hôtellerie et le Transport .

Bonnes pratiques pour maximiser le rendement des données

Pour maximiser le volume et la qualité des données de première partie collectées, tenez compte des bonnes pratiques suivantes.

Offrez un échange de valeur clair : Les invités sont plus susceptibles de fournir leurs données s'ils perçoivent une valeur en retour. Cela pourrait être un accès Internet haut débit, des réductions exclusives ou l'accès à un programme de fidélité.

Tirez parti de l'authentification sociale : Proposer des options de connexion sociale (par exemple, Google, Facebook, Apple) réduit les frictions et fournit souvent des données plus précises, car les utilisateurs sont moins susceptibles de saisir de fausses adresses e-mail lorsqu'ils s'authentifient via un compte fiable existant.

Mettez en œuvre une réauthentification transparente : Utilisez l'authentification basée sur des jetons pour reconnaître les invités récurrents et les connecter automatiquement, améliorant ainsi l'expérience utilisateur tout en enregistrant leurs données de visite.

Localisez l'expérience : Pour les déploiements multinationaux, assurez-vous que le Captive Portal détecte automatiquement la langue de l'utilisateur et présente la page de démarrage en conséquence. Cela améliore considérablement les taux de conversion. Par exemple, vous pouvez consulter nos guides en espagnol et en allemand : Cómo utilizar WiFi Analytics para mejorar la experiencia del cliente et Wie man WiFi Analytics nutzt, um die Kundenerfahrung zu verbessern .

Dépannage et atténuation des risques

Même avec une planification minutieuse, les déploiements peuvent rencontrer des problèmes. Voici les modes de défaillance les plus courants et leurs stratégies d'atténuation.

Le Captive Portal ne s'affiche pas

C'est le problème le plus fréquent. Il est souvent causé par des configurations incorrectes du Walled Garden ou des échecs de résolution DNS. Atténuation : Vérifiez les entrées du Walled Garden. Assurez-vous que le serveur DNS attribué via DHCP est accessible et fonctionne correctement. Vérifiez que l'AP/WLC peut communiquer avec le serveur Captive Portal sur les ports requis (généralement 80 et 443).

Faibles taux de capture de données

Si le Captive Portal s'affiche mais que les utilisateurs ne s'authentifient pas, la friction est trop élevée. Atténuation : Révisez la conception de la page de démarrage. Y a-t-il trop de champs ? La proposition de valeur est-elle peu claire ? Effectuez des tests A/B sur différentes conceptions et méthodes d'authentification pour optimiser le taux de conversion.

Randomisation de l'adresse MAC

L'introduction de la randomisation de l'adresse MAC dans les systèmes d'exploitation mobiles modernes complique le suivi des appareils sur plusieurs visites. Atténuation : Déplacez l'attention du suivi centré sur l'appareil vers le suivi centré sur l'identité. Encouragez les utilisateurs à s'authentifier via e-mail ou connexion sociale, et utilisez ces identifiants persistants (par exemple, un hachage d'e-mail) pour suivre le comportement à travers les sessions, plutôt que de vous fier uniquement à l'adresse MAC.

ROI et impact commercial

Efficacité marketing et génération de revenus

En construisant une base de données de première partie robuste, les organisations peuvent réduire considérablement leur dépendance vis-à-vis des données tierces et des réseaux publicitaires coûteux. Les campagnes ciblées par e-mail ou SMS basées sur l'historique de visite vérifié et les données démographiques surpassent constamment les campagnes de diffusion génériques. Par exemple, une chaîne de magasins peut déclencher une offre promotionnelle à un client qui est resté dans un département spécifique pendant plus de dix minutes, générant une conversion immédiate.

Intelligence opérationnelle

Au-delà du marketing, les données collectées fournissent une intelligence opérationnelle critique. Les cartes thermiques et l'analyse du flux de visiteurs permettent aux opérateurs de sites d'optimiser les niveaux de personnel en fonction des heures de pointe, d'améliorer l'agencement des magasins pour réduire les goulots d'étranglement et de mesurer l'impact des affichages marketing physiques.

Améliorer l'expérience client

En fin de compte, l'objectif est d'utiliser ces données pour améliorer l'expérience client. Reconnaître les clients fidèles qui reviennent, comprendre leurs préférences et fournir une connexion fluide et sécurisée renforce l'affinité avec la marque et stimule les visites répétées. À mesure que l'industrie évolue, l'intégration de ces capacités avec des initiatives IoT plus larges deviendra de plus en plus importante. Pour une perspective plus large, consultez notre Architecture de l'Internet des objets : Un guide complet et explorez les tendances émergentes comme Wi Fi in Auto: The Complete 2026 Enterprise Guide .

Termes clés et définitions

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before full internet access is granted. It acts as the primary interface for the data collection value exchange.

This is the primary user interface for data collection and the point where the value exchange occurs between the venue and the guest.

Walled Garden

A restricted network environment that allows access only to specific, pre-approved websites or IP addresses prior to full authentication.

Crucial for allowing devices to load the splash page assets and communicate with social login providers (like Google or Facebook) before the user has internet access.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service.

The backend engine that validates user credentials collected on the splash page and instructs the network controller to grant or deny internet access.

Progressive Profiling

The practice of collecting user information gradually over multiple interactions, rather than requesting a large amount of data upfront at the initial login.

Used to reduce friction on the initial WiFi login while still building a comprehensive customer profile over time through repeat visits.

First-Party Data

Information a company collects directly from its customers and owns entirely, typically gathered through direct interactions such as WiFi login, purchases, or loyalty programme enrolment.

Highly valuable, accurate, and compliant data that forms the foundation of modern targeted marketing, contrasting with purchased third-party data which is increasingly restricted.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) where a device uses a temporary, randomised MAC address when scanning for or connecting to networks.

IT teams must understand this to realise why tracking unique visitors based solely on hardware MAC addresses is no longer reliable for cross-session analytics.

RSSI (Received Signal Strength Indicator)

A measurement of the power level present in a received radio signal, expressed in decibels relative to a milliwatt (dBm).

Used by WiFi analytics platforms to estimate the distance between a guest device and multiple access points, enabling location triangulation and footfall tracking.

Webhook

An HTTP callback mechanism that allows a web application to send real-time data to another application as soon as a specific event occurs.

The mechanism used to push data from the WiFi platform to a CRM or marketing automation tool in real-time as soon as a guest authenticates, enabling event-driven marketing workflows.

SSID (Service Set Identifier)

The name assigned to a wireless network, used by devices to identify and connect to a specific WiFi network.

Venues typically configure a dedicated guest SSID separate from their corporate network to isolate guest traffic and apply captive portal policies.

Études de cas

A 200-room hotel needs to increase its direct marketing database but is currently seeing a 60% drop-off rate on its guest WiFi splash page, which asks for Name, Email, Phone Number, Date of Birth, and Room Number.

The IT team should implement a Progressive Profiling strategy. The initial splash page should be simplified to ask only for Email Address and a mandatory Terms of Service checkbox, with an optional Marketing Opt-in. On subsequent visits (recognised via a persistent token), the portal can prompt for one additional piece of information — such as Date of Birth for birthday offers — before granting access. This reduces the initial barrier to entry while building a richer profile over time.

A large retail chain wants to trigger real-time, in-store promotional emails to customers when they enter specific departments, but their current WiFi data is siloed and only exported manually once a week.

The network architecture must be updated to utilise Webhooks. When a guest authenticates on the WiFi and their device is located in a specific zone (determined by AP triangulation using RSSI data), the WiFi platform triggers a Webhook containing the user's ID and location data. This Webhook is received by the marketing automation platform, which immediately evaluates the data against campaign rules and dispatches the targeted email or push notification.

Analyse de scénario

Q1. Your marketing team wants to implement a splash page that requires users to log in using their Google account to capture rich demographic data. What network configuration is absolutely necessary for this to work, and what will happen if it is not in place?

💡 Astuce :Consider how the device communicates with Google's authentication servers before it has full internet access.

Afficher l'approche recommandée

You must configure the Walled Garden on the Wireless LAN Controller or Access Point to include the specific IP addresses and domains required by Google's OAuth authentication API (e.g., accounts.google.com, oauth2.googleapis.com). If the device cannot reach Google's servers while in the pre-authenticated state, the OAuth flow will fail silently or display an error, and the user will be unable to log in. This is the single most common cause of failed social login deployments.

Q2. A venue is seeing a high number of 'unique visitors' in their analytics dashboard, but the actual footfall in the physical location is significantly lower. What technical factor is most likely causing this discrepancy, and how should it be addressed?

💡 Astuce :Think about how modern mobile operating systems handle network probing to protect user privacy.

Afficher l'approche recommandée

This is most likely caused by MAC address randomisation. Modern iOS and Android devices frequently change their MAC addresses when scanning for networks. If the analytics platform relies solely on MAC addresses to identify unique devices, a single device randomising its MAC address across multiple scans will be counted as multiple unique visitors. The solution is to rely on authenticated sessions — specifically, the persistent user identifier (e.g., email address or hashed email) — for accurate unique visitor counts, rather than hardware MAC addresses.

Q3. You need to ensure that customer data captured via the guest WiFi is immediately available in your Salesforce CRM to trigger a welcome email within 30 seconds of a guest connecting. Which integration method is most appropriate, and why is a nightly batch export insufficient?

💡 Astuce :Consider the difference between scheduled data synchronisation and event-driven architecture.

Afficher l'approche recommandée

The most appropriate method is using Webhooks configured on the WiFi platform to trigger on the authentication event. A Webhook sends an HTTP POST request with the user's data payload directly to the Salesforce API the moment authentication succeeds, achieving near-real-time data transfer. A nightly batch export is insufficient because it introduces a latency of up to 24 hours, making it impossible to trigger timely, contextually relevant communications like a welcome email or an in-venue offer.