Wie man Erstanbieterdaten über WiFi sammelt

Dieser maßgebliche Leitfaden bietet IT-Führungskräften und Betreibern von Veranstaltungsorten einen technischen Bauplan zur Umwandlung der Gast-WiFi-Infrastruktur in eine konforme, ertragreiche Erstanbieterdaten-Sammelmaschine. Er behandelt die Captive Portal-Architektur, Splash-Page-Optimierung, CRM-Integration und Strategien zur Maximierung des Datenertrags unter Einhaltung der GDPR-Konformität. Entwickelt für IT-Manager, Netzwerkarchitekten und CTOs in den Bereichen Gastgewerbe, Einzelhandel und öffentlicher Sektor.

🎧 Diesen Leitfaden anhören

Transkript anzeigen

- Zusammenfassung für Führungskräfte

- Technischer Deep-Dive: Architektur und Standards

- Das Captive Portal und der Authentifizierungsfluss

- Datenerfassungsmechanismen und -protokolle

- Sicherheits- und Compliance-Standards

- Implementierungsleitfaden: Von der Bereitstellung zur Integration

- Schritt 1: Netzwerkkonfiguration und Walled Garden-Einrichtung

- Schritt 2: Splash Page-Design und -Optimierung

- Schritt 3: CRM- und Marketing-Automatisierungs-Integration

- Best Practices zur Maximierung des Datenerfolgs

- Fehlerbehebung & Risikominderung

- Captive Portal wird nicht angezeigt

- Niedrige Datenerfassungsraten

- MAC-Adressen-Randomisierung

- ROI & Geschäftsauswirkungen

- Marketingeffizienz und Umsatzgenerierung

- Operative Intelligenz

- Verbesserung des Kundenerlebnisses

Zusammenfassung für Führungskräfte

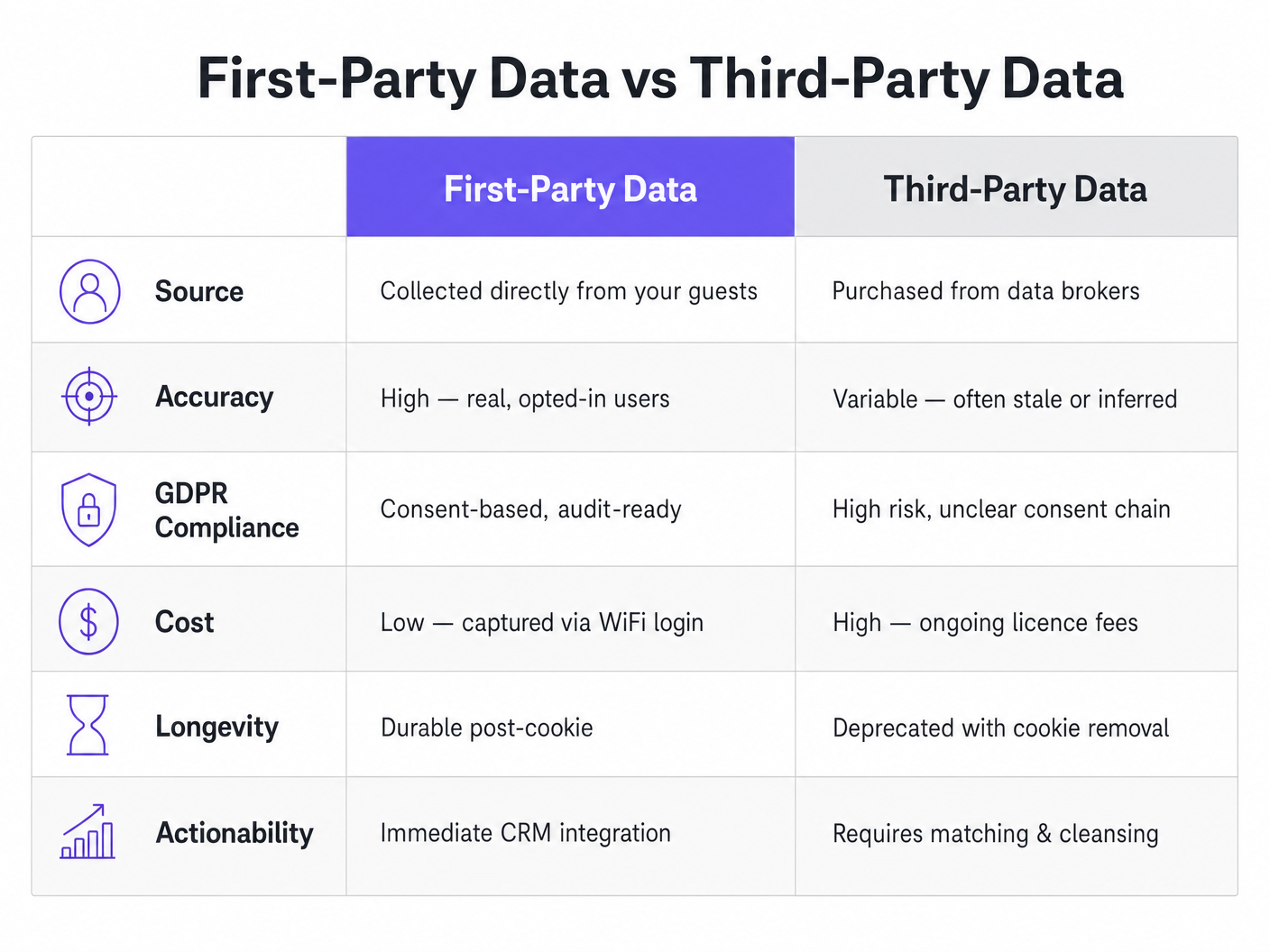

Für moderne physische Standorte – vom Einzelhandel in der Innenstadt über internationale Flughäfen bis hin zu weitläufigen Hotelgruppen – ist Gast-WiFi nicht länger nur ein Kostenfaktor oder eine grundlegende Dienstleistung. Richtig konzipiert, ist es die effizienteste Engine für die Erstanbieterdatenerfassung, die für stationäre Geschäfte verfügbar ist. In einer Ära, die durch die Abschaffung von Drittanbieter-Cookies und strenge Datenschutzbestimmungen wie GDPR und CCPA definiert ist, ist die Beschaffung direkter, zugestimmter Kundendaten ein strategisches Gebot.

Dieser Leitfaden bietet einen umfassenden technischen Bauplan für IT-Führungskräfte, Netzwerkarchitekten und Betriebsleiter von Veranstaltungsorten. Er beschreibt detailliert, wie bestehende drahtlose Infrastrukturen mithilfe von Gast-WiFi -Lösungen in eine sichere, konforme und ertragreiche Datenerfassungsplattform umgewandelt werden können. Wir werden die technische Architektur untersuchen, die zur Erfassung dieser Daten erforderlich ist, die Bereitstellung von Captive Portals für eine nahtlose Authentifizierung und die Integrationspfade, die notwendig sind, um saubere, verwertbare Daten direkt in Ihre CRM- und Marketing-Automatisierungsplattformen einzuspeisen. Durch die Umsetzung der hier skizzierten Strategien können Unternehmen einen erheblichen ROI durch verbesserte Kundenintelligenz, gezieltes Marketing und operative Effizienz erzielen, während gleichzeitig robuste Sicherheits- und Compliance-Positionen aufrechterhalten werden.

Technischer Deep-Dive: Architektur und Standards

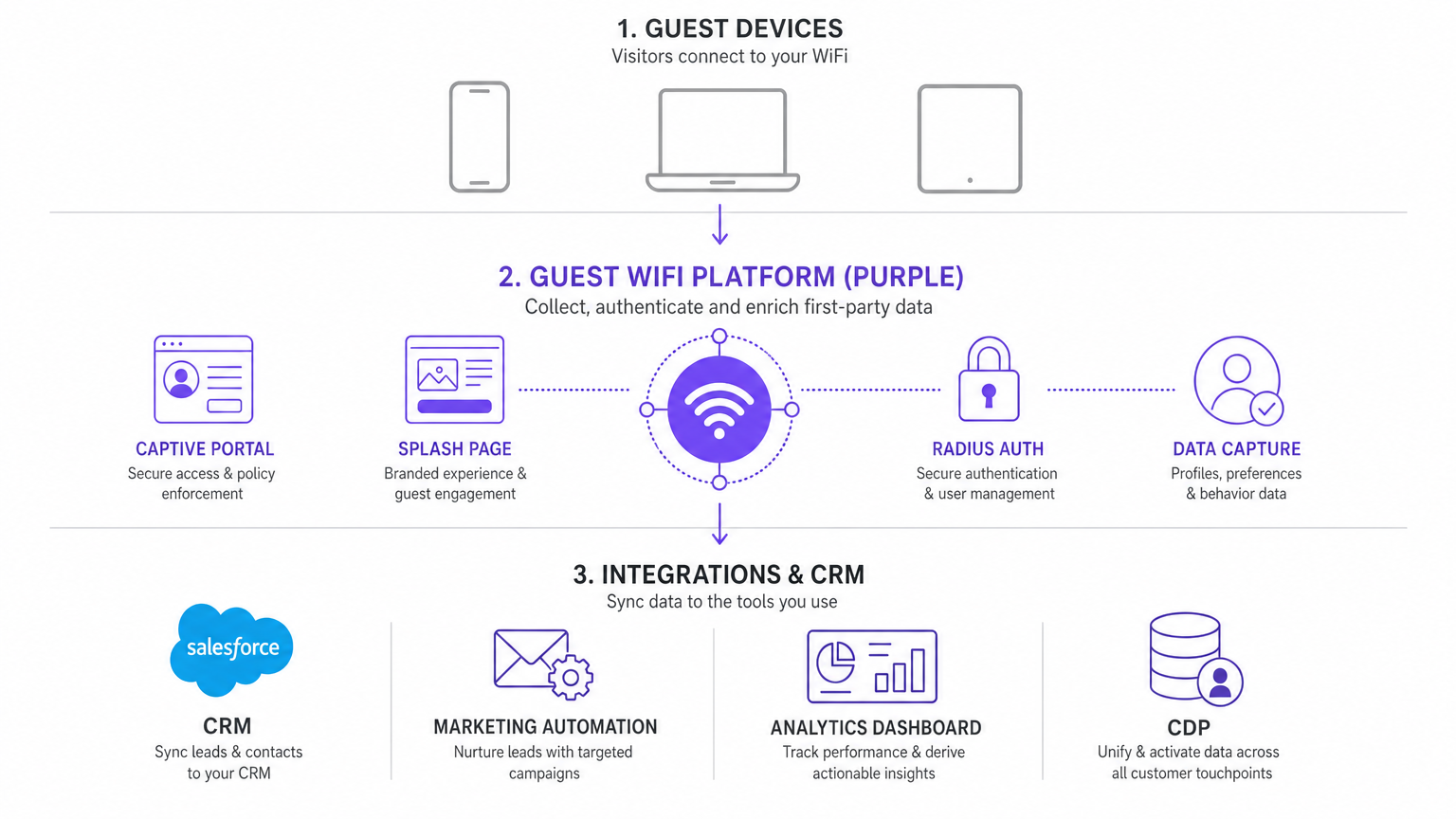

Die Grundlage für eine effektive Erstanbieterdatenerfassung über WiFi liegt in einer robusten, sicheren und gut integrierten technischen Architektur. Dieser Abschnitt zerlegt die Kernkomponenten und Industriestandards, die diese Bereitstellungen regeln.

Das Captive Portal und der Authentifizierungsfluss

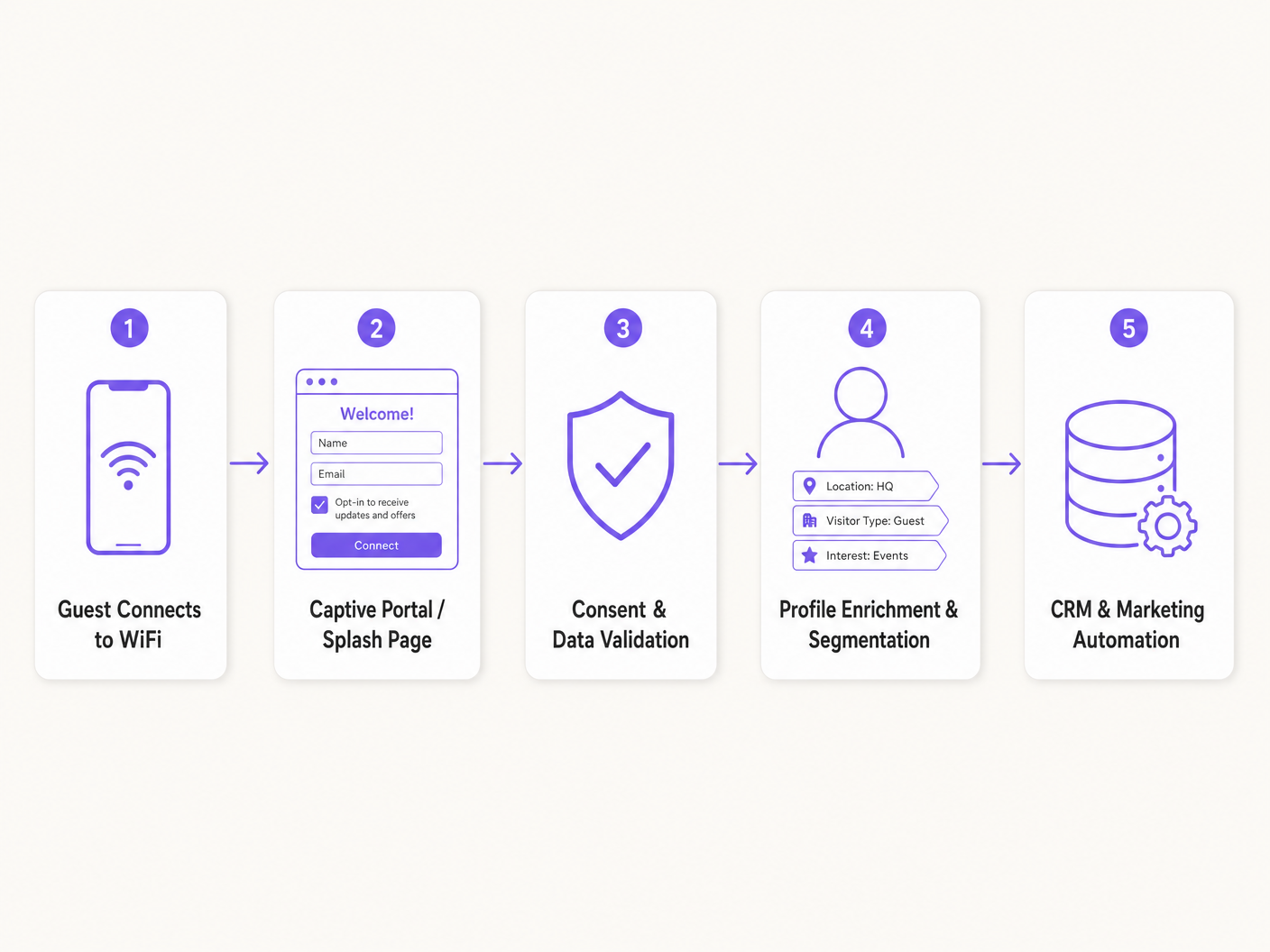

Der primäre Mechanismus zur Datenerfassung ist das Captive Portal – eine Webseite, die HTTP/HTTPS-Anfragen von nicht authentifizierten Geräten abfängt und sie auf eine Anmelde- oder Splash-Seite umleitet. Dieses Abfangen wird typischerweise vom Wireless LAN Controller (WLC) oder dem Access Point (AP) selbst gehandhabt, der als Walled Garden fungiert.

Wenn sich ein Gastgerät mit dem Service Set Identifier (SSID) verbindet, erhält es eine IP-Adresse über DHCP. Beim Versuch, auf das Internet zuzugreifen, fängt die Netzwerkinfrastruktur den Datenverkehr ab und präsentiert das Captive Portal. Hier findet der Wertetausch statt: Internetzugang im Austausch für Nutzerdaten und Zustimmung.

Die Authentifizierung wird im Allgemeinen über RADIUS (Remote Authentication Dial-In User Service) verwaltet. Das Captive Portal kommuniziert mit einem RADIUS-Server, der die Benutzeranmeldeinformationen (z. B. E-Mail-Adresse, Social-Media-Token) authentifiziert und den Zugriff autorisiert. Der RADIUS-Server sendet dann eine Access-Accept-Nachricht an den WLC/AP, zusammen mit Attributen wie Sitzungslimits oder Bandbreitenbeschränkungen, wodurch das Gerät den Walled Garden umgehen kann.

Datenerfassungsmechanismen und -protokolle

Moderne WiFi Analytics -Plattformen verwenden verschiedene Methoden zur Datenerfassung:

Explizite Datenerfassung: Dies sind Daten, die der Benutzer aktiv über das Splash-Page-Formular bereitstellt. Sie umfasst typischerweise persönlich identifizierbare Informationen (PII) wie Name, E-Mail-Adresse, Telefonnummer und demografische Details.

Implizite Datenerfassung (Geräteanalyse): Hierbei werden Metadaten vom Gastgerät gesammelt, wie z. B. die MAC-Adresse, der Gerätetyp, das Betriebssystem und Browserinformationen. Obwohl MAC-Adressen zunehmend der Randomisierung unterliegen (z. B. iOS 14+ Private Wi-Fi Addresses), bleiben sie für die Sitzungsverwaltung innerhalb eines einzelnen Besuchs nützlich.

Standort- und Präsenzanalyse: Durch die Analyse von Received Signal Strength Indicator (RSSI)-Daten von mehreren APs kann das System den Gerätestandort triangulieren. Dies ermöglicht die Erfassung von Verweildauer, Besucherströmen und zonenbasierten Analysen, die reichhaltige Verhaltensdaten liefern, ohne dass eine aktive Benutzereingabe erforderlich ist. Für fortgeschrittenere Implementierungen sollten Sie den Indoor Positioning System: UWB, BLE, & WiFi Guide erkunden.

Sicherheits- und Compliance-Standards

Die Datenerfassung muss strengen Sicherheits- und Datenschutzstandards entsprechen, um Risiken zu mindern und die Compliance zu gewährleisten.

GDPR- und CCPA-Konformität: Das Captive Portal muss klare, eindeutige Opt-in-Mechanismen für Marketingkommunikation bereitstellen. Die Zustimmung muss granular sein und es den Benutzern ermöglichen, die Nutzungsbedingungen zu akzeptieren, ohne notwendigerweise Marketing zuzustimmen. Die Plattform muss auch Anfragen von betroffenen Personen (DSARs) und das Recht auf Vergessenwerden unterstützen.

Datenverschlüsselung: Alle Daten, die zwischen dem Gastgerät, dem Captive Portal und den Backend-Datenbanken übertragen werden, müssen mit TLS 1.2 oder höher verschlüsselt werden. Ruhende Daten sollten mit branchenüblichen Algorithmen (z. B. AES-256) verschlüsselt werden.

PCI DSS: Wenn das Captive Portal Zahlungen verarbeitet (z. B. für Premium-WiFi mit gestuften Tarifen), muss die Architektur dem Payment Card Industry Data Security Standard entsprechen, um die sichere Handhabung von Zahlungskartendaten zu gewährleisten.

Implementierungsleitfaden: Von der Bereitstellung zur Integration

Die Implementierung einer Erstanbieterdaten-Erfassungsstrategie erfordert einen systematischen Ansatz, der von der Netzwerkkonfiguration bis zur nahtlosen Integration in Unternehmenssysteme reicht.

Schritt 1: Netzwerkkonfiguration und Walled Garden-Einrichtung

Der erste Schritt ist die Konfiguration der Netzwerkinfrastruktur zur Unterstützung des Captive Portals. Dies beinhaltet die Definition der Gast-SSID und die Konfiguration des Walled Garden – einer Liste von IP-Adressen oder Domains, auf die nicht authentifizierte Benutzer zugreifen können. Dies ist entscheidend, damit Geräte die Captive Portal-Ressourcen (z.B. Bilder, CSS) und externe Authentifizierungsanbieter (z.B. Facebook, Google) zu erreichen, bevor der vollständige Internetzugang gewährt wird.

Praktischer Ratschlag: Stellen Sie sicher, dass der Walled Garden die notwendigen Domains für Ihre gewählten Authentifizierungsmethoden und jedes CDN, das Ihre Splash Page-Assets hostet, enthält. Andernfalls führt dies zu einer gestörten Benutzererfahrung und einem fehlgeschlagenen Authentifizierungsablauf.

Schritt 2: Splash Page-Design und -Optimierung

Die Splash Page ist der entscheidende Konversionspunkt. Ihr Design beeinflusst direkt die Datenerfassungsrate.

Reibungsloses Onboarding: Halten Sie die Formularfelder auf ein absolutes Minimum. Fragen Sie nur nach den Daten, die Sie wirklich benötigen (z.B. E-Mail-Adresse und Name). Lange Formulare führen zu hohen Abbruchquoten.

Progressive Profilierung: Anstatt alle Informationen im Voraus abzufragen, nutzen Sie progressive Profilierung. Fragen Sie beim ersten Besuch nach einer E-Mail-Adresse und bei späteren Besuchen nach zusätzlichen Details wie Geburtsdatum oder Interessen.

Mobile Optimierung: Die überwiegende Mehrheit der Gast-WiFi-Verbindungen wird von mobilen Geräten initiiert. Die Splash Page muss vollständig responsiv sein und über potenziell langsame Erstverbindungen schnell laden.

Schritt 3: CRM- und Marketing-Automatisierungs-Integration

Die gesammelten Daten sind nur dann wertvoll, wenn sie umsetzbar sind. Die Integration der Gast-WiFi-Plattform mit Ihrem CRM (z.B. Salesforce, HubSpot) und Marketing-Automatisierungstools ist unerlässlich. Diese Integration wird typischerweise über REST APIs oder Webhooks erreicht. Wenn sich ein Benutzer authentifiziert, kann ein Webhook eine sofortige Datenübertragung an das CRM auslösen, wodurch ein neuer Kontaktdatensatz erstellt oder ein bestehender aktualisiert wird.

Datenmapping: Ordnen Sie die Felder des Captive Portal sorgfältig den entsprechenden Feldern in Ihrem CRM zu. Stellen Sie sicher, dass die Datentypen übereinstimmen und die Zustimmungs-Flags genau synchronisiert werden.

Segmentierung: Nutzen Sie die gesammelten Daten (z.B. besuchter Standort, Besuchshäufigkeit, demografische Informationen), um Ihre Zielgruppe innerhalb des CRM zu segmentieren. Dies ermöglicht hochgradig zielgerichtete und relevante Marketingkampagnen. Für spezifische Branchenanwendungen siehe unsere Leitfäden zu Einzelhandel , Gesundheitswesen , Gastgewerbe und Transport .

Best Practices zur Maximierung des Datenerfolgs

Um das Volumen und die Qualität der gesammelten Erstanbieterdaten zu maximieren, beachten Sie die folgenden Best Practices.

Bieten Sie einen klaren Werttausch an: Gäste sind eher bereit, ihre Daten preiszugeben, wenn sie im Gegenzug einen Mehrwert wahrnehmen. Dies könnte ein schneller Internetzugang, exklusive Rabatte oder der Zugang zu einem Treueprogramm sein.

Nutzen Sie soziale Authentifizierung: Das Anbieten von Social Login-Optionen (z.B. Google, Facebook, Apple) reduziert Reibung und liefert oft genauere Daten, da Benutzer weniger dazu neigen, gefälschte E-Mail-Adressen einzugeben, wenn sie sich über ein bestehendes, vertrauenswürdiges Konto authentifizieren.

Implementieren Sie eine nahtlose Re-Authentifizierung: Verwenden Sie eine tokenbasierte Authentifizierung, um wiederkehrende Gäste zu erkennen und sie automatisch zu verbinden, was die Benutzererfahrung verbessert und gleichzeitig ihre Besuchsdaten protokolliert.

Lokalisieren Sie die Erfahrung: Bei multinationalen Implementierungen stellen Sie sicher, dass das Captive Portal die Sprache des Benutzers automatisch erkennt und die Splash Page entsprechend anzeigt. Dies verbessert die Konversionsraten erheblich. Zum Beispiel können Sie unsere spanischen und deutschen Leitfäden einsehen: Cómo utilizar WiFi Analytics para mejorar la experiencia del cliente und Wie man WiFi Analytics nutzt, um die Kundenerfahrung zu verbessern .

Fehlerbehebung & Risikominderung

Auch bei sorgfältiger Planung können Implementierungen auf Probleme stoßen. Hier sind die häufigsten Fehlerursachen und ihre Minderungsstrategien.

Captive Portal wird nicht angezeigt

Dies ist das häufigste Problem. Es wird oft durch falsche Walled Garden-Konfigurationen oder DNS-Auflösungsfehler verursacht. Minderung: Überprüfen Sie die Walled Garden-Einträge. Stellen Sie sicher, dass der über DHCP zugewiesene DNS-Server erreichbar ist und korrekt funktioniert. Überprüfen Sie, ob der AP/WLC mit dem Captive Portal-Server über die erforderlichen Ports (typischerweise 80 und 443) kommunizieren kann.

Niedrige Datenerfassungsraten

Wenn das Captive Portal angezeigt wird, sich die Benutzer aber nicht authentifizieren, ist die Reibung zu hoch. Minderung: Überprüfen Sie das Splash Page-Design. Gibt es zu viele Felder? Ist das Wertversprechen unklar? Führen Sie A/B-Tests mit verschiedenen Designs und Authentifizierungsmethoden durch, um die Konversionsrate zu optimieren.

MAC-Adressen-Randomisierung

Die Einführung der MAC-Randomisierung in modernen mobilen Betriebssystemen erschwert die Geräteverfolgung über mehrere Besuche hinweg. Minderung: Verlagern Sie den Fokus von der gerätezentrierten Verfolgung auf die identitätszentrierte Verfolgung. Ermutigen Sie Benutzer, sich per E-Mail oder Social Login zu authentifizieren, und verwenden Sie diese persistenten Identifikatoren (z.B. einen E-Mail-Hash), um das Verhalten über Sitzungen hinweg zu verfolgen, anstatt sich ausschließlich auf die MAC-Adresse zu verlassen.

ROI & Geschäftsauswirkungen

Marketingeffizienz und Umsatzgenerierung

Durch den Aufbau einer robusten Erstanbieterdatenbank können Unternehmen ihre Abhängigkeit von teuren Drittanbieterdaten und Werbenetzwerken erheblich reduzieren. Gezielte E-Mail- oder SMS-Kampagnen, basierend auf verifizierten Besuchshistorien und demografischen Daten, übertreffen generische Broadcast-Kampagnen durchweg. Zum Beispiel kann eine Einzelhandelskette einem Kunden, der sich über zehn Minuten in einer bestimmten Abteilung aufgehalten hat, ein Werbeangebot zukommen lassen, was zu einer sofortigen Konversion führt.

Operative Intelligenz

Über das Marketing hinaus liefern die gesammelten Daten kritische operative Intelligenz. Heatmaps und Besucherfrequenzanalysen ermöglichen es Betreibern von Veranstaltungsorten, den Personalbestand basierend auf Spitzenverkehrszeiten zu optimieren, Ladenlayouts zu verbessern, um Engpässe zu reduzieren, und die Wirkung physischer Marketingdisplays zu messen.

Verbesserung des Kundenerlebnisses

Letztendlich ist es das Ziel, diese Daten zur Verbesserung des Kundenerlebnisses zu nutzen. Das Erkennen wiederkehrender treuer Kunden, das Verstehen ihrer Präferenzen und das Bereitstellen einer nahtlosen, sicheren Verbindung schafft Markenbindung und fördert wiederholte Besuche. Während sich die Branche weiterentwickelt, wird die Integration dieser Funktionen in umfassendere IoT-Initiativen immer wichtiger werden. Für eine breitere Perspektive lesen Sie unseren Internet of Things Architecture: A Complete Guide und erkunden Sie aufkommende Trends wie Wi Fi in Auto: The Complete 2026 Enterprise Guide .

Schlüsselbegriffe & Definitionen

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before full internet access is granted. It acts as the primary interface for the data collection value exchange.

This is the primary user interface for data collection and the point where the value exchange occurs between the venue and the guest.

Walled Garden

A restricted network environment that allows access only to specific, pre-approved websites or IP addresses prior to full authentication.

Crucial for allowing devices to load the splash page assets and communicate with social login providers (like Google or Facebook) before the user has internet access.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralised Authentication, Authorisation, and Accounting (AAA) management for users who connect and use a network service.

The backend engine that validates user credentials collected on the splash page and instructs the network controller to grant or deny internet access.

Progressive Profiling

The practice of collecting user information gradually over multiple interactions, rather than requesting a large amount of data upfront at the initial login.

Used to reduce friction on the initial WiFi login while still building a comprehensive customer profile over time through repeat visits.

First-Party Data

Information a company collects directly from its customers and owns entirely, typically gathered through direct interactions such as WiFi login, purchases, or loyalty programme enrolment.

Highly valuable, accurate, and compliant data that forms the foundation of modern targeted marketing, contrasting with purchased third-party data which is increasingly restricted.

MAC Address Randomisation

A privacy feature in modern operating systems (iOS 14+, Android 10+) where a device uses a temporary, randomised MAC address when scanning for or connecting to networks.

IT teams must understand this to realise why tracking unique visitors based solely on hardware MAC addresses is no longer reliable for cross-session analytics.

RSSI (Received Signal Strength Indicator)

A measurement of the power level present in a received radio signal, expressed in decibels relative to a milliwatt (dBm).

Used by WiFi analytics platforms to estimate the distance between a guest device and multiple access points, enabling location triangulation and footfall tracking.

Webhook

An HTTP callback mechanism that allows a web application to send real-time data to another application as soon as a specific event occurs.

The mechanism used to push data from the WiFi platform to a CRM or marketing automation tool in real-time as soon as a guest authenticates, enabling event-driven marketing workflows.

SSID (Service Set Identifier)

The name assigned to a wireless network, used by devices to identify and connect to a specific WiFi network.

Venues typically configure a dedicated guest SSID separate from their corporate network to isolate guest traffic and apply captive portal policies.

Fallstudien

A 200-room hotel needs to increase its direct marketing database but is currently seeing a 60% drop-off rate on its guest WiFi splash page, which asks for Name, Email, Phone Number, Date of Birth, and Room Number.

The IT team should implement a Progressive Profiling strategy. The initial splash page should be simplified to ask only for Email Address and a mandatory Terms of Service checkbox, with an optional Marketing Opt-in. On subsequent visits (recognised via a persistent token), the portal can prompt for one additional piece of information — such as Date of Birth for birthday offers — before granting access. This reduces the initial barrier to entry while building a richer profile over time.

A large retail chain wants to trigger real-time, in-store promotional emails to customers when they enter specific departments, but their current WiFi data is siloed and only exported manually once a week.

The network architecture must be updated to utilise Webhooks. When a guest authenticates on the WiFi and their device is located in a specific zone (determined by AP triangulation using RSSI data), the WiFi platform triggers a Webhook containing the user's ID and location data. This Webhook is received by the marketing automation platform, which immediately evaluates the data against campaign rules and dispatches the targeted email or push notification.

Szenarioanalyse

Q1. Your marketing team wants to implement a splash page that requires users to log in using their Google account to capture rich demographic data. What network configuration is absolutely necessary for this to work, and what will happen if it is not in place?

💡 Hinweis:Consider how the device communicates with Google's authentication servers before it has full internet access.

Empfohlenen Ansatz anzeigen

You must configure the Walled Garden on the Wireless LAN Controller or Access Point to include the specific IP addresses and domains required by Google's OAuth authentication API (e.g., accounts.google.com, oauth2.googleapis.com). If the device cannot reach Google's servers while in the pre-authenticated state, the OAuth flow will fail silently or display an error, and the user will be unable to log in. This is the single most common cause of failed social login deployments.

Q2. A venue is seeing a high number of 'unique visitors' in their analytics dashboard, but the actual footfall in the physical location is significantly lower. What technical factor is most likely causing this discrepancy, and how should it be addressed?

💡 Hinweis:Think about how modern mobile operating systems handle network probing to protect user privacy.

Empfohlenen Ansatz anzeigen

This is most likely caused by MAC address randomisation. Modern iOS and Android devices frequently change their MAC addresses when scanning for networks. If the analytics platform relies solely on MAC addresses to identify unique devices, a single device randomising its MAC address across multiple scans will be counted as multiple unique visitors. The solution is to rely on authenticated sessions — specifically, the persistent user identifier (e.g., email address or hashed email) — for accurate unique visitor counts, rather than hardware MAC addresses.

Q3. You need to ensure that customer data captured via the guest WiFi is immediately available in your Salesforce CRM to trigger a welcome email within 30 seconds of a guest connecting. Which integration method is most appropriate, and why is a nightly batch export insufficient?

💡 Hinweis:Consider the difference between scheduled data synchronisation and event-driven architecture.

Empfohlenen Ansatz anzeigen

The most appropriate method is using Webhooks configured on the WiFi platform to trigger on the authentication event. A Webhook sends an HTTP POST request with the user's data payload directly to the Salesforce API the moment authentication succeeds, achieving near-real-time data transfer. A nightly batch export is insufficient because it introduces a latency of up to 24 hours, making it impossible to trigger timely, contextually relevant communications like a welcome email or an in-venue offer.