Pense nas soluções de Controle de Acesso à Rede como a política de segurança para as portas digitais da sua empresa, decidindo quem — e o que — pode entrar. Elas atuam como um segurança inteligente, verificando cada usuário e dispositivo antes de conceder a entrada na sua rede. Isso é absolutamente fundamental para proteger dados confidenciais.

O que é o Controle de Acesso à Rede e por que ele é essencial?

Imagine que a rede da sua empresa seja um clube exclusivo para membros, com diferentes níveis de segurança para áreas distintas. Sem um segurança na porta, qualquer pessoa poderia simplesmente entrar, acessar salas restritas e, potencialmente, causar muitos problemas. No mundo digital, é exatamente assim que se parece uma rede desprotegida — um espaço livre para laptops da empresa, smartphones de convidados, sensores IoT e até mesmo agentes mal-intencionados.

O Controle de Acesso à Rede (NAC) é esse segurança moderno e concierge da recepção para o seu "clube" digital. Seu principal trabalho é aplicar regras claras sobre quem e o que pode se conectar à sua rede. Ele não dá apenas uma olhada na identidade na porta; ele realiza uma verificação completa e rigorosa para cada solicitação de acesso.

Antes de nos aprofundarmos nas especificidades das soluções de rede, é útil entender os princípios gerais do que torna um controle de acesso eficaz. Assim como um sistema físico protege um prédio, uma solução NAC é projetada para proteger seus ativos digitais.

O aumento do acesso não controlado

A necessidade de um controle de acesso à rede robusto cresceu massivamente nos últimos anos. O perímetro de rede tradicional — aquela linha clara entre "dentro" e "fora" — praticamente desapareceu. Os ambientes de negócios de hoje são definidos por uma realidade completamente diferente:

- Bring Your Own Device (BYOD): Os funcionários agora usam seus telefones, tablets e laptops pessoais para o trabalho. Isso introduz uma enxurrada de dispositivos com padrões de segurança totalmente diferentes na rede corporativa.

- Proliferação da Internet das Coisas (IoT): Dispositivos inteligentes estão por toda parte, desde termostatos de escritório e câmeras de segurança até maquinário especializado em saúde e varejo. Um relatório recente da Sygnia destacou como os invasores visam especificamente esses sistemas, que muitas vezes não possuem monitoramento de segurança padrão.

- Acesso de convidados e prestadores de serviços: Locais de eventos, escritórios e hospitais devem fornecer acesso temporário à rede para visitantes e prestadores de serviços sem colocar a rede principal em risco.

- Ameaças cibernéticas sofisticadas: Os invasores se tornaram mestres em explorar um único dispositivo mal protegido para obter uma base de apoio. Uma vez dentro, eles podem se mover lateralmente pela rede para caçar alvos de alto valor.

Sem uma solução NAC, cada um desses pontos de conexão é um potencial ponto cego de segurança e uma porta de entrada aberta para uma violação.

Uma solução NAC transforma sua rede de um espaço vulnerável e sem regras em um ambiente governado e seguro. Ela fornece a visibilidade e o controle necessários para gerenciar o caos da conectividade de dispositivos modernos.

Um erro comum é pensar que apenas os firewalls são suficientes. Embora os firewalls sejam ótimos para inspecionar o tráfego proveniente da internet, eles costumam ser completamente cegos a ameaças que se originam dentro da rede. Se um dispositivo comprometido já estiver conectado, um firewall pode não impedi-lo de atacar outros sistemas internos. É aqui que o NAC fornece uma camada crítica de defesa interna.

Para entender como o NAC funciona, é útil dividi-lo em suas funções principais. Essas são as tarefas fundamentais que uma solução NAC moderna executa toda vez que algo tenta se conectar.

Os pilares centrais do Controle de Acesso à Rede

Esta tabela resume as funções fundamentais que uma solução NAC moderna executa para proteger uma rede.

| Pilar | Função | Analogia no mundo real |

|---|---|---|

| Autenticação | Verificar a identidade do usuário ou dispositivo. | Mostrar sua identidade e cartão de membro ao segurança do clube. |

| Postura do dispositivo | Verificar a integridade do dispositivo e a conformidade de segurança. | O segurança verificando seu traje em relação ao código de vestimenta. |

| Autorização | Conceder direitos de acesso específicos com base na identidade e postura. | Seu cartão de membro concedendo acesso apenas a andares específicos. |

Essencialmente, o NAC responde a três perguntas fundamentais de segurança para cada tentativa de conexão:

- Quem é você? (Autenticação)

- Qual dispositivo você está usando? (Postura do dispositivo)

- O que você tem permissão para fazer? (Autorização)

Ao aplicar políticas com base nessas respostas, as empresas podem garantir que apenas usuários confiáveis com dispositivos em conformidade possam acessar recursos de rede específicos. Isso reduz drasticamente a superfície de ataque e forma a base da segurança cibernética moderna, especialmente para setores como hospitalidade, varejo e saúde, que gerenciam diversos tipos de usuários e dados altamente confidenciais.

Entendendo a arquitetura NAC moderna

Para realmente entender como as soluções de controle de acesso à rede funcionam, precisamos abrir as cortinas e ver o que está acontecendo nos bastidores. É melhor pensar em um sistema NAC não como uma única coisa, mas como uma equipe bem coordenada onde cada membro tem um trabalho específico.

Essa equipe é composta por três componentes principais que trabalham juntos em tempo real, examinando cada tentativa de conexão em relação às suas políticas de segurança antes que alguém entre na rede. Vamos detalhar quem são os principais participantes dessa linha de segurança.

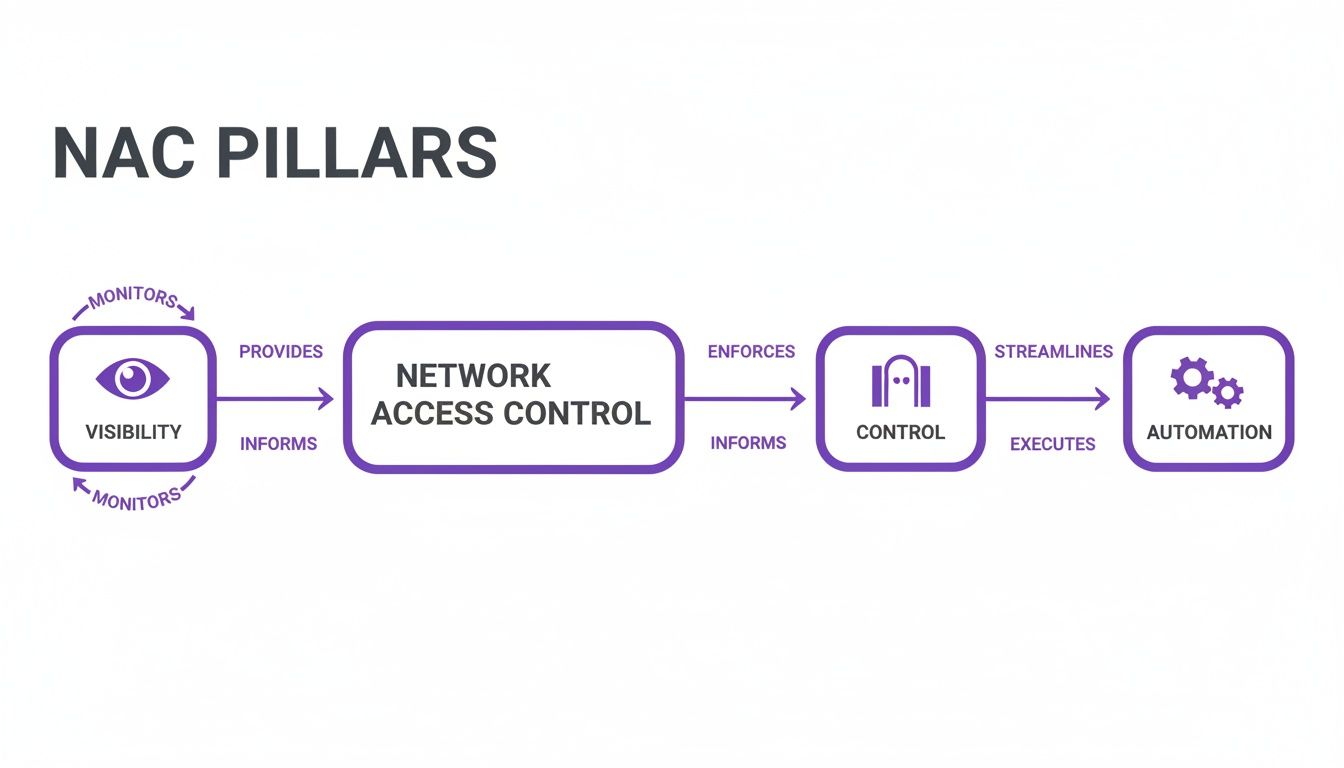

Os pilares de visibilidade, controle e automação mostram como uma arquitetura NAC deve primeiro ver tudo na rede, depois aplicar as regras corretas e, por fim, fazer tudo isso automaticamente.

O Servidor de Políticas: O cérebro estratégico

No coração de todo sistema NAC está o Servidor de Políticas. Este é o 'cérebro' estratégico de toda a operação. Ele não fala diretamente com os dispositivos que tentam se conectar; em vez disso, ele mantém o livro de regras mestre — todas as políticas e configurações que definem o que "seguro" significa para a sua rede.

Quando um dispositivo tenta se conectar, as informações sobre ele são enviadas para o Servidor de Políticas. O servidor então verifica suas regras: Este é um usuário conhecido? O dispositivo dele está de acordo com nossos requisitos de segurança? Qual nível de acesso ele deve ter? É frequentemente aqui que as integrações com provedores de identidade como Entra ID ou Okta entram em ação, vinculando a identidade de um usuário diretamente aos seus direitos de acesso.

Sensores de rede: Os olhos e ouvidos

Em seguida, vêm os Sensores de Rede, ou agentes. Pense neles como os 'olhos e ouvidos' implantados em toda a sua rede, sempre ouvindo novas tentativas de conexão. O trabalho deles é detectar quando um novo dispositivo — seja um laptop, smartphone ou sensor IoT — é conectado ou tenta ingressar no Wi-Fi.

Assim que um novo dispositivo é detectado, o sensor reúne algumas informações iniciais e as reporta ao Servidor de Políticas. É como um segurança no local detectando alguém perto de uma área restrita e pedindo instruções pelo rádio. Esse primeiro alerta é o que inicia todo o fluxo de trabalho do NAC.

Pontos de aplicação: Os guardiões

Por fim, temos os Pontos de Aplicação. Estes são os 'guardiões' que realmente executam os comandos do Servidor de Políticas. A melhor parte? Geralmente, esses são os dispositivos de rede que você já possui, como:

- Pontos de Acesso Sem Fio (APs): Controlando quem pode ingressar no Wi-Fi.

- Switches de Rede: Gerenciando o acesso para qualquer coisa conectada fisicamente à sua rede.

- Firewalls e Gateways: Aplicando regras mais amplas a todo o tráfego de rede.

Depois que o Servidor de Políticas toma sua decisão, ele diz ao Ponto de Aplicação relevante o que fazer. Essa ação pode ser conceder acesso total, desviar o dispositivo para uma rede de convidados limitada ou bloqueá-lo completamente.

A verdadeira mágica de uma solução NAC moderna é sua capacidade de orquestrar essas peças perfeitamente. Por exemplo, um usuário se conecta ao Wi-Fi (Ponto de Aplicação), que alerta o Servidor de Políticas. O servidor verifica a identidade do usuário e a integridade do dispositivo e, em seguida, diz ao AP para mover o usuário para o segmento de rede correto e seguro.

Esse modelo arquitetônico é o que permite que soluções como a Purple funcionem com sua infraestrutura existente de fornecedores como Meraki ou Aruba. Em vez de um projeto caro de "substituição total", uma solução NAC inteligente usa o hardware que você já possui, transformando-o em uma parte ativa da sua defesa de segurança.

Para um mergulho mais profundo nos protocolos que fazem essa comunicação acontecer, você pode aprender tudo sobre como um servidor RADIUS funciona na autenticação de rede. Essa adaptabilidade é o que torna a implantação de soluções de controle de acesso à rede poderosas uma realidade muito mais prática e econômica para a maioria das empresas.

Principais recursos das soluções NAC líderes

Então, o que separa um guardião de rede básico de uma plataforma de segurança moderna e poderosa? Enquanto os sistemas mais antigos se baseavam em regras simples de permitir ou negar, as principais soluções de controle de acesso à rede de hoje estão repletas de recursos dinâmicos e inteligentes. Elas foram muito além das senhas compartilhadas desatualizadas para fornecer segurança granular e orientada à identidade.

Todos esses recursos avançados trabalham juntos, criando uma postura de segurança que é mais forte e mais flexível. Trata-se de construir um sistema que possa se adaptar em tempo real a cada dispositivo que precisa de acesso — de um laptop corporativo ao smartphone de um convidado ou à máquina de ressonância magnética de um hospital. Vamos dar uma olhada nos principais recursos que definem uma solução NAC de alto nível.

Autenticação baseada em identidade e acesso sem senha

O primeiro e mais fundamental trabalho de qualquer NAC é a autenticação robusta. Não se trata mais de uma única senha de Wi-Fi facilmente compartilhada. O NAC moderno é construído com base na identidade, descobrindo quem está se conectando, e não apenas o que está se conectando.

Isso significa mudar para métodos mais seguros e fáceis de usar. Soluções avançadas oferecem um menu completo de opções de autenticação para atender a diferentes tipos de usuários e necessidades de segurança, como:

- Acesso sem senha: Usando biometria, notificações push ou chaves criptográficas, os usuários podem entrar na rede com segurança sem nunca digitar uma senha. Esta é uma grande vitória tanto para a segurança quanto para a conveniência.

- Autenticação baseada em certificado: Para dispositivos de propriedade da empresa, o NAC pode usar certificados digitais para verificar de forma silenciosa e segura a identidade do dispositivo toda vez que ele se conecta. Isso cria uma experiência perfeita e altamente segura para a equipe.

- Integração SSO: A vinculação a provedores de identidade como Entra ID ou Okta permite que a solução NAC use o diretório central de usuários da organização como a única fonte de verdade para quem tem acesso a quê.

Avaliação da postura do dispositivo

Um recurso crítico que realmente diferencia o NAC moderno é a avaliação da postura do dispositivo, muitas vezes chamada de verificação de integridade. Pense nisso como uma triagem de segurança antes que um dispositivo tenha permissão para passar pelo portão. A solução NAC inspeciona qualquer dispositivo que tente se conectar para garantir que ele atenda aos seus padrões mínimos de segurança.

Esta avaliação pode verificar todos os tipos de marcadores de conformidade:

- O sistema operacional está atualizado com os patches de segurança mais recentes?

- O software antivírus está instalado, em execução e atualizado?

- O firewall do dispositivo está ativado?

- O dispositivo tem aplicativos não aprovados ou de alto risco instalados?

Se um dispositivo falhar nesta verificação de postura, ele não será simplesmente bloqueado para sempre. Um NAC inteligente pode desviar automaticamente o dispositivo para uma rede de quarentena. Aqui, ele pode fornecer recursos para ajudar o usuário a corrigir os problemas, como links para baixar as atualizações de software necessárias. Isso automatiza a aplicação e tira uma grande carga da sua equipe de TI.

Aplicação dinâmica de políticas e microssegmentação

Depois que um usuário e seu dispositivo são autenticados e avaliados, o próximo trabalho do NAC é aplicar as políticas de acesso corretas. É aqui que a microssegmentação se destaca. Em vez de uma rede plana e aberta onde uma ameaça pode se espalhar como fogo, o NAC cria zonas menores e isoladas.

A microssegmentação é como ter andares seguros, acessíveis apenas com cartão-chave, em um arranha-céu. Um convidado pode acessar o saguão e as áreas públicas, mas seu cartão-chave não funcionará para os andares executivos ou da sala de servidores. Essa contenção é crucial para impedir que invasores se movam lateralmente pela sua rede.

Uma solução NAC poderosa pode colocar automaticamente usuários e dispositivos na rede virtual correta (VLAN) com base em sua função, tipo de dispositivo e até mesmo localização. Isso significa que um convidado no Wi-Fi fica completamente isolado do segmento de rede que contém sistemas de Ponto de Venda confidenciais em uma loja de varejo. Você pode se aprofundar na implementação desses conceitos em nosso guia completo para criar uma rede sem fio segura .

A demanda por esse tipo de segurança integrada está disparando. Apenas no Reino Unido, o mercado de controle de acesso atingiu US$ 524,6 milhões em 2024 e deve subir para US$ 830,7 milhões até 2030, impulsionado por setores como varejo e hospitalidade atualizando seus sistemas.

Escolhendo o modelo de implantação NAC correto

Ok, você decidiu que uma solução NAC é o caminho a seguir. A próxima grande questão é: como você realmente a implementa? Esta não é apenas uma decisão técnica; é uma decisão estratégica que afetará diretamente seu orçamento, a carga de trabalho da sua equipe de TI e sua capacidade de escalar.

Você está essencialmente analisando três caminhos principais: manter tudo no local (on-premises), ir totalmente para a nuvem ou encontrar um meio-termo com uma abordagem híbrida. Não há uma única resposta certa, mas definitivamente há um ajuste certo para a sua organização. Vamos analisar o que cada opção realmente significa para o seu negócio.

NAC On-Premises: A fortaleza tradicional

Pense no NAC on-premises como construir sua própria fortaleza. Você compra os tijolos, despeja o concreto e posiciona os guardas. Isso significa implantar hardware e software dedicados diretamente em seus próprios data centers. Você é o proprietário, você o gerencia e é responsável por cada parte de sua manutenção.

- Controle total: O maior atrativo aqui é o controle total e granular. Se você está em um setor com regras rígidas de soberania de dados ou mandatos de conformidade específicos, ter todos os seus dados e hardware sob o seu próprio teto pode ser inegociável.

- Alto custo inicial: O outro lado é um investimento inicial pesado. Você está comprando appliances físicos e pagando por licenças de software, o que pode representar uma despesa de capital significativa.

- Sobrecarga de manutenção: Sua equipe de TI é responsável por tudo — atualizações, patches e gerenciamento do ciclo de vida do hardware. Isso exige habilidades especializadas e uma parte significativa do tempo deles.

Essa rota tradicional pode funcionar para uma grande empresa de local único com uma equipe de segurança bem equipada e orçamento para lidar com os custos iniciais. Para a maioria das empresas modernas, especialmente aquelas que lidam com vários locais, o custo e a complexidade podem rapidamente se tornar um obstáculo.

NAC baseado em nuvem: A abordagem moderna

Um NAC baseado em nuvem, geralmente entregue como um serviço (SaaS), muda completamente o cenário. Em vez de você construir e manter a infraestrutura, o provedor cuida de tudo. O cérebro da operação — o mecanismo de políticas e o console de gerenciamento — vivem na nuvem.

Pense nisso como trocar um gerador caseiro e desajeitado por uma assinatura da rede elétrica nacional. Você obtém energia confiável e escalável sem ter que manter a estação de energia por conta própria.

Soluções nativas da nuvem como a Purple são construídas para essa realidade. Elas eliminam a necessidade de controladores de hardware no local, o que simplifica radicalmente o gerenciamento. Isso é um divisor de águas para empresas com muitos locais, como redes de varejo ou grupos de hotéis, dando a elas um painel único para gerenciar o acesso à rede em cada local.

| Recurso | NAC On-Premises | NAC baseado em nuvem |

|---|---|---|

| Custo inicial | Alto (compra de hardware) | Baixo (taxa de assinatura) |

| Escalabilidade | Limitada pelo hardware | Quase ilimitada |

| Manutenção | Gerenciada pela TI interna | Gerenciada pelo provedor |

| Velocidade de implantação | Lenta (semanas a meses) | Rápida (dias a semanas) |

| Melhor para | Local único, necessidades de alto controle | Vários locais, empresas ágeis |

Algumas empresas tentam um modelo híbrido, visando o melhor dos dois mundos, mantendo a aplicação de políticas no local, mas gerenciando-a a partir da nuvem. Embora possa ser um compromisso viável, muitas vezes traz seu próprio conjunto de complexidades, forçando você a gerenciar dois sistemas interconectados. Para a maioria, a pura simplicidade e agilidade de uma solução totalmente em nuvem é o caminho mais atraente a seguir.

Um caminho estratégico para a implantação completa do NAC

A ideia de mudar para um novo sistema NAC pode parecer uma tarefa gigantesca. A boa notícia é que não precisa ser uma mudança radical da noite para o dia. Uma implementação em fases é a maneira mais inteligente de fazer isso, minimizando interrupções e garantindo uma transição suave. É uma jornada da visibilidade ao controle total e automatizado.

Aqui está um caminho de migração comprovado que vemos funcionar repetidas vezes:

- Comece no modo apenas de monitoramento: O primeiro passo é ouvir. Você implanta a solução NAC em um modo 'apenas de monitoramento' completamente não intrusivo. Ela fica silenciosamente na sua rede, mapeando cada usuário, dispositivo e conexão sem bloquear absolutamente nada. Isso fornece uma imagem completa e real da sua rede e uma base sólida para construir suas políticas de segurança.

- Aplicação em fases para grupos de baixo risco: Depois de ter esse mapa claro, você pode começar a aplicar as regras. Comece com um grupo de baixo risco, como sua rede Wi-Fi de convidados ou um departamento específico que usa dispositivos padronizados. Esta fase é o seu campo de testes, permitindo que você refine as políticas e resolva quaisquer problemas em um ambiente controlado antes de expandir ainda mais.

- Expanda para o controle total em toda a rede: Com a confiança e os insights obtidos nas fases iniciais, você está pronto para a implementação completa. Agora você pode expandir a aplicação em toda a rede. Neste ponto, cada solicitação de acesso — seja de um funcionário, um convidado ou um sensor IoT — é verificada automaticamente em relação às suas políticas de segurança. Você alcançou um controle de acesso à rede completo e automatizado.

Controle de Acesso à Rede em ação em todos os setores

A teoria por trás das soluções de controle de acesso à rede é uma coisa, mas seu valor real brilha quando você as vê resolvendo problemas específicos do mundo real. Embora a tecnologia principal seja a mesma, a forma como ela é usada pode parecer completamente diferente de uma empresa para outra. A maneira como um hotel protege o Wi-Fi de seus hóspedes, por exemplo, é um mundo de distância de como um hospital precisa proteger seus equipamentos médicos de suporte à vida.

Vamos ver como o NAC é colocado em prática em alguns setores-chave, transformando a segurança de uma ideia abstrata em uma vantagem prática no dia a dia.

Hospitalidade e locais de eventos

Para hotéis, estádios e centros de conferências, oferecer um Wi-Fi contínuo e seguro é uma grande parte da experiência do cliente. O desafio está em lidar com milhares de dispositivos de convidados desconhecidos, garantindo que eles nunca tenham acesso à rede corporativa segura que administra os negócios.

É aqui que o NAC se destaca. Ele permite que os locais dividam sua rede, criando espaços virtuais totalmente separados para convidados, funcionários e sistemas de back-office. Para os convidados, o Captive Portal é muito mais do que apenas uma tela de login; é um poderoso mecanismo de marketing.

Ao solicitar um simples e-mail ou login social, os locais podem coletar dados primários valiosos. Esse insight pode então alimentar ofertas personalizadas e campanhas de marketing direcionadas que incentivam visitas repetidas — tudo isso enquanto os convidados estão protegidos por firewall longe de sistemas operacionais críticos.

Ambientes de varejo

Em um ambiente de varejo, a rede é uma colmeia de atividade constante. Ela deve suportar tudo, desde sistemas de Ponto de Venda (POS) que lidam com informações de pagamento confidenciais até funcionários usando tablets para verificações de estoque. Proteger esse ecossistema diversificado é absolutamente essencial.

O NAC aplica a microssegmentação, construindo uma parede digital ao redor da rede POS para protegê-la de todo o tráfego restante. Portanto, se o tablet de um funcionário ou o telefone de um convidado for comprometido, a ameaça fica contida e não pode se espalhar para os terminais de pagamento.

Esse foco nítido na segurança de dados está impulsionando grandes investimentos no Reino Unido. O setor comercial, que inclui varejo e hospitalidade, agora lidera o mercado de controle de acesso. Ele foi avaliado em US$ 0,44 bilhão em 2024 e deve atingir US$ 0,62 bilhão até 2029, à medida que as empresas redobram os esforços para proteger seus ativos.

Instalações de saúde

Os riscos para a segurança da rede não são muito maiores do que na área da saúde. Os hospitais são uma teia complexa de dispositivos conectados, desde equipamentos críticos para a vida da Internet das Coisas Médicas (IoMT), como bombas de infusão e monitores de pacientes, até tablets de médicos e o Wi-Fi público para pacientes.

Uma solução NAC sólida é fundamental para garantir a segurança do paciente e atender a rígidos padrões regulatórios. Ela funciona identificando, criando perfis e segmentando automaticamente cada dispositivo que tenta se conectar.

- Segurança IoMT: Os dispositivos médicos são isolados em seu próprio segmento de rede, onde só podem se comunicar com sistemas clínicos autorizados. Isso impede que eles se tornem um alvo para malwares que possam estar se movendo pela rede geral.

- Acesso baseado em função: Médicos, enfermeiros e equipe administrativa recebem diferentes níveis de acesso com base em seu trabalho. Um médico pode precisar acessar os registros do paciente em seu tablet, enquanto o dispositivo de um gerente de instalações é restrito puramente à rede de gerenciamento do prédio.

- Isolamento de pacientes e visitantes: Os convidados que usam o Wi-Fi público são mantidos completamente separados de todo o tráfego clínico e operacional, protegendo dados confidenciais de pacientes de qualquer exposição potencial.

Para qualquer setor com regras rígidas, como a área da saúde, atender aos mandatos de segurança de dados e controle de acesso é uma prioridade máxima. Lidar com os requisitos de TI de conformidade com a HIPAA é frequentemente o que inicia a mudança para uma estratégia de controle de rede mais avançada. Para uma visão do mundo real sobre isso, confira nosso https://www.purple.ai/case-studies/sarasota-memorial-hospital .

Moradias residenciais e estudantis

Em edifícios com vários locatários, como acomodações para estudantes ou propriedades construídas para aluguel, os residentes esperam uma experiência de internet que pareça como se estivessem em casa — privada, segura e simples. Mas dar a centenas de pessoas acesso a uma única rede compartilhada é uma enorme dor de cabeça de segurança.

As soluções de controle de acesso à rede modernas têm uma solução inteligente para isso: Chaves Pré-Compartilhadas Individuais ( iPSK ). Cada residente recebe sua própria senha de Wi-Fi exclusiva, que conecta todos os seus dispositivos a uma "bolha" de rede pessoal e privada. Isso lhes dá a segurança robusta de uma rede de nível empresarial com a usabilidade extremamente simples de uma configuração doméstica, impedindo que seus dispositivos fiquem visíveis para seus vizinhos.

Quando as organizações começam a analisar o controle de acesso à rede, algumas perguntas comuns e muito práticas sempre surgem. Obter respostas claras e diretas é a chave para se sentir confiante e construir uma estratégia que realmente funcione para o seu negócio.

Vamos abordar algumas das dúvidas mais frequentes que os líderes de TI e administradores de rede têm quando estão avaliando uma nova plataforma NAC.

Como o NAC é diferente de um firewall?

Esta é facilmente uma das perguntas mais comuns e é uma distinção muito importante a se fazer.

Pense em um firewall como a segurança no perímetro do seu prédio. Ele está verificando tudo o que vem do mundo exterior (a internet) e é brilhante em impedir ameaças externas antes mesmo que elas cheguem à sua porta da frente.

Uma solução NAC, por outro lado, é como o segurança dentro do seu prédio. Depois que alguém passa pela entrada principal, o segurança verifica quem eles são e o que estão tentando fazer. O NAC examina cada usuário e dispositivo depois que eles se conectam, controlando em quais salas (ou segmentos de rede) eles têm permissão para entrar. Ele é focado em ameaças internas e em impedir que um intruso se mova livremente — um ponto cego para a maioria dos firewalls. Você realmente precisa de ambos para uma postura de segurança forte.

Como o NAC se integra a outras ferramentas de segurança?

Uma solução moderna de controle de acesso à rede não deve operar em um silo. Na verdade, seu poder real vem de atuar como um hub central de aplicação que torna suas ferramentas de segurança existentes ainda melhores. Um bom NAC deve se integrar perfeitamente com:

- Provedores de Identidade (IdP): Ferramentas como Entra ID ou Okta se tornam a "única fonte de verdade" sobre quem é um usuário. A plataforma NAC então usa essas informações para aplicar automaticamente as políticas de acesso corretas com base em sua função.

- Proteção de Endpoint (EDR): Antes de conceder acesso, o NAC pode verificar com um agente EDR em um dispositivo para confirmar sua integridade. O antivírus está atualizado? Os patches de segurança estão instalados? Isso garante que os dispositivos atendam aos seus padrões de segurança antes que possam se conectar.

- Gerenciamento de Eventos e Informações de Segurança (SIEM): O NAC envia uma mina de ouro de dados contextuais (quem, o que, onde e quando) para o seu SIEM. Isso melhora drasticamente sua capacidade de detectar ameaças e responder a incidentes porque você tem uma imagem muito mais clara do que está acontecendo na sua rede.

O NAC não adiciona apenas outra camada de segurança; ele multiplica a eficácia das ferramentas que você já possui, fornecendo o elo perdido entre a identidade do usuário, a integridade do dispositivo e a aplicação na rede.

Como podemos justificar o investimento?

Quando se trata de justificar o custo, tudo se resume a duas coisas: reduzir riscos e aumentar a eficiência operacional.

O custo médio de uma violação de dados está sempre subindo, e um único incidente causado por um laptop não seguro ou um dispositivo de convidado comprometido pode ser financeiramente devastador. O NAC lida diretamente com esse risco, interrompendo o acesso não autorizado antes que ele possa causar qualquer dano.

Além disso, pense no tempo que sua equipe de TI gasta em tarefas manuais. Um NAC baseado em nuvem automatiza coisas como a integração de novos dispositivos, o gerenciamento do acesso de convidados e a aplicação de políticas de segurança. Isso libera sua equipe do trabalho manual e repetitivo para que eles possam se concentrar em projetos que realmente impulsionam os negócios.

Pronto para substituir senhas desatualizadas por uma rede contínua, segura e baseada em identidade? Descubra como a Purple oferece acesso Zero Trust para convidados, funcionários e ambientes com vários locatários, integrando-se à sua infraestrutura de rede existente. Explore a plataforma Purple .