Cisco Meraki vs. Aruba: Uma Comparação Técnica para WiFi de Convidados

Uma comparação técnica autoritária entre Cisco Meraki e HPE Aruba para implantações de WiFi de convidados empresariais. Este guia oferece insights acionáveis para gerentes de TI e arquitetos sobre arquitetura, autenticação, segmentação de rede e integração de análises agnósticas de hardware.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Aprofundada: Arquitetura e Autenticação

- Arquitetura do Plano de Gerenciamento

- Autenticação de Convidados e Controle de Acesso à Rede

- Guia de Implementação: Melhores Práticas para Implantação Empresarial

- 1. Segmentação de Rede e Design de VLAN

- 2. Design de RF de Alta Densidade

- Solução de Problemas e Mitigação de Riscos

- Modos de Falha Comuns

- ROI e Impacto nos Negócios

- Ouça o Briefing Técnico

Resumo Executivo

Para CTOs e arquitetos de rede em ambientes de hotelaria, varejo e setor público, selecionar a infraestrutura sem fio empresarial correta é uma decisão crítica que dita a sobrecarga operacional e a experiência do convidado para o próximo ciclo de atualização. Este guia técnico compara os dois líderes de mercado: Cisco Meraki e HPE Aruba.

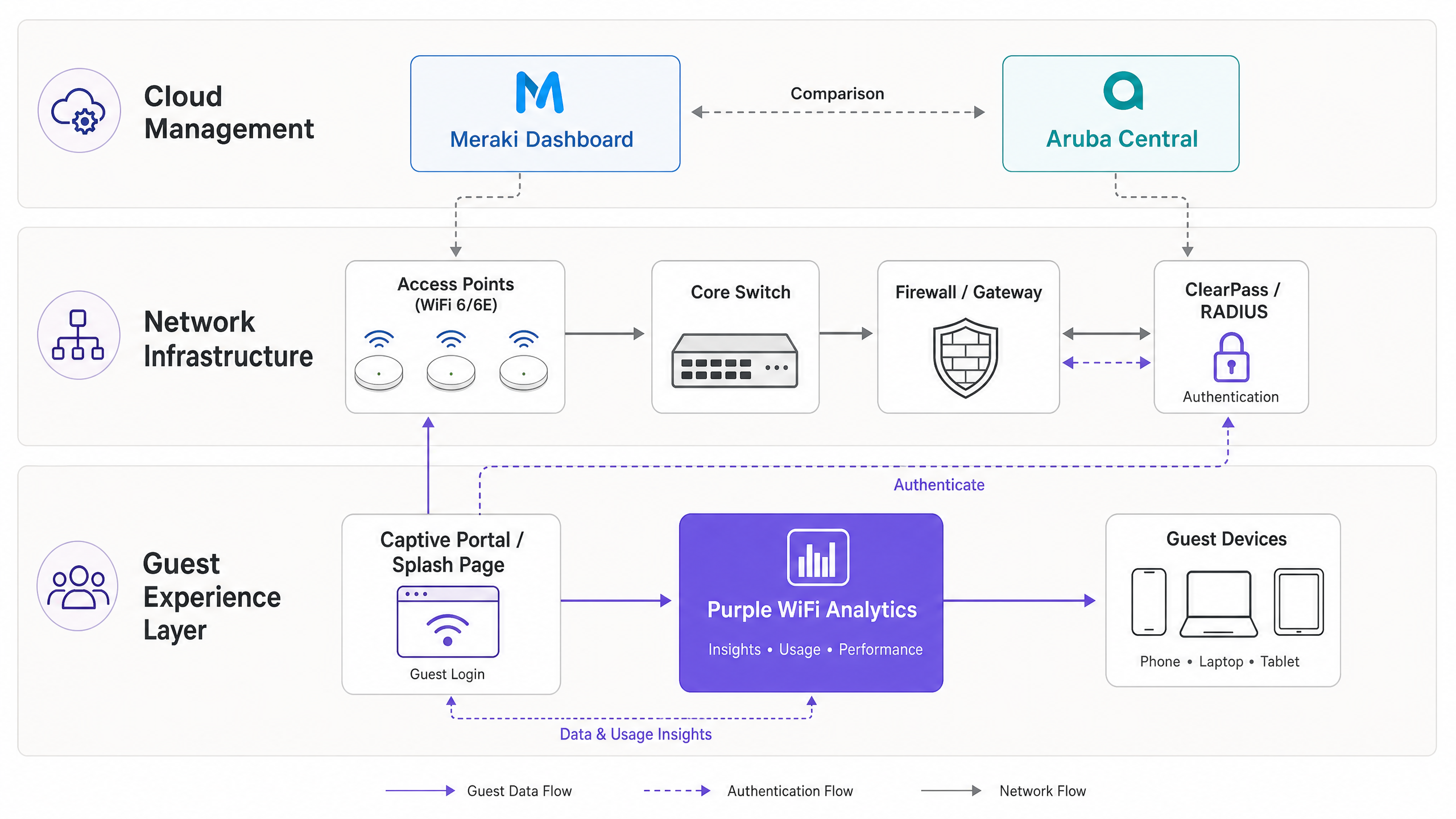

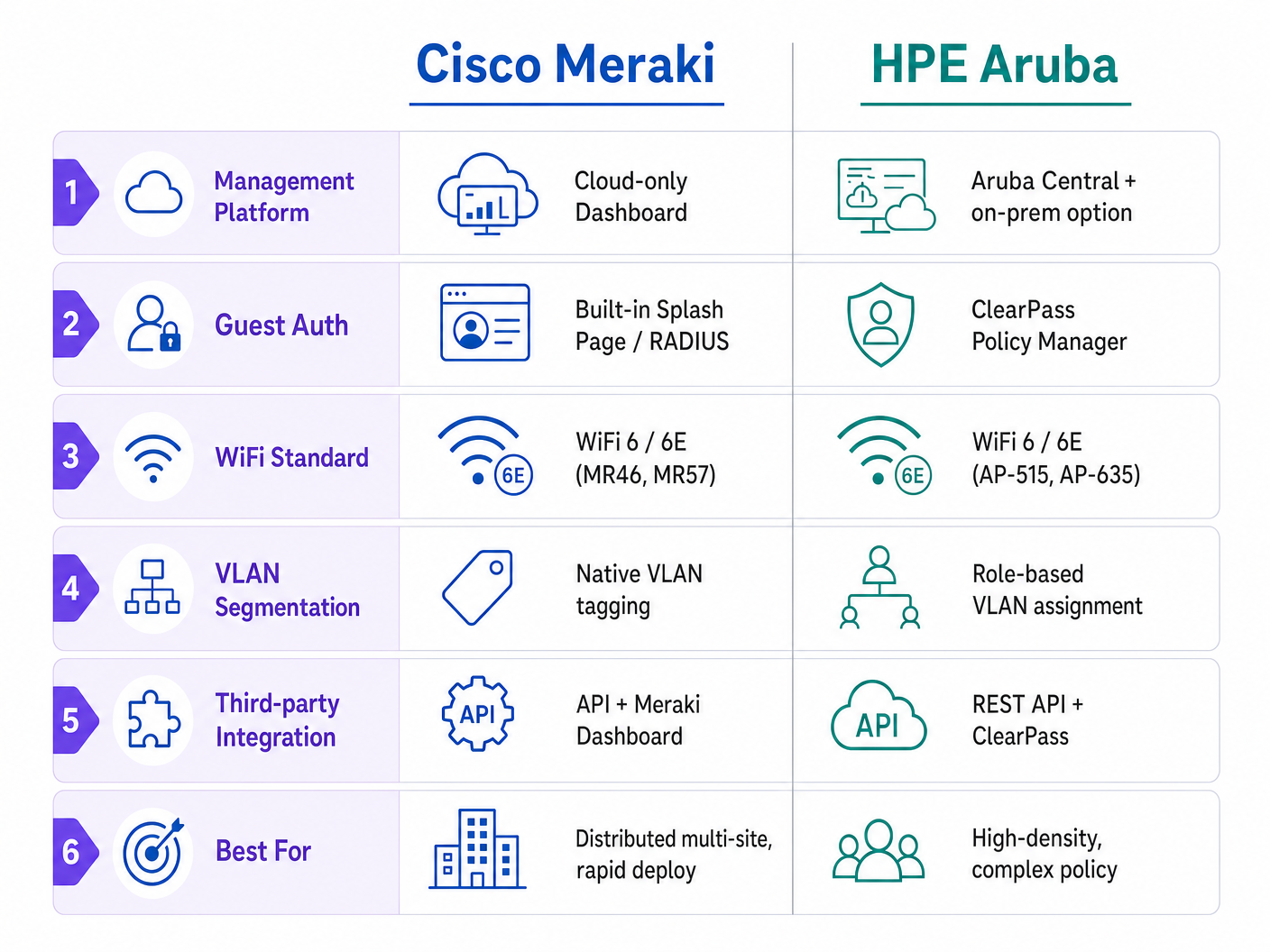

Embora ambas as plataformas ofereçam desempenho robusto de WiFi 6/6E, elas divergem fundamentalmente em sua arquitetura de gerenciamento e abordagem ao controle de acesso à rede. Cisco Meraki baseia-se em um modelo de provisionamento cloud-first, zero-touch que se destaca em implantações distribuídas em múltiplos locais. HPE Aruba oferece flexibilidade de implantação híbrida e aplicação sofisticada de políticas baseadas em função via ClearPass, tornando-o o padrão para ambientes RF complexos e de alta densidade.

Independentemente do hardware subjacente escolhido, os operadores empresariais devem abstrair sua camada de inteligência de convidados. Ao integrar uma plataforma agnóstica de hardware como Purple , as organizações garantem conformidade, preservam sua continuidade de WiFi Analytics e permitem o provisionamento avançado de identidade em qualquer ciclo de atualização de hardware.

Análise Técnica Aprofundada: Arquitetura e Autenticação

Arquitetura do Plano de Gerenciamento

A divergência arquitetônica mais significativa entre os dois fornecedores reside em seus planos de gerenciamento.

Cisco Meraki emprega uma arquitetura estritamente gerenciada na nuvem. O Meraki Dashboard serve como um painel único para toda a configuração, monitoramento e gerenciamento de firmware. Os pontos de acesso (APs) são "headless" e exigem conectividade com a nuvem Meraki para receber atualizações de política. Este modelo permite um verdadeiro provisionamento zero-touch: os APs podem ser enviados para filiais remotas de Varejo , conectados a switches PoE, e eles automaticamente puxarão seus modelos de configuração.

HPE Aruba oferece uma abordagem híbrida. Embora o Aruba Central ofereça gerenciamento em nuvem comparável ao Meraki, a Aruba também suporta controladores on-premises (Mobility Controllers). Este é um requisito obrigatório para muitas implantações de Saúde e setor público onde a soberania dos dados ou a rigorosa governança do NHS impede o roteamento do tráfego de gerenciamento através de uma nuvem pública.

Autenticação de Convidados e Controle de Acesso à Rede

O onboarding de convidados é onde a política de rede encontra a experiência do usuário.

Meraki gerencia o acesso de convidados através de páginas splash integradas ou integração RADIUS externa. O Captive Portal nativo é funcional, mas carece da sofisticada captura de dados e gerenciamento de consentimento exigidos para a conformidade moderna com o GDPR. Para implantações empresariais, a arquitetura padrão envolve a configuração do SSID Meraki com um requisito de "Entrar com", apontando para uma URL de Captive Portal externa (como Purple), e autenticando via RADIUS.

Aruba aborda isso através do ClearPass Policy Manager, um appliance dedicado de Controle de Acesso à Rede (NAC). O ClearPass Guest oferece amplas capacidades para auto-registro, aprovação de patrocinadores e controle de acesso baseado em função (RBAC) granular. No entanto, o ClearPass é um produto complexo e separado que exige licenciamento específico e expertise para ser gerenciado de forma eficaz.

Guia de Implementação: Melhores Práticas para Implantação Empresarial

1. Segmentação de Rede e Design de VLAN

A segmentação de rede adequada é inegociável para segurança e conformidade com PCI DSS. O tráfego de convidados deve ser isolado das redes corporativas, IoT e de ponto de venda (PoS).

- Implementação Meraki: Crie um SSID de Convidado dedicado e atribua-o a uma VLAN específica (por exemplo, VLAN 100). Use as regras de firewall de Camada 3/7 da Meraki para negar explicitamente o tráfego para sub-redes LAN locais, garantindo que os convidados tenham apenas saída para a internet.

- Implementação Aruba: Utilize o firewall baseado em função da Aruba. Atribua a função 'Convidado' ao SSID e defina políticas que descartem qualquer tráfego destinado ao espaço IP privado RFC 1918 antes de permitir o tráfego HTTP/HTTPS para a WAN.

Para uma análise mais aprofundada das estratégias de segmentação, consulte nosso guia sobre Comparando Pontos de Acesso Baseados em Controlador vs. Gerenciados na Nuvem .

2. Design de RF de Alta Densidade

Em ambientes de Hotelaria (centros de conferências) ou hubs de Transporte , o posicionamento do AP e o planejamento de canais são críticos.

- Implante APs WiFi 6E (6 GHz) como o Meraki MR57 ou Aruba AP-635 para aliviar o congestionamento na banda de 5 GHz.

- Limite os rádios de 2.4 GHz para fornecer cobertura básica para dispositivos IoT legados, enquanto direciona os dispositivos de convidados para as bandas de 5 GHz e 6 GHz.

- A tecnologia ClientMatch da Aruba historicamente oferece excelente direcionamento de clientes em ambientes extremamente densos, enquanto o Auto RF da Meraki lida com a atribuição dinâmica de canais e potência de forma eficaz para locais distribuídos.

Solução de Problemas e Mitigação de Riscos

Modos de Falha Comuns

- Falhas de Redirecionamento do Captive Portal: Frequentemente causadas por interceptação HTTPS agressiva (HSTS) ou problemas de resolução de DNS antes da autenticação. Garanta que seu Walled Garden inclua os domínios necessários para a plataforma do Captive Portal, provedores de identidade (Apple, Google, Facebook) e listas de revogação de certificados (CRLs).

- Vazamento de VLAN: Portas trunk de switch mal configuradas podem permitir que o tráfego de convidados se conecte a redes corporativas. Sempre use VLANs explicitamente marcadas para uplinks de AP e evite usar a VLAN nativa para tráfego de convidadosic.

- Roteamento Assimétrico em Ambientes Híbridos: Ao migrar ou misturar fornecedores, garanta que o gateway padrão para a sub-rede de convidados seja consistente e lide com o NAT corretamente para evitar a queda de conexões com estado.

ROI e Impacto nos Negócios

A implantação de WiFi empresarial é um investimento significativo de CapEx e OpEx. Para gerar ROI, a rede deve fazer mais do que fornecer conectividade básica.

Ao sobrepor a plataforma agnóstica de hardware da Purple sobre Meraki ou Aruba, os locais transformam um centro de custo em um ativo gerador de receita. A autenticação baseada em perfil da Purple (com mais de 440 milhões de usuários globais) reduz o atrito, enquanto captura dados primários. Isso permite a monetização de mídia de varejo, marketing direcionado e análises aprofundadas de fluxo de pessoas.

Conforme observado em nosso playbook recente sobre Como Melhorar a Satisfação do Convidado: O Playbook Definitivo , a conectividade perfeita é o ponto de partida; o engajamento inteligente é o diferencial.

Ouça o Briefing Técnico

Para uma análise aprofundada de 10 minutos sobre esta comparação, ouça o podcast de briefing do nosso arquiteto sênior:

Definições principais

Zero-Touch Provisioning (ZTP)

The ability to configure network hardware via the cloud before it arrives on site, allowing it to download its configuration automatically upon connecting to the internet.

Critical for IT teams deploying WiFi across hundreds of retail branches without sending engineers to each site.

Network Access Control (NAC)

A security solution that enforces policy on devices and users attempting to access the network, ensuring only authorized entities gain entry.

Aruba ClearPass is a dedicated NAC; it determines what a user can access based on their role, device type, and location.

Walled Garden

A limited list of IP addresses or domains that a user can access before they have fully authenticated on the captive portal.

Essential for allowing devices to reach the Purple splash page, identity providers (like Google/Facebook for social login), and certificate validation servers before granting full internet access.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service.

The standard protocol used by Meraki and Aruba to communicate with Purple or ClearPass to verify if a guest should be allowed on the WiFi.

VLAN (Virtual Local Area Network)

A logical subnetwork that groups a collection of devices from different physical LANs, isolating their broadcast traffic.

The primary method for keeping guest WiFi traffic completely separate from sensitive back-office or Point of Sale (PoS) systems.

WiFi 6E (802.11ax in 6 GHz)

An extension of the WiFi 6 standard that utilizes the newly available 6 GHz spectrum, providing wider channels and less interference.

Crucial for future-proofing high-density venues like stadiums, ensuring the network can handle thousands of concurrent connections without legacy device congestion.

Captive Portal

A web page that the user of a public-access network is obliged to view and interact with before access is granted.

The primary guest touchpoint where terms are accepted, marketing consent is gathered, and brand engagement occurs.

Profile-Based Authentication

A method where users authenticate once and are subsequently recognized seamlessly across a network of venues without repeatedly entering credentials.

Purple's approach to creating a frictionless guest experience, leveraging a global network of over 440 million users.

Exemplos práticos

A 400-room resort hotel needs to deploy guest WiFi across accommodation blocks, a high-density conference centre, and outdoor pool areas. They have a lean IT team of two engineers and require GDPR-compliant marketing data capture.

Deploy Cisco Meraki MR46 APs in the accommodation blocks and MR57 (WiFi 6E) APs in the conference centre for high-density support. Use Meraki Dashboard for zero-touch provisioning and unified management, reducing the burden on the lean IT team. For the marketing requirement, configure the Meraki Guest SSID to use a custom splash URL pointing to Purple WiFi. Purple will handle the captive portal, GDPR consent, and data capture, integrating with Meraki via RADIUS for authentication.

A large public-sector hospital trust requires guest WiFi for patients and visitors. Strict NHS data governance mandates that no network management traffic can traverse a public cloud. They also need to integrate with existing Active Directory for staff BYOD access on a separate SSID.

Deploy HPE Aruba AP-515 access points managed by on-premises Aruba Mobility Controllers. This ensures all management and control plane traffic remains within the hospital's data centre. Deploy ClearPass Policy Manager to handle the complex NAC requirements: integrating with AD for staff BYOD, and providing a secure, segmented guest portal for patients. Purple can still be integrated via ClearPass to provide advanced analytics and seamless roaming (like OpenRoaming) without violating the on-prem management constraint.

Questões práticas

Q1. A retail chain with 150 small branches needs to deploy guest WiFi. They have no dedicated IT staff at the branch level and rely on a small central team. Which platform architecture is more suitable?

Dica: Consider the operational overhead of deploying hardware to 150 locations without on-site technical expertise.

Ver resposta modelo

Cisco Meraki is the recommended approach. Its cloud-only architecture and zero-touch provisioning allow the central IT team to configure templates in the Dashboard. Hardware can be shipped directly to branches, plugged in by store staff, and it will automatically download its configuration, significantly reducing deployment complexity and costs.

Q2. You are configuring a guest WiFi network in a hotel. You need to ensure that guests cannot access the hotel's reservation system servers located on the same physical network infrastructure. What is the standard approach?

Dica: Think about Layer 2 isolation and Layer 3 boundary control.

Ver resposta modelo

The standard approach is strict network segmentation. The Guest SSID must be mapped to a dedicated VLAN (e.g., VLAN 200), completely separate from the corporate VLAN (e.g., VLAN 10). Additionally, Layer 3/7 firewall rules must be applied at the AP or gateway level to explicitly deny any traffic from the Guest VLAN destined for RFC 1918 private IP addresses (the internal network), allowing only traffic destined for the public internet.

Q3. A venue wants to capture guest data for marketing purposes and ensure GDPR compliance. Why is relying solely on the native splash pages provided by hardware vendors often insufficient for enterprise requirements?

Dica: Consider the difference between network access control and data privacy/consent management.

Ver resposta modelo

Native vendor splash pages are designed primarily for basic network access control (accepting terms and conditions). They generally lack the sophisticated features required for modern marketing and compliance, such as granular consent management, data retention policies, right-to-erasure workflows, social login integrations, and seamless CRM synchronization. An overlay platform like Purple is required to handle the complex compliance burden and abstract the guest intelligence layer from the underlying hardware.