Como a Atribuição Dinâmica de VLAN Funciona em Edifícios Multi-Inquilinos

Este guia de referência técnica detalha a arquitetura e implementação da Atribuição Dinâmica de VLAN usando 802.1X e RADIUS em ambientes multi-inquilinos. Ele fornece orientação prática para gerentes de TI e arquitetos de rede para reduzir a sobrecarga de SSID, impor o isolamento da Camada 2 e garantir conectividade segura e escalável em edifícios compartilhados.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Aprofundamento Técnico

- O Problema com Múltiplos SSIDs

- A Arquitetura 802.1X e RADIUS

- O Fluxo de Autenticação

- Guia de Implementação

- Fase 1: Preparação da Infraestrutura de Rede

- Fase 2: Integração RADIUS e de Identidade

- Fase 3: Testes e Lançamento Faseado

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- Modos de Falha Comuns

- Estratégias de Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

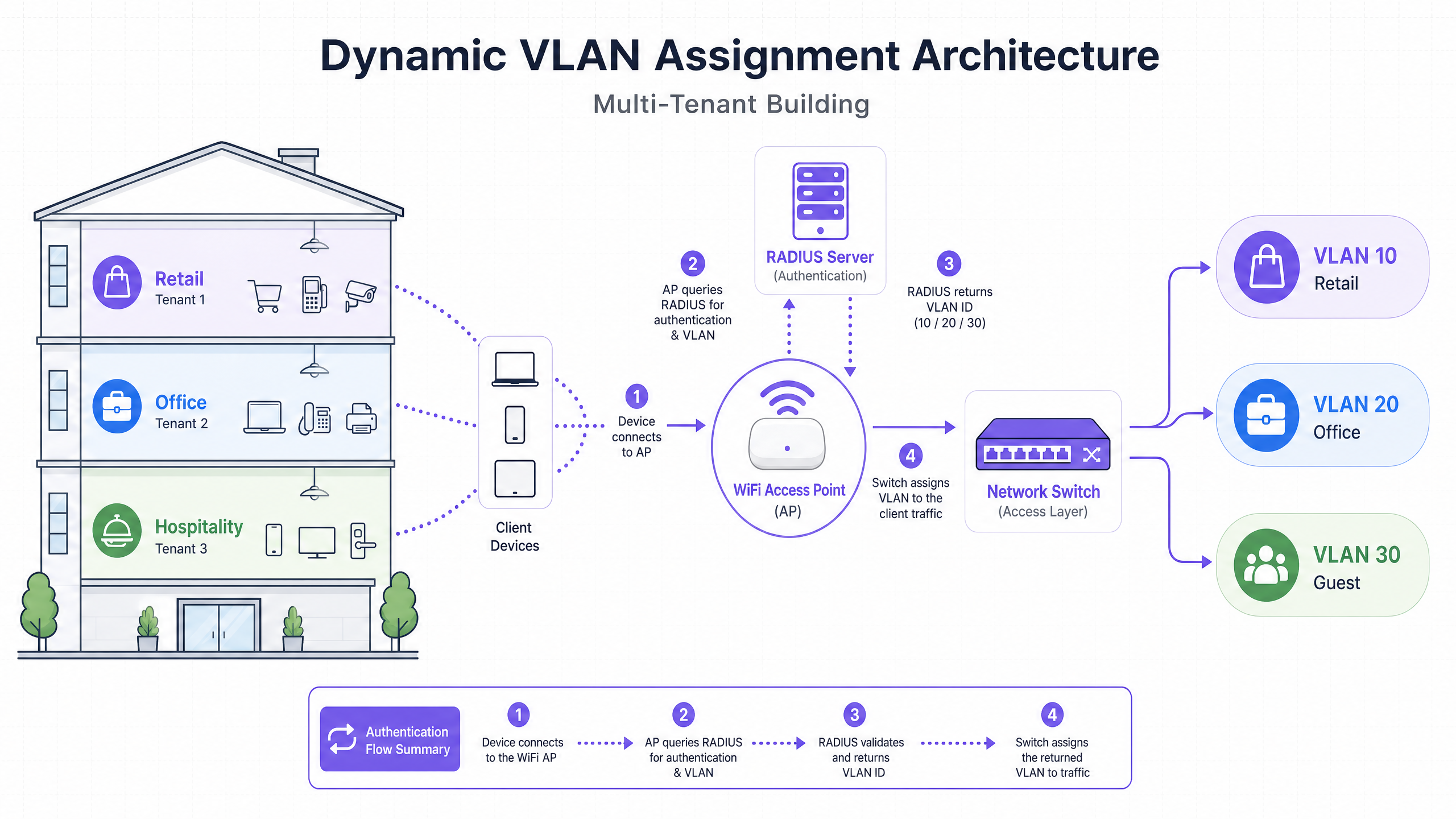

Para gerentes de TI e arquitetos de rede que supervisionam edifícios multi-inquilinos — como escritórios comerciais, complexos de varejo ou grandes locais de hospitalidade — gerenciar a segmentação de rede é um desafio crítico. Historicamente, isolar o tráfego de inquilinos significava implantar infraestrutura física separada ou transmitir um SSID exclusivo para cada inquilino. Ambas as abordagens são fundamentalmente falhas. A separação física é proibitiva em termos de custo e inflexível, enquanto a transmissão de múltiplos SSIDs degrada severamente o desempenho de RF devido à sobrecarga excessiva de quadros de gerenciamento.

A Atribuição Dinâmica de VLAN resolve isso consolidando o ambiente sem fio em um único e seguro SSID. Aproveitando a autenticação IEEE 802.1X e RADIUS, a rede atribui dinamicamente os usuários à sua Rede Local Virtual (VLAN) dedicada com base em sua identidade, não na rede que eles escolhem. Este guia fornece um aprofundamento técnico abrangente sobre a arquitetura, implantação e solução de problemas da atribuição dinâmica de VLAN, garantindo isolamento seguro da Camada 2, conformidade com padrões como PCI DSS e GDPR, e um ROI robusto para operadores de locais.

Aprofundamento Técnico

O Problema com Múltiplos SSIDs

Em um edifício compartilhado, é comum ver dezenas de SSIDs transmitidos (por exemplo, "TenantA_Corp", "TenantB_Secure", "Building_Guest"). Cada SSID transmitido por um Ponto de Acesso (AP) deve transmitir quadros de beacon na menor taxa de dados obrigatória (tipicamente 1 Mbps ou 6 Mbps). À medida que o número de SSIDs aumenta, a proporção de tempo de ar consumida pela sobrecarga de gerenciamento cresce exponencialmente, deixando menos tempo de ar para a transmissão real de dados. Isso resulta em alta latência, baixa taxa de transferência e uma experiência de usuário ruim, independentemente da velocidade da conexão de internet subjacente.

A Arquitetura 802.1X e RADIUS

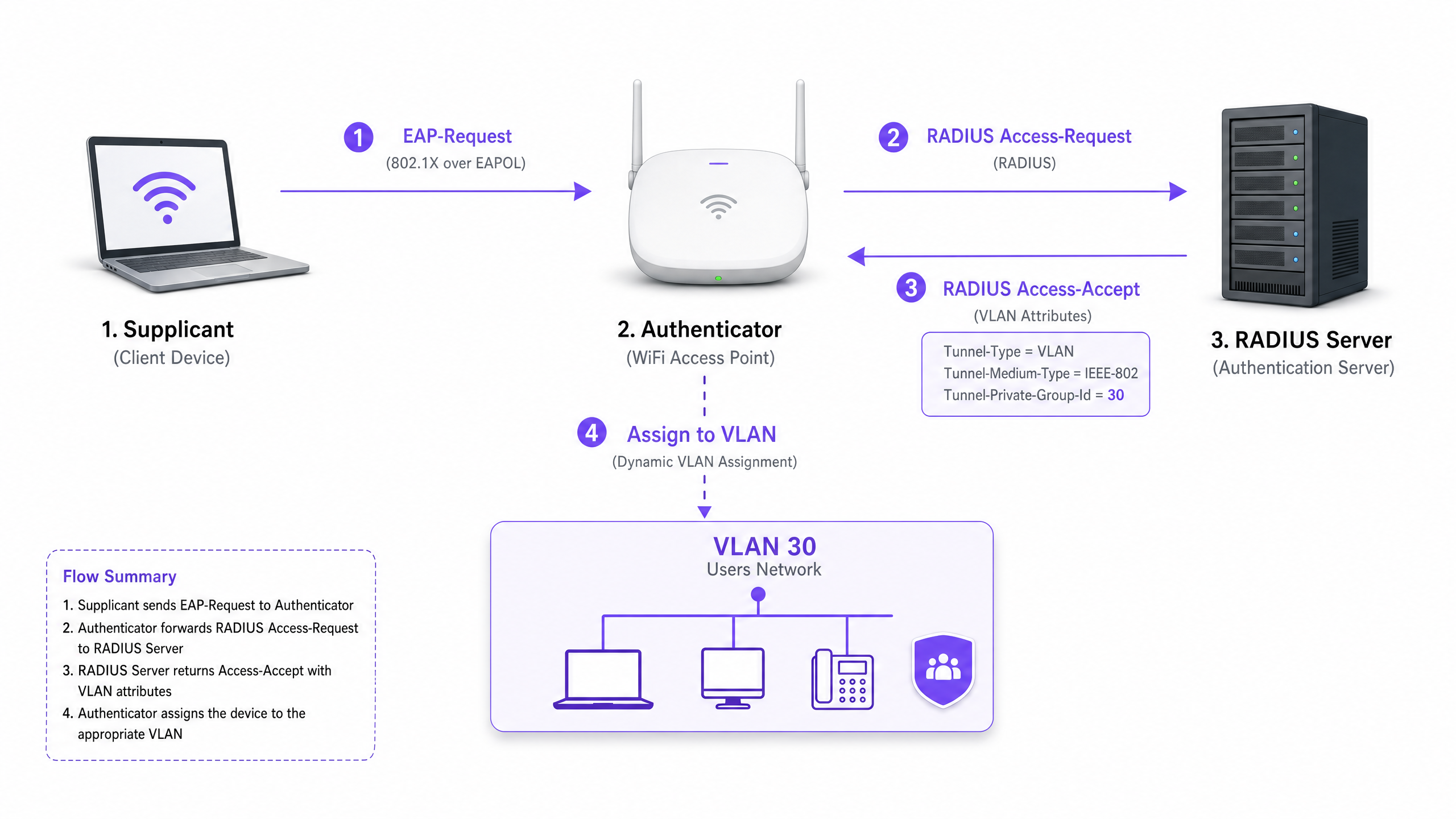

A Atribuição Dinâmica de VLAN move a lógica de segmentação da camada de RF para a camada de autenticação. Ela se baseia no padrão IEEE 802.1X para controle de acesso à rede baseado em porta, integrado a um servidor RADIUS (Remote Authentication Dial-In User Service).

A arquitetura consiste em três componentes principais:

- Suplicante: O dispositivo cliente (laptop, smartphone) solicitando acesso à rede.

- Autenticador: O dispositivo de acesso à rede, tipicamente o Ponto de Acesso WiFi ou controlador sem fio, que bloqueia o tráfego até que a autenticação seja bem-sucedida.

- Servidor de Autenticação: O servidor RADIUS que valida credenciais contra um repositório de identidade (por exemplo, Active Directory, LDAP) e dita as políticas de rede.

O Fluxo de Autenticação

Quando um suplicante tenta se conectar ao SSID unificado, o seguinte fluxo ocorre:

- Inicialização EAPOL: O suplicante se conecta ao AP. O AP bloqueia todo o tráfego, exceto os pacotes do Protocolo de Autenticação Extensível sobre LAN (EAPOL).

- RADIUS Access-Request: O AP encapsula os dados EAP e os encaminha para o servidor RADIUS como um

Access-Request. - Validação de Credenciais: O servidor RADIUS verifica as credenciais do usuário (via EAP-TLS, PEAP, etc.).

- RADIUS Access-Accept: Após validação bem-sucedida, o servidor RADIUS responde com uma mensagem

Access-Accept. Crucialmente, esta mensagem inclui atributos RADIUS padrão IETF específicos que instruem o AP sobre qual VLAN atribuir ao usuário.

Os atributos RADIUS críticos necessários para a atribuição dinâmica de VLAN são:

Tunnel-Type(64): Set toVLAN(Value 13)Tunnel-Medium-Type(65): Set to802(Value 6)Tunnel-Private-Group-ID(81): Definido para o ID de VLAN específico (por exemplo, "20" para Inquilino A, "30" para Inquilino B)

Uma vez que o AP recebe esses atributos, ele direciona o tráfego do usuário diretamente para a VLAN especificada. Os switches de rede upstream então lidam com o tráfego como se o usuário estivesse fisicamente conectado a uma porta dedicada para aquele inquilino, garantindo isolamento completo da Camada 2.

Guia de Implementação

A implantação da atribuição dinâmica de VLAN requer coordenação cuidadosa entre a infraestrutura sem fio, os switches de borda e o provedor de identidade. Siga esta sequência de implementação neutra em relação ao fornecedor.

Fase 1: Preparação da Infraestrutura de Rede

- Provisionamento de VLAN: Defina e crie as VLANs necessárias em sua infraestrutura de roteamento central e servidores DHCP. Garanta que cada VLAN de inquilino tenha sua própria sub-rede distinta e políticas de roteamento apropriadas (por exemplo, roteamento para a internet, mas descartando o tráfego inter-VLAN).

- Trunking de Switch: Este é um passo crítico. As portas do switch que se conectam aos seus Pontos de Acesso devem ser configuradas como portas trunk 802.1Q. Você deve marcar todas as VLANs de inquilino potenciais que o AP possa precisar atribuir. Se o servidor RADIUS atribuir a VLAN 40, mas a VLAN 40 não estiver marcada na porta do switch, o cliente autenticará, mas falhará em receber um endereço IP.

- Configuração do AP: Configure os APs para transmitir um único SSID habilitado para 802.1X (por exemplo, WPA3-Enterprise). Habilite a configuração específica em seu controlador sem fio ou APs que permite que eles aceitem atributos de substituição RADIUS (muitas vezes rotulados como "AAA Override" ou "Dynamic VLAN").

Fase 2: Integração RADIUS e de Identidade

- Integração do Repositório de Identidade: Conecte seu servidor RADIUS ao serviço de diretório contendo as identidades dos usuários e suas associações de inquilino.

- Criação de Política de Rede: Crie políticas dentro do servidor RADIUS que mapeiam grupos de usuários para IDs de VLAN. Por exemplo, uma política que declara: Se o Usuário pertencer ao Grupo 'Retail_Staff', retorne Tunnel-Private-Group-ID = 10.

- Gerenciamento de Certificados: Se estiver usando EAP-TLS (recomendado para dispositivos corporativos), implante certificados de cliente. Se estiver usando PEAP-MSCHAPv2 (comum para BYOD), certifique-se de que um certificado de servidor válido e confiável esteja instalado no servidor RADIUS.

Fase 3: Testes e Lançamento Faseado

- Teste Piloto: Teste com um pequeno grupo de dispositivos em diferentes locatários. Verifique se, após a conexão, o dispositivo recebe um endereço IP da sub-rede correta e não consegue fazer ping em dispositivos em outras VLANs de locatários.

- Dispositivos IoT e Sem Interface: Para dispositivos que não suportam 802.1X (impressoras, smart TVs), implemente o MAC Authentication Bypass (MAB). O servidor RADIUS autentica o dispositivo com base em seu endereço MAC e atribui a VLAN apropriada. Observação: Coloque esses dispositivos em VLANs estritamente isoladas, pois os endereços MAC podem ser falsificados.

Melhores Práticas

- Consolidar SSIDs: Procure ter um máximo absoluto de três SSIDs: um SSID 802.1X para todos os locatários, um para dispositivos IoT legados (usando PSK ou MAB) e um para Guest WiFi (usando um Captive Portal).

- Impor Isolamento de Cliente: Dentro da rede de convidados e redes de locatários não confiáveis, habilite o isolamento de cliente de Camada 2 no nível do AP para evitar que os dispositivos se comuniquem entre si, mitigando riscos de movimento lateral.

- Aproveitar Análises Avançadas: Integre seu fluxo de autenticação com uma plataforma robusta de WiFi Analytics para obter visibilidade sobre a utilização do local, tempos de permanência e desempenho da rede do locatário.

- Padronizar em WPA3: Onde o suporte do cliente permitir, exija WPA3-Enterprise para o SSID 802.1X para garantir o mais alto nível de criptografia e proteção contra ataques de dicionário.

- Contexto da Indústria: Adapte a implantação ao setor. Em ambientes de Varejo , garanta que os sistemas POS estejam em uma VLAN estritamente isolada para manter a conformidade com o PCI DSS. Em Hotelaria , garanta que as VLANs de convidados estejam completamente separadas das operações de back-office.

Solução de Problemas e Mitigação de Riscos

Modos de Falha Comuns

O Cenário "Autenticado, mas Sem IP":

- Sintoma: O cliente se conecta, a autenticação é bem-sucedida, mas o dispositivo autoatribui um endereço APIPA (169.254.x.x).

- Causa Raiz: O servidor RADIUS atribuiu uma VLAN, mas essa VLAN não foi criada no servidor DHCP ou, mais comumente, a VLAN não está marcada na porta trunk que conecta o switch ao AP.

- Correção: Verifique as configurações de trunk 802.1Q no switch de borda.

Tempo Limite / Inacessibilidade do RADIUS:

- Sintoma: Os clientes ficam presos em "Conectando..." ou são repetidamente solicitados por credenciais.

- Causa Raiz: O AP não consegue alcançar o servidor RADIUS, ou o segredo compartilhado do RADIUS não corresponde entre o AP e o servidor.

- Correção: Verifique a conectividade de rede entre o IP de gerenciamento do AP e o servidor RADIUS. Verifique novamente o segredo compartilhado.

Expiração do Certificado:

- Sintoma: Falhas de autenticação súbitas e generalizadas para todos os usuários em PEAP ou EAP-TLS.

- Causa Raiz: O certificado do servidor RADIUS expirou, fazendo com que os clientes rejeitem a conexão.

- Correção: Implemente monitoramento e alertas agressivos para certificados RADIUS. Renove os certificados pelo menos 30 dias antes da expiração.

Estratégias de Mitigação de Riscos

- Fail-Open vs. Fail-Closed: Defina uma política clara para quando o servidor RADIUS estiver inacessível. Para redes corporativas de locatários, o fail-closed (negar acesso) é necessário para a segurança. Para acesso de convidados, você pode configurar uma política fail-open que direciona os usuários para uma VLAN de "quarentena" altamente restrita, apenas com acesso à internet.

- Redundância: Sempre implante servidores RADIUS em um par de alta disponibilidade (HA), preferencialmente distribuídos geograficamente se houver suporte a vários sites.

ROI e Impacto nos Negócios

A implementação da atribuição dinâmica de VLANs oferece resultados de negócios significativos e mensuráveis para operadores de locais:

- OpEx Reduzido: O gerenciamento centralizado de um único SSID reduz drasticamente a sobrecarga de TI associada ao provisionamento, atualização e solução de problemas de redes de locatários individuais.

- Espectro RF Otimizado: A eliminação do excesso de SSIDs recupera tempo de antena valioso. Para um guia sobre gerenciamento de espectro, consulte nosso artigo sobre Wi Fi Frequencies: A Guide to Wi-Fi Frequencies in 2026 . Isso leva a um maior throughput e menos tickets de suporte relacionados a "WiFi lento".

- Segurança e Conformidade Aprimoradas: O isolamento rigoroso da Camada 2 garante que uma falha na rede de um locatário não se espalhe para outros. Isso é fundamental para atender aos requisitos regulatórios como PCI DSS e GDPR.

- Escalabilidade: A integração de um novo locatário não exige nenhuma alteração na infraestrutura física ou na configuração sem fio; é simplesmente uma questão de criar uma nova política no servidor RADIUS.

Para estratégias mais abrangentes sobre o design de redes para espaços compartilhados, consulte nosso guia sobre Designing a Multi-Tenant WiFi Architecture for MDU .

Definições principais

802.1X

An IEEE standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The foundational protocol that allows the network to demand identity before granting access, enabling dynamic policies.

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol that provides centralized Authentication, Authorization, and Accounting (AAA) management for users who connect and use a network service.

The decision engine that validates credentials and tells the network which VLAN to assign to a user.

Supplicant

The client device (e.g., laptop, smartphone) or software that requests access to the network and provides credentials.

The endpoint that must be configured to support 802.1X (e.g., selecting PEAP or EAP-TLS in WiFi settings).

Authenticator

The network device (e.g., WiFi Access Point or switch) that facilitates the authentication process by relaying messages between the supplicant and the authentication server.

The gatekeeper that blocks traffic until RADIUS gives the green light, and then applies the assigned VLAN.

EAP (Extensible Authentication Protocol)

An authentication framework frequently used in wireless networks and point-to-point connections, supporting multiple authentication methods (e.g., EAP-TLS, PEAP).

The language spoken between the supplicant and the RADIUS server to securely exchange credentials.

MAB (MAC Authentication Bypass)

A technique used to authenticate devices that do not support 802.1X by using their MAC address as the credential.

Used for onboarding legacy IoT devices, printers, or smart TVs in a multi-tenant environment.

Tunnel-Private-Group-ID

The specific RADIUS attribute (Attribute 81) used to transmit the VLAN ID from the RADIUS server to the Authenticator.

The critical piece of data that actually dictates which network segment the user is dropped into.

Layer 2 Isolation

A security measure that prevents devices on the same network segment or VLAN from communicating directly with each other.

Essential for guest networks and untrusted tenant networks to prevent lateral movement of malware or unauthorized access.

Exemplos práticos

A large conference centre hosts three simultaneous events. Event A requires secure corporate access, Event B requires open access for attendees, and Event C requires access to specific internal presentation servers. How should the network architect deploy this using dynamic VLANs?

The architect configures a single 802.1X SSID for staff and secure attendees, and a separate open SSID with a captive portal for general guests.

For the 802.1X SSID, the RADIUS server is configured with three policies:

- If User Group = 'Event_A_Staff', assign VLAN 100 (Internet + Corporate VPN access).

- If User Group = 'Event_C_Presenters', assign VLAN 102 (Internet + Presentation Server access).

For Event B, attendees use the open Guest SSID, which drops them into VLAN 101 (Internet only, client isolation enabled).

A retail chain operates a shared building with a coffee shop, a clothing store, and a pharmacy. The pharmacy must comply with HIPAA, and the clothing store requires PCI DSS compliance for its wireless POS terminals. How is isolation guaranteed?

The IT team deploys a single WPA3-Enterprise SSID.

- Pharmacy staff authenticate via 802.1X, and RADIUS assigns them to VLAN 50, which has strict firewall rules preventing access to any other internal subnets.

- The clothing store's POS terminals authenticate using EAP-TLS (certificate-based) and are assigned to VLAN 60. VLAN 60 is routed directly to the payment processor gateway and isolated from all other traffic.

- The coffee shop uses a separate Guest SSID for patrons, terminating on VLAN 70 with client isolation.

Questões práticas

Q1. A tenant reports that they can successfully authenticate to the 802.1X SSID, but their device self-assigns an IP address (169.254.x.x) and cannot reach the internet. What is the most likely configuration error?

Dica: Think about the path between the Access Point and the core network services.

Ver resposta modelo

The most likely cause is that the VLAN assigned by the RADIUS server is not tagged on the 802.1Q trunk port connecting the edge switch to the Access Point. The AP is trying to drop the traffic onto the correct VLAN, but the switch drops the frames because it is not configured to accept them on that port.

Q2. You are designing a multi-tenant network for a shared office space. The client wants to broadcast a unique SSID for each of the 15 tenants to 'make it easy for them to find their network'. How do you advise the client?

Dica: Consider the impact of management frame overhead on RF performance.

Ver resposta modelo

Advise the client strongly against this approach. Broadcasting 15 SSIDs will consume a massive amount of airtime with beacon frames, severely degrading network performance, increasing latency, and reducing throughput for all users. Recommend deploying a single 802.1X SSID and using Dynamic VLAN Assignment via RADIUS to securely segment the tenants on the backend.

Q3. A multi-tenant building requires network access for several headless IoT devices (e.g., smart thermostats, digital signage) that do not support 802.1X supplicants. How can these devices be securely onboarded onto the correct tenant VLANs?

Dica: Consider alternative authentication methods supported by RADIUS.

Ver resposta modelo

Implement MAC Authentication Bypass (MAB). The Access Point will send the device's MAC address to the RADIUS server as the username and password. The RADIUS server can be configured to recognize these specific MAC addresses and return the appropriate VLAN ID. Because MAC addresses can be spoofed, these devices should be placed in strictly isolated VLANs with limited network access.