Melhores Práticas de Micro-Segmentação para Redes WiFi Compartilhadas

Este guia de referência técnica oferece estratégias acionáveis para implementar micro-segmentação em infraestruturas WiFi compartilhadas. Ele detalha como gerentes de TI e arquitetos de rede podem isolar com segurança o tráfego de convidados, IoT e funcionários para mitigar riscos, garantir conformidade e otimizar o desempenho da rede.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Aprofundada

- A Camada de Autenticação: IEEE 802.1X e WPA3

- Os Três Segmentos Principais

- Guia de Implementação

- Fase 1: Descoberta e Auditoria de Rede

- Fase 2: Definição de Políticas

- Fase 3: Configuração da Infraestrutura

- Fase 4: Lançamento Faseado

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

Resumo Executivo

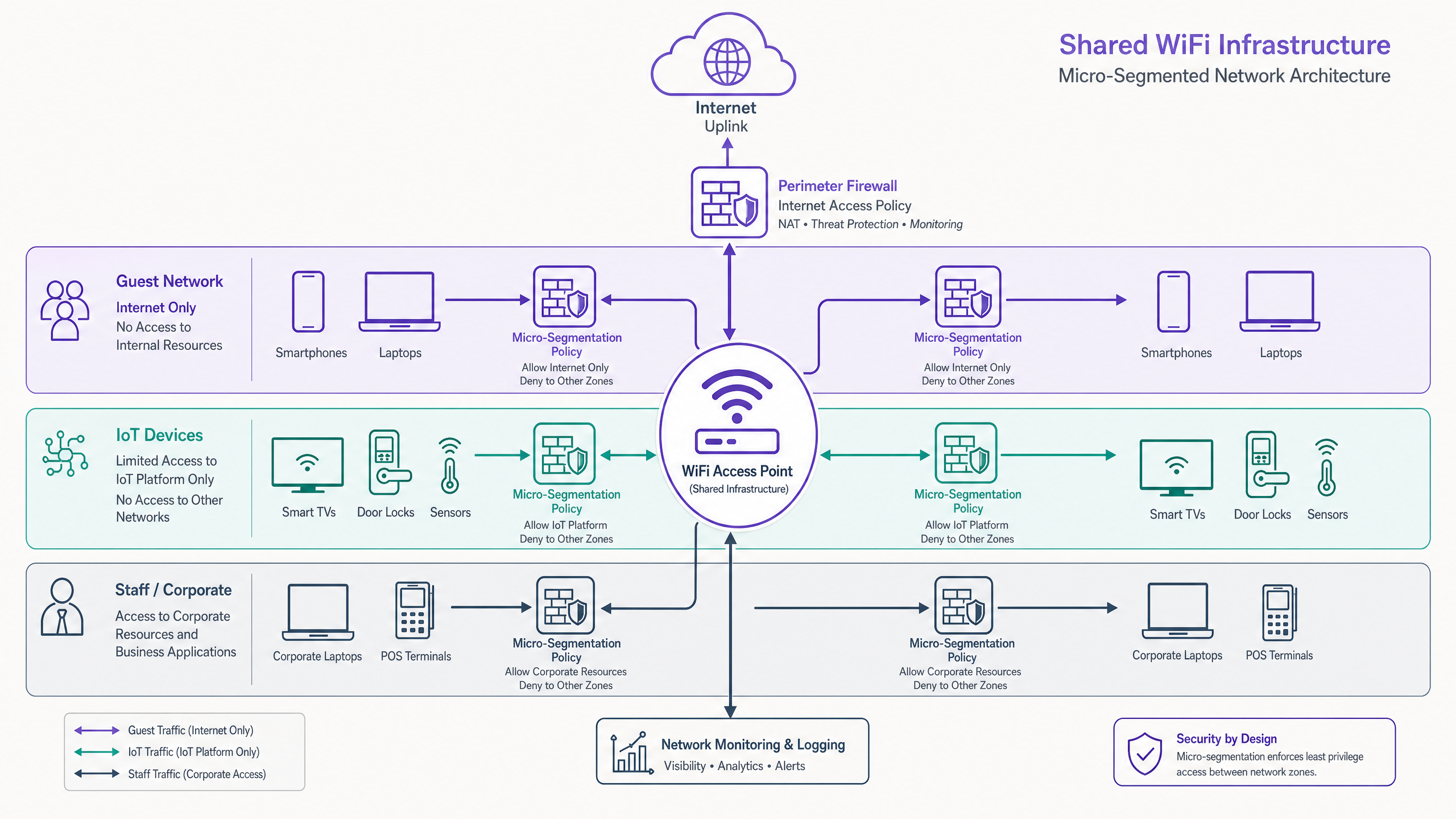

Operar uma infraestrutura WLAN compartilhada sem micro-segmentação granular é uma responsabilidade de segurança significativa para locais modernos. À medida que o perímetro se dissolve, a rede interna se torna a principal superfície de ataque. Este guia detalha os princípios arquitetônicos e as metodologias de implantação necessárias para impor o isolamento de confiança zero entre o tráfego de convidados, frotas de IoT e endpoints corporativos em uma camada de acesso físico unificada.

Para CTOs e arquitetos de rede em Hospitalidade , Varejo , Saúde e Transporte , o mandato é claro: as VLANs tradicionais são insuficientes. Ao implementar micro-segmentação dinâmica e orientada por políticas usando IEEE 802.1X e RADIUS, as organizações podem reduzir significativamente seu escopo de conformidade com PCI DSS e GDPR, ao mesmo tempo em que mitigam o risco de movimento lateral de dispositivos embarcados comprometidos.

Ouça o podcast de briefing técnico para um resumo em áudio:

Análise Técnica Aprofundada

A micro-segmentação em uma WLAN compartilhada exige ir além do mapeamento estático de SSID para VLAN. Ela exige a aplicação dinâmica de políticas baseadas em identidade na borda.

A Camada de Autenticação: IEEE 802.1X e WPA3

A base da segmentação eficaz é a autenticação robusta. Confiar apenas em Chaves Pré-Compartilhadas (PSKs) em vários SSIDs oferece uma ilusão de separação. A verdadeira micro-segmentação utiliza IEEE 802.1X para autenticar o dispositivo ou usuário contra um backend RADIUS, atribuindo dinamicamente o cliente à VLAN apropriada e aplicando Listas de Controle de Acesso (ACLs) específicas com base na identidade.

Para implantações modernas, WPA3 é inegociável. As redes de convidados devem utilizar WPA3-Personal com Autenticação Simultânea de Iguais (SAE) para proteger contra ataques de dicionário offline, enquanto os segmentos corporativos devem exigir WPA3-Enterprise (modo de 192 bits onde o hardware permitir).

Os Três Segmentos Principais

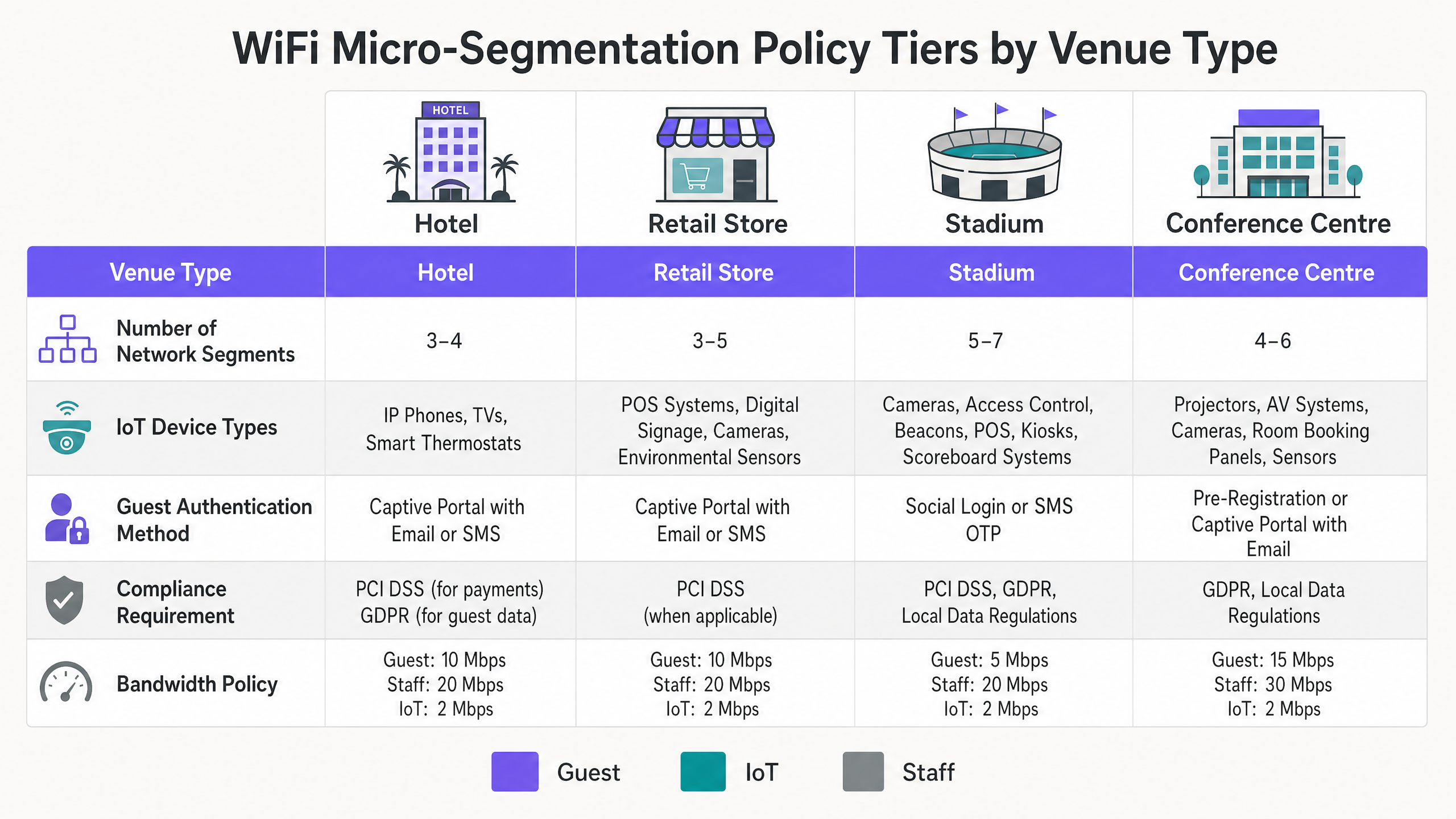

Tráfego de Convidados (Não Confiável): Os convidados representam o segmento de maior volume e menor confiança. A autenticação é tipicamente tratada via um Captive Portal ( Guest WiFi ) usando e-mail, SMS ou login social. O controle crítico aqui é o Isolamento de Cliente (isolamento de Camada 2) para prevenir a comunicação peer-to-peer entre dispositivos de convidados. O tráfego deve ser estritamente apenas para a internet, com filtragem de DNS aplicada para bloquear domínios maliciosos. Veja nosso guia sobre O que é Filtragem de DNS? Como Bloquear Conteúdo Nocivo no Guest WiFi para detalhes de implementação.

Dispositivos IoT (Semi-Confiáveis, Alto Risco): Dispositivos IoT — de smart TVs a sensores HVAC — são notórios por sua má higiene de segurança. Eles devem residir em um segmento isolado com políticas de apenas saída. Um dispositivo IoT só deve ser capaz de se comunicar com sua plataforma de gerenciamento específica. A implementação de rastreamento BLE Low Energy Explicado para Empresas ou redes de sensores exige esse isolamento rigoroso para prevenir o movimento lateral.

Funcionários e Corporativo (Confiável): Este segmento lida com dados sensíveis, incluindo transações de PDV e sistemas de RH. O acesso deve exigir autenticação mútua baseada em certificado (EAP-TLS). Dispositivos corporativos devem ser registrados via MDM, garantindo conectividade contínua e segura.

Guia de Implementação

A implantação de micro-segmentação em um conjunto de locais distribuídos requer uma abordagem faseada e metódica.

Fase 1: Descoberta e Auditoria de Rede

Você não pode segmentar o que não pode ver. Comece com uma auditoria abrangente de todos os dispositivos conectados, mapeando-os para seus níveis de acesso à rede necessários. Utilize o monitoramento de fluxo (NetFlow/sFlow) para estabelecer padrões normais de comunicação.

Fase 2: Definição de Políticas

Defina sua matriz de segmentação. Mapeie cada classe de dispositivo para uma VLAN específica e defina as regras de roteamento inter-VLAN. A postura padrão deve ser negar tudo, com exceções de permissão explícitas apenas onde estritamente necessário.

Fase 3: Configuração da Infraestrutura

Configure seu servidor RADIUS para retornar os Atributos Específicos do Fornecedor (VSAs) corretos para atribuição dinâmica de VLAN. Garanta que seus pontos de acesso e switches upstream estejam configurados para marcar e agrupar essas VLANs corretamente.

Fase 4: Lançamento Faseado

Não tente uma migração "big bang". Comece isolando a frota de IoT — isso oferece o maior retorno de segurança imediato com mínima interrupção para o usuário. Prossiga com o segmento de convidados e, finalmente, migre os dispositivos corporativos para o segmento seguro 802.1X.

Melhores Práticas

- Imponha o Isolamento de Cliente: Sempre habilite o isolamento de cliente em SSIDs de convidados para prevenir ataques laterais entre dispositivos não confiáveis.

- Utilize Atribuição Dinâmica de VLAN: Afaste-se do mapeamento estático de SSID. Use RADIUS para atribuir VLANs com base na função do usuário ou no perfil do dispositivo.

- Implemente Filtragem de DNS: Aplique políticas de filtragem de DNS específicas do segmento para prevenir a comunicação de malware e impor políticas de uso aceitável.

- Otimize para o Seu Ambiente: Adapte seu design de RF e estratégia de segmentação ao seu tipo de local específico. Leia mais sobre Office Wi Fi: Otimize Sua Rede Wi-Fi de Escritório Moderna e entenda o impacto de Wi Fi Frequencies: Um Guia para Frequências Wi-Fi em 2026 .

- LAproveite a Análise: Use WiFi Analytics para monitorar a utilização do segmento e identificar comportamentos anômalos.

Solução de Problemas e Mitigação de Riscos

O modo de falha mais comum em implantações de microssegmentação é o roteamento inter-VLAN mal configurado. Se uma regra de firewall permitir inadvertidamente o tráfego entre os segmentos de IoT e corporativos, a segmentação será comprometida.

Armadilhas Comuns:

- Exposição da Interface de Gerenciamento: Deixar as interfaces de gerenciamento de AP ou switch acessíveis a partir dos segmentos de convidado ou IoT. O tráfego de gerenciamento deve residir em uma VLAN dedicada, altamente restrita e fora de banda.

- Falhas no RADIUS: Um servidor RADIUS mal configurado que descarta autenticações 802.1X resultará em falha generalizada de conectividade para dispositivos corporativos. Implemente infraestrutura RADIUS redundante.

- Roteamento Assimétrico: Garanta que os caminhos de tráfego de retorno estejam corretamente definidos em suas políticas de firewall para evitar quedas de conexão.

ROI e Impacto nos Negócios

A implementação de uma microssegmentação robusta oferece valor de negócio mensurável:

- Escopo de Conformidade Reduzido: Ao isolar criptograficamente terminais POS e sistemas de pagamento, você reduz significativamente o escopo e o custo das auditorias PCI DSS.

- Mitigação de Riscos: Conter uma potencial violação a um único segmento (por exemplo, um reprodutor de sinalização digital comprometido) evita o movimento lateral catastrófico para os sistemas corporativos centrais.

- Eficiência Operacional: A atribuição dinâmica de VLAN reduz a sobrecarga administrativa de configurar manualmente as portas do switch e gerenciar múltiplos SSIDs estáticos.

Definições principais

Micro-Segmentation

The practice of dividing a network into granular, isolated zones to enforce strict security policies and contain potential breaches.

Essential for venue operators running diverse device types (Guest, IoT, Staff) on a single physical network infrastructure.

IEEE 802.1X

A standard for port-based network access control that provides an authentication mechanism to devices wishing to attach to a LAN or WLAN.

The engine for dynamic VLAN assignment and robust corporate device onboarding.

Dynamic VLAN Assignment

The process where a RADIUS server instructs the access point or switch which VLAN a client should be placed in upon successful authentication.

Allows a single SSID to securely serve multiple user roles without static configuration.

Client Isolation

A wireless network feature that prevents connected clients from communicating directly with each other.

A mandatory configuration for any guest WiFi network to prevent peer-to-peer attacks and ensure privacy.

MAC Authentication Bypass (MAB)

A technique used to authenticate devices that do not support 802.1X by using their MAC address as the credential.

Commonly used to onboard headless IoT devices like smart TVs or sensors onto a segmented network.

EAP-TLS

Extensible Authentication Protocol-Transport Layer Security; a highly secure authentication method requiring client and server certificates.

The gold standard for authenticating corporate devices and POS systems to prevent credential theft.

WPA3-Enterprise

The latest WiFi security standard for enterprise networks, offering stronger encryption and robust authentication.

Should be mandated for all new deployments to protect sensitive corporate and staff traffic.

Quality of Service (QoS)

Technologies that manage data traffic to reduce packet loss, latency, and jitter on the network.

Used in conjunction with segmentation to ensure critical applications (like POS) are prioritized over guest or IoT traffic.

Exemplos práticos

A 200-room hotel needs to deploy new smart TVs in every guest room, upgrade their POS systems in the restaurant, and provide high-speed guest WiFi, all on the existing physical network infrastructure. How should they architect the segmentation?

- Implement three distinct VLANs: Guest (VLAN 10), IoT (VLAN 20), and Corporate/POS (VLAN 30).

- Configure the APs to broadcast two SSIDs: 'Hotel_Guest' (Open with Captive Portal, mapped to VLAN 10) and 'Hotel_Secure' (802.1X).

- Enable Client Isolation on the 'Hotel_Guest' SSID.

- Use MAC-based RADIUS authentication (MAB) for the Smart TVs to dynamically assign them to VLAN 20.

- Use EAP-TLS certificate authentication for the POS terminals to assign them to VLAN 30.

- Configure the perimeter firewall to deny all inter-VLAN traffic, permitting VLAN 10 and 20 internet-only access, and restricting VLAN 30 to the corporate VPN tunnel.

A large retail chain is experiencing network congestion and suspects their digital signage media players (IoT) are saturating the uplink, impacting the performance of their mobile POS tablets.

- Audit the current network configuration to confirm if digital signage and POS tablets share the same segment.

- Implement micro-segmentation by moving the digital signage players to a dedicated IoT VLAN.

- Apply Quality of Service (QoS) policies at the access switch or AP level: rate-limit the IoT VLAN to 5 Mbps per device, and prioritize traffic from the POS VLAN.

- Ensure the IoT VLAN has a strict egress-only firewall policy to the specific content delivery network (CDN) used by the signage vendor.

Questões práticas

Q1. You are deploying a new WiFi network for a large conference centre. The venue requires a public guest network, a dedicated network for AV equipment (projectors, digital signage), and a secure network for venue staff. You have been instructed to minimize the number of broadcasted SSIDs. How do you architect the wireless access layer?

Dica: Consider how different device types authenticate and how RADIUS can dynamically assign VLANs.

Ver resposta modelo

Broadcast two SSIDs. SSID 1 ('Conference_Guest'): Open network with a captive portal for guest access, mapped to a Guest VLAN with client isolation and internet-only firewall rules. SSID 2 ('Conference_Secure'): 802.1X enabled. Venue staff authenticate via EAP-TLS (certificates) and are dynamically assigned to the Staff VLAN. AV equipment authenticates via MAC Authentication Bypass (MAB) against the RADIUS server and is dynamically assigned to the isolated AV/IoT VLAN.

Q2. During a security audit, a penetration tester successfully compromises a smart thermostat in the hotel lobby. From the thermostat, they are able to access the hotel's reservation database server. What architectural failure allowed this, and how should it be remediated?

Dica: Consider inter-VLAN routing policies and the principle of least privilege.

Ver resposta modelo

The architectural failure is a lack of micro-segmentation and permissive inter-VLAN routing. The IoT device (thermostat) was either placed on the same VLAN as the corporate servers, or the firewall separating the VLANs allowed inbound traffic from the IoT segment to the corporate segment. Remediation: Move all thermostats to a dedicated IoT VLAN. Configure the perimeter firewall with a default-deny policy between VLANs. The IoT VLAN should only be permitted egress traffic to the specific cloud controller required for the thermostats, with no access to internal corporate resources.

Q3. A retail client complains that their guest WiFi is extremely slow during peak hours, and they notice that the POS systems are also experiencing latency. Both are running on the same physical access points. What is the most likely cause, and what are the recommended steps to resolve it?

Dica: Think about bandwidth contention and traffic prioritization.

Ver resposta modelo

The likely cause is bandwidth contention on the shared uplink, with guest traffic saturating the connection and impacting critical POS traffic. Resolution: Implement Quality of Service (QoS) and rate-limiting. 1. Ensure POS and Guest traffic are on separate VLANs. 2. Apply a rate-limit policy to the Guest VLAN (e.g., 5 Mbps per client) to prevent any single guest from hogging bandwidth. 3. Configure QoS rules on the switch and firewall to prioritize traffic originating from the POS VLAN over the Guest VLAN.