Mitigando Pontos de Acesso Maliciosos em Redes Corporativas

Este guia de referência técnica detalha a arquitetura, implantação e procedimentos operacionais para mitigar pontos de acesso maliciosos em redes corporativas usando Sistemas de Prevenção de Intrusão Sem Fio (WIPS) e Sistemas de Detecção de Intrusão Sem Fio (WIDS). Ele fornece estruturas acionáveis para administradores de segurança de TI detectarem, classificarem e neutralizarem APs não autorizados em ambientes físicos complexos, incluindo hospitalidade, varejo, saúde e locais do setor público. O guia abrange classificação de ameaças, mecanismos de contenção automatizados, implicações de conformidade (PCI DSS, GDPR, HIPAA) e resultados de negócios mensuráveis.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Aprofundada: Arquitetura WIPS e Vetores de Ameaça

- A Anatomia de uma Ameaça de AP Malicioso

- Arquitetura de Sobreposição de Sensores WIPS

- Guia de Implementação: Detecção, Classificação e Contenção

- Fase 1: Linha de Base e Classificação

- Fase 2: Contenção Automatizada

- Fase 3: Remediação Física

- Melhores Práticas para Implantação Corporativa

- Cenários de Implementação no Mundo Real

- Cenário 1: Hotel Urbano — Ataque Evil Twin na Rede de Convidados

- Cenário 2: Rede de Varejo — Automação da Conformidade PCI DSS em 500 Lojas

- Solução de Problemas e Mitigação de Riscos

- Falsos Positivos na Contenção Automatizada

- SSIDs Ocultos e Beacons Nulos

- Quadros de Gerenciamento Protegidos (802.11w)

- Lacunas na Cobertura do Sensor

- ROI e Impacto nos Negócios

Resumo Executivo

Para redes corporativas que abrangem ambientes distribuídos — Varejo , Hotelaria , Saúde e Transporte — pontos de acesso maliciosos representam um dos vetores mais subestimados para exfiltração de dados, violações de conformidade e interrupção de rede. Um AP malicioso é qualquer ponto de acesso sem fio não autorizado conectado à rede corporativa, efetivamente contornando os controles de segurança de borda e criando uma ponte não gerenciada para a LAN interna.

Mitigar essa ameaça exige uma transição de varreduras reativas e periódicas para Sistemas de Prevenção de Intrusão Sem Fio (WIPS) contínuos e automatizados. Este guia detalha a arquitetura técnica necessária para detectar, classificar e neutralizar APs não autorizados, focando na integração de WIPS com a infraestrutura de switching existente e implantações de Guest WiFi . Abordamos topologias de implantação, mecanismos de contenção automatizados, incluindo desautenticação direcionada e supressão de porta com fio, e o impacto direto nos negócios de uma postura de segurança sem fio madura.

Análise Técnica Aprofundada: Arquitetura WIPS e Vetores de Ameaça

A Anatomia de uma Ameaça de AP Malicioso

Nem todos os dispositivos sem fio não autorizados representam o mesmo risco. As equipes de TI devem distinguir entre interferência benigna e ameaças ativas para evitar a fadiga de alertas e a contenção automatizada acidental de redes vizinhas legítimas — uma responsabilidade legal na maioria das jurisdições.

AP Malicioso Genuíno (Ponte Interna): Um AP não autorizado fisicamente conectado à LAN corporativa. Isso geralmente ocorre quando um funcionário busca melhor cobertura ou contorna configurações de proxy restritivas, expondo inadvertidamente a rede interna a qualquer pessoa dentro do alcance de RF. O dispositivo faz a ponte do tráfego sem fio diretamente para a LAN com fio, ignorando o firewall completamente.

Evil Twin (Falsificação Externa): Um invasor configura um AP fora do perímetro físico, mas transmite o SSID corporativo (por exemplo, "Corp-WiFi") com um sinal mais forte para forçar os dispositivos clientes a se associarem ao AP malicioso, permitindo ataques Man-in-the-Middle (MitM). Credenciais, tokens de sessão e dados não criptografados são todos expostos.

AP Honeypot: Semelhante a um Evil Twin, mas visando usuários de Guest WiFi ao transmitir SSIDs abertos comuns, como "Free Public WiFi" ou imitando a rede de convidados do local. Particularmente prevalente em ambientes de Hotelaria e varejo.

AP Corporativo Malconfigurado: Um AP corporativo legítimo que perdeu sua configuração segura — por exemplo, passando de WPA3-Enterprise com autenticação 802.1X para um SSID aberto — devido a uma falha de provisionamento, reversão de firmware ou alteração de configuração local não autorizada.

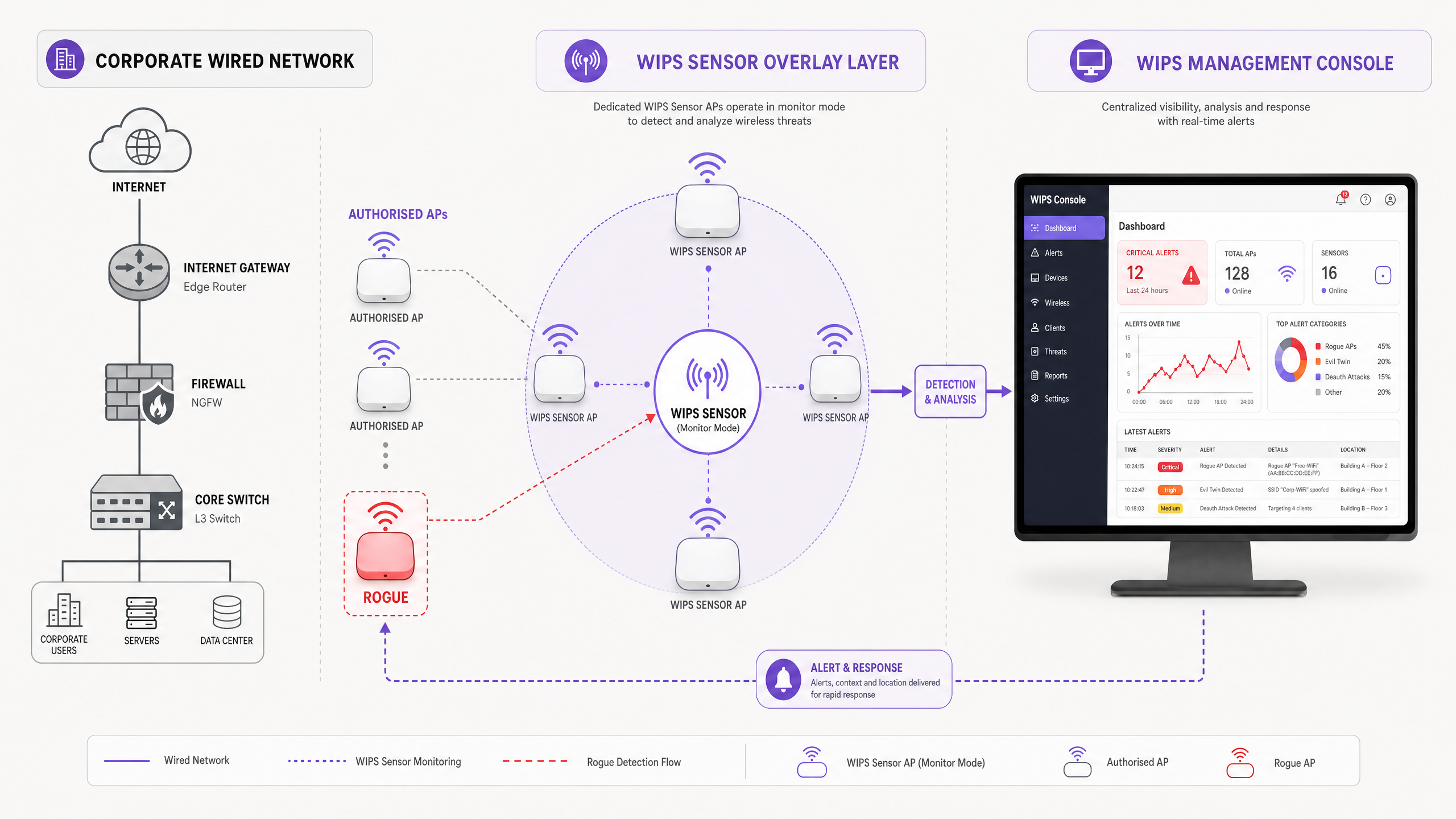

Arquitetura de Sobreposição de Sensores WIPS

A mitigação eficaz depende da análise contínua do espectro em todas as bandas de frequência operacionais. As implantações modernas de WIPS utilizam APs sensores dedicados ou APs de infraestrutura existentes operando em um modo de monitoramento dedicado ou modo de fatiamento de tempo (varredura em segundo plano).

O Modo de Sensor Dedicado implanta APs exclusivamente para monitorar o espectro de RF em todos os canais de 2.4 GHz, 5 GHz e 6 GHz simultaneamente. Isso oferece a detecção de mais alta fidelidade e capacidades de contenção contínuas sem impactar o throughput de dados do cliente. Para ambientes de alta segurança — varejo compatível com PCI, Saúde ou serviços financeiros — as sobreposições de sensores dedicados são a arquitetura recomendada.

A Varredura em Segundo Plano (Fatiamento de Tempo) permite que os pontos de acesso sirvam o tráfego do cliente enquanto alternam periodicamente os canais para procurar ameaças. Embora seja econômica para implantações distribuídas, essa abordagem introduz latência ao tráfego do cliente durante os ciclos de varredura e fornece visibilidade intermitente, podendo perder ameaças transitórias ativas entre as janelas de varredura.

| Modo de Implantação | Continuidade da Detecção | Impacto no Throughput do Cliente | Melhor Para |

|---|---|---|---|

| Sensor Dedicado | Contínuo | Nenhum | Alta segurança, PCI, Saúde |

| Varredura em Segundo Plano | Periódico | Menor (~5%) | Varejo distribuído, locais de menor risco |

| Híbrido (Misto) | Quase contínuo | Mínimo | Grandes campi, ambientes de risco misto |

Guia de Implementação: Detecção, Classificação e Contenção

Fase 1: Linha de Base e Classificação

A primeira fase de qualquer implementação WIPS é o estabelecimento de uma linha de base de RF abrangente. O sistema deve aprender os endereços MAC (BSSIDs) de todos os APs autorizados e catalogar redes vizinhas legítimas antes que a contenção automatizada seja ativada.

Passo 1 — Importar Infraestrutura Autorizada: Sincronize o console de gerenciamento WIPS com o controlador de LAN sem fio (WLC) para importar todos os endereços MAC de APs gerenciados, SSIDs e canais de operação esperados. Isso forma a lista de permissões autorizada.

Passo 2 — Definir Regras de Classificação: Configure políticas automatizadas para classificar os APs descobertos em níveis de risco. Uma matriz de classificação robusta deve incluir:

- Se o BSSID não estiver na lista autorizada e o SSID corresponder ao SSID corporativo e o RSSI > -65 dBm → Classificar como Evil Twin (Risco Crítico)

- Se o BSSID não estiver na lista autorizada e o WIPS confirma que o AP está presente na LAN com fio via correlação de endereço MAC → Classificar como Rogue na Rede Cabeada (Risco Crítico)

- Se o BSSID não estiver na lista autorizada e o RSSI estiver entre -65 dBm e -75 dBm → Classificar como Honeypot Suspeito (Alto Risco — investigação manual)

- Se o BSSID não estiver na lista autorizada e o RSSI < -75 dBm → Classificar como Rede Vizinha (Baixo Risco — linha de base e ignorar)

Passo 3 — Validar Antes de Automatizar: Execute o WIPS no modo somente de detecção por um mínimo de 72 horas antes de habilitar a contenção automatizada. Isso permite que a equipe revise as classificações, ajuste os limites e confirme que nenhum dispositivo legítimo está sendo sinalizado incorretamente.

Fase 2: Contenção Automatizada

Uma vez que uma ameaça é classificada positivamente, o WIPS deve neutralizá-la. A escolha do método de contenção depende se o AP não autorizado está fisicamente conectado à LAN corporativa.

Supressão de Porta Cabeada (Preferencial): Para cenários confirmados de 'Rogue na Rede Cabeada', o WIPS se integra à infraestrutura de switching principal via SNMP ou REST API. Após a detecção, o WIPS identifica a porta do switch específica à qual o rogue está conectado por meio da correlação da tabela de endereços MAC e desabilita administrativamente a porta. Isso é definitivo — o dispositivo perde a conectividade de rede independentemente de sua configuração sem fio.

Contenção Sem Fio (Desautenticação): Para ameaças Evil Twin e Honeypot não conectadas à LAN corporativa, o sensor WIPS falsifica o endereço MAC do AP não autorizado e transmite quadros de desautenticação IEEE 802.11 direcionados a todos os clientes associados. Simultaneamente, ele falsifica os endereços MAC dos clientes e envia quadros de desautenticação de volta ao AP não autorizado. Isso interrompe continuamente a associação, forçando os clientes a procurar APs legítimos.

> Importante: A contenção sem fio automatizada deve ser configurada com limites de RSSI rigorosos. Conter uma rede vizinha legítima — mesmo que acidentalmente — constitui interferência intencional e viola as regulamentações de telecomunicações na maioria das jurisdições. Automatize a contenção apenas para ameaças confirmadas dentro de suas instalações físicas.

Fase 3: Remediação Física

O WIPS fornece a localização física do AP não autorizado via triangulação de RF usando dados de intensidade de sinal de múltiplos sensores. Esses dados de localização devem gerar automaticamente uma ordem de serviço para a equipe de TI ou de instalações localizar fisicamente e remover o dispositivo. Defina um SLA claro para a resposta física — tipicamente 30 minutos para ameaças Críticas, 4 horas para Altas.

Melhores Práticas para Implantação Corporativa

Priorize 802.1X nas Bordas Cabeadas: O Controle de Acesso à Rede (NAC) IEEE 802.1X em todas as portas de switch cabeadas é a medida preventiva mais eficaz. Se um funcionário conectar um roteador de consumidor a uma tomada de parede, a porta do switch exigirá autenticação, o dispositivo não gerenciado falhará e a porta permanecerá em um estado não autorizado. O AP não autorizado nunca obtém um endereço IP e nunca aparece como uma ameaça de RF.

Correlacionar Dados Cabeadas e Sem Fio: Confiar apenas em assinaturas de RF é insuficiente para uma classificação precisa de ameaças. A capacidade mais crítica do WIPS é correlacionar um BSSID sem fio com as tabelas de endereços MAC cabeadas em seus switches para confirmar se o dispositivo está fisicamente conectado à LAN corporativa.

Integrar com Plataformas de Análise: Use WiFi Analytics para monitorar quedas inesperadas em associações de clientes legítimos em zonas específicas. Um declínio repentino na contagem de clientes em um determinado cluster de AP pode indicar um ataque Evil Twin atraindo ativamente clientes para um AP malicioso próximo.

Impor WPA3-Enterprise: Exija WPA3-Enterprise com autenticação 802.1X em todos os SSIDs corporativos. Isso elimina o risco de clientes se conectarem a APs não autorizados abertos ou WPA2-PSK transmitindo o SSID corporativo, pois o processo de autenticação mútua falhará contra um AP ilegítimo.

Realizar Auditorias Físicas Regulares: Complemente o WIPS com auditorias físicas periódicas, especialmente em áreas com alto tráfego de visitantes ou cobertura limitada de CFTV. Para obter orientação sobre como garantir uma cobertura abrangente de sensores para suportar a precisão da detecção do WIPS, consulte nosso guia sobre Como Medir a Força e Cobertura do Sinal WiFi .

Manter um Registro de APs Não Autorizados: Registre cada AP não autorizado detectado — incluindo seu endereço MAC, carimbo de data/hora da detecção, localização física, classificação e ação de remediação. Este registro é uma evidência essencial para auditorias de conformidade PCI DSS e GDPR.

Cenários de Implementação no Mundo Real

Cenário 1: Hotel Urbano — Ataque Evil Twin na Rede de Convidados

Um hotel corporativo de 400 quartos em um ambiente urbano denso experimentou reclamações intermitentes de hóspedes sobre conectividade lenta e um incidente relatado de roubo de credenciais. O WLC não apresentou falhas de hardware. O hotel estava cercado por restaurantes e escritórios.

Após a implantação do WIPS no modo de sensor dedicado, o sistema detectou um SSID chamado "Hotel_Guest_Free" transmitindo a -52 dBm de uma localização triangulada para o corredor do quarto andar. A correlação de endereço MAC confirmou que o dispositivo não estava conectado à LAN cabeada do hotel — era um hotspot conectado a celular atuando como um honeypot.

A contenção sem fio automatizada foi habilitada. Em 48 horas, as reclamações dos hóspedes cessaram. A localização física foi identificada e o dispositivo — um hotspot móvel deixado em um armário de limpeza — foi removido. O hotel subsequentemente implementou WPA3-Enterprise em seu SSID corporativo e autenticação de captive portal em sua rede Guest WiFi , reduzindo significativamente a superfície de ataque.

Resultado: Zero incidentes de roubo de credenciais nos 12 meses seguintes à implantação. Auditoria de conformidade PCI aprovada sem achados de segurança sem fio.

Cenário 2: Rede de Varejo — Automação da Conformidade PCI DSS em 500 Lojas

Uma grande rede de varejo estava gastando aproximadamente £180.000 anualmente em avaliações manuais trimestrais de segurança sem fio em 500 lojas para satisfazerRequisito 11.1 do PCI DSS. Cada avaliação exigia que um engenheiro especialista visitasse cada local com um analisador de espectro.

A rede implantou WIPS de varredura em segundo plano em todos os locais, centralizado sob um único console de gerenciamento. Simultaneamente, 802.1X foi implementado em todas as portas de switch com fio em cada loja. O console de gerenciamento WIPS foi configurado para gerar automaticamente relatórios de conformidade PCI mensalmente.

No primeiro trimestre pós-implantação, o WIPS detectou 23 APs não autorizados em toda a propriedade — 18 dos quais eram roteadores de consumo conectados por funcionários. Todos os 18 foram contidos via supressão de porta em minutos após a detecção. Os 5 restantes eram redes de varejo vizinhas e foram corretamente classificados como vizinhos de baixo risco.

Resultado: Custo anual de avaliação de conformidade reduzido de £180.000 para aproximadamente £22.000 (licenciamento e gerenciamento WIPS centralizados). Tempo de preparação para auditoria reduzido em 85%. Zero descobertas de segurança sem fio PCI em duas auditorias anuais consecutivas.

Esse tipo de inteligência de infraestrutura é cada vez mais relevante à medida que a Purple expande suas capacidades para o setor público e empresarial — conforme destacado por Purple Appoints Iain Fox as VP Growth – Public Sector to Drive Digital Inclusion and Smart City Innovation .

Solução de Problemas e Mitigação de Riscos

Falsos Positivos na Contenção Automatizada

O risco operacional mais significativo na implantação de WIPS é a contenção de falso positivo de uma rede WiFi de uma empresa vizinha. Isso é tanto uma responsabilidade legal quanto um risco reputacional.

Mitigação: Implemente limites RSSI rigorosos para contenção automatizada — tipicamente -65 dBm ou mais forte. Conduza uma pesquisa completa de APs vizinhos durante a fase de linha de base e adicione explicitamente à lista branca todos os BSSIDs vizinhos identificados. Revise o log de classificação semanalmente durante o primeiro mês de operação.

SSIDs Ocultos e Beacons Nulos

Atacantes frequentemente configuram APs maliciosos para não transmitir seu SSID (beacons de SSID nulo) para evadir ferramentas básicas de detecção.

Mitigação: WIPS modernos não dependem apenas de quadros de beacon. Eles monitoram solicitações de sonda 802.11 de dispositivos clientes e respostas de sonda de APs para identificar redes ocultas. Garanta que sua política WIPS sinalize qualquer BSSID não reconhecido, independentemente da visibilidade do SSID.

Quadros de Gerenciamento Protegidos (802.11w)

IEEE 802.11w (Protected Management Frames) torna os ataques de desautenticação sem fio mais difíceis de executar contra clientes que o suportam, pois os quadros de gerenciamento são criptografados e autenticados.

Mitigação: Embora o 802.11w reduza a eficácia da contenção sem fio contra clientes protegidos, ele também protege seus clientes legítimos de serem desautenticados por atacantes. O WIPS ainda pode interromper a capacidade do AP malicioso de manter associações. Torne o 802.11w obrigatório em todos os SSIDs corporativos — isso protege seus clientes enquanto limita a capacidade do AP malicioso de atrair e reter conexões.

Lacunas na Cobertura do Sensor

Em locais grandes ou arquitetonicamente complexos — estacionamentos de vários andares, instalações de conferência no subsolo, edifícios históricos com paredes espessas — a cobertura do sensor WIPS pode ter pontos cegos.

Mitigação: Conduza uma pesquisa de RF completa antes de finalizar o posicionamento do sensor. Use os dados de precisão de triangulação do WIPS para identificar zonas onde a precisão da localização é baixa e adicione sensores de acordo. Para metodologia detalhada, consulte How to Measure WiFi Signal Strength and Coverage .

ROI e Impacto nos Negócios

A implantação de uma arquitetura WIPS robusta oferece retornos mensuráveis em três dimensões: redução de custos de conformidade, eficiência na resposta a incidentes e mitigação de riscos.

| Área de Impacto nos Negócios | Métrica | Melhoria Típica |

|---|---|---|

| Conformidade PCI DSS | Tempo de preparação para auditoria | -80 a -85% |

| Resposta a Incidentes | Tempo Médio para Resolução (MTTR) | Horas → Minutos |

| Custo de Avaliação de Conformidade | Gasto anual com varreduras manuais | -70 a -90% |

| Risco de Violação de Dados | Probabilidade de roubo de credenciais via AP malicioso | Quase zero com WIPS + 802.1X |

Automação de Conformidade: O relatório WIPS automatizado satisfaz o Requisito 11.1 do PCI DSS e suporta os mandatos de segurança sem fio HIPAA, reduzindo significativamente o tempo de preparação para auditorias e fornecendo evidências contínuas da eficácia do controle.

Tempo de Resposta a Incidentes: Ao identificar a localização física de um AP malicioso em uma planta baixa, as equipes de TI reduzem o MTTR de horas de análise manual de espectro para minutos. Isso reduz diretamente a janela de exposição e limita a potencial perda de dados.

Proteção de Marca e Regulatória: Prevenir violações de dados por meio de ataques Evil Twin protege a organização de ações de fiscalização da ICO sob o GDPR, multas PCI e o dano reputacional de uma violação divulgada. O custo de uma única violação significativa — multas regulatórias, investigação forense, notificação de clientes — tipicamente excede o custo total de vários anos de uma implantação WIPS.

À medida que o WiFi empresarial evolui para plataformas mais inteligentes e integradas — incluindo modelos de acesso sem senha, como explorado em How a WiFi Assistant Enables Passwordless Access in 2026 e recursos de navegação contínua como Purple's Offline Maps Mode — a segurança da infraestrutura sem fio subjacente torna-se a base sobre a qual todas essas capacidades dependem.

Definições principais

Rogue Access Point

Any wireless access point connected to a network without explicit authorisation from the network administrator, regardless of the intent of the person who installed it.

The primary wireless threat vector for bypassing perimeter security and exposing the internal LAN to unauthorised access.

Evil Twin AP

A fraudulent access point that broadcasts the same SSID as a legitimate network to deceive clients into connecting, enabling Man-in-the-Middle interception of traffic.

Typically deployed by external attackers near the target premises. Requires wireless containment rather than port suppression.

WIPS (Wireless Intrusion Prevention System)

A network security system that continuously monitors the RF spectrum for unauthorised wireless devices and can automatically take countermeasures including deauthentication and port suppression.

The enterprise standard for automated rogue AP detection and containment. Provides the continuous monitoring required by PCI DSS Requirement 11.1.

WIDS (Wireless Intrusion Detection System)

A passive variant of WIPS that detects and alerts on wireless threats but does not take automated containment actions.

Used in environments where automated containment carries legal or operational risk. Requires manual response to each alert.

Deauthentication Frame (802.11)

An IEEE 802.11 management frame used to terminate a wireless association between a client and an access point. Used by WIPS to disrupt connections to rogue APs.

The primary mechanism for wireless containment. Effectiveness is reduced against clients supporting 802.11w (Protected Management Frames).

BSSID (Basic Service Set Identifier)

The MAC address of a wireless access point's radio interface. Uniquely identifies each AP in the RF environment.

The primary identifier used by WIPS to track, classify, and target specific APs for containment.

Port Suppression

The act of administratively disabling a wired switch port via SNMP or API, cutting network connectivity to any device connected to that port.

The most effective containment method for rogue APs physically connected to the corporate LAN. Preferred over wireless deauthentication.

IEEE 802.1X (Port-Based NAC)

An IEEE standard for port-based Network Access Control that requires devices to authenticate before being granted network access via a wired or wireless port.

The foundational preventative control against rogue APs. An unauthenticated consumer router plugged into an 802.1X-enabled port will be denied network access entirely.

Background Scanning (Time-Slicing)

A WIPS deployment mode where serving APs periodically switch channels to scan for threats, rather than using dedicated sensor hardware.

A cost-effective alternative to dedicated sensor overlays for distributed or lower-risk environments. Provides periodic rather than continuous visibility.

PCI DSS Requirement 11.1

The Payment Card Industry Data Security Standard requirement mandating that organisations implement processes to detect and identify authorised and unauthorised wireless access points on a quarterly basis.

The primary compliance driver for WIPS adoption in retail and hospitality. Automated WIPS reporting directly satisfies this requirement.

Exemplos práticos

A 400-room corporate hotel in a dense urban environment is experiencing intermittent network performance issues and one confirmed guest credential theft incident. The WLC shows no hardware faults. The hotel is surrounded by cafes, restaurants, and offices. How should the IT team approach detection and containment?

- Deploy WIPS sensors in dedicated monitor mode across all floors to establish a 72-hour RF baseline. Configure RSSI thresholds to filter out neighbouring networks below -75 dBm.

- Review the classification log. The WIPS detects an SSID named 'Hotel_Guest_Free' broadcasting at -52 dBm, triangulated to the fourth-floor corridor.

- Perform MAC address correlation. The WIPS confirms the device is NOT connected to the hotel's wired LAN — it is a cellular-connected mobile hotspot. Port suppression is not available.

- Enable automated wireless containment (deauthentication frames) targeting the specific BSSID. Monitor client association logs to confirm guests are reconnecting to authorised APs.

- Dispatch security to the triangulated location. The device — a mobile hotspot — is found and removed from a housekeeping cupboard.

- Post-incident: implement WPA3-Enterprise on the corporate SSID and captive portal authentication on the guest network to reduce future attack surface.

A major retail chain needs to satisfy PCI DSS Requirement 11.1 across 500 locations. Manual quarterly wireless assessments cost £180,000 annually and are operationally disruptive. What is the recommended architecture?

- Deploy background-scanning WIPS on existing AP infrastructure across all 500 locations. This avoids the capital cost of dedicated sensor hardware while providing near-continuous visibility.

- Centralise WIPS management to a single console with role-based access for regional IT managers.

- Implement IEEE 802.1X on all wired switch ports in each store. This prevents rogue APs from connecting to the LAN, making WIPS the secondary (not primary) control.

- Configure automated monthly PCI compliance reports from the WIPS console, documenting all detected APs, their classification, and remediation actions.

- Define an escalation SLA: Critical rogue (on wire) → 30-minute physical response. High rogue (wireless only) → 4-hour investigation.

- Review and tune classification rules quarterly based on new threat intelligence.

Questões práticas

Q1. Your WIPS alerts you to an AP broadcasting your corporate SSID at -52 dBm. The WIPS cannot correlate the AP's MAC address to any wired switch port. What is the correct automated response, and what is the legal constraint you must consider?

Dica: Consider the difference between wired and wireless containment capabilities, and the RSSI threshold for safe automated containment.

Ver resposta modelo

Initiate automated wireless containment (deauthentication frames) targeting the specific BSSID. Because the AP is not on the wired LAN, port suppression is impossible. The strong RSSI (-52 dBm) indicates the device is physically within or immediately adjacent to your premises, and spoofing the corporate SSID indicates malicious intent (Evil Twin), justifying immediate wireless containment. The legal constraint is that containment must only target this specific BSSID — not broadcast deauthentication — and the RSSI threshold confirms the device is within your perimeter, not a neighbouring network.

Q2. An employee plugs a consumer WiFi router into a wall ethernet jack in a conference room to provide connectivity for a visiting vendor. The WIPS detects the AP's SSID broadcasting at -48 dBm. Describe the two-layer defence that should prevent this from becoming a critical vulnerability.

Dica: Think about the control that should stop the threat at the wired edge, before the WIPS even detects the RF signal.

Ver resposta modelo

Layer 1 (Prevention): IEEE 802.1X on the conference room switch port should demand authentication when the consumer router is connected. The unmanaged router will fail authentication, and the switch port will remain in an unauthorised VLAN or blocked state, preventing the rogue AP from obtaining an IP address or bridging traffic to the corporate LAN. Layer 2 (Detection and Containment): If 802.1X is not deployed on that port, the WIPS detects the AP broadcasting at -48 dBm, correlates the MAC address to the wired LAN via switch MAC tables, classifies it as Critical (Rogue on Wire), and triggers automated port suppression — administratively disabling the specific switch port via SNMP or API.

Q3. A neighbouring retail unit upgrades their WiFi infrastructure. Their new APs are now visible to your WIPS sensors at -68 dBm. Your automated containment policy triggers and begins deauthenticating their clients. What went wrong, what is the immediate risk, and how do you prevent recurrence?

Dica: Consider the RSSI threshold configuration and the legal implications of interfering with third-party networks.

Ver resposta modelo

What went wrong: The automated containment RSSI threshold was set too low (or not configured), causing the WIPS to target a legitimate neighbouring network. The -68 dBm signal is within the containment trigger range but the device is not within the organisation's premises. Immediate risk: This constitutes intentional jamming and denial of service against a third-party network, violating telecommunications regulations (e.g., Ofcom regulations in the UK, FCC rules in the US). The organisation faces significant legal liability and potential regulatory enforcement. Prevention: Raise the automated containment RSSI threshold to -65 dBm or stronger. Conduct a neighbour AP survey and explicitly whitelist all identified neighbouring BSSIDs. Implement a manual review step for any AP between -65 dBm and -75 dBm before containment is authorised.