O Que É RADIUS? Como Servidores RADIUS Protegem Redes WiFi

Este guia de referência técnica e autoritário explica como o RADIUS (Remote Authentication Dial-In User Service) sustenta a segurança de redes WiFi corporativas através da estrutura IEEE 802.1X, cobrindo arquitetura, implantação e conformidade. Projetado para gerentes de TI, arquitetos de rede e diretores de operações de locais, ele oferece orientação prática sobre a transição de Chaves Pré-Compartilhadas (Pre-Shared Keys) para autenticação por usuário com aplicação dinâmica de políticas. O guia também mapeia os pontos de integração do RADIUS com a plataforma de guest WiFi e analytics da Purple, com estudos de caso concretos de ambientes de hospitalidade e varejo.

🎧 Ouça este Guia

Ver Transcrição

- Resumo Executivo

- Análise Técnica Aprofundada: Arquitetura RADIUS e 802.1X

- O Fluxo de Autenticação

- Métodos EAP e Postura de Segurança

- A Função de Contabilidade

- Guia de Implementação: Implantação de RADIUS para WiFi Corporativo

- Arquitetura e Dimensionamento

- Integração com Armazenamentos de Identidade

- Aplicação de Políticas e Segmentação

- Melhores Práticas e Conformidade

- Protegendo a Infraestrutura RADIUS

- Considerações de Conformidade

- Solução de Problemas e Mitigação de Riscos

- ROI e Impacto nos Negócios

- Eficiência Operacional

- Segurança Aprimorada e Análise

Resumo Executivo

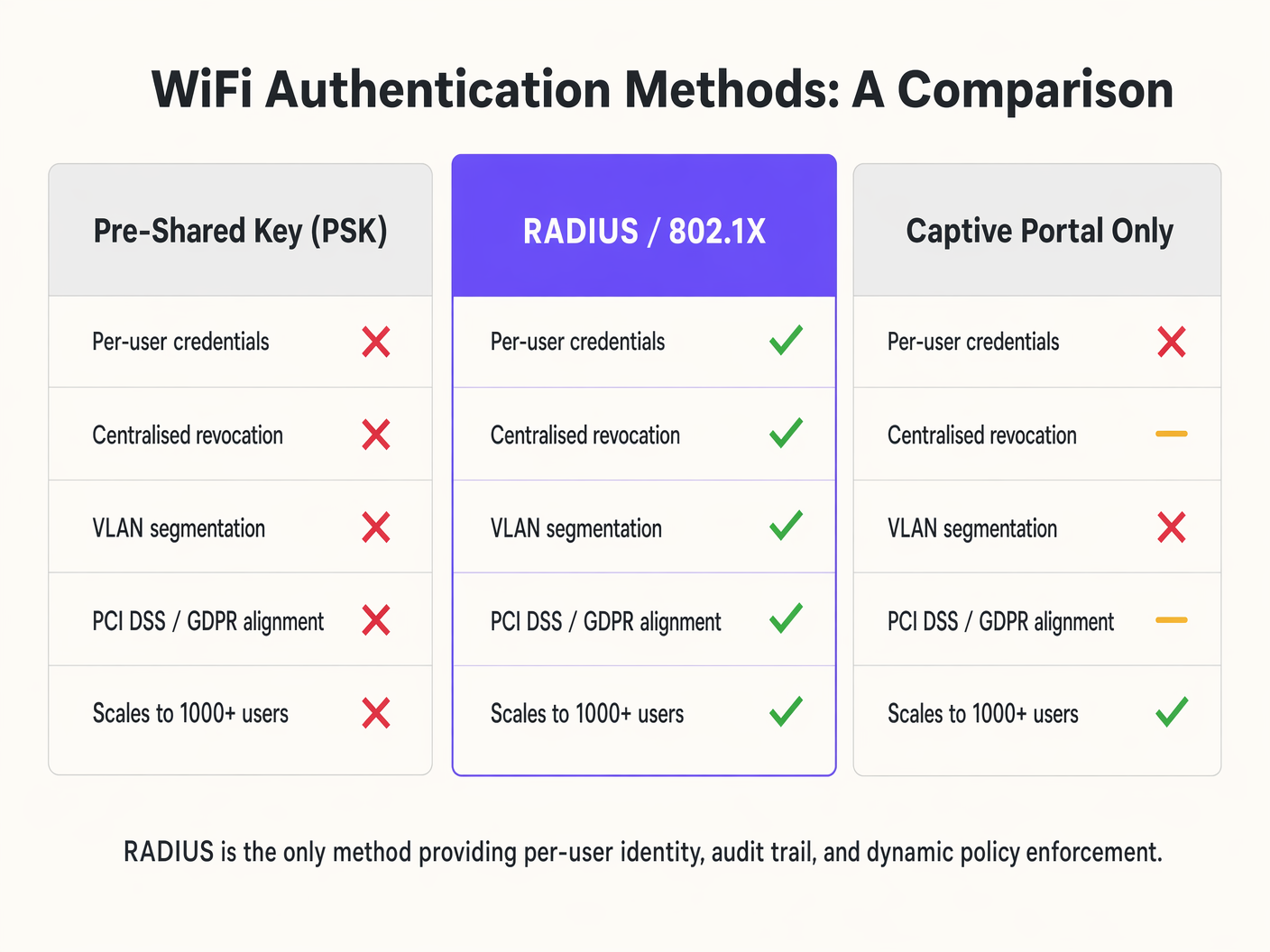

Para arquitetos de rede corporativa e diretores de TI, proteger o acesso sem fio em locais distribuídos exige mais do que uma senha compartilhada. À medida que a densidade de dispositivos aumenta nos setores de hospitalidade, varejo e público, as limitações das Chaves Pré-Compartilhadas (PSK) e dos captive portals básicos tornam-se vulnerabilidades críticas. O Remote Authentication Dial-In User Service (RADIUS) fornece a arquitetura fundamental para uma segurança WiFi robusta e escalável.

Este guia de referência técnica detalha como o RADIUS opera dentro da estrutura 802.1X para fornecer autenticação por usuário, aplicação dinâmica de políticas e trilhas de auditoria abrangentes. Ao centralizar o gerenciamento de identidade, o RADIUS permite o acesso à rede de confiança zero, mitigando os riscos de compartilhamento de credenciais e acesso não autorizado, ao mesmo tempo em que garante a conformidade com rigorosos padrões de proteção de dados. Exploramos os componentes centrais, metodologias de implantação e como a integração do RADIUS com plataformas como a infraestrutura de Guest WiFi da Purple otimiza as operações enquanto aprimora a postura de segurança.

Análise Técnica Aprofundada: Arquitetura RADIUS e 802.1X

RADIUS é um protocolo de camada de aplicação que opera sobre UDP (tradicionalmente porta 1812 para autenticação e 1813 para contabilidade) que fornece gerenciamento centralizado de Autenticação, Autorização e Contabilidade (AAA) para usuários que se conectam a um serviço de rede.

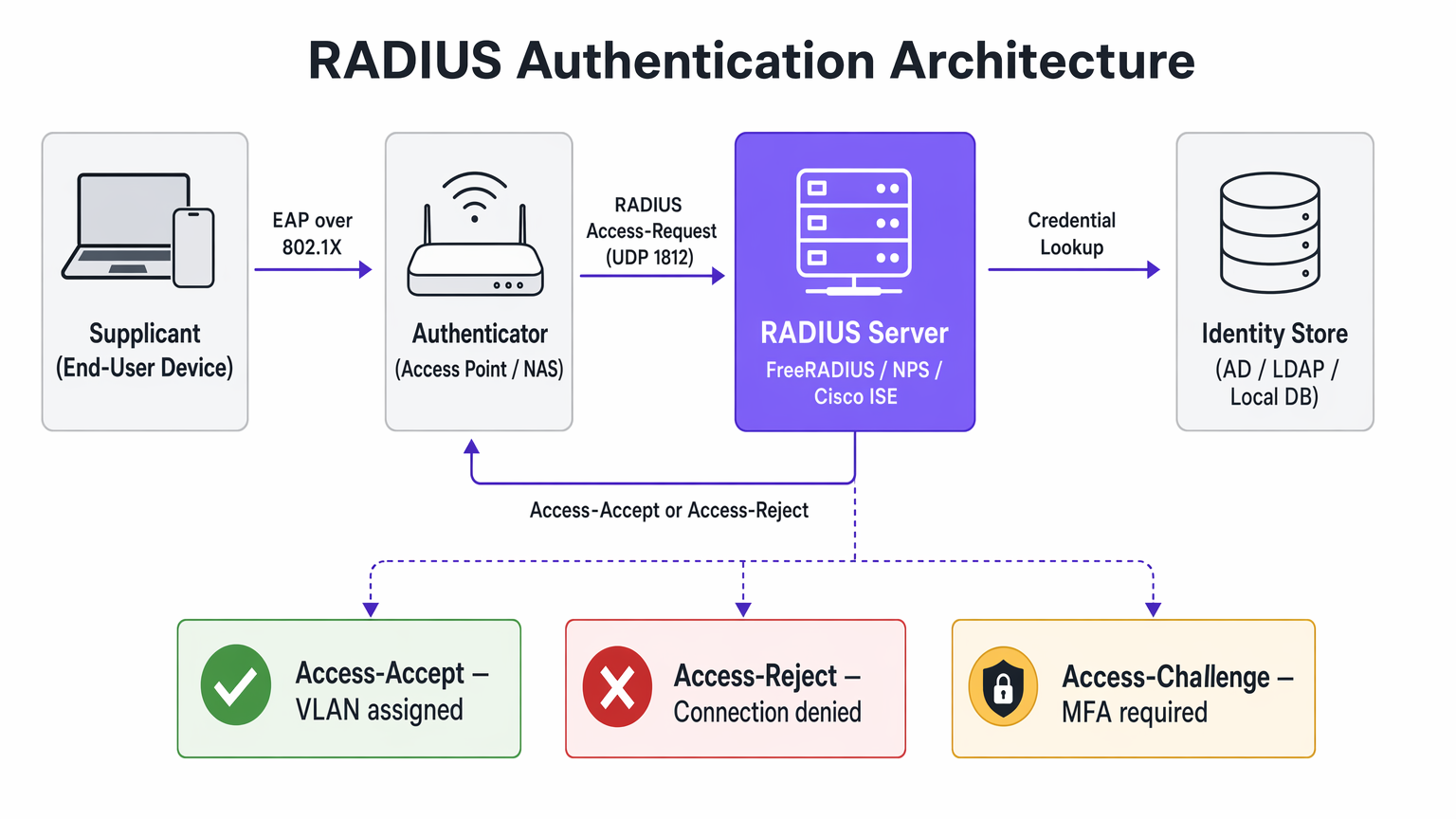

Ao proteger redes WiFi corporativas, o RADIUS atua como o servidor de autenticação dentro da estrutura IEEE 802.1X. Esta arquitetura consiste em três componentes principais:

O Solicitante é o dispositivo do usuário final — laptop, smartphone ou dispositivo IoT — que solicita acesso à rede. O Autenticador é o Network Access Server (NAS), tipicamente o ponto de acesso sem fio ou switch, que bloqueia todo o tráfego até que a autenticação seja bem-sucedida. O Servidor de Autenticação é o próprio servidor RADIUS, que valida as credenciais contra um armazenamento de identidade como Active Directory, LDAP ou um provedor de identidade em nuvem.

O Fluxo de Autenticação

Quando um dispositivo se associa a um SSID habilitado para 802.1X, o ponto de acesso restringe todo o tráfego, exceto as mensagens do Extensible Authentication Protocol (EAP). O Autenticador envia um pacote EAP-Request/Identity ao Solicitante. O Solicitante responde com um EAP-Response/Identity, que o Autenticador encapsula em um pacote RADIUS Access-Request e encaminha para o servidor RADIUS. O servidor RADIUS negocia um método EAP — como EAP-TLS ou PEAP-MSCHAPv2 — com o Solicitante para trocar credenciais de forma segura. Após a validação bem-sucedida contra o armazenamento de identidade, o servidor RADIUS retorna um pacote RADIUS Access-Accept. Este pacote frequentemente contém Atributos Específicos do Fornecedor (VSAs) que instruem o Autenticador a aplicar políticas específicas, como atribuir o usuário a uma VLAN particular ou aplicar limites de largura de banda.

Métodos EAP e Postura de Segurança

A segurança de uma implantação RADIUS depende muito do método EAP escolhido. EAP-TLS (Transport Layer Security) é o padrão ouro para segurança corporativa. Ele exige certificados de servidor e cliente, eliminando a dependência de senhas e mitigando o roubo de credenciais. No entanto, ele exige uma robusta Infraestrutura de Chave Pública (PKI) e Gerenciamento de Dispositivos Móveis (MDM) para o provisionamento de certificados. PEAP (Protected EAP) cria um túnel TLS criptografado entre o Solicitante e o servidor RADIUS, dentro do qual ocorre a autenticação interna — tipicamente MSCHAPv2 usando nome de usuário e senha. Embora mais fácil de implantar do que EAP-TLS, é vulnerável à coleta de credenciais se os usuários ignorarem os avisos de validação de certificado do servidor.

A Função de Contabilidade

Além da autenticação e autorização, o RADIUS fornece registros detalhados de contabilidade. Cada início, parada e atualização provisória de sessão é registrado — capturando a identidade do usuário, endereço MAC do dispositivo, duração da sessão e dados transferidos. Esta trilha de auditoria é um requisito de conformidade sob PCI DSS para ambientes de Varejo e suporta as obrigações de controle de acesso do GDPR. A integração desses dados com plataformas de WiFi Analytics estende seu valor para inteligência operacional.

Guia de Implementação: Implantação de RADIUS para WiFi Corporativo

A implantação de RADIUS requer planejamento cuidadoso para garantir alta disponibilidade, baixa latência e uma experiência de usuário perfeita.

Arquitetura e Dimensionamento

RADIUS é um caminho crítico para o acesso à rede. Implante servidores RADIUS redundantes em data centers ou zonas de disponibilidade geograficamente diversas. Configure Autenticadores com endereços IP de servidor RADIUS primário e secundário para habilitar o failover automático. A autenticação RADIUS é sensível à latência — alta latência pode causar timeouts de EAP, resultando em falhas de conexão. Posicione os servidores RADIUS próximos à borda da rede, quando viável, ou utilize soluções RADIUS em nuvem com pontos de presença globais.

Integração com Armazenamentos de Identidade

O servidor RADIUS deve se comunicar com sua fonte de verdade para a identidade do usuário. Para implantações on-premises, a integração com o Microsoft Active Directory via Network Policy Server (NPS) ou FreeRADIUS com ligações LDAP é padrão. Implantações modernas utilizam cada vez mais provedores de identidade em nuvem (IdPs) como Azure AD, Okta ou Google Workspace. Isso frequentemente exige a implantação de um proxy RADIUS ou a utilização de serviços RADIUS em nuvem que fazem a ponte nativamente entre o protocolo RADIUS e as APIs SAML e OIDC.

Aplicação de Políticas e Segmentação

Aproveite os atributos RADIUS para atribuir dinamicamente políticas de rede com base na identidade do usuário ou na associação a grupos. Em vez de transmitir múltiplos SSIDs para diferengrupos de usuários — Equipe, Gerência, IoT — transmitem um único SSID 802.1X. O servidor RADIUS retorna o atributo Tunnel-Private-Group-ID para atribuir o usuário à VLAN apropriada dinamicamente. Aplique Listas de Controle de Acesso (ACLs) com base nas respostas RADIUS para restringir o acesso a recursos internos sensíveis, implementando o Controle de Acesso Baseado em Função (RBAC) na camada de rede.

Melhores Práticas e Conformidade

A implementação do RADIUS é um componente chave para o alinhamento com os padrões da indústria e estruturas regulatórias.

Protegendo a Infraestrutura RADIUS

O RADIUS usa um segredo compartilhado para criptografar a comunicação entre o Autenticador e o servidor RADIUS. Use segredos compartilhados fortes e gerados aleatoriamente — um mínimo de 32 caracteres — e os rotacione periodicamente. Posicione os servidores RADIUS em uma VLAN de gerenciamento segura e isolada. Restrinja o acesso usando regras de firewall rigorosas, permitindo apenas UDP 1812 e 1813 de Autenticadores conhecidos. Se estiver usando EAP-TLS ou PEAP, garanta que o certificado do servidor RADIUS seja emitido por uma Autoridade Certificadora (CA) confiável pelos dispositivos clientes e monitore rigorosamente as datas de expiração dos certificados.

Considerações de Conformidade

Para ambientes de Varejo que lidam com dados de cartão de pagamento, o RADIUS satisfaz os requisitos do PCI DSS para identificação de usuário única e criptografia forte para redes sem fio. Para ambientes de Saúde , o RADIUS fornece o controle de acesso e o registro de auditoria exigidos pelas estruturas de proteção de dados. Ao fornecer responsabilidade individual, o RADIUS suporta os requisitos do GDPR para segurança de dados e controle de acesso. A integração do RADIUS com uma plataforma de WiFi Analytics permite políticas de coleta e retenção de dados em conformidade. Compreender a interação entre o RADIUS e os padrões de criptografia sem fio também é fundamental — nosso guia WPA, WPA2 and WPA3: What's the Difference and Which Should You Use? aborda a camada de criptografia em detalhes.

Solução de Problemas e Mitigação de Riscos

Quando a autenticação RADIUS falha, o impacto é imediato: os usuários não conseguem se conectar. Uma abordagem sistemática para a solução de problemas é essencial.

Incompatibilidade de Segredo Compartilhado é o erro de configuração mais comum. Se o segredo compartilhado no AP não corresponder ao servidor, o servidor RADIUS descartará silenciosamente os pacotes Access-Request. O sintoma é um tempo limite de conexão do cliente sem logs correspondentes no servidor RADIUS. Tempos Limite de EAP são causados por latência de rede entre o AP e o servidor RADIUS, ou um servidor RADIUS sobrecarregado. O sintoma é que os clientes são repetidamente solicitados a fornecer credenciais ou falham ao se conectar durante os horários de pico. Problemas de Confiança de Certificado ocorrem quando o dispositivo cliente não confia na CA que assinou o certificado do servidor RADIUS, fazendo com que a negociação EAP seja encerrada. O sintoma é um aviso de certificado no cliente ou uma falha de conexão silenciosa. Falhas de Conectividade do Repositório de Identidade ocorrem quando o servidor RADIUS não consegue alcançar o Active Directory ou LDAP para validar credenciais, resultando em falhas de autenticação apesar das credenciais corretas.

Para mitigar esses riscos, agregue os logs RADIUS em uma plataforma SIEM ou de log central para monitoramento e alerta em tempo real. Implante sondas sintéticas que simulam continuamente autenticações 802.1X para detectar problemas de latência ou disponibilidade antes que afetem os usuários. Para organizações com propriedades distribuídas, entender como o RADIUS se encaixa na arquitetura WAN mais ampla é valioso — The Core SD WAN Benefits for Modern Businesses fornece contexto relevante sobre os princípios de design de rede.

ROI e Impacto nos Negócios

A transição para uma arquitetura 802.1X com suporte RADIUS exige investimento em infraestrutura e configuração, mas o retorno é significativo para ambientes corporativos.

Eficiência Operacional

O RADIUS elimina a necessidade de atualizar e distribuir manualmente Chaves Pré-Compartilhadas quando um funcionário sai ou uma chave é comprometida. A integração com plataformas MDM permite o provisionamento zero-touch de certificados ou perfis, simplificando o onboarding de dispositivos. Para operadores de Hotelaria que gerenciam centenas de dispositivos de funcionários em várias propriedades, essa simplificação operacional se traduz diretamente em redução de custos de TI. Para hubs de Transporte que gerenciam milhares de conexões simultâneas, a escalabilidade do RADIUS é inegociável.

Segurança Aprimorada e Análise

O controle de acesso granular e a atribuição dinâmica de VLAN reduzem o raio de impacto de uma potencial violação, limitando o movimento lateral. Os dados de contabilidade RADIUS fornecem insights ricos sobre a utilização da rede e o comportamento do usuário. Quando integrados à plataforma da Purple, esses dados aprimoram as capacidades de análise, impulsionando melhores decisões operacionais em todos os tipos de locais. A combinação de autenticação segura e análise acionável representa a proposta de valor completa da infraestrutura de WiFi corporativo.

Termos-Chave e Definições

RADIUS (Remote Authentication Dial-In User Service)

A networking protocol providing centralised Authentication, Authorization, and Accounting (AAA) management for users connecting to a network service. Operates over UDP ports 1812 (authentication) and 1813 (accounting).

The core infrastructure required to move from shared passwords to individual user identities on an enterprise WiFi network.

802.1X

An IEEE standard for port-based Network Access Control (PNAC), providing an authentication mechanism to devices wishing to attach to a LAN or WLAN. It defines the roles of Supplicant, Authenticator, and Authentication Server.

The framework that utilises RADIUS to secure enterprise wireless networks. Any enterprise WiFi deployment targeting WPA2-Enterprise or WPA3-Enterprise must implement 802.1X.

Supplicant

The client device — laptop, smartphone, or IoT device — that wishes to attach to the network and must provide credentials to the Authenticator.

The endpoint that requires configuration, often via MDM, to support the chosen EAP method and trust the RADIUS server's certificate.

Authenticator

The network device — typically a wireless Access Point or an 802.1X-capable switch — that facilitates the authentication process by relaying EAP messages between the Supplicant and the RADIUS server.

The infrastructure component that enforces the block or allow decision based on the RADIUS server's response. It is the 'bouncer' of the network.

EAP (Extensible Authentication Protocol)

An authentication framework that defines a set of negotiable authentication methods (EAP methods) used to carry credentials securely between the Supplicant and the Authentication Server.

The protocol that carries the actual authentication credentials — certificates, passwords — securely over the air within the 802.1X framework.

EAP-TLS (EAP Transport Layer Security)

An EAP method that uses mutual TLS authentication, requiring both the RADIUS server and the client device to present valid digital certificates. It eliminates password-based authentication entirely.

The most secure method for wireless authentication. Recommended for all corporate-managed devices where an MDM platform can provision client certificates.

VSA (Vendor-Specific Attribute)

Custom attributes within a RADIUS packet that allow network vendors to support proprietary or extended features beyond the standard RADIUS attribute set defined in RFC 2865.

Used extensively for advanced policy enforcement, including dynamic VLAN assignment (Tunnel-Private-Group-ID), bandwidth limits, and applying specific firewall roles to authenticated sessions.

Shared Secret

A text string known only to the Authenticator and the RADIUS server, used to verify the integrity of RADIUS packets and encrypt the password field within Access-Request packets.

A critical security parameter. A mismatch between the AP and the server causes silent packet drops and is the most common cause of authentication failure in new deployments.

NAS (Network Access Server)

The network device — typically an Access Point or switch — that acts as the Authenticator in the 802.1X framework, enforcing access control based on RADIUS decisions.

Often used interchangeably with 'Authenticator' in RADIUS documentation and vendor configuration guides.

PEAP (Protected EAP)

An EAP method that establishes an encrypted TLS tunnel between the Supplicant and the RADIUS server, within which a simpler inner authentication method (typically MSCHAPv2) is used to validate username and password credentials.

A pragmatic choice for BYOD environments where deploying client certificates is impractical. Requires strict enforcement of server certificate validation on client devices to prevent credential harvesting attacks.

Estudos de Caso

A 200-room hotel needs to segment its wireless network. Currently, they use a single PSK for staff and a captive portal for guests. Staff devices — tablets for housekeeping, laptops for management — are intermingled on the same subnet. How should they redesign this using RADIUS?

Deploy a cloud-hosted RADIUS server integrated with the hotel's Azure AD. Configure the wireless access points to use 802.1X authentication pointing to the RADIUS server. In Azure AD, create security groups for 'Housekeeping' and 'Management'. On the RADIUS server, configure network policies: if the authenticating user is a member of the 'Housekeeping' group, return Access-Accept with the RADIUS attribute Tunnel-Private-Group-ID set to VLAN 20. If the user is in 'Management', return VLAN 30. Deploy MDM profiles via Intune to staff devices with EAP-TLS certificates for seamless, password-free authentication. Guest access continues via a separate SSID using Purple's captive portal for data capture and terms acceptance.

A retail chain with 80 stores is experiencing frequent WiFi connection drops for their handheld inventory scanners during peak holiday shopping hours. The scanners use PEAP-MSCHAPv2 against a central RADIUS server located in a regional data centre connected via a managed MPLS WAN.

Analyse RADIUS server logs to confirm EAP timeouts correlating with peak traffic periods. Measure the round-trip latency between the store APs and the RADIUS server — if this exceeds 150ms, EAP timeouts become likely. Implement local survivability at the branch level by deploying a lightweight RADIUS proxy or edge appliance at each store that caches session credentials for a defined period. Alternatively, migrate to a cloud RADIUS service with regional points of presence to reduce WAN dependency. Adjust the EAP timeout and retry parameters on the wireless controllers to accommodate the measured latency. For the longer term, evaluate migrating scanner authentication to MAC Authentication Bypass (MAB) with strict VLAN assignment, reducing the authentication overhead for non-interactive IoT devices.

Análise de Cenário

Q1. Your organisation is migrating from a single PSK to 802.1X. You have a mix of corporate-owned laptops managed via Intune and employee BYOD smartphones. What EAP methods should you deploy for each device category, and what are the key configuration requirements for each?

💡 Dica:Consider the certificate provisioning capabilities available for managed versus unmanaged devices, and the security trade-offs of password-based versus certificate-based authentication.

Mostrar Abordagem Recomendada

Deploy EAP-TLS for corporate-owned laptops, utilising Intune to silently push the required client certificates via a SCEP or PKCS profile. This eliminates password-based authentication and provides the strongest security posture. For BYOD smartphones where client certificate management is impractical, deploy PEAP-MSCHAPv2, allowing users to authenticate with their corporate username and password within a protected TLS tunnel. Critically, configure the RADIUS server to present a certificate from a well-known CA, and enforce server certificate validation on client devices via a WiFi configuration profile to prevent rogue AP attacks. Consider separating BYOD devices onto a restricted VLAN with limited access to internal resources.

Q2. After deploying a new RADIUS server for a stadium's staff WiFi, clients are failing to connect. The AP logs show 'RADIUS Server Timeout'. Network team confirms UDP 1812 is open between the APs and the RADIUS server. What is the most likely root cause, and what is your diagnostic process?

💡 Dica:The RADIUS server will silently discard packets if a specific security parameter does not match, producing a timeout on the AP side with no corresponding log entry on the server.

Mostrar Abordagem Recomendada

The most likely cause is a Shared Secret mismatch. If the shared secret configured on the Access Point does not exactly match the shared secret configured for that AP's IP address on the RADIUS server, the server will drop the Access-Request packets without generating an authentication failure log entry. The diagnostic process is: (1) Check the RADIUS server logs — if there are zero entries for the AP's IP address, the server is discarding packets, pointing to a shared secret mismatch. (2) Verify the shared secret on both the AP and the RADIUS server client configuration, checking for trailing spaces or character encoding issues. (3) If shared secrets match, use a packet capture on the RADIUS server's network interface to confirm packets are arriving. (4) If packets arrive but are dropped, verify the AP's source IP address matches the client IP configured on the RADIUS server.

Q3. A public sector venue wants to offer seamless, secure WiFi to visitors from partner government departments, allowing them to authenticate using their home organisation's credentials without requiring a separate guest account. How does RADIUS enable this, and what are the key security considerations?

💡 Dica:Think about how RADIUS requests can be forwarded between different organisations based on the identity realm, and what trust relationships must be established.

Mostrar Abordagem Recomendada

This is achieved using a RADIUS Proxy architecture, similar to the eduroam or govroam models. The local RADIUS server is configured as a proxy. When it receives an Access-Request, it inspects the realm — the domain portion of the username, such as user@department.gov.uk . If the realm belongs to a partner organisation, the local server forwards the Access-Request to the partner's RADIUS server over a pre-established, encrypted RADIUS proxy connection. The partner server authenticates the user against its own identity store and returns the result to the local server, which relays it to the AP. Key security considerations include: establishing formal trust agreements with each partner organisation; using RadSec (RADIUS over TLS) rather than standard UDP for proxy connections to encrypt traffic in transit; validating that the partner RADIUS server's certificate is trusted before accepting proxied responses; and defining clear policies for what network access level to grant to visiting users from each partner realm.