RadSec: Como o RADIUS sobre TLS Melhora a Segurança da Autenticação WiFi

Esta referência técnica autoritária explica como o RadSec (RFC 6614) protege a autenticação WiFi empresarial ao encapsular o tráfego RADIUS tradicional em criptografia TLS. Projetado para gerentes de TI e arquitetos de rede, ele aborda arquitetura, estratégias de implantação e etapas práticas para mitigar os riscos do tráfego RADIUS UDP não criptografado em redes corporativas e de convidados.

Listen to this guide

View podcast transcript

- Resumo Executivo

- Análise Técnica Aprofundada: RADIUS vs. RadSec

- A Vulnerabilidade no RADIUS Tradicional

- A Arquitetura RadSec (RFC 6614)

- Guia de Implementação

- Padrão 1: RadSec Nativo

- Padrão 2: O Proxy RadSec

- Integração com a Purple

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- ROI e BuImpacto nos Negócios

- Ouça o Briefing

Resumo Executivo

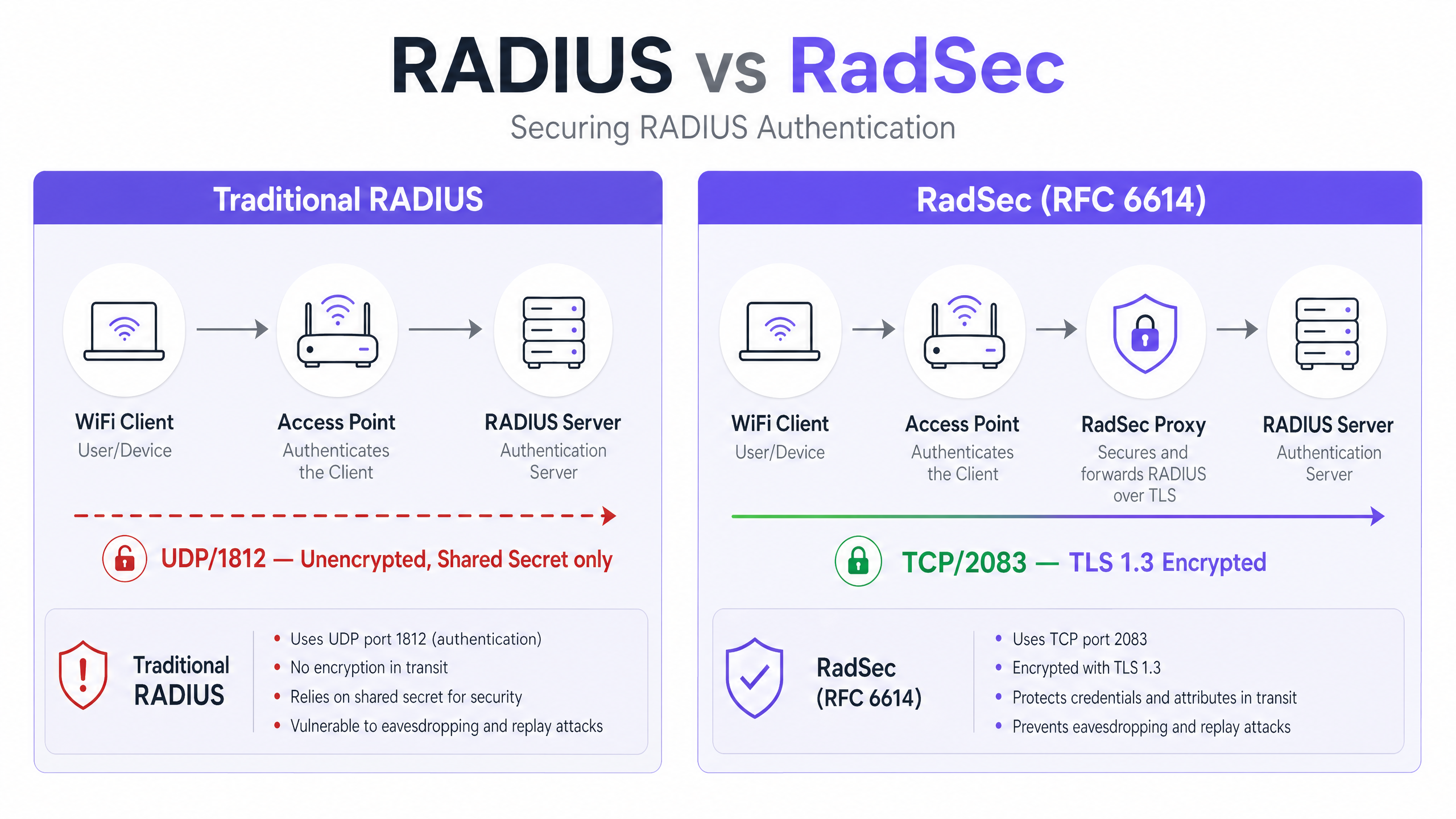

O RADIUS tradicional sobre UDP (portas 1812/1813) não foi projetado para o cenário de ameaças empresariais moderno. Confiando apenas em um segredo compartilhado e hashing MD5, ele deixa as credenciais de autenticação e os atributos de sessão vulneráveis à interceptação, especialmente ao atravessar redes públicas ou grandes propriedades distribuídas, como cadeias de hotéis e varejo. O RadSec (RADIUS sobre TLS, RFC 6614) resolve essa lacuna de segurança fundamental encapsulando o tráfego RADIUS dentro de um túnel TLS 1.3 baseado em TCP sobre a porta 2083.

Para CTOs e arquitetos de rede, implantar o RadSec não é mais apenas uma boa prática — é um requisito crítico para proteger o WiFi corporativo , manter a conformidade com PCI DSS 4.0 e participar de estruturas modernas de roaming federado como o OpenRoaming. Este guia detalha a arquitetura, os padrões de implementação e os requisitos operacionais para proteger sua infraestrutura de autenticação.

Análise Técnica Aprofundada: RADIUS vs. RadSec

A Vulnerabilidade no RADIUS Tradicional

Em uma implantação 802.1X padrão, o ponto de acesso (autenticador) encaminha as credenciais do cliente para o servidor RADIUS (servidor de autenticação). No RADIUS tradicional, este payload é enviado via UDP. A única proteção é uma chave pré-compartilhada (PSK) usada para ofuscar a senha via MD5.

Esta arquitetura apresenta três riscos críticos:

- Falta de Criptografia de Transporte: Atributos de usuário, endereços MAC e dados de sessão são transmitidos em texto simples.

- Fraqueza Criptográfica: O MD5 é vulnerável a ataques de dicionário offline se um invasor capturar o tráfego.

- Sem Autenticação Mútua: O ponto de acesso não pode verificar criptograficamente se está se comunicando com o servidor RADIUS legítimo, possibilitando ataques de servidor desonesto.

A Arquitetura RadSec (RFC 6614)

O RadSec aborda essas falhas ao mudar a camada de transporte de UDP para TCP e encapsular todo o payload em TLS.

- Transporte: A Porta TCP 2083 garante entrega confiável e conexões com estado, melhorando o desempenho em ambientes de alta latência.

- Criptografia: O TLS 1.2 ou 1.3 oferece criptografia robusta de ponta a ponta para todos os atributos RADIUS.

- Autenticação Mútua: Tanto o cliente RADIUS (ou proxy) quanto o servidor devem apresentar certificados X.509 válidos emitidos por uma Autoridade Certificadora (CA) confiável. O segredo compartilhado é mantido apenas para compatibilidade retroativa; o TLS fornece a segurança real.

Esta arquitetura é essencial para ambientes distribuídos, como cadeias de Varejo ou locais de Hotelaria , onde os pontos de acesso encaminham as solicitações de autenticação pela internet pública para um servidor RADIUS central ou hospedado na nuvem.

Guia de Implementação

A implantação do RadSec geralmente segue um de dois padrões: Suporte Nativo ou Baseado em Proxy.

Padrão 1: RadSec Nativo

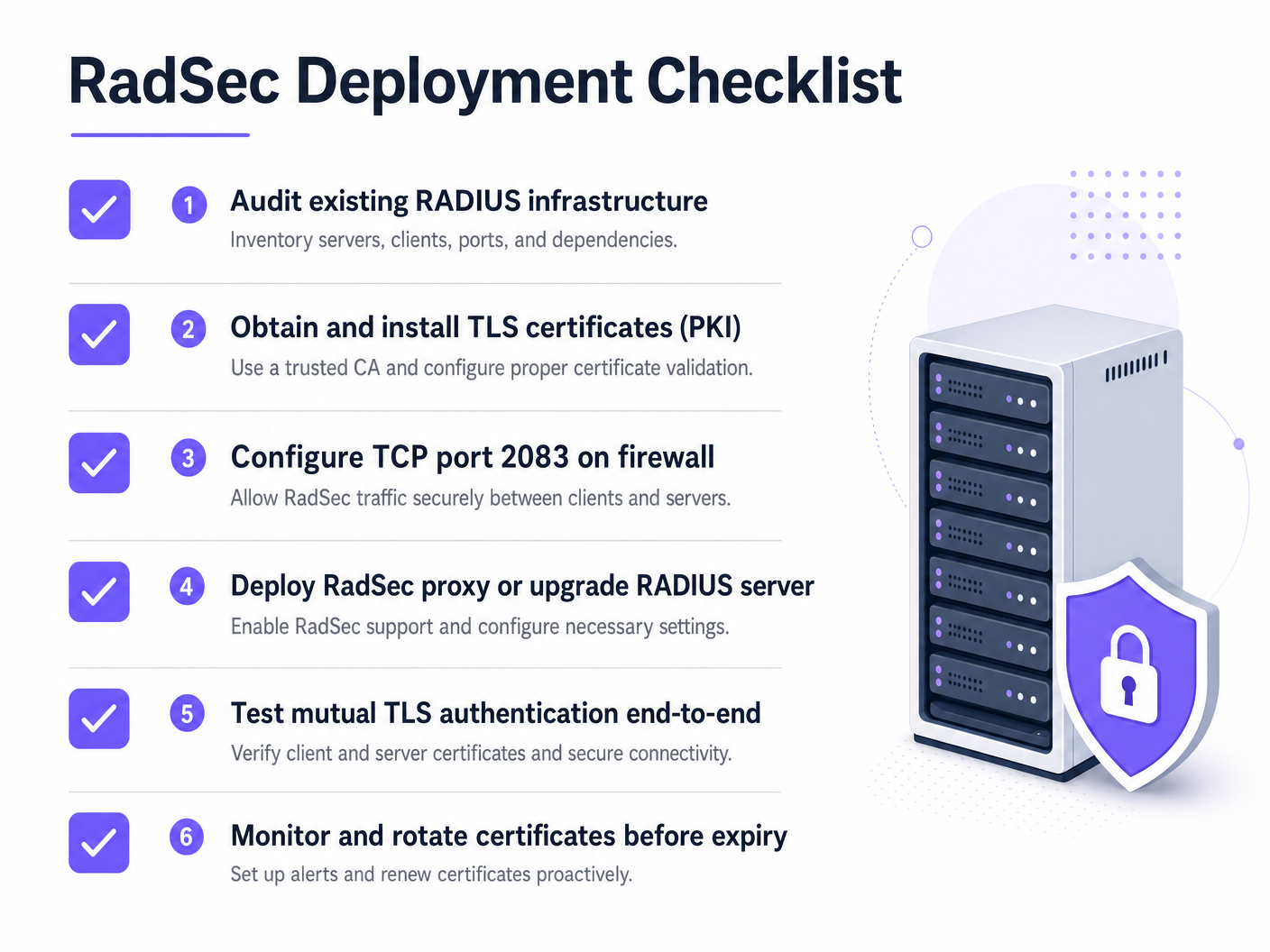

Se sua infraestrutura o suporta nativamente (por exemplo, FreeRADIUS 3.0+, Cisco ISE, Aruba ClearPass), você configura certificados TLS diretamente no servidor RADIUS e nos pontos de acesso/controladores. Isso fornece criptografia de ponta a ponta verdadeira, da borda ao núcleo.

Padrão 2: O Proxy RadSec

Muitos servidores RADIUS legados (notavelmente Microsoft NPS) não suportam RadSec nativamente. Nesses ambientes, um proxy (como radsecproxy) é implantado.

- Perna Local: O AP envia RADIUS UDP padrão para o proxy local.

- Perna WAN: O proxy encapsula o tráfego em TLS e o envia via TCP 2083 para o servidor upstream.

Este padrão permite proteger o tráfego de longa distância sem substituir a infraestrutura legada.

Integração com a Purple

As plataformas Guest WiFi e WiFi Analytics da Purple se integram perfeitamente com a infraestrutura RADIUS empresarial. Sob a licença Connect, a Purple atua como um provedor de identidade gratuito para o OpenRoaming, onde o RadSec é um requisito obrigatório para proteger o tráfego de federação entre locais e o hub central.

Melhores Práticas

- Gerenciamento do Ciclo de Vida do Certificado: O TLS mútuo depende de certificados válidos. Implemente renovação automatizada (por exemplo, via ACME) e monitoramento rigoroso. Um certificado expirado causará uma interrupção total da autenticação.

- Configuração de Firewall: Garanta que a porta TCP 2083 seja explicitamente permitida tanto na saída do local quanto na entrada para o servidor RADIUS. Não presuma que as regras UDP 1812 existentes se aplicarão.

- Priorize o Tráfego de Alto Risco: Comece a implantação em links que atravessam a internet pública ou WANs não confiáveis antes de passar para VLANs de gerenciamento local.

Para mais informações sobre como proteger a borda, leia nosso guia sobre Segurança do Ponto de Acesso: Seu Guia Empresarial 2026 .

Solução de Problemas e Mitigação de Riscos

Quando o RadSec falha, raramente é um problema de autenticação; é quase sempre um problema de TLS ou TCP.

- Sintoma: Pontos de acesso aparecem como desconectados do servidor RADIUS.

- Verifique: Regras de firewall para TCP 2083. O RADIUS tradicional usa UDP; as equipes de rede frequentemente esquecem de abrir a porta TCP.

- Sintoma: A conexão TCP é estabelecida, mas a autenticação falha imediatamente.

- Verifique: Validação do certificado. Verifique se o Common Name (CN) ou Subject Alternative Name (SAN) corresponde, se o certificado não expirou e se o cliente confia na CA de assinatura. Use

openssl s_client -connect :2083para depurar o handshake.

- Verifique: Validação do certificado. Verifique se o Common Name (CN) ou Subject Alternative Name (SAN) corresponde, se o certificado não expirou e se o cliente confia na CA de assinatura. Use

Garanta que seus fundamentos de rede sejam sólidos. Revise nosso conselho sobre Proteja Sua Rede com DNS e Segurança Fortes .

ROI e BuImpacto nos Negócios

A implementação do RadSec é um investimento em mitigação de riscos. O ROI é medido na prevenção de violações de dados, multas de conformidade (PCI DSS, GDPR) e danos à reputação. Além disso, ele permite a participação em federações de roaming modernas como o OpenRoaming, o que pode melhorar significativamente a experiência do hóspede em ambientes de Saúde e Transporte .

Ouça o Briefing

Para uma análise mais aprofundada das realidades operacionais da implantação do RadSec, ouça nosso briefing técnico de 10 minutos:

Para etapas de configuração específicas em dispositivos cliente, consulte How to Set Up Enterprise WiFi on iOS and macOS with 802.1X ou a versão em português Como Configurar WiFi Corporativo em iOS e macOS com 802.1X .

Key Definitions

RadSec

An extension to the RADIUS protocol that encapsulates RADIUS traffic within a TLS tunnel over TCP port 2083.

Used to secure authentication traffic when traversing untrusted networks, preventing credential interception.

Mutual TLS (mTLS)

A security process where both the client and the server present X.509 certificates to verify each other's identity before establishing an encrypted connection.

The core authentication mechanism of RadSec, replacing reliance on static shared secrets.

802.1X

The IEEE standard for port-based network access control, used to authenticate devices attempting to connect to a LAN or WLAN.

The framework that relies on RADIUS (and by extension, RadSec) to validate user credentials against a directory.

radsecproxy

An open-source daemon that acts as a proxy, converting standard UDP RADIUS traffic into RadSec (TLS over TCP) and vice versa.

Deployed when native RadSec support is missing from access points or legacy RADIUS servers like Microsoft NPS.

OpenRoaming

A federation standard developed by the Wi-Fi Alliance that allows users to seamlessly and securely connect to participating WiFi networks globally.

OpenRoaming mandates the use of RadSec to secure authentication traffic between venues and identity providers.

Shared Secret

A static text string used in traditional RADIUS to obfuscate passwords and verify the source of requests.

While still technically present in RadSec configurations for backward compatibility, it is superseded by TLS encryption.

FreeRADIUS

A widely deployed open-source RADIUS server that provides native support for RadSec.

Often used in enterprise environments and roaming federations due to its flexibility and native TLS capabilities.

PKI (Public Key Infrastructure)

The framework of roles, policies, and software needed to create, manage, distribute, and revoke digital certificates.

A prerequisite for deploying RadSec, as you must issue and manage certificates for all RADIUS clients and servers.

Worked Examples

A 200-property hotel group uses Microsoft NPS centrally for staff authentication. Access points at each hotel currently send RADIUS requests over the public internet via UDP 1812. The CTO mandates encryption for all authentication traffic, but replacing NPS is not an option this year.

Deploy a RadSec proxy (e.g., radsecproxy) at each hotel site and a corresponding proxy in the central data centre in front of the NPS servers. The local APs send UDP RADIUS to the local proxy. The local proxy establishes a mutual TLS tunnel over TCP 2083 across the internet to the central proxy. The central proxy terminates the TLS tunnel and forwards standard UDP RADIUS to the NPS server.

A large university is deploying OpenRoaming across its campus to allow seamless access for visiting academics. They are running FreeRADIUS 3.0.

Enable native RadSec within FreeRADIUS. Generate X.509 certificates from a CA trusted by the OpenRoaming federation. Configure the campus firewall to allow inbound and outbound TCP 2083 traffic to the federation hubs. Configure the wireless LAN controllers to use RadSec for all federation-bound authentication requests.

Practice Questions

Q1. Your team has deployed native RadSec between your remote branch access points and your central FreeRADIUS server. The APs can ping the server, but authentication requests are timing out completely, and no traffic is hitting the RADIUS logs.

Hint: RadSec uses a different transport protocol and port than traditional RADIUS.

View model answer

The firewall is likely blocking TCP port 2083. Network teams accustomed to traditional RADIUS often only permit UDP ports 1812/1813. You must explicitly allow TCP 2083 outbound from the branch and inbound to the RADIUS server.

Q2. You are auditing a retail client's WiFi architecture. They use Microsoft NPS centrally. Their store APs send authentication requests over the internet via an IPsec VPN. Is RadSec required here?

Hint: Consider the layers of encryption already in place.

View model answer

While RadSec is best practice, the IPsec VPN is already providing transport layer encryption for the UDP RADIUS traffic over the untrusted internet. Deploying RadSec here would provide defence-in-depth but is less urgent than if the traffic were traversing the internet natively.

Q3. A week after a successful RadSec proxy deployment, all WiFi authentication across the enterprise fails simultaneously at 09:00 AM on a Monday. The network team confirms firewall rules are unchanged.

Hint: What is the primary authentication mechanism for the TLS tunnel itself?

View model answer

The X.509 certificates used for mutual TLS authentication have likely expired. When certificates expire, the TLS handshake fails, the TCP connection drops, and RADIUS traffic cannot flow. Implement automated certificate monitoring and rotation to prevent this.