WiFi Familiar: Melhores Práticas para Centros Comerciais

Este guia de referência técnica oferece metodologias acionáveis para implementar filtragem de URL baseada em categoria em redes WiFi de convidados em ambientes de varejo. Ele detalha a arquitetura de rede, a definição de políticas e as estratégias de mitigação de riscos para garantir a conformidade e proteger a reputação da marca.

Ouça este guia

Ver transcrição do podcast

- Resumo Executivo

- Análise Técnica Detalhada

- Arquitetura de Filtragem de DNS

- Segmentação e Isolamento de Rede

- Padrões de Criptografia e Autenticação

- Guia de Implementação

- 1. Auditoria e Linha de Base

- 2. Defina a Política de Categoria

- 3. Abordar DNS sobre HTTPS (DoH)

- 4. Aplicação e Tratamento de Exceções

- Melhores Práticas

- Solução de Problemas e Mitigação de Riscos

- Bloqueio Excessivo (Falsos Positivos)

- Bypass de DoH

- Problemas com o Captive Portal

- ROI e Impacto nos Negócios

Resumo Executivo

Fornecer WiFi público em ambientes de varejo exige equilibrar conectividade contínua com mitigação robusta de riscos. Para centros comerciais, implementar WiFi familiar não é meramente um recurso — é um requisito básico para as operações do local. Este guia detalha a arquitetura técnica, metodologias de implantação e melhores práticas operacionais para filtragem de URL baseada em categoria em redes de convidados. Ao aplicar controles de conteúdo em nível de DNS, gerentes de TI e arquitetos de rede podem garantir a conformidade, proteger a reputação da marca e fornecer um ambiente de navegação seguro para todas as demografias. Além disso, uma implantação de Guest WiFi adequadamente estruturada transforma um centro de custo em um ativo estratégico, capturando dados primários que impulsionam a lealdade e a receita, ao mesmo tempo em que mitiga o risco de tráfego malicioso e acesso a conteúdo inadequado.

Análise Técnica Detalhada

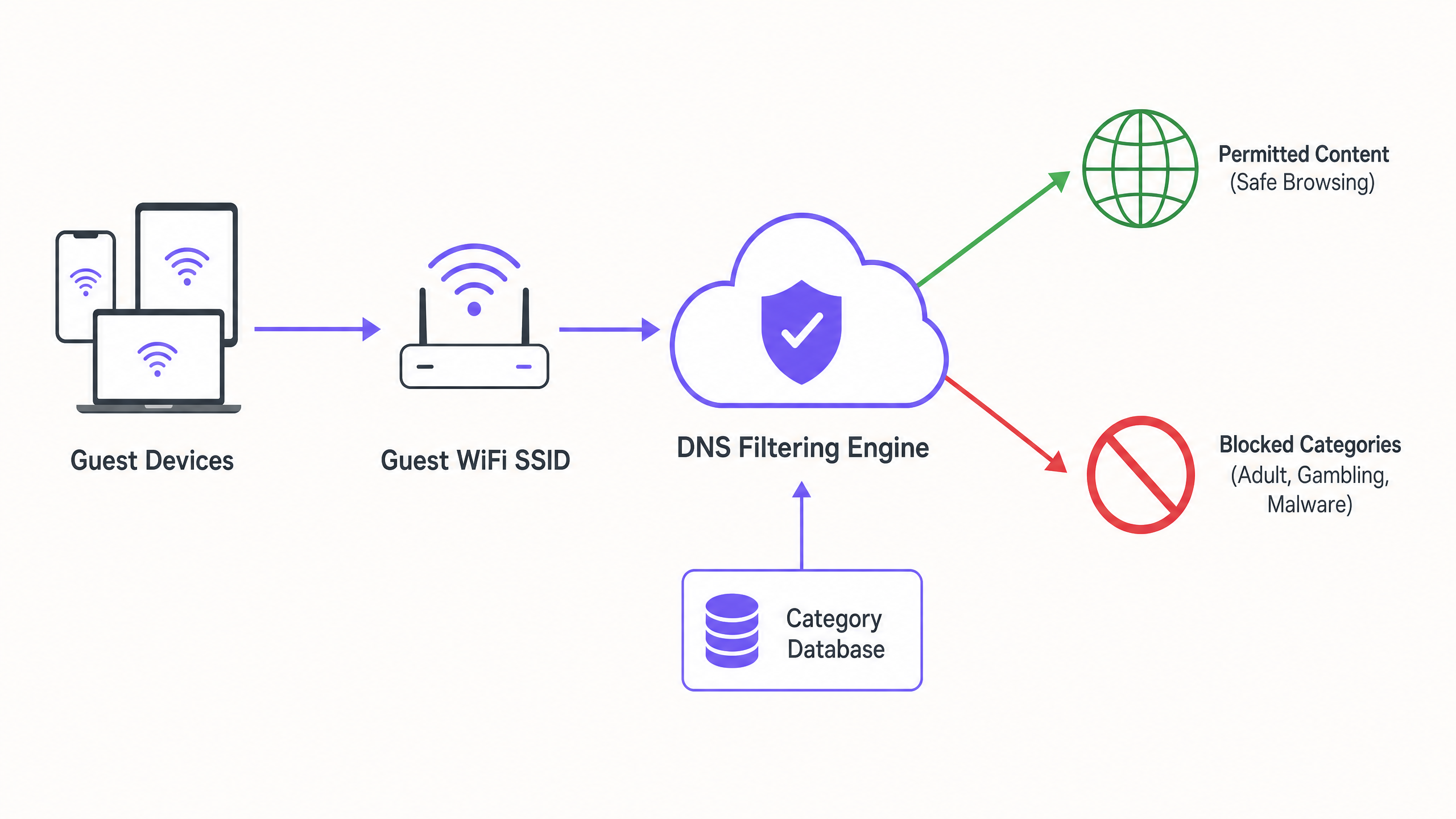

Arquitetura de Filtragem de DNS

No centro de uma rede familiar está a filtragem de DNS baseada em categoria. Ao contrário da filtragem de URL na camada de aplicação ou da inspeção profunda de pacotes (DPI), que exigem uma sobrecarga de processamento significativa e frequentemente quebram a criptografia SSL, a filtragem de DNS opera na camada de rede. Quando um dispositivo cliente tenta resolver um domínio, a consulta é interceptada por um motor de filtragem de DNS baseado em nuvem. O motor cruza o domínio solicitado com um banco de dados de URLs categorizadas, continuamente atualizado. Se o domínio cair em uma categoria proibida (por exemplo, malware, conteúdo adulto), a resolução é bloqueada e o usuário é redirecionado para uma página de bloqueio.

Essa abordagem oferece alta taxa de transferência e baixa latência, tornando-a altamente escalável para ambientes densos como centros comerciais, onde milhares de conexões simultâneas são comuns. É crucial entender O que é Filtragem de DNS? Como Bloquear Conteúdo Nocivo no Guest WiFi para arquitetar isso corretamente.

Segmentação e Isolamento de Rede

Um requisito de segurança fundamental é o isolamento completo da rede de convidados da infraestrutura corporativa. O SSID de convidado deve operar em uma VLAN dedicada com um escopo DHCP separado. O tráfego deve ser roteado através do motor de filtragem de DNS antes de sair para a internet. Essa segmentação impede o movimento lateral caso um dispositivo de convidado seja comprometido e garante que as políticas de tráfego de convidados não impactem inadvertidamente as operações de back-office.

Padrões de Criptografia e Autenticação

Para a infraestrutura sem fio, WPA3 é o padrão atual para criptografia robusta, protegendo contra ataques de dicionário offline em chaves pré-compartilhadas. Embora WPA2 permaneça prevalente, novas implantações devem exigir suporte a WPA3. A autenticação é tipicamente tratada via um Captive Portal, que serve a dois propósitos: aceitação dos termos de serviço e captura de dados. Integrar isso com uma plataforma de WiFi Analytics permite que os operadores do local coletem dados primários baseados em consentimento em conformidade com o GDPR e outros frameworks regionais de privacidade.

Guia de Implementação

A implantação de filtragem baseada em categoria requer uma abordagem faseada para minimizar a interrupção do tráfego legítimo.

1. Auditoria e Linha de Base

Antes de implementar regras de bloqueio, audite a arquitetura de rede existente para confirmar o isolamento adequado da VLAN. Implante o motor de filtragem de DNS em 'modo de monitoramento' por duas a quatro semanas. Este período de linha de base fornece visibilidade sobre os padrões de tráfego reais na rede de convidados, permitindo que as equipes de TI identifiquem serviços legítimos que possam ser inadvertidamente categorizados incorretamente.

2. Defina a Política de Categoria

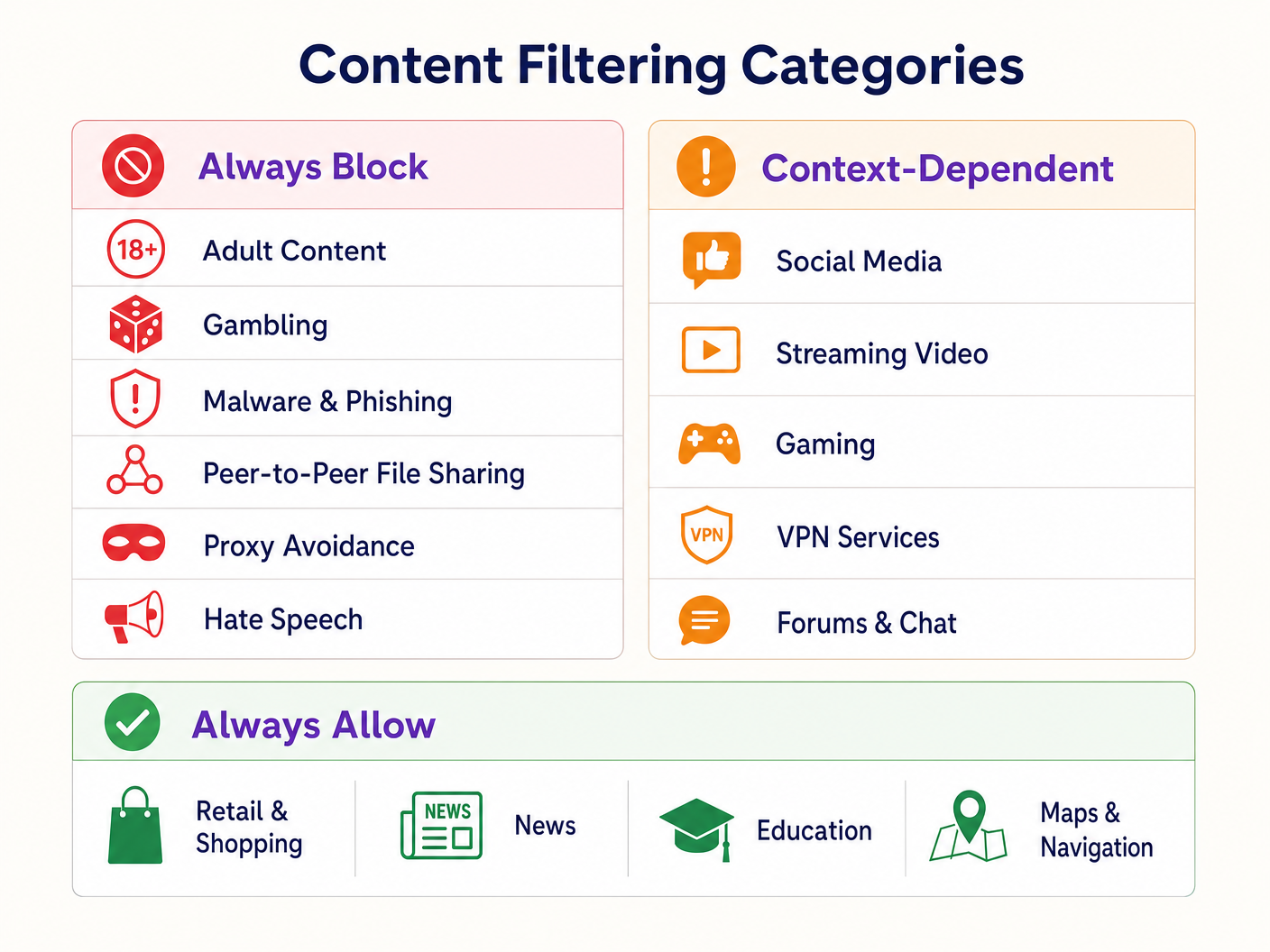

Estabeleça uma estrutura de política em camadas:

- Sempre Bloquear: Conteúdo adulto, jogos de azar, malware, phishing, compartilhamento de arquivos peer-to-peer (P2P) e ferramentas de evasão de proxy.

- Dependente do Contexto: Mídias sociais, streaming de vídeo e jogos. Estes exigem alinhamento com os objetivos operacionais do local (por exemplo, conservação de largura de banda vs. incentivo ao tempo de permanência).

- Sempre Permitir: Domínios de Varejo , notícias, educação e navegação.

3. Abordar DNS sobre HTTPS (DoH)

Navegadores modernos estão cada vez mais padronizando o DNS sobre HTTPS (DoH), criptografando consultas DNS e ignorando a filtragem em nível de rede. Para aplicar a política de filtragem, o firewall de perímetro deve ser configurado para bloquear o tráfego de saída da porta 443 para provedores DoH conhecidos (por exemplo, 1.1.1.1 da Cloudflare, 8.8.8.8 do Google). Isso força os dispositivos clientes a recorrer ao resolvedor de DNS fornecido pela rede.

4. Aplicação e Tratamento de Exceções

Faça a transição do modo de monitoramento para o modo de aplicação. Configure uma página de bloqueio clara e com a marca que informe ao usuário por que o conteúdo foi restrito e forneça um mecanismo para relatar falsos positivos. Estabeleça um fluxo de trabalho documentado para revisar e incluir na lista branca domínios solicitados por lojistas ou pela gerência do local.

Melhores Práticas

- Comunicação Proativa: Informe os lojistas sobre a política de filtragem antes da aplicação para evitar interrupções em suas aplicações operacionais.

- Revisões Regulares da Política: O cenário de ameaças e os padrões de uso da internet evoluem. Agende revisões trimestrais da política de categoria e da precisão do banco de dados do motor de filtragem.

- Aproveite os Captive Portals: Use o Captive Portal não apenas para controle de acesso, mas como um ponto de contato estratégico. Garanta que o design do portal esteja alinhado com a marca do local e articule claramente os termos de uso em relação a crestrições de conteúdo.

- Monitorar a Utilização da Largura de Banda: Embora a filtragem de DNS impeça o acesso a conteúdo específico, o gerenciamento da largura de banda ainda é necessário. Implemente a limitação de taxa por cliente para garantir a distribuição equitativa de recursos, especialmente em áreas de alta densidade. Leia mais sobre como otimizar o desempenho em nosso guia sobre Wi-Fi para Escritórios: Otimize Sua Rede Wi-Fi Moderna de Escritório .

Solução de Problemas e Mitigação de Riscos

Bloqueio Excessivo (Falsos Positivos)

O modo de falha mais comum é uma política inicial excessivamente agressiva que resulta no bloqueio de domínios legítimos. A mitigação depende da fase inicial de monitoramento para estabelecer a linha de base do tráfego e de um processo de whitelisting responsivo.

Bypass de DoH

Se os usuários estiverem acessando conteúdo bloqueado com sucesso, verifique se as regras de firewall que bloqueiam resolvedores de DoH conhecidos estão ativas e atualizadas. A falha em bloquear o DoH torna a filtragem de DNS em nível de rede ineficaz.

Problemas com o Captive Portal

Em ambientes com características de RF complexas, os dispositivos podem ter dificuldade em manter a conexão por tempo suficiente para completar a autenticação do Captive Portal. Garanta densidade de AP adequada e planejamento de canal ideal. Consulte Frequências Wi-Fi: Um Guia para Frequências Wi-Fi em 2026 para estratégias detalhadas de planejamento de RF.

ROI e Impacto nos Negócios

A implementação de WiFi familiar por meio da filtragem de DNS oferece valor comercial mensurável:

- Mitigação de Riscos: Reduz significativamente a probabilidade de multas regulatórias e danos à reputação associados ao acesso a conteúdo ilegal ou inadequado na rede do local.

- Otimização da Largura de Banda: O bloqueio de compartilhamento de arquivos P2P e streaming de vídeo não autorizado preserva a largura de banda para casos de uso legítimos, adiando atualizações de circuito caras.

- Captura de Dados Aprimorada: Uma rede de convidados segura e confiável incentiva taxas de adesão mais altas no Captive Portal, enriquecendo o CRM do local com dados primários acionáveis para campanhas de marketing direcionadas.

- Satisfação do Inquilino: Fornecer um ambiente de rede limpo e de alto desempenho apoia as iniciativas digitais dos inquilinos de varejo e aprimora a experiência geral do cliente.

Ouça nosso podcast de briefing técnico abaixo para mais informações sobre estratégias de implantação e armadilhas comuns:

Definições principais

DNS Filtering

The process of blocking access to specific websites by preventing the resolution of their domain names into IP addresses based on categorized databases.

The primary mechanism for enforcing family-friendly content policies efficiently at scale.

VLAN Isolation

The practice of logically separating network traffic into distinct broadcast domains.

Essential for security, ensuring guest traffic cannot interact with corporate or back-office systems.

Captive Portal

A web page that a user must view and interact with before access is granted to a public network.

Used for terms-of-service acceptance and collecting consent-based first-party data.

DNS over HTTPS (DoH)

A protocol for performing remote Domain Name System resolution via the HTTPS protocol.

A significant challenge for network administrators as it encrypts DNS queries, bypassing standard network-level filtering.

WPA3

The third generation of Wi-Fi Protected Access, offering improved encryption and protection against offline dictionary attacks.

The current standard for securing wireless networks, particularly important for public or guest SSIDs.

False Positive

In the context of content filtering, a legitimate website that is incorrectly categorized and blocked by the filtering engine.

Requires a responsive whitelisting process to minimize disruption to venue operations or tenant businesses.

Deep Packet Inspection (DPI)

A form of computer network packet filtering that examines the data part of a packet as it passes an inspection point.

Often too resource-intensive for high-density guest networks compared to DNS filtering.

First-Party Data

Information a company collects directly from its customers and owns.

A key ROI driver for guest WiFi deployments, captured via the captive portal with user consent.

Exemplos práticos

A large shopping centre with 150 retail units is experiencing network congestion and complaints from parents regarding inappropriate content access on the open guest WiFi.

- Implement VLAN isolation for the guest SSID. 2. Deploy a cloud-based DNS filtering engine. 3. Configure a strict block policy for Adult, Gambling, Malware, and P2P categories. 4. Block outbound DoH traffic at the firewall. 5. Implement a captive portal requiring terms-of-service acceptance.

A hotel IT manager needs to implement family-friendly WiFi across public areas but must ensure corporate guests can still access necessary VPN services.

- Deploy DNS filtering with a baseline policy blocking Adult, Malware, and Gambling categories. 2. Explicitly allow the 'VPN Services' category in the filtering policy. 3. Monitor traffic logs to identify any specific corporate VPN endpoints that might be miscategorized and whitelist them proactively.

Questões práticas

Q1. A retail tenant complains that their new inventory management web application is being blocked on the shopping centre's guest network. What is the immediate next step?

Dica: Consider the false-positive resolution workflow.

Ver resposta modelo

Review the DNS filtering logs to identify which category the tenant's application domain is currently assigned to. If it is a false positive (e.g., miscategorized as 'Proxy Avoidance'), add the specific domain to the global whitelist and notify the tenant.

Q2. During the monitoring phase of a new DNS filtering deployment, you notice a high volume of traffic to Cloudflare's 1.1.1.1. What does this indicate and how should you respond?

Dica: Think about encrypted DNS protocols.

Ver resposta modelo

This indicates client devices are using DNS over HTTPS (DoH) to bypass the network's DNS resolver. You must configure the perimeter firewall to block outbound port 443 traffic to known DoH provider IP addresses to force fallback to standard DNS.

Q3. A stadium IT director wants to implement family-friendly WiFi but is concerned about the performance impact of inspecting all traffic during a match day with 50,000 concurrent users. What architecture do you recommend?

Dica: Compare network-layer vs. application-layer filtering.

Ver resposta modelo

Recommend cloud-based DNS filtering rather than on-premise Deep Packet Inspection (DPI). DNS filtering only intercepts the initial domain resolution request, adding negligible latency, whereas DPI requires significant processing overhead to inspect the payload of every packet, which would bottleneck under stadium-density loads.