Pense nas soluções de Controlo de Acesso à Rede (NAC) como a política de segurança para as portas digitais da sua empresa, decidindo quem — e o quê — pode entrar. Atuam como um segurança inteligente, verificando cada utilizador e dispositivo antes de conceder entrada na sua rede. Isto é absolutamente crítico para proteger dados sensíveis.

O que é o Controlo de Acesso à Rede e por que é Essencial?

Imagine que a rede da sua empresa é um clube exclusivo, apenas para membros, com diferentes níveis de segurança para diferentes áreas. Sem um segurança à porta, qualquer pessoa poderia entrar, aceder a salas restritas e potencialmente causar muitos problemas. No mundo digital, é exatamente assim que se parece uma rede desprotegida — um acesso livre para portáteis da empresa, smartphones de convidados, sensores IoT e até mesmo agentes maliciosos.

O Controlo de Acesso à Rede (NAC) é esse segurança moderno e rececionista do seu "clube" digital. A sua principal função é aplicar regras claras sobre quem e o que se pode ligar à sua rede. Não dá apenas uma vista de olhos a uma identificação à porta; realiza uma verificação completa e rigorosa para cada pedido de acesso.

Antes de mergulharmos nas especificidades das soluções de rede, é útil compreender os princípios gerais do que constitui um controlo de acesso eficaz. Tal como um sistema físico protege um edifício, uma solução NAC é concebida para proteger os seus ativos digitais.

O Aumento do Acesso Não Controlado

A necessidade de um controlo de acesso à rede robusto cresceu massivamente nos últimos anos. O perímetro de rede tradicional — aquela linha clara entre o "interior" e o "exterior" — praticamente desapareceu. Os ambientes empresariais de hoje são definidos por uma realidade completamente diferente:

- Bring Your Own Device (BYOD): Os colaboradores utilizam agora os seus telemóveis, tablets e portáteis pessoais para trabalhar. Isto introduz uma inundação de dispositivos com padrões de segurança muito diferentes na rede corporativa.

- Proliferação da Internet of Things (IoT): Os dispositivos inteligentes estão em todo o lado, desde termóstatos de escritório e câmaras de segurança a maquinaria especializada na saúde e no retalho. Um relatório recente da Sygnia destacou como os atacantes visam especificamente estes sistemas, que muitas vezes carecem de monitorização de segurança padrão.

- Acesso de Convidados e Prestadores de Serviços: Recintos, escritórios e hospitais devem fornecer acesso temporário à rede a visitantes e prestadores de serviços sem colocar a rede principal em risco.

- Ameaças Cibernéticas Sofisticadas: Os atacantes tornaram-se mestres em explorar um único dispositivo mal protegido para ganhar uma posição de vantagem. Uma vez lá dentro, podem mover-se lateralmente pela rede para caçar alvos de alto valor.

Sem uma solução NAC, cada um destes pontos de ligação é um potencial ponto cego de segurança e uma porta aberta para uma violação.

Uma solução NAC transforma a sua rede de um acesso livre vulnerável num ambiente governado e seguro. Fornece a visibilidade e o controlo necessários para gerir o caos da conectividade moderna de dispositivos.

Um erro comum é pensar que as firewalls por si só são suficientes. Embora as firewalls sejam ótimas a inspecionar o tráfego proveniente da internet, são muitas vezes completamente cegas a ameaças que têm origem dentro da rede. Se um dispositivo comprometido já estiver ligado, uma firewall pode não impedi-lo de atacar outros sistemas internos. É aqui que o NAC fornece uma camada crítica de defesa interna.

Para compreender como o NAC funciona, é útil dividi-lo nas suas funções principais. Estas são as tarefas fundamentais que uma solução NAC moderna realiza sempre que algo se tenta ligar.

Os Pilares Centrais do Controlo de Acesso à Rede

Esta tabela resume as funções fundamentais que uma solução NAC moderna realiza para proteger uma rede.

| Pilar | Função | Analogia no Mundo Real |

|---|---|---|

| Autenticação | Verificar a identidade do utilizador ou dispositivo. | Mostrar a sua identificação e cartão de membro ao segurança do clube. |

| Postura do Dispositivo | Verificar a saúde do dispositivo e a conformidade de segurança. | O segurança verificar o seu traje de acordo com o código de vestuário. |

| Autorização | Conceder direitos de acesso específicos com base na identidade e postura. | O seu cartão de membro apenas lhe concede acesso a pisos específicos. |

Na sua essência, o NAC responde a três questões de segurança fundamentais para cada tentativa de ligação:

- Quem é? (Autenticação)

- Que dispositivo está a utilizar? (Postura do Dispositivo)

- O que lhe é permitido fazer? (Autorização)

Ao aplicar políticas com base nestas respostas, as empresas podem garantir que apenas utilizadores de confiança com dispositivos em conformidade podem aceder a recursos de rede específicos. Isto reduz drasticamente a superfície de ataque e forma a base da cibersegurança moderna, especialmente para setores como a hotelaria, o retalho e a saúde, que gerem diversos tipos de utilizadores e dados altamente sensíveis.

Compreender a Arquitetura NAC Moderna

Para realmente compreender como funcionam as soluções de controlo de acesso à rede, precisamos de abrir a cortina e ver o que está a acontecer nos bastidores. É melhor pensar num sistema NAC não como uma única coisa, mas como uma equipa bem coordenada onde cada membro tem uma função específica.

Esta equipa é composta por três componentes principais que trabalham em conjunto em tempo real, examinando cada tentativa de ligação em relação às suas políticas de segurança antes de alguém entrar na rede. Vamos analisar quem são os principais intervenientes neste alinhamento de segurança.

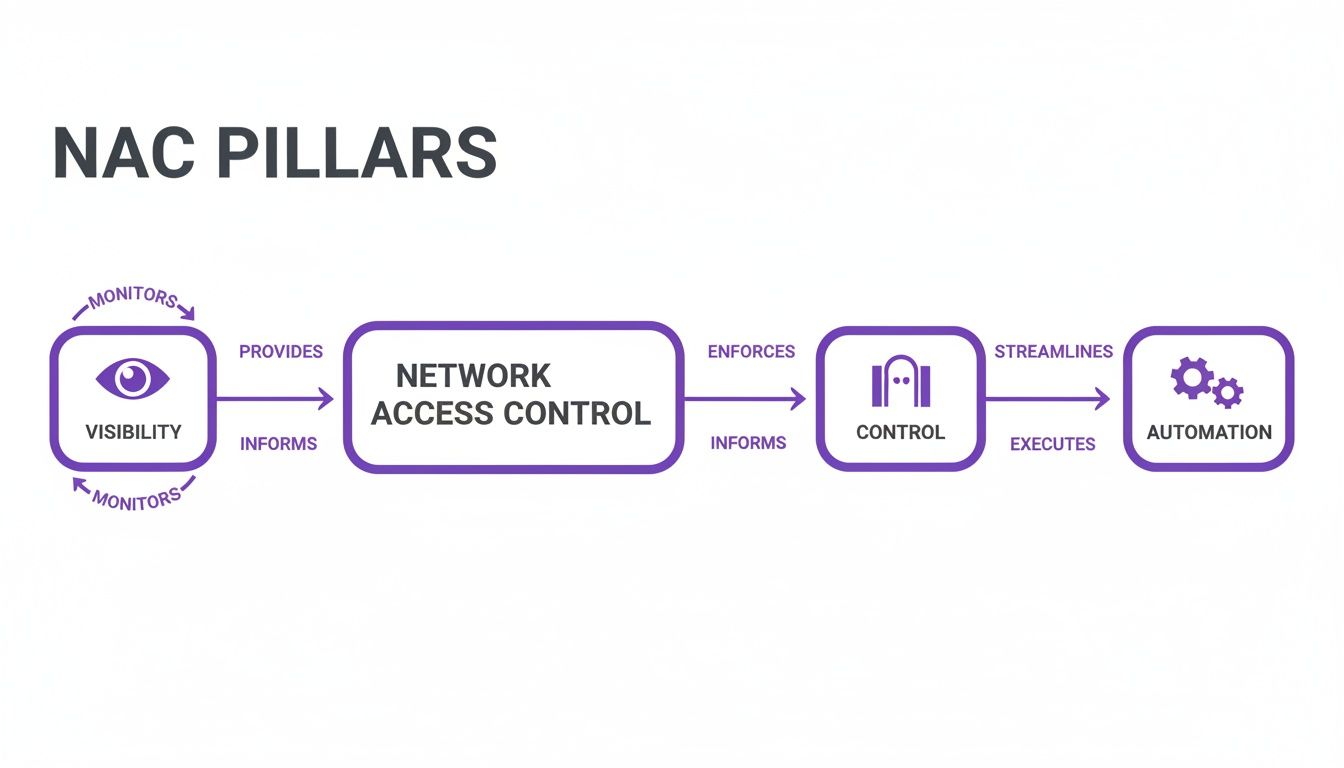

Os pilares da visibilidade, controlo e automação mostram como uma arquitetura NAC deve primeiro ver tudo na rede, depois aplicar as regras certas e, finalmente, fazer tudo automaticamente.

O Servidor de Políticas: O Cérebro Estratégico

No coração de cada sistema NAC está o Servidor de Políticas. Este é o 'cérebro' estratégico de toda a operação. Não fala diretamente com os dispositivos que se tentam ligar; em vez disso, detém o livro de regras principal — todas as políticas e configurações que definem o que "seguro" significa para a sua rede.

Quando um dispositivo se tenta ligar, as informações sobre o mesmo são enviadas para o Servidor de Políticas. O servidor verifica então as suas regras: É um utilizador conhecido? O seu dispositivo está à altura dos nossos requisitos de segurança? Que nível de acesso deve obter? É muitas vezes aqui que as integrações com fornecedores de identidade como o Entra ID ou a Okta entram em jogo, ligando a identidade de um utilizador diretamente aos seus direitos de acesso.

Sensores de Rede: Os Olhos e Ouvidos

A seguir vêm os Sensores de Rede, ou agentes. Pense neles como os 'olhos e ouvidos' implementados em toda a sua rede, sempre à escuta de novas tentativas de ligação. A sua função é detetar quando um novo dispositivo — seja um portátil, smartphone ou sensor IoT — se liga ou tenta aceder ao Wi-Fi.

Assim que um novo dispositivo é detetado, o sensor recolhe algumas informações iniciais e reporta ao Servidor de Políticas. É como um segurança no terreno que deteta alguém perto de uma área restrita e comunica via rádio para obter instruções. Este primeiro alerta é o que inicia todo o fluxo de trabalho do NAC.

Pontos de Aplicação: Os Guardiões

Por fim, temos os Pontos de Aplicação. Estes são os 'guardiões' que executam efetivamente os comandos do Servidor de Políticas. A melhor parte? Estes são geralmente os dispositivos de rede que já possui, tais como:

- Pontos de Acesso Sem Fios (APs): Controlam quem se pode ligar ao Wi-Fi.

- Switches de Rede: Gerem o acesso de qualquer coisa ligada fisicamente à sua rede.

- Firewalls e Gateways: Aplicam regras mais amplas a todo o tráfego de rede.

Depois de o Servidor de Políticas tomar a sua decisão, diz ao Ponto de Aplicação relevante o que fazer. Essa ação pode ser conceder acesso total, desviar o dispositivo para uma rede de convidados limitada ou bloqueá-lo completamente.

A verdadeira magia de uma solução NAC moderna é a sua capacidade de orquestrar estas peças de forma perfeita. Por exemplo, um utilizador liga-se ao Wi-Fi (Ponto de Aplicação), o que alerta o Servidor de Políticas. O servidor verifica a identidade do utilizador e a saúde do dispositivo, e depois diz ao AP para mover o utilizador para o segmento de rede correto e seguro.

Este modelo arquitetónico é o que permite que soluções como a Purple funcionem com a sua infraestrutura existente de fornecedores como a Meraki ou a Aruba. Em vez de um projeto dispendioso de "substituição total", uma solução NAC inteligente utiliza o hardware que já possui, transformando-o numa parte ativa da sua defesa de segurança.

Para um mergulho mais profundo nos protocolos que fazem esta comunicação acontecer, pode aprender tudo sobre como funciona um servidor RADIUS na autenticação de rede. Esta adaptabilidade é o que torna a implementação de soluções de controlo de acesso à rede poderosas uma realidade muito mais prática e económica para a maioria das empresas.

Principais Capacidades das Soluções NAC Líderes

Então, o que separa um guardião de rede básico de uma plataforma de segurança poderosa e moderna? Enquanto os sistemas mais antigos se baseavam em regras simples de permitir ou negar, as principais soluções de controlo de acesso à rede de hoje estão repletas de funcionalidades dinâmicas e inteligentes. Foram muito além das senhas partilhadas desatualizadas para fornecer uma segurança granular e orientada para a identidade.

Todas estas capacidades avançadas funcionam em conjunto, criando uma postura de segurança que é simultaneamente mais forte e mais flexível. Trata-se de construir um sistema que se possa adaptar em tempo real a cada dispositivo que necessite de acesso — desde um portátil corporativo a um smartphone de um convidado ou a uma máquina de ressonância magnética de um hospital. Vejamos as principais funcionalidades que definem uma solução NAC de topo.

Autenticação Baseada na Identidade e Acesso Sem Palavra-passe

A primeira e mais fundamental função de qualquer NAC é a autenticação robusta. Já não se trata de uma única palavra-passe de Wi-Fi facilmente partilhada. O NAC moderno baseia-se na identidade, descobrindo quem se está a ligar, e não apenas o que se está a ligar.

Isto significa mudar para métodos mais seguros e fáceis de utilizar. As soluções avançadas oferecem todo um menu de opções de autenticação para corresponder a diferentes tipos de utilizadores e necessidades de segurança, tais como:

- Acesso Sem Palavra-passe: Utilizando biometria, notificações push ou chaves criptográficas, os utilizadores podem aceder à rede de forma segura sem nunca digitarem uma palavra-passe. Esta é uma enorme vitória tanto para a segurança como para a conveniência.

- Autenticação Baseada em Certificados: Para dispositivos da empresa, o NAC pode utilizar certificados digitais para verificar silenciosa e de forma segura a identidade do dispositivo sempre que este se liga. Isto cria uma experiência perfeita e altamente segura para os colaboradores.

- Integração SSO: A ligação a fornecedores de identidade como o Entra ID ou a Okta permite que a solução NAC utilize o diretório central de utilizadores da organização como a única fonte de verdade para quem tem acesso a quê.

Avaliação da Postura do Dispositivo

Uma funcionalidade crítica que realmente distingue o NAC moderno é a avaliação da postura do dispositivo, muitas vezes chamada de verificação de saúde. Pense nisso como uma triagem de segurança antes de um dispositivo ser autorizado a passar pelo portão. A solução NAC inspeciona qualquer dispositivo que se tente ligar para garantir que cumpre os seus padrões mínimos de segurança.

Esta avaliação pode verificar todo o tipo de marcadores de conformidade:

- O sistema operativo está atualizado com os patches de segurança mais recentes?

- O software antivírus está instalado, em execução e atualizado?

- A firewall do dispositivo está ativada?

- O dispositivo tem aplicações não aprovadas ou de alto risco instaladas?

Se um dispositivo falhar esta verificação de postura, não é simplesmente bloqueado para sempre. Um NAC inteligente pode desviar automaticamente o dispositivo para uma rede de quarentena. Aqui, pode fornecer recursos para ajudar o utilizador a corrigir os problemas, como links para descarregar as atualizações de software necessárias. Isto automatiza a aplicação e retira uma enorme carga de trabalho à sua equipa de TI.

Aplicação Dinâmica de Políticas e Microssegmentação

Uma vez que um utilizador e o seu dispositivo tenham sido autenticados e avaliados, a próxima tarefa do NAC é aplicar as políticas de acesso corretas. É aqui que a microssegmentação se destaca. Em vez de uma rede plana e aberta onde uma ameaça se pode espalhar como um incêndio, o NAC cria zonas mais pequenas e isoladas.

A microssegmentação é como ter pisos seguros, apenas com cartão-chave, num arranha-céus. Um convidado pode aceder ao átrio e às áreas públicas, mas o seu cartão-chave não funcionará para os pisos executivos ou da sala de servidores. Esta contenção é crucial para impedir que os atacantes se movam lateralmente pela sua rede.

Uma solução NAC poderosa pode colocar automaticamente utilizadores e dispositivos na rede virtual (VLAN) correta com base na sua função, tipo de dispositivo e até localização. Isto significa que um convidado no Wi-Fi está completamente isolado do segmento de rede que contém sistemas sensíveis de Ponto de Venda numa loja de retalho. Pode aprofundar a implementação destes conceitos no nosso guia completo para criar uma rede sem fios segura .

A procura por este tipo de segurança integrada está a disparar. Só no Reino Unido, o mercado de controlo de acesso atingiu 524,6 milhões de USD em 2024 e prevê-se que suba para 830,7 milhões de USD até 2030, impulsionado por setores como o retalho e a hotelaria a atualizarem os seus sistemas.

Escolher o Modelo de Implementação NAC Certo

Muito bem, decidiu que uma solução NAC é o caminho a seguir. A próxima grande questão é: como é que a implementa na prática? Esta não é apenas uma decisão técnica; é uma decisão estratégica que afetará diretamente o seu orçamento, a carga de trabalho da sua equipa de TI e a sua capacidade de escalar.

Essencialmente, está a olhar para três caminhos principais: manter tudo no local (on-premises), optar por uma solução totalmente baseada na cloud, ou encontrar um meio-termo com uma abordagem híbrida. Não há uma única resposta certa, mas há definitivamente a opção certa para a sua organização. Vamos analisar o que cada opção significa realmente para o seu negócio.

NAC On-Premises: A Fortaleza Tradicional

Pense no NAC on-premises como a construção da sua própria fortaleza. Compra os tijolos, deita o cimento e coloca os guardas. Isto significa implementar hardware e software dedicados diretamente nos seus próprios data centers. É o proprietário, gere-o e é responsável por cada parte da sua manutenção.

- Controlo Total: O maior atrativo aqui é o controlo total e granular. Se estiver num setor com regras rigorosas de soberania de dados ou mandatos de conformidade específicos, ter todos os seus dados e hardware sob o seu próprio teto pode ser inegociável.

- Elevado Custo Inicial: O reverso da medalha é um avultado investimento inicial. Está a comprar equipamentos físicos e a pagar licenças de software, o que pode representar uma despesa de capital significativa.

- Sobrecarga de Manutenção: A sua equipa de TI é responsável por tudo — atualizações, patches e gestão do ciclo de vida do hardware. Isto exige competências especializadas e uma parte significativa do seu tempo.

Esta via tradicional pode funcionar para uma grande empresa com um único local, com uma equipa de segurança bem dimensionada e orçamento para lidar com os custos iniciais. Para a maioria das empresas modernas, especialmente aquelas que gerem várias localizações, o custo e a complexidade podem rapidamente tornar-se um fator de exclusão.

NAC Baseado na Cloud: A Abordagem Moderna

Um NAC baseado na cloud, geralmente fornecido como um serviço (SaaS), muda completamente o cenário. Em vez de ser o utilizador a construir e manter a infraestrutura, o fornecedor trata de tudo. Os cérebros da operação — o motor de políticas e a consola de gestão — vivem todos na cloud.

Pense nisso como trocar um gerador pesado e construído em casa por uma subscrição da rede elétrica nacional. Obtém energia fiável e escalável sem ter de manter a central elétrica por si mesmo.

Soluções nativas da cloud como a Purple são construídas para esta realidade. Eliminam a necessidade de controladores de hardware no local, o que simplifica radicalmente a gestão. Isto é um fator de mudança para empresas com muitos locais, como cadeias de retalho ou grupos hoteleiros, dando-lhes um painel único para gerir o acesso à rede em todas as localizações.

| Funcionalidade | NAC On-Premises | NAC Baseado na Cloud |

|---|---|---|

| Custo Inicial | Elevado (compra de hardware) | Baixo (taxa de subscrição) |

| Escalabilidade | Limitada pelo hardware | Quase ilimitada |

| Manutenção | Gerida pela TI interna | Gerida pelo fornecedor |

| Velocidade de Implementação | Lenta (semanas a meses) | Rápida (dias a semanas) |

| Melhor Para | Local único, necessidades de alto controlo | Vários locais, empresas ágeis |

Algumas empresas tentam um modelo híbrido, visando o melhor dos dois mundos ao manter a aplicação de políticas no local, mas gerindo-a a partir da cloud. Embora possa ser um compromisso viável, muitas vezes traz o seu próprio conjunto de complexidades, forçando-o a gerir dois sistemas interligados. Para a maioria, a pura simplicidade e agilidade de uma solução totalmente na cloud é o caminho mais apelativo a seguir.

Um Caminho Estratégico para a Implementação Total do NAC

A ideia de mudar para um novo sistema NAC pode parecer uma tarefa gigantesca. A boa notícia é que não tem de ser uma mudança drástica de um dia para o outro. Uma implementação faseada é a forma mais inteligente de o fazer, minimizando as interrupções e garantindo uma transição suave. É uma jornada desde a visibilidade até ao controlo total e automatizado.

Aqui está um caminho de migração comprovado que vemos funcionar repetidamente:

- Comece no Modo Apenas de Monitorização: O primeiro passo é ouvir. Implementa a solução NAC num modo 'apenas de monitorização' completamente não intrusivo. Fica silenciosamente na sua rede, mapeando cada utilizador, dispositivo e ligação sem bloquear absolutamente nada. Isto dá-lhe uma imagem completa e real da sua rede e uma base sólida para construir as suas políticas de segurança.

- Aplicação Faseada para Grupos de Baixo Risco: Assim que tiver esse mapa claro, pode começar a aplicar as regras. Comece com um grupo de baixo risco, como a sua rede Wi-Fi de convidados ou um departamento específico que utilize dispositivos padronizados. Esta fase é o seu campo de testes, permitindo-lhe refinar políticas e resolver quaisquer problemas num ambiente controlado antes de expandir ainda mais.

- Expanda para o Controlo Total em Toda a Rede: Com a confiança e os conhecimentos adquiridos nas fases iniciais, está pronto para a implementação total. Pode agora expandir a aplicação a toda a rede. Neste ponto, cada pedido de acesso — seja de um colaborador, de um convidado ou de um sensor IoT — é verificado automaticamente em relação às suas políticas de segurança. Alcançou um controlo de acesso à rede completo e automatizado.

Controlo de Acesso à Rede em Ação em Vários Setores

A teoria por trás das soluções de controlo de acesso à rede é uma coisa, mas o seu verdadeiro valor brilha quando as vemos a resolver problemas específicos do mundo real. Embora a tecnologia principal seja a mesma, a forma como é utilizada pode parecer completamente diferente de uma empresa para outra. A forma como um hotel protege o seu Wi-Fi para convidados, por exemplo, é um mundo à parte da forma como um hospital precisa de proteger o seu equipamento médico de suporte de vida.

Vejamos como o NAC é posto a trabalhar em alguns setores-chave, transformando a segurança de uma ideia abstrata numa vantagem prática do dia a dia.

Hotelaria e Recintos

Para hotéis, estádios e centros de conferências, oferecer um Wi-Fi perfeito e seguro é uma grande parte da experiência do cliente. O desafio reside em gerir milhares de dispositivos desconhecidos de convidados, garantindo ao mesmo tempo que nunca têm acesso à rede corporativa segura que gere o negócio.

É aqui que o NAC se destaca. Permite que os recintos dividam a sua rede, criando espaços virtuais totalmente separados para convidados, funcionários e sistemas de back-office. Para os convidados, o Captive Portal é muito mais do que apenas um ecrã de login; é um poderoso motor de marketing.

Ao pedir um simples e-mail ou login social, os recintos podem recolher dados valiosos de primeira mão. Esta informação pode então alimentar ofertas personalizadas e campanhas de marketing direcionadas que incentivam visitas repetidas — tudo isto enquanto os convidados estão protegidos por firewall dos sistemas operacionais críticos.

Ambientes de Retalho

Num ambiente de retalho, a rede é uma colmeia de atividade constante. Tem de suportar tudo, desde sistemas de Ponto de Venda (POS) que lidam com informações de pagamento sensíveis até funcionários que utilizam tablets para verificações de inventário. Bloquear este ecossistema diversificado é absolutamente essencial.

O NAC aplica a microssegmentação, construindo um muro digital em torno da rede POS para a proteger de todo o restante tráfego. Assim, se o tablet de um funcionário ou o telemóvel de um convidado for comprometido, a ameaça fica contida e não se pode espalhar para os terminais de pagamento.

Este forte foco na segurança de dados está a impulsionar um enorme investimento no Reino Unido. O setor comercial, que inclui o retalho e a hotelaria, lidera agora o mercado de controlo de acesso. Foi avaliado em 0,44 mil milhões de USD em 2024 e prevê-se que atinja 0,62 mil milhões de USD até 2029, à medida que as empresas redobram os esforços para proteger os seus ativos.

Instalações de Saúde

Os riscos para a segurança da rede não são muito maiores do que na saúde. Os hospitais são uma teia complexa de dispositivos ligados, desde equipamentos críticos de Internet das Coisas Médicas (IoMT), como bombas de infusão e monitores de pacientes, até tablets de médicos e o Wi-Fi público para pacientes.

Uma solução NAC sólida é fundamental para garantir a segurança dos pacientes e cumprir normas regulamentares rigorosas. Funciona identificando, traçando o perfil e segmentando automaticamente cada dispositivo que se tenta ligar.

- Segurança IoMT: Os dispositivos médicos são isolados no seu próprio segmento de rede, onde apenas podem comunicar com sistemas clínicos autorizados. Isto impede-os de se tornarem um alvo para malware que se possa estar a mover pela rede geral.

- Acesso Baseado em Funções: Médicos, enfermeiros e pessoal administrativo recebem diferentes níveis de acesso com base no seu trabalho. Um médico pode precisar de aceder aos registos dos pacientes a partir do seu tablet, enquanto o dispositivo de um gestor de instalações está restrito puramente à rede de gestão do edifício.

- Isolamento de Pacientes e Visitantes: Os convidados que utilizam o Wi-Fi público são mantidos completamente separados de todo o tráfego clínico e operacional, protegendo os dados sensíveis dos pacientes de qualquer potencial exposição.

Para qualquer setor com regras rigorosas, como a saúde, cumprir os mandatos de segurança de dados e controlo de acesso é uma prioridade máxima. Abordar os requisitos de TI de conformidade com a HIPAA é muitas vezes o que inicia a mudança para uma estratégia de controlo de rede mais avançada. Para uma visão do mundo real sobre isto, confira o nosso https://www.purple.ai/case-studies/sarasota-memorial-hospital .

Alojamento Residencial e Estudantil

Em edifícios com vários inquilinos, como alojamentos para estudantes ou propriedades construídas para arrendamento, os residentes esperam uma experiência de internet que pareça estar em casa — privada, segura e simples. Mas dar a centenas de pessoas acesso a uma única rede partilhada é uma enorme dor de cabeça em termos de segurança.

As soluções de controlo de acesso à rede modernas têm uma solução inteligente para isto: Chaves Pré-Partilhadas Individuais ( iPSK ). Cada residente recebe a sua própria palavra-passe de Wi-Fi única, que liga todos os seus dispositivos a uma "bolha" de rede pessoal e privada. Dá-lhes a segurança robusta de uma rede de nível empresarial com a usabilidade extremamente simples de uma configuração doméstica, impedindo que os seus dispositivos sejam visíveis para os vizinhos.

Quando as organizações começam a analisar o controlo de acesso à rede, surgem sempre algumas questões comuns e muito práticas. Obter respostas claras e diretas é a chave para se sentir confiante e construir uma estratégia que realmente funcione para o seu negócio.

Vamos abordar algumas das questões mais frequentes que os líderes de TI e administradores de rede têm quando estão a avaliar uma nova plataforma NAC.

Como é que o NAC é Diferente de uma Firewall?

Esta é facilmente uma das perguntas mais comuns, e é uma distinção muito importante a fazer.

Pense numa firewall como a segurança no perímetro do seu edifício. Está a verificar tudo o que vem do mundo exterior (a internet), e é brilhante a travar ameaças externas antes mesmo de chegarem à sua porta da frente.

Uma solução NAC, por outro lado, é como o segurança dentro do seu edifício. Assim que alguém passa a entrada principal, o segurança verifica quem é e o que está a tentar fazer. O NAC examina cada utilizador e dispositivo depois de se terem ligado, controlando em que salas (ou segmentos de rede) lhes é permitido entrar. Está focado em ameaças internas e em impedir que um intruso se mova livremente — um ponto cego para a maioria das firewalls. Precisa realmente de ambos para uma forte postura de segurança.

Como é que o NAC se Integra com Outras Ferramentas de Segurança?

Uma solução moderna de controlo de acesso à rede não deve operar num silo. Na verdade, o seu verdadeiro poder vem de atuar como um centro de aplicação central que torna as suas ferramentas de segurança existentes ainda melhores. Um bom NAC deve integrar-se perfeitamente com:

- Fornecedores de Identidade (IdP): Ferramentas como o Entra ID ou a Okta tornam-se a "única fonte de verdade" para quem é um utilizador. A plataforma NAC utiliza então esta informação para aplicar automaticamente as políticas de acesso corretas com base na sua função.

- Proteção de Endpoint (EDR): Antes de conceder acesso, o NAC pode verificar com um agente EDR num dispositivo para confirmar a sua saúde. O antivírus está atualizado? Os patches de segurança estão instalados? Isto garante que os dispositivos cumprem os seus padrões de segurança antes de se poderem ligar.

- Gestão de Eventos e Informações de Segurança (SIEM): O NAC envia uma mina de ouro de dados contextuais (quem, o quê, onde e quando) para o seu SIEM. Isto melhora drasticamente a sua capacidade de detetar ameaças e responder a incidentes porque tem uma imagem muito mais clara do que está a acontecer na sua rede.

O NAC não adiciona apenas mais uma camada de segurança; multiplica a eficácia das ferramentas que já possui ao fornecer o elo perdido entre a identidade do utilizador, a saúde do dispositivo e a aplicação na rede.

Como Podemos Justificar o Investimento?

Quando se trata de justificar o custo, tudo se resume a duas coisas: reduzir o risco e aumentar a eficiência operacional.

O custo médio de uma violação de dados está sempre a subir, e um único incidente causado por um portátil não seguro ou um dispositivo de convidado comprometido pode ser financeiramente devastador. O NAC aborda diretamente este risco ao impedir o acesso não autorizado antes que possa causar qualquer dano.

Além disso, pense no tempo que a sua equipa de TI gasta em tarefas manuais. Um NAC baseado na cloud automatiza coisas como a integração de novos dispositivos, a gestão do acesso de convidados e a aplicação de políticas de segurança. Isto liberta a sua equipa de trabalho manual e repetitivo para que se possa concentrar em projetos que realmente impulsionam o negócio.

Pronto para substituir palavras-passe desatualizadas por uma rede perfeita, segura e baseada na identidade? Descubra como a Purple fornece acesso Zero Trust para convidados, funcionários e ambientes com vários inquilinos, integrando-se com a sua infraestrutura de rede existente. Explore a plataforma Purple .